如何运用kali-xplico网络取证分析?点开看看吧

0x00前言:

0x01介绍:

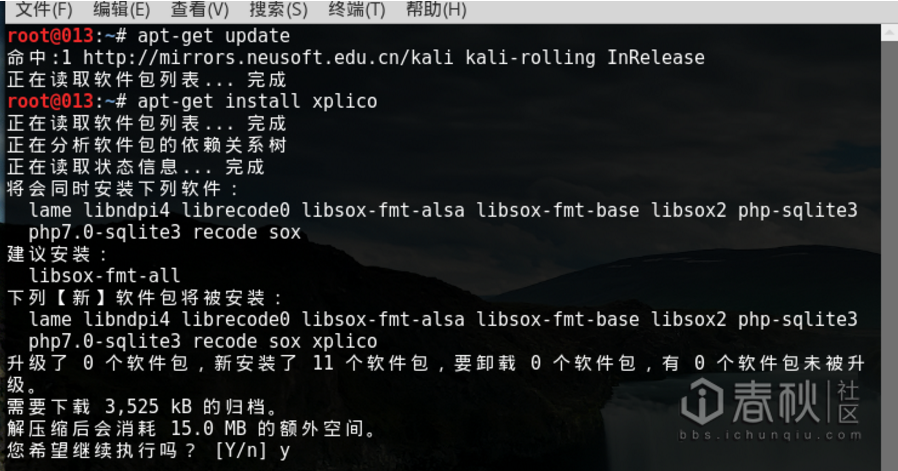

debhttp://http.kali.org/kalikali-rolling main non-free contrib

#中科大的源

#deb http://mirrors.ustc.edu.cn/kalikali-rolling main non-free contrib

0x03命令参数:

<capute_module> -v 版本

-c 配置文件

-h this help

-i 协议保护信息'

-g 协议的显示图树

-l 在屏幕上打印所有日志

-s 打印每一秒钟deconding状态

-m 捕获模块类型

NOTE: 参数必须遵守此顺序!

当前使用的版本:

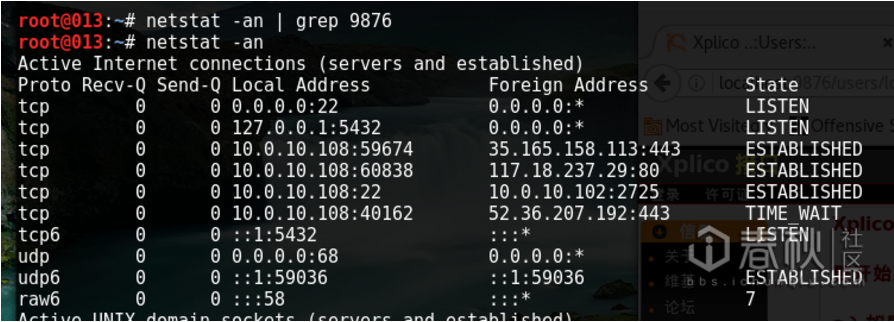

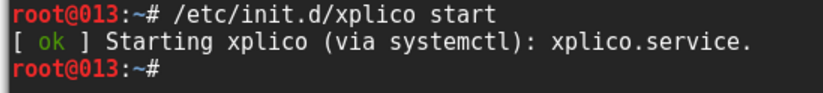

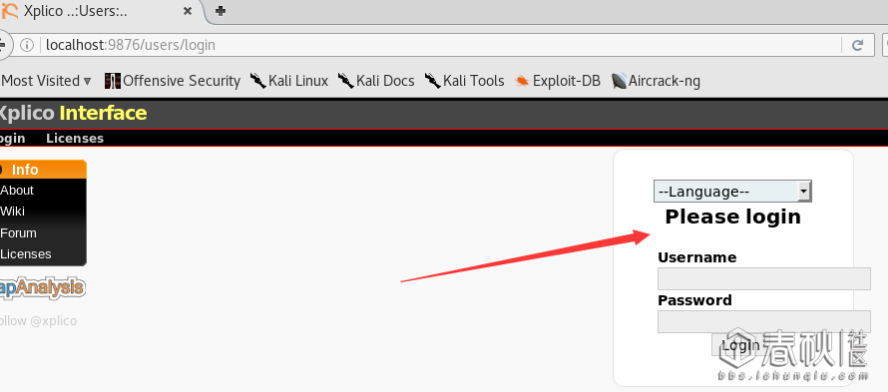

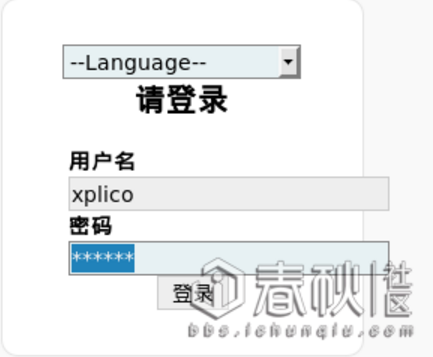

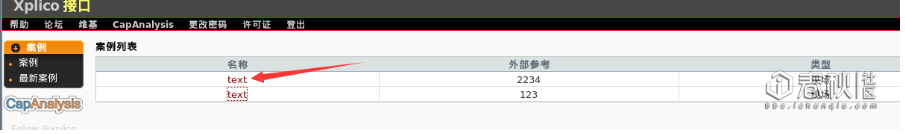

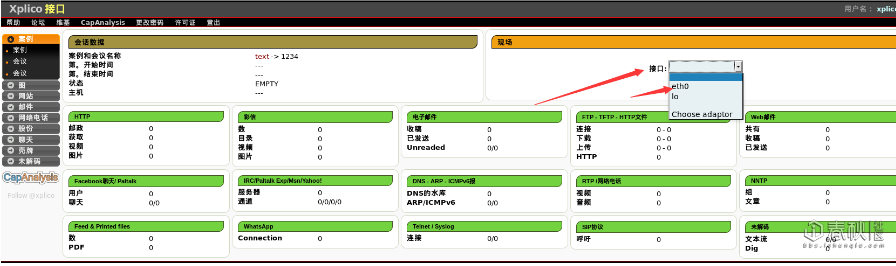

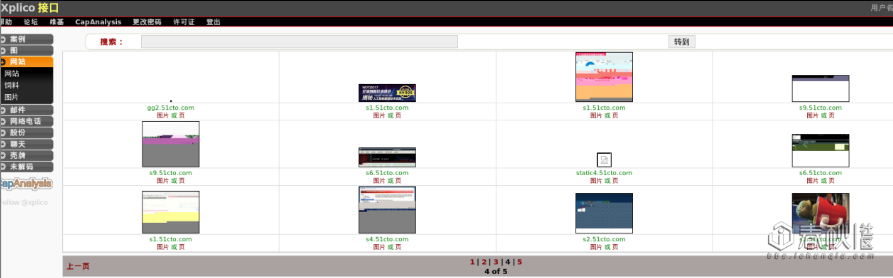

0x04使用(网络流量取证):

0x05使用(本地离线数据包):

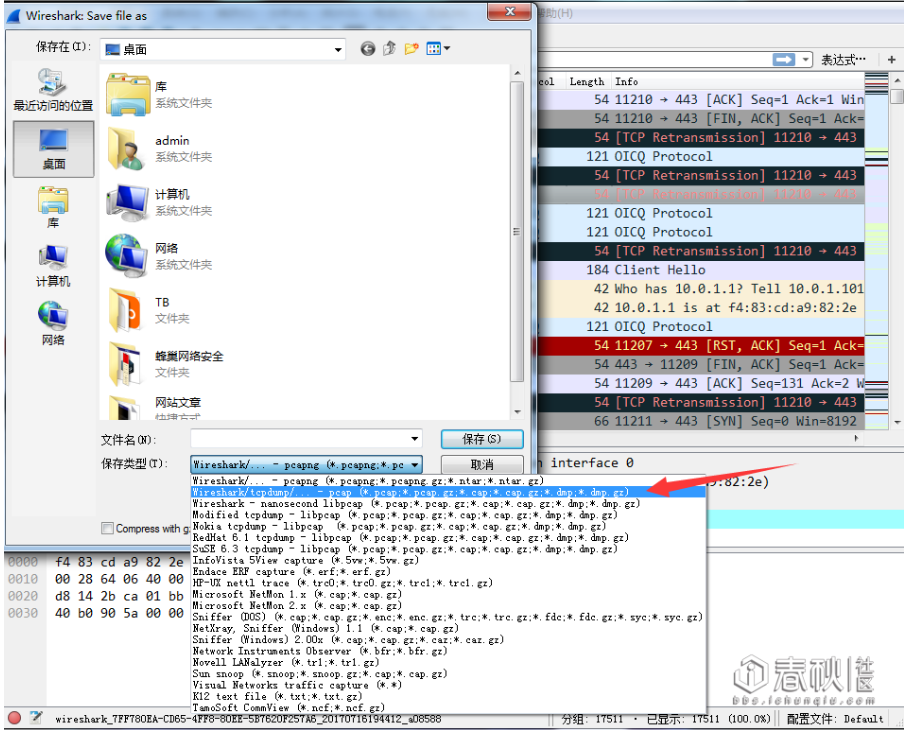

我们在刚才的创建爱弄一个项目哪里能看到可以使用本地抓取到的数据包,并直接可以拿过来做数据分析,这里呢我们尝试一下,首先在物理机 开启wireshack开始抓包,然后拿到虚拟机中测试,记得保存的时候 保存成 pcap的数据格式,

感觉这个工具挺好用的,如果加上ettercap和arp的欺骗我想同一个局域网下的主句都会挂吧,常常听我女神说局域网才是最不安全的,你永远不知道别人在卑职你干什么,每一次断网都有可能是一次劫持的开始。

如何运用kali-xplico网络取证分析?点开看看吧的更多相关文章

- 《UNIX/Linux网络日志分析与流量监控》新书发布

本书从UNIX/Linux系统的原始日志(Raw Log)采集与分析讲起,逐步深入到日志审计与计算机取证环节.书中提供了多个案例,每个案例都以一种生动的记事手法讲述了网络遭到入侵之后,管理人员开展系统 ...

- PYTHON黑帽编程1.5 使用WIRESHARK练习网络协议分析

Python黑帽编程1.5 使用Wireshark练习网络协议分析 1.5.0.1 本系列教程说明 本系列教程,采用的大纲母本为<Understanding Network Hacks At ...

- kali linux之取证

取证简介: CSI:物理取证 指纹.DNA.弹道.血迹 无力取证的理论基础是物质交换原则 数字取证/计算机取证 智能设备.计算机.手机平板.loT.有线及无线信道.数据存储 事件响应调查------黑 ...

- 网络流量分析——NPMD关注IT运维、识别宕机和运行不佳进行性能优化。智能化分析是关键-主动发现业务运行异常。科来做APT相关的安全分析

科来 做流量分析,同时也做了一些安全分析(偏APT)——参考其官网:http://www.colasoft.com.cn/cases-and-application/network-security- ...

- 《Unix/Linux网络日志分析与流量监控》获2015年度最受读者喜爱的IT图书奖

<Unix/Linux网络日志分析与流量监控>获2015年度最受读者喜爱的IT图书奖.刊登在<中华读书报>( 2015年01月28日 19 版) 我的2015年新作刊登在< ...

- Kali Linux 网络扫描秘籍 翻译完成!

Kali Linux 网络扫描秘籍 翻译完成! 原书:Kali Linux Network Scanning Cookbook 译者:飞龙 在线阅读 PDF格式 EPUB格式 MOBI格式 代码仓库 ...

- linux 网络协议分析---3

本章节主要介绍linxu网络模型.以及常用的网络协议分析以太网协议.IP协议.TCP协议.UDP协议 一.网络模型 TCP/IP分层模型的四个协议层分别完成以下的功能: 第一层 网络接口层 网络接口层 ...

- TFTP网络协议分析---15

TFTP网络协议分析 周学伟 文档说明:所有函数都依托与两个出口,发送和接收. 1:作为发送时,要完成基于TFTP协议下的文件传输,但前提是知道木的PC机的MAC地址,因为当发送TFTP请求包时必须提 ...

- 文件系统取证分析(第11章:NTFS概念)

/* Skogkatt 开始翻译于2015-01-24,仅作为学习研究之用,谢绝转载. 2015-01-31更新MFT entry 属性概念. 2015-02-01翻译完成. 译注:我翻译这本书的这三 ...

随机推荐

- Rabbitmq(6) 主题模式

* 匹配1个 # 匹配所有 发送者: package com.aynu.bootamqp.service; import com.aynu.bootamqp.commons.utils.Amqp; i ...

- Python3 timeit的用法

Python3中的timeit模块可以用来测试小段代码的运行时间 其中主要通过两个函数来实现:timeit和repeat,代码如下: def timeit(stmt="pass", ...

- Java遍历树(深度优先+广度优先)

在编程生活中,我们总会遇见树性结构,这几天刚好需要对树形结构操作,就记录下自己的操作方式以及过程.现在假设有一颗这样树,(是不是二叉树都没关系,原理都是一样的) 1.深度优先 英文缩写为DFS即Dep ...

- Microsoft DQS sqlException 0x80131904 - SetDataQualitySessionPhaseTwo

遇到这个问题的原因可以从报错信息看出来,大概率是.net framework的问题 可以尝试如下解决途径 1. regenerate .net Assemble for DQS 2. 如果步骤一无法解 ...

- MySQL中的sort_buffer_size参数大小的设置问题

看到sort_buffer_size这个参数(connect级别的参数,MySQL5.7,默认值是1048576字节,也就是1MB)的默认值这么小,想着是不是可以调大一点,反正内存动不动几十个GB的, ...

- Xshell 6安装与使用教程

随着xshell5出现评估期已过的问题,发现好多人不知道怎么下载免费版的Xshell,在这里我将详细告诉大家如何下载和安装最新的Xshell6远程管理工具. Xshell安装 1.进入xshell英文 ...

- jstl标准标签库 其他标签

url操作标签 import 将另一个页面的内容引入到这个页面上来, 与include指令的区别: 这个标签可以引入其他项目中甚至网络上的资源 <c:import url="被导入的路 ...

- Cobbler安装CentOS7系统时报错 curl:(7)Failed connect to 10.0.0.201:80;Connection refused

问题原因: 其他涉及到http服务的端口全部都改成了81端口.只有 /etc/cobbler/settings 这里没有改. [root@mage-monitor- ~/]#grep -E " ...

- HDU 5977 Garden of Eden(点分治求点对路径颜色数为K)

Problem Description When God made the first man, he put him on a beautiful garden, the Garden of Ede ...

- 426. Convert Binary Search Tree to Sorted Doubly Linked List把bst变成双向链表

[抄题]: Convert a BST to a sorted circular doubly-linked list in-place. Think of the left and right po ...