shiro:hasPermission 标签 :验证当前用户是否拥有指定权限

1、这些值是存在数据库里的,在哪里找呢?sys_menu 中的permission列。

<shiro:hasPermission name="cms:article:edit">

他是怎么入库的呢?非菜单项的权限是怎么加入,怎么取出来使用的? 取出来的sql:

SELECT

a.id ,

a.parent_id AS "parent.id" ,

a.parent_ids ,

a. NAME ,

a.href ,

a.target ,

a.icon ,

a.sort ,

a.is_show ,

a.permission ,

a.remarks ,

a.create_by AS "createBy.id" ,

a.create_date ,

a.update_by AS "updateBy.id" ,

a.update_date ,

a.del_flag ,

p. NAME AS "parent.name"

FROM

sys_menu a

LEFT JOIN sys_menu p ON p.id = a.parent_id

WHERE

a.del_flag = 0

ORDER BY

a.sort

同一个表里的id与parentid之间的连接;

程序代码是在:com.thinkgem.jeesite.modules.sys.security 这个包里

/**

* 授权查询回调函数, 进行鉴权但缓存中无用户的授权信息时调用

*/

@Override

protected AuthorizationInfo doGetAuthorizationInfo(PrincipalCollection principals) {

Principal principal = (Principal) getAvailablePrincipal(principals);

// 获取当前已登录的用户

if (!Global.TRUE.equals(Global.getConfig("user.multiAccountLogin"))){

Collection<Session> sessions = getSystemService().getSessionDao().getActiveSessions(true, principal, UserUtils.getSession());

if (sessions.size() > 0){

// 如果是登录进来的,则踢出已在线用户

if (UserUtils.getSubject().isAuthenticated()){

for (Session session : sessions){

getSystemService().getSessionDao().delete(session);

}

}

// 记住我进来的,并且当前用户已登录,则退出当前用户提示信息。

else{

UserUtils.getSubject().logout();

throw new AuthenticationException("msg:账号已在其它地方登录,请重新登录。");

}

}

}

User user = getSystemService().getUserByLoginName(principal.getLoginName());

if (user != null) {

SimpleAuthorizationInfo info = new SimpleAuthorizationInfo();

List<Menu> list = UserUtils.getMenuList();

for (Menu menu : list){

if (StringUtils.isNotBlank(menu.getPermission())){

// 添加基于Permission的权限信息

for (String permission : StringUtils.split(menu.getPermission(),",")){

info.addStringPermission(permission);

}

}

}

// 添加用户权限

info.addStringPermission("user");

// 添加用户角色信息

for (Role role : user.getRoleList()){

info.addRole(role.getEnname());

}

// 更新登录IP和时间

getSystemService().updateUserLoginInfo(user);

// 记录登录日志

LogUtils.saveLog(Servlets.getRequest(), "系统登录");

return info;

} else {

return null;

}

}

List<Menu> list = UserUtils.getMenuList();

for (Menu menu : list){ if (StringUtils.isNotBlank(menu.getPermission())){ // 添加基于Permission的权限信息 for (String permission : StringUtils.split(menu.getPermission(),",")){ info.addStringPermission(permission); } } }<%@ taglib prefix="shiro" uri="/WEB-INF/tlds/shiros.tld" %>

当展示一个jsp页面时,页面中如果遇到<shiro:hasPermission name="item:update">,shiro调用realm获取数据库中的权限信息,看item:update是否在权限数据中存在,如果不存在就拒绝访问,如果存在就授权通过。

package com.thinkgem.jeesite.modules.sys.security; import java.io.Serializable;

import java.util.Collection;

import java.util.List; import javax.annotation.PostConstruct; import org.apache.commons.lang3.StringUtils;

import org.apache.shiro.authc.AuthenticationException;

import org.apache.shiro.authc.AuthenticationInfo;

import org.apache.shiro.authc.AuthenticationToken;

import org.apache.shiro.authc.SimpleAuthenticationInfo;

import org.apache.shiro.authc.credential.HashedCredentialsMatcher;

import org.apache.shiro.authz.AuthorizationInfo;

import org.apache.shiro.authz.Permission;

import org.apache.shiro.authz.SimpleAuthorizationInfo;

import org.apache.shiro.realm.AuthorizingRealm;

import org.apache.shiro.session.Session;

import org.apache.shiro.subject.PrincipalCollection;

import org.apache.shiro.util.ByteSource;

import org.slf4j.Logger;

import org.slf4j.LoggerFactory;

import org.springframework.stereotype.Service; import com.thinkgem.jeesite.common.config.Global;

import com.thinkgem.jeesite.common.servlet.ValidateCodeServlet;

import com.thinkgem.jeesite.common.utils.Encodes;

import com.thinkgem.jeesite.common.utils.SpringContextHolder;

import com.thinkgem.jeesite.common.web.Servlets;

import com.thinkgem.jeesite.modules.sys.entity.Menu;

import com.thinkgem.jeesite.modules.sys.entity.Role;

import com.thinkgem.jeesite.modules.sys.entity.User;

import com.thinkgem.jeesite.modules.sys.service.SystemService;

import com.thinkgem.jeesite.modules.sys.utils.LogUtils;

import com.thinkgem.jeesite.modules.sys.utils.UserUtils;

import com.thinkgem.jeesite.modules.sys.web.LoginController; /**

* 系统安全认证实现类

* @author ThinkGem

* @version 2014-7-5

*/

@Service

//@DependsOn({"userDao","roleDao","menuDao"})

public class SystemAuthorizingRealm extends AuthorizingRealm { private Logger logger = LoggerFactory.getLogger(getClass()); private SystemService systemService; public SystemAuthorizingRealm() {

this.setCachingEnabled(false);

} /**

* 认证回调函数, 登录时调用

*/

@Override

protected AuthenticationInfo doGetAuthenticationInfo(AuthenticationToken authcToken) {

UsernamePasswordToken token = (UsernamePasswordToken) authcToken; int activeSessionSize = getSystemService().getSessionDao().getActiveSessions(false).size();

if (logger.isDebugEnabled()){

logger.debug("login submit, active session size: {}, username: {}", activeSessionSize, token.getUsername());

} // 校验登录验证码

if (LoginController.isValidateCodeLogin(token.getUsername(), false, false)){

Session session = UserUtils.getSession();

String code = (String)session.getAttribute(ValidateCodeServlet.VALIDATE_CODE);

if (token.getCaptcha() == null || !token.getCaptcha().toUpperCase().equals(code)){

throw new AuthenticationException("msg:验证码错误, 请重试.");

}

} // 校验用户名密码

User user = getSystemService().getUserByLoginName(token.getUsername());

if (user != null) {

if (Global.NO.equals(user.getLoginFlag())){

throw new AuthenticationException("msg:该已帐号禁止登录.");

}

byte[] salt = Encodes.decodeHex(user.getPassword().substring(0,16));

return new SimpleAuthenticationInfo(new Principal(user, token.isMobileLogin()),

user.getPassword().substring(16), ByteSource.Util.bytes(salt), getName());

} else {

return null;

}

} /**

* 获取权限授权信息,如果缓存中存在,则直接从缓存中获取,否则就重新获取, 登录成功后调用

*/

protected AuthorizationInfo getAuthorizationInfo(PrincipalCollection principals) {

if (principals == null) {

return null;

} AuthorizationInfo info = null; info = (AuthorizationInfo)UserUtils.getCache(UserUtils.CACHE_AUTH_INFO); if (info == null) {

info = doGetAuthorizationInfo(principals);

if (info != null) {

UserUtils.putCache(UserUtils.CACHE_AUTH_INFO, info);

}

} return info;

} /**

* 授权查询回调函数, 进行鉴权但缓存中无用户的授权信息时调用

*/

@Override

protected AuthorizationInfo doGetAuthorizationInfo(PrincipalCollection principals) {

Principal principal = (Principal) getAvailablePrincipal(principals);

// 获取当前已登录的用户

if (!Global.TRUE.equals(Global.getConfig("user.multiAccountLogin"))){

Collection<Session> sessions = getSystemService().getSessionDao().getActiveSessions(true, principal, UserUtils.getSession());

if (sessions.size() > 0){

// 如果是登录进来的,则踢出已在线用户

if (UserUtils.getSubject().isAuthenticated()){

for (Session session : sessions){

getSystemService().getSessionDao().delete(session);

}

}

// 记住我进来的,并且当前用户已登录,则退出当前用户提示信息。

else{

UserUtils.getSubject().logout();

throw new AuthenticationException("msg:账号已在其它地方登录,请重新登录。");

}

}

}

User user = getSystemService().getUserByLoginName(principal.getLoginName());

if (user != null) {

SimpleAuthorizationInfo info = new SimpleAuthorizationInfo();

List<Menu> list = UserUtils.getMenuList();

for (Menu menu : list){

if (StringUtils.isNotBlank(menu.getPermission())){

// 添加基于Permission的权限信息

for (String permission : StringUtils.split(menu.getPermission(),",")){

info.addStringPermission(permission);

}

}

}

// 添加用户权限

info.addStringPermission("user");

// 添加用户角色信息

for (Role role : user.getRoleList()){

info.addRole(role.getEnname());

}

// 更新登录IP和时间

getSystemService().updateUserLoginInfo(user);

// 记录登录日志

LogUtils.saveLog(Servlets.getRequest(), "系统登录");

return info;

} else {

return null;

}

} @Override

protected void checkPermission(Permission permission, AuthorizationInfo info) {

authorizationValidate(permission);

super.checkPermission(permission, info);

} @Override

protected boolean[] isPermitted(List<Permission> permissions, AuthorizationInfo info) {

if (permissions != null && !permissions.isEmpty()) {

for (Permission permission : permissions) {

authorizationValidate(permission);

}

}

return super.isPermitted(permissions, info);

} @Override

public boolean isPermitted(PrincipalCollection principals, Permission permission) {

authorizationValidate(permission);

return super.isPermitted(principals, permission);

} @Override

protected boolean isPermittedAll(Collection<Permission> permissions, AuthorizationInfo info) {

if (permissions != null && !permissions.isEmpty()) {

for (Permission permission : permissions) {

authorizationValidate(permission);

}

}

return super.isPermittedAll(permissions, info);

} /**

* 授权验证方法

* @param permission

*/

private void authorizationValidate(Permission permission){

// 模块授权预留接口

} /**

* 设定密码校验的Hash算法与迭代次数

*/

@PostConstruct

public void initCredentialsMatcher() {

HashedCredentialsMatcher matcher = new HashedCredentialsMatcher(SystemService.HASH_ALGORITHM);

matcher.setHashIterations(SystemService.HASH_INTERATIONS);

setCredentialsMatcher(matcher);

} // /**

// * 清空用户关联权限认证,待下次使用时重新加载

// */

// public void clearCachedAuthorizationInfo(Principal principal) {

// SimplePrincipalCollection principals = new SimplePrincipalCollection(principal, getName());

// clearCachedAuthorizationInfo(principals);

// } /**

* 清空所有关联认证

* @Deprecated 不需要清空,授权缓存保存到session中

*/

@Deprecated

public void clearAllCachedAuthorizationInfo() {

// Cache<Object, AuthorizationInfo> cache = getAuthorizationCache();

// if (cache != null) {

// for (Object key : cache.keys()) {

// cache.remove(key);

// }

// }

} /**

* 获取系统业务对象

*/

public SystemService getSystemService() {

if (systemService == null){

systemService = SpringContextHolder.getBean(SystemService.class);

}

return systemService;

} /**

* 授权用户信息

*/

public static class Principal implements Serializable { private static final long serialVersionUID = 1L; private String id; // 编号

private String loginName; // 登录名

private String name; // 姓名

private boolean mobileLogin; // 是否手机登录 // private Map<String, Object> cacheMap; public Principal(User user, boolean mobileLogin) {

this.id = user.getId();

this.loginName = user.getLoginName();

this.name = user.getName();

this.mobileLogin = mobileLogin;

} public String getId() {

return id;

} public String getLoginName() {

return loginName;

} public String getName() {

return name;

} public boolean isMobileLogin() {

return mobileLogin;

} // @JsonIgnore

// public Map<String, Object> getCacheMap() {

// if (cacheMap==null){

// cacheMap = new HashMap<String, Object>();

// }

// return cacheMap;

// } /**

* 获取SESSIONID

*/

public String getSessionid() {

try{

return (String) UserUtils.getSession().getId();

}catch (Exception e) {

return "";

}

} @Override

public String toString() {

return id;

} }

}

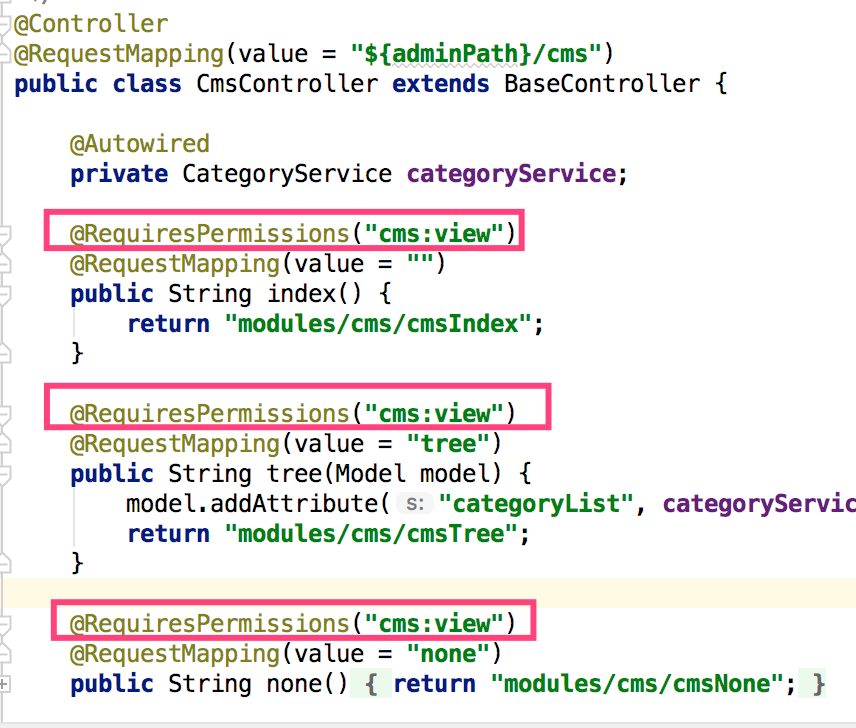

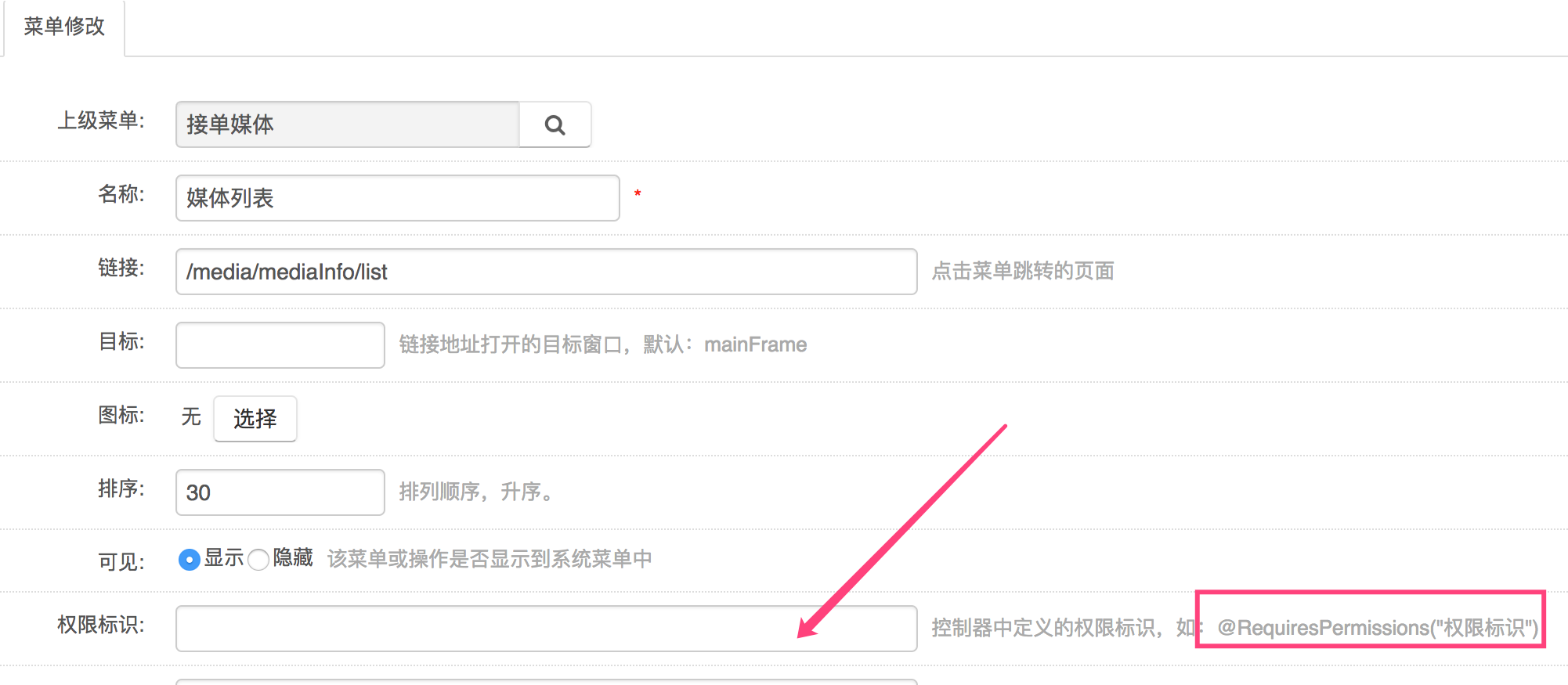

怎么入库的呢?看截图,还是菜单管理中的操作:

@RequiresPermissions("cms:view")

对应后台添加菜单时:

shiro:hasPermission 标签 :验证当前用户是否拥有指定权限的更多相关文章

- mysql创建用户、赋予指定权限命令

1.远程登录mysql mysql -h ip -u root -p 密码 2.创建用户 格式:grant 权限 on 数据库.* to 用户名@登录主机 identified by "密码 ...

- shiro 密码如何验证?

Authentication:身份认证/登录,验证用户是不是拥有相应的身份. Authorization:授权,即权限验证,验证某个已认证的用户是否拥有某个权限:即判断用户是否能做事情. 这里我们主要 ...

- JavaEE权限管理系统的搭建(六)--------使用拦截器实现菜单URL的跳转权限验证和页面的三级菜单权限按钮显示

本小结讲解,点击菜单进行页面跳转,看下图,点击管理员列表后会被认证拦截器首先拦截,验证用户是否登录,如果登录就放行,紧接着会被权限验证拦截器再次拦截,拦截的时候,会根据URL地址上找到对应的方法,然后 ...

- Linux用户体系和文件权限总结

一. Linux系统用户和用户组相关文件 1. /etc/passwd文件 这个passwd文件是Linux用户信息文件.文件格式说明如下: root:x:0:0:root:/r ...

- [转]在 SQL Server 2008 中新建用户登录并指定该用户的数据库

提要:我在 SQL Server 中新建用户登录时,出现了三种错误,错误代码分别是 18456.15128.4064 ----------------------------------- 正 文 ...

- 【转载】SQL Server 2008 中新建用户登录并指定该用户的数据库

提要:我在 SQL Server 中新建用户登录时,出现了三种错误,错误代码分别是 18456.15128.4064 ----------------------------------- 正 文 ...

- 《Linux就该这么学》培训笔记_ch05_用户身份与文件权限

<Linux就该这么学>培训笔记_ch05_用户身份与文件权限 文章最后会post上书本的笔记照片. 文章主要内容: 用户身份与能力 文件权限与归属 文件的特殊权限 文件的隐藏属性 文件访 ...

- mysql创建新用户并分配数据库权限

下面展示了如何在Linux中创建和设置一个MySQL用户. 首先以root身份登录到MySQL服务器中. $ mysql -u root -p 当验证提示出现的时候,输入MySQL的root帐号的密码 ...

- Oracle的用户、角色以及权限相关操作

1.创建用户create user KD identified by 123456;2.授予连接数据库的权限grant connect to KD;3.将Scott用户的emp表授权给KD可以查询gr ...

随机推荐

- QTP 自动化测试桌面程序--笔记(下拉选择、右键菜单、在控件仓库中查找对应的控件)

0 在收集窗口控件信息时-最好将可输入的文字去掉,不然控件的名称按输入的文字标记 1 编辑时录制脚本-默认按当前显示的填入的数据标记控件 可以使用 tool-spy-查看控件的x,y 坐标,按坐标在学 ...

- python 三目运算符

格式: true_res if condition else false_res Meto 1: Meto 2: >>> x = 2 >>> x+1 if x!=1 ...

- Js--动态生成表格

<div> <h1>动态生成表格</h1> <div id="table1"> 行 ...

- sql行转列实例

select gh ,xm , max(A.bz) as bz , max(A.jcz) as jcz , max(A.dl) as dl , max(A.czzx) as czzx , max(A. ...

- 鼠标事件-MouseEvent

当鼠标进行某种操作时,就会生成一个event对象,该对象记录着鼠标触发事件时的所有属性. 可以通过如下方法在google控制台打印出 MouseEvent 对象. function mouseDown ...

- Spring 使用介绍(一)—— 概述

一.Spring设计原则 1.约定大于配置的契约式编程 2.非侵入式设计 从框架角度可以这样理解,无需继承框架提供的类,这种设计就可以看作是非侵入式设计,如果继承了这些框架类,就是侵入设计 3.面向接 ...

- eclipse添加tomcat服务器

在网上找资料好辛苦,还不对,自己试了好久,终于成功了 还是一如既往的分享 右键 弄好以后发现如此简单| _ |

- MT【280】最小值函数

已知正系数二次函数$ax^2+bx+c=0$有实数根,证明:$\min\{a,b,c\}\le\dfrac{a+b+c}{4}$ 证明:$\min\{a,b,c\}=\dfrac{a+c-|a-c|+ ...

- Windows server 安装 OpenSSH

文件自己网上下载或百度云盘提取即可 执行setupssh.exe,一直 next 下去 把安装目录下的 sshd_config 文件 copy 到 C:\Program Files (x86)\Op ...

- 【BZOJ5321】[JXOI2017]加法(贪心)

[BZOJ5321][JXOI2017]加法(贪心) 题面 BZOJ 洛谷 题解 显然二分答案,算一下每个点至少要覆盖的次数.从左往右考虑如果这个点覆盖次数不够,就会选择覆盖这个点的.右端点最大的线段 ...