OpenSSL 生成自定义证书

前言

本文用来记录通过OpenSSL生成自定义证书并在浏览器设置可信任

准备

- Linux CentOS7 系统

- nginx 1.12.2

- Windows 10

- IE 11

- chrome 71

OpenSSL配置

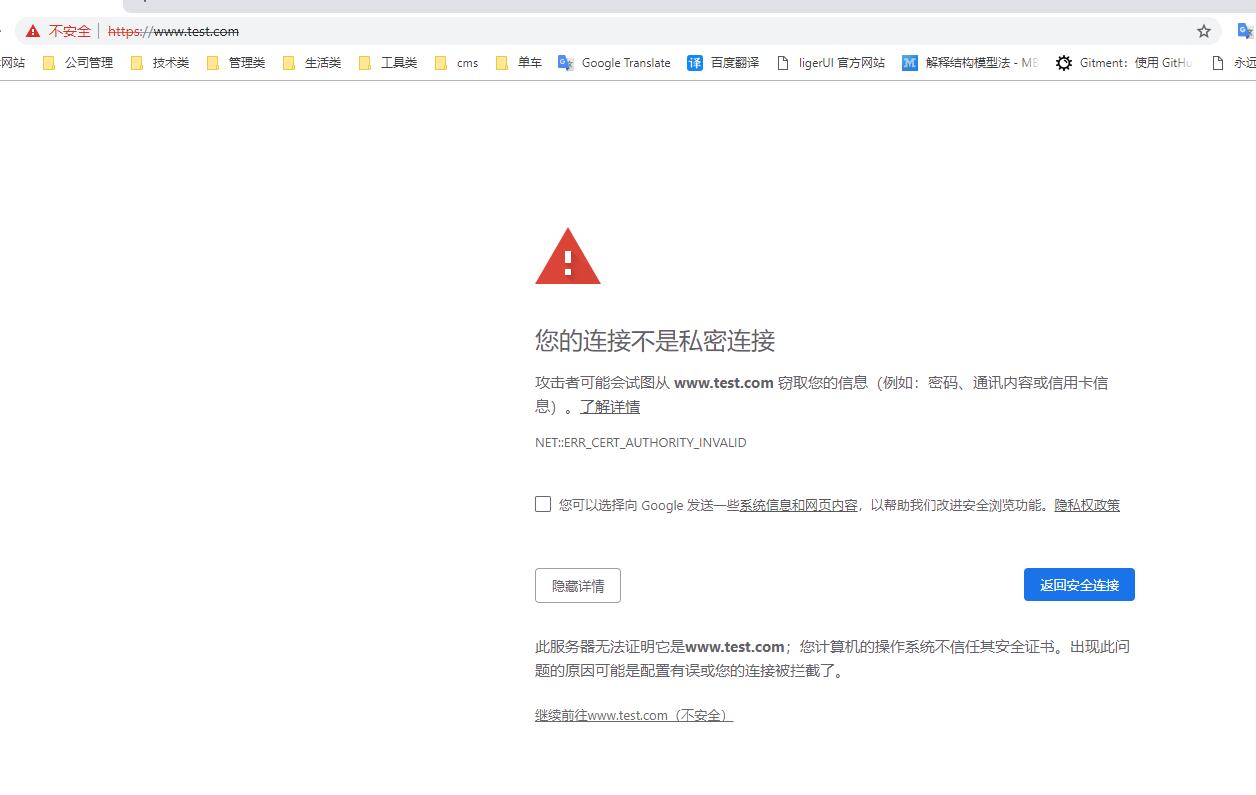

在linux系统中修改OpenSSL配置是为了,让chrome浏览器对为网站可信任

拷贝OpenSSL配置文件准备修改

12# cd /etc/pki/tls/# cp openssl.cnf openssl_m.cnf修改openssl_m.cnf文件

1# vi /etc/pki/tls/openssl_m.cnfa. 找到[ req ] 段落,添加req_extentions = v3_req配置:

12345678910####################################################################[ req ]default_bits = 2048default_md = sha256default_keyfile = privkey.pemdistinguished_name = req_distinguished_nameattributes = req_attributesx509_extensions = v3_ca # The extentions to add to the self signed cert#需要添加的配置req_extentions = v3_reqb. 添加v3_req配置信息

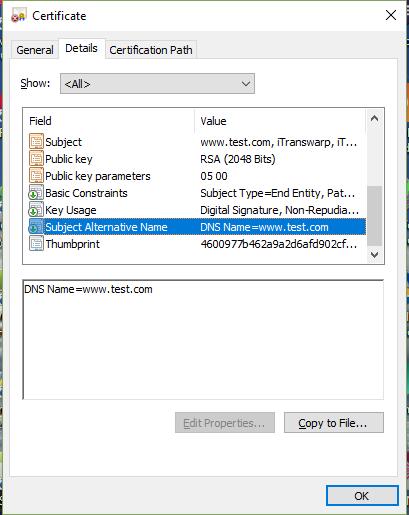

12345678[ v3_req ]# Extensions to add to a certificate requestbasicConstraints = CA:FALSEkeyUsage = nonRepudiation, digitalSignature, keyEncipherment#需要添加的配置subjectAltName = @alt_namesc. 添加alt_names配置信息,可以添加多个

12[ alt_names ]DNS.1 = www.test.com注:这里填入的即为Subject Alternative Names的域名名称

生成证书

直接用脚本生成

|

|

关键点就是:-extfile /etc/pki/tls/openssl_m.cnf -extensions v3_req给证书添加上扩展属性

配置nginx

- 把生成的xxx.crt 和xxx.key 拷贝到/etc/nginx/ssl/

修改nginx.conf

1234567server {ssl on;ssl_certificate /etc/nginx/ssl/www.test.com.crt;ssl_certificate_key /etc/nginx/ssl/www.test.com.key;listen 443 default_server;listen [::]:443 default_server;}重启nginx服务

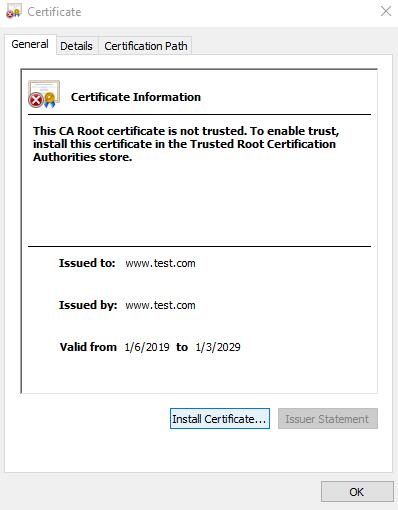

导入证书

- 把www.test.com.crt拷贝到windows系统中

- 双击www.test.com.crt文件打开

- 点击“Install Certificate”

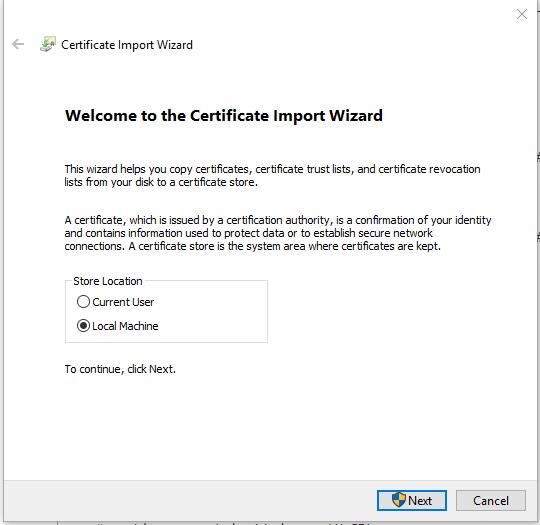

- 选择“Local Machine” 点击“Next”

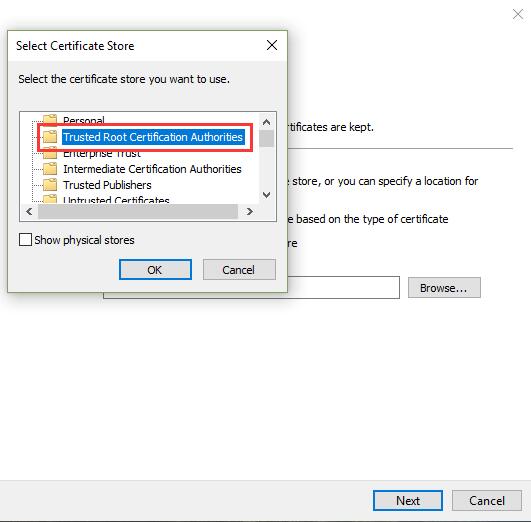

- 选择“Place all certificates in the following store” 点击“Browser”

- 选择“Trusted Root Certification Authorities” 点击“OK”

- 点击“Next” 点击“Finish”

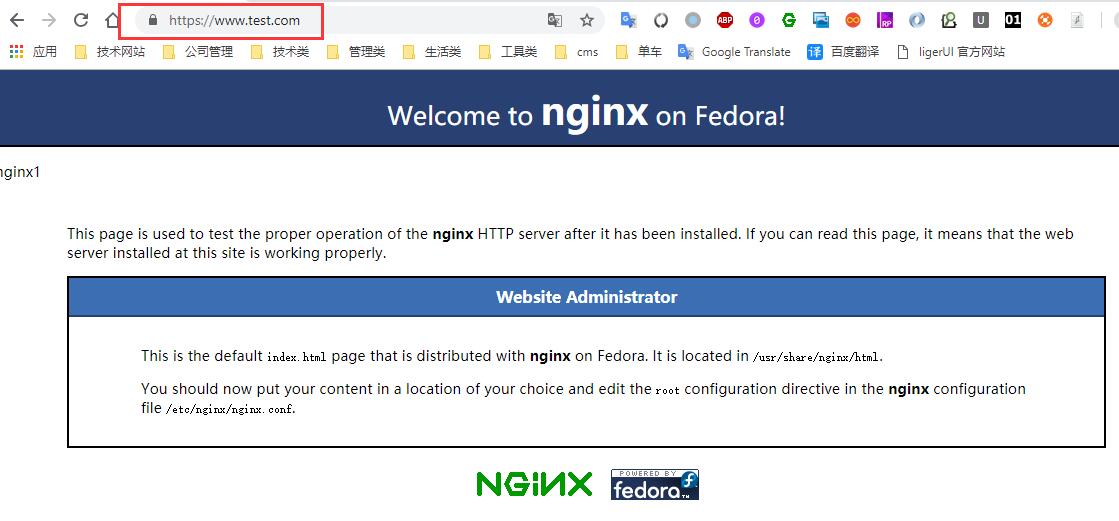

再次访问网站

参考资料

OpenSSL 生成自定义证书的更多相关文章

- openssl生成ssl证书

openssl生成ssl证书 x509证书一般会用到三类文,key,csr,crt. Key 是私用密钥openssl格,通常是rsa算法. Csr 是证书请求文件,用于申请证书.在制作csr文件的时 ...

- keytool和openssl生成的证书转换

keytool和openssl生成的证书转换 keytool生成证书示例 生成私钥+证书: keytool -genkey -alias client -keysize 2048 -validity ...

- 使用openssl生成SSL证书完全参考手册

一般来说,配置HTTPS/SSL的步骤为: 1.生成足够强度的私钥.需要考虑:算法,广泛采用的一般是RSA.键长度,RSA默认为512,一般应选择2048.密码,虽然私钥不一定要加密存储,但是加密存储 ...

- openssl生成https证书

openssl生成https证书 分类: 其它2009-09-03 16:20 452人阅读 评论(0) 收藏 举报 includemoduleaccessapachessl服务器 openssl生成 ...

- 使用openssl 生成免费证书

阅读目录 一:什么是openssl? 它的作用是?应用场景是什么? 二:使用openssl生成免费证书 回到顶部 一:什么是openssl? 它的作用是?应用场景是什么? 即百度百科说:openssl ...

- openssl 生成免费证书

原文链接:https://www.cnblogs.com/tugenhua0707/p/10927722.html 一:什么是openssl? 它的作用是?应用场景是什么? 即百度百科说:openss ...

- Openssl生成根证书、服务器证书并签核证书

1.修改Openssl配置文件CA目录: cat /etc/pki/tls/openssl.cnf dir = /etc/pki/CA 2.生成根证书及私钥: #http://www.haiyun.m ...

- nginx反向代理cas-server之2:生成证书,centOS下使用openssl生成CA证书(根证书、server证书、client证书)

前些天搭好了cas系统,这几天一致再搞nginx和cas的反向代理,一直不成功,但是走http还是测试通过的,最终确定是ssl认证证书这一块的问题,原本我在cas服务端里的tomcat已经配置了证书, ...

- openssl生成SSL证书的流程

SSL证书通过在客户端浏览器和Web服务器之间建立一条SSL安全通道(Secure socketlayer(SSL),SSL安全协议主要用来提供对用户和服务器的认证:对传送的数据进行加密和隐藏:确保数 ...

随机推荐

- goweb-goweb基础

goweb DNS工作原理 在浏览器中输入www.qq.com域名,操作系统会先检查自己本地的hosts文件是否有这个网址映射关系,如果有,就先调用这个IP地址映射,完成域名解析. 如果hosts里没 ...

- Debian8.8下的VIM的配置文件

传动们:http://blog.csdn.net/gatieme/article/details/43883261?spm=5176.100239.blogcont47532.3.yXiEuB 感觉挺 ...

- Educational Codeforces Round 66 差G

Educational Codeforces Round 66 F 题意:长度为 n 的序列,求有多少个区间 \([l,r]\) ,使得其构成了一个 1~r-l+1 的排列. \(n \le 3*10 ...

- CentOS7离线安装MySQL8.0

CentOS7离线安装MySQL8.0 卸载软件 rpm -e --nodeps 要卸载的软件包 root@jacky zookeeper]# rpm -e --nodeps java-1.6.0-o ...

- 吴裕雄--天生自然python机器学习:使用K-近邻算法改进约会网站的配对效果

在约会网站使用K-近邻算法 准备数据:从文本文件中解析数据 海伦收集约会数据巳经有了一段时间,她把这些数据存放在文本文件(1如1^及抓 比加 中,每 个样本数据占据一行,总共有1000行.海伦的样本主 ...

- ACM-ICPC Nanjing Onsite 2018 I. Magic Potion

题意:类似二分图匹配给的题目,不过这次在这里给出了k,表示没人可以再多一次匹配机会,这次匹配不能用上一次被匹配的对象 分析:不能用匈牙利做俩次匹配,因为俩次的最大匹配并不等价于总和的匹配,事实证明,你 ...

- CentOS7部署yum环境及虚拟机快照克隆

CentOS部署IP地址 第一种:nmtui 方向键.tab.空格.回车第二种:修改网卡配置文件 /etc/sysconfig/network-sripts/ifcfg- ...

- The General Addition Rule|complementation rule|special addition rule|

5.3 Some Rules of Probability 如图所示,AorB是所有蓝色区域,所以P(AorB)=PA+PB,但是若非互斥事件,则不能直接相加: If you think of the ...

- 01-信贷路由项目架构和 rose 框架的搭建

1.信贷路由项目架构 2.工程搭建及测试 搭建tyrRouter-parent,tyrRouter-log-web,工程采用 maven 构建 配置 pom.xml 文件,父项目管理 jar 包的版本 ...

- Struts配置文件以Spring的方式实现自定义加载

在使用struts时,我们需要在web.xml中配置过滤器,同时我们需要配置struts的配置文件路径来加载项目中struts的相关配置信息.如果我们不配置路径的话,Struts会有一些默认的加载路径 ...