5.kubernetes的服务暴露插件-Traefik

目录

部署traefik

在HDSS7-200.host.com上

[root@hdss7- k8s-yaml]# docker pull traefik:v1.7.2-alpine

[root@hdss7- k8s-yaml]# docker images |grep traefik

[root@hdss7- k8s-yaml]# docker tag add5fac61ae5 harbor.fx.com/public/traefik:v1.7.2

[root@hdss7- k8s-yaml]# docker push harbor.fx.com/public/traefik:v1.7.2

准备资源配置清单

在HDSS7-200.host.com上

[root@hdss7- traefik]# mkdir -p /data/k8s-yaml/traefik && cd /data/k8s-yaml/traefik

rbac.yaml

[root@hdss7- traefik]# vim rbac.yaml

apiVersion: v1

kind: ServiceAccount

metadata:

name: traefik-ingress-controller

namespace: kube-system

---

apiVersion: rbac.authorization.k8s.io/v1beta1

kind: ClusterRole

metadata:

name: traefik-ingress-controller

rules:

- apiGroups:

- ""

resources:

- services

- endpoints

- secrets

verbs:

- get

- list

- watch

- apiGroups:

- extensions

resources:

- ingresses

verbs:

- get

- list

- watch

---

kind: ClusterRoleBinding

apiVersion: rbac.authorization.k8s.io/v1beta1

metadata:

name: traefik-ingress-controller

roleRef:

apiGroup: rbac.authorization.k8s.io

kind: ClusterRole

name: traefik-ingress-controller

subjects:

- kind: ServiceAccount

name: traefik-ingress-controller

namespace: kube-system

ds.yaml

[root@hdss7- traefik]# vim ds.yaml

apiVersion: extensions/v1beta1

kind: DaemonSet

metadata:

name: traefik-ingress

namespace: kube-system

labels:

k8s-app: traefik-ingress

spec:

template:

metadata:

labels:

k8s-app: traefik-ingress

name: traefik-ingress

spec:

serviceAccountName: traefik-ingress-controller

terminationGracePeriodSeconds:

containers:

- image: harbor.fx.com/public/traefik:v1.7.2

name: traefik-ingress

ports:

- name: controller

containerPort:

hostPort:

- name: admin-web

containerPort:

securityContext:

capabilities:

drop:

- ALL

add:

- NET_BIND_SERVICE

args:

- --api

- --kubernetes

- --logLevel=INFO

- --insecureskipverify=true

- --kubernetes.endpoint=https://10.4.7.10:7443

- --accesslog

- --accesslog.filepath=/var/log/traefik_access.log

- --traefiklog

- --traefiklog.filepath=/var/log/traefik.log

- --metrics.prometheus

svc.yaml

[root@hdss7- traefik]# vim svc.yaml

kind: Service

apiVersion: v1

metadata:

name: traefik-ingress-service

namespace: kube-system

spec:

selector:

k8s-app: traefik-ingress

ports:

- protocol: TCP

port:

name: controller

- protocol: TCP

port:

name: admin-web

ingress.yaml

[root@hdss7- traefik]# vim ingress.yaml

apiVersion: extensions/v1beta1

kind: Ingress

metadata:

name: traefik-web-ui

namespace: kube-system

annotations:

kubernetes.io/ingress.class: traefik

spec:

rules:

- host: traefik.fx.com

http:

paths:

- path: /

backend:

serviceName: traefik-ingress-service

servicePort:

应用资源配置清单

[root@hdss7- ~]# kubectl apply -f http://k8s-yaml.fx.com/traefik/rbac.yaml

[root@hdss7- ~]# kubectl apply -f http://k8s-yaml.fx.com/traefik/ds.yaml

[root@hdss7- ~]# kubectl apply -f http://k8s-yaml.fx.com/traefik/svc.yaml

[root@hdss7- ~]# kubectl apply -f http://k8s-yaml.fx.com/traefik/ingress.yaml

检查创建资源

[root@hdss7- ~]# kubectl get pods -n kube-system

NAME READY STATUS RESTARTS AGE

coredns-65cb567d6f-4x5tn / Running 15h

traefik-ingress-7p7z4 / Running 19m

traefik-ingress-f6kpc / Running 19m

解析域名

[root@hdss7- ~]# vim /var/named/fx.com.zone

$ORIGIN fx.com.

$TTL ; minutes

@ IN SOA dns.fx.com. dnsadmin.fx.com. (

; serial

; refresh ( hours)

; retry ( minutes)

; expire ( week)

; minimum ( day)

)

NS dns.fx.com.

$TTL ; minute

dns A 10.4.7.11

harbor A 10.4.7.200

k8s-yaml A 10.4.7.200

traefik A 10.4.7.10

[root@hdss7- ~]# systemctl restart named

配置反向代理

[root@hdss7- ~]# vim /etc/nginx/conf.d/fx.com.conf

upstream default_backend_traefik {

server 10.4.7.21: max_fails= fail_timeout=10s;

server 10.4.7.22: max_fails= fail_timeout=10s;

}

server {

server_name *.fx.com; location / {

proxy_pass http://default_backend_traefik;

proxy_set_header Host $http_host;

proxy_set_header x-forwarded-for $proxy_add_x_forwarded_for;

}

}

[root@hdss7- ~]# nginx -t

[root@hdss7- ~]# nginx -s reload

注:HDSS7-12.host.com也需要配置nginx

浏览器访问

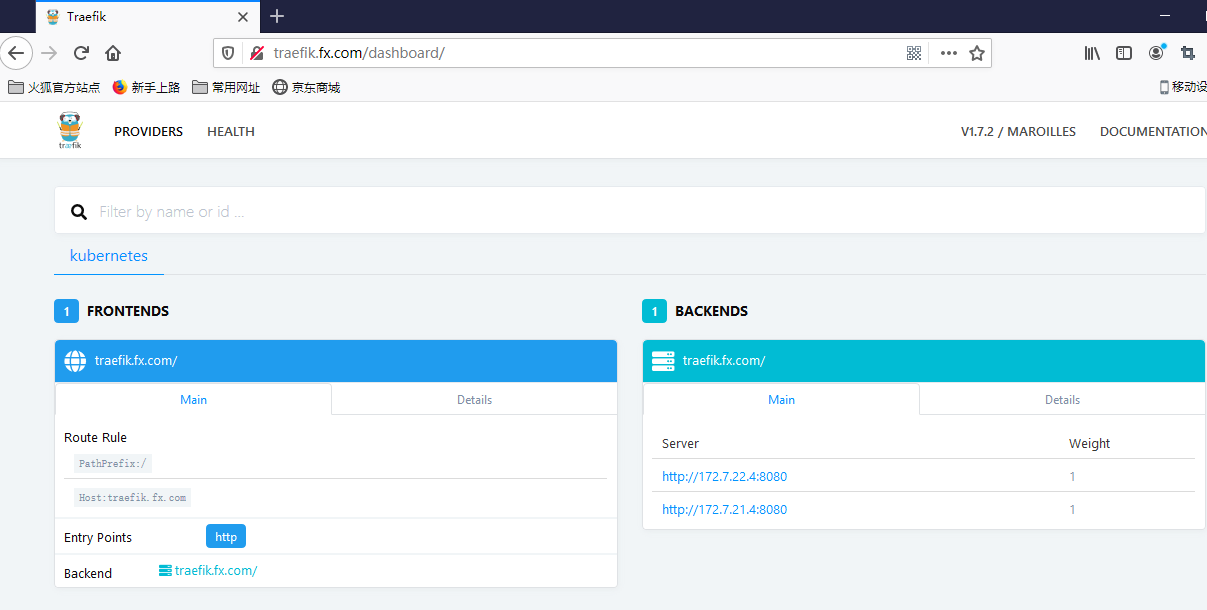

http://traefik.fx.com/

5.kubernetes的服务暴露插件-Traefik的更多相关文章

- 第十二章 Kubernetes的服务暴露插件--traefik

1.前言 之前部署的coredns实现了k8s的服务在集群内可以被自动发现,那么如何使得服务在k8s集群外被使用和访问呢? 使用nodeport星的Service:此方法只能使用iptables模型, ...

- K8S(05)核心插件-ingress(服务暴露)控制器-traefik

K8S核心插件-ingress(服务暴露)控制器-traefik 1 K8S两种服务暴露方法 前面通过coredns在k8s集群内部做了serviceNAME和serviceIP之间的自动映射,使得不 ...

- 十一章 Kubernetes的服务发现插件--coredns

1.前言 简单来说,服务发现就是服务(应用)之间相互定位的过程: 服务发现并非云计算时代独有的,传统的单体架构时代也会用到,以下应用场景更加需要服务发现: 服务(应用)的动态性强: 服务(应用)更新发 ...

- 4.kubernetes的服务发现插件-CoreDNS

1.1.部署K8S内网资源清单http服务 1.2.部署coredns 部署K8S内网资源清单http服务 在运维主机HDSS7-200.host.com上,配置一个nginx虚拟主机,用以提高k8s ...

- kubernetes进阶(四)服务暴露-ingress控制器之traefik

上一章我们测试了在集群内部解析service名称, 下面我们测试在集群外部解析: 根本解析不到,因为我们外部用的dns是10.4.7.11,也就是我们的自建bind dns,这个DNS服务器上也没有响 ...

- Kubernetes 服务入口管理 Traefik Ingress Controller

前面部署了 kubernetes/ingress-nginx 作为 Ingress Controller,使用 Nginx 反向代理与负载,通过 Ingress Controller 不断的跟 Kub ...

- 容器云平台No.4~kubernetes 服务暴露之Ingress

这是容器云平台第四篇,接上一篇继续, 首先kubernetes服务暴露有如下几种方式: NodePort Loadbalance ClusterIP Ingress 本文紧贴第一篇架构图,只介绍Ing ...

- 初试 Kubernetes 集群中使用 Traefik 反向代理

初试 Kubernetes 集群中使用 Traefik 反向代理 2017年11月17日 09:47:20 哎_小羊_168 阅读数:12308 版权声明:本文为博主原创文章,未经博主允许不得转 ...

- Dubbo 服务暴露注册流程

Dubbo的应用会在启动时完成服务注册或订阅(不论是生产者,还是消费者)如下图所示. 图中小方块Protocol, Cluster, Proxy, Service, Container, Regist ...

随机推荐

- MySql 语言分类

(1)数据定义语言,即SQL DDL,用于定义SQL模式.基本表.视图.索引等结构.(2)数据操纵语言,即SQL DML.数据操纵分成数据查询和数据更新两类.(3)数据查询语言,即SQL DQL.(4 ...

- 使用Docker发布blazor wasm

Blazor编译后的文件是静态文件,所以我们只需要一个支持静态页面的web server即可. 根据不同项目,会用不同的容器编排,本文已无网关的情况下为例,一步一步展示如何打包进docker 需求 H ...

- SSI PAYLOAD

<pre><!--#exec cmd="ls" --></pre><pre><!--#echo var="DATE_ ...

- Eclipse中常用快捷键的使用

1.补全代码的声明:alt + / 2.快速修复: ctrl + 1 3.批量导包:ctrl + shift + o 4.使用单行注释:ctrl + / 5.使用多行注释: ctrl + shift ...

- 【zookeeper】安装教程文档需下载

请查看文件https://download.csdn.net/download/qq_42158942/11846847 zookeeper的作用 • ZooKeeper 是一个开源的分布式协调服务, ...

- Spring Boot笔记(三) springboot 集成 Quartz 定时任务

个人博客网:https://wushaopei.github.io/ (你想要这里多有) 1. 在 pom.xml 中 添加 Quartz 所需要 的 依赖 <!--定时器 quartz- ...

- Java实现 LeetCode 710 黑名单中的随机数(黑白名单)

710. 黑名单中的随机数 给定一个包含 [0,n ) 中独特的整数的黑名单 B,写一个函数从 [ 0,n ) 中返回一个不在 B 中的随机整数. 对它进行优化使其尽量少调用系统方法 Math.ran ...

- Java实现 蓝桥杯VIP 算法训练 P1102

定义一个学生结构体类型student,包括4个字段,姓名.性别.年龄和成绩.然后在主函数中定义一个结构体数组(长度不超过1000), 并输入每个元素的值,程序使用冒泡排序法将学生按照成绩从小到大的顺序 ...

- Java实现蓝桥杯算法提高12-2扑克排序

扑克牌排序 问题描述 扑克牌排序:构造扑克牌数组,对扑克牌进行排序. 排序原则如下:数字从小到大是2-10.J.Q.K和A,花色从小到大是方块(diamond).梅花(club).红桃(heart). ...

- Java实现 LeetCode 81 搜索旋转排序数组 II(二)

81. 搜索旋转排序数组 II 假设按照升序排序的数组在预先未知的某个点上进行了旋转. ( 例如,数组 [0,0,1,2,2,5,6] 可能变为 [2,5,6,0,0,1,2] ). 编写一个函数来判 ...