Apache Log4j 2 报高危漏洞,CODING 联手腾讯安全护卫软件安全

导语

12 月 9 日晚间,Apache Log4j 2 发现了远程代码执行漏洞,恶意使用者可以通过该漏洞在目标服务器上执行任意代码,危害极大。

腾讯安全第一时间将该漏洞收录至腾讯安全漏洞特征库中,CODING 制品扫描基于该漏洞特征库,对引用了受影响版本的 Log4j 2 制品进行了精准定位,并给出修复建议,同时可禁止下载含有该安全漏洞的制品,最大限度的减少漏洞蔓延。

Apache Log4j 2 漏洞详情

Apache Log4j 2 是一个基于 Java 的日志记录工具。该工具重写了 Log4j 框架,并且引入了丰富的特性,作为日志记录基础第三方库,被大量 Java 框架及应用使用。

此次漏洞是由于 Log4j 2 提供的 lookup 功能造成的,该功能允许开发者通过一些协议去读取相应环境中的配置。但在实现的过程中,并未对输入进行严格的判断,从而造成漏洞的发生,当程序将用户输入的数据进行日志记录时,即可触发此漏洞。

漏洞详情:

| 漏洞名称 | Apache Log4j 2 任意代码执行漏洞 |

|---|---|

| 威胁等级 | 高危 |

| 漏洞详情 | 已公开 |

| POC | 已知 |

| EXP | 已知 |

| 漏洞威胁 | Apache Log4j 2 |

| 影响范围 | Apache Log4j 2 2.0 - 2.14.1 |

| 漏洞编号 | 暂无 |

| 在野利用 | 已发现 |

| 安全版本 | Log4j-2.15.0-rc2 |

Log4j 2 的使用极为广泛,可能受影响的应用及组件(包括但不限于):Apache Solr、Apache Flink、Apache Druid、Apache Struts2、Srping-boot-strater-log4j2、ElasticSearch、Flume、Dubbo、Redis、Logstash、Kafka。

使用 CODING 制品扫描,快速识别受影响制品

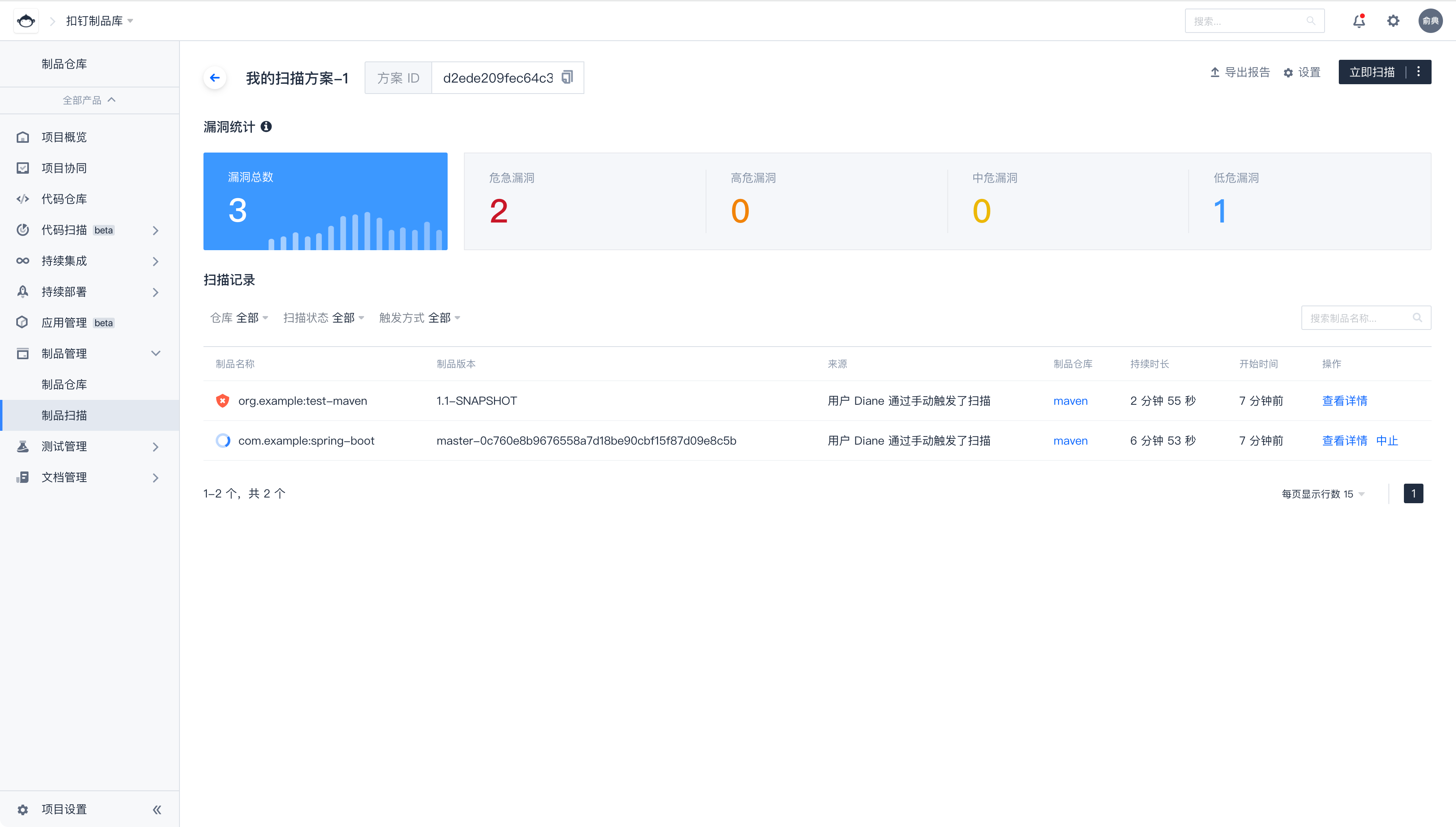

CODING 制品扫描已经识别到该漏洞,可以在制品管理 - 制品扫描模块创建「安全漏洞扫描方案」,对相关 Maven 包进行安全扫描。在 CODING DevOps 线上版本中可直接对该漏洞进行排查,私有化的 CODING DevOps 及 WePack 客户请联系客户经理咨询升级。

扫描结束后,可以看到最新的中文漏洞信息。该漏洞的危险等级被腾讯安全定义为「危急」,同时该漏洞使用广泛,利用门槛低,被标记为「优先关注漏洞」,在漏洞详情中,我们建议用户尽快修复至「2.15.0-rc2」版本,将此依赖升级后,即可规避漏洞影响。

同时,可通过“禁止下载未通过质量红线的制品”的管控方式,以避免日后产品更新引入该风险。

如何修复漏洞

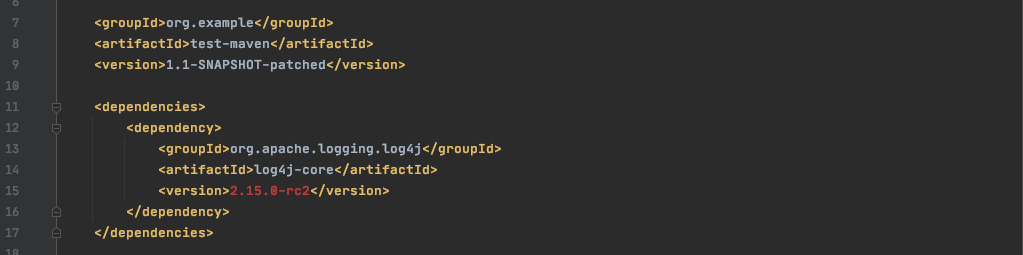

升级 ApacheLog4j 所有相关应用到最新的 Log4j-2.15.0-rc2 版本。

(2.15.0-rc1 版,经腾讯安全专家验证可以被绕过)

补丁下载地址:

https://github.com/apache/logging-log4j2/releases/tag/log4j-2.15.0-rc2

漏洞缓解措施:

jvm参数 - Dlog4j2.formatMsgNoLookups=true

log4j2.formatMsgNoLookups=True

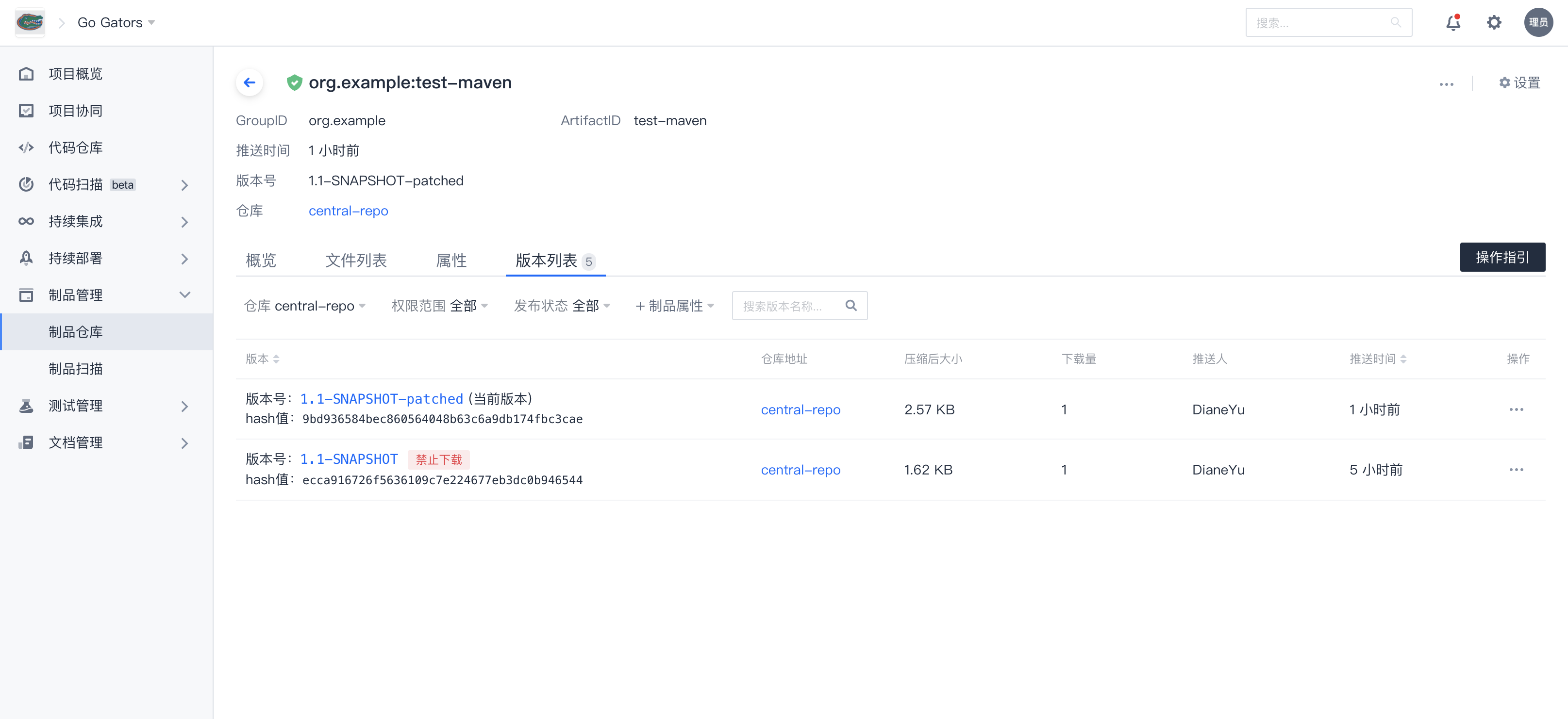

获取补丁后重新打包,可将依赖 jar 包上传至 CODING 制品仓库,并修改制品依赖配置,推送新版本。

重新扫描后,可以看到制品已通过扫描。

强强联手,共同保卫客户软件安全

CODING 与腾讯安全及其科恩实验室、云鼎实验室携手,共同保卫客户软件安全。

可信漏洞特征库

「腾讯安全开源组件漏洞特征库」是腾讯基于自身安全研究与国内外通用开源漏洞库信息搭建的漏洞特征库,由专业安全团队持续运营,为用户提供准确、及时、易懂的安全信息。

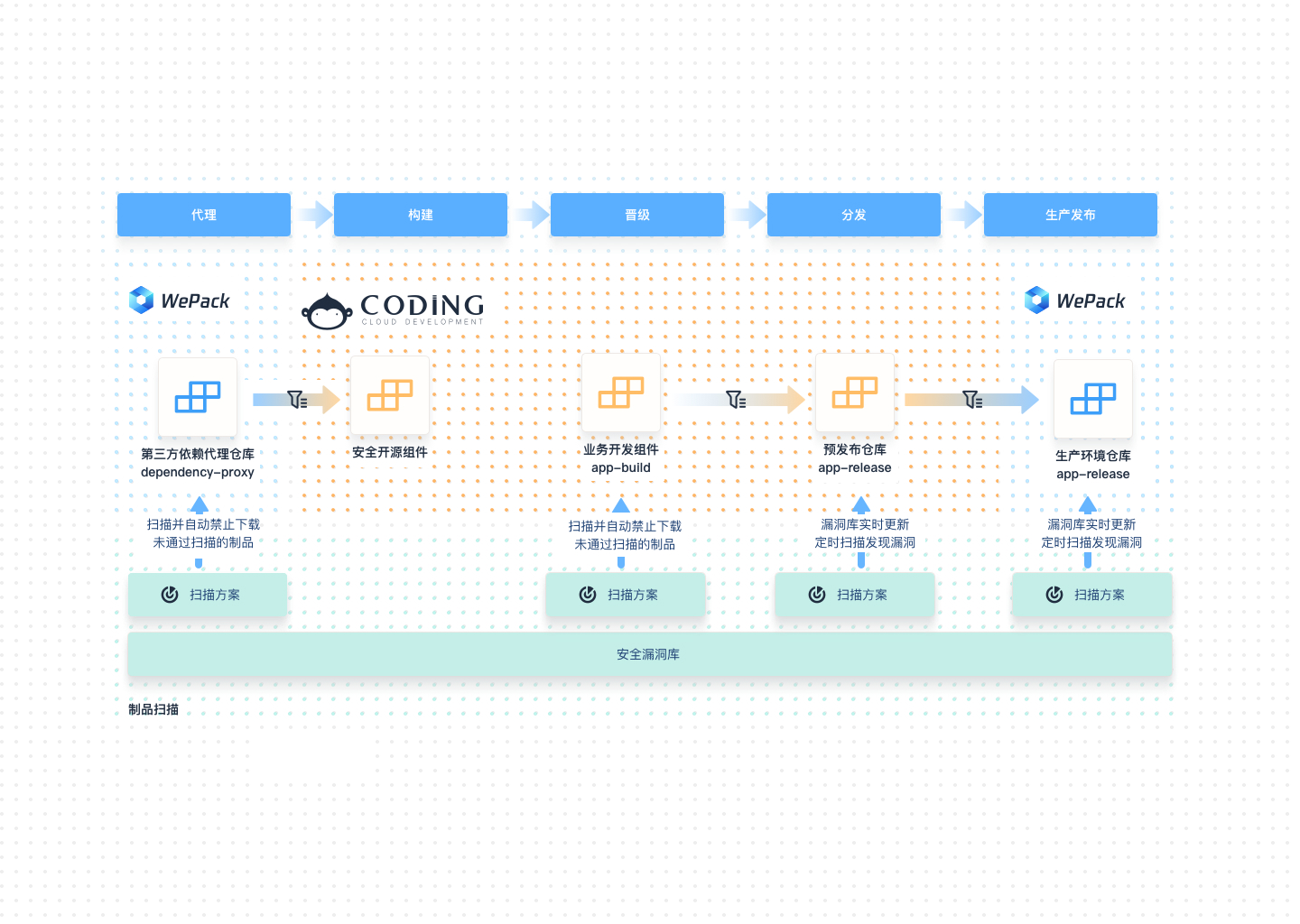

完善的流程管控

在软件生产过程中,进入 CODING 制品库的制品会受到 CODING 制品扫描能力的监管。CODING 会对制品进行依赖分析,解析出制品引用的开源组件,再通过「腾讯安全开源组件漏洞特征库」识别出制品引用的开源组件存在的漏洞,输出漏洞报告,通过预设的质量红线判断制品扫描通过情况,展示在制品详情中。

同时,腾讯安全专家根据漏洞静态威胁等级(CVSS)和动态风险等级(漏洞当前是否有公开利用 POC)筛选出需优先关注的漏洞,在扫描结果中进行优先度提示,协助客户优先处理危急问题。

持续的风险制品管理

制品扫描方案可以设置禁止下载没有通过安全扫描的制品,以此避免存在安全隐患的制品被团队成员继续引用或发布,实现对漏洞风险的持续管控。

在漏洞、数据安全问题频发的当下,为了给客户提供更可靠的服务体验,CODING 在投入软件开发过程提效的同时,也持续关注软件开发过程安全和软件资产安全,致力于为企业用户提供更高效、更可靠、更安全的云上研发工作流。

在未来, CODING 也将持续关注软件的安全生产,保持与腾讯安全团队的紧密合作,在制品管理环节提供更精确的依赖分析能力、License 扫描能力,协助客户全面建设 DevSecOps 能力,将安全管控左移,降低软件生产风险。

联系 CODING 顾问,获得 DevSecOps 解决方案

Apache Log4j 2 报高危漏洞,CODING 联手腾讯安全护卫软件安全的更多相关文章

- java.lang.NoClassDefFoundError: Lorg/apache/log4j/Logger报错

java.lang.NoClassDefFoundError: Lorg/apache/log4j/Logger报错 错误提示: java.lang.NoClassDefFoundError: Lor ...

- 修复Apache Log4j任意代码执行漏洞安全风险通告

2021年12月10日 0x01漏洞背景 Apache Log4j 是 Apache 的一个开源项目,Apache Log4j2是一个基于Java的日志记录工具.该工具重写了Log4j框架,并且引入了 ...

- Apache Log4j 远程代码执行漏洞源码级分析

漏洞的前因后果 漏洞描述 漏洞评级 影响版本 安全建议 本地复现漏洞 本地打印 JVM 基础信息 本地获取服务器的打印信息 log4j 漏洞源码分析 扩展:JNDI 危害是什么? GitHub 项目 ...

- Maven项目java.lang.NoClassDefFoundError: Lorg/apache/log4j/Logger报错

本文转载自:http://www.javaweb1024.com/info/894.jspx maven管理的项目,里面已经引入了log4j的包 maven引入如下: <dependency&g ...

- Could not initialize class org.apache.log4j.LogManager 报错

部署项目的时候,在windows下一切正常,但是在centos下就发生如下错误 Caused by: java.lang.ExceptionInInitializerError at com.dsid ...

- 关于Apache Struts 2 S2-032高危漏洞的一些确认

2016年4月21日Struts2官方发布两个CVE,其中CVE-2016-3081(S2-032)官方评级为高. 主要原因为在用户开启动态方法调用的情况下,会被攻击者实现远程代码执行攻击. 具体的漏 ...

- Apache log4j2 远程代码执行漏洞复现👻

Apache log4j2 远程代码执行漏洞复现 最近爆出的一个Apache log4j2的远程代码执行漏洞听说危害程度极大哈,我想着也来找一下环境看看试一下.找了一会环境还真找到一个. 漏洞原理: ...

- Apache Struts2高危漏洞(S2-057CVE-2018-11776)

花了两天时间,特此记录 一:背景: 2018年8月22日,Apache Strust2发布最新安全公告,Apache Struts2存在远程代码执行的高危漏洞. 二:漏洞产生原理: 1.需要知道对应跳 ...

- Apache Log4j 反序列化代码执行(CVE-2019-17571) 漏洞分析

Apache Log4j 漏洞分析 仅用于研究漏洞原理,禁止用于非法用途,后果自负!!! CVE-2019-17571 漏洞描述 Log4j是美国阿帕奇(Apache)软件基金会的一款基于Java的开 ...

随机推荐

- OpenShift S2I 概念及流程

S2I 概念 S2I(Source To Image)即从源码到镜像的一个过程,OpenShift 将它作为基础功能提供给用户,包含 S2I CLI 工具 与 S2I 流程.通过这些工具和既定流程,能 ...

- 架构小试之IDL

本文转载自我自己的博客,感兴趣的老爷们可以关注~:https://www.miaoerduo.com/2021/11/16/arch-idl/ 为什么IDL的介绍也放在这里呢?一方面是我想不到放哪里, ...

- ES6--ES12笔记整理(1)

一.let const 五个共同特点 不允许重复声明 块级作用域 不存在变量提升 不影响作用域链 暂时性死区---在代码块内,使用let/const命令声明变量之前,该变量都是不可用的.这在语法上,称 ...

- 设计模式学习-使用go实现观察者模式

观察者模式 定义 适用场景 优点 缺点 代码实现 不同场景的实现方式 观察模式和发布订阅模式 参考 观察者模式 定义 观察者模式(Observer Design Pattern)定义了一种一对多的依赖 ...

- R数据分析:潜类别轨迹模型LCTM的做法,实例解析

最近看了好多潜类别轨迹latent class trajectory models的文章,发现这个方法和我之前常用的横断面数据的潜类别和潜剖面分析完全不是一个东西,做纵向轨迹的正宗流派还是这个方法,当 ...

- [bzoj1741]穿越小行星群

将每一行/每一列作为一个点,对于一个障碍(x,y),要么第x行和第y列的状态(是否攻击)只需要有一个就可以了,将第x行和第y列连边,就是二分图的最小点覆盖=最大匹配数. 1 #include<b ...

- [atARC113F]Social Distance

(由于是实数范围,端点足够小,因此区间都使用中括号,且符号取等号) 定义$P(X)$表示$\forall 2\le i\le n,a_{i}-a_{i-1}\ge X$的概率,那么我们所求的也就是$P ...

- bsp工程管理

1. bsp工程管理的目的 模块化项目,使得项目清晰 2. 代码 拷贝原来工程 创建文件夹 bsp就是工程驱动文件 imx6ull是和芯片有关的文件 obj是生成文件的文件夹 project 工程文件 ...

- idea创建 springboot工程(支持jsp)

以前学springboot以前想搭建一个支持jsp的项目一直弄不上,现在发现用maven创建一个项目然后改成springboot效果一样的 https://blog.csdn.net/gisboygo ...

- 9.2 k8s结合Jenkins与gitlab实现代码升级与回滚

1.部署Jenkins 1.1 安装jdk # apt 安装jdk11 apt install openjdk-11-jdk # 查看 root@jenkins:~# java -version op ...