【Reverse】每日必逆0x00

题解

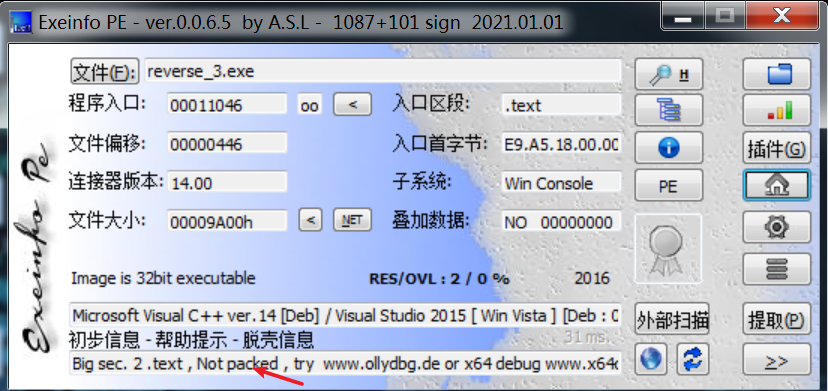

拿到程序先进行查壳,避免做过多无用功

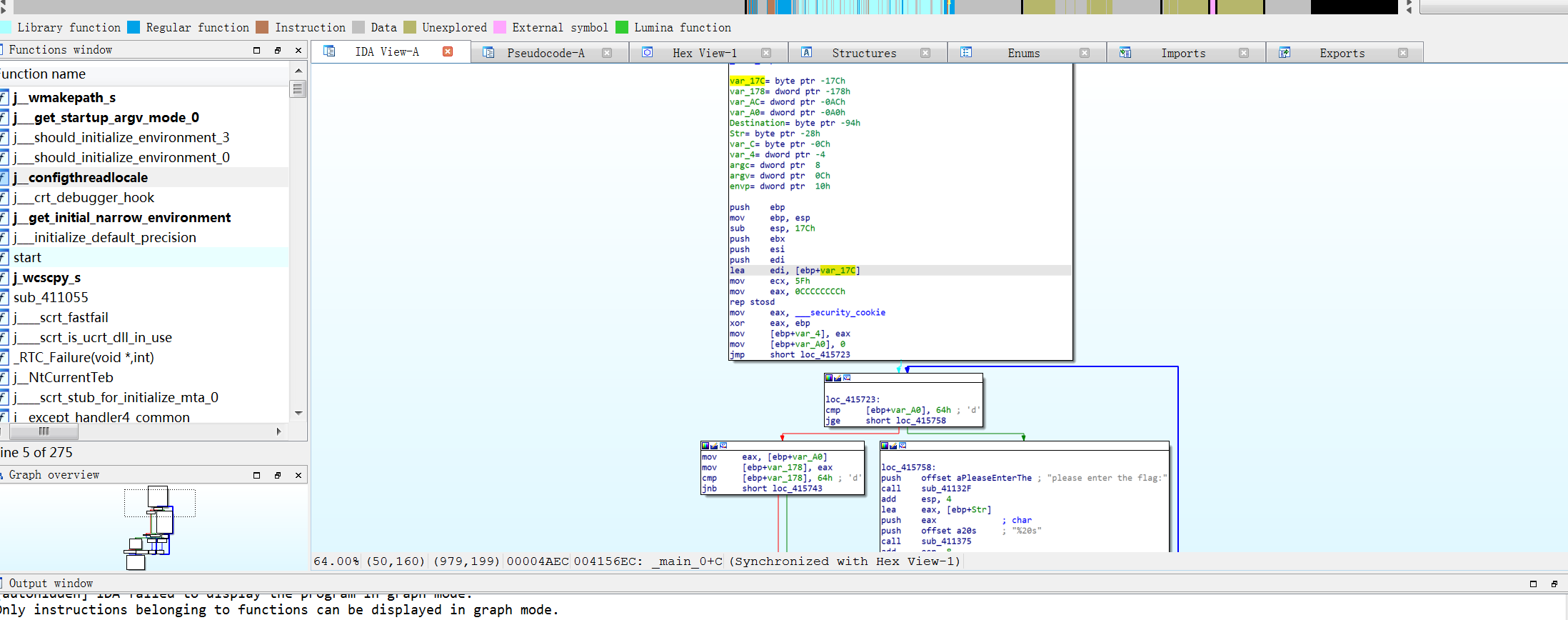

确认是无壳,32位可执行文件,直接将其拖入到IDAPro中

直接f5大法,分析伪代码

int __cdecl main_0(int argc, const char **argv, const char **envp)

{

size_t v3; // eax

const char *v4; // eax

size_t v5; // eax

char v7; // [esp+0h] [ebp-188h]

char v8; // [esp+0h] [ebp-188h]

signed int j; // [esp+DCh] [ebp-ACh]

int i; // [esp+E8h] [ebp-A0h]

signed int v11; // [esp+E8h] [ebp-A0h]

char Destination[108]; // [esp+F4h] [ebp-94h] BYREF

char Str[28]; // [esp+160h] [ebp-28h] BYREF

char v14[8]; // [esp+17Ch] [ebp-Ch] BYREF

for ( i = 0; i < 100; ++i ) //貌似是初始化空间

{

if ( (unsigned int)i >= 0x64 )

j____report_rangecheckfailure();

Destination[i] = 0;

}

sub_41132F("please enter the flag:", v7);

sub_411375("%20s", (char)Str);

v3 = j_strlen(Str); //v3->Str的长度

v4 = (const char *)sub_4110BE(Str, v3, v14);

strncpy(Destination, v4, 0x28u); //将v4的前0x28个字符复制到Destination

v11 = j_strlen(Destination); //v11-》des的长度

for ( j = 0; j < v11; ++j ) //des每个字符+i

Destination[j] += j;

v5 = j_strlen(Destination); //v5-》des的长度

if ( !strncmp(Destination, Str2, v5) ) //就是将des和Str2进行比较

sub_41132F("rigth flag!\n", v8);

else

sub_41132F("wrong flag!\n", v8);

return 0;

}

分析文件执行流向

读取字符串-》进行sub_4110BE()加密处理=》再将加密后的字符串的每个字符按顺序加所在顺序索引=》最后再将该字符串和Str2进行比较就可以了sub_4110BE()是一个处理函数,跟进去看

void *__cdecl sub_411AB0(char *a1, unsigned int a2, int *a3)

{

int v4; // [esp+D4h] [ebp-38h]

int v5; // [esp+D4h] [ebp-38h]

int v6; // [esp+D4h] [ebp-38h]

int v7; // [esp+D4h] [ebp-38h]

int i; // [esp+E0h] [ebp-2Ch]

unsigned int v9; // [esp+ECh] [ebp-20h]

int v10; // [esp+ECh] [ebp-20h]

int v11; // [esp+ECh] [ebp-20h]

void *v12; // [esp+F8h] [ebp-14h]

char *v13; // [esp+104h] [ebp-8h]

if ( !a1 || !a2 )

return 0;

v9 = a2 / 3;

if ( (int)(a2 / 3) % 3 )

++v9;

v10 = 4 * v9;

*a3 = v10;

v12 = malloc(v10 + 1);

if ( !v12 )

return 0;

j_memset(v12, 0, v10 + 1);

v13 = a1;

v11 = a2;

v4 = 0;

while ( v11 > 0 )

{

byte_41A144[2] = 0;

byte_41A144[1] = 0;

byte_41A144[0] = 0;

for ( i = 0; i < 3 && v11 >= 1; ++i )

{

byte_41A144[i] = *v13;

--v11;

++v13;

}

if ( !i )

break;

switch ( i )

{

case 1:

*((_BYTE *)v12 + v4) = aAbcdefghijklmn[(int)(unsigned __int8)byte_41A144[0] >> 2];

v5 = v4 + 1;

*((_BYTE *)v12 + v5) = aAbcdefghijklmn[((byte_41A144[1] & 0xF0) >> 4) | (16 * (byte_41A144[0] & 3))];

*((_BYTE *)v12 + ++v5) = aAbcdefghijklmn[64];

*((_BYTE *)v12 + ++v5) = aAbcdefghijklmn[64];

v4 = v5 + 1;

break;

case 2:

*((_BYTE *)v12 + v4) = aAbcdefghijklmn[(int)(unsigned __int8)byte_41A144[0] >> 2];

v6 = v4 + 1;

*((_BYTE *)v12 + v6) = aAbcdefghijklmn[((byte_41A144[1] & 0xF0) >> 4) | (16 * (byte_41A144[0] & 3))];

*((_BYTE *)v12 + ++v6) = aAbcdefghijklmn[((byte_41A144[2] & 0xC0) >> 6) | (4 * (byte_41A144[1] & 0xF))];

*((_BYTE *)v12 + ++v6) = aAbcdefghijklmn[64];

v4 = v6 + 1;

break;

case 3:

*((_BYTE *)v12 + v4) = aAbcdefghijklmn[(int)(unsigned __int8)byte_41A144[0] >> 2];

v7 = v4 + 1;

*((_BYTE *)v12 + v7) = aAbcdefghijklmn[((byte_41A144[1] & 0xF0) >> 4) | (16 * (byte_41A144[0] & 3))];

*((_BYTE *)v12 + ++v7) = aAbcdefghijklmn[((byte_41A144[2] & 0xC0) >> 6) | (4 * (byte_41A144[1] & 0xF))];

*((_BYTE *)v12 + ++v7) = aAbcdefghijklmn[byte_41A144[2] & 0x3F];

v4 = v7 + 1;

break;

}

}

*((_BYTE *)v12 + v4) = 0;

return v12;

}

这里我也是看wp的,才知道是个base64加密,还得积累

-点击Str2,进行查看,得到一个字符串

- 逆向分析

将字符串按顺序减掉数组索引,再进行base64解密,即可得到flag

【Reverse】每日必逆0x00的更多相关文章

- 【Reverse】每日必逆0x03

BUU-刮开有奖 附件:https://files.buuoj.cn/files/abe6e2152471e1e1cbd9e5c0cae95d29/8f80610b-8701-4c7f-ad60-63 ...

- 【Reverse】每日必逆0x02

BUU SimpleRev 附件 https://files.buuoj.cn/files/7458c5c0ce999ac491df13cf7a7ed9f1/SimpleRev 题解 查壳 拖入iad ...

- 【Reverse】每日必逆0x01

附件:https://files.buuoj.cn/files/7458c5c0ce999ac491df13cf7a7ed9f1/SimpleRev 题解 查壳 64位ELF文件,无壳 IDApro处 ...

- LeetCode——Reverse Integer(逆置一个整数)

问题: Reverse digits of an integer. Example1: x = 123, return 321 Example2: x = -123, return –321 Ha ...

- lintcode 中等题:Evaluate Reverse Polish notation逆波兰表达式求值

题目 逆波兰表达式求值 在逆波兰表达法中,其有效的运算符号包括 +, -, *, / .每个运算对象可以是整数,也可以是另一个逆波兰计数表达. 样例 ["2", "1&q ...

- [LeetCode]Evaluate Reverse Polish Notation(逆波兰式的计算)

原题链接:http://oj.leetcode.com/problems/evaluate-reverse-polish-notation/ 题目描述: Evaluate the value of a ...

- 150. Evaluate Reverse Polish Notation逆波兰表达式

[抄题]: Evaluate the value of an arithmetic expression in Reverse Polish Notation. Valid operators are ...

- 150 Evaluate Reverse Polish Notation 逆波兰表达式求值

求在 逆波兰表示法 中算术表达式的值.有效的运算符号包括 +, -, *, / .每个运算对象可以是整数,也可以是另一个逆波兰计数表达.例如: ["2", "1&quo ...

- Evaluate Reverse Polish Notation(逆波兰式)

Evaluate the value of an arithmetic expression in Reverse Polish Notation. Valid operators are +, -, ...

随机推荐

- axios & fetch 异步请求

// 一.创建实例 const request = axios.create({ baseURL: "http://kg.zhaodashen.cn/v2", headers: { ...

- 力扣 - 剑指 Offer 30. 包含min函数的栈

题目 剑指 Offer 30. 包含min函数的栈 思路1 使用一个辅助栈min_stack,用来维护栈的最小的元素 每次添加元素入栈时候,data_stack和min_stack都要同时维护 dat ...

- git stash 存储命令

应用场景 一.当你接到一个修复紧急 bug 的任务时候,一般都是先创建一个新的 bug 分支来修复它,然后合并,最后删除.但是,如果当前你正在开发功能中,短时间还无法完成,无法直接提交到仓库,这时候可 ...

- JS中如何将yyyy-MM-dd HH:mm:ss格式的字符串转成Date类型

var deadline = '2019-04-11 13:11:00'; var result = new Date(deadline.replace(/-/g, '/'));

- 15. mac安装多版本jdk

一.jdk下载地址 jdk官网下载地址:http://jdk.java.net/archive/ 二.安装jdk Mac的JDK都是安装到一个指定目录的:/Library/Java/JavaVirtu ...

- [hdu6995]Travel on Tree

问题即查询将其按照dfs序排序后,相邻两点(包括首尾)的距离和 考虑使用莫队+set维护,时间复杂度为$o(n\sqrt{n}\log n)$,无法通过 进一步的,注意到删除是可以用链表实现的,因此考 ...

- [atAGC013F]Two Faced Cards

先对$c_{i}$离散到$[0,n]$上,并令$a_{i},b_{i},d_{i},e_{i}$对应到第一个大于等于他的数 考虑若$a_{n+1}$和$b_{n+1}$也已经确定如何做: 有一个$o( ...

- [atARC099F]Eating Symbols Hard

记操作序列为$S$,令$h(S)\equiv \sum_{i}a_{i}x^{i}(mod\ p)$(其中$a_{i}$为操作后的结果) (以下我们将$S$看作字符串,相邻即拼接操作) 对于操作,有$ ...

- 没有人比我更会使用集合!对, 是dart中的集合

目录 简介 List的使用 Set的使用 Map的使用 常见的集合方法 总结 简介 dart中的集合有三个,分别是list,set和map.dart在dart:core包中提供了对于这三种集合非常有用 ...

- idea反编译失败 /* compiled code */的解决方法

最近在研究源码,但是我的idea有点奇怪,有的文件可以反编译,但有的文件反编译后方法内容是 /* compiled code */,查了下说是反编译失败了,都说是插件的原因. 然后我看了下idea的插 ...