03-k8s认证

k8s认证

主要使用 RBAC授权检查机制

认证: token ssl(双向认证\加密会话)

授权检查

准入控制:级联操作的授权检查

k8s采用插件的方式,每一种检查都可以通过多种方式进行。

客户端 ---> API Server

API Server 对用户权限的判断需要以下:

user: username uid

group:

extra:

API:

请求路径:

/apis/app/v1/namespaces/default/deployment

资源对象所属的apiGroup 组可以使用kubectl explain 进行查看

更多的api信息可以查看官方文档https://kubernetes.io/docs/reference/generated/kubernetes-api/v1.11/

kubectl 的实质就是将yaml文件,或者命令 转换成api请求。

HTTP request verb

get post put delte

API request verb

get list create update path watch(- w) proxy redirect deletecollection

Resource: 资源名称

Subresource:子资源

namespace:名称空间

Api group:插件的方式提供

外部访问

方式一:

开启api代理

kubectl proxy

方式二:

使用postman 带 token 进行访问

pod 客户端

每一个namespace 创建时会创建一个默认的serviceaccount

创建pod时如果不指定serviceaccount,会使用namespace下默认的serviceaccount 的Secret

Secret 挂载路径为 /var/run/secrets/kubernetes.io/serviceaccount

可以使用kubectl describe 查看Secret的挂载路径

# kubectl describe pod/index-api-2822468404-4oofr

Name: index-api-2822468404-4oofr

Namespace: default

... ...

Containers:

index-api:

... ...

Volume Mounts:

/var/run/secrets/kubernetes.io/serviceaccount from default-token-40z0x (ro)

Environment Variables: <none>

... ...

Volumes:

... ...

default-token-40z0x:

Type: Secret (a volume populated by a Secret)

SecretName: default-token-40z0x

QoS Class: BestEffort

Tolerations: <none>

No events.

官方go-client 地址: https://github.com/kubernetes/client-go

RBCA

k8s 用户类型

- user

- group

- serviceaccount

serviceaccount 创建

kubectl create serviceaccount default-ns-admin -n default

kubectl create rolebinding default-ns-admin --clusterrole=admin --serviceaccount=default:default-ns-admin

## 获取serviceaccount的 token 需要用base64解密

kubectl get secrets default-ns-admin-token-2tm4n -o jsonpath={.data.token}|base64 -d

用户ssl 认证相关

https://github.com/huruizhi/Knowledge-warehouse/blob/master/linux总结/CA证书与https讲解.md

https://github.com/gjmzj/kubeasz/blob/master/docs/setup/01-CA_and_prerequisite.md

kubeconfig 配置kubectl 连入apiServer的配置

# kubectl config view

apiVersion: v1

clusters:

- cluster:

certificate-authority-data: REDACTED

server: https://192.168.0.200:8443

name: kubernetes

contexts:

- context:

cluster: kubernetes

user: admin

name: kubernetes

current-context: kubernetes

kind: Config

preferences: {}

users:

- name: admin

user:

client-certificate-data: REDACTED

client-key-data: REDACTED

一个客户端可以配置连接多个集群

context用于定义账号与集群的关系,current-context定义当前访问的集群。

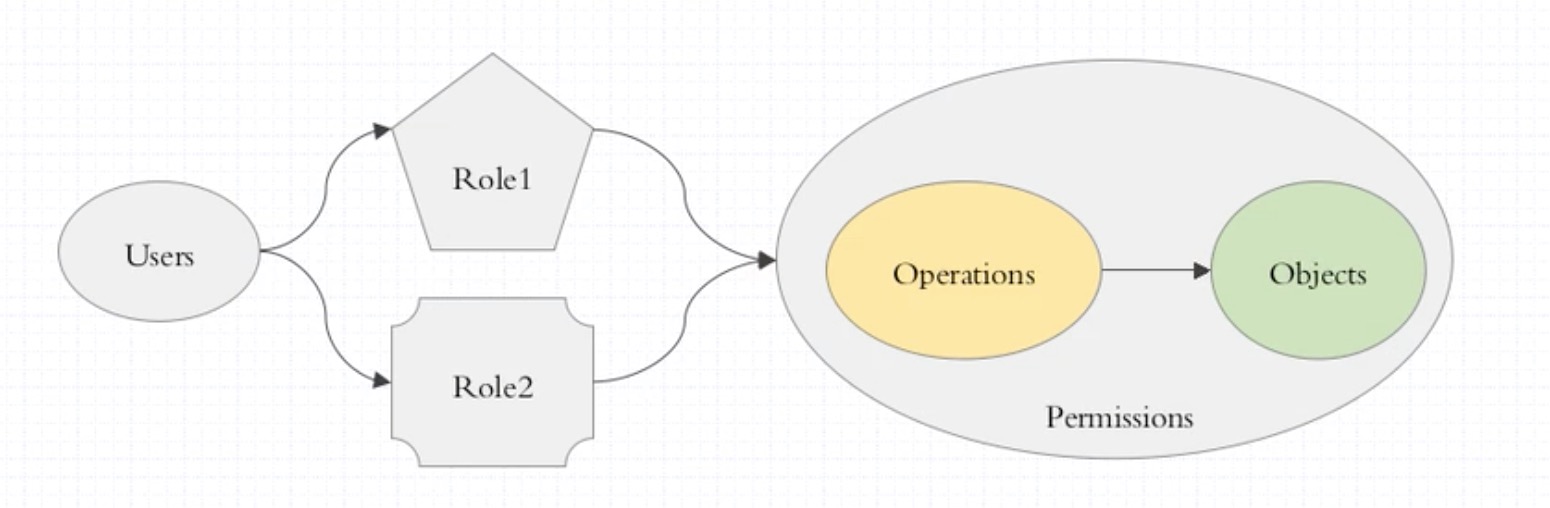

RBAC(Role-Based Access Control)

基于角色的访问控制

- role/clusterrole:

- operations

- objects

- rolebinding/clusterrolebinding

- user or service account

- role

role 与 rolebinding在名称空间内定义及在当前名称空间内生效。

clusterrole 与clusterrolebinding 在集群中定义且在 整个集群内生效

注意:也可以建立clusterrole 使用 rolebing 进行绑定。

clusterrole 与clusterrolebinding

- subject 类型:

user group serviceaccount

role clusterrole:

- object:

- resource group

- resource

- nonResourceURLs

- action: get, list, watch, patch, delete, deletecollection

dashboard 的认证登录

- 认证账号类型必须是ServiceAccount 类型,使用rolebinding或者clusterrolebing 进行权限的赋予

- 使用

kubectl get secrets default-ns-admin-token-2tm4n -o jsonpath={.data.token}|base64 -d获取token - kubconfig 方式 是token 的封装

使用 kubeconfig 生成 kubeconfig 文件 使用参数 --kubeconfig 指定文件

03-k8s认证的更多相关文章

- 8.k8s.认证与访问控制

#K8S认证与访问控制(RBAC) 用户证书创建 #k8s认证 #主要认证 方式 http token.https证书 k8s不提供用户管理,API Server把客户端证书的CN字段作为User,把 ...

- mongodb3.03开启认证

原文地址:http://21jhf.iteye.com/blog/2216103 下载了最新mongodb3.03版本,当使用--auth 参数命令行开启mongodb用户认证时遇到很多问题,现总结如 ...

- k8s认证及ServiceAccount-十五

一.ServiceAccount (1)简介 https://www.kubernetes.org.cn/service-account Service account是为了方便Pod里面的进程调用K ...

- k8s认证及serviceAccount、userAccount

1.概述 用kubectl向apiserver发起的命令,采用的是http方式,K8s支持多版本并存. kubectl的认证信息存储在~/.kube/config,所以用curl无法直接获取apis中 ...

- k8s认证与授权

认证用于身份鉴别,而授权则实现权限分派.k8s以插件化的方式实现了这两种功能,且分别存在多种可用的插件.另外,它还支持准入控制机制,用于补充授权机制以实现更精细的访问控制功能. 一.访问控制概述 ap ...

- k8s系列---k8s认证及serviceaccount、RBAC

http://blog.itpub.net/28916011/viewspace-2215100/ 对作者文章有点改动 注意kubeadm创建的k8s集群里面的认证key是有有效期的,这是一个大坑!! ...

- k8s系列----索引

day1:k8s集群准备搭建和相关介绍 day2:k8spod介绍与创建 day3:k8sService介绍及创建 day4:ingress资源和ingress-controller day5:存储卷 ...

- Kubernetes K8S之鉴权RBAC详解

Kubernetes K8S之鉴权概述与RBAC详解 K8S认证与授权 认证「Authentication」 认证有如下几种方式: 1.HTTP Token认证:通过一个Token来识别合法用户. H ...

- kubernetes用户使用token安全认证教程

kubernetes server account的token很容易获取,但是User的token非常麻烦,本文给出一个极简的User token生成方式,让用户可以一个http请求就能获取到. to ...

随机推荐

- 01-pymysql模块的安装

1.从github 下载pymysql 安装包,下载地址为:https://github.com/PyMySQL/PyMySQL 2.解压下载文件,不用打开python交互界面,cd到解压文件所在目录 ...

- 《Oracle PLSQL从入门到精通》pdf电子版

链接:https://pan.baidu.com/s/1fhfMtmwM_hOAGgYOfNYlkw提取码:r53a 学习pl/sql的同学,可以看看这本书,讲解的很详细,从入门到精通,大家有什么不懂 ...

- LaTeX 中插入GIF图片

参见博文:liam.page 和 voidcn 前提条件 安装 ImageMagick 软件 (因为要把 gif 图片转换成 png 序列),使用它的命令行工具 convert.exe 命令行下把 g ...

- RocketMQ 可视化环境搭建和基础代码使用

RocketMQ 是一款分布式消息中间件,最初是由阿里巴巴消息中间件团队研发并大规模应用于生产系统,满足线上海量消息堆积的需求, 在 2016 年底捐赠给 Apache 开源基金会成为孵化项目,经过不 ...

- CSS3常用转换总结

一.2D转换 translate(npx,npx) 相对当前元素位置移动 /* 实现div向左移动50个像素,并向下移动100个像素 */ div { transform: translate(50p ...

- Burp Suite 基础知识(一)

前言 大家好,我是小白,下面开始我的表演,以下内容如有雷同纯属巧合,靴靴. (鞠躬 学到什么就写什么,可能有点乱哈. Burp Suite 是一款用于攻击 web 应用程序的集成平台,包含了许多工具 ...

- redis宕机如何解决?如果是项目上线的宕机呢?

我们先来了解一下 bridge网络模式 他会创建一个docker0桥,看完这个我们就会知道redis哨兵机制的端口了. 之后继续研究redis宕机的解决办法! 宕机: 服务器停止服务 如果只有一台r ...

- HDU 4461:The Power of Xiangqi(水题)

http://acm.hdu.edu.cn/showproblem.php?pid=4461 题意:每个棋子有一个权值,给出红方的棋子情况,黑方的棋子情况,问谁能赢. 思路:注意“ if a play ...

- 跟我学SpringCloud | 第十一篇:使用Spring Cloud Sleuth和Zipkin进行分布式链路跟踪

SpringCloud系列教程 | 第十一篇:使用Spring Cloud Sleuth和Zipkin进行分布式链路跟踪 Springboot: 2.1.6.RELEASE SpringCloud: ...

- ConnectionPool实现redis在python中的连接

这篇文章主要介绍了Python与Redis的连接教程,Redis是一个高性能的基于内存的数据库,需要的朋友可以参考下 今天在写zabbix storm job监控脚本的时候用到了python的re ...