centos7服务器安装fail2ban配合Firewalld防护墙防止SSH爆破与防护网站CC攻击

centos7服务器安装fail2ban配合Firewalld防护墙防止SSH爆破与防护网站CC攻击

1、检查firewalld是否启用

- #如果您已经安装iptables建议先关闭

- service iptables stop

- #查看firewalld状态

- firewall-cmd --state

- #启动firewalld

- systemctl start firewalld

- #设置开机启动

- systemctl enable firewalld.service

启用firewalld后会禁止所有端口连接,因此请务必放行常用的端口,以免被阻挡在外,以下是放行SSH端口

示例,供参考:

- #放行22端口

- firewall-cmd --zone=public --add-port=22/tcp --permanent

- #重载配置

- firewall-cmd --reload

- #查看已放行端口

- firewall-cmd --zone=public --list-ports

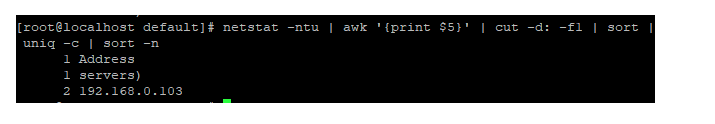

查看哪些ip连接了,以及每个ip有多少个连接。左边的数字是连接数:

- netstat -ntu | awk '{print $5}' | cut -d: -f1 | sort | uniq -c | sort -n

2、安装fail2ban

fail2ban可以监控系统日志,并且根据一定规则匹配异常IP后使用firewalld将其屏蔽,尤其是针对一些爆破/扫描等非常有效。

- #CentOS内置源并未包含fail2ban,需要先安装epel源

- yum -y install epel-release

- #安装fial2ban

- yum -y install fail2ban

安装成功后fail2ban配置文件位于/etc/fail2ban,其中jail.conf为主配置文件,相关的匹配规则位于filter.d目录,其它目录/文件一般很少用到,如果需要详细了解可自行搜索。

fail2ban 结构

/etc/fail2ban ## fail2ban 服务配置目录

/etc/fail2ban/action.d ## iptables 、mail 等动作文件目录

/etc/fail2ban/filter.d ## 条件匹配文件目录,过滤日志关键内容

/etc/fail2ban/jail.conf ## fail2ban 防护配置文件

/etc/fail2ban/fail2ban.conf ## fail2ban 配置文件,定义日志级别、日志、sock 文件位置等

3、配置规则

新建jail.local来覆盖fail2ban的一些默认规则:

- #新建配置

- vi /etc/fail2ban/jail.local

- #默认配置

- [DEFAULT]

- ignoreip = 127.0.0.1/8

- bantime = 86400

- findtime = 600

- maxretry = 5

- #这里banaction必须用firewallcmd-ipset,这是fiewalll支持的关键,如果是用Iptables请不要这样填写

- banaction = firewallcmd-ipset

- action = %(action_mwl)s

参数说明:

- ignoreip:IP白名单,白名单中的IP不会屏蔽,可填写多个以(,)分隔

- bantime:屏蔽时间,单位为秒(s)

- findtime:时间范围

- maxretry:最大次数

- banaction:屏蔽IP所使用的方法,上面使用firewalld屏蔽端口

防止SSH爆破

如果您还在使用默认SSH端口(22),可能每天都会被扫描,我们可以修改端口尽量避免被扫或者可以使用fail2ban将恶意IP屏蔽。

继续修改jail.local这个配置文件,在后面追加如下内容:

- [sshd]

- enabled = true

- filter = sshd

- port = 22

- action = %(action_mwl)s

- logpath = /var/log/secure

参数说明:

- [sshd]:名称,可以随便填写

- filter:规则名称,必须填写位于filter.d目录里面的规则,sshd是fail2ban内置规则

- port:对应的端口

- action:采取的行动

- logpath:需要监视的日志路径

到这一步,我们jail.local的规则看起来可能像下面这样子:

- [DEFAULT]

- ignoreip = 127.0.0.1/8

- bantime = 86400

- findtime = 600

- maxretry = 5

- banaction = firewallcmd-ipset

- action = %(action_mwl)s

- [sshd]

- enabled = true

- filter = sshd

- port = 22

- action = %(action_mwl)s

- logpath = /var/log/secure

上面的配置意思是如果同一个IP,在10分钟内,如果连续超过5次错误,则使用firewalld将他IP ban了。输入systemctl start fail2ban启动fail2ban来试试效果。

使用另一台服务器不断尝试连接SSH,并且不断的将密码输入错误,你会发现连续超过5次后直接连不上,说明IP被ban了,可以输入:fail2ban-client status sshd查看被ban的IP

防止CC攻击

这里仅以Nginx为例,使用fail2ban来监视nginx日志,匹配短时间内频繁请求的IP,并使用firewalld将其IP屏蔽,达到CC防护的作用。

fail2ban在/etc/fail2ban/filter.d这个目录已经内置了很多规则可以参考。如:nginx-limit-req.conf,Nginx的limit_req_zone

当然也可以自己新建规则:

- #需要先新建一个nginx日志匹配规则

- vi /etc/fail2ban/filter.d/nginx-cc.conf

- #填写如下内容

- [Definition]

- failregex = -.*- .*HTTP/1.* .* .*$

- ignoreregex =

继续修改jail.local追加如下内容:

- [nginx-cc]

- enabled = true

- port = http,https

- filter = nginx-cc

- action = %(action_mwl)s

- maxretry = 20

- findtime = 60

- bantime = 3600

- logpath = /usr/local/nginx/logs/access.log

上面的配置意思是如果在60s内,同一IP达到20次请求,则将其IP ban 1小时,上面只是为了测试,请根据自己的实际情况修改。logpath为nginx日志路径。

使用如下命令,可以测试正则规则的有效性:

- fail2ban-regex /usr/local/nginx/logs/access.log /etc/fail2ban/filter.d/nginx-cc.conf

防止Wordpress爆破

如果您经常分析日志会发现有大量机器人在扫描wordpress登录页面wp-login.php,虽然对方可能没成功,但是为了避免万一还是将他IP干掉为好。

- #需要先新建一个nginx日志匹配规则

- vi /etc/fail2ban/filter.d/wordpress.conf

- #填写如下内容

- [Definition]

- failregex = ^ -.* /wp-login.php.* HTTP/1\.."

- ignoreregex =

继续修改jail.local追加如下内容:

- [wordpress]

- enabled = true

- port = http,https

- filter = wordpress

- action = %(action_mwl)s

- maxretry = 20

- findtime = 60

- bantime = 3600

- logpath = /usr/local/nginx/logs/access.log

当然,别忘记输入systemctl restart fail2ban重启fail2ban使其生效。

常用命令

- #启动

- systemctl start fail2ban

- #停止

- systemctl stop fail2ban

- #启动

- systemctl restart fail2ban

- #开机启动

- systemctl enable fail2ban

- #是配置立即生效

- systemctl daemon-reload

- #查看是否开机启动

- systemctl is-enabled fail2ban

- #查看被ban IP,其中sshd为名称,比如上面的[wordpress]

- fail2ban-client status sshd

- #删除被ban IP

- fail2ban-client set sshd unbanip 192.168.111.111

- 或

- fail2ban-client set sshd delignoreip 192.168.111.111

- #如果用以上命令删除被ban IP发现这个IP还是无法连接,是因为在临时策略中的ipset集合,只有电脑重启或者从这里面删除IP才行。

- #查看临时策略中的ipset集合:“ipset list”,删除ipset集合中IP:“ipset del fail2ban-sshd 192.168.111.111 -exist”

- #查看日志

- tail /var/log/fail2ban.log

| start | 启动fail2ban server和监狱 |

| reload | 重新加载配置文件 |

| stop | 暂停fail2ban和监狱 |

| status | 查看运行的监控服务数量和列表 |

| set loglevel | 设置日志等级,有 CRITICAL, ERROR, WARNING,NOTICE, INFO, DEBUG |

| get loglevel | 获取当前日志的等级 |

| set <JAIL> idle on|off | 设置某个监控(监狱)的状态。 |

| set <JAIL> addignoreip <IP> | 设置某个监控(监狱)可以忽略的ip |

| set <JAIL> delignoreip <IP> | 删除某个监控(监狱)可以忽略的ip |

| set <JAIL> banip <IP> | 将ip加入 监控(监狱) |

| set <JAIL> unbanip <IP> | 将ip从监控(监狱)移除 |

fail2ban邮件预警

1.在/etc/mail.rc末尾配置发件人的信息:

- set ssl-verify=ignore

- set from=djx

- set smtp=smtps://mail.163.com:25

- set smtp-auth-user=dj

- set smtp-auth-password=

- set smtp-auth=login

- set nss-config-dir=/root/.certs

2.然后在jail.local(自己的配置文件里),加入:

- mail-whois[name=SSH, dest=收件人@qq.com, sender=发送人@163.com]

注意的问题

问题1-时间文件: 当我们更改了时区后,然后日志的时间并没有修改过来,导致两者的时间不一致,这样fail2ban的工作就失效了。

解决办法:重启日志服务:systemctl restart rsyslog,保证两者的时间一致。

问题2-修改端口问题:sshd更改端口号后使用fail2ban需要注意在填写配置的时候也需要更改端口号。否则会出现就算会将ip添加到防火墙,但是由于我更改了端口号,是起不到禁止作用的。

解决办法:在配置文件/etc/fail2ban/jail.local中修改新的端口号。

总结

fail2ban已经内置很多匹配规则,位于filter.d目录下,包含了常见的SSH、FTP、Nginx、Apache等日志匹配,如果都还无法满足您的需求,您也可以自行新建规则来匹配异常IP。使用fail2ban+Firewalld来阻止恶意IP是行之有效的办法,可极大提高服务器安全。

本文转载自:https://www.cheshirex.com/1979.html

centos7服务器安装fail2ban配合Firewalld防护墙防止SSH爆破与防护网站CC攻击的更多相关文章

- CentOS 7安装fail2ban+Firewalld防止SSH爆破与CC攻击

准备工作 1.检查Firewalld是否启用 #如果您已经安装iptables建议先关闭 service iptables stop #查看Firewalld状态 firewall-cmd --sta ...

- CentOS7防止CC攻击防止SSH爆破采取的措施

准备工作 1.检查firewalld是否启用 #如果您已经安装iptables建议先关闭 service iptables stop #查看firewalld状态 firewall-cmd --sta ...

- 使用 NGINX 流控和 fail2ban 防止 CC 攻击

背景知识 CC 攻击 攻击者通过创建大量请求导致服务器资源耗尽,主要针对特定服务接口,属于实现 DoS 攻击的一种方式(DoS 攻击更多是针对网络端口,而不是具体服务接口). NGINX 流控 lim ...

- juniper防护墙接口的NAT和ROUTE模式如何选择问题

juniper防护墙一般是把trust接口部署为NAT模式,untrust接口部署为route模式.这样当来自内部的数据访问Utrust区域时,会把源地址翻译成untrust接口的地址.从而达到隐藏内 ...

- CentOS7、REHL7的firewalld防火墙使用简单说明

title: CentOS7.REHL7的firewalld防火墙使用简单说明 categories: Linux tags: - Linux timezone: Asia/Shanghai date ...

- centos7安装Logwatch配合msmtp邮件客户端发送服务器监控分析日志

########################### #DATE 2016-07-29 # #Authur by Denilas Yeung ...

- Centos7服务器安装Docker及Docker镜像加速,Docker删除

Centos7服务器安装Docker及Docker镜像加速,Docker删除 1.Centos7服务器安装Docker 1.1 root账户登录,查看内核版本如下 1.1.1 卸载服务器旧版本Dock ...

- 使用 fail2ban 和 FirewallD 黑名单保护你的系统

如果你运行的服务器有面向公众的 SSH 访问,你可能遇到过恶意登录尝试.本文介绍了如何使用两个实用程序来防止入侵者进入我们的系统. 为了防止反复的 ssh 登录尝试,我们来看看 fail2ban.而且 ...

- fail2ban 防爆破,防止CC 攻击

fail2ban fail2ban监视检测日志文件,根据匹配日志的错误信息(正则式匹配)执行相应的屏蔽动作. 可用来放置爆破 和 CC 攻击. 安装: yum install fail2ban -y ...

随机推荐

- (十)Net Core项目使用Cookies (八)Net Core项目使用Controller之三-入参

(十)Net Core项目使用Cookies 一.简介 1.Net Core可以直接使用Cookies,但是调用方式有些区别. 2.Net Core将Request和Response分开实现. 二.基 ...

- [Android Studio] 取消引用库打包出现异常-- provided dependencies can only be jars

Warning: Project App: provided dependencies can only be jars. com.android.support:appcompat-v7:22.2. ...

- python模块之 paramiko(转载)

paramiko模块提供了ssh及sft进行远程登录服务器执行命令和上传下载文件的功能.这是一个第三方的软件包,使用之前需要安装. 1 基于用户名和密码的 sshclient 方式登录 # 建立一个s ...

- [办公应用]如何将excel合并单元格分拆后每个单元格上仍保留数据?

合并单元格虽然美观,但是无法进行排序.筛选等操作. 只有合并单元格拆分后才可以按常规进行统计.但是普通拆分后,excel仅保留合并单元格数据到区域左上角的单元格. 解决方案:选定多个合并单元格,应用本 ...

- 【HDU 2157】 How Many Ways??

[题目链接] 点击打开链接 [算法] 设A[i][j]为走一条边,从i走到j的方案数 C[i][j]为走两条边,从i走到j的方案数,显然有 : C = A * A = A^2 C'[i][j]为走三条 ...

- ModuleNotFoundError: No module named 'PIL'

错误:ModuleNotFoundError: No module named 'PIL' 解决办法: pip install Pillow

- javascript BOM基本知识

1.BOM(Bowser Object Model浏览器对象模型) 浏览器创建的对象通常称作文档(Document)对象,它是浏览器使用的众多对象的一部分,浏览器操作的对象结合起来称作浏览器对象模型( ...

- E20171102-E

segment n. 环节; 部分,段落; [计算机] (字符等的) 分段; [动物学] 节片; distinct adj. 明显的,清楚的; 卓越的,不寻常的; 有区别的; 确切的;

- v-contextmenu的使用(右键菜单)

先来个自己改写的图: 代码: 结构:<div class="wrap" v-contextmenu:contextmenu> <v-contextmenu ref ...

- bzoj 1689: [Usaco2005 Open] Muddy roads 泥泞的路【贪心】

按左端点排序,贪心的选即可 #include<iostream> #include<cstdio> #include<algorithm> using namesp ...