iptables防火墙常用配置介绍

参考地址

http://www.cnblogs.com/metoy/p/4320813.html

http://netfilter.org/ iptables

http://man.chinaunix.net/network/iptables-tutorial-cn-1.1.19.html

1 防火墙简介

防火墙就是用于实现访问控制功能的,分为软件和硬件两种大类,防火墙主要是基于制定的防火墙策略工作,达到对出入网络的数据进行处理。所以对于防火墙来说,重要要的是规则的配置,规则的配置在linux主要是通过iptables命令创建规则的。所以接下来重点介绍iptables的使用。

2 iptables简介

netfilter/iptables(简称为iptables)组成Linux平台下的包过滤防火墙,与大多数的Linux软件一样,这个包过滤防火墙是免费的,它可以代替昂贵的商业防火墙解决方案,完成封包过滤、封包重定向和网络地址转换(NAT)等功能。

3 iptables基础

规则(rules)其实就是网络管理员预定义的条件,规则一般的定义为“如果数据包头符合这样的条件,就这样处理这个数据包”。规则存储在内核空间的信息 包过滤表中,这些规则分别指定了源地址、目的地址、传输协议(如TCP、UDP、ICMP)和服务类型(如HTTP、FTP和SMTP)等。当数据包与规 则匹配时,iptables就根据规则所定义的方法来处理这些数据包,如放行(accept)、拒绝(reject)和丢弃(drop)等。配置防火墙的 主要工作就是添加、修改和删除这些规则。

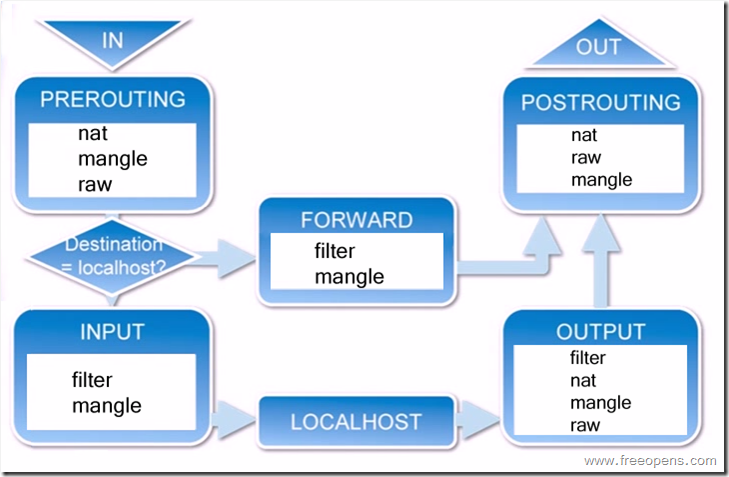

4 iptabls传输数据过程

① 当一个数据包进入网卡时,它首先进入PREROUTING链,内核根据数据包目的IP判断是否需要转送出去。

② 如果数据包就是进入本机的,它就会沿着图向下移动,到达INPUT链。数据包到了INPUT链后,任何进程都会收到它。本机上运行的程序可以发送数据包,这些数据包会经过OUTPUT链,然后到达POSTROUTING链输出。

③ 如果数据包是要转发出去的,且内核允许转发,数据包就会如图所示向右移动,经过FORWARD链,然后到达POSTROUTING链输出。

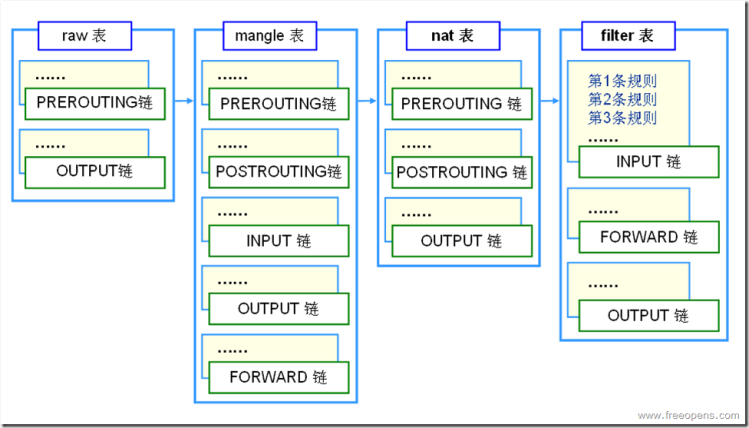

5 iptabls的规则表和链

规则表(table)提供特定的功能,iptables内置了4个表

- filter : 实现包过滤

- nat表:网络地址转换

- mangle: 包重构

- raw表:数据跟踪处理

链(chains)是数据包传播的路径,每一条链其实就是众多规则中的一个检查清单,每一条链中可以有一条或数条规则。当一个数据包到达一个链时,iptables就会从链中第一条规则开始检查,看该数据包是否满足规则所定义的条件。如果满足,系统就会根据 该条规则所定义的方法处理该数据包;否则iptables将继续检查下一条规则,如果该数据包不符合链中任一条规则,iptables就会根据该链预先定义的默认策略来处理数据包。

Iptables采用“表”和“链”的分层结构。在REHL4中是三表五链。现在REHL5成了四表五链了,不过多出来的那个表用的也不太多,所以基本还是和以前一样。下面罗列一下这四张表和五个链。注意一定要明白这些表和链的关系及作用。

INPUT:进来的数据包应用此规则链中的策略

OUTPUT:外出的数据包应用此规则链中的策略

FORWARD:转发数据包时应用此规则链中的策略

PREROUTING:对数据包作路由选择前应用此链中的规则

POSTROUTING:对数据包作路由选择后应用此链中的规则

6 iptables的命令

iptables [-t TABLE] 命令 链 [num] 匹配条件 -j 处理动作

TABLE :

filter 过滤表

nat 路由表

mangle 包修改表

raw 数据追踪表

命令:

管理规则

-A:附加一条规则,添加在链的尾部

-I CHAIN [num]: 插入一条规则,插入为对应CHAIN上的第num条;

-D CHAIN [num]: 删除指定链中的第num条规则;

-R CHAIN [num]: 替换指定的规则;

管理链:

-F [CHAIN]:flush,清空指定规则链,如果省略CHAIN,则可以实现删除对应表中的所有链

-P CHAIN: 设定指定链的默认策略;

-N:自定义一个新的空链

-X: 删除一个自定义的空链

-Z:置零指定链中所有规则的计数器;

-E: 重命名自定义的链;

查看类:

-L: 显示指定表中的规则;

-n: 以数字格式显示主机地址和端口号;

-v: 显示链及规则的详细信息

-vv:

-x: 显示计数器的精确值

--line-numbers: 显示规则号码

链(chain)

PREROUTING : 数据在做路由决策前经过的链

INPUT : 数据进入指定网卡的链

FORWARD : 数据转发链

OUTPUT : 数据流出指定网卡的链

POSTROUTING:数据最终要发出去的链

处理动作(target):

ACCEPT:放行

DROP:丢弃

REJECT:拒绝

DNAT:目标地址转换

SNAT:源地址转换

REDIRECT:端口重定向

MASQUERADE:地址伪装

LOG:日志

MARK:打标记

匹配标准:

通用匹配

-s 指定源ip

-d 指定目标ip

-p 指定协议,tcp,udp,icmp

-i 指定进入网卡名称

-o 指定流出网卡名称

扩展匹配

隐含扩展

-p tcp

--dport 目标端口

--sport 源端口

--tcp-flags mask comp 指定tcp标记, 掩码和值

--tcp-flags SYN,ACK,RST,FIN SYN

--syn

-p udp

--sport 源端口

--dport 目标端口

-p imcp

--icmp-type

: echo-request ping请求

: echo-reply ping应答

显式扩展

-m EXTENDSION_NAME --specific-opt -m state --state 状态,可以连接追踪tcp,utp,icmp。需要启用ip_conntrack, 一共四个值, 多个一起使用逗号分隔即可。

NEW, ESTABLISHED, RELATED, INVALID

-m multiport : 使用离散端口

--source-ports 源端口 , 多个端口逗号分隔

--destination-ports 目标端口, 多个端口逗号分隔

--ports 即使目标端口又是源端口,多个端口逗号分隔 -m iprange : ip范围匹配

--src-range 源ip范围 可以使用 172.16.0.0/16, 172.16.100.3-172.16.100.100

--dst-range 目标ip范围

iptables -A INPUT -p tcp -m iprange --src-range 172.16.100.3-172.16.100.100 --dport -m state --state NEW,ESTABLISHED -j ACCEPT -m connlimit: 连接数限制

! --connlimit-above n 连接数超过n个

iptables -A INPUT -d 172.16.100.7 -p tcp --dport -m connlimit --connlimit-above -j ACCEPT -m limit

--limit RATE 速率限定

--limit-burst 连接数限定 -m string 字符过滤

--algo {bm|kmp} 字符串匹配算法指定

--string "STRING" 指定字符串

7 常用iptables规则示例讲解

1 运行管理员通过同网段登录ssh管理

[root@localhost ~]# iptables -t filter -A INPUT -s 192.168.168.0/ -d 192.168..50 -p tcp --dport -j ACCEPT

[root@localhost ~]# iptables -t filter -A OUTPUT -d 192.168..0/ -s 192.168..50 -p tcp --sport -j ACCEPT

-t 指定使用过滤表

-A指定链表

-s指定源地址

-d指定目标地址

-p指定协议

--dport指定端口号

-j指定动作

2.设置防火墙默认规则为DROP

[root@localhost ~]# iptables -P INPUT DROP

[root@localhost ~]# iptables -P OUTPUT DROP

[root@localhost ~]# iptables -P FORWARD DROP

3 只能我PING别人, 不允许别人PING我

[root@localhost ~]# iptables -A INPUT -p icmp --icmp-type -s / -j DROP

[root@localhost ~]# iptables -A INPUT -p icmp --icmp-type -s / -j ACCEPT

[root@localhost ~]# iptables -A OUTPUT -p icmp --icmp-type -s 192.168.168.150 -j DROP

[root@localhost ~]# iptables -A OUTPUT -p icmp --icmp-type -s 192.168.168.150 -j ACCEPT

icmp-type 8代表ping请求,0代表ping应答。

我们的要求是我们能ping别人,别人不能ping我们,所以我们有4个规则指定,

我们自己发出去的ping请求都要通过,也就是从OUTPUT链发出的ping请求(icmp-type=8)都要ACCEPT 对应第四条语句

我们接受到的ping应答都要接受, 也就是从INPUT流入的ping应答(icmp-type=0)都要ACCEPT 对应第二条语句

我们接受的PING请求都要拒绝,对应第一条语句

我们发出去的PING应答都要拒绝,对应第三条语句

4 允许防火墙本机对外开放多个端口以及被动模式FTP端口1250-1280

[root@localhost ~]# iptables -A INPUT -p tcp -m multiport --dport ,,,,: -j ACCEPT

multiport就是一个多端口的扩展,逗号分隔各个端口,连续端口使用

5 只对同网段内的192.168.168.20-192.168.1.40的主机转发的数据包

[root@localhost ~]# iptables -A FORWARD -m iprange --src-range 192.168.168.20-192.168.168.40 -j ACCEPT

6 拒绝访问防火墙的新数据包,但允许响应连接或与已有连接相关的数据包

[root@localhost ~]# iptables -A INPUT -p tcp -m state --state NEW -j DROP

[root@localhost ~]# iptables -A INPUT -p tcp -m state --state ESTABLISHED,RELATED -j ACCEPT

RELEDTED 表示相关联的, 对于ftp连接来说,控制连接和数据连接两个套接字就是关联的

iptables防火墙常用配置介绍的更多相关文章

- Iptables 防火墙常用配置

转至:https://blog.csdn.net/lswzw/article/details/87971259 Iptables 防火墙常用配置 概念 命令行模式 查看 & 命令 -n:直接显 ...

- centOS7.2防火墙常用配置(转)

centOS7.2防火墙常用配置 firewall-cmd --state #查看默认防火墙状态(关闭后显示not running,开启后显示running) systemctl stop fir ...

- LINUX服务器搭建和常用配置介绍

服务器搭建 : 搭建私有CA服务器 : http://www.cnblogs.com/zhaojiedi1992/p/zhaojiedi_linux_011_ca.html搭建samba服务器 : h ...

- Ubuntu 防火墙常用配置操作(ufw)【适用于 Debian 及其衍生版---Linux Mint、Deepin 等】-转

Ubuntu 防火墙常用配置操作(ufw)[适用于 Debian 及其衍生版---Linux Mint.Deepin 等] 点击访问

- Centos7 防火墙常用配置及说明

一. Centos7和Centos6 防火墙的区别: 使用的工具不一样了.Centos6 使用的是iptables ,Centos7 使用的是filewall iptables 用于过滤数据包,属于网 ...

- iptables防火墙常用命令

iptables防火墙启动停止和基本操作 iptables是centos7之前常用的防火墙,在centos7上使用了firewall 防火墙基本操作: # 查询防火墙状态 service iptabl ...

- 第十章 nginx常用配置介绍

一.虚拟主机 1.配置方式 #虚拟主机配置方式:1.基于多IP的方式2.基于多端口的方式3.基于多域名的方式 2.方式一:基于多IP的方式 1.第一个配置文件[root@web02 /etc/ngin ...

- hystrix -hystrix常用配置介绍

配置官网介绍地址:https://github.com/Netflix/Hystrix/wiki/Configuration hystrix.command.default.execution.iso ...

- redis配置文件常用配置介绍

博客内容首发地址 参数说明 redis.conf 配置项说明如下: Redis默认不是以守护进程的方式运行,可以通过该配置项修改,使用yes启用守护进程 daemonize no 当Redis以守护进 ...

随机推荐

- hadoop HDFS常用文件操作命令

命令基本格式: hadoop fs -cmd < args > 1. ls 列出hdfs文件系统根目录下的目录和文件 hadoop fs -ls /dir hadoop fs -ls -R ...

- Java中十六进制转换 Integer.toHexString()

为了显示一个byte型的单字节十六进制(两位十六进制表示)的编码,请使用: Integer.toHexString((byteVar & 0x000000FF) | 0xFFFFFF00).s ...

- suse 11 pip pip3使用过程中遇到的各种问题

在安装完成python3.6后,使用pip3安装某些插件,报如下错误 linux-9qk9:~ # pip3 install ipython pip is configured with locati ...

- 自学Python第一天

大学毕业后在一家第三方小程序公司做客服,心有不甘,看着同学们有做安防售前的,有在政府.企业里面做网络工程师的.更有甚者天天搭建个云计算啥的都是家常便饭,再想想自己,堂堂网络工程专业,却做了客服,还是没 ...

- jQuery的基本选择器

<script type="text/javascript"> //演示jQuery的基本选择器 $(function () { //通过ID var obj1 = $ ...

- <笔记>TP5的分页传递额外参数

默认生成的分页只有page一个参数,若需要提供额外的参数才能访问分页(例如查询结果的分页,需要传入查询关键字的参数才能显示结果),则需要设置额外参数query

- 在Ubuntu16上安装mininet和floodlight过程,超全篇

第一歩:更改root密码 第二歩:更新源 sudo apt-get update.sudo apt-get upgrade 第三步:安装git sudo apt install g ...

- Django开发目录

Django开发[第一章]:Django基础和基本使用 Django开发[第二章]:Django URLConf 进阶 Django开发[第三章]:Django View 进阶 Django开发[第四 ...

- Android-finished with non-zero exit value 2

网上都是说,由于导入的依赖出现重复造成的,或者说 由于buildtools版本太高造成的,而我遇到的这个问题,这种两种方式无法去解决,所以才有了一下这种解决方式: 第一步,打开项目最外层的 build ...

- Chapter 8 The Simplest Plug-in Solution

This chapter introduces the simplest plug-in solution that are applicable to the four major componen ...