二进制安装 kubernetes 1.12(一) - 安装 ETCD

软件环境

| 软件 | 版本 |

|---|---|

| 操作系统 | CentOS 7.4 |

| Docker | 18-ce |

| Kubernetes | 1.12 |

服务器角色

| 角色 | IP | 组件 |

|---|---|---|

| k8s-master | 192.168.0.205 | kube-apiserver, kuber-controller-manager, kube-scheduler, etcd |

| k8s-node1 | 192.168.0.206 | kube-let, kuber-proxy, docker, flannel, etcd |

| k8s-node2 | 192.168.0.207 | kube-let, kuber-proxy, docker, flannel, etcd |

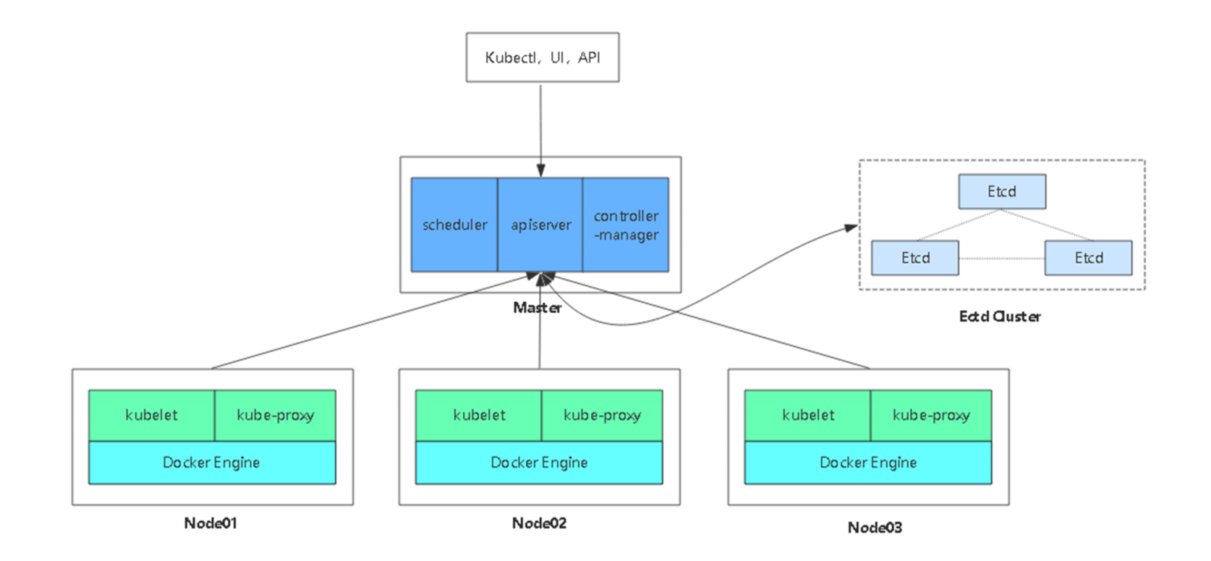

架构图

在 master 上安装 ansible 管理集群

yum install ansible -y

# 配置ansible

cat > /etc/ansible/hosts <<EOF

[myhost]

192.168.0.205

[node]

192.168.0.206

192.168.0.207

EOF

# 生成无密码公私钥

cd ~

ssh-keygen -t rsa

# 复制到对应的主机

ssh-copy-id -i ~/.ssh/id_rsa.pub root@192.168.0.205

ssh-copy-id -i ~/.ssh/id_rsa.pub root@192.168.0.206

ssh-copy-id -i ~/.ssh/id_rsa.pub root@192.168.0.207

# 测试 ansible

ansible all -m ping

开放防火墙

ansible all -m shell -a 'firewall-cmd --permanent --add-rich-rule="rule family="ipv4" source address="192.168.0.0/16" accept"'

ansible all -m shell -a 'firewall-cmd --reload'

生成证书

在 k8s-master 上执行

使用cfssl来生成自签证书,先下载cfssl工具:

mkdir /iba/tools -p

cd /iba/tools

wget https://pkg.cfssl.org/R1.2/cfssl_linux-amd64

wget https://pkg.cfssl.org/R1.2/cfssljson_linux-amd64

wget https://pkg.cfssl.org/R1.2/cfssl-certinfo_linux-amd64

chmod +x cfssl_linux-amd64 cfssljson_linux-amd64 cfssl-certinfo_linux-amd64

mv cfssl_linux-amd64 /usr/local/bin/cfssl

mv cfssljson_linux-amd64 /usr/local/bin/cfssljson

mv cfssl-certinfo_linux-amd64 /usr/bin/cfssl-certinfo

创建以下三个文件

cat > ca-config.json <<EOF

{

"signing": {

"default": {

"expiry": "87600h"

},

"profiles": {

"www": {

"expiry": "87600h",

"usages": [

"signing",

"key encipherment",

"server auth",

"client auth"

]

}

}

}

}

EOF

ca-config.json:可以定义多个 profiles,分别指定不同的过期时间、使用场景等参数;后续在签名证书时使用某个 profile;

signing:表示该证书可用于签名其它证书;生成的 ca.pem 证书中 CA=TRUE;

server auth:表示client可以用该 CA 对server提供的证书进行验证;

client auth:表示server可以用该CA对client提供的证书进行验证;

cat > ca-csr.json <<EOF

{

"CN": "etcd CA",

"key": {

"algo": "rsa",

"size": 2048

},

"names": [

{

"C": "CN",

"L": "Beijing",

"ST": "Beijing"

}

]

}

EOF

"CN":Common Name, 组件从证书中提取该字段作为请求的用户名 (User Name);浏览器使用该字段验证网站是否合法;

cat > server-csr.json <<EOF

{

"CN": "etcd",

"hosts": [

"192.168.0.205",

"192.168.0.206",

"192.168.0.207"

],

"key": {

"algo": "rsa",

"size": 2048

},

"names": [

{

"C": "CN",

"L": "BeiJing",

"ST": "BeiJing"

}

]

}

EOF

生成证书

cfssl gencert -initca ca-csr.json | cfssljson -bare ca -

# 生成了 ca.pem ca-key.pem ca.csr

ca.pem,ca-key.pem,ca.csr 组成了一个自签名的CA机构

| 证书名称 | 作用 |

|---|---|

| ca.pem | CA 根证书文件 |

| ca-key.pem | 服务端私钥,用于对客户端请求的解密和签名 |

| ca.csr | 证书签名请求,用于交叉签名或重新签名 |

cfssl gencert -ca=ca.pem -ca-key=ca-key.pem -config=ca-config.json -profile=www server-csr.json | cfssljson -bare server

# 生成了 server.csr server-key.pem server.pem

部署Etcd

cd /iba/tools

wget https://github.com/etcd-io/etcd/releases/download/v3.2.12/etcd-v3.2.12-linux-amd64.tar.gz

mkdir /opt/etcd/{bin,cfg,ssl} -p

tar zxf etcd-v3.2.12-linux-amd64.tar.gz

mv etcd-v3.2.12-linux-amd64/{etcd,etcdctl} /opt/etcd/bin/

创建etcd配置文件:

cat > /opt/etcd/cfg/etcd <<EOF

#[Member]

ETCD_NAME="etcd01"

ETCD_DATA_DIR="/var/lib/etcd/default.etcd"

ETCD_LISTEN_PEER_URLS="https://192.168.0.205:2380"

ETCD_LISTEN_CLIENT_URLS="https://192.168.0.205:2379"

#[Clustering]

ETCD_INITIAL_ADVERTISE_PEER_URLS="https://192.168.0.205:2380"

ETCD_ADVERTISE_CLIENT_URLS="https://192.168.0.205:2379"

ETCD_INITIAL_CLUSTER="etcd01=https://192.168.0.205:2380,etcd02=https://192.168.0.206:2380,etcd03=https://192.168.0.207:2380"

ETCD_INITIAL_CLUSTER_TOKEN="etcd-cluster"

ETCD_INITIAL_CLUSTER_STATE="new"

EOF

备注

ETCD_NAME # 节点名称

ETCD_DATA_DIR # 数据目录

ETCD_LISTEN_PEER_URLS # 集群通信监听地址

ETCD_LISTEN_CLIENT_URLS # 客户端访问监听地址

ETCD_INITIAL_ADVERTISE_PEER_URLS # 集群通告地址

ETCD_ADVERTISE_CLIENT_URLS # 客户端通告地址

ETCD_INITIAL_CLUSTER # 集群节点地址

ETCD_INITIAL_CLUSTER_TOKEN # 集群 Token

ETCD_INITIAL_CLUSTER_STATE # 加入集群的当前状态,new 是新集群,existing 表示加入已有

systemd管理etcd:

cat > /usr/lib/systemd/system/etcd.service <<-'EOF'

[Unit]

Description=Etcd Server

After=network.target

After=network-online.target

Wants=network-online.target

[Service]

Type=notify

EnvironmentFile=/opt/etcd/cfg/etcd

ExecStart=/opt/etcd/bin/etcd \

--name=${ETCD_NAME} \

--data-dir=${ETCD_DATA_DIR} \

--listen-peer-urls=${ETCD_LISTEN_PEER_URLS} \

--listen-client-urls=${ETCD_LISTEN_CLIENT_URLS},http://127.0.0.1:2379 \

--advertise-client-urls=${ETCD_ADVERTISE_CLIENT_URLS} \

--initial-advertise-peer-urls=${ETCD_INITIAL_ADVERTISE_PEER_URLS} \

--initial-cluster=${ETCD_INITIAL_CLUSTER} \

--initial-cluster-token=${ETCD_INITIAL_CLUSTER_TOKEN} \

--cert-file=/opt/etcd/ssl/server.pem \

--key-file=/opt/etcd/ssl/server-key.pem \

--peer-cert-file=/opt/etcd/ssl/server.pem \

--peer-key-file=/opt/etcd/ssl/server-key.pem \

--trusted-ca-file=/opt/etcd/ssl/ca.pem \

--peer-trusted-ca-file=/opt/etcd/ssl/ca.pem

Restart=on-failure

LimitNOFILE=65536

[Install]

WantedBy=multi-user.target

EOF

把刚才生成的证书拷贝到配置文件中的位置:

cd /iba/tools

cp ca*pem server*pem /opt/etcd/ssl/

把二进制文件和配置文件复制到 nodes 节点上

ansible node -m shell -a 'mkdir /opt/etcd/{bin,cfg,ssl} -p'

cd /opt/etcd/bin/

ansible node -m copy -a 'src=etcd dest=/opt/etcd/bin/'

ansible node -m copy -a 'src=etcdctl dest=/opt/etcd/bin/'

ansible node -m shell -a 'chmod +x /opt/etcd/bin/etcd'

ansible node -m shell -a 'chmod +x /opt/etcd/bin/etcdctl'

cd /opt/etcd/ssl/

ansible node -m copy -a 'src=ca-key.pem dest=/opt/etcd/ssl/'

ansible node -m copy -a 'src=ca.pem dest=/opt/etcd/ssl/'

ansible node -m copy -a 'src=server-key.pem dest=/opt/etcd/ssl/'

ansible node -m copy -a 'src=server.pem dest=/opt/etcd/ssl/'

ansible node -m shell -a 'ls /opt/etcd/ssl/'

ansible node -m copy -a 'src=/opt/etcd/cfg/etcd dest=/opt/etcd/cfg/'

ansible node -m copy -a 'src=/usr/lib/systemd/system/etcd.service dest=/usr/lib/systemd/system/'

修改 node1,node2 上面的 /opt/etcd/cfg/etcd 为对应的值

ETCD_NAME # 修改名称

ETCD_LISTEN_PEER_URLS # 修改IP

ETCD_LISTEN_CLIENT_URLS # 修改IP

ETCD_INITIAL_ADVERTISE_PEER_URLS # 修改IP

ETCD_ADVERTISE_CLIENT_URLS # 修改IP

启动 etcd

ansible node -m shell -a 'systemctl enable etcd'

ansible node -m shell -a 'systemctl start etcd '

检查etcd集群状态

cd /opt/etcd/ssl

/opt/etcd/bin/etcdctl \

--ca-file=ca.pem --cert-file=server.pem --key-file=server-key.pem \

--endpoints="https://192.168.0.205:2379,https://192.168.0.206:2379,https://192.168.0.207:2379" \

cluster-health

二进制安装 kubernetes 1.12(一) - 安装 ETCD的更多相关文章

- 二进制安装 kubernetes 1.12(二) - 安装docker, 部署Flannel网络

在 node 节点上安装 docker 参考 https://www.cnblogs.com/klvchen/p/8468855.html Flannel 工作原理: 部署Flannel网络 在 ma ...

- 使用kubeadm安装Kubernetes 1.12

使用kubeadm安装Kubernetes 1.12 https://blog.frognew.com/2018/10/kubeadm-install-kubernetes-1.12.html 测试环 ...

- 二进制安装 kubernetes 1.12(三) - 部署 Master 节点组件

在Master节点部署组件 在部署Kubernetes之前一定要确保etcd.flannel.docker是正常工作的,否则先解决问题再继续. 创建 CA 证书 mkdir -p /iba/master ...

- 使用kubeadm 安装 kubernetes 1.12.0

目录 简介: 架构说明: 系统配置: 1.1 关闭防火墙 1.2 禁用SELinux 1.3 关闭系统Swap 1.4 安装docker 使用kubeadm部署Kubernetes: 2.1 安装ku ...

- Centos6.10编译安装php-7.1.12并安装redis模块

1.服务器初始化 yum update -yyum install epel-release -yyum install gcc gcc-c++ wget lsof lrzsz telnet -y 2 ...

- 二进制安装 kubernetes 1.12(四) - 部署 Node 节点组件

在 master 上操作 vi /etc/profile export PATH=/opt/kubernetes/bin:$PATH source /etc/profile 将 kubelet-boo ...

- 二进制安装 kubernetes 1.12(五) - 运行测试实例

检查集群状态 # 在 master 上 kubectl get node kubectl get cs 注册登录阿里云容器仓库 因国内无法获得 google 的 pause-amd64 镜像,我这里使 ...

- kubeadm安装kubernetes 1.12版本

直接写过程,有些描述就省略了关于kubeadm安装k8s 1.11.2版本可以查看:https://www.cnblogs.com/shansongxian/p/9753603.html 首先查看下k ...

- 转 centos7使用kubeadm安装kubernetes 1.12版本

最近在学习go 模板语法 还是有点小忙 ! 感觉写这种 kuberadm 搭建 kubernetes 还是有点水 好吧 可能我太高调了 前前后后搭过四 五次了 ! kuberadm 搭建 ...

随机推荐

- Javascript高级编程学习笔记(25)—— 函数表达式(3)模仿块级作用域

昨天写了闭包 今天就来聊聊块级作用域的事情 在绝大多数编程语言中,都有块级作用域这个概念 什么是块级作用域呢? 前面我们在刚开始讲的时候说过,JS中的大括号(不在赋值运算符的后面)表示代码块 块级作用 ...

- Java 11 究竟比 8 快了多少?

阅读本文大概需要 1.2 分钟. 作者:h4cd 来源:开源中国社区 开源规划调度引擎 OptaPlanner 官网发布了一个 Java 11 GC 性能基准测试报告. 当前使用量最大的 Java 版 ...

- 实用:Git 中的一些常见错误

无论是数据科学家.算法工程师还是普通开发人员,在每个团队协作开发任务中,Git 都是必不可少的版本控制工具,因此掌握它的基本操作十分有必要.但即便是教程满天飞的今天,开发人员在使用 Git 时也还是会 ...

- ActiveMQ 的安装与使用

消息中间件简介 消息中间件(MOM:Message Orient middleware) 消息中间件有很多的用途和优点: 1. 将数据从一个应用程序传送到另一个应用程序,或者从软件的一个模块传送到另外 ...

- 音频处理库—librosa的安装与使用

序言 Librosa是一个用于音频.音乐分析.处理的python工具包,一些常见的时频处理.特征提取.绘制声音图形等功能应有尽有,功能十分强大.本文主要介绍librosa的安装与使用方法. 一.lib ...

- Python制作二维码和条形码扫描器 (pyzbar)

条码在生活中随处可见,其可分为三类:一维条码.二维条码.三维条码 一维条码: 我们平时习惯称为条形码.条形码是将宽度不等的多个黑条和空白,按照一定的编码规则排列,用以表达一组信息的图形标识符.常见的条 ...

- BeautifuSoup的使用

BeautifulSoup是一个模块,该模块用于接收一个HTML或XML字符串,然后将其进行格式化,之后遍可以使用他提供的方法进行快速查找指定元素,从而使得在HTML或XML中查找指定元素变得简单.

- [P4721] 分治 FFT

「题意」给定\(g[0]=1\),\(g[1~n-1]\)求序列\(f[i]=\sum_{j=1}^i f[i-j]*g[j]\ , i\in[1,n-1],f[0]=1\). 「分析」分治处理区间[ ...

- 转:centos7搭建jenkins小记

转自:https://segmentfault.com/a/1190000007086764 安装java环境 1.查看服务器版本 centos7,继续. cat /etc/redhat-releas ...

- 使用 Helm 包管理工具简化 Kubernetes 应用部署

当在 Kubernetes 中已经部署很多应用时,后续需要对每个应用的 yaml 文件进行维护操作,这个过程会变的很繁琐,我们可以使用 Helm 来简化这些工作.Helm 是 Kubernetes 的 ...