shiro学习(三)权限 authenrication

主体

主体,即访问应用的用户,在Shiro中使用Subject代表该用户。用户只有授权后才允许访问相应的资源。

资源

在应用中用户可以访问的任何东西,比如访问JSP页面、查看/编辑某些数据、访问某个业务方法、打印文本等等都是资源。用户只要授权后才能访问。

权限

安全策略中的原子授权单位,通过权限我们可以表示在应用中用户有没有操作某个资源的权力。即权限表示在应用中用户能不能访问某个资源,如:

访问用户列表页面

查看/新增/修改/删除用户数据(即很多时候都是CRUD(增查改删)式权限控制)

打印文档等等。。。

如上可以看出,权限代表了用户有没有操作某个资源的权利,即反映在某个资源上的操作允不允许,不反映谁去执行这个操作。所以后续还需要把权限赋予给用户,即定义哪个用户允许在某个资源上做什么操作(权限),Shiro不会去做这件事情,而是由实现人员提供。

Shiro支持粗粒度权限(如用户模块的所有权限)和细粒度权限(操作某个用户的权限,即实例级别的),后续部分介绍。

角色

角色代表了操作集合,可以理解为权限的集合,一般情况下我们会赋予用户角色而不是权限,即这样用户可以拥有一组权限,赋予权限时比较方便。典型的如:项目经理、技术总监、CTO、开发工程师等都是角色,不同的角色拥有一组不同的权限。

隐式角色:即直接通过角色来验证用户有没有操作权限,如在应用中CTO、技术总监、开发工程师可以使用打印机,假设某天不允许开发工程师使用打印机,此时需要从应用中删除相应代码;再如在应用中CTO、技术总监可以查看用户、查看权限;突然有一天不允许技术总监查看用户、查看权限了,需要在相关代码中把技术总监角色从判断逻辑中删除掉;即粒度是以角色为单位进行访问控制的,粒度较粗;如果进行修改可能造成多处代码修改。

显示角色:在程序中通过权限控制谁能访问某个资源,角色聚合一组权限集合;这样假设哪个角色不能访问某个资源,只需要从角色代表的权限集合中移除即可;无须修改多处代码;即粒度是以资源/实例为单位的;粒度较细。

授权流程

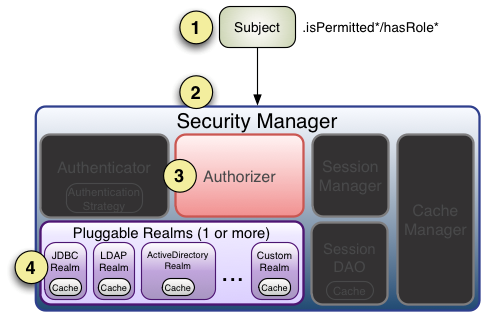

1、首先调用Subject.isPermitted*/hasRole*接口,其会委托给SecurityManager,而SecurityManager接着会委托给Authorizer;

2、Authorizer是真正的授权者,如果我们调用如isPermitted(“user:view”),其首先会通过PermissionResolver把字符串转换成相应的Permission实例;

3、在进行授权之前,其会调用相应的Realm获取Subject相应的角色/权限用于匹配传入的角色/权限;

4、Authorizer会判断Realm的角色/权限是否和传入的匹配,如果有多个Realm,会委托给ModularRealmAuthorizer进行循环判断,如果匹配如isPermitted*/hasRole*会返回true,否则返回false表示授权失败。

ModularRealmAuthorizer进行多Realm匹配流程:

1、首先检查相应的Realm是否实现了实现了Authorizer;

2、如果实现了Authorizer,那么接着调用其相应的isPermitted*/hasRole*接口进行匹配;

3、如果有一个Realm匹配那么将返回true,否则返回false。

如果Realm进行授权的话,应该继承AuthorizingRealm,其流程是:

1.1、如果调用hasRole*,则直接获取AuthorizationInfo.getRoles()与传入的角色比较即可;

1.2、首先如果调用如isPermitted(“user:view”),首先通过PermissionResolver将权限字符串转换成相应的Permission实例,默认使用WildcardPermissionResolver,即转换为通配符的WildcardPermission;

2、通过AuthorizationInfo.getObjectPermissions()得到Permission实例集合;通过AuthorizationInfo. getStringPermissions()得到字符串集合并通过PermissionResolver解析为Permission实例;然后获取用户的角色,并通过RolePermissionResolver解析角色对应的权限集合(默认没有实现,可以自己提供);

3、接着调用Permission. implies(Permission p)逐个与传入的权限比较,如果有匹配的则返回true,否则false。

Authorizer、PermissionResolver及RolePermissionResolver

Authorizer的职责是进行授权(访问控制),是Shiro API中授权核心的入口点,其提供了相应的角色/权限判断接口,具体请参考其Javadoc。SecurityManager继承了Authorizer接口,且提供了ModularRealmAuthorizer用于多Realm时的授权匹配。PermissionResolver用于解析权限字符串到Permission实例,而RolePermissionResolver用于根据角色解析相应的权限集合。

可以在ini文件中自己配置Authorizer、PermissionResolver及RolePermissionResolver

分两个部分测试,一个部分配置shiro.ini来测试如何使用权限,一个部分配置shiro-aothorizer.ini来配置Authorizer、PermissionResolver及RolePermissionResolver

#shiro.ini

[users]

sheng=123,role1,role2,role3

zhi=123,role1

[roles]

role1=user:update,user:delete

role2=user:update,user:delete

role3=user:*

role4=*:view

#用户拥有所有资源的“view”所有权限。假设判断的权限是“"system:user:view”,那么需要“role5=*:*:view”这样写才行。

#shiro-aothorizer.ini

[main]

#自定义authorizer

authorizer=org.apache.shiro.authz.ModularRealmAuthorizer

permissionResolver=org.apache.shiro.authz.permission.WildcardPermissionResolver#也可以重写PermissionResolver来达到需要的不一样的权限验证

rolePermissionResolver=shiro.MyRolePermission

authorizer.rolePermissionResolver=$rolePermissionResolver

authorizer.permissionResolver=$permissionResolver

securityManager.authorizer=$authorizer

#自定义realm 一定要放在securityManager.authorizer赋值之后(因为调用setRealms会将realms设置给authorizer,并给各个Realm设置permissionResolver和rolePermissionResolver)

realm=shiro_role.MyRealm

securityManager.realms=$realm

public class MyRealm extends AuthorizingRealm {//如果要验证则需要集成带验证信息的Realm

@Override

protected AuthorizationInfo doGetAuthorizationInfo(

PrincipalCollection principals) {

// TODO Auto-generated method stub

SimpleAuthorizationInfo info = new SimpleAuthorizationInfo();

info.addRole("role1");

info.addRole("role2");

info.addStringPermission("user:delete");

return info;

}

@Override

protected AuthenticationInfo doGetAuthenticationInfo(

AuthenticationToken token) throws AuthenticationException {

String username = (String)token.getPrincipal(); //得到用户名

String password = new String((char[])token.getCredentials()); //得到密码

if(!"zhang".equals(username)) {

throw new UnknownAccountException(); //如果用户名错误

}

if(!"123".equals(password)) {

throw new IncorrectCredentialsException(); //如果密码错误

}

// TODO Auto-generated method stub

return new SimpleAuthenticationInfo(username, password, getName());

}

}

public class MyRolePermission implements RolePermissionResolver{

public Collection<Permission> resolvePermissionsInRole(String roleString) {

if("role1".equals(roleString)){

return Arrays.asList((Permission)new WildcardPermission("user2:add"));

}

return null;

}

}

测试

public class RoleTest {

/*

@Test

public void testRole() {

login("classpath:shiro.ini","sheng","123");

Assert.assertTrue(SecurityUtils.getSubject().hasRole("role1")); //从Subsject判断是否有角色

Assert.assertTrue(SecurityUtils.getSubject().hasAllRoles(Arrays.asList("role1", "role2")));

boolean[] result = SecurityUtils.getSubject().hasRoles(Arrays.asList("role1", "role2", "role3"));

Assert.assertEquals(true, result[0]);

Assert.assertEquals(true, result[1]);

Assert.assertEquals(false, result[2]);

SecurityUtils.getSubject().checkRole("role1");//检查是否有权限,没有则抛出异常

SecurityUtils.getSubject().checkRoles("role1", "role3");

//缺点是如果很多地方进行了角色判断,就要

//修改相应代码把所有相关的地方进行删除,这就是粗粒度造成的问题。

}

*/

/*

@Test//(expected = UnauthorizedException.class)//加了这个,哪怕出错都运行正常

public void testPermission() {

login("classpath:shiro.ini","sheng","123");

Assert.assertTrue(SecurityUtils.getSubject().isPermitted("user:update"));//判断有权限

Assert.assertTrue(SecurityUtils.getSubject().isPermittedAll("user:update", "user:delete"));//判断有没有权限组

Assert.assertFalse(SecurityUtils.getSubject().isPermitted("user2:view")); //判断没有权限

//直接用shiro自带的

SecurityUtils.getSubject().checkPermission("user:view");

SecurityUtils.getSubject().checkPermission("user:view,delete");

}

*/

@Test//(expected = UnauthorizedException.class)//加了这个,哪怕出错都运行正常

public void testPermission() {

login("classpath:shiro-aothorizer.ini","zhang","123");

//直接用shiro自带的

SecurityUtils.getSubject().checkPermission("user:delete");

SecurityUtils.getSubject().checkPermission("user2:add");

}

private void login(String path, String name, String password) {

// 1、获取SecurityManager工厂,此处使用Ini配置文件初始化SecurityManager

Factory<org.apache.shiro.mgt.SecurityManager> factory = new IniSecurityManagerFactory(

path);

// Factory<org.apache.shiro.mgt.SecurityManager> factory = new

// IniSecurityManagerFactory("classpath:shiro.ini");

// 2、得到SecurityManager实例 并绑定给SecurityUtils

org.apache.shiro.mgt.SecurityManager securityManager = factory

.getInstance();

SecurityUtils.setSecurityManager(securityManager);

// 3、得到Subject及创建用户名/密码身份验证Token(即用户身份/凭证)

Subject subject = SecurityUtils.getSubject();

UsernamePasswordToken token = new UsernamePasswordToken(name, password);

try {

// 4、登录,即身份验证

subject.login(token);

System.out.println("login success");

} catch (AuthenticationException e) {

// 5、身份验证失败

System.out.println("login file."+e.getMessage());

}

Assert.assertEquals(true, subject.isAuthenticated()); // 断言用户已经登录

// 6、退出

// subject.logout();

}

}

shiro学习(三)权限 authenrication的更多相关文章

- Apache Shiro安全(权限框架)学习笔记二

课程目标 通过学习本课程掌握权限管理的设计思想及方法,使用Shiro框架完成权限管理功能开发. 1. 理解基于资源的权限管理方法. 2. 掌握权限管理的数据模型. 3. 掌握不使用shiro开发 ...

- DjangoRestFramework学习三之认证组件、权限组件、频率组件、url注册器、响应器、分页组件

DjangoRestFramework学习三之认证组件.权限组件.频率组件.url注册器.响应器.分页组件 本节目录 一 认证组件 二 权限组件 三 频率组件 四 URL注册器 五 响应器 六 分 ...

- day91 DjangoRestFramework学习三之认证组件、权限组件、频率组件、url注册器、响应器、分页组件

DjangoRestFramework学习三之认证组件.权限组件.频率组件.url注册器.响应器.分页组件 本节目录 一 认证组件 二 权限组件 三 频率组件 四 URL注册器 五 响应器 六 分 ...

- day 89 DjangoRestFramework学习三之认证组件、权限组件、频率组件、url注册器、响应器、分页组件

DjangoRestFramework学习三之认证组件.权限组件.频率组件.url注册器.响应器.分页组件 本节目录 一 认证组件 二 权限组件 三 频率组件 四 URL注册器 五 响应器 六 分 ...

- Apache Shiro安全(权限框架)学习笔记一

1. 授权需要继承 AuthorizingRealm 类, 并实现其 doGetAuthorizationInfo 方法 2. AuthorizingRealm 类继承自 Authenticating ...

- 学习shiro第三天

今天比较晚,所以只看了shiro的认证策略Authentication Strategy,下面讲讲shiro的三种认证策略. 1.AtLeastOneSuccessfulStrategy:这个是shi ...

- JAVAEE——BOS物流项目11:在realm中授权、shiro的方法注解权限控制、shiro的标签权限控制、总结shiro的权限控制方式、权限管理

1 学习计划 1.在realm中进行授权 2.使用shiro的方法注解方式权限控制 n 在spring文件中配置开启shiro注解支持 n 在Action方法上使用注解 3.★使用shiro的标签进行 ...

- Shiro学习

Shiro学习资源 Shiro官网,http://shiro.apache.org/index.html 学习网站链接,http://blog.java1234.com/blog/articles/4 ...

- shiro学习详解(开篇)

一.前言 要开始接触公司另外一个项目了,RX和我说了下整个项目框架的结构,其中提到权限的控制是通过shiro来处理的,对我而言又是一个全新的知识点,于是今天花了一点时间去学习shiro的使用,看了好几 ...

随机推荐

- Wannafly挑战赛26 B 冥土追魂

首先,证明结果一定是取某些整行,再加上一个多余的一行的前几个. 假如: x1<=x2<=x3<=x4<=x5 y1<=y2<=y3<=y4<=y5 取6 ...

- JavaScript高级程序设计笔记(一)

---恢复内容开始--- 前三章为基础知识,为了方便以后查看,所以比较啰嗦.这里对函数的基本操作没有记录. 1.JavaScript的实现 虽然 JavaScript 和 ECMAScript 通常都 ...

- css单位分析、颜色设置与调色板

CSS单位分析 px:单位代表像素,1px代表一个像素点. %:设置子元素为父容器的占比. em:代表该元素中一个字体所占字符,常用在文字首行缩进.其具有继承性. rem:始终代表html中的字符所在 ...

- springBoot配置,贴个图

spring: datasource: name: test url: jdbc:mysql://localhost:3306/epay?characterEncoding=UTF-8 usernam ...

- javaee登录界面

首先在此之前我们应该正确安装数据库,以及eclipse(javaee)文件包. 1.首先在javaee中建立新的项目 2.右键点击WebContent-New-JSP File,新建jsp(动态)文件 ...

- oracle 基本操作--事务

事务:可以看做是由对数据可的若干操作组成的一个单元,浙西操作要么都完成,要么都取消,从而保证数据满足一致性的要求. 事务的组成: 一条或者多条DML 一条DDL 一条DCL DML语句需要使用comm ...

- TCP如何保证可靠性

如何保证可靠性? 1.校验和.在TCP的首部中有一个占据16为的空间用来放置校验和的结果. 这是一个端到端的检验和,目的是检测数据在传输过程中的任何变化.如果收到段的检验和有差错,TCP将丢弃这个报文 ...

- Segments

Segments Given n segments in the two dimensional space, write a program, which determines if there e ...

- NOIP2003加分二叉树

题目描述 设一个n个节点的二叉树tree的中序遍历为(1,2,3,…,n),其中数字1,2,3,…,n为节点编号.每个节点都有一个分数(均为正整数),记第ii个节点的分数为di,treedi,tree ...

- sessionStorage在项目中的应用

1. 本地存储 Cookie(局限性):用户可以禁用cookie,最多只能存储4kb,cookie有过期时间的(一般我们设置的时间最长1个月,用户使用杀毒软件也可以清除我们的cookie)LocalS ...