wireshark如何抓取分析https的加密报文

【问题概述】

https流量基于ssl/tls加密,无法直接对报文进行分析。

【解决方案】

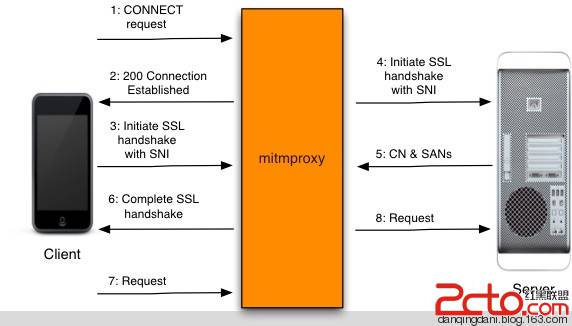

方案1 —— 利用“中间人攻击”的代理方式抓包分析。整个方案过程比较简单,这里不赘述,大致如下(详细可参见:https://www.cnblogs.com/liulinghua90/p/9109282.html):

方案2 —— 基于Chrome/Firefox等浏览器工作过程中需要在PC本地存储RSA密钥协商过程日志数据的原理基础,同时将协商过程的日志文件共享给wireshark从中提取过程密钥信息,从而得以解密。

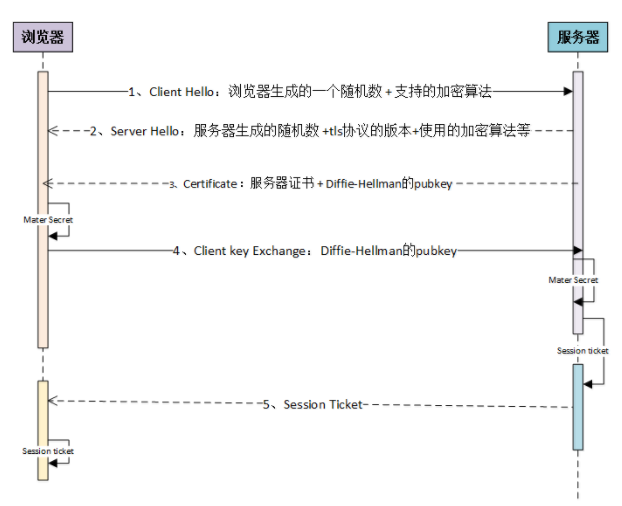

首先,咱们回顾下https协议交互的过程,大致如下:

通过上面的协商过程可以看出,此次请求和响应使用的加密套件cipher suit是通过Client和Server双方协商出来的,并且整个协商由Client端的ClientHello发起。

然后,基于原理分析,咱们可以通过以下三点使得wireshark对https的抓包、解密分析得以实现:

- 修改PC系统对cipher suit的支持情况,使其只支持基于RSA实现的一系列套件;

- 修改PC系统环境变量,使得wireshark得以共享协商过程的日志文件;

- 修改wireshark相关配置,使其能够实时提取到协商过程的密钥信息。

接下来,咱们详细总结下每个配置步骤的注意事项:

1)修改PC系统对cipher suit的支持情况,使其只支持基于RSA实现的一系列套件:

- Win10下 Win + R 后的对话框中输入 gpedit.msc 打开“本地组策略编辑器”

- 按照以下路径找到“SSL 密码套件”: 计算机配置--管理模板--网络--SSL配置设置--SSL 密码套件

- 默认“未配置”,修改为“已启用”。此时能够看到系统支持的密码套件及其优先级顺序(TLS_AES_256_GCM_SHA384、TLS_AES_128_GCM_SHA256、TLS_ECDHE_ECDSA_WITH_AES_256_GCM_SHA384、TLS_ECDHE_ECDSA_WITH_AES_128_GCM_SHA256、TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384、TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256、TLS_DHE_RSA_WITH_AES_256_GCM_SHA384、TLS_DHE_RSA_WITH_AES_128_GCM_SHA256、TLS_ECDHE_ECDSA_WITH_AES_256_CBC_SHA384、TLS_ECDHE_ECDSA_WITH_AES_128_CBC_SHA256、TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384、TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256、TLS_ECDHE_ECDSA_WITH_AES_256_CBC_SHA、TLS_ECDHE_ECDSA_WITH_AES_128_CBC_SHA、TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA、TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA、TLS_RSA_WITH_AES_256_GCM_SHA384、TLS_RSA_WITH_AES_128_GCM_SHA256、TLS_RSA_WITH_AES_256_CBC_SHA256、TLS_RSA_WITH_AES_128_CBC_SHA256、TLS_RSA_WITH_AES_256_CBC_SHA、TLS_RSA_WITH_AES_128_CBC_SHA、TLS_RSA_WITH_3DES_EDE_CBC_SHA、TLS_RSA_WITH_NULL_SHA256、TLS_RSA_WITH_NULL_SHA、TLS_PSK_WITH_AES_256_GCM_SHA384、TLS_PSK_WITH_AES_128_GCM_SHA256、TLS_PSK_WITH_AES_256_CBC_SHA384、TLS_PSK_WITH_AES_128_CBC_SHA256、TLS_PSK_WITH_NULL_SHA384、TLS_PSK_WITH_NULL_SHA256)

- 去除抓包方案中不支持的AES、PSK、ECDHE_ECDSA等诸多密码套件只保留RSA相关即可(TLS_RSA_WITH_AES_256_GCM_SHA384、TLS_RSA_WITH_AES_128_GCM_SHA256、TLS_RSA_WITH_AES_256_CBC_SHA256、TLS_RSA_WITH_AES_128_CBC_SHA256、TLS_RSA_WITH_AES_256_CBC_SHA、TLS_RSA_WITH_AES_128_CBC_SHA、TLS_RSA_WITH_3DES_EDE_CBC_SHA、TLS_RSA_WITH_NULL_SHA256、TLS_RSA_WITH_NULL_SHA)

- 应用,确定(Tips:实验结束后还原系统密码套件,否则后续可能出现上网异常)

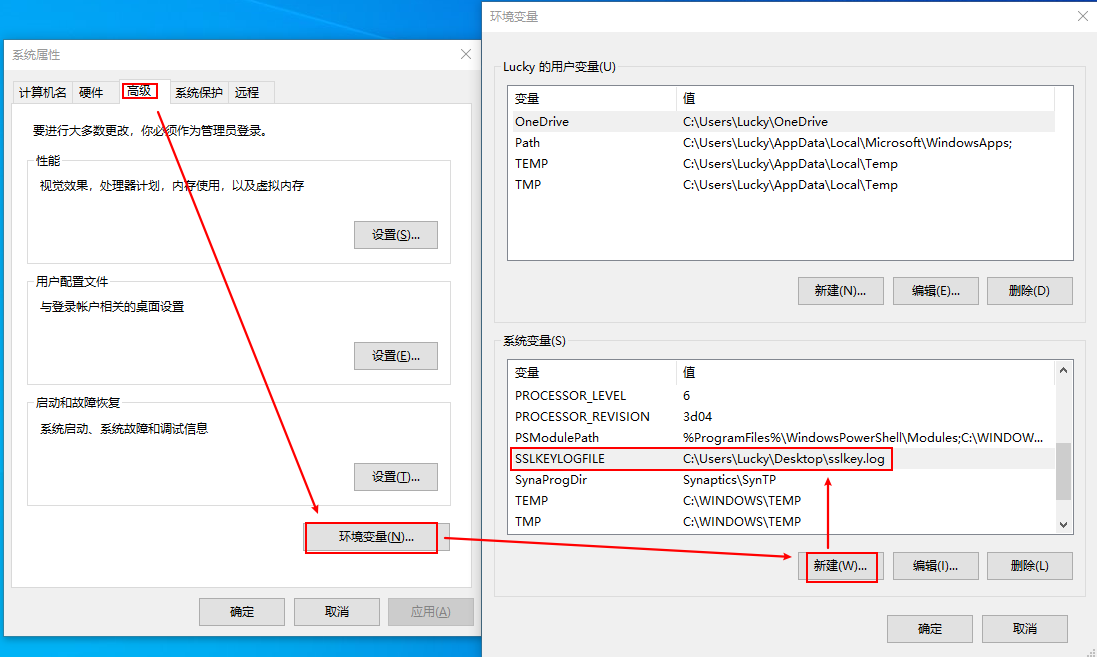

2)修改PC系统环境变量,使得wireshark得以共享协商过程的日志文件;

- 按照以下路径找到“系统变量”: 控制面板--系统和安全--系统--高级系统设置--环境变量,具体配置如图所示:

- Chrome访问下百度主页,检查下此时系统变量里面的日志文件中成功记录了一些密钥协商的过程信息

- 按照以下路径找到“系统变量”: 控制面板--系统和安全--系统--高级系统设置--环境变量,具体配置如图所示:

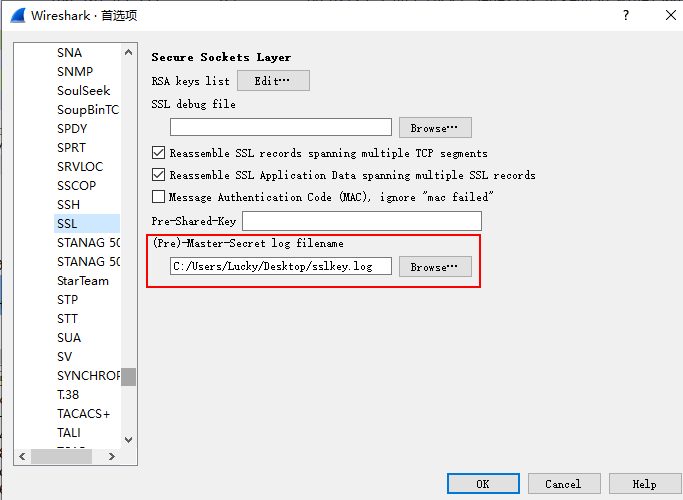

3)修改wireshark相关配置,使其能够实时提取到协商过程的密钥信息:

- 按照以下路径找到“(Pre)-Master-Secret log filename”: 编辑--首选项--协议--SSL--(Pre)-Master-Secret log filename

- 选择刚才环境变量中设置的文件路径和文件名,保存

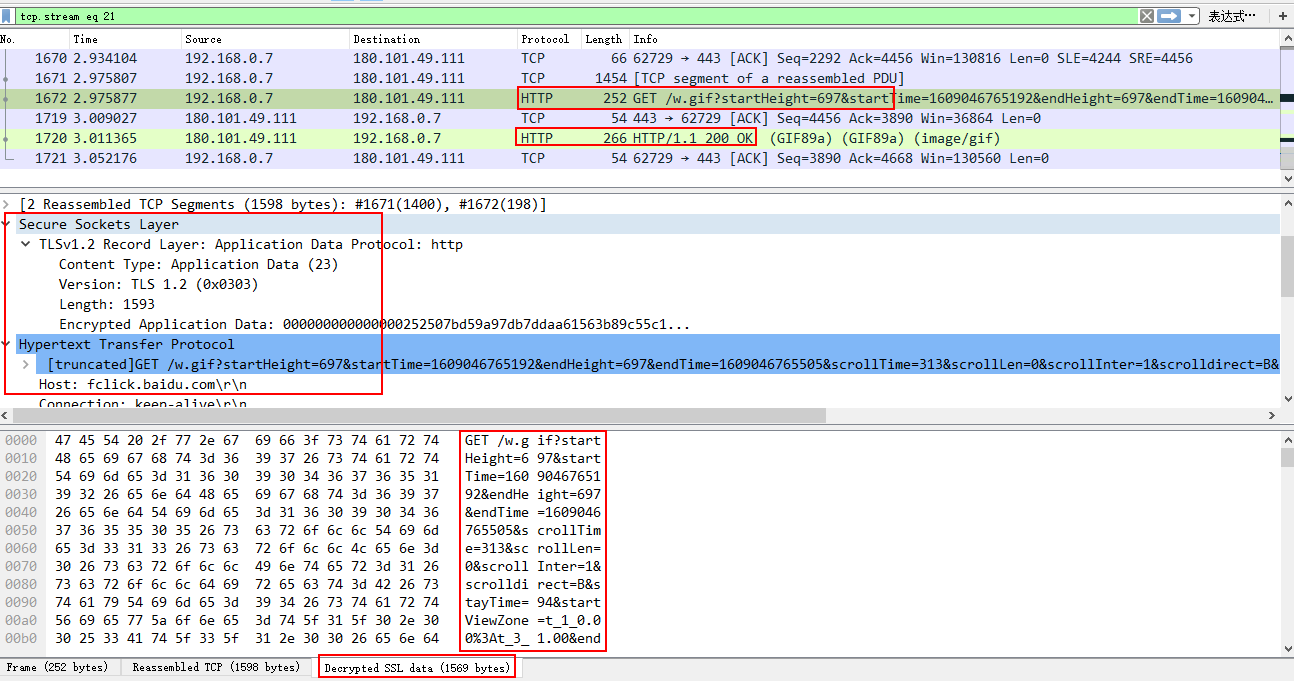

最后,咱们看看抓包解密后的效果:

wireshark如何抓取分析https的加密报文的更多相关文章

- Wireshark抓包分析HTTPS与HTTP报文的差异

一.什么是HTTPS: HTTPS(Secure Hypertext Transfer Protocol)安全超文本传输协议 它是一个安全通信通道,它基于HTTP开发,用于在客户计算机和服务器之间交换 ...

- 使用wireshark 抓取 http https tcp ip 协议进行学习

使用wireshark 抓取 http https tcp ip 协议进行学习 前言 本节使用wireshark工具抓包学习tcp ip http 协议 1. tcp 1.1 tcp三次握手在wire ...

- WireShark如何抓取本地localhost的包

今天将自己的电脑既作为客户端又作为服务端进行一个程序的测试,想着用WireShark来抓包分析一下问题,但由于WireShark只能抓取经过电脑网卡的包,由于我是使用localhost或者127.0. ...

- Wireshark数据抓包分析——网络协议篇

Wireshark数据抓包分析--网络协议篇 watermark/2/text/aHR0cDovL2Jsb2cuY3Nkbi5uZXQvZGF4dWViYQ==/ ...

- fiddler抓取手机https请求详解

前言: Fiddler是在 windows下常用的网络封包截取工具,在做移动开发时,我们为了调试与服务器端的网络通讯协议,常常需要截取网络封包来分析,fiddler默认只能抓取http请求,需要配置和 ...

- 数据抓取分析(python + mongodb)

分享点干货!!! Python数据抓取分析 编程模块:requests,lxml,pymongo,time,BeautifulSoup 首先获取所有产品的分类网址: def step(): try: ...

- python数据抓取分析(python + mongodb)

分享点干货!!! Python数据抓取分析 编程模块:requests,lxml,pymongo,time,BeautifulSoup 首先获取所有产品的分类网址: def step(): try: ...

- Jmeter Web 性能测试入门 (二):Fiddler 抓取 http/https 请求

jmeter自带了拦截request的功能,并且也有对应的tool:badboy 可以用.但由于我经常做移动端的项目,个人还是习惯用fiddler来收集request. 官网下载并安装Fiddler ...

- charles之抓取浏览器https请求

用charles抓取浏览器https的包时,请求显示为unknown,且请求和响应数据乱码,本篇介绍如何抓取正常响应的https请求 目录 1.安装charles 2.安装证书.添加域名 3.抓包 1 ...

随机推荐

- 鸟哥的linux私房菜——第五章学习(Linux的文件权限与目录配置)

******************第五章学习****************** 1.[重要的三个概念] 1).文件拥有者(使用者):User,该文件/文件夹只能我来读写: 2).群组:Group, ...

- 记一次getshell

水文涉及的知识点: Oday的挖掘 可以执行命令,但是有WAF , 命令执行的绕过 机器不出网,无法反弹 Echo写文件,发现只要写入php文件,后缀就重名为*,如1.php 变成1.* 通过上传 l ...

- 006.NET 项目建立+传值

1. 创建项目 2.传值(控制器向视图传递) 接收值 3.视图向控制器传递 4.session配置

- RT-Thread学习笔记2-互斥量与信号量

目录 1. 临界区保护 1.1 方法一:关闭系统调度保护临界区 1.2 方法二:互斥特性保护临界区 2. 信号量 2.1 信号量的定义 2.2 信号量的操作 3. 生产者.消费者问题 4. 互斥量 4 ...

- Fetch API & cancel duplicate API & cache API

Fetch API & cancel duplicate API & cache API const usersCache = new Map<string, User>( ...

- jQuery 使用注意事项 与 小技巧(tips)

jQuery 使用注意事项 与 小技巧(tips) 1 $( document ).ready() https://learn.jquery.com/using-jquery-core/documen ...

- JavaScript Learning Paths(ES5/ES6/ES-Next)

JavaScript Learning Paths(ES5/ES6/ES-Next) JavaScript Expert refs https://developer.mozilla.org/en-U ...

- console.log & front-end jobs

console.log & front-end jobs bind & function let log = console.log; let obj = {}; log(obj); ...

- Typescript & classes & public shorthand

classes & public shorthand Also of note, the use of public on arguments to the constructor is a ...

- CSS BEM

CSS BEM Block, Element, Modifier https://en.bem.info/methodology/quick-start/ BEM /* Block component ...