基于IPv6的数据包分析

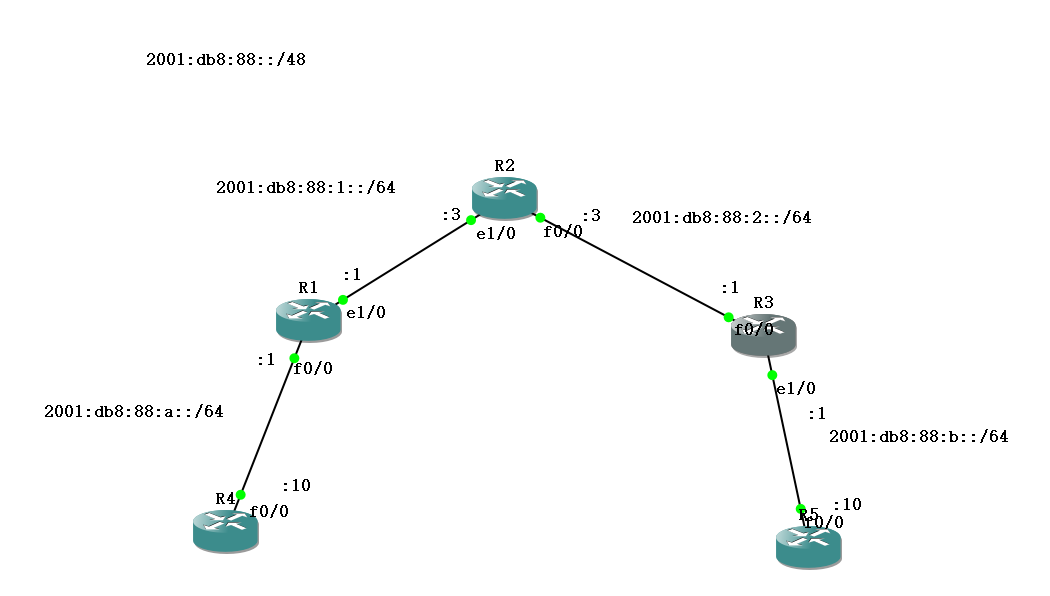

1.首先我们来构建拓扑:如下所示

2.对各个路由器进行配置使得网络ping通:命令如下

a)配置各路由器接口的IPv6地址,可由上图注释配置

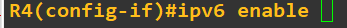

b)配置各路由器的静态路由(此处举例R4)

(global) ipv6 unicast-routing //启用IPv6单播路由功能

(interface) ipv6 enable //端口下启用IPv6

(global) ipv6 route 2001:db8:88:b::10/64 fastethernet 0/0 2001:db8:88:a::1 //静态路由配置

#show ipv6 route //查看路由表

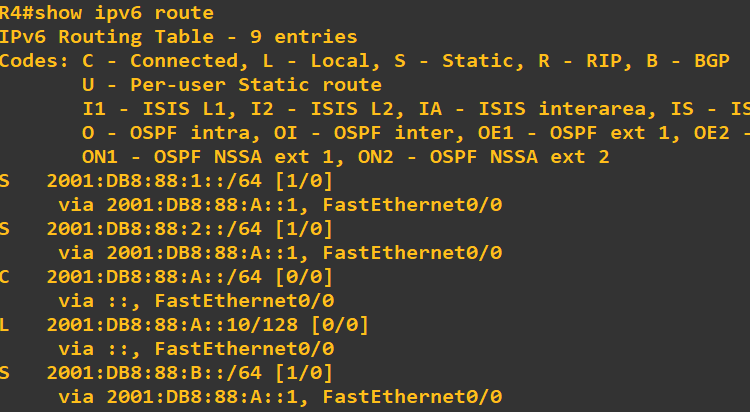

3.在R4上进行互相ping

4.确认网络通之后,进行抓包分析

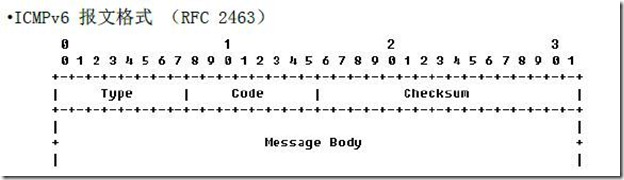

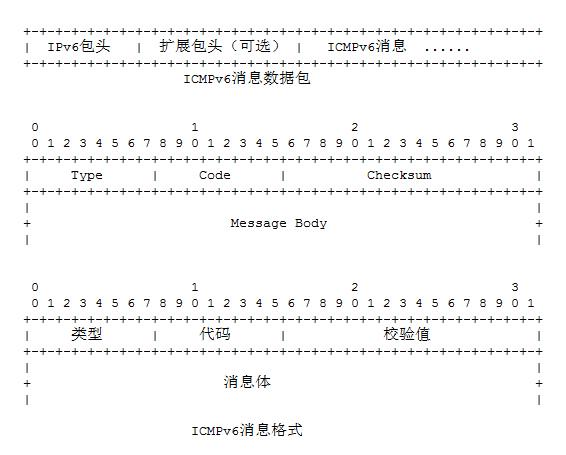

在抓包后分析它的报文格式

它的消息报文格式为

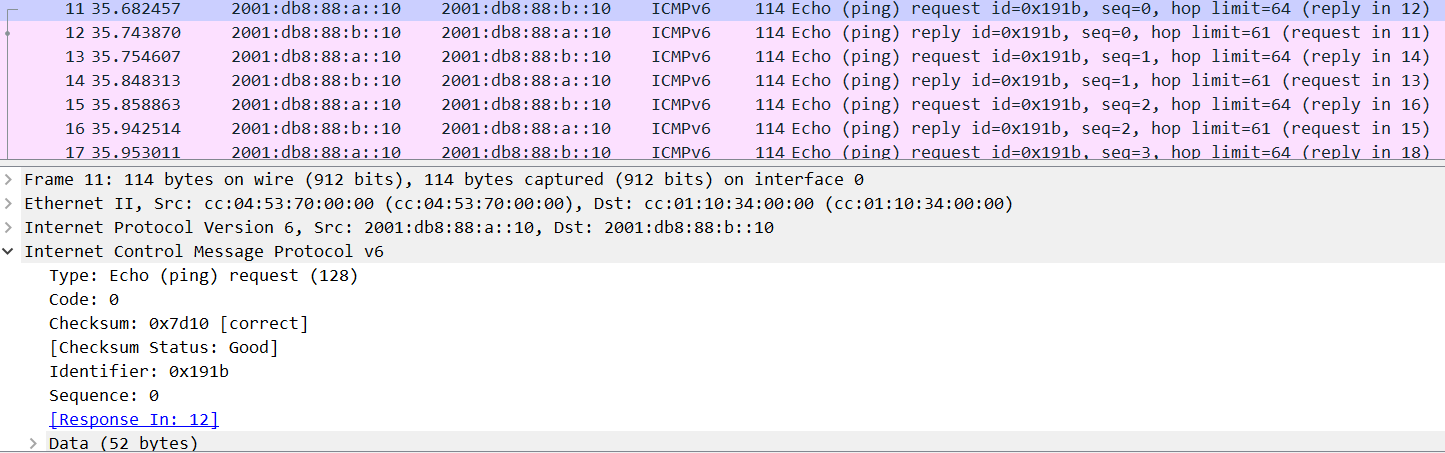

i) 回送请求报文(echo request)

type=128 code=0

节点的ICMPv6层收到一个echo request 报文后,可能会通知高层的进程。

源节点生成了标识符和序列号字段的值,这些值可以帮助源节点将回送请求报文和返回的回送应答报文对应起来。数据字段中包含零个或多个任意内容的字节。

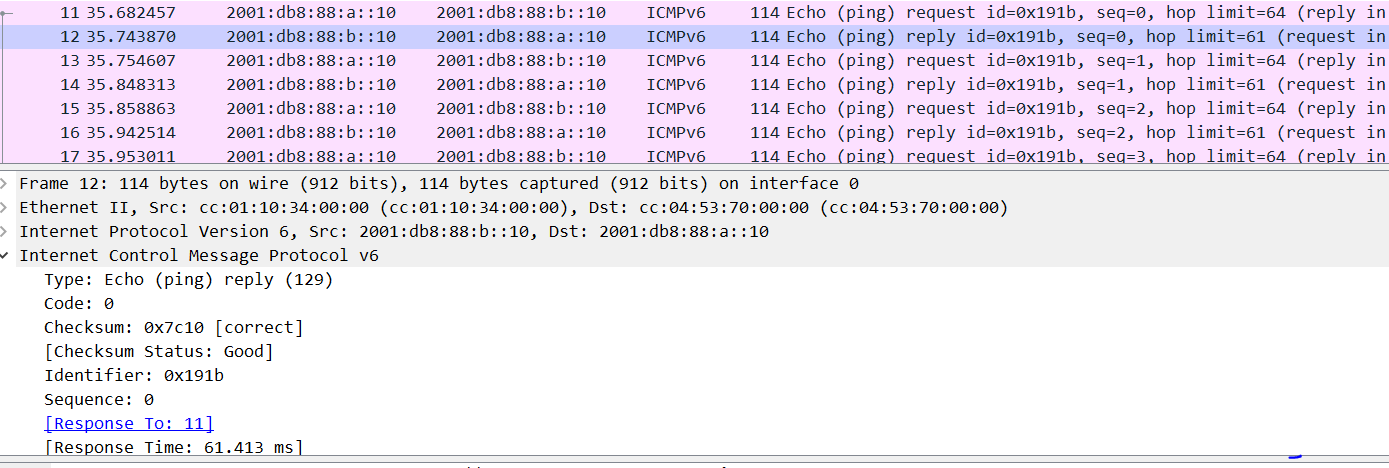

ii) 回送应答请求(echo reply)

type=129 code=0

源节点的ICMPv6层必须将回送应答报文通知那个产生了它所享有的原始echo request报文的高层进程,可能还需要通知其他高层的进程,

但这些通知都是可选的,标识符和序列号字段的值是从echo request报文中获得。数据字段也是从回送请求报文中获得。

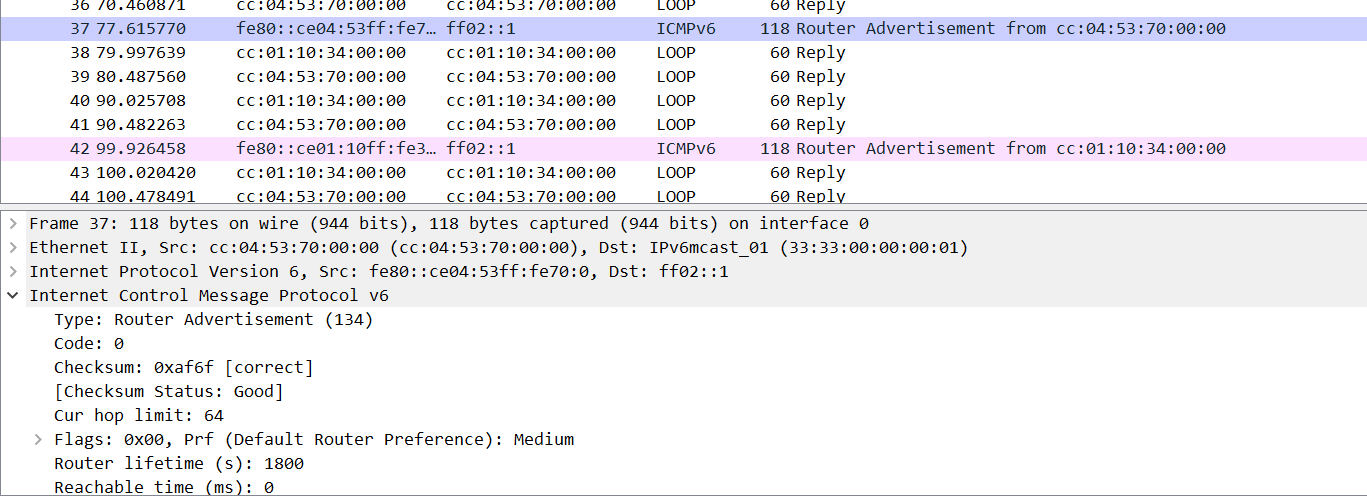

iii) 路由器通告(RA)

type=134 code=0

源地址为始发数据包接口的IPv6链路本地地址,目的地址为所有节点的多播地址(ff02::1)或发出请求的设备的链路本地地址。

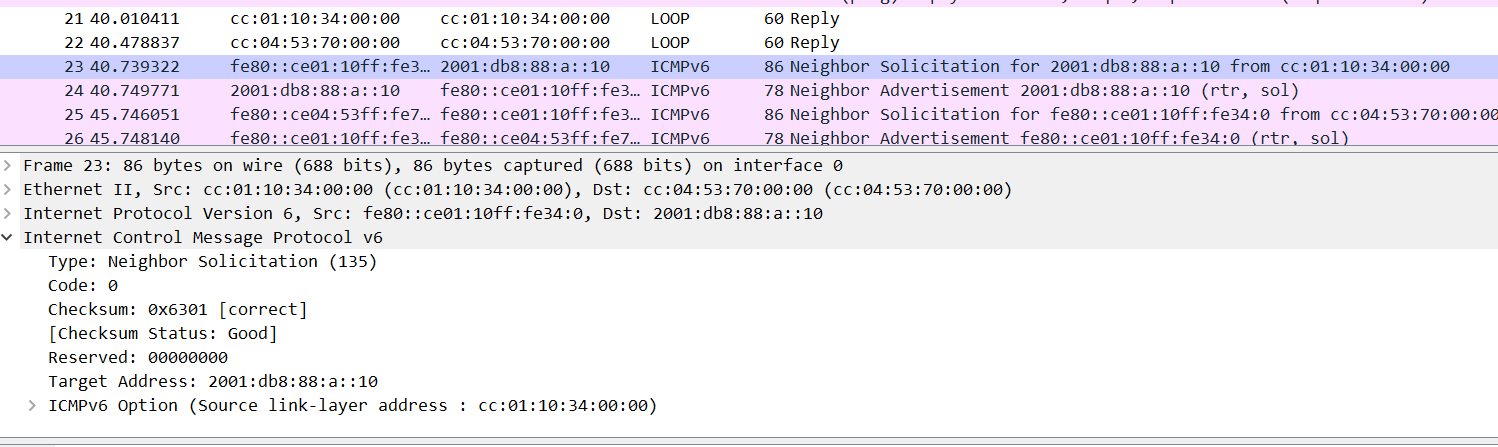

iiii) 邻居请求(NS)

type=135 code=0

源地址为始发该消息的接口IPv6地址或“::”,目的地址为被请求节点的多播地址,或者就是目标地址。

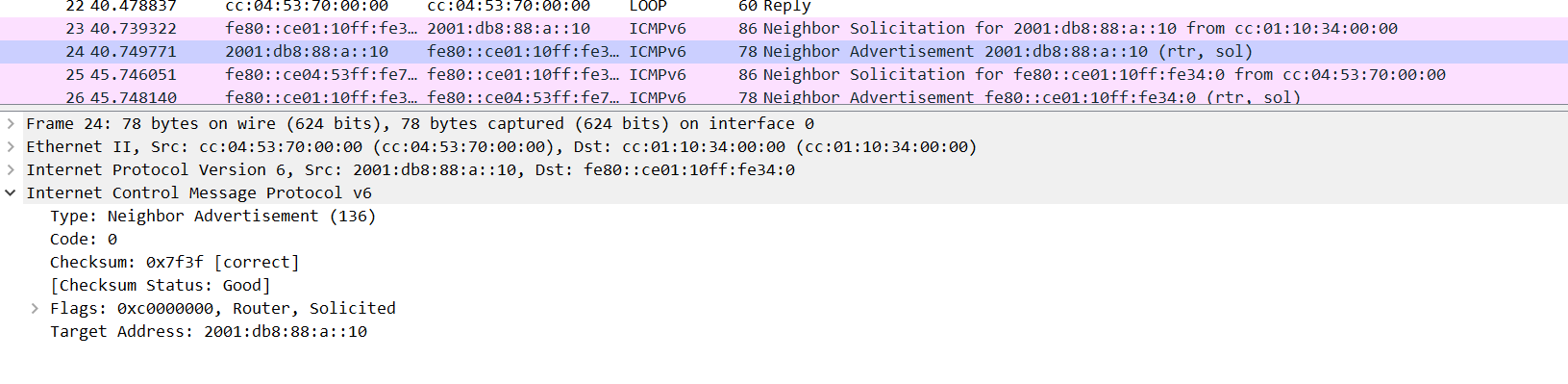

iiiii) 邻居通告(NA)

type=136 code=0

源地址为始发该消息的接口IPv6地址,目的地址为该消息所要答复的发出请求的源地址,或者是所有节点的多播地址(FF02::1)

iiiiii) 路由器请求(RS)

type=133 code=0

RS源地址为未指定的IPV6地址::,若主机配置了单播地址,则此接口的单播地址可作为源地址。

RS目的地址为所有路由器的多播地址FF02::2。

RS作用域为本地链路。

RS只发送三次以避免没有路由器时拥塞网络。

5.总结

完成此次作业查阅了相关的资料,发现RS消息报文需要主机?不知道。总之我的type=133一直没有出现,所以就没有截图了。作业所要求的行距,似乎在这设置不了字体也没5号字所以我选择了常见的16px大小字体(网页字体默认大小)。一开始做的时候比较棘手,不会配置ipv6的静态路由,查了一些资料实验过了才懂。总的来说还行吧,熟悉巩固了基本的命令配置,也懂了新的命令配置,了解了ICMPv6报文的类型和格式,收获颇丰。如有错误请指出,谢谢,欢迎讨论。

基于IPv6的数据包分析的更多相关文章

- 基于IPv6的数据包分析(第三组)

一.实验拓扑 二.配置过程 本处提供R1.R2.R4的详细配置过程(包含静态路由的配置) 1) R1: R1(config)#int e1/0 R1(config-if)#ipv6 addr ...

- 基于IPV6的数据包分析(GNS3)

1.拓扑图 2.配置ipv6地址.使路由器之间可互ping,用ospf配置.(R5为例) 查看路由表 试R5 ping 到R4 R4 ping到 R1 3.开始抓包分析 128返回请求(Echo Re ...

- 基于IPV6的数据包分析(更新拓扑加入了linux主机和抓取133icmp包)(第十三组)

1.拓扑图 2.配置ipv6地址,在拓扑图上对应位置标有对应网段,所在网段的端口按照网段配置,下图以r4为例 3.配置路由表,由于静态路由还要敲ip很麻烦所以使用ospf协议,下图为ospf配置以r5 ...

- 基于IPv6的数据包抓包分析(GNS3)

一.实验拓扑 二.路由配置 路由R1.R2.R3.R4.R5详细配置: 1.配置R1: R1(config)#interface fastEthernet 0/1 R1(config-if)#ipv6 ...

- 《Wireshark数据包分析实战》 - http背后,tcp/ip抓包分析

作为网络开发人员,使用fiddler无疑是最好的选择,方便易用功能强. 但是什么作为爱学习的同学,是不应该止步于http协议的,学习wireshark则可以满足这方面的需求.wireshark作为抓取 ...

- Wireshark数据包分析(一)——使用入门

Wireshark简介: Wireshark是一款最流行和强大的开源数据包抓包与分析工具,没有之一.在SecTools安全社区里颇受欢迎,曾一度超越Metasploit.Nessus.Aircrack ...

- Wireshark数据包分析入门

Wireshark数据包分析(一)——使用入门 Wireshark简介: Wireshark是一款最流行和强大的开源数据包抓包与分析工具,没有之一.在SecTools安全社区里颇受欢迎,曾一度超越 ...

- WireShark数据包分析数据封装

WireShark数据包分析数据封装 数据封装(Data Encapsulation)是指将协议数据单元(PDU)封装在一组协议头和尾中的过程.在OSI七层参考模型中,每层主要负责与其它机器上的对等层 ...

- 可视化数据包分析工具-CapAnalysis

可视化数据包分析工具-CapAnalysis 我们知道,Xplico是一个从pcap文件中解析出IP流量数据的工具,本文介绍又一款实用工具-CapAnalysis(可视化数据包分析工具),将比Xpli ...

随机推荐

- 【并发编程】一个最简单的Java程序有多少线程?

一个最简单的Java程序有多少线程? 通过下面程序可以计算出当前程序的线程总数. import java.lang.management.ManagementFactory; import java. ...

- redis的主从模式搭建及注意事项

前言:本文先分享下如何搭建redis的主从模式配置,以及主从模式配置的注意事项.后续会继续分享如何实现一个高可用的redis服务,redis的Sentinel 哨兵模式及集群搭建. 安装: 1,yum ...

- 题解-洛谷P1601 A+B Problem(高精)

https://www.luogu.org/problemnew/show/P1601(题目传送) 显然数据范围超过了long long类型,故不能简单的用两个长整型存起来相加.这里用到大数据的高精度 ...

- JMeter 不同线程组间变量传递

JMeter元件都是有作用域的,而变量大多使用正则表达式提取器,要想在不通过线程组件使用变量参数,则需要设置全部变量 JMeter函数助手就提供了一个函数用于设置全局变量属性,实现的功能类似于在用户自 ...

- SQL Server数据库中表的增、删、改

通过SqlCommand对象的ExecuteNonQuery方法执行命令行,来实现数据库中表的增.删.改.主要有5步 using System.Data.SqlClient;//载入数据库命名空间 p ...

- 金融量化分析【day112】:因子选股

一.因子选股基础 二.因子选股策略实现代码 # 导入函数库 import jqdata import psutil #初始化函数,设定基准等等 def initialize(context): set ...

- 深入jar包:从jar包中读取资源文件getResourceAsStream

一.背景 我们常常在代码中读取一些资源文件(比如图片,音乐,文本等等). 在单独运行的时候这些简单的处理当然不会有问题.但是,如果我们把代码打成一个jar包以后,即使将资源文件一并打包,这些东西也找不 ...

- 苹果手机iOS11中fixed弹出框中input光标错位问题

最近遇到了一个移动前端的BUG:手机弹出框中的输入框focus时光标可能会错位. 刚开始时我完全不知道错误原因是什么,在电脑上调试时完全没有问题,手机上出现问题时也没有找到规律.后来在网上搜索了大量的 ...

- MySQL安全配置向导mysql_secure_installation详解

安装完mysql-server 会提示可以运行mysql_secure_installation.运行mysql_secure_installation会执行几个设置: a)为root用户设置密码 ...

- ACM-ICPC 2018 徐州赛区网络预赛 B BE, GE or NE(记忆化搜索)

https://nanti.jisuanke.com/t/31454 题意 两个人玩游戏,最初数字为m,有n轮,每轮三个操作给出a b c,a>0表示可以让当前数字加上a,b>0表示可以让 ...