【代码审计】BootCMS v1.1.3 文件上传漏洞分析

0x00 环境准备

BootCMS官网:http://www.kilofox.net

网站源码版本:BootCMS v1.1.3 发布日期:2016年10月17日

程序源码下载:http://www.kilofox.net/download-v1-1-3

测试网站首页:

0x01 代码分析

1、漏洞文件位置:/application/classes/controller/manage.php 第2082-2134行:

- public function action_create_media()

- {

- if ($this->request->method() == 'POST')

- {

- $output = new stdClass();

- $output->status = 0;

- $output->title = '操作失败';

- $output->content = '您没有足够的权限进行此项操作。';

- $this->accessLevel = Admin::minimumLevel('create_media');

- 10. if ($this->user->role_id == $this->accessLevel)

- 11. {

- 12. $groupId = (int) $this->request->post('gid');

- 13. $group = Model::factory('media_group')->load($groupId);

- 14. if (!$group->id)

- 15. {

- 16. $output->status = 2;

- 17. $output->title = '操作失败';

- 18. $output->content = '请选择媒体分组。';

- 19. exit(json_encode($output));

- 20. }

- 21. if (isset($_FILES['qqfile']) && $_FILES['qqfile']['name'])

- 22. {

- 23. $file = Validation::factory($_FILES);

- 24. $file->rule('qqfile', 'Upload::not_empty');

- 25. $file->rule('qqfile', 'Upload::valid');

- 26. $file->rule('qqfile', 'Upload::image');

- 27. $file->rule('qqfile', 'Upload::size', array(':value', '2M'));

- 28. if (!$file->check())

- 29. {

- 30. $output->status = 3;

- 31. $output->title = '无效的文件';

- 32. $output->content = '这个文件是无效的。';

- 33. exit(json_encode($output));

- 34. }

- 35. $extension = Functions::nameEnd($file['qqfile']['name'], '.');

- 36. $fileName = date('ymdHis') . mt_rand(10, 99) . $extension;

- 37. $directory = getcwd() . '/assets/uploads/' . $group->slug;

- 38. $filePath = $directory . DIRECTORY_SEPARATOR . $fileName;

- 39. if (!file_exists($filePath))

- 40. {

- 41. $filePath = Upload::save($file['qqfile'], $fileName, $directory);

- 42. }

- 43. else

- 44. {

- 45. $filePath = Upload::save($file['qqfile'], NULL, $directory);

- 46. }

- 47. if ($filePath === false)

- 48. {

- 49. $output->status = 4;

- 50. $output->title = '文件上传失败';

- 51. $output->content = '无法保存上传的文件!';

- 52. exit(json_encode($output));

- 53. }

这段代码中,首先进行权限验证,然后获取qqfile参数,将文件上传到服务器,最后进行调整生成缩略图,注意看红色代码部分,并没有对文件类型进行过滤,可以构造脚本文件上传到服务器,导致程序在实现上存在文件上传漏洞,攻击者可以通过上传脚本木马,控制服务器权限。

0x02 漏洞利用

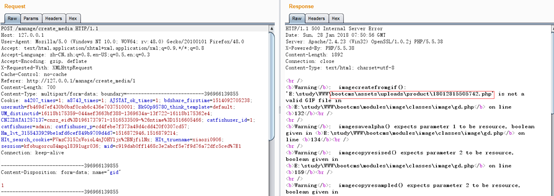

1、登录网站后台,在媒体—媒体库—添加新媒体—上传图片木马—抓包修改为PHP后缀—成功上传:

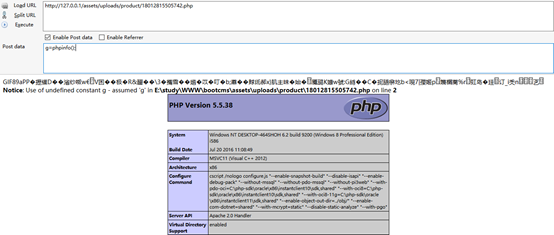

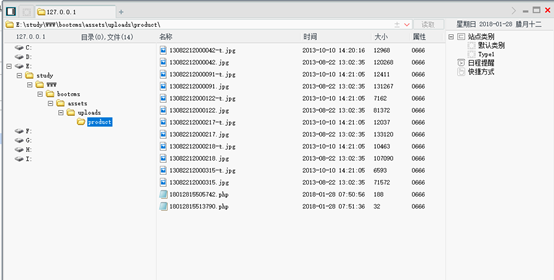

2、程序生成缩略图过程报错,直接爆出上传后脚本木马文件的物理路径,通过URL访问:

3、通过菜刀连接,成功控制网站服务器

0x03 修复建议

1、通过白名单限制上传文件后缀

2、禁止上传目录脚本执行权限。

最后

欢迎关注个人微信公众号:Bypass--,每周原创一篇技术干货。

【代码审计】BootCMS v1.1.3 文件上传漏洞分析的更多相关文章

- 【代码审计】UKCMS_v1.1.0 文件上传漏洞分析

0x00 环境准备 ukcms官网:https://www.ukcms.com/ 程序源码下载:http://down.ukcms.com/down.php?v=1.1.0 测试网站首页: 0x0 ...

- 【代码审计】XYHCMS V3.5文件上传漏洞分析

0x00 环境准备 XYHCMS官网:http://www.xyhcms.com/ 网站源码版本:XYHCMS V3.5(2017-12-04 更新) 程序源码下载:http://www.xyhc ...

- 1.5 webshell文件上传漏洞分析溯源(1~4)

webshell文件上传漏洞分析溯源(第一题) 我们先来看基础页面: 先上传1.php ----> ,好吧意料之中 上传1.png ----> 我们查看页面元素 -----> ...

- 【代码审计】JTBC(CMS)_PHP_v3.0 任意文件上传漏洞分析

0x00 环境准备 JTBC(CMS)官网:http://www.jtbc.cn 网站源码版本:JTBC_CMS_PHP(3.0) 企业版 程序源码下载:http://download.jtbc. ...

- 【代码审计】QYKCMS_v4.3.2 任意文件上传漏洞分析

0x00 环境准备 QYKCMS官网:http://www.qykcms.com/ 网站源码版本:QYKCMS_v4.3.2(企业站主题) 程序源码下载:http://bbs.qingyunke. ...

- 【代码审计】CLTPHP_v5.5.3 前台任意文件上传漏洞分析

0x00 环境准备 CLTPHP官网:http://www.cltphp.com 网站源码版本:CLTPHP内容管理系统5.5.3版本 程序源码下载:https://gitee.com/chich ...

- UEditor编辑器两个版本任意文件上传漏洞分析

0x01 前言 UEditor是由百度WEB前端研发部开发的所见即所得的开源富文本编辑器,具有轻量.可定制.用户体验优秀等特点 ,被广大WEB应用程序所使用:本次爆出的高危漏洞属于.NET版本,其它的 ...

- [转]UEditor编辑器两个版本任意文件上传漏洞分析

0x01 前言 UEditor是由百度WEB前端研发部开发的所见即所得的开源富文本编辑器,具有轻量.可定制.用户体验优秀等特点 ,被广大WEB应用程序所使用:本次爆出的高危漏洞属于.NET版本,其它的 ...

- 关于finecms v5 会员头像 任意文件上传漏洞分析

看到我私藏的一个洞被别人提交到补天拿奖金,所以我干脆在社区这里分享,给大家学习下 本文原创作者:常威,本文属i春秋原创奖励计划,未经许可禁止转载! 1.定位功能 下载源码在本地搭建起来后,正常登陆了用 ...

随机推荐

- 更快的方式实现 PHP 数组去重

概述 使用PHP的array_unique()函数允许你传递一个数组,然后移除重复的值,返回一个拥有唯一值的数组.这个函数大多数情况下都能工作得很好.但是,如果你尝试在一个大的数组里使用array_u ...

- Visual Studio的Debugger Visualizers

在英文网站上找到一份清单,列出了Visual Studio的Debugger Visualizers,觉得很好,记下来备注并分享: ASP, WEB:ASP.NET control graph vis ...

- SAP Process Integration - High Level ERP/Integration Process --- Cargill Process Concept Design

Customer Industry: Commercial off-the-shelf (COTS) application ,, Food Ingredients or Agricultural S ...

- linux 软硬链接

1.Linux链接概念Linux链接分两种,一种被称为硬链接(Hard Link),另一种被称为符号链接(Symbolic Link).默认情况下,ln命令产生硬链接. [硬连接]硬连接指通过索引节点 ...

- WFA 认证 启动 sigma_dut方法

WFA认证需要启动sigma_dut,记录记录一下启动过程. Android O平台命令如下 adb shell svc wifi disable adb shell rmmod wlan adb s ...

- Android Error: This attribute must be localized.

在android中使用mmm命令编译程序是出现错误. 这种问题一般情况是因为在res/xml文件夹下的中, 或者在res/layout下的文件中出现了没有多语言话的文本例. 解决方法: 不直接在布局文 ...

- C# 最小化到托盘,托盘右击菜单显示

添加notifyIcon控件,并添加Icon,否则托盘没有图标(托盘右键菜单也可直接在属性里添加): 主要的代码: public partial class Form1 : Form { #regio ...

- C# 获取文件大小

当然了都需要引入System.IO这个命名空间 第一个: public static long GetDirectoryLength(string dirPath){//判断给定的路径是否存在,如果不 ...

- MYSQL类型与JAVA类型对应表

MYSQL类型与JAVA类型对应表: 类型名称 显示长度 数据库类型 JAVA类型 JDBC类型索引(int) VARCHAR L+N VARCHAR java.lang.String 12 CHAR ...

- lnmp手动新建虚拟机

1.在home/wwwroot/zhongjie 新建zhongjie文件夹 2.在usr/local/nginx/conf/vhost/zhongjie.conf 新建配置文件zhongj ...