ARP通信

ARP:地址解析协议,是根据IP地址获取物理地址的一个TCP/IP协议

简单介绍ARP通信过程:

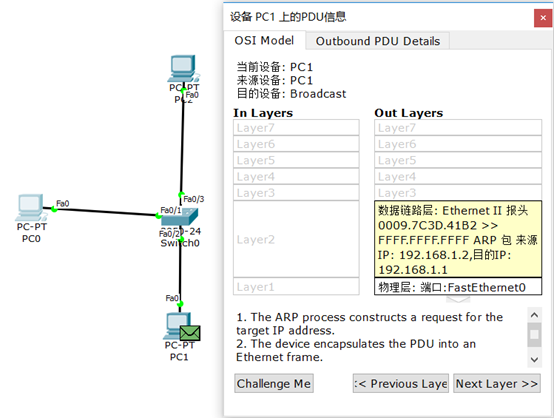

1、发送端在与接收端进行数据通信转发时的过程:

发送端与接收端进行数据通信之前,需要先知道对端的MAC地址,而首次通信前发送端不知道接收端的MAC地址,所以需要发送一个MAC地址请求包。

该请求包包含发送端的MAC地址以及发送端和接收端的IP 地址,经由交换设备,换发给接收端。

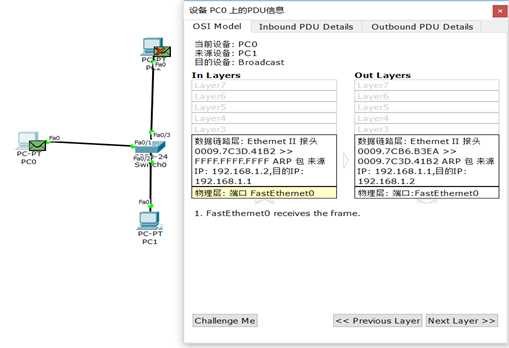

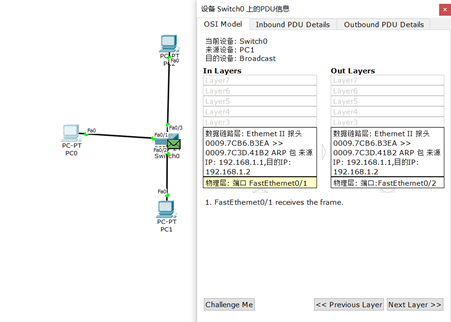

交换机在收到该请求包之后,会检测包中包含的目标地址的信息,但是目标MAC地址不可用,而IP地址也不识别,故交换设备会分发该请求包。

除发送端外,所有的设备会收到该请求包,非目标地址会主动丢弃该请求包。

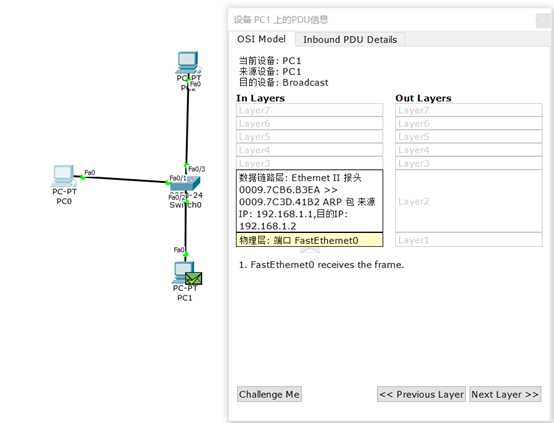

接收端收到请求包后,会将自身MAC地址写入到该请求包,并返回给发送端。

数据包经由交换设备发送给原发送端,因数据包中包含发送端的MAC地址,所以会直接转发给原发送端。

原发送端收到包含接收端MAC地址的请求包后,会写入本地的arp列表中,以备下次使用。

再次通信时,发送端会查找arp列表,如果包含对端MAC地址,则直接调用。

如不包含,则重新开始执行arp请求的过程。

2、其他

Arp列表:

| IP | MAC | dynamic(类型) |

其他命令:

查询:arp -a

清空:arp -d

ARP通信的更多相关文章

- Linux 使用tcpdump观察arp通信过程

ARP协议简介: ARP协议能实现任意网络层地址到任意物理地址的转换,此次讨论从IP地址到以太网地址(MAC地址)的转换.其工作原理是:主机向自己所在的网络广播一个ARP请求,该请求包含目标机器的网络 ...

- Python黑帽编程 3.1 ARP欺骗

Python灰帽编程 3.1 ARP欺骗 ARP欺骗是一种在局域网中常用的攻击手段,目的是让局域网中指定的(或全部)的目标机器的数据包都通过攻击者主机进行转发,是实现中间人攻击的常用手段,从而实现数据 ...

- Python黑客编程ARP欺骗

Python灰帽编程 3.1 ARP欺骗 ARP欺骗是一种在局域网中常用的攻击手段,目的是让局域网中指定的(或全部)的目标机器的数据包都通过攻击者主机进行转发,是实现中间人攻击的常用手段,从而实现数据 ...

- 转载《遭受arp攻击怎么办》

ARP(Address Resolution Protocol,地址解析协议)协议的基本功能就是通过目标设备的IP地址,查询目标设备的MAC地址,以保证通信的进行.ARP攻击仅能在以太网(局 域网如: ...

- Lvs原理及部署之ARP协议

1.什么使ARP协议 ARP协议,全称"Address Resolution Protocol" ,中文名是地址解析协议,使用ARP协议可实现通过IP地址获得对应的物理地址(MAC ...

- 关于ARP攻击的原理以及在Kali Linux环境下的实现

关于ARP攻击的原理以及在Kali Linux环境下的实现 全文摘要 本文讲述内容分为两部分,前半部分讲述ARP协议及ARP攻击原理,后半部分讲述在Kali Linux环境下如何实现ARP攻击以及AR ...

- ARP防火墙绑定网关MAC地址预防ARP攻击和P2P终结者

[故障原理] 要了解故障原理,我们先来了解一下ARP协议. 在局域网中,通过ARP协议来完成IP地址转换为第二层物理地址(即MAC地址)的.ARP协议对网络安全具有重要的意义.通过伪造IP地址和M ...

- 中间人攻击之arp欺骗 科普ARP欺骗

中间人攻击之arp欺骗 科普ARP欺骗 A <-> B A中有个ARP Table,每次发包都会在此Table中查找,若找不到,发APR Request包询问.此时若hacker冒充B的M ...

- arp断网攻击解决办法

局域网中有这个提示arp断网攻击是正常的,说明防火墙已经拦截了,是有人用P2P工具控制你的网速,或者是局域网有机器中病毒了也会有这样的提示,不过不用担心,今天给大家带来几个防止arp断网攻击的办法,希 ...

随机推荐

- Celery的使用完成异步任务与定时任务

0917自我总结 Celery的使用 一.官方文档 Celery 官网:http://www.celeryproject.org/ Celery 官方文档英文版:http://docs.celeryp ...

- 搭建YUM本地仓库

本文介绍如何利用CentOS 7 ISO光盘镜像搭建YUM本地仓库. 环境准备: (1)VMware15.5版本虚拟机 (2)CentOS-7-x86_64-DVD-1908光盘镜像文件 1. 搭建Y ...

- 虚拟机桥接模式下将虚拟IP设为静态IP

一:虚拟机设置桥接模式 1.进入虚拟机设置中将网络适配器设置成桥接模式,如下图 2.编辑--虚拟网络编辑器--选择桥接 3.如上图中桥接模式下的桥接到--将自动改成与本机匹配的虚拟网卡,本机虚拟网卡查 ...

- Mysql多数据库备份

备份数据脚本 #!/bin/bash # date是linux的一个命令 date [参数] [+格式] time=` date +%Y_%m_%d_%H_%M_%S ` # 备份输出路径 backu ...

- 代码审计之create_function()函数

0x00 create_function()简介 适用范围:PHP 4> = 4.0.1,PHP 5,PHP 7 功能:根据传递的参数创建匿名函数,并为其返回唯一名称. 语法: create_f ...

- 浏览器渗透框架BeEF使用笔记(二)

0x03 常用模块 1-信息收集 可以收集到例如 浏览器名称版本 浏览器用户版本 插件(包括Java,ActiveX,VBS,Flash……) 窗口大小 1)details面板收集 (2)插件收集信息 ...

- HTML5 lufylegend引擎学习(一) -- 剪刀石头布小游戏

网址:http://www.lufylegend.com/ <!DOCTYPE html> <html> <head> <title>A Little ...

- 一次看懂 Https 证书认证

TLS 传输层安全性协定 TLS(Transport Layer Security),及其前身安全套接层 SSL(Secure Sockets Layer)是一种安全协议,目的是为网际网路通信,提供安 ...

- 一个有趣的C语言问题

这个问题是知乎上的一个问题,看了以后觉得比较有意思.代码短到只有十多行,但是这么短的代码却输出了很奇怪的结果.很多人回答的时候都是站在理论的角度上说明代码的问题,但是实际的问题还是没有说明其中的问题. ...

- Netty源码分析之ChannelPipeline(一)—ChannelPipeline的构造与初始化

Netty中ChannelPipeline实际上类似与一条数据管道,负责传递Channel中读取的消息,它本质上是基于责任链模式的设计与实现,无论是IO事件的拦截器,还是用户自定义的ChannelHa ...