手脱PESpin壳【06.exe】

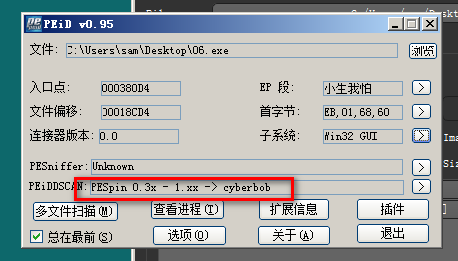

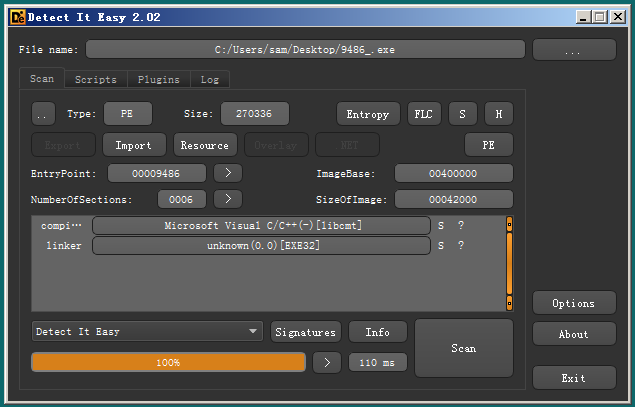

1.查壳

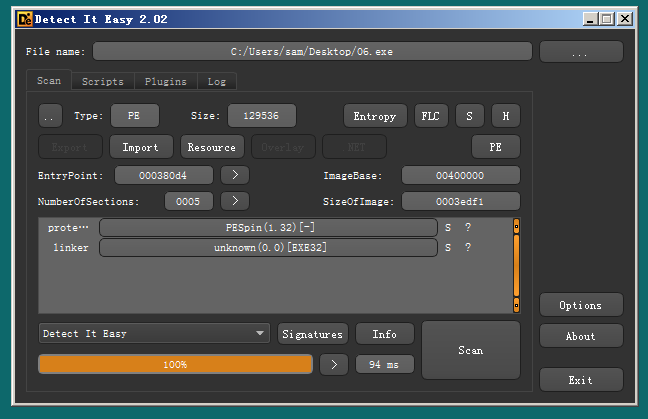

2.LoradPE工具检查

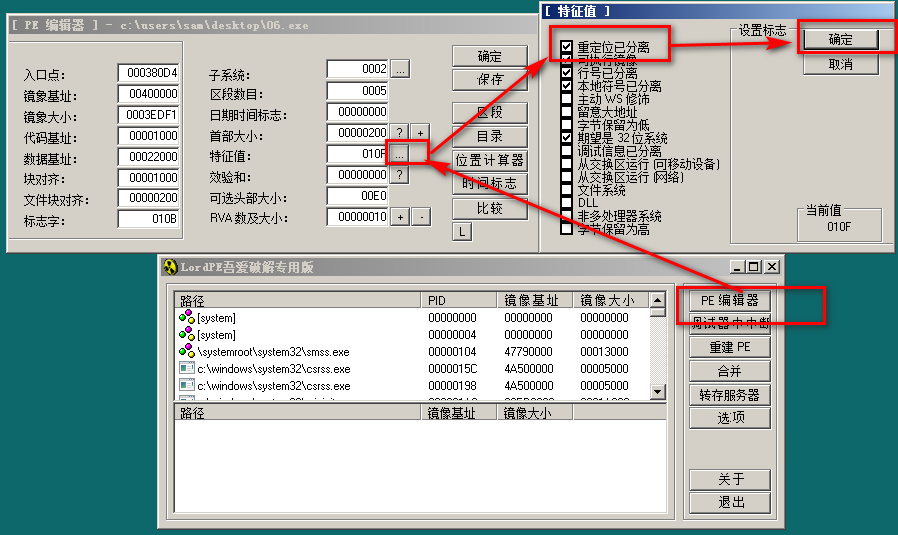

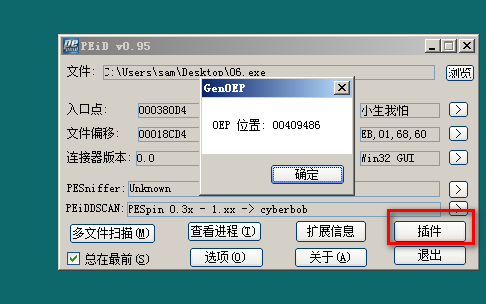

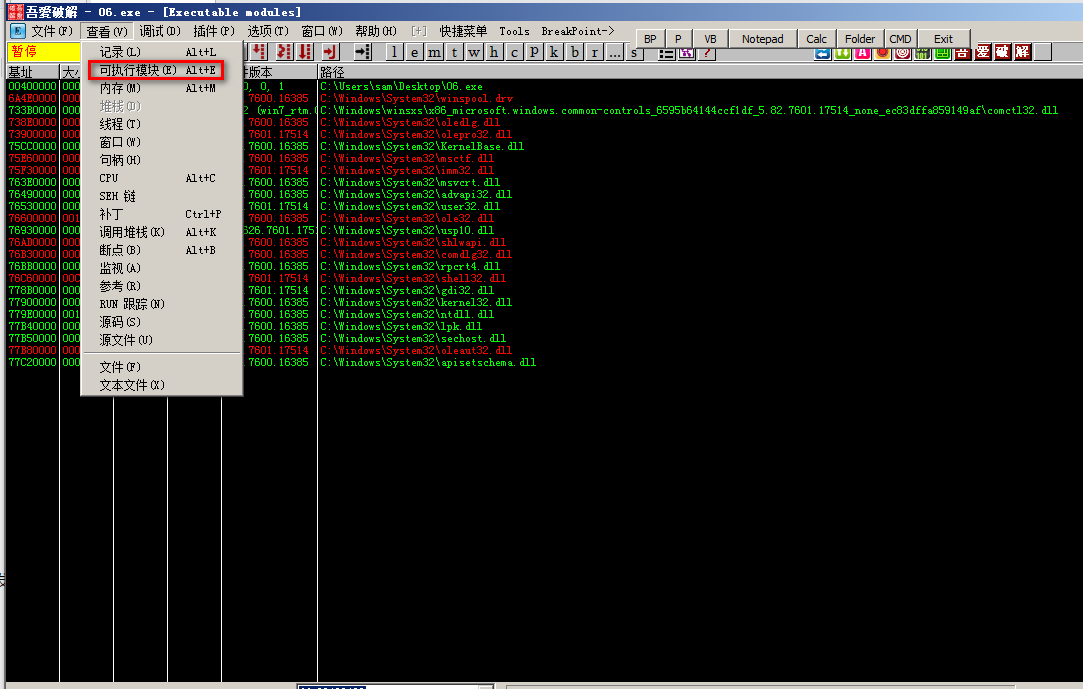

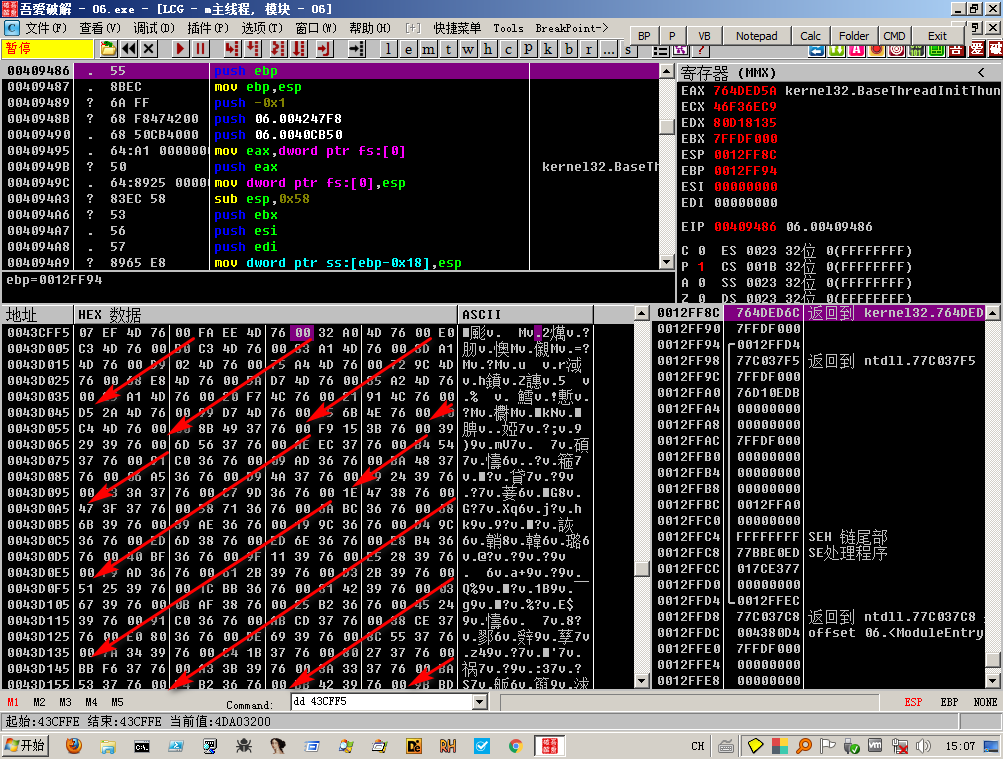

3.查找OEP

①未发现pushad

②使用ESP定律

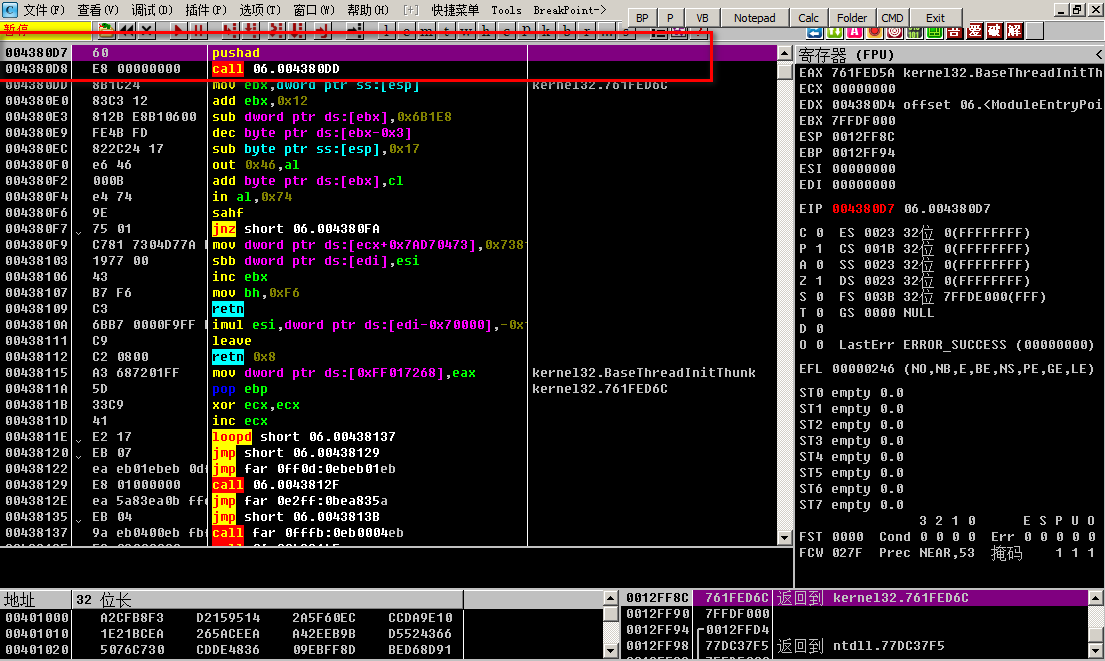

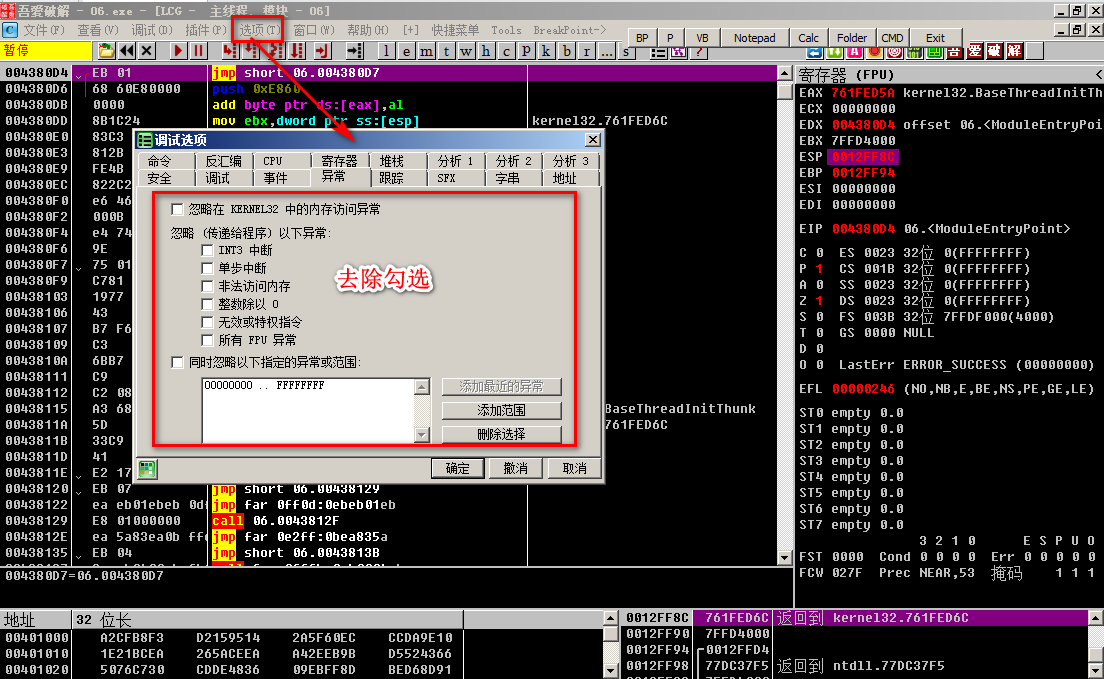

③开启异常处理

④插件忽略异常

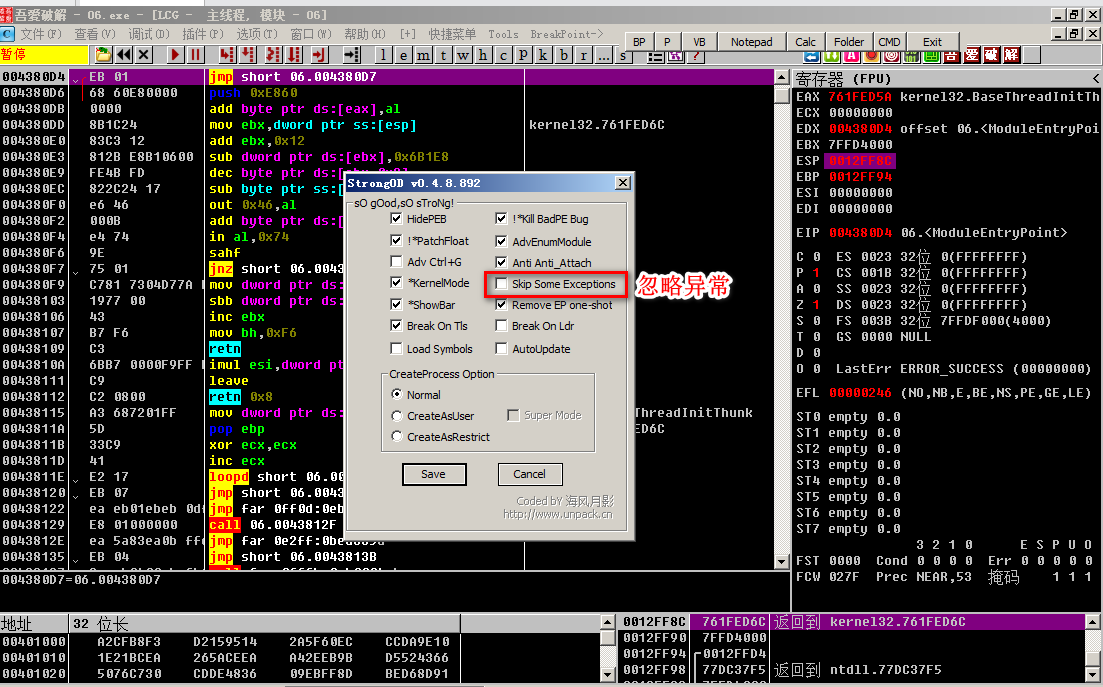

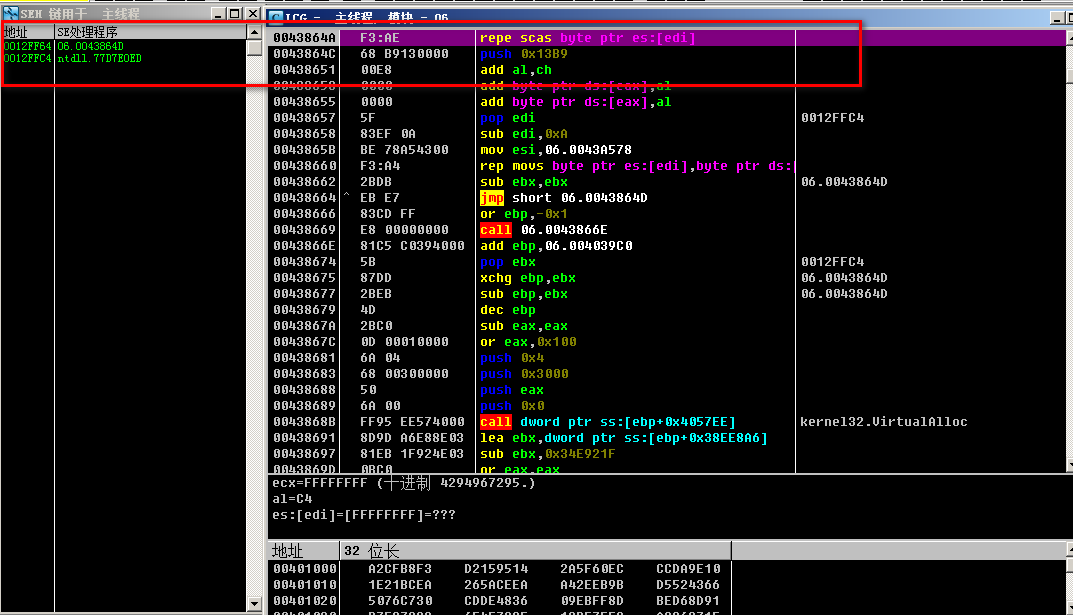

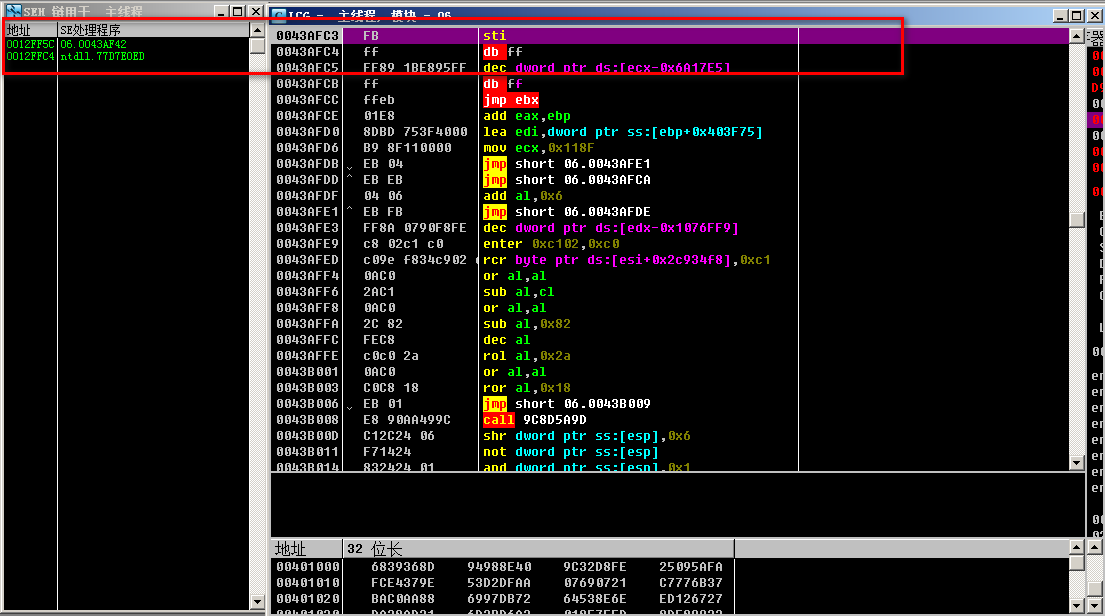

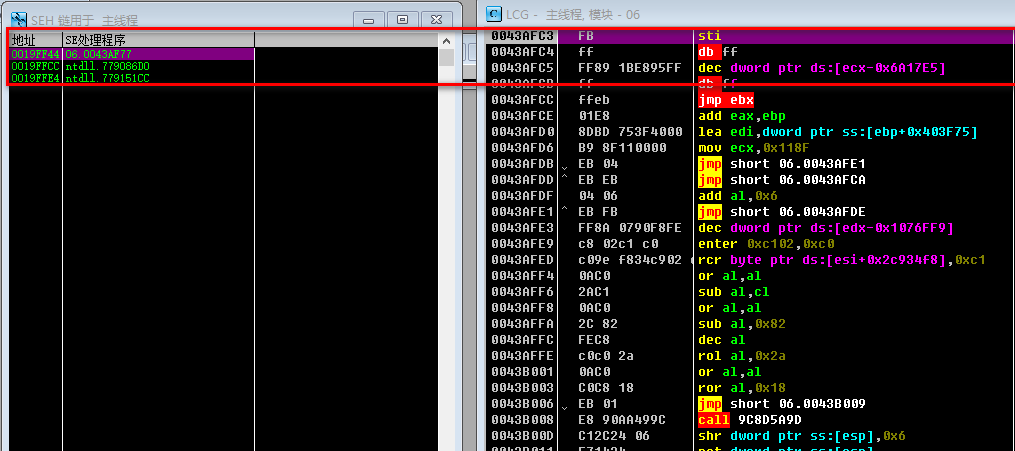

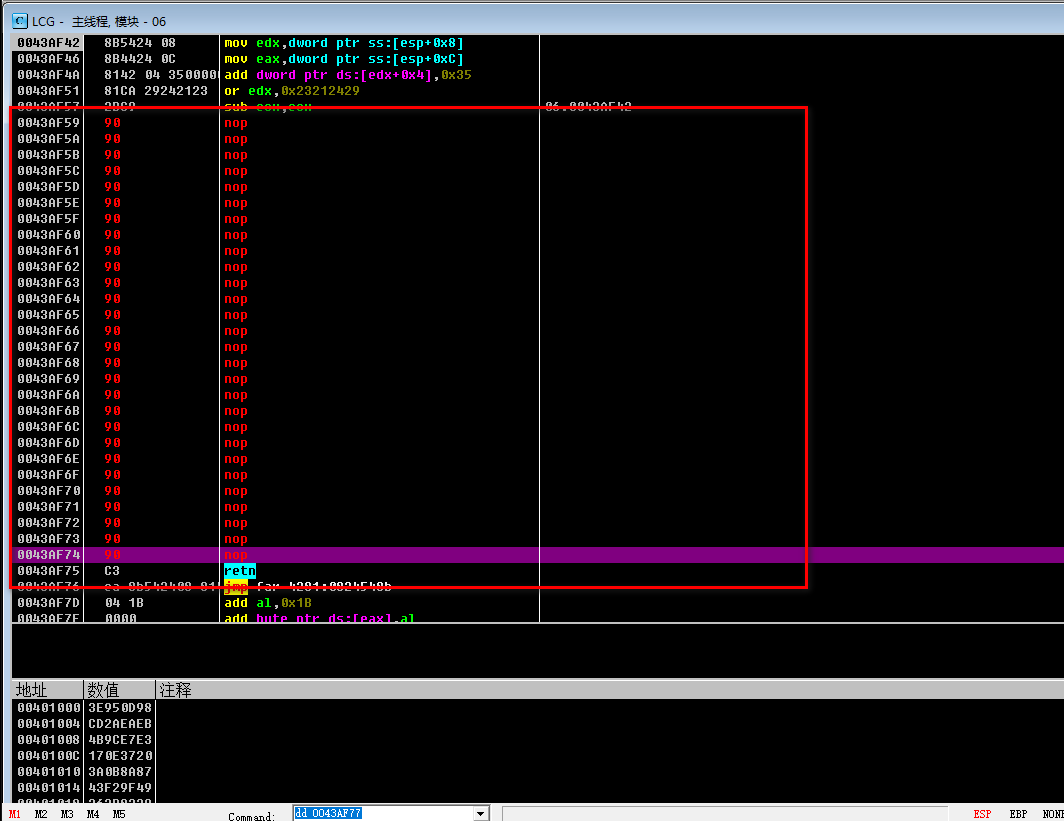

⑤异常断点

⑥确定反调试位置

| 次数 | 执行点 | 结果 |

| 第一次异常 | 0043864D |

成功命中 |

| 第二次异常 |

00438863 |

成功命中 |

| 第三次异常 |

0043AF42 |

成功命中 |

| 第四次异常 |

0043AF77 |

程序执行 |

| 第五次异常 |

0043AF92 |

程序执行 |

| 第六次异常 |

00438863 |

程序执行 |

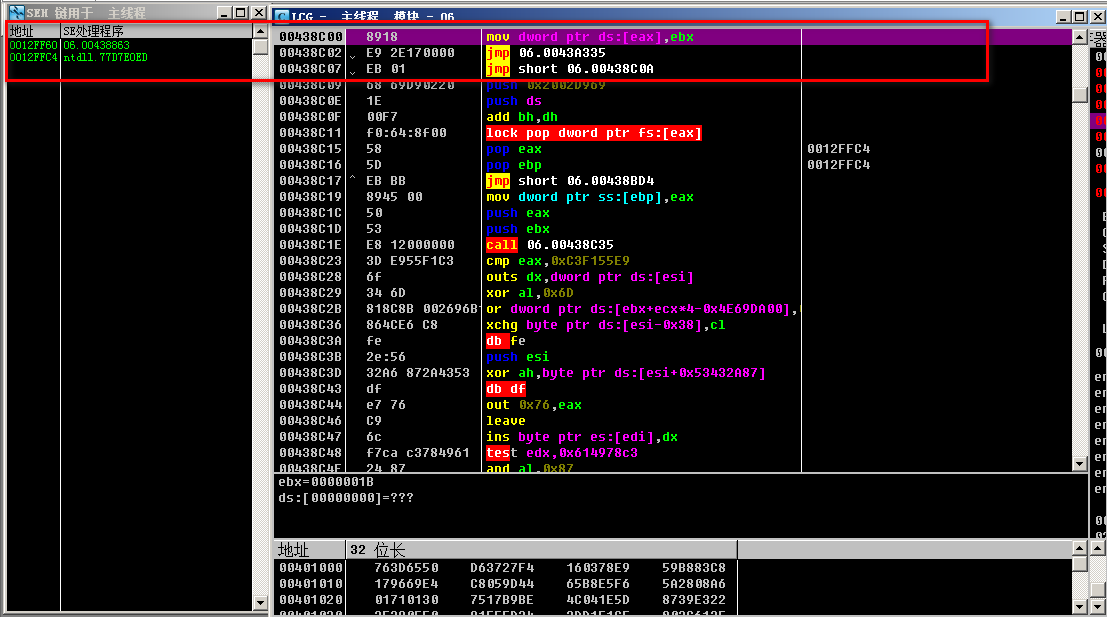

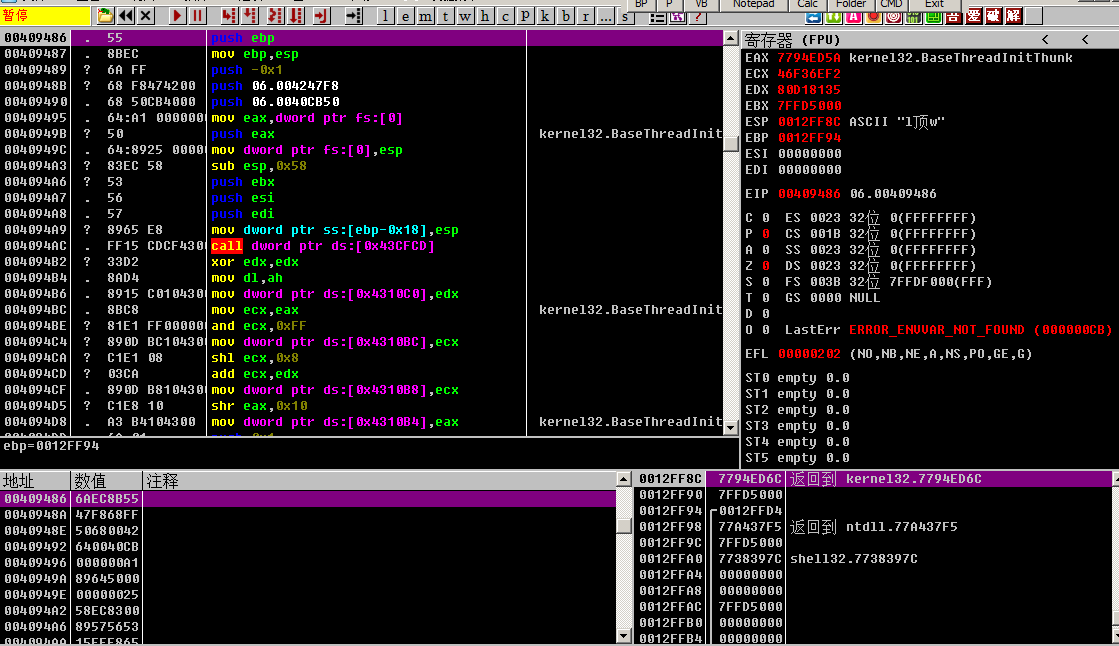

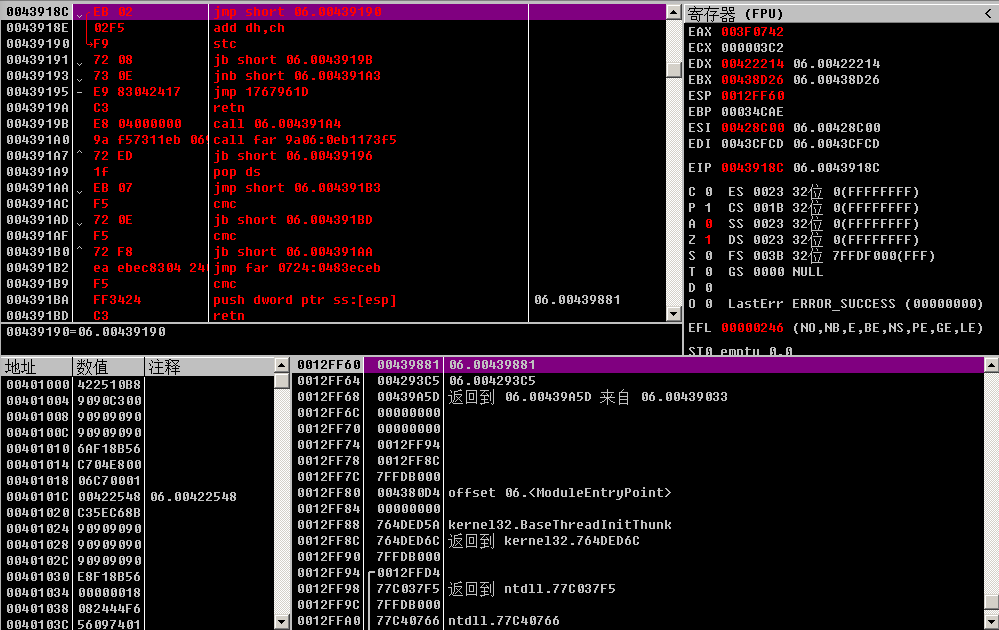

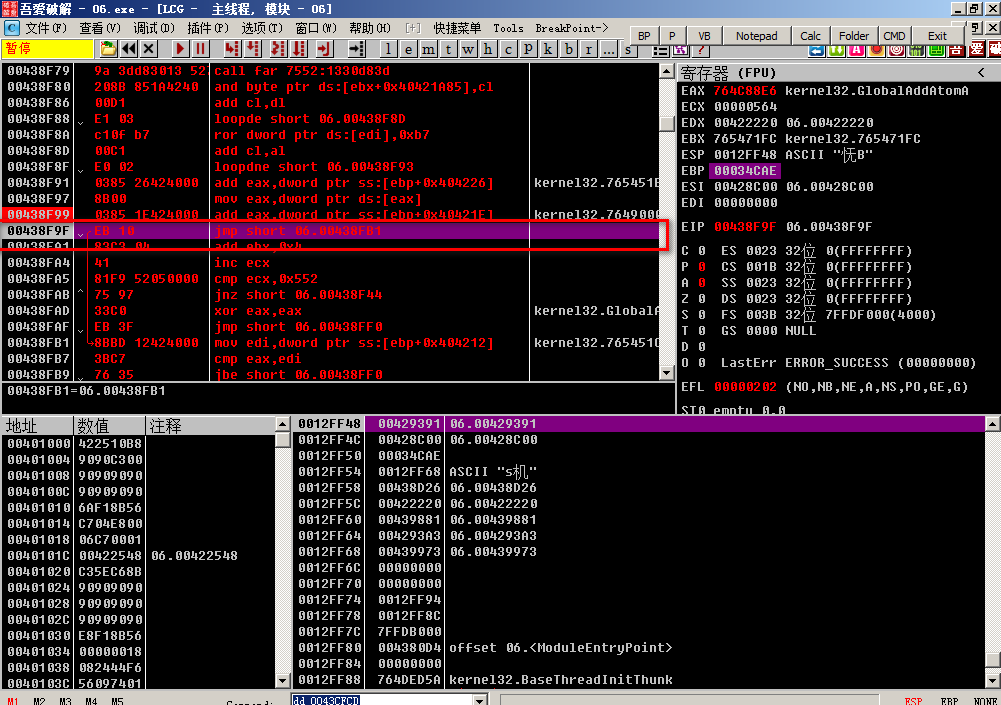

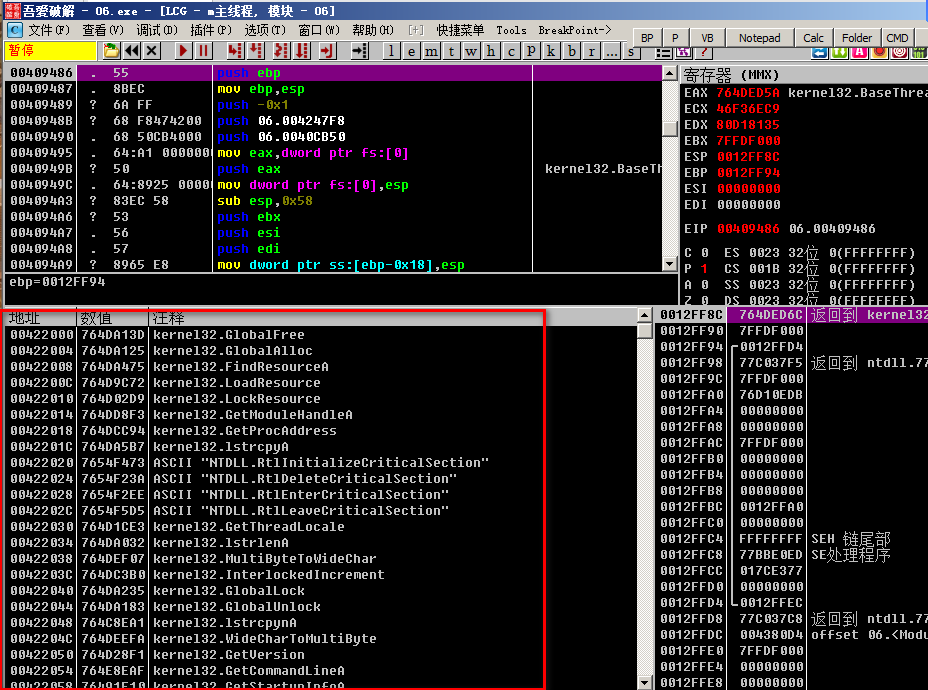

⑦再次查找OEP

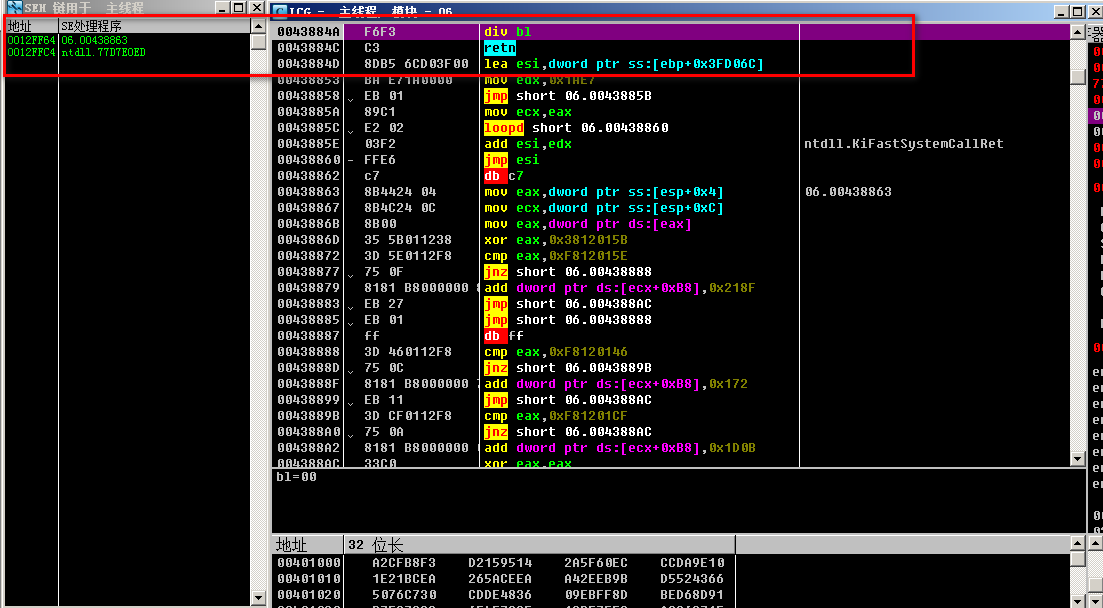

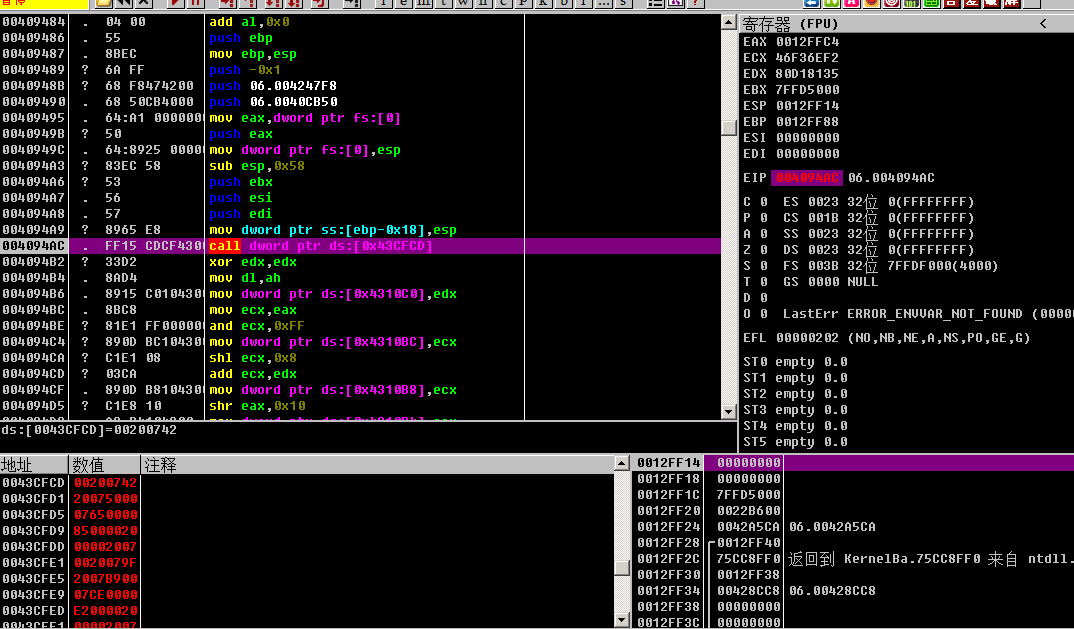

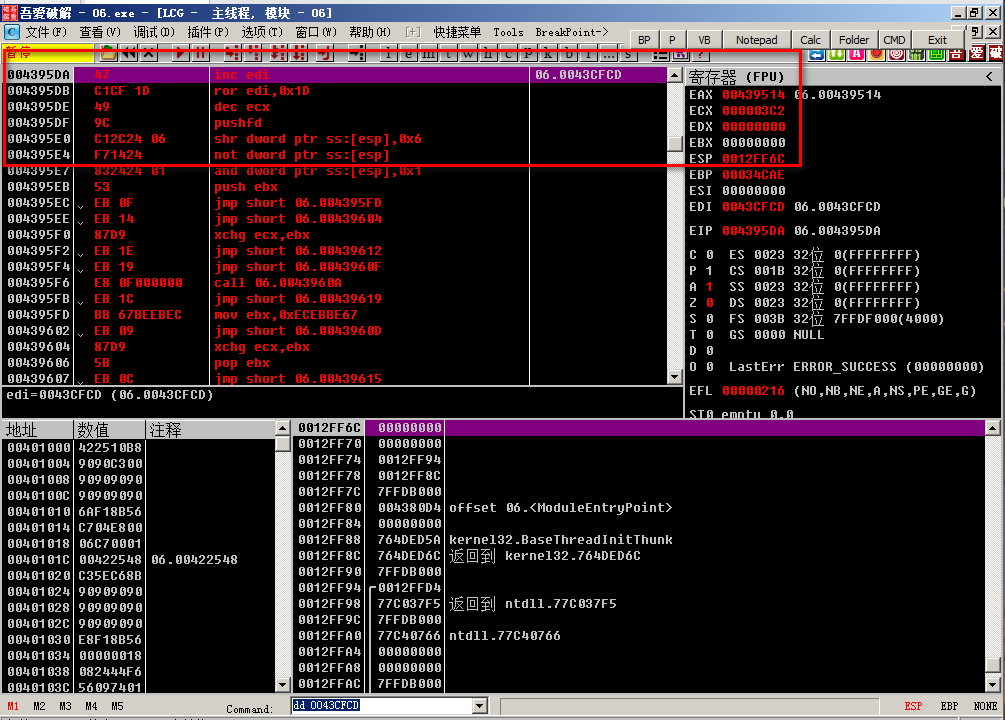

4.查看IAT表(43CFCD=IAT被加密之一)

5.脱壳信息查找

| 作用 | 地址 |

| 异常处理函数的入口点 | 43AF42 |

| OEP | 409486 |

| IAT被加密的一个地址 | 43CFCD |

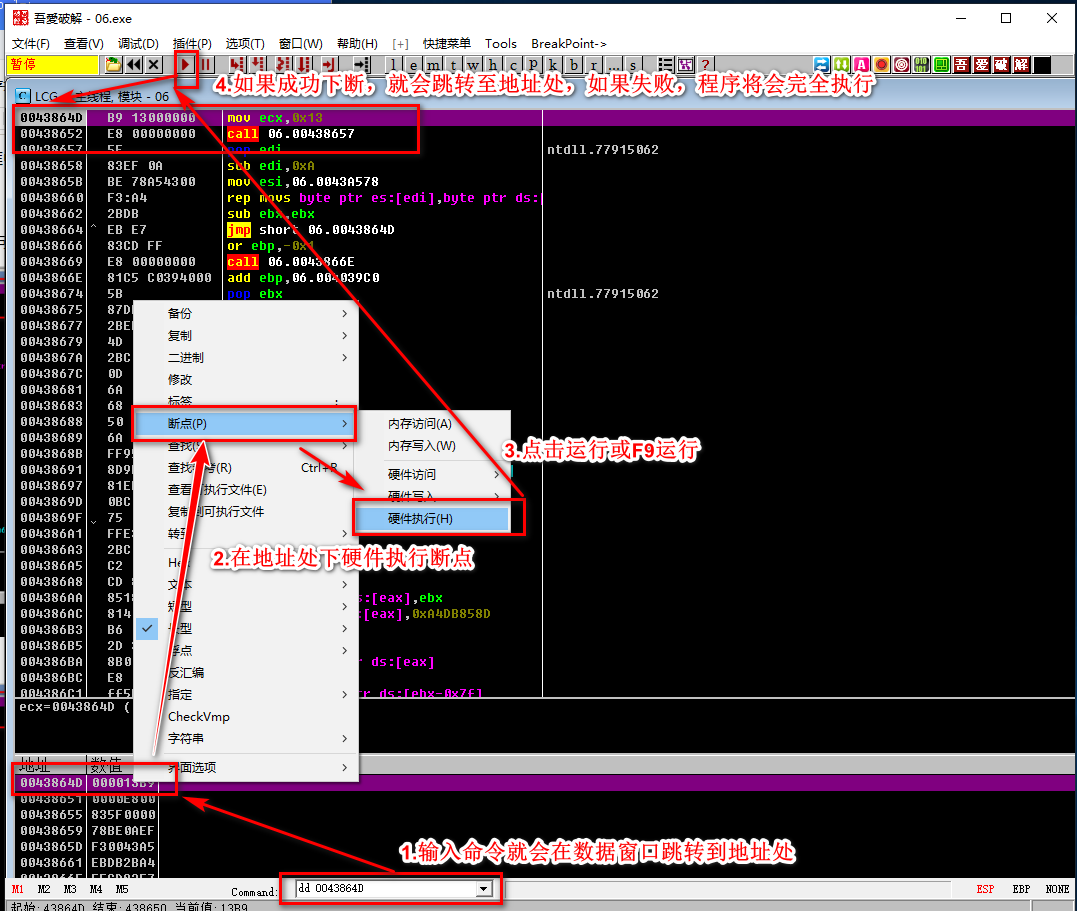

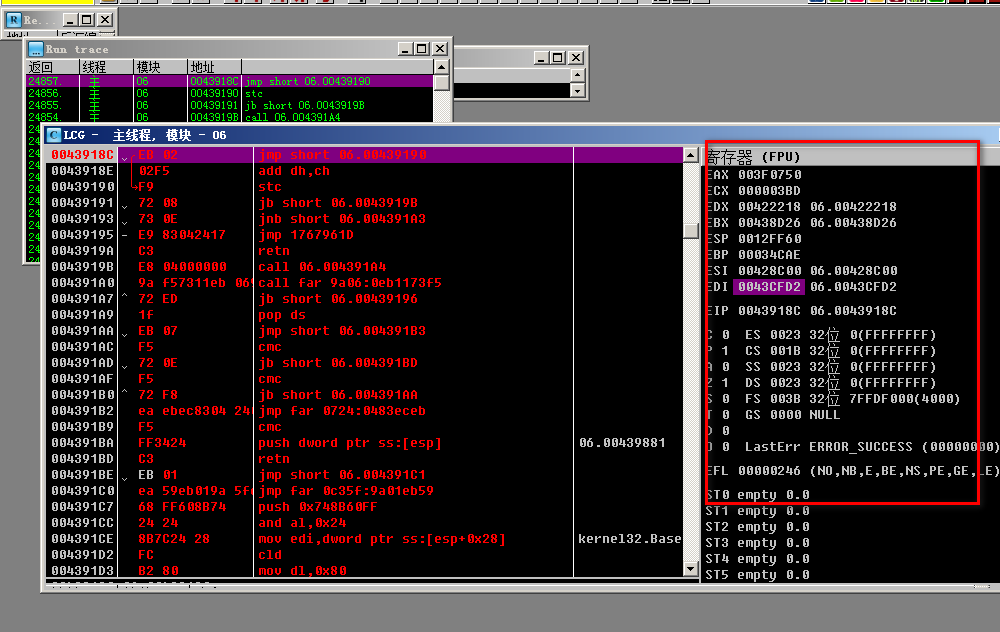

6.编写脱壳脚本

设置断点地址:

| 地址 | 作用 | |

| 1 | 00409486 | OEP |

| 2 | 0043AF59 | 函数内反硬件断点的位置 |

| 3 | 438F9F | 返回正确函数地址的位置 |

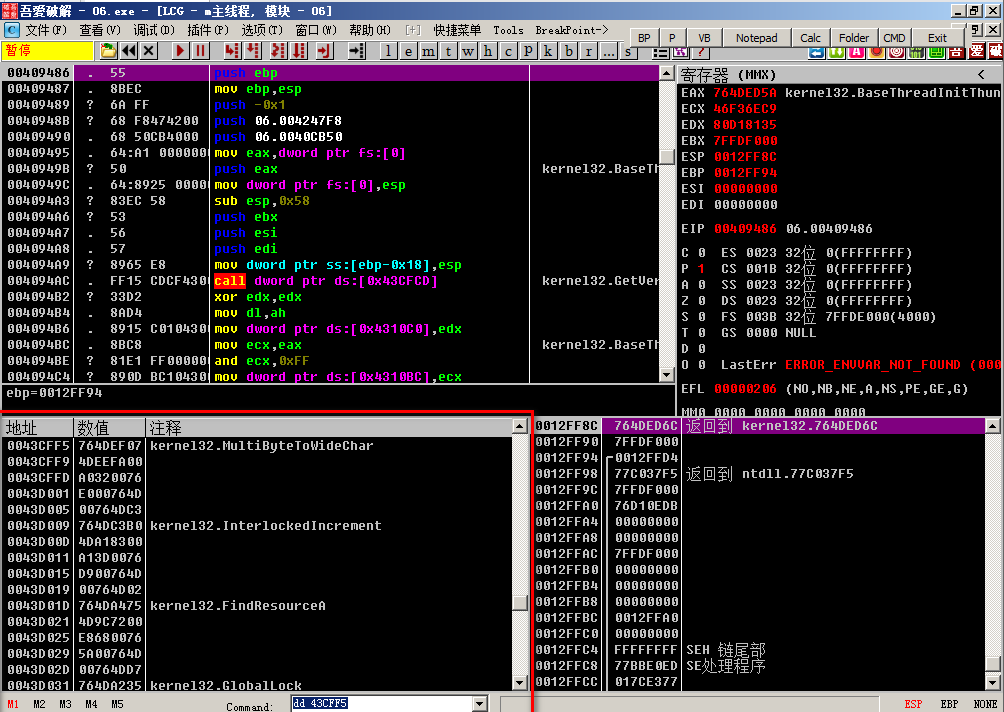

| 4 | 43918C | 写入IAT的位置 |

脚本思路:

脚本实现:

MOV dwSEHAddr,0043AF59

MOV dwGetProcAddress,438F9F

MOV dwWriteIAT,43918C

MOV dwOEP,00409486

MOV dwEAX,0

//清除断点

BPHWCALL//硬件断点

BPMC//内存断点

//异常处理函数,清除硬件断点的位置

BPHWS dwSEHAddr,"x"

//下断点

BPHWS dwGetProcAddress,"x"//GetProcAddress后面,保存EAX

BPHWS dwWriteIAT,"x"//填充IAT后面,将保存的EAX写入到[EDI]

//在OEP处下硬件执行断点

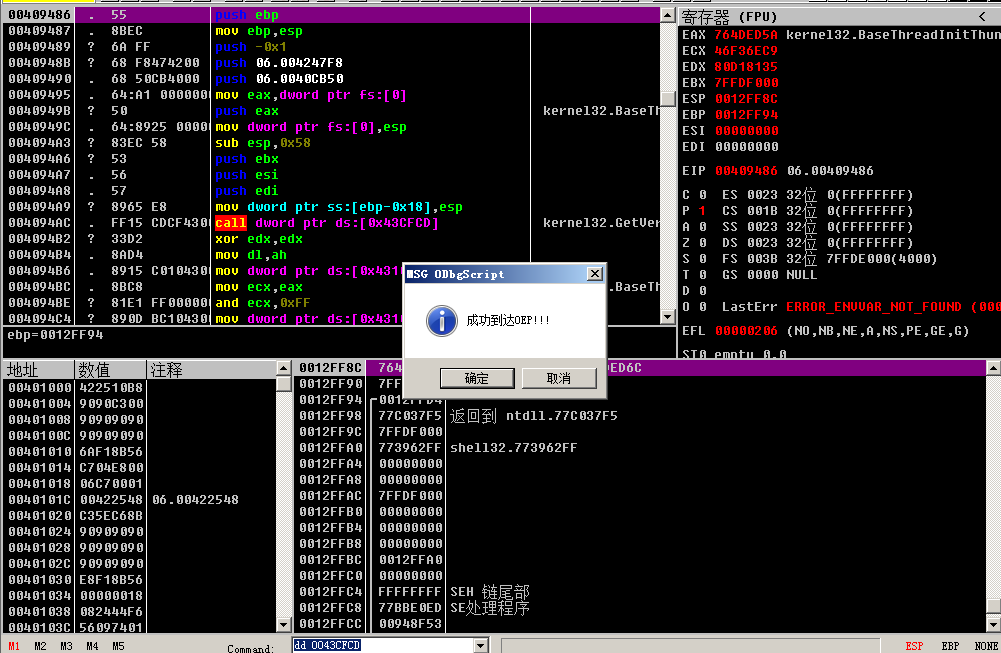

BPHWS dwOEP,"x"//OEP,弹出信息框,成功到达OEP

LOOP0:

RUN

CMP eip,dwSEHAddr

JNZ LOOP0

FILL dwSEHAddr,1A,90

LOOP1:

RUN

CMP eip,dwGetProcAddress

JNZ JMP1

MOV dwEAX,eax

JMP LOOP1

JMP1:

CMP eip,dwWriteIAT

JNZ JMP2

MOV [edi],dwEAX

JMP LOOP1

JMP2:

CMP eip,dwOEP

JNZ LOOP1

MSG "成功到达OEP!!!"MOV dwSEHAddr,0043AF59

MOV dwGetProcAddress,438F9F

MOV dwWriteIAT,43918C

MOV dwOEP,00409486

MOV dwEAX,0

//清除断点

BPHWCALL//硬件断点

BPMC//内存断点

//异常处理函数,清除硬件断点的位置

BPHWS dwSEHAddr,"x"

//下断点

BPHWS dwGetProcAddress,"x"//GetProcAddress后面,保存EAX

BPHWS dwWriteIAT,"x"//填充IAT后面,将保存的EAX写入到[EDI]

//在OEP处下硬件执行断点

BPHWS dwOEP,"x"//OEP,弹出信息框,成功到达OEP

LOOP0:

RUN

CMP eip,dwSEHAddr

JNZ LOOP0

FILL dwSEHAddr,1A,90

LOOP1:

RUN

CMP eip,dwGetProcAddress

JNZ JMP1

MOV dwEAX,eax

JMP LOOP1

JMP1:

CMP eip,dwWriteIAT

JNZ JMP2

MOV [edi],dwEAX

JMP LOOP1

JMP2:

CMP eip,dwOEP

JNZ LOOP1

MSG "成功到达OEP!!!"

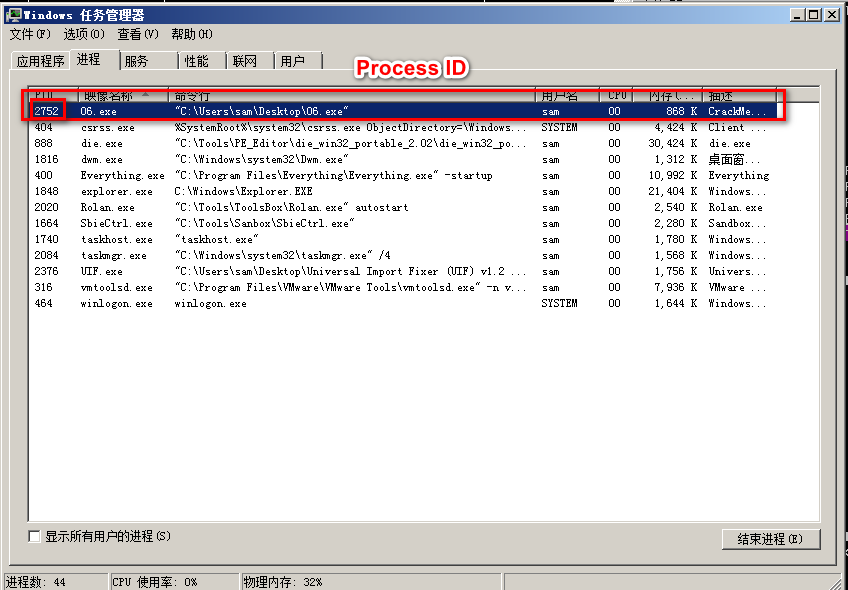

脚本运行:

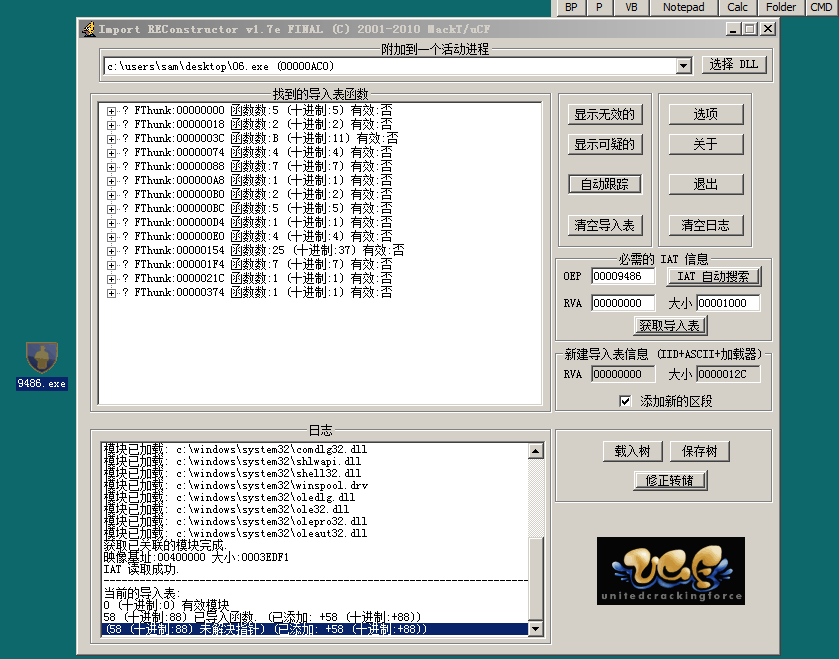

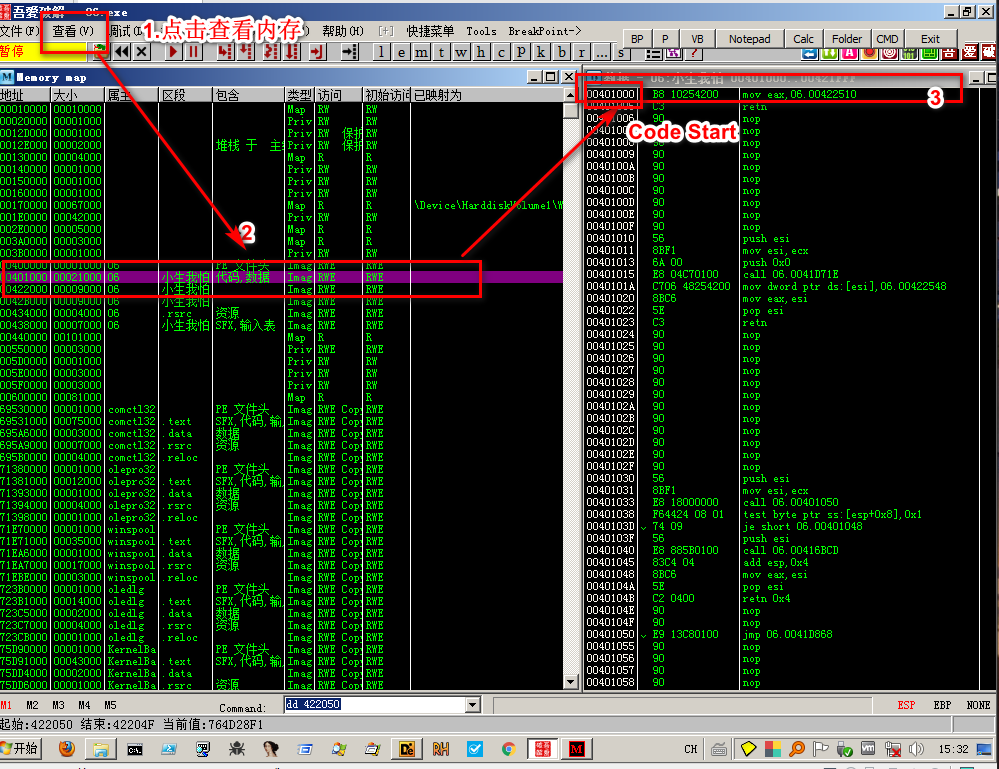

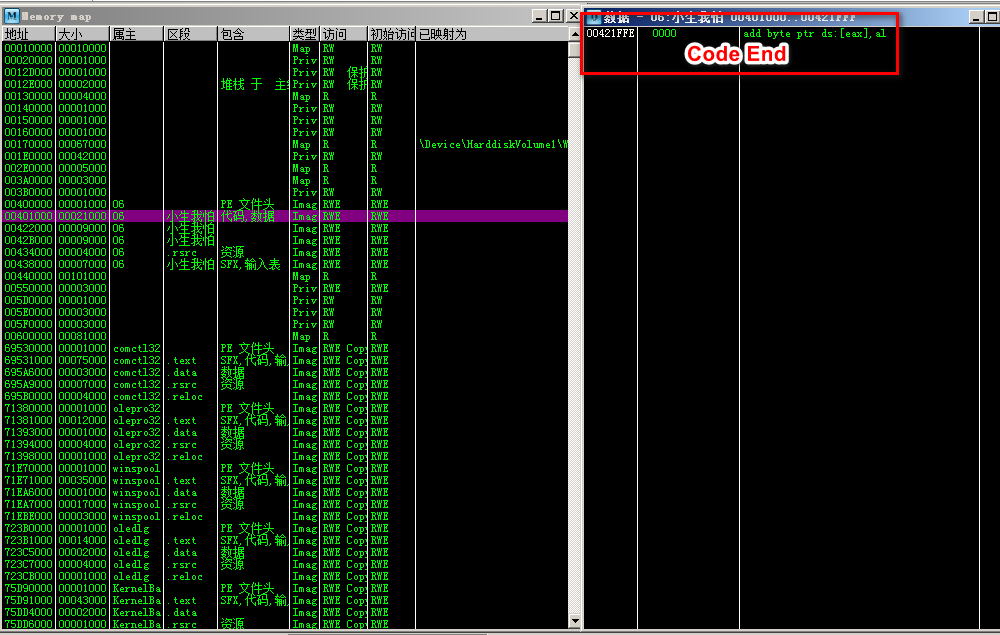

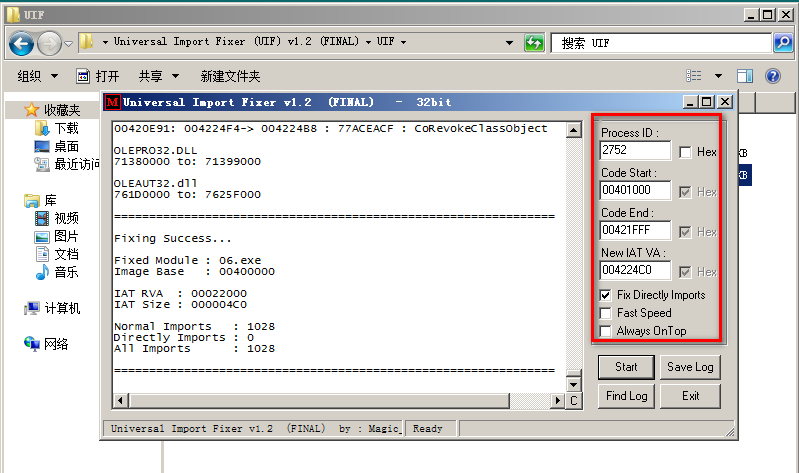

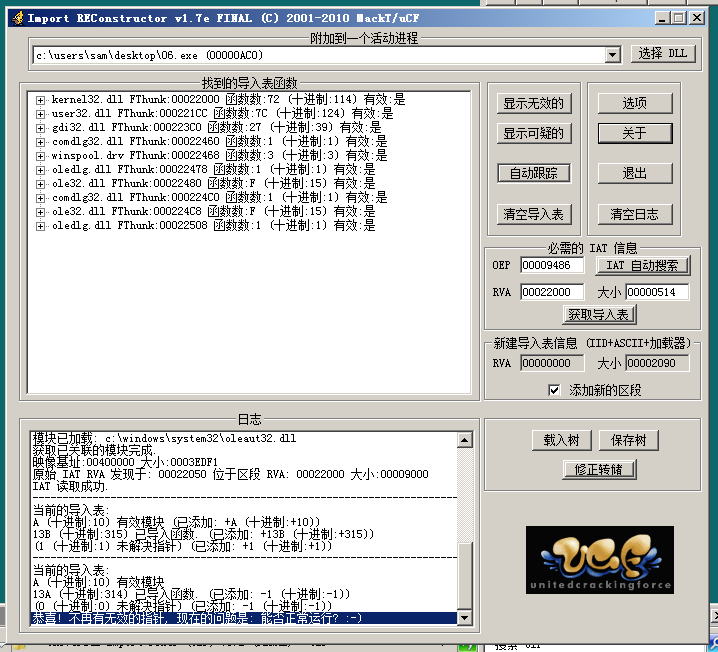

7.修复IAT

Process ID----->所要脱壳的程序进程ID,可在任务管理器中查看,因为ID是十进制,所以取消勾选Hex

Code Start----->代码起始于地址

Code End------->代码终止于地址

New IAT VA----->新的IAT偏移x

Process ID----->所要脱壳的程序进程ID,可在任务管理器中查看,因为ID是十进制,所以取消勾选Hex

Code Start----->代码起始于地址

Code End------->代码终止于地址

New IAT VA----->新的IAT偏移

手脱PESpin壳【06.exe】的更多相关文章

- 简单脱壳教程笔记(2)---手脱UPX壳(1)

本笔记是针对ximo早期发的脱壳基础视频教程,整理的笔记. ximo早期发的脱壳基础视频教程 下载地址如下: http://down.52pojie.cn/%E5%90%BE%E7%88%B1%E7% ...

- 【个人笔记】ximo早期发的脱壳教程——手脱UPX壳

[个人笔记]ximo早期发的脱壳教程--手脱UPX壳 壳分为两种:压缩壳和加密壳,UPX是一种很简单的压缩壳. 手脱UPX壳: 工具:ExeinfoPE.OD 对象:rmvbfix 方法1:单 ...

- 填坑专记-手脱FSG壳

妈呀,脱FGS壳真的是坎坷颇多,多亏吾爱破解前辈们的帮忙.我一定要记录下来,省的以后再无法解决. 已经查看是FSG壳了.找到入口也容易了.重点就是脱壳并修复好它. 脱壳 OEP为: 使 ...

- 手脱NsPacK壳

1.查壳 使用PEiD未能检测到壳信息,这时,我们更换其他工具 从图中可以看到壳的信息为[NsPacK(3.x)[-]] 2.百度壳信息 北斗程序压缩(Nspack)是一款压缩壳.主要的选项是:压缩资 ...

- 深入底层逆向分析TDC‘s keygenme(手脱压缩壳)

系统 : Windows xp 程序 : TDC‘s keygenme 程序下载地址 :http://pan.baidu.com/s/1gdWyt6z 要求 : 脱壳 & 注册机编写 使用工具 ...

- 简单脱壳教程笔记(8)---手脱EZIP壳

本笔记是针对ximo早期发的脱壳基础视频教程,整理的笔记.本笔记用到的工具下载地址: http://download.csdn.net/detail/obuyiseng/9466056 EZIP壳 : ...

- 手脱UPX壳的方法

0X00 了解 upx UPX作为一款元老级PE加密壳,在以前的那个年代盛行,著名病毒[熊猫烧香]就是使用这款加密壳. 0X01 单步跟踪法 就是使用ollydbg加载程序后,按F8进行单 ...

- 手脱无名壳tslgame_rl

1.使用Detect It Easy查壳,该壳未显示出壳信息,至于为何有壳,我们使用IDA打开,查看其的导入表,其中没有太多函数使用: 2.我们使用x32dbg打开,运行至入口点,此处没有pushad ...

- 手脱Aspack变形壳1

1.载入PEID Aspack v2.12 -> www.aspack.com 2.载入OD,不管是看查壳信息还是看入口特征都跟我上一次发的一个手脱Aspack v2.12的帖子相同http:/ ...

随机推荐

- 转载:23种常用设计模式的UML类图

转载至:https://www.cnblogs.com/zytrue/p/8484806.html 23种常用设计模式的UML类图 本文UML类图参考<Head First 设计模式>(源 ...

- JavaScript HTML5事件

有3个页面级事件在HTML5版本中被引入. 事件 说明 DOMContentLoaded 在DOM树形成后触发(与此同时,图片.CSS和JavaScript可能还在加载).在这个事件中,脚本运 ...

- 祖先元素transform非none时在Iphone6上引起后代fixed/absolute元素的怪异表现及解决方案

如题,祖先元素transform非none时,记录一下Iphone6中引起后代元素fixed参考视图怪异表现和解决方案. 层叠关系及参考视图 层叠上下文是HTML元素的三维概念,这些HTML元素在一条 ...

- react、react-router、redux 也许是最佳小实践1

小前言 这是一个小小的有关react的小例子,希望通过一个小例子,可以让新手更好的了解到react.react-router4.0.redux的集中使用方法. 这是基于create-react-app ...

- 在小程序Canvas中使用measureText

有时候我们在使用Canvas绘制一段文本时,会需要通过measureText()方法获取文本的宽度,例如: 创建canvas标签 <canvas id="canvas"> ...

- Java中数组的定义与使用(代码+例子)

学习目标: 掌握一维数组的使用 学习内容: 1.一维数组的定义 数组(Array),是把具有 相同类型 的多个常量值 有序组织 起来的一种数据形式.这些按一定顺序排列的多个数据称为数组.而数组中的每一 ...

- 浅谈arguments属性callee

1.首先 arguments 是一个对应于传递给函数的参数的类数组对象 2. arguments.callee 属性包含当前正在执行的函数. 描述 callee 是 arguments 对象的一个属性 ...

- window.location.href用法与a标签的比较

1.在使用这两种方法进行页面的跳转时,这两种方法都能够有效的实现该功能 但是其原理不尽相同 第一:window.location.href()方法必须书写在js中 <html> <h ...

- Mysql_事务_存储过程_触发器

一.什么是事务? 事务(Transaction),一般是指要做的或所做的事情.在计算机术语中是指访问并可能更新数据库中各种数据项的一个程序执行单元(unit).事务通常由高级数据库操纵语言或编程语言( ...

- 详解防抖函数(debounce)和节流函数(throttle)

本文转自:https://www.jianshu.com/p/f9f6b637fd6c 闭包的典型应用就是函数防抖和节流,本文详细介绍函数防抖和节流的应用场景和实现. 函数防抖(debounce) 函 ...