云原生之旅 - 7)部署Terrform基础设施代码的自动化利器 Atlantis

前言

前面有几篇文章讲述了如何使用Terraform创建资源 (基础设施即代码 Terraform 快速入门, 使用 Terraform 创建 Kubernetes) 以及 Kubernetes时代的包管理工具 Helm 里也讲述了如何用Terraform 安装 Helm Charts,但我们都是在local 执行Terrafrom的,那么有什么办法自动化整个流程呢?并且让这些基础设施的代码也需要走Pull Request Review 评审。

这时候推荐一款利器:开源工具 Atlantis,在代码提交时自动运行terraform plan命令,并将 plan命令的输出添加到pull request的注释中,经过团队伙伴Approve之后,才能执行terraform apply 变更资源,资源apply 成功之后,代码合并到master分支,整个流程遵循GitOps的最佳实践。换句话说就是我们使用了 Atlantis 为 Terraform 实现 GitOps。

Atlantis 在国内的文章很少,本篇文章就给大家详细的介绍下如何使用这款利器。

关键词:Terraform自动化,Atlantis入门,Atlantis示例,Terraform Pull Request Automation, Terraform基础设施自动化

安装

前提条件

* Kubernetes 我用的GKE 1.22

* 准备一个common github user, 也可以用自己的账号

* 随机生成一个 Webhook Secret

* kubectl 建一个 generic secret 供Atlantis使用

echo -n "xxx" > ghUser

echo -n "xxx" > ghToken

echo -n "xxx" > ghWebhookSecret kubectl create secret generic atlantis --from-file=ghUser --from-file=ghToken --from-file=ghWebhookSecret

安装

有多种方式,这里使用Kustomize 作为例子,k8s manifests 参考 my repo

修改 statefulset-patch.yaml 环境变量为自己的。

kustomize build sre-mgmt-dev > deploy.yaml kubectl apply -f deploy.yaml

配置网关

需要一个Gateway,配置一个 URL 指向 atlantis ClusterIP svc ,我的 Ingress-nginx 配置参考。(Optional) Ingress-Nginx入门参考我下一篇文章 云原生之旅 - 8)云原生时代的网关 Ingress Nginx

也可以把atlantis 置成 LB类型或者NodePort本地测试。

配置Github webhook

很简单,参考文档 https://www.runatlantis.io/docs/configuring-webhooks.html#github-github-enterprise

使用

权限

确保Running 在 Kubernetes 的 Atlantis service account 对所操作的资源有权限,能Terraform init/plan/apply 云端资源。

我这里是GCP Project作为例子。

配置 Atlantis.yaml

简单例子如下

假设Terraform 代码结构如下

Terraform

├── quick_demo1

│ ├── xxx.tf

│ └── xxx.tf

├── quick_demo2

├── xxx.tf

└── xxx.tf

Atlantis yaml 配置

---

version: 3

automerge: true

delete_source_branch_on_merge: true projects:

- name: project-1

dir: Terraform/quick_demo1

terraform_version: 1.2.9

autoplan:

when_modified:

- '**/*.tf' - name: project-2

dir: Terraform/quick_demo2

terraform_version: 1.2.9

autoplan:

when_modified:

- '**/*.tf'

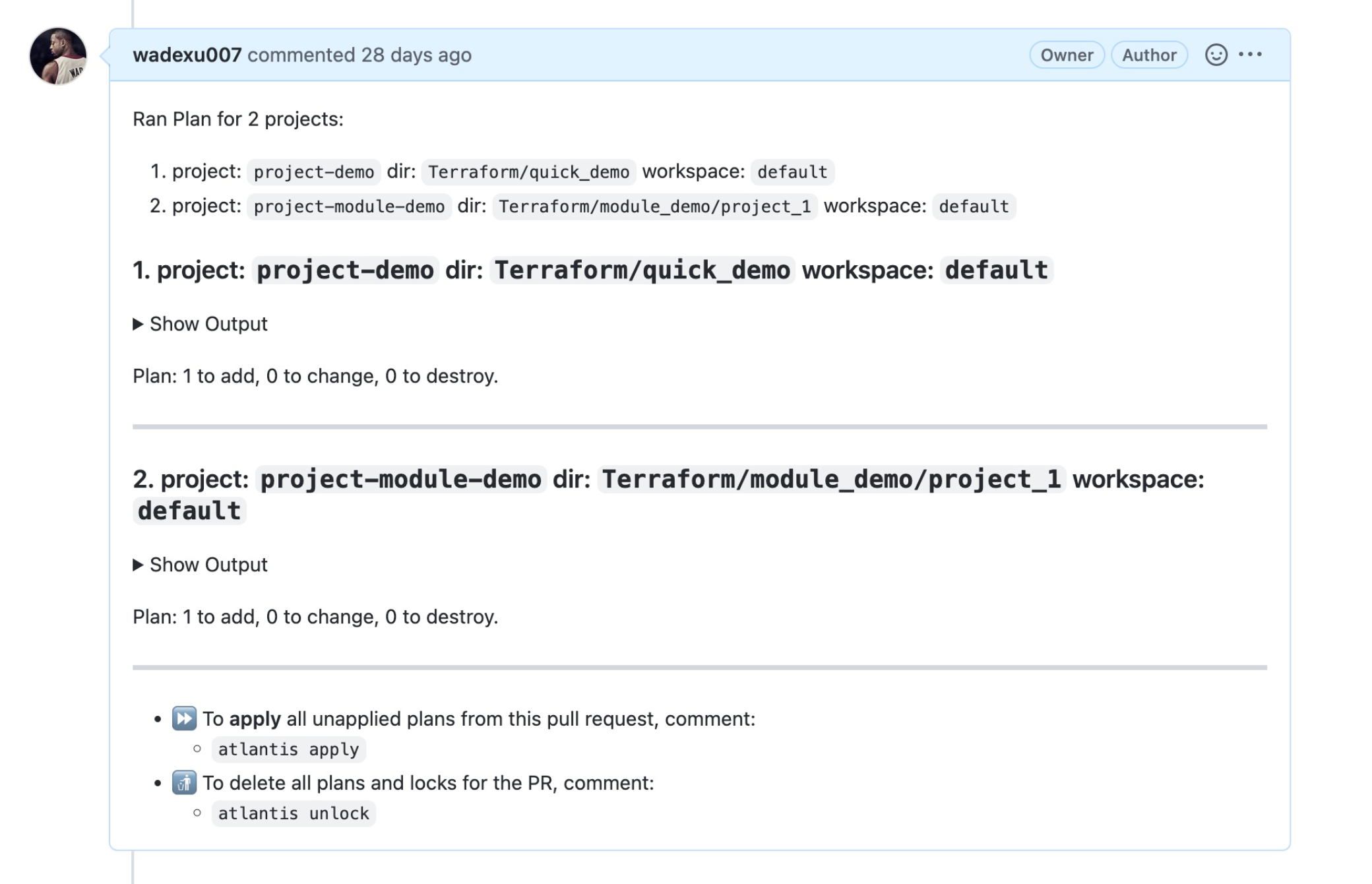

当你修改TF文件 提交PR的时候,Atlantis 会自动使用default workflow 执行 Terraform Plan, plan result 会 comment到 PR里面。

注意: 需要配置 Github -> Settings -> Branches-> Branch protection rule -> Protect matching branches 需要Approve才能merge。

然后有队友Approve了PR, 你才可以执行 Atlantis Apply, 最终资源会被Terraform apply,PR 自动 merged to master。

Workflow breakdown

- Step 1: Open a Pull Request

- Step 2: Atlantis automatically run `terraform plan` and comments back on PR

- Step 3: Someone reviews and approves PR

- Step 4: Comment `atlantis apply`

- Step 5: Atlantis run `terraform apply` and comments back on PR about result

- Step 6: PR merged automatically.

自定义 Workflow

加个Terraform format check, 代码如下:

workflows:

test:

plan:

steps:

- env:

name: ENV_NAME

command: 'echo "dynamic-value-$(date)"'

- run: terraform${ATLANTIS_TERRAFORM_VERSION} fmt -check=true -write=false -diff=true

- init

- plan

apply:

steps:

- apply

需显示申明使用此workflow 如 "workflow: test", 完整 Atlantis yaml 参考

---

version: 3

automerge: true

delete_source_branch_on_merge: true projects:

- name: project-demo

dir: Terraform/quick_demo

terraform_version: 1.2.9

autoplan:

when_modified:

- '**/*.tf' - name: project-module-demo

dir: Terraform/module_demo/project_1

terraform_version: 1.2.9

workflow: test

autoplan:

when_modified:

- '**/*.tf' # (Optional) custom workflows

workflows:

test:

plan:

steps:

- env:

name: ENV_NAME

command: 'echo "dynamic-value-$(date)"'

- run: terraform${ATLANTIS_TERRAFORM_VERSION} fmt -check=true -write=false -diff=true

- init

- plan

apply:

steps:

- apply

atlantis.yaml

测试

总结

我们的Terraform 代码结构是按环境分成不同的folder,这样做的好处是可以通过github CODEOWNERS文件来针对不同的文件夹(环境)给不同的组权限。比如以下例子给予group-dev权限审批这个folder project-xx/dev下面的Terraform代码变化。

* @sre

Terraform/project-xx/dev/** @group-dev

Terraform/project-xx/prod/** @sre

我们也试过同一套代码利用Terraform的工作区workspace 来区分环境,实践下来不如上面的结构灵活,维护性差。

感谢阅读,如果您觉得本文的内容对您的学习有所帮助,您可以打赏和推荐,您的鼓励是我创作的动力。

云原生之旅 - 7)部署Terrform基础设施代码的自动化利器 Atlantis的更多相关文章

- 云原生之旅 - 9)云原生时代网关的后起之秀Envoy Proxy 和基于Envoy 的 Emissary Ingress

前言 前一篇文章讲述了基于Nginx代理的Kuberenetes Ingress Nginx[云原生时代的网关 Ingress Nginx]这次给大家介绍下基于Envoy的 Emissary Ingr ...

- 云原生之旅 - 5)Kubernetes时代的包管理工具 Helm

前言 上一篇文章 [基础设施即代码 使用 Terraform 创建 Kubernetes] 教会了你如何在Cloud上面建Kubernetes资源,那么本篇来讲一下如何在Kubernetes上面部署应 ...

- 云原生之旅 - 10)手把手教你安装 Jenkins on Kubernetes

前言 谈到持续集成工具就离不开众所周知的Jenkins,本文带你了解如何在 Kubernetes 上安装 Jenkins,后续文章会带你深入了解如何使用k8s pod 作为 Jenkins的build ...

- 云原生之旅 - 6)不能错过的一款 Kubernetes 应用编排管理神器 Kustomize

前言 相信经过前一篇文章的学习,大家已经对Helm有所了解,本篇文章介绍另一款工具 Kustomize,为什么Helm如此流行,还会出现 Kustomize?而且 Kustomize 自 kubect ...

- 云原生之旅 - 8)云原生时代的网关 Ingress Nginx

前言 当我们在Kubernetes部署的服务需要暴露给外部用户使用时,有三种选择:LoadBalancer,NodePort, Ingress. LoadBalancer类型得结合各个Cloud Pr ...

- 云原生之旅 - 11)基于 Kubernetes 动态伸缩 Jenkins Build Agents

前言 上一篇文章 云原生之旅 - 10)手把手教你安装 Jenkins on Kubernetes 我们介绍了在 Kubernetes 上安装 Jenkins,本文介绍下如何设置k8s pod作为Je ...

- 云原生之旅 - 4)基础设施即代码 使用 Terraform 创建 Kubernetes

前言 上一篇文章我们已经简单的入门Terraform, 本篇介绍如何使用Terraform在GCP和AWS 创建Kubernetes 资源. Kubernetes 在云原生时代的重要性不言而喻,等于这 ...

- Longhorn 企业级云原生容器存储解决方案-部署篇

内容来源于官方 Longhorn 1.1.2 英文技术手册. 系列 Longhorn 是什么? Longhorn 云原生分布式块存储解决方案设计架构和概念 安装 Longhorn 可以通过多种方式安装 ...

- 云原生之旅 - 2)Docker 容器化你的应用

前言 上文中我们用Golang写了一个HTTP server,本篇文章我们讲述如何容器化这个应用,为后续部署到kubernetes 做准备. 关键词:Docker, Containerization, ...

随机推荐

- 超实用在线工具!能将文字加密为Emoji表情

试想一下,如果你需要将一段比较敏感的内容发送给你的好友. 但如果这段内容不小心外泄,被别人看到了,可能会带来很多麻烦. 那么,有什么方法能够让传输的文本内容不那么容易被"看破"呢? ...

- html table 美化-html如何用css美化表格

html用css美化表格的方法:首先创建一个HTML示例文件:然后在body中创建table表格:最后通过style标签给表格添加css样式即可. 代码 下面通过示例来看看. /*表格样式*/ tab ...

- 算法模板:C++的高精度

代码是抄别人的:https://blog.csdn.net/code4101/article/details/38705155. 这篇博客只是用来查看保存,非原创. #include<iostr ...

- c++的一些笔记

--const 的一些用法 1,修饰指针 const int *p=.... 可以改变指针所指的位置,但不能改变指向位置的值. 2,修饰变量 int const * p=.... 可以改变指向位 ...

- 教大家怎么看monaco-editor的官方文档

最近业务中有用到浏览器在线编辑器,用的是monaco-editor,官网文档只在首页介绍了npm安装方式. 但其实还有另外一种<script>的引入方式,但是这种方式体现在API文档中,由 ...

- KingbaseES R3 集群主备切换信号量(semctl)错误故障分析案例

案例说明: 某项目KingbaseES R3 一主一备流复制集群在主备切换测试中出现故障,导致主备无法正常切换:由于bm要求,数据库相关日志无法从主机中获取,只能在现场进行分析:通过对比主备切换时的时 ...

- flex常用布局

公共样式: <style> * { margin: 0; padding: 0; } .has-flex { display: flex; } </style> 垂直居中 子元 ...

- P8539 「Wdoi-2」来自地上的支援 题解

思路 根据题意,如果每次询问选中的为第 \(x\) 个数,那么前 \(x-1\) 次操作一定不会选中第 \(x\) 个数.(感觉在说废话.) 同样,因为第 \(x\) 个数必须被选中 \(k\) 次, ...

- Elastic:Elastic部署架构介绍

Elastic Stack是一套完整的从数据采集,解析,分析,丰富,到搜索,检索,数据程序等一套完整的软件栈.在具体的实践中,我们应该如何搭建我们的系统呢? 下图描述了常用的Elastic Stack ...

- Solutions:Elastic workplace 搜索:随时随地搜索所有内容 (二)