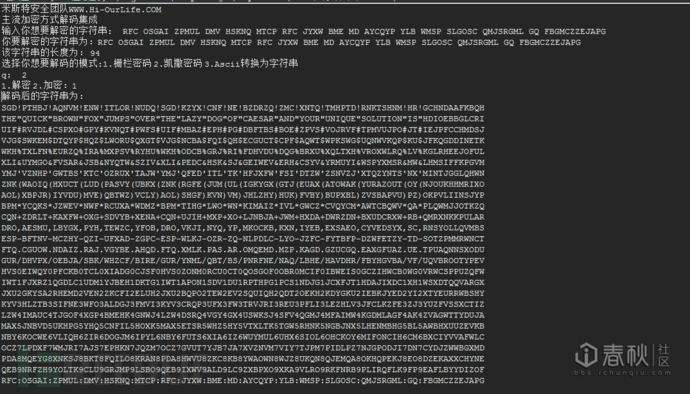

CTF常见加密方式汇总

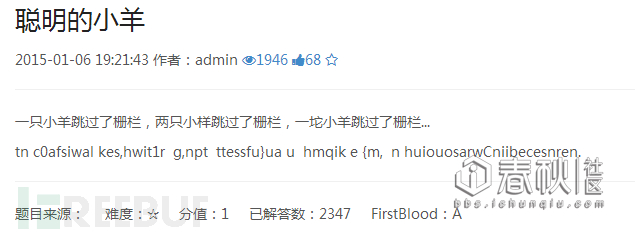

1.栅栏密码

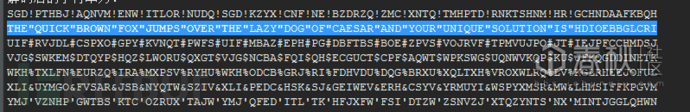

在IDF训练营里做过一道关于栅栏密码的问题。

栅栏密码的解法很简单,也有点复杂,字符长度因数多得会有很多个密码。对,栅栏密码的解法就是:计算该字符串是否为合数,若为合数,则求出该合数除本身和1的因数,然后将字符串分隔。用笔者自己写的解法就是这样:

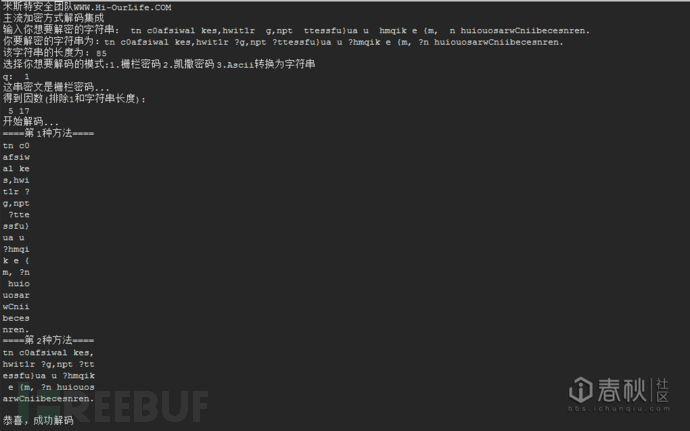

凯撒密码,古代凯撒大帝用来打仗时的密码。凯撒密码在外界也有很多种解法。这里我用在国外CTF平台WeChall一道凯撒密码来讲解

密码术可以大致分为两种,即移位和替换,当然也有两者结合的更复杂的方法。在移位中字母不变,位置改变;替换中字母改变,位置不变。

将替换密码用于军事用途的第一个文件记载是恺撒著的《高卢记》。恺撒描述了他如何将密信送到正处在被围困、濒临投降的西塞罗。其中罗马字母被替换成希腊字母使得敌人根本无法看懂信息。

苏托尼厄斯在公元二世纪写的《恺撒传》中对恺撒用过的其中一种替换密码作了详细的描写。恺撒只是简单地把信息中的每一个字母用字母表中的该字母后的第三个字母代替。这种密码替换通常叫做恺撒移位密码,或简单的说,恺撒密码。

尽管苏托尼厄斯仅提到三个位置的恺撒移位,但显然从1到25个位置的移位我们都可以使用, 因此,为了使密码有更高的安全性,单字母替换密码就出现了。

如:

明码表 A B C D E F G H I J K L M N O P Q R S T U V W X Y Z

密码表 T U V W X Y Z A B C D E F G H I J K L M N O P Q R S

明文 T H E F A U L T, D EAR BRUTUS, L I ES N OT I N OUR ST ARS B UT I N OURSELVES.

密文 M A X Y T N EM, WX TK UKNMNL, EBX L GHM BG HN K LMT KL U NM BG HNK LXEOXL.(空格是为了和上排对齐)

只需重排密码表二十六个字母的顺序,允许密码表是明码表的任意一种重排,密钥就会增加到四千亿亿亿多种,我们就有超过4×1027种密码表。破解就变得很困难。

很复杂的一个解密。

大概就是:将一段英文,不停地移位。不会超过26次

在WeChall中

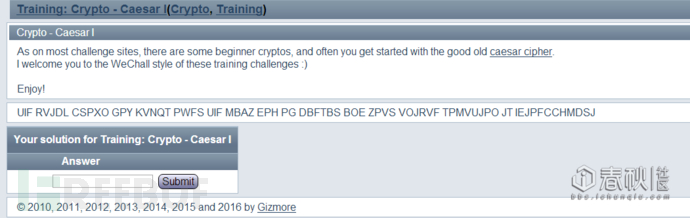

这段密文是这样的:RFC OSGAI ZPMUL DMV HSKNQ MTCP RFC JYXW BME MDAYCQYP YLB WMSP SLGOSC QMJSRGML GQ FBGMCZZEJAPG

那么我们不知道他究竟移了多少位。故此写一段程序不停地退位。

这里已经明显是一句英语了,密码就是HDIOEBBGLCRI

凯撒密码不同的语言写出来的方法也不同,故此请往搜索引擎查找。

3.MD5

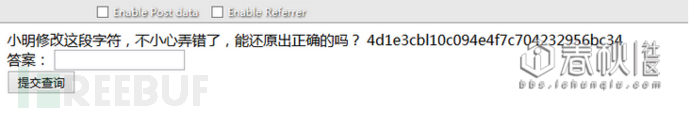

最近在i春秋的30强中打CTF(作为一个初中生跟一帮大学生打很累啊)

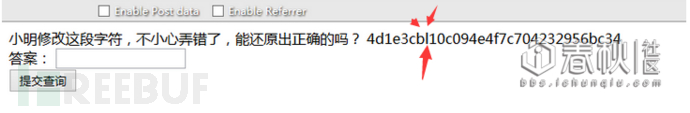

在其中有一道被玩坏的MD5(雅蠛蝶)

在解这道题的时候,我对MD5一窍不同。先是算了下,这条MD5确实符合32位。

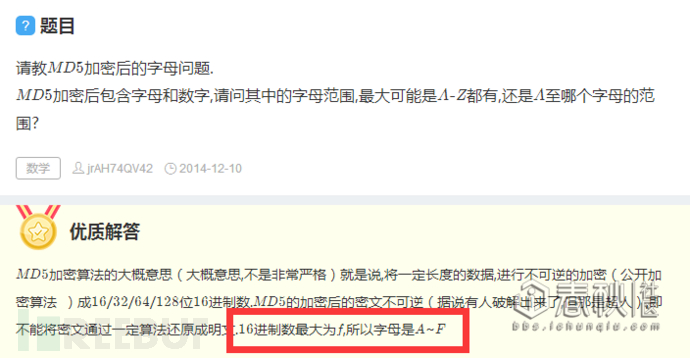

接着,我便看了下MD5的范围。

MD5是16/32/64/128位的16进制数,故此最大的数位f 所以字母中只能出现A-F然而这道题大家看到没有,在b-1之间,出现了I(即i)

故此将其改为F后顺利得出flag不过注意:有时候MD5的出题方式可能会出现33位字符。笔者建议各位朋友解密类似题目时首先检查字符串长度是不是符合MD5的长度,若符合再考虑其他。若不符合MD5长度,最多也是超出1个字符(超2个字符的话就比较困难了),可以自行编写程序循环爆破。

4.Base64

依然是在i春秋的CTF里

遇到了数次Base64,而且每次玩法都不同。一会要我加密,一会要我解密。

其实只要看出是Base64加密,一般问题不大。

Base64的范围很广。反正我见过的就这个广。

5.Base64的亲戚:Base32和Base16

这个…忘了题目…仅作一个科普…是Base64的兄弟姐妹。

i春秋的CTF有一道坑比题目:Base64

其实得用Base32才能解开。网上有解码地址。Python好像也有库。

还想知道更多吗?下期分享给大家哦~ 不如先到线上CTF竞赛平台体验下,动手操作体验真真真的感觉!

CTF大本营“竞赛播报”版块24小时不间断,更新最海量的网络安全竞赛资讯,最新鲜的网络安全竞赛赛况,在重大赛事上,为你标重点。正所谓:覆盖最新最全赛况,全球网络安全竞赛尽收眼底。热衷网络安全竞赛的你,可以迅速掌握全球近期及往期比赛,一键进行赛事预约,比赛前一天短信提醒,精彩比赛,岂容错过一场? biubiubiu >>>> 戳我立即体验

功能体验指南 ↓↓↓↓↓↓↓↓

第一弹 > > 竞赛播报

1. 近期比赛 历史比赛

快速了解即将发生的比赛top5,已经结束的比赛top5,竞赛圈的最新动态。最新的赛事动态,看我就够了。

2.赛事日历,赛程安排比赛预约

单月赛事日历,赛程安排一目了然,同时可进行赛事预约,提前一天短信提醒,竞赛比赛不容错过。

3.全部竞赛,海量赛事信息

覆盖新鲜的网络安全竞赛赛况,呈现海量的网络安全竞赛资讯,通过比赛介绍、比赛链接、比赛时间、赛事举办机构、比赛规则、比赛奖励等指标,全方位了解赛事动态。

第二弹 > > 竞赛训练营

1.海量题库,等你挑战

拥有海量网络安全竞赛题目的竞赛训练营,内容覆盖Web、Pwn、Crypto、Reverse、Misc、综合渗透等竞赛所有类型赛题,目前线上赛题已达150+,让网络安全竞赛爱好者通过以题促学的方式提升网络安全综合实力。

2.持续性更新

竞赛训练营为了给网络安全爱好者带来更全面、更高质量的题目,在集结了网络安全圈最优秀的出题人团队同时,持续对题库进行更新和优化,不断给参与者带来新的挑战。

3.量身定制你的专属训练

竞赛训练营为了给用户带来更加优质的体验,支持用户根据自身情况按照难度、类别、攻克人数等维度进行赛题筛选。

4.体系化考点设计

竞赛训练营的赛题将根据各方向赛题考核点进行体系化设计,单个赛题考点都是属于该路径规划的一部分,让你学有所成收获满满 。

第三弹 > > Writeup分享

对于网络安全竞赛爱好者来说,当遇到不会做的题目时,最希望的莫过于能有有一份详细的Writeup可以学习参考,i春秋致力于打造最全、最高质量的writeup库,为网络安全竞赛爱好者提供一个学习、交流的平台。同时,我们对于乐于分享的用户,也会给予一定的泉币奖励,激励优质内容的产生。

第四弹 > > 网络安全竞赛排名

对于网络安全竞赛选手来说,能够参加某场网络安全竞赛,并获得优异的成绩,无疑是个人能力最好的体现。那么如果我们把用户参加过的所有比赛,通过公平的算法进行排名,将会变得更有意义,同时所有参赛的用户可以看到自己每个阶段的成长和历史足迹。

I春秋网络安全竞赛排名,按照年度(自然年)为依据,根据战队(用户)获得的积分从高到低进行排名,分为战队总榜、个人总榜、个人能力榜,其中队员能力榜覆盖Web、Pwn、Crypto、Reverse、Misc五个方向,通过不同纬度展现选手的能力。

第五弹 > >赛事明星

在网络安全竞赛领域,有那么一群人,他们或是行业的翘楚、或者领导行业发展趋势,或者为了网络安全竞赛一直在默默的付出和努力。为了突出他们的贡献,竞赛训练特推出竞赛明星板块,展示10支优秀的网络安全竞赛战队,和10个网络安全竞赛领域个人,之后将不陆续更新,向大家展示更多的竞赛人群。

>>> 立即参与体验还有小米AI音箱、手环三只松鼠大礼包拿哦~

>>>>>>黑客入门必备技能 带你入坑,和逗比表哥们一起聊聊黑客的事儿,他们说高精尖的技术比农药都好玩!

本文作者:米斯特安全

来源:i春秋社区

CTF常见加密方式汇总的更多相关文章

- 潭州课堂25班:Ph201805201 爬虫基础 第七课 Python与常见加密方式 (课堂笔记)

打开图形界面 18版 Python与常见加密方式 前言 我们所说的加密方式,都是对二进制编码的格式进行加密的,对应到Python中,则是我们的Bytes. 所以当我们在Python中进行加密操作的时 ...

- Python与常见加密方式

前言 我们所说的加密方式,都是对二进制编码的格式进行加密的,对应到Python中,则是我们的Bytes. 所以当我们在Python中进行加密操作的时候,要确保我们操作的是Bytes,否则就会报错. 将 ...

- 无线网络(WLAN)常见加密方式介绍

在使用无线路由器配置wifi安全设定的时候经常会遇到各种加密方式,即不懂意思也不知道如何选择.本文将对此做一个简单的介绍. 1.WEP 有线等效协议(Wired Equivalent Privacy, ...

- java常见加密方式介绍

详见:http://blog.yemou.net/article/query/info/tytfjhfascvhzxcyt260 本篇内容简要介绍BASE64.MD5.SHA.HMAC几种加密算法. ...

- python常见的加密方式

1.前言 我们所说的加密方式都是对二进制编码的格式进行加密,对应到python中,则是我妈们的bytes. 所以当我们在Python中进行加密操作的时候,要确保我们的操作是bytes,否则就会报错. ...

- 常见https,SSH协议和MD5加密方式分析

前言 https,SSH协议和MD5加密是前端可能会接触到的加密,所以我就将他们进行了一个归纳. 1.https 1.1原理 A.就是在http加入SSL层,是http安全的基础;B.htts协议是在 ...

- CTF常见的加密和编码方法

目录 哈希摘要算法 对称加密算法 其他加密算法 编码 哈希摘要算法 以 root 加密为例. MD4:32位的摘要算法.2add09183d0b1dc0428701df9838fba MD5:32位 ...

- python爬虫之常见的加密方式

前言 数据加密与解密通常是为了保证数据在传输过程中的安全性,自古以来就一直存在,古代主要应用在战争领域,战争中会有很多情报信息要传递,这些重要的信息都会经过加密,在发送到对应的人手上. 现代 ,在网络 ...

- 密码学系列——常见的加密方式(c#代码实操)

前言 说起加密方式,其实密码学的角度ASCII编码其实本身就是一种加密解密. 由于其公开,现在用于数字与字符的转换. 查看ASCII表可以去官网查查. 转换代码如下: static void Main ...

随机推荐

- java集合:常用集合的数据结构

List 有序可重复 ArrayList ArrayList数据结构是数组.查询快,增删慢.ArrayList是线程不安全的,允许元素为null . Vector 线程安全的数组,效率较差,已经过时不 ...

- Oracle之SYSDBA的使用

曾经没加名字可以创建一个表却要加名字才可以查出来,但只是偶然吧! 如果真的使用了SYSDBA,必须加名字

- 5-math中函数汇总

math.h 数学函数库,一些数学计算的公式的具体实现是放在math.h里,具体有:1 三角函数double sin (double);double cos (double);double tan ( ...

- C语言中的undefined behavior

参考: http://www.cnblogs.com/aoaoblogs/archive/2010/08/31/1813982.html

- <<高级计算机网络>>(Advaned Computer Networks) 徐恪 徐明伟 陈文龙 马东超

目录 第1章 计算机网络与Internet1 1.1 引言1 1.2 Internet发展历史2 1.2.1 互联网发展的主要阶段4 1.2.2 互联网在中国的发展5 1.2.3 互联网主要创新5 1 ...

- git查看远程仓库地址

git remote -v

- [Jenkins]执行SoapUI脚本,怎样在邮件内容里面嵌入html

在Editable Email Notification的Default Content里面加入这样一段: ${FILE,path="result-output/overview-summa ...

- CTF中的变量覆盖漏洞

https://www.cnblogs.com/bmjoker/p/9025351.html 原 作 者:bmjoker出 处:https://www.cnblogs.com/bmjoker/p/ ...

- Redis数据结构(六)

Redis数据结构(Sort-set)(游戏排名和微博热点话题排名上应用): 特点:可存储有序但不重复的数据,根据分数指定存储顺序 1 Sort-set和Set的区别: (1)sort的每个成员都是以 ...

- 如何快速获取官网帮助信息 (附 11g pdf 文档)

http://docs.oracle.com/en/ 11g Release 2 (11.2) 搜索时指定网站 site:docs.oracle.com create table site:docs. ...