JWT认证原理及使用

一、JWT原理:

参考文章:https://www.jianshu.com/p/180a870a308a

1、传统的登录方式:

浏览器输入用户名密码,服务端校验通过,根据用户信息生成一个token,将token和user_id存到数据库或者session中,并将token返回给前端,存入cookie,后面浏览器每次请求都会带上cookie,服务端根据cookie查询用户,验证用户有效性。

弊端:

1)如果出现XSS(跨站脚本攻击)漏洞,由于cookie可以被js读取,XSS漏洞会导致用户token被泄露。

解决方案:

a)设置httpOnly,这样的话cookie将不会被js读取,浏览器会自动将它加到请求头信息中,但是带来了新的问题,很容易被XSRF(跨站请求伪造)攻击,因为只要当前浏览器开着,另一个界面可以很容易的跨站请求这个界面的内容,因为cookie会被默认发送出去。

b)设置secure,这样cookie就只能通过https传输,可以过滤掉一些使用http协议请求的XSS注入。

2)将验证信息存到数据库中,每次验证的时候,都需要去数据库中查询,增加了数据库的查询和存储开销。

3)如果将token存到session中,也会增加服务器的存储压力。

2、为什么使用 JWT

1)可以通过URL POST参数或者http header中发送,数据量小,传输速度快。

2)自包含:负载中包含了用户所需要的所有信息,避免多次查询数据库。

3)JWT组成:

header+payload+signature 三者通过点【.】连接起来就是JWT了。

a)header头部:包含token类型和采用的加密算法

{"alg":"HS256", "typ":"JWT"}

b)payload负载:存放信息的地方,可以把用户ID等信息存放在payload中。

常用的信息有:iss(签发者), exp(过期时间), sub(面向用户), aud(接收方), iat(签发时间)等。

c)signature签名:使用编码后(base64编码)的header和payload再加上我们提供的一个公钥,然后使用header中指定的签名算法进行签名。作用是保证JWT没有被窜改过。

JWT只适合向web端传递一些非敏感信息,因为base64编码是可逆的,很容易被破解。

JWT通常用来设计用户认证和授权系统,还有我们通常说的单点登录等。

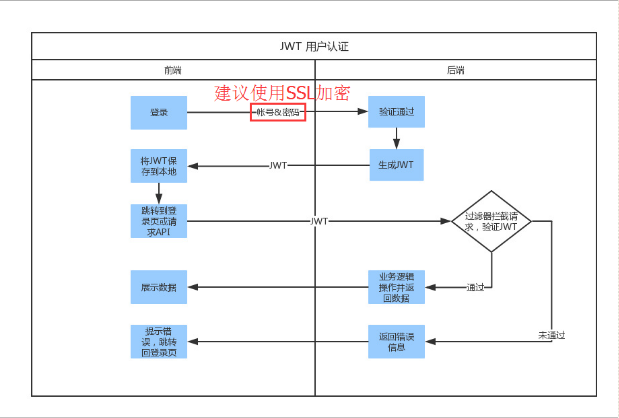

二、JWT的使用过程

1)前端通过表单将用户名和密码发送到后端接口。

2)后端核对用户名和密码后,将用户的id及其他非敏感信息作为JWT Payload,将其与头部分别进行base64编码后签名,生成JWT

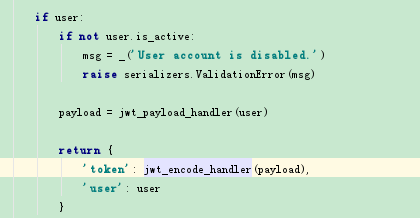

具体源代码见rest_framework_jwt下面的serializer中,有兴趣研究的可以去跟踪看看

3)后端将JWT字符串作为登录成功的结果返回给前端,前端可以将JWT存到localStorage或者sessionStorage中,退出登录时,前端删除保存的JWT信息即可。

4)前端每次在请求时,将JWT放到header中的Authorization

5)后端验证JWT的有效性

6)验证通过后,进行其他逻辑操作。

三、JWT使用方法:

1、安装

pip install djangorestframework-jwt

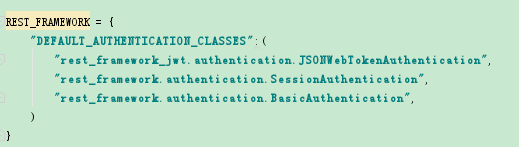

2、将JSONWebTokenAuthentication加到settings.py中的DEFAULT_AUTHENTICATION_CLASSES中,它可以将用户post过来的数据进行验证,并将user取出来,它和MIDDLEWARE中的AuthenticationMiddleware的原理是一样的。

3、配置JWT的认证接口的url

from djangorestframework-jwt.views import obtain_jwt_token

url(r"^login$", obtain_jwt_token)

4、前端访问 login,传入用户名和密码,服务器会给浏览器返回一段token(jwt)

{"token":"eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJ1c2VyX2lkIjoxLCJleHAiOjE1MzEzNzU4NjEsImVtYWlsIjoiMzcwMTkzNTkzQHFxLmNvbSIsInVzZXJuYW1lIjoiYWRtaW4ifQ.BIl1b68VV-LvZOu-wrUeMxUFI3IREapgqfbTtzB6Ftw"}

5、在后面的请求中,将JWT token信息 加入到header中的authorization中。

6、扩展:

DRF默认是通过邮箱作为用户名来登录的,所以如果我们是通过手机或者其他方式登录的话,需要重写DRF的认证方式。

from django.db.models import Q

from django.contrib.auth.backends import ModelBackend

from django.contrib.auth import get_user_model

User = get_user_model()

class CustomBackend(ModelBackend):

def authenticate(self, request, username=None, password=None, **kwargs):

try:

user = User.objects.get(Q(username=username) | Q(mobil = username))

if user.check_password(password):

return user

else:

return None

except Exception as e:

return None

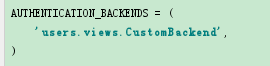

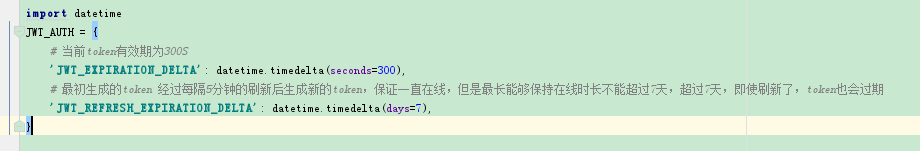

7、将重写的CustomBackend加入到settings中

8、JWT的额外设置:

JWT认证原理及使用的更多相关文章

- Django(65)jwt认证原理

前言 带着问题学习是最有目的性的,我们先提出以下几个问题,看看通过这篇博客的讲解,能解决问题吗? 什么是JWT? 为什么要用JWT?它有什么优势? JWT的认证流程是怎样的? JWT的工作原理? 我们 ...

- 使用python实现后台系统的JWT认证(转)

今天的文章介绍一种适用于restful+json的API认证方法,这个方法是基于jwt,并且加入了一些从oauth2.0借鉴的改良. 1. 常见的几种实现认证的方法 首先要明白,认证和鉴权是不同的.认 ...

- JSON Web Token(JWT)原理和用法介绍

JSON Web Token(JWT)是目前最流行的跨域身份验证解决方案.今天给大家介绍一下JWT的原理和用法. 官网地址:https://jwt.io/ 一.跨域身份验证 Internet服务无法与 ...

- JWT 认证 以及Django 中的应用

jwt 认证 私钥.公钥.CA认证 用一套加密规则 加密和解密 RSA加密 (非对称的加密) 摘要算法:MD5 FTP/互联网下载软件校验MD5 私钥 --RSA算法-->公钥 RSA原理 加密 ...

- python实现后台系统的JWT认证

介绍一种适用于restful+json的API认证方法,这个方法是基于jwt,并且加入了一些从oauth2.0借鉴的改良. 1. 常见的几种实现认证的方法 首先要明白,认证和鉴权是不同的.认证是判定用 ...

- drf框架中jwt认证,以及自定义jwt认证

0909自我总结 drf框架中jwt 一.模块的安装 官方:http://getblimp.github.io/django-rest-framework-jwt/ 他是个第三方的开源项目 安装:pi ...

- 一分钟带你了解JWT认证!

目录 一.JWT简介 二.JWT认证和session认证的区别 三.JWT认证流程 四.JWT组成 五.JWT使用场景 一.JWT简介 JSON Web Token(JWT)是一个开放的标准(RFC ...

- jwt的原理以及使用

jwt原理(json web token) 我们之前是使用session实现登录,通过实际密码+盐组成字符串进行md5存入redis或者数据库中,输入的密码与实际校验通过,发送给客户端一个有效时间的t ...

- 频率类组件-认证规图分析-JWT认证-drf-jwt插件

频率类源码 # 1)APIView的dispath方法中的 self.initial(request, *args, **kwargs) 点进去 # 2)self.check_throttles(re ...

随机推荐

- JHipster生成微服务架构的应用栈(三)- 业务微服务示例

本系列文章演示如何用JHipster生成一个微服务架构风格的应用栈. 环境需求:安装好JHipster开发环境的CentOS 7.4(参考这里) 应用栈名称:appstack 认证微服务: uaa 业 ...

- .NET Core 2.0

下载 Visual Studio 2017 version 15.3 下载 .NET Core 2.0 下载 Visual Studio for Mac 微软今天发布了.NET Core 2.0 版本 ...

- 账号配置vue版本的扫码下单以及对店铺进行装修的步骤

新版vue配置说明文档 管理员后台: 1.配置管理-店铺配置(子账号)-扫码点餐tab页-开启vue版 2.配置管理-店铺配置(主账号)-扫码点餐tab页-开通装修配置 商家后台: 1.主账号-门店设 ...

- 解决Spark filter过滤条件中使用>=或<=时不识别的问题

一.场景 val jldxx_zxzq = jldxx_with_dddf .withColumn("ZXZQ", zxzq(col("CBZQ"))) .fi ...

- spring4笔记----spring生命周期属性

init-method : 指定bean的初始化方法-spring容器会在bean的依赖关系注入完成后调用该方法 destroy-method :指定bean销毁之前的方法-spring容器将会在销毁 ...

- [20190319]shared pool latch与library cache latch的简单探究.txt

[20190319]shared pool latch与library cache latch的简单探究.txt --//昨天看Oracle DBA手记3:数据库性能优化与内部原理解析.pdf 电子书 ...

- python爬虫起步...开发环境搭建,最简单的方式

研究一门编程语言,一般第一步就是配置安装部署相关的编程环境.我认为啊,在学习的初期,大家不是十分了解相关的环境,或者是jar包,python模块等的相关内容,就不需要花费大量的时间去研究如何去安装它. ...

- adb 的常见问题与处理办法两三

问题1:无法安装手机驱动, 解决方法:安装强大的豌豆荚,通常能都能解决问题 问题2: adb devices 时出现 adb devicesadb server is out of date. ki ...

- nmap脚本使用总结

0x00 前言: nmap的基本介绍和基本使用方法,在乌云知识库中已经有人提交过,讲的比较详细,在此文中就不再讲述. 具体链接:http://drops.wooyun.org/tips/2002 本文 ...

- 【Linux基础】Linux更改系统IP

1.SUSE系统 (1)设置IP cd /etc/sysconfig/network/ vi ifcfg-eth0 BOOTPROTO='static' #静态IPBROADCAST='192.1 ...