X86 下的SSDT HOOK

SSDTHOOK

1.SSDTHOOK 原理.

x32下,直接获取系统描述符表.以及调用号.就可以进行HOOK了.

x64下可以设置回调来进行过滤我们想要的功能.当然如果你简单的过一下PatchGuard也可以设置SSDT HOOK.

1.x32下的SSDT HOOK

首先SSDT 我们是可以在windbg下看到的

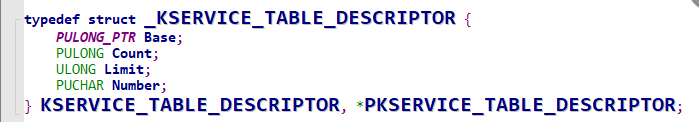

SSDT表的结构如下:

typedef struct _KSERVICE_TABLE_DESCRIPTOR {

PULONG_PTR Base;

PULONG Count;

ULONG Limit;

PUCHAR Number;

} KSERVICE_TABLE_DESCRIPTOR, *PKSERVICE_TABLE_DESCRIPTOR;

在WRK中的 ke.h中可以看到.

查看定义

在wrk中也可以看到定义的地方. 所以我们只需要在我们的函数中引用这个全局变量即可.

其中这个结构第一项是表的首地址 第二项是表的个数. *表 + n = 第某个函数的地址

也就是 base[10]就是第十项的地址.

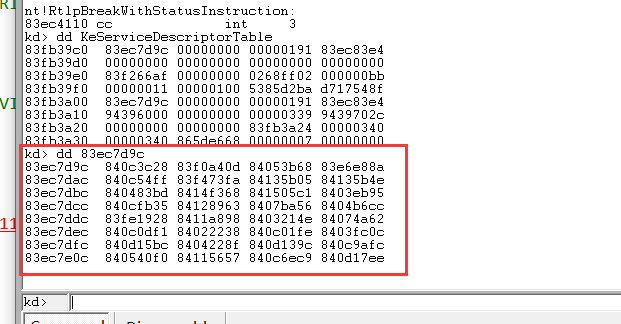

KeServiceDescriptorTable

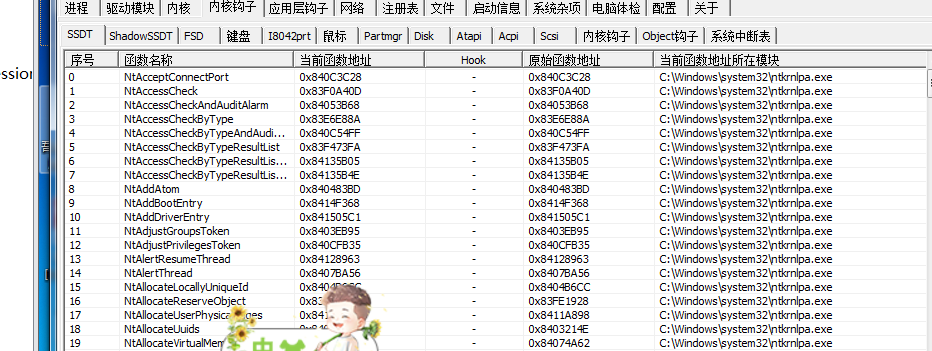

对应PCHunter查看.

所以我们想要HOOK就很简单了.

- 导入全局变量. 则获得SSDT表的地址

- 获取你想HOOK函数的位置

- 进行HOOK

- HOOK之前关闭一下CR0得写保护

代码如下:

2.SSDT HOOK代码

#include "Driver.h"

NTKERNELAPI UCHAR* PsGetProcessImageFileName(IN PEPROCESS Process);

void UnHook();

void DriverUnLoad(PDRIVER_OBJECT pDriverObj)

{

UnHook();

KdPrint(("驱动卸载成功"));

}

typedef struct _KSERVICE_TABLE_DESCRIPTOR {

PULONG_PTR Base;

PULONG Count;

ULONG Limit;

PUCHAR Number;

} KSERVICE_TABLE_DESCRIPTOR, *PKSERVICE_TABLE_DESCRIPTOR;

__declspec(dllimport) KSERVICE_TABLE_DESCRIPTOR KeServiceDescriptorTable; //导入全局变量

// sizeof(base) + 370 * 4 = NtTerMinateProcess

//extern KSERVICE_TABLE_DESCRIPTOR KeServiceDescriptorTable

typedef NTSTATUS(*PfnZwTerminateProcess)(

IN HANDLE ProcessHandle OPTIONAL,

IN NTSTATUS ExitStatus);

PfnZwTerminateProcess OldZwTerminateProcess;

NTSTATUS Hook_ZwTerminateProcess(

IN HANDLE ProcessHandle OPTIONAL,

IN NTSTATUS ExitStatus)

{

NTSTATUS rc;

PEPROCESS pRocess;

UCHAR *pszProcessName;

//UCHAR *pszProcessName = PsGetProcessImageFileName();

rc = ObReferenceObjectByHandle(ProcessHandle, GENERIC_ALL, *PsProcessType, KernelMode, &pRocess, NULL);

if (!NT_SUCCESS(rc))

{

return OldZwTerminateProcess(ProcessHandle, ExitStatus);

}

pszProcessName = PsGetProcessImageFileName(pRocess);

if (strstr(pszProcessName, "calc"))

{

return STATUS_ACCESS_DENIED;

ObDereferenceObject(pRocess);

}

ObDereferenceObject(pRocess);

rc = OldZwTerminateProcess(ProcessHandle, ExitStatus);

return rc;

}

//关闭写保护 1111 1111 1111 1110 1111 1111 1111 1111

VOID _CloseWriteProtected()

{

__asm

{

push eax

mov eax, cr0

and eax, 0xFFFEFFFF

mov cr0,eax

pop eax

}

return;

}

VOID _OpenTheWriteProtected()

{

__asm

{

push eax

mov eax, cr0

or eax, NOT 0xFFFEFFFF

mov cr0, eax

pop eax

}

return;

}

void HOOK()

{

//370是ntTerminateProcess 也可以写成 base + sizeof(type) *n = *(KeServiceDescriptorTable.Base) + 4 * 370 = NtTinminateProcess的地址

/*

OldZwTerminateProcess = (PfnZwTerminateProcess)(*(KeServiceDescriptorTable.Base) + 370 * 4);

*/

OldZwTerminateProcess = (PfnZwTerminateProcess)KeServiceDescriptorTable.Base[370];

_CloseWriteProtected();

//

KeServiceDescriptorTable.Base[370] = (int)Hook_ZwTerminateProcess;

_OpenTheWriteProtected();

}

void UnHook()

{

_CloseWriteProtected();

//

KeServiceDescriptorTable.Base[370] = (int)OldZwTerminateProcess;

_OpenTheWriteProtected();

}

NTSTATUS DriverEntry(PDRIVER_OBJECT pDriverObj, PUNICODE_STRING pRegPath)

{

pDriverObj->DriverUnload = DriverUnLoad;

HOOK();

return STATUS_SUCCESS;

}

3.结果

4.总结

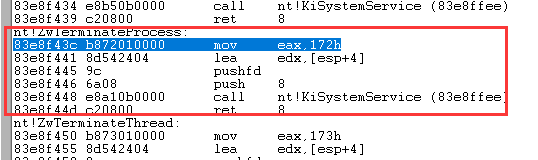

总的来说如果按照服务号来HOOK是很简单的.如果没有服务号你怎么HOOK?

其实在32位下.你调用的函数.里面就有调用号.内核也跟应用层的调用号是息息相关的.我们可以取得函数调用号进行HOOK也可以.

如:

未测试.

KeServiceDescriptorTable.Base[*(PULONG)((PUCHAR)_FUNCTION +1)];

其中_FUNCTION用名字修改即可.

X86 下的SSDT HOOK的更多相关文章

- HOOK技术之SSDT hook(x86/x64)

x86 SSDT Hook 32位下进行SSDT Hook比较简单,通过修改SSDT表中需要hook的系统服务为自己的函数,在自己的函数中进行过滤判断达到hook的目的. 获取KeServiceDes ...

- SSDT Hook结构

目录 SSDT Hook效果图 SSDT简介 SSDT结构 SSDT HOOK原理 Hook前准备 如何获得SSDT中函数的地址呢 SSDT Hook流程 SSDT Hook实现进程保护 Ring3与 ...

- SSDT Hook实现内核级的进程保护

目录 SSDT Hook效果图 SSDT简介 SSDT结构 SSDT HOOK原理 Hook前准备 如何获得SSDT中函数的地址呢 SSDT Hook流程 SSDT Hook实现进程保护 Ring3与 ...

- SSDT Hook实现简单的进程隐藏和保护【转载】

原文链接:http://www.blogfshare.com/ssdthook-hide-protect.html 原文作者:AloneMonkey SSDT Hook实现简单的进程隐藏和保护 Alo ...

- 进程隐藏与进程保护(SSDT Hook 实现)(二)

文章目录: 1. 引子 – Demo 实现效果: 2. 进程隐藏与进程保护概念: 3. SSDT Hook 框架搭建: 4. Ring0 实现进程隐藏: 5. Ri ...

- 进程隐藏与进程保护(SSDT Hook 实现)(一)

读了这篇文章终于明白大致怎么回事了 文章目录: 1. 引子 – Hook 技术: 2. SSDT 简介: 3. 应用层调用 Win32 API 的完整执行流程: 4 ...

- MinHook测试与分析(x86下 E8,E9,EB,CALL指令测试,且逆推测试微软热补丁)

依稀记得第一次接触Hook的概念是在周伟民先生的书中-><<多任务下的数据结构与算法>>,当时觉得Hook的本质就是拦截,就算到现在也是如此认为. 本篇文章是在x86下测 ...

- 进程隐藏与进程保护(SSDT Hook 实现)(三)

文章目录: 1. 引子: 2. 获取当前系统下所有进程: 3. 服务管理(安装,启动,停止,卸载): 4. 应用程序和内核程序通信: 5. 小结: 1. 引子: 关于这个 SSDT Hook 实现进程 ...

- x64下进程保护HOOK

目录 x64(32)下的进程保护回调. 一丶进程保护线程保护 1.简介以及原理 1.2 代码 1.3注意的问题 二丶丶回调函数写法 2.1 遇到的问题. 2.2 回调代码 x64(32)下的进程保护回 ...

随机推荐

- 三分钟掌握,使用Quqrtz.Net实现定时发送邮件

在实际的项目中,常遇到延时触发工作以及定时触发工作 这里所讲的是借助第三方的组件 Quartz.Net 来实现(源码位置:https://github.com/quartznet/quartznet) ...

- .NET Core 傻瓜式CSRedisCore缓存

作者:依乐祝原本链接:https://www.cnblogs.com/yilezhu/p/9947905.html 需要安装Redis => https://www.runoob.com/r ...

- Boleto 银行付款

Boleto是由多家巴西银行共同支持的一种支付方式,在巴西占据绝对主导地位,客户可以到巴西任何一家银行.ATM机.caipiao网点或使用网上银行授权银行转账. 该支付渠道有如下特点:1. 一旦付款, ...

- element-ui 自定义 Upload 上传进度条

<el-upload class="upload-demo" ref="vidos" :action="URL+'/api/post/file' ...

- js查询手机号码格式是否正确

直接上代码,复制开用 let regExp = /^([-]{,}\-)?[-]{,}$|^?[|||7||][-]\d{}$/; //验证的手机号码格式 //this.ruleForm.adminC ...

- Vue笔记目录

Vue笔记目录 一.Vue.js介绍 二.vue基础-vue-cli(vue脚手架) ...持续更新中,敬请期待

- 记录下Hbuilder 打包IOS发布时 总是提示错误:ios prifile文件与私钥证书匹配 的问题

最近两天,新的APP准备要上线,然后打包正式发布版 时,总是提示不匹配 证书照hbuilder里面的文档 一样也不行,然后百度了N种方法,都是不行,而且也比较少搜索到相关问题. 后来都是谷歌了下,找到 ...

- socket系统化入门

1.简单socket完成消息发送与接收 服务端: package com.wfd360.com.socket; import java.io.*; import java.net.ServerSock ...

- Jackson 将数组json转List泛型

闲话不多说,直接上干活,见代码就懂. package com.zzcloud.job.common; import java.util.ArrayList; import java.util.List ...

- 10 分钟上手 Vim,常用命令大盘点

传闻有 180 万的程序员不知道如何退出 Vim 编辑器,真的有这么困难吗?下面给大家整理了一份 Vim 常用命令,让你 10 分钟快速上手 Vim,溜得飞起! 以下命令请在普通模式执行 1.移动光标 ...