CUDA—使用GPU暴力破解密码

GPU支持大规模的并行加速运算,胜在量上,CPU处理大量的并行运算显得力不从心,它是胜在逻辑上。利用显卡加速的应用越来越多,但如果说GPU即将或最终将替代CPU还有点言过其实,二者最终将优势互补,各尽所能。

使用显卡的无脑并行运算破解密码是一个不错的选择。这里选择一种简单的情况,限定密码是6位纯数字,并且不限定输入次数,这种 情况下可以使用GPU暴力破解,当然仅供娱乐,并无任何实际的应用价值。

#include "cuda_runtime.h"

#include "device_launch_parameters.h"

#include <stdio.h>

#include <iostream>

#include "time.h"

using namespace std;

//密码破解入口函数

cudaError_t BreakWithCuda(const int *userKeyWord, int *keyWordByGPU);

//密码破解核函数

__global__ void BreakPasswordKernel(const int *userKeyWord, int *keyWordByGPU)

{

//获取线程的索引号

int blockId = blockIdx.y*gridDim.x + blockIdx.x;

int threadID = blockId*blockDim.x + threadIdx.x;

if (threadID == *userKeyWord)

{

*keyWordByGPU = threadID;

}

}

int main()

{

int userWord = 0; //用户输入的密码

int keyWordByGPU = 0; //接收GPU破解的密码

cout << "请输入你设置的密码(6位阿拉伯数字):" << endl;

cin >> userWord;

const int keyWord = userWord;

getchar();

//计算耗时变量

clock_t startTime, endTime;

startTime = clock();

cudaError_t cudaStatus = BreakWithCuda(&keyWord, &keyWordByGPU);

if (cudaStatus != cudaSuccess) {

fprintf(stderr, "BreakWithCuda failed!");

return 1;

}

//重置GPU设备

cudaStatus = cudaDeviceReset();

if (cudaStatus != cudaSuccess) {

fprintf(stderr, "cudaDeviceReset failed!");

return 1;

}

cout << "\n经GPU运算破解的用户密码是:" << endl;

//输出破解的密码,不足6位前补0

cout.fill('0');

cout.width(6); //总长度6位

cout << keyWordByGPU << endl << endl;

endTime = clock(); //破解耗时,以秒位单位

float spendTime = (float)(endTime - startTime) / CLOCKS_PER_SEC;

cout << "耗时:\n" << spendTime << "seconds" << endl;

getchar();

return 0;

}

cudaError_t BreakWithCuda(const int *userKeyword, int *keyWordByGPU)

{

int *dev_userKeyWord = 0;

int *dev_keyWordByGPU = 0;

cudaError_t cudaStatus;

//选择运行设备

cudaStatus = cudaSetDevice(0);

if (cudaStatus != cudaSuccess) {

fprintf(stderr, "cudaSetDevice failed! Do you have a CUDA-capable GPU installed?");

goto Error;

}

// 在GUP上分配显存

cudaStatus = cudaMalloc((void**)&dev_userKeyWord, sizeof(int));

if (cudaStatus != cudaSuccess) {

fprintf(stderr, "cudaMalloc failed!");

goto Error;

}

cudaStatus = cudaMalloc((void**)&dev_keyWordByGPU, sizeof(int));

if (cudaStatus != cudaSuccess) {

fprintf(stderr, "cudaMalloc failed!");

goto Error;

}

// 把用户输入的密码从主机复制到设备显存上

cudaStatus = cudaMemcpy(dev_userKeyWord, userKeyword, sizeof(int), cudaMemcpyHostToDevice);

if (cudaStatus != cudaSuccess) {

fprintf(stderr, "cudaMemcpy failed!");

goto Error;

}

dim3 grid(100, 100); //创建一个包含100*100个线程块的Grid

BreakPasswordKernel << <grid, 100 >> > (dev_userKeyWord, dev_keyWordByGPU);

// GPU运行错误检查

cudaStatus = cudaGetLastError();

if (cudaStatus != cudaSuccess) {

fprintf(stderr, "BreakPasswordKernel launch failed: %s\n", cudaGetErrorString(cudaStatus));

goto Error;

}

// cudaDeviceSynchronize waits for the kernel to finish, and returns

// any errors encountered during the launch.

cudaStatus = cudaDeviceSynchronize();

if (cudaStatus != cudaSuccess) {

fprintf(stderr, "cudaDeviceSynchronize returned error code %d after launching BreakPasswordKernel!\n", cudaStatus);

goto Error;

}

// 把破解的密码从GPU拷贝到CPU

cudaStatus = cudaMemcpy(keyWordByGPU, dev_keyWordByGPU, sizeof(int), cudaMemcpyDeviceToHost);

if (cudaStatus != cudaSuccess) {

fprintf(stderr, "cudaMemcpy failed!");

goto Error;

}

Error:

cudaFree(dev_keyWordByGPU);

cudaFree(dev_userKeyWord);

return cudaStatus;

}

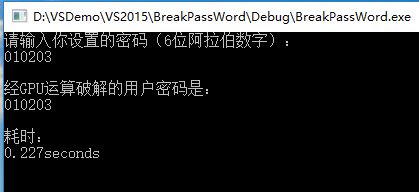

运行后提示用户输入6位密码,第一位可以为0,如果检测到最终破解的密码不足6位,则可以判断用户在第一位输入的数字是0,所以自动在密码前补上0,补足6位。

输入的密码第一位或之后若干位为0的情况:

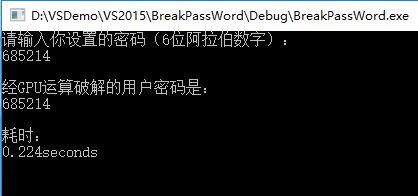

正常情况:

CUDA—使用GPU暴力破解密码的更多相关文章

- python 暴力破解密码脚本

python 暴力破解密码脚本 以下,仅为个人测试代码,环境也是测试环境,暴力破解原理都是一样的, 假设要暴力破解登陆网站www.a.com 用户 testUser的密码, 首先,该网站登陆的验证要支 ...

- 教你用免费的hihttps开源WEB应用防火墙阻止暴力破解密码

教你用免费的hihttps开源WEB应用防火墙阻止暴力破解密码 很多企业都有自己的网站,需要用户登录后才能访问,但有大量的黑客攻击软件可以暴力破解网站密码,即使破解不了也非常恶心.有没有免费的解决办法 ...

- C#.NET 大型企业信息化系统集成快速开发平台 4.2 版本 - 防止暴力破解密码、提高大型信息系统安全

几十万人使用的系统.覆盖全国.每天营业额上好几个亿的.若信息安全方面太薄弱了.那将会是致命的打击.甚至威胁到企业的正常运转.从国家层面到企业级别大家都在重视信息的安全.可控. 运行速度慢一点点可以忍受 ...

- Windows Server 2016 服务器总是有暴力破解密码导致的审核失败

最近看了一下公司服务器的日志,在安全里,总是有审核失败,特别烦人,尝试密码特别弱智,总是用Administrator做用户名,不停的变换密码,真的烦,用户里面根本就没有Administrator,早就 ...

- ASP.NET基础学习(暴力破解密码)

首先写出一段登陆程序: //ashx端 <%@ WebHandler Language="C#" Class="AddCalation" %> us ...

- L inux系统安全及应用---暴力破解密码

系统安全及应用一.开关机安全控制① 调整BIOS引导设置② GRUB限制二.终端登录安全控制① 限制root只在安全终端登录② 禁止普通用户登录举例三.系统弱口令检测① Joth the Ripper ...

- 用python 编写redis 暴力破解密码的程序

本文摘自http://blog.knownsec.com/2015/11/analysis-of-redis-unauthorized-of-expolit/ import redisimport l ...

- Centos下防止暴力破解密码 - Denyhost

参考: http://www.centoscn.com/shell/2015/0703/5781.html 从http://sourceforge.net/projects/denyhosts/fil ...

- Centos下防止ssh暴力破解密码

参考文章地址:https://yq.aliyun.com/ziliao/48446 https://www.cnblogs.com/lsdb/p/7095288.html 1.收集 /var/log/ ...

随机推荐

- MVC中url路由规则

Routing:首先获取视图页面传过来的请求,并接受url路径中的controller和action以及参数数据,根据规则将识别出来的数据传递给某controller中的某个action方法 MapR ...

- (嵌入式开发)自己写bootloader之编写第一阶段

最简单的bootloader的编写步骤: 1. 初始化硬件:关看门狗.设置时钟.设置SDRAM.初始化NAND FLASH 2. 如果bootloader比较大,要把它重定位到SDRAM 3. 把内核 ...

- 搭建hadoop2.6.0集群环境 分类: A1_HADOOP 2015-04-20 07:21 459人阅读 评论(0) 收藏

一.规划 (一)硬件资源 10.171.29.191 master 10.171.94.155 slave1 10.251.0.197 slave3 (二)基本资料 用户: jediael 目录: ...

- ASCII码的问题

数字0在ASCII的不同进制下表示:

- Nginx+Tomcat+Memcached实现会话保持(MSM)

会话保持的三种方式 Session sticky会话绑定:通过在前端调度器的配置中实现统一session发送至同一后发端服务器 Session cluster会话集群:通过配置Tomcat保持所有To ...

- 【HDU】病毒侵袭(AC自己主动机模板题)

AC自己主动机的模板题.因为输入的字符串中的字符不保证全为小写字母.所以范围应该在130之前,而前31位字符是不可能出如今字符串的(不懂得查下ACSII表即可了).所以仅仅须要开的结点数组大小为130 ...

- Xamarin Android 绑定 UVCCamera

这段时间工作上需要在Android设备上读取视频.摄像头用的是奥比中光的3D摄像头.我手上的摄像头的彩色通道使用的的UVC协议的. 在Xamarin上可用的UVC的封装基本上没有,只有一个小伙在Xam ...

- Windows共享上网的做法

作者:朱金灿 来源:http://blog.csdn.net/clever101 现在有这样一个网络应用场景:A机器是一个PC台式机,处在两个网络中,一个是处在192.168.30.1到192.168 ...

- ArcEngine 数据导入经验(转载)

转自原文ArcEngine 数据导入经验(转载) (一) GIS系统数据是基础,想必大家在做ArcEngine二次开发的过程中都会遇到向MDB和SDE写入数据的工作,我们将会通过几个篇幅,从大数据量导 ...

- Multi-Tenancy模式,基础服务大规模扩张的时候,是应该推进了。

这不是技术介绍.这是我要推进的工作,记在这里.服务的对象太多,必须隔离为不同租户了.