2019寒假训练营寒假作业(二) MOOC的网络空间安全概论笔记部分

视频课程——MOOC的网络空间安全概论笔记

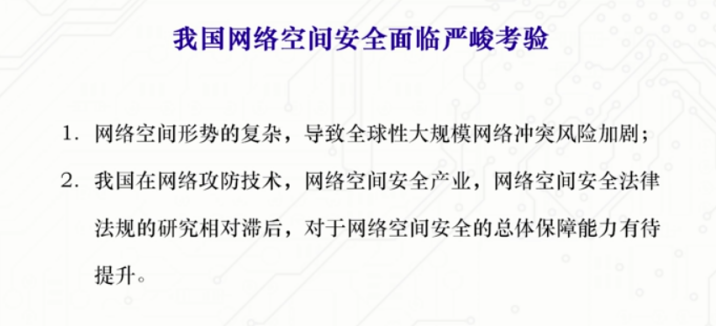

第一章 网络空间安全概述

2001年,网络空间概念被首次提出:

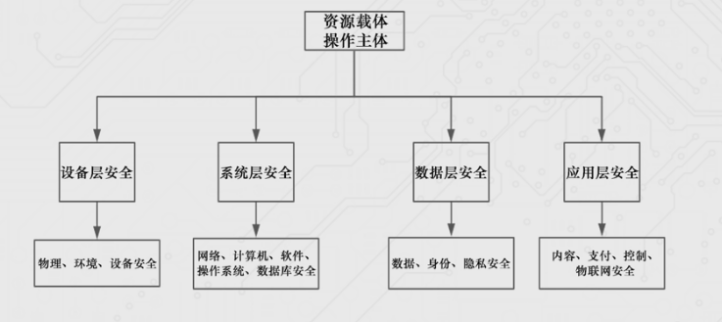

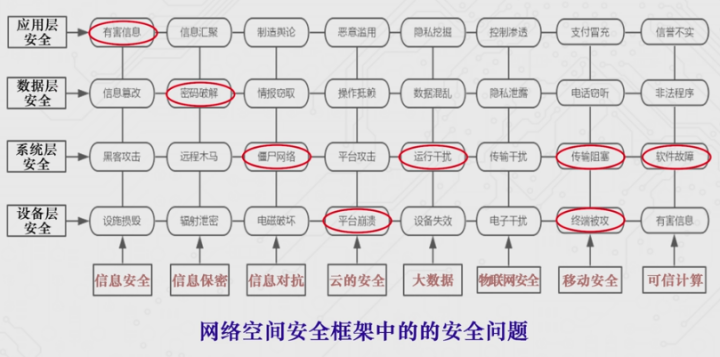

网络空间安全框架:

- 1、设备层安全:

可通过截获电磁辐射获取计算机信息、通过硬件木马(恶意电路)破坏硬件 - 2、系统层安全:

- a、SQL注入技术,传统而有效的攻击手段

- b、恶意代码

木马:秘密植入后在不知情的情况下远程操作计算机肆意窃取信息。

病毒:通过网络和邮件传播,大肆破坏计算机系统文件和数据,有的甚至可以破坏硬件。

- a、SQL注入技术,传统而有效的攻击手段

- 3、数据层安全:

- 4、应用层安全:

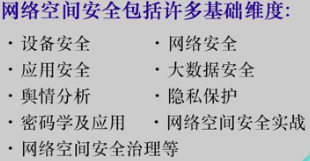

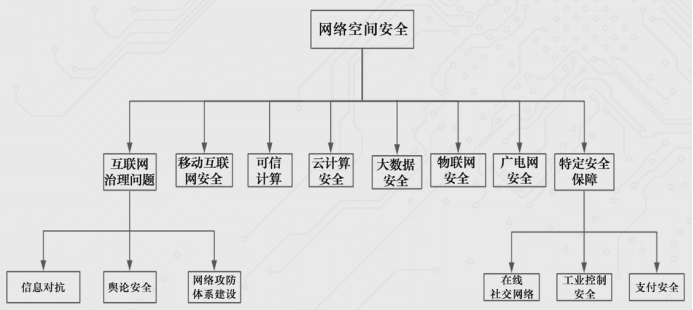

信息安全 & 网络安全 & 网络空间安全 三者的联系与区别

信息安全:

网络安全:

网络空间安全:

安全框架及安全问题:

目前重点的研究领域:有害信息,密码破解,僵尸网络,平台奔溃,运行干扰,运输阻塞,终端被攻,软件故障。

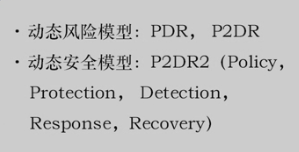

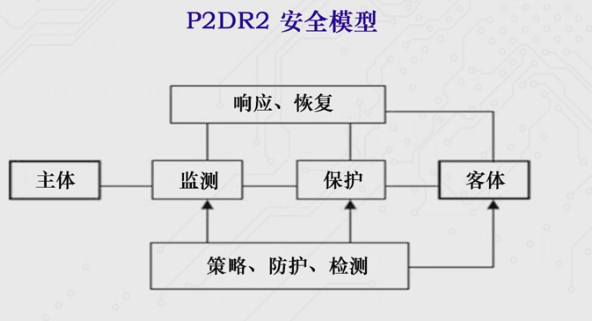

安全模型:

特点:闭环控制、主动防御

第四章 网络安全技术

4.1 网络安全技术

防火墙:Firewall(FW),屏蔽外部大部分外部网络发起的已知探测和攻击(静态、被动的防护手段)。例如不允许外部网络NCP数据包的通过,那么外网就不能使用Ping命令的主机检测来确定内部网络中主机是否存活

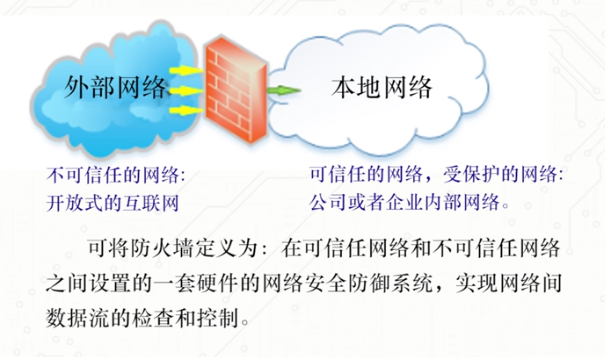

定义:

分类:

- 网络防火墙:两个或多个网络之间数据流的监控,用专门软件实现,并安装特定的防火墙软件。

- 主机防火墙:运行在主机上的一套软件,监控出入该主机的所有数据流。

对于网络防火墙:

防火墙的本质:

防火墙是安装并运行在一台或多台主机上的特殊软件。

这些硬件设备是专门针对网络数据流的检查和控制进行专门设计的,以满足网络中数据包处理速度和转发时延的要求,数据流的访问控制由安装的防火墙软件执行。

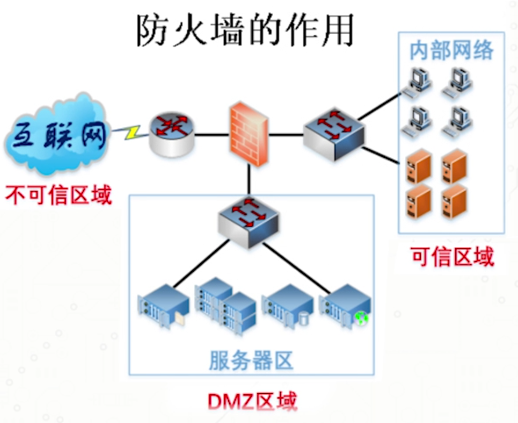

防火墙的作用:

- 1、安全域划分与安全域策略部署:将安全需求相同的接口或者IP地址,划分到相同的域,实现策略的分层管理:分为不可信区域、可信区域、DMZ区域。

- 2、根据ACL实现控制访问:通过ACL定义的报文匹配规则实现数据包的过滤

- 3、防止内部信息外泄:屏蔽会泄露内部细节服务的信息,将内部网络结构隐藏起来。

- 4、审计功能:对网络连接记录、历史记录、故障记录进行审计

- 5、部署网络地址转换:缓解地址短缺问题,隐藏内部地址信息

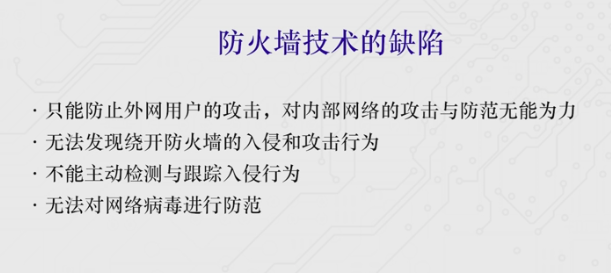

防火墙的局限性:

- 1.无法防范来自网络内部的恶意攻击。

- 2.无法防范不经过防火墙的攻击。

- 3.防火墙会带来传输延迟、通信瓶颈和单点失效等问题。

- 4.防火墙对服务器合法开放的端口攻击无法阻止。

- 5.防火墙本身也会存在漏洞而遭受攻击。

- 6.防火墙不处理病毒和木马攻击的行为。

- 7.限制了存在安全缺陷的网络服务,影响了用户使用服务的便利性。

4.2:防火墙关键技术

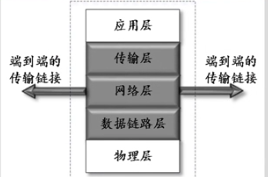

1、数据包过滤技术:

包过滤防火墙是第一代也是最基本形式的防火墙。

检查数据包的基本信息:

- IP地址

- 数据包协议类型

- 端口号

- 进出的网络接口

再与预定的ACL进行对比,判断是否放行或者丢弃。

优缺点:

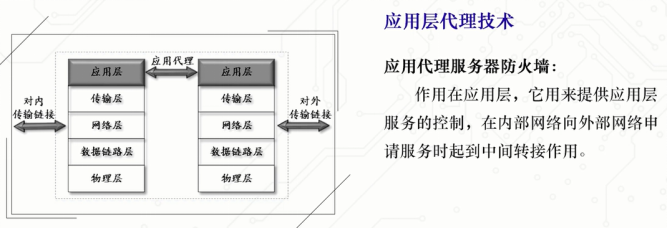

2、应用层代理技术:

代替各种网络客户端执行应用连接,所有访问都在应用层进行控制,提供两级连接或者地址转换功能,实现内外网络的隔离对源IP地址、端口、报文内容均进行检测。

对不同应用服务使用一个不同的应用代理程序,每个新的应用必须添加对此应用的服务程序。

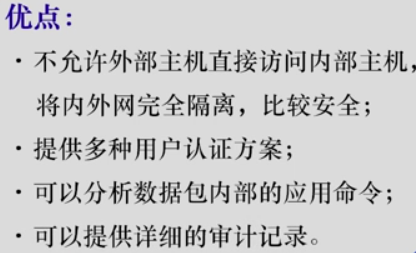

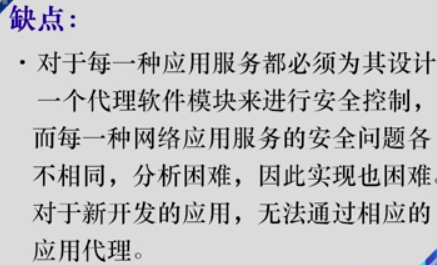

优缺点:

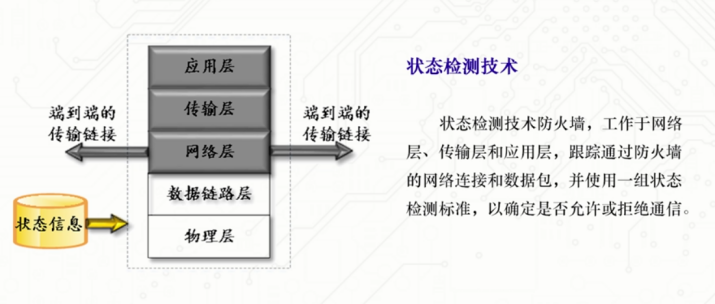

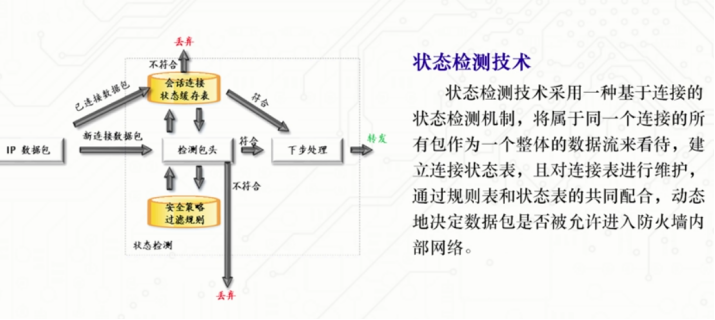

3、状态检测技术:

优缺点:

4、网络地址转换技术:

最初用于解决私有电脑主机的上网问题:由于私有电脑的IP只可作为内部网络的地址,不能在互联网的主干网络上使用,在防火墙上设置一个合法的全球IP地址,将数据包的内部网络IP地址转换成一个公共地址发送到互联网上。

在计算器网络中,网络地址转换(Network Address Translation,缩写为NAT),也叫做网络掩蔽或者IP掩蔽(IP masquerading),是一种在IP数据包通过路由器或防火墙时重写来源IP地址或目的IP地址的技术。这种技术被普遍使用在有多台主机但只通过一个公有IP地址访问因特网的私有网络中。它是一个方便且得到了广泛应用的技术。当然,NAT也让主机之间的通信变得复杂,导致了通信效率的降低。

网络地址转换的方式

- 1、多对1映射

多个内部网络地址翻译到一个IP地址,来自内部不同的连接请求可以用不同的端口号来区分。普通家庭使用这种方案 - 2、1对1映射

网关将内部网络上的每台计算机映射到NAT的合法地址集中唯一的一个IP地址 - 3、多对多映射

将大量的不可路由的内部IP地址转换为少数合法IP地址

优缺点:

5、个人防火墙:

优缺点:

总结:

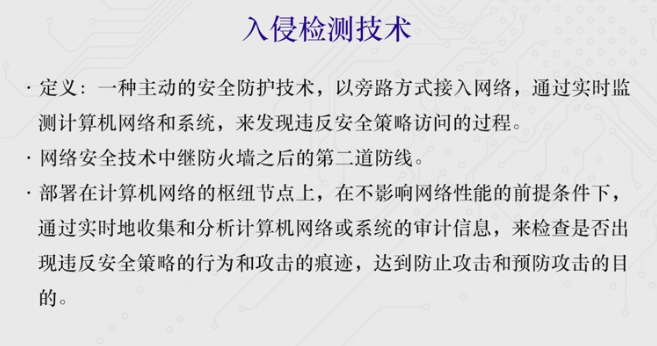

4.3 入侵检测技术

防火墙:静态的、被动的安全防护技术,串接方式进入网络,部署在内外网络的连接处,通过规则匹配对数据包进行过滤。

入侵检测技术:Intrusion Detection Systems(IDS)

作用和优势

- 能够快速检测到入侵行为。

- 形成网络入侵的威慑力,防护入:侵者的作用。

- 收集入侵信息,增强入侵防护系统的防护能力。

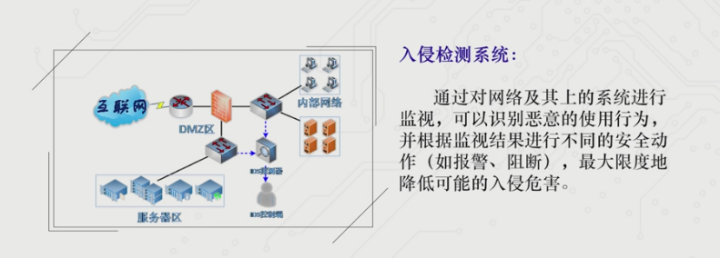

入侵检测系统主要功能

- 监控、分析用户和系统的活动。

- 发现入侵企图和异常现象。

- 审计系统的配置和漏洞。

- 评估关键系统和数据文件的完整性。

- 对异常活动的统计与分析。

- 识别攻击的活动模型。

- 实时报警与主动响应。

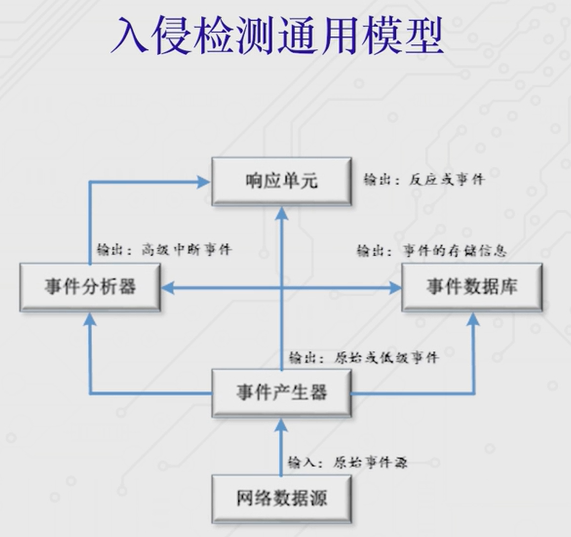

入侵检测通用模型

根据信息和时间采集来源分类

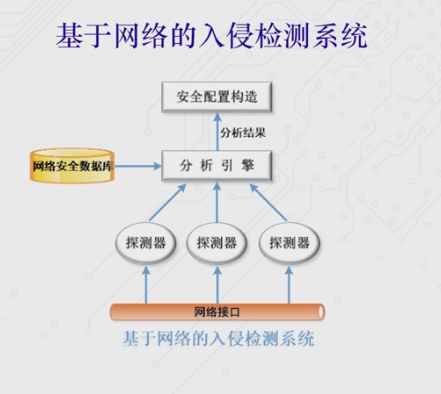

- 1、基于网络的入侵检测系统:以网络数据包作为数据源,通过实时监控网络关键节点的原始流量信息,分析入侵行为和异常现象。

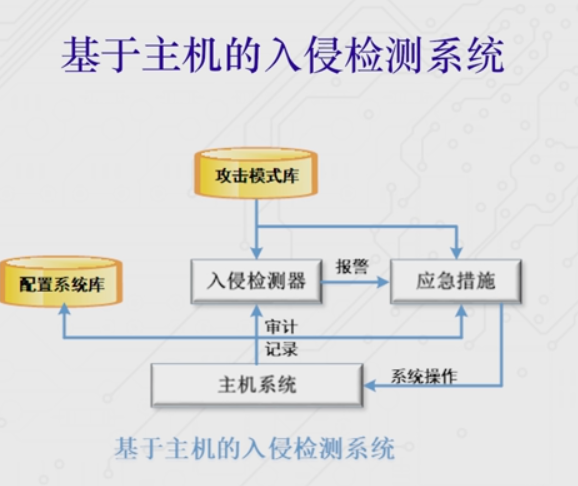

- 2、基于主机的入侵检测系统:以主机系统的审计记录和认证信息作为数据源,通过分析这些数据,来发现成功入侵行为或者入侵的事态行为,主要用于保护运行关键应用的服务。

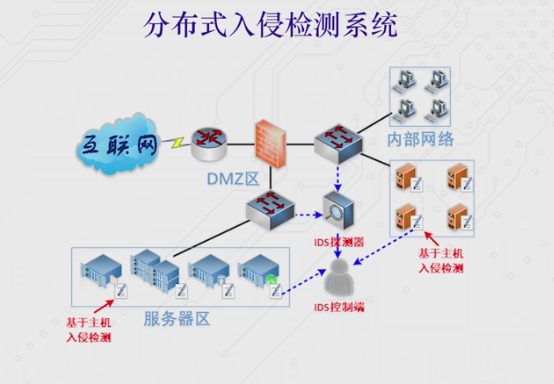

- 3、分布式入侵检测系统:综合应用基于主机和网络的入侵检测数据源,采用分布式的结构,在关键主机上采用主机入侵检测,在网络关键结点上采用网络入侵监测,同时检测来自主机系统的审计日记和来自网络的数据流,判断被保护系统是否受到攻击。

入侵检测方法分类

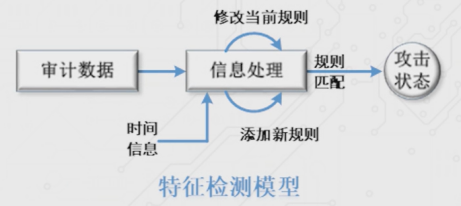

- 1、特征检测——检测已知攻击

也叫做误用检测,通过特定的特征匹配来检测入侵和攻击的存在(字节序列或者恶意指令序列)。但有时没有特征进行匹配>>无法发现新的或者是正常数据流为基础的攻击行为。

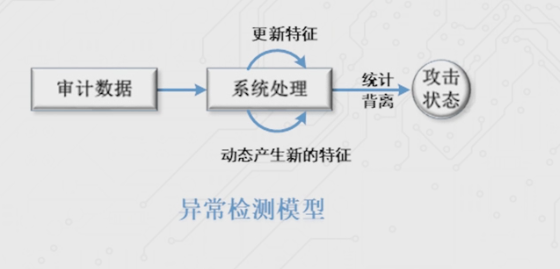

- 2、异常检测——检测未知攻击

假定了入侵攻击行为与正常的主体活动有明显的区别特征,通过使用机器学习来建立正常用户的活动模型。如果当前行为违反了该模型的规律,则认定该行为为攻击行为。容易产生漏报或者误报。

总结:

对防火墙有益的补充,可以在网络系统中快速发现已知或未知的网络攻击行为,扩展了系统管理员的安全管理能力,提高安全系统的完整性。

入侵检测系统急需解决的问题:高误报率和高漏报率

发展方向: IPS (入侵防御系统)和IMS (入侵管理系统)

构造全方位的综合安全体系:通过综合防火墙、入侵检测、漏洞扫描、安全评估等技术

4.4 虚拟专用网络

即Virtual Private Network(VPN)

VPN技术出现的起因

- 为确保机构内部信息安全

- 机构的全球IP地址数量不足

- 机构内不同部门和主机的分布范围较广

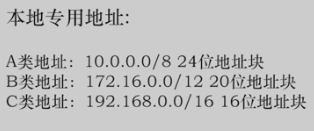

关于地址:

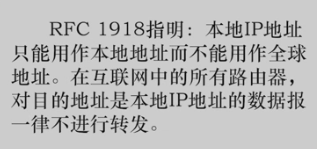

如果将本地IP地址用在互联网上,就会发生IP地址重合,导致地址的二义性问题。

采用本地IP地址的互联网络称之为:专用互联网/本地互联网/专用网。

利用公用的互联网作为本机构各专用网之间的通信载体,这样的专用网又称为虚拟专用网。

关于专用网

- 初衷:本机构的信息不能出现在互联网上。

- 所有通过互联网传送的数据都必须加密,使用加密隧道技术。

- 如果机构要构造自己的虚拟专用网,就要在每一个网点使用专门的硬件和软件并进行配置,使每一个网点的虚拟专用网系统都知道其他的网点的地址。

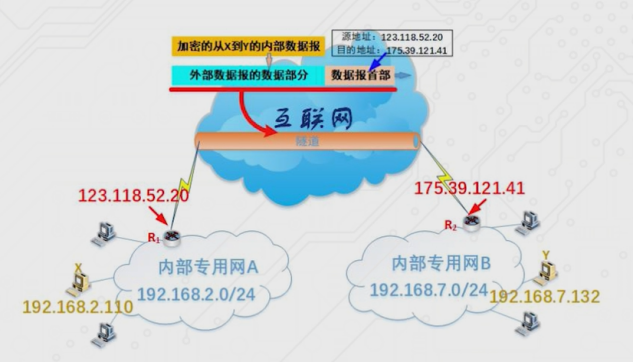

分别位于两个内部专用网的主机通信:

位于专用内部网A的x主机向路由器R1发送IP数据报(包括源地址和目的地址),R1发现目的地址需要通过互联网传送,因此加密以确保专用网数据的安全性,并将加密部分封装在互联网发送的外部数据报,发给R2路由器并接收,通过解封装,取出数据部分并进行解密,恢复成了原来的内部专用网数据报,直接交付给位于专用内部网B的y主机。(对两个主机传输过程透明)

路由器R1和R2之间的通信,逻辑上就像是点对点链路的一个隧道,其实是经过互联网的数据报传输。

VPN的一种特例——远程接入VPN(remote access VPN)

用于满足外部流动员工进行访问公司内部网络的需求,在外部工作的员工可以通过VPN软件和公司路由器之间建立VPN隧道。

防火墙与VPN的关系

防火墙部署位置基本位于专用网络的边界处,只要在防火墙上添加加密功能就实现VPN的功能,基于防火墙的VPN是最常见的一个实现方式。因此,VPN是防火墙的标准配置之一。

2019寒假训练营寒假作业(二) MOOC的网络空间安全概论笔记部分的更多相关文章

- 2019寒假训练营寒假作业(三) MOOC的网络空间安全概论笔记部分

目录 第五章 网络攻防技术 5.1:网络信息收集技术--网络踩点 信息收集的必要性及内容 网络信息收集技术 网络踩点(Footprinting) 网络踩点常用手段 5.2:网络信息收集技术 --网络扫 ...

- 2019寒假训练营寒假作业(三) 对Sketch——CM-Sketch的理解(理论题部分)

目录 实验题部分 基本题 1.简述sketch: 2.Count-min Sketch: 开放题部分 理论部分 1.解释为什么 sketch 可以省空间 2.用流程图描述Count-min sketc ...

- .NET 云原生架构师训练营(模块二 基础巩固 敏捷开发)--学习笔记

2.7.1 敏捷开发 敏捷介绍 敏捷的起源 敏捷软件开发宣言 敏捷开发十二原则 生命周期对比 敏捷开发的特点 敏捷的发展 敏捷的核心 敏捷的起源 2001年,17个老头子在一起一边滑雪,一边讨论工作, ...

- .NET 云原生架构师训练营(模块二 基础巩固 MongoDB 问答系统)--学习笔记

2.5.6 MongoDB -- 问答系统 MongoDB 数据库设计 API 实现概述 MongoDB 数据库设计 设计优化 内嵌(mongo)还是引用(mysql) 数据一致性 范式:将数据分散到 ...

- .NET 云原生架构师训练营(模块二 基础巩固 MongoDB 聚合)--学习笔记

2.5.5 MongoDB -- 聚合 排序 索引类型 创建索引 排序 // 升序 db.getCollection('author').find({}).sort({"age": ...

- .NET 云原生架构师训练营(模块二 基础巩固 RabbitMQ HelloWorld)--学习笔记

2.6.3 RabbitMQ -- HelloWorld 发送端 接收端 rabbitmq container 发送信息 https://www.rabbitmq.com/tutorials/tuto ...

- .NET 云原生架构师训练营(模块二 基础巩固 Scrum 核心)--学习笔记

2.7.2 Scrum 核心 3个工件 5个会议 5个价值观 3个工件 产品待办列表(Product Backlog) Sprint 待办列表(Sprint Backlog) 产品增量(Product ...

- .NET 云原生架构师训练营(模块二 基础巩固 Scrum 团队)--学习笔记

2.7.3 Scrum 团队 理想的环境 团队章程 如何组建 Scrum 团队 产品待办事项列表 用户故事 敏捷开发流程 理想的环境 5-9人 100% 跨职能 在一起 自组织 自组织 目标 授权 沟 ...

- 2019 SDN上机第一次作业

2019 SDN上机第一次作业 1. 安装轻量级网络仿真工具Mininet 安装Mininet的步骤 - git clone git://github.com/mininet/mininet - cd ...

随机推荐

- js中定时器使用方法经验总结

前言,最近在做一个音频播放项目的时候,碰到播放时间精度的问题,捣鼓了几天,最终巧妙的运用定时器去降低了错误发生频率 正题,下面是对定时器的使用总结,如有错误之处,请读者加以纠正. 延迟执行(1次) s ...

- Ajax的open()方法

Ajax的open()方法有3个参数:1.method:2.url:3.boolean: 参数1有get和post两个取值 参数2表示什么就不用说了 重点说下第3个参数:boolean的取值 当该bo ...

- 六个比较好用的php数组Array函数

1. array_column 返回输入数组中某个单一列的值.2. array_filter 用回调函数过滤数组中的元素.3. array_map 将用户自定义函数作用到给定数组的每个值上,返回新的值 ...

- IDELPHI是一个MIS系统初学者的乐园空间

DELPHI的长处之一是MIS系统,此空间介绍了MIS中种种问题,及使用DELPHI XE做的办法. 为什么选择DELPHI? DELPHI是开发效率很高的一个工具,但也许很多人都喜欢选择微软.NET ...

- Hadoop原理之——HDFS原理

Hadoop 3个核心组件: 分布式文件系统:Hdfs——实现将文件分布式存储在很多的服务器上(hdfs是一个基于Linux本地文件系统上的文件系统) 分布式运算编程框架:Mapreduce——实现在 ...

- 第2天 Java基础语法

第2天 Java基础语法 今日内容介绍 变量 运算符 变量 变量概述 前面我们已经学习了常量,接下来我们要学习变量.在Java中变量的应用比常量的应用要多很多.所以变量也是尤为重要的知识点! 什么是变 ...

- spring cloud 服务注册中心eureka高可用集群搭建

spring cloud 服务注册中心eureka高可用集群搭建 一,准备工作 eureka可以类比zookeeper,本文用三台机器搭建集群,也就是说要启动三个eureka注册中心 1 本文三台eu ...

- 阅读笔记《JavaScript高级程序设计》

0. 严格模式 "user strict" (1整个脚本顶部,2函数体顶部) 1. 数据类型 undefined -- 未定义 boolean string number obje ...

- HIS 与医保系统的接入方案及实现

HIS 与医保系统的接入方案及实现刘剑锋 李刚荣第三军医大学西南医院信息科(重庆 400038)摘要: 目的 建设HIS,迎接医疗改革的挑战.方法 分析HIS与地方医疗保险系统的不同特点,提出解决问题 ...

- Spring学习记录-Java 11运行eureka-server报javax.xml.bind.JAXBContext not present错

在pom.xml加入依赖就行 <dependency> <groupId>org.glassfish.jaxb</groupId> <artifactId&g ...