Django hrf:权限、频率控制

一、权限

二、频率控制

一、权限

1.权限介绍

只有超级用户才能访问指定的数据,所以就要用权限组件进行设置

2.局部使用

# 单独抽出写一个视图类

from rest_framework.permissions import BasePermission class MyPer(BasePermission):

message = '您没有权限' def has_permission(self, request, view):

# 取出当前登录用户

user = request.user

# 想取出来用户类型的是中文

ret = user.get_user_type_display()

if user.user_type == 0:

return True

else:

return False

# 嵌套需要权限认证的类上

class Books(APIView):

# Authlogin类的authenticate验证通过,有返回值,后面在写的类都不校验了

authentication_classes = [Authlogin]

permission_classes = [MyPer] # 查询方法多个

def get(self, request, *args, **kwargs):

response = {'status': 100, 'msg': '登录成功'}

print(request.user.name)

print(request.auth) book_list = models.Book.objects.all()

# 第一个参数是要序列化的queryset对象,如果序列化多条,必须指定many=True

# 问?什么情况下many=False,instance=单个对象的时候

book_ser = BookSerializer(book_list, many=True)

print(book_ser.data)

response['books'] = book_ser.data return Response(response)

permission_classes = [MyPer]

3.全局使用

#在app中setting文件中配置DEFAULT_PERMISSION_CLASSES":["app01.service.permissions.SVIPPermission",]

REST_FRAMEWORK={

"DEFAULT_AUTHENTICATION_CLASSES":["app01.service.auth.Authentication",],

"DEFAULT_PERMISSION_CLASSES":["app01.service.permissions.SVIPPermission",]

}

二、频率控制

1.频率简介

为了控制用户对某个url请求的频率,比如,一分钟以内,只能访问三次

2.自定义频率类,自定义频率规则

#自定义逻辑

#(1)取出访问者ip

# (2)判断当前ip不在访问字典里,添加进去,并且直接返回True,表示第一次访问,在字典里,继续往下走

# (3)循环判断当前ip的列表,有值,并且当前时间减去列表的最后一个时间大于60s,把这种数据pop掉,这样列表中只有60s以内的访问时间,

# (4)判断,当列表小于3,说明一分钟以内访问不足三次,把当前时间插入到列表第一个位置,返回True,顺利通过

# (5)当大于等于3,说明一分钟内访问超过三次,返回False验证失败

# 代码实现

class MyThrottles():

VISIT_RECORD = {}

def __init__(self):

self.history=None

def allow_request(self,request, view):

#(1)取出访问者ip

# print(request.META)

ip=request.META.get('REMOTE_ADDR')

import time

ctime=time.time()

# (2)判断当前ip不在访问字典里,添加进去,并且直接返回True,表示第一次访问

if ip not in self.VISIT_RECORD:

self.VISIT_RECORD[ip]=[ctime,]

return True

self.history=self.VISIT_RECORD.get(ip)

# (3)循环判断当前ip的列表,有值,并且当前时间减去列表的最后一个时间大于60s,把这种数据pop掉,这样列表中只有60s以内的访问时间,

while self.history and ctime-self.history[-1]>60:

self.history.pop()

# (4)判断,当列表小于3,说明一分钟以内访问不足三次,把当前时间插入到列表第一个位置,返回True,顺利通过

# (5)当大于等于3,说明一分钟内访问超过三次,返回False验证失败

if len(self.history)<3:

self.history.insert(0,ctime)

return True

else:

return False

def wait(self):

import time

ctime=time.time()

return 60-(ctime-self.history[-1])

# 内置频率的局部使用

写一个类,继承自SimpleRateThrottle,(根据IP限制)问:要根据用户现在怎么写

from rest_framework.throttling import SimpleRateThrottle

class VisitThrottle(SimpleRateThrottle):

scope = 'luffy'

def get_cache_key(self, request, view):

return self.get_ident(request)

在setting里配置:(一分钟访问三次)

REST_FRAMEWORK = {

'DEFAULT_THROTTLE_RATES':{

'luffy':'3/m'

}

}

在视图类里使用

throttle_classes = [MyThrottles,]

错误中文显示

class Course(APIView):

authentication_classes = [TokenAuth, ]

permission_classes = [UserPermission, ]

throttle_classes = [MyThrottles,] def get(self, request):

return HttpResponse('get') def post(self, request):

return HttpResponse('post')

def throttled(self, request, wait):

from rest_framework.exceptions import Throttled

class MyThrottled(Throttled):

default_detail = '傻逼啊'

extra_detail_singular = '还有 {wait} second.'

extra_detail_plural = '出了 {wait} seconds.'

raise MyThrottled(wait)

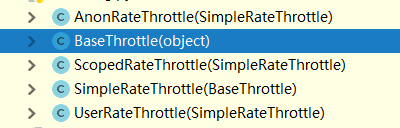

内置频率限制类:

BaseThrottle是所有类的基类:方法:def get_ident(self, request)获取标识,其实就是获取ip,自定义的需要继承它

AnonRateThrottle:未登录用户ip限制,需要配合auth模块用

SimpleRateThrottle:重写此方法,可以实现频率现在,不需要咱们手写上面自定义的逻辑

UserRateThrottle:登录用户频率限制,这个得配合auth模块来用

ScopedRateThrottle:应用在局部视图上的(忽略)

#全局使用

四 内置频率类及全局使用

REST_FRAMEWORK = {

'DEFAULT_THROTTLE_CLASSES':['app01.utils.VisitThrottle',],

'DEFAULT_THROTTLE_RATES':{

'luffy':'3/m'

}

}

Django hrf:权限、频率控制的更多相关文章

- Django万能权限框架组件

业务场景分析 假设我们在开发一个培训机构的 客户关系管理系统,系统分客户管理.学员管理.教学管理3个大模块,每个模块大体功能如下 客户管理 销售人员可以录入客户信息,对客户进行跟踪,为客户办理报名手续 ...

- Django:RestFramework之-------频率控制

5.频率控制 5.1频率监控代码实现 import time VISIT_RECORD = {} class VisitThrottle(object): def __init__(self): #定 ...

- [Django]用户权限学习系列之权限管理界面实现

本系列前三章: http://www.cnblogs.com/CQ-LQJ/p/5604331.htmlPermission权限基本操作指令 http://www.cnblogs.com/CQ-LQJ ...

- [Django]用户权限学习系列之设计自有权限管理系统设计思路

若在阅读本片文章遇到权限操作问题,请查看本系列的前两章! http://www.cnblogs.com/CQ-LQJ/p/5609690.html和http://www.cnblogs.com/CQ- ...

- [Django]用户权限学习系列之User权限基本操作指令

针对Django 后台自带的用户管理系统,虽说感觉还可以,但是为了方便用户一些操作,特别设计自定义的用户权限管理系统. 在制作权限页面前,首先需要了解权限和用户配置权限的指令,上章讲到权限的添加,删除 ...

- [Django]用户权限学习系列之Permission权限基本操作指令

若需建立py文件进行测试,则在文件开始加入以下代码即可 #coding:utf-8 import os os.environ.setdefault("DJANGO_SETTINGS_MODU ...

- 【django之权限组件】

一.需求分析 RBAC(Role-Based Access Control,基于角色的访问控制),就是用户通过角色与权限进行关联.简单地说,一个用户拥有若干角色,一个角色拥有若干权限.这样,就构造成& ...

- django用户权限操作

第一步:创建数据库和超级管理员,为了比较方便使用(里面有些的是没用的),额外新增 chioces , per_method , argument_list # 用户权限# 建立一个权限表,将映射关系存 ...

- Django之权限管理

Django权限管理之初步完整版 项目背景:这是一个权限管理系统(给一些角色和他们的权限指URL和页面可以删除的按钮比如:增删改查) 使用到了中间件,和初始化权限,使用了admin的后台管理系统. 我 ...

随机推荐

- 看看BeginInvoke的用法,亲爱的们

看看它是杂带参数的哈 using System; using System.Threading; class MyTest { delegate bool deleTest(string a,stri ...

- SSRS 2016 Forms Authentication

SSRS 2016 comes with completely new report manager web interface and implementing form authenticatio ...

- Exploit completed, but no session was created.

在kali上做metasploit实验,步骤如下: msf5 exploit(windows/mssql/mssql_payload) > show options Module options ...

- 解决maven打包时,会编译特定文件导致文件不可用

<plugin> <groupId>org.apache.maven.plugins</groupId> <artifactId>maven-resou ...

- Oracle 数据库 alert日志及trace日志的清理

Oracle 数据库 alert日志及trace日志的清理 方案一: 暂停数据库的trace 登录到数据库 sqlplus / as sysdba 修改参数: SQL> alter system ...

- MapReduce的shuffle过程详解

[学习笔记] 结果分析:shuffle的英文是洗牌,混洗的意思,洗牌就是越乱越好的意思.当在集群的情况下是这样的,假如有三个map节点和三个reduce节点,一号reduce节点的数据会来自于三个ma ...

- JAVA_split 字符串按照 . 分割

split 按照 . 分割字符串时 需要进行转义 代码: String[] str = obj_str.split("\\.") split 按照 \ 分割字符串时 需要多次转义 ...

- (七)Session 对象知识点总结(来自那些年的笔记)

如果你想要转载话,可不可以不要删掉下面的 作者信息 呀!: 作者:淮左白衣 写于 来源笔者自己之前学javaWeb的时候,写的笔记 : 目录 Session对象 Session和cookie的主要区别 ...

- Python 【文件的读写】

文件读写 A 读取文件 读文件三步:开——读——关.file1 = open('/Users/Ted/Desktop/test/abc.txt','r',encoding='utf-8')第一个参数是 ...

- 【5号课堂】scratch制作电子生日贺卡

贺卡在我国的使用由来已久,在古代,上层士大夫有用名帖互相问候的习俗 唐宋以后,贺卡的名称及功能有所进步,称为”门状“或“飞帖“,到了明清,又叫“红单“.“贺年帖“等等,听着名字就知功能越来越世俗化,文 ...