[转帖]年度网络攻击大调查:SSH端口最易受网络攻击,HTTPS其次!

年度网络攻击大调查:SSH端口最易受网络攻击,HTTPS其次!

https://zhuanlan.kanxue.com/article-9431.htm

一般来说,人们会通过检查端口、更新设备等多种措施来预防大多数网络攻击威胁。

这次调查报告相对权威,其样本用户超过4000,分析了超过5000次攻击事件。

顶级端口攻击率高

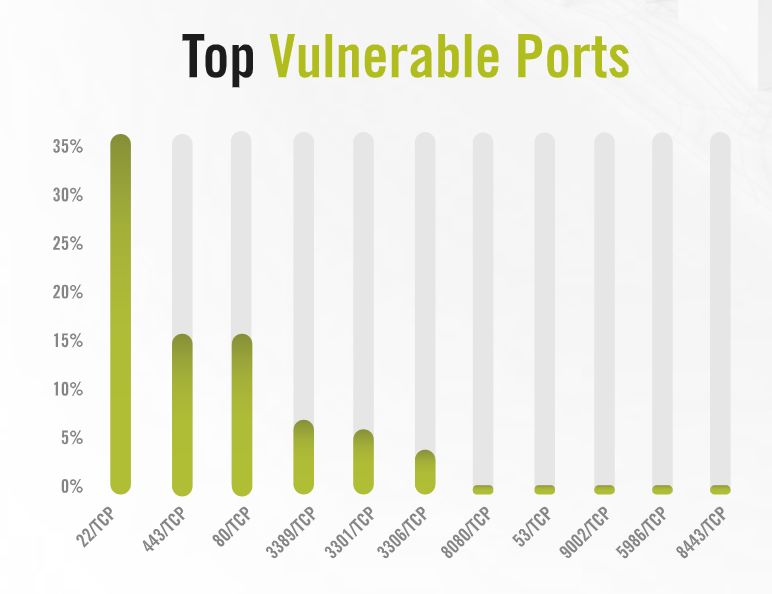

报告指出,黑客用于执行攻击的端口前三位是SSH、HTTP和HTTPS,而这些恰恰是受人们信任的顶级端口。

作为基本网络安全观,所有网络端口都应进行纵深防御并在每台主机上安装防火墙,并监控和过滤端口流量。此外,定期进行端口扫描和渗透测试也是确保安全和检查漏洞的最佳措施。

过时系统和弱加密软件

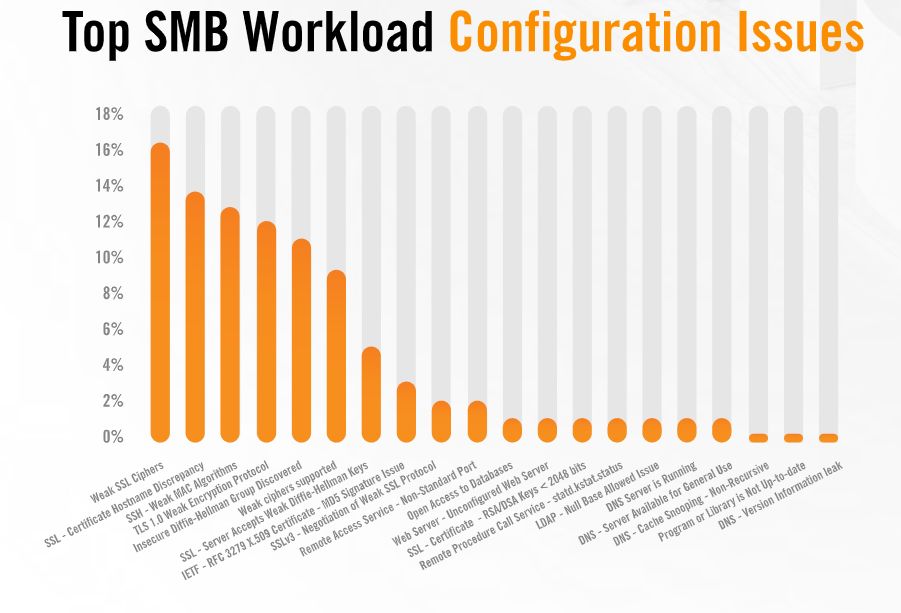

此外,其他破坏安全性的漏洞还存在于一些弱加密和过时的软件中,这两项分别占这次调查的66%和75%。

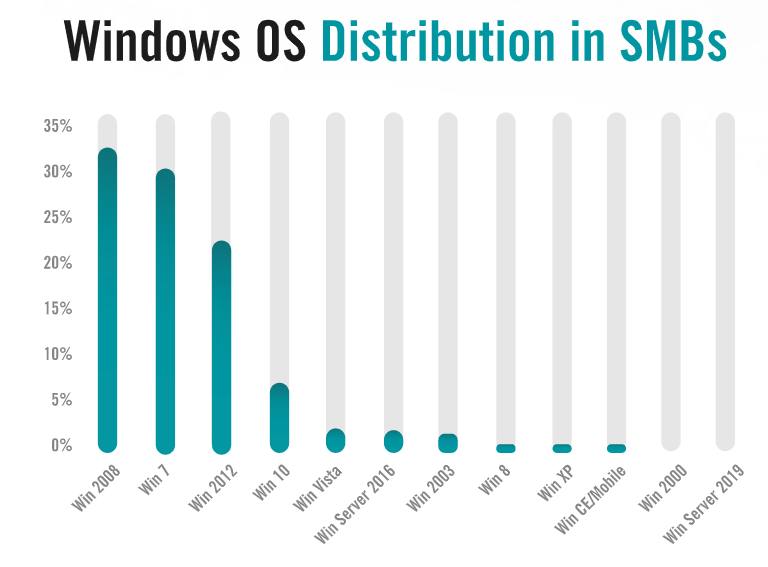

也有部分用户仍然使用Windows XP这一在2014年已经停止支持的系统。

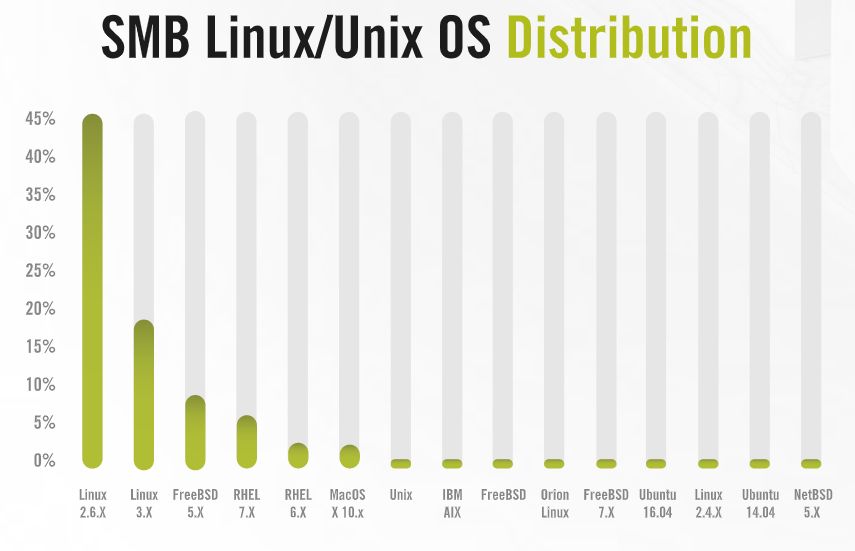

此外,在调查中,几乎有一半的Linux系统运行的内核已经过时,也就是他们的版本在过去三年中一直没有得到支持,并且存在超过65个已知的漏洞。

攻击事件层出不穷,但是经过调查依然可以发现一些规律,有效了解这些攻击手段,身为用户的我们也能够及时防御。

[转帖]年度网络攻击大调查:SSH端口最易受网络攻击,HTTPS其次!的更多相关文章

- [转载]详解ssh端口转发(二)

关于使用ssh portforwarding来进行FQ的操作,网络上已经有很多很好的文章,我在这里只是画两个图解释一下. 首先要记住一件事情就是: SSH 端口转发自然需要 SSH 连接,而 SSH ...

- 【转】实战 SSH 端口转发

本文转自:http://www.ibm.com/developerworks/cn/linux/l-cn-sshforward/index.html,至于有什么用,懂的懂! 实战 SSH 端口转发 通 ...

- SSH 端口转发

第一部分 概述 当你在咖啡馆享受免费 WiFi 的时候,有没有想到可能有人正在窃取你的密码及隐私信息?当你发现实验室的防火墙阻止了你的网络应用端口,是不是有苦难言?来看看 SSH 的端口转发功能能给我 ...

- 实战 SSH 端口转发

转自实战 SSH 端口转发 通过本文的介绍,读者可以从中了解到如何应用 SSH 端口转发机制来解决日常工作 / 生活中的一些问题.学会在非安全环境下使用端口转发来加密网络应用,保护个人隐私以及重要商业 ...

- SSH25个命令 + 深入SSH端口转发细节

OpenSSH是SSH连接工具的免费版本.telnet,rlogin和ftp用户可能还没意识到他们在互联网上传输的密码是未加密的,但SSH是加密的,OpenSSH加密所有通信(包括密码),有效消除了窃 ...

- SSH端口转发详解及实例

一.SSH端口转发简介 SSH会自动加密和解密所有SSH客户端与服务端之间的网络数据.但是,SSH还能够将其他TCP端口的网络数据通SSH链接来转发,并且自动提供了相应的加密及解密服务.这一过程也被叫 ...

- 利用SSH端口转发实现跨机器直接访问

在实际项目测试中经常会遇到数据库操作,但是因为公司安全问题,访问数据库往往需要通过跳板机.但通过跳板机,测试效率大打折扣,因此通过使用SSH端口转发,从而达到跨机器直接访问数据库.实际项目中的应用会比 ...

- SSH端口转发(本地转发、远程转发、动态转发)

SSH端口转发 一:什么是端口转发? SSH 会自动加密和解密所有SSH 客户端与服务端之间的网络数据.但是,SSH 还能够将其他TCP 端口的网络数据通过SSH 链接来转发,并且自动提供 ...

- SSH端口转发详解及实例-转载

作者:珂儿吖 出处:http://www.cnblogs.com/keerya/ 目录 1.1 SSH端口转发的两大功能 实验一:实现SSH端口转发——本地转发 实验二.实现SSH端口转发——远程转发 ...

随机推荐

- (转)hadoop 集群常用端口

转载于:https://www.cnblogs.com/liying123/p/7097806.html hadoop集群的各部分一般都会使用到多个端口,有些是daemon之间进行交互之用,有些是用于 ...

- selenium反爬机制

使用selenium模拟浏览器进行数据抓取无疑是当下最通用的数据采集方案,它通吃各种数据加载方式,能够绕过客户JS加密,绕过爬虫检测,绕过签名机制.它的应用,使得许多网站的反采集策略形同虚设.由于se ...

- 接口操作XML

接口操作XML 以下代码旨在 脱离TXMLDocument 操作 xml. unit Unit3; interface uses Windows, Messages, SysUtils, Varian ...

- 详谈mysqldump数据导出的问题

1,使用mysqldump时报错(1064),这个是因为mysqldump版本太低与当前数据库版本不一致导致的. mysqldump: Couldn't execute 'SET OPTION SQL ...

- Dubbo 2.6.0升级到2.7.3

dubbo依赖,修改groupId和升级version版本号 <dependency> <groupId>com.alibaba</groupId> <art ...

- pytorch基础学习(一)

在炼丹师的路上越走越远,开始入手pytorch框架的学习,越炼越熟吧... 1. 张量的创建和操作 创建为初始化矩阵,并初始化 a = torch.empty(, ) #创建一个5*3的未初始化矩阵 ...

- Python Log Viewer

https://pythonhosted.org/logview/

- mybatis 的 <![CDATA[ ]]> 标签作用

有个细节一直没有注意到,今天mark一下: mybatis进行时间比较的时候我们会这么写,一直都是在复制粘贴所以没有注意,一个标签<![CDATA[ ]]> 今天在做另外一个有时间比较sq ...

- Leetcode: Sum of Two Integers && Summary: Bit Manipulation

Calculate the sum of two integers a and b, but you are not allowed to use the operator + and -. Exam ...

- ISO/IEC 9899:2011 条款6.4.1——关键字

6.4.1 关键字 语法 1.以下为关键字: auto break case char const continue default do double ...