SpringBoot整合Shiro实现权限控制

1、SpringBoot整合Shiro

Apache Shiro是一个强大且易用的Java安全框架,执行身份验证、授权、密码和会话管理。

1.1、shiro简介

shiro有个核心组件,分别为Subject、SecurityManager和Realms

- Subject:相当于当前操作的”用户“,这个用户不一定是一个具体的人,是一个抽象的概念,表明的是和当前程序进行交互的任何东西,例如爬虫、脚本、等等。所有的Subject都绑定到SecurityManager上,与 Subject 的所有交互都会委托给 SecurityManager;可以把 Subject 认为是一个门面;SecurityManager 才是实际的执行者。

- SecurityManager:这个是shiro框架的核心,所有与安全相关的操作都会与它进行交互,它管理者所有的Subject。

- Realms:充当了Shiro与应用安全数据间的”桥梁“,当对用户执行认证(登录)和授权(访问控制)验证时,SecurityManager 需要从 Realm 获取相应的用户进行比较以确定用户身份是否合法;也需要从 Realm 得到用户相应的角色 / 权限进行验证用户是否能进行操作。

如果想要更加深入的了解的shrio可以参考:https://www.w3cschool.cn/shiro/co4m1if2.html

1.2、代码的具体实现

1.2.1、Maven的配置

<!--shiro-->

<dependency>

<groupId>org.apache.shiro</groupId>

<artifactId>shiro-spring-boot-starter</artifactId>

<version>1.7.1</version>

</dependency>

<!--shiro整合thymeleaf-->

<dependency>

<groupId>com.github.theborakompanioni</groupId>

<artifactId>thymeleaf-extras-shiro</artifactId>

<version>2.0.0</version>

</dependency>

<!--shiro缓存-->

<dependency>

<groupId>org.apache.shiro</groupId>

<artifactId>shiro-ehcache</artifactId>

<version>1.7.1</version>

</dependency>

shiro默认是与jsp进行使用的,而这里是shiro整合thymeleaf所有要导入shiro整合thymeleaf的jar包

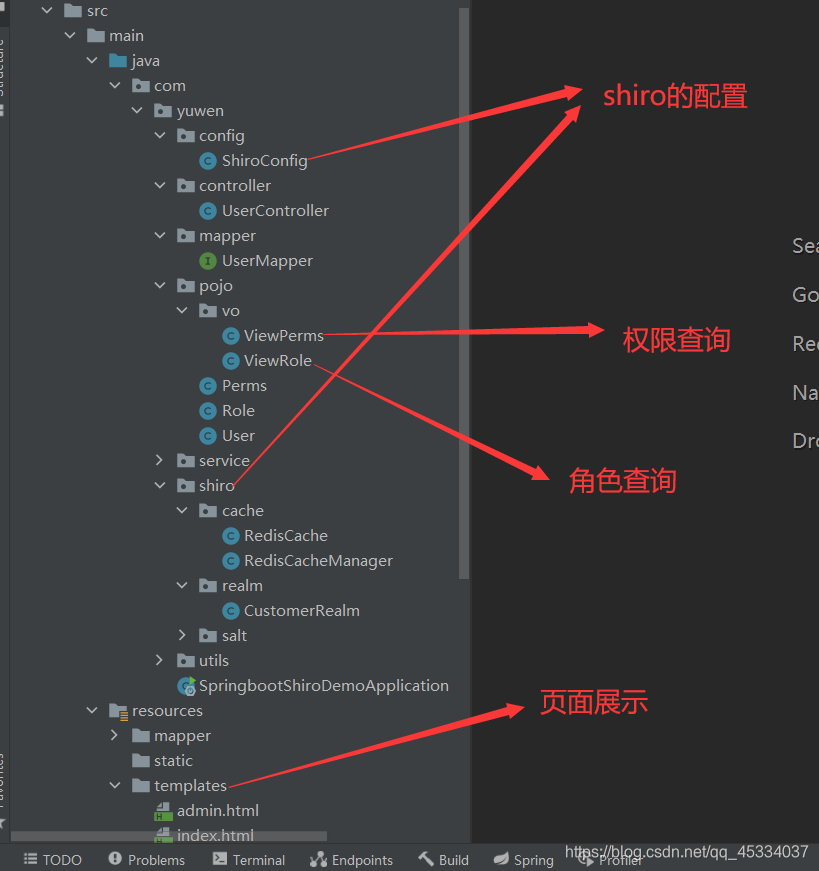

1.2.2、整合需要实现的类

一般来说整合只需要完成两个类的实现即可

一个是 ShiroConfig 一个是 CustomerRealm

如果需要添加shiro缓存并且不是自带的缓存而是redis缓存还需要进行另外两个类的编写

一个是 RedisCache 一个是 RedisCacheManager

1.2.3、项目结构

1.2.4、ShiroConfig的实现

未加shiro的缓存

package com.yuwen.config;

import at.pollux.thymeleaf.shiro.dialect.ShiroDialect;

import com.yuwen.shiro.cache.RedisCacheManager;

import com.yuwen.shiro.realm.CustomerRealm;

import org.apache.shiro.authc.credential.HashedCredentialsMatcher;

import org.apache.shiro.realm.Realm;

import org.apache.shiro.spring.web.ShiroFilterFactoryBean;

import org.apache.shiro.web.mgt.DefaultWebSecurityManager;

import org.springframework.beans.factory.annotation.Qualifier;

import org.springframework.context.annotation.Bean;

import org.springframework.context.annotation.Configuration;

import java.util.HashMap;

import java.util.Map;

@Configuration

public class ShiroConfig {

//让页面shiro标签生效

@Bean

public ShiroDialect shiroDialect(){

return new ShiroDialect();

}

//1、创建shiroFilter 负责拦截所有请求

@Bean

public ShiroFilterFactoryBean shiroFilterFactoryBean(DefaultWebSecurityManager defaultWebSecurityManager){

ShiroFilterFactoryBean factoryBean = new ShiroFilterFactoryBean();

//给filter设置安全管理

factoryBean.setSecurityManager(defaultWebSecurityManager);

//配置系统的受限资源

//配置系统公共资源 全部都能访问的设置anon

Map<String,String> map = new HashMap<>();

map.put("/main","authc");//请求这个资源需要认证和授权 authc表示需要认证后才能访问

map.put("/admin","roles[admin]"); //表示admin角色才能访问 roles[]表示需要什么角色才能访问

map.put("/manage","perms[user:*:*]"); //表示需要user:*:*权限才能访问 perms[]表示需要什么权限才能访问

//访问需要认证的页面如果未登录会跳转到/login路由进行登陆

factoryBean.setLoginUrl("/login");

//访问未授权页面会自动跳转到/unAuth路由

factoryBean.setUnauthorizedUrl("/unAuth");

factoryBean.setFilterChainDefinitionMap(map);

return factoryBean;

}

//2、创建安全管理器

@Bean

public DefaultWebSecurityManager defaultWebSecurityManager(@Qualifier("getRealm") Realm realm){

DefaultWebSecurityManager securityManager = new DefaultWebSecurityManager();

//给安全管理器设置

securityManager.setRealm(realm);

return securityManager;

}

//3、创建自定义的realm

@Bean

public Realm getRealm(){

CustomerRealm customerRealm = new CustomerRealm();

//修改凭证校验匹配器

HashedCredentialsMatcher credentialsMatcher = new HashedCredentialsMatcher();

//设置加密算法为md5

credentialsMatcher.setHashAlgorithmName("MD5");

//设置散列次数

credentialsMatcher.setHashIterations(1024);

customerRealm.setCredentialsMatcher(credentialsMatcher);

return customerRealm;

}

}

因为一般在数据库中设置明文密码不安全,所有我这里对密码进行了md5加密,我的加密方式为:密码 = 密码+盐+散列次数 而后进行MD5加密 所以这里创建自定义的realm时需要进行设置匹配器这样登录时密码才能匹配成功

1.2.5、CustomerRealm的实现

package com.yuwen.shiro.realm;

import com.yuwen.pojo.User;

import com.yuwen.pojo.vo.ViewPerms;

import com.yuwen.pojo.vo.ViewRole;

import com.yuwen.service.UserService;

import com.yuwen.shiro.salt.MyByteSource;

import org.apache.shiro.authc.AuthenticationException;

import org.apache.shiro.authc.AuthenticationInfo;

import org.apache.shiro.authc.AuthenticationToken;

import org.apache.shiro.authc.SimpleAuthenticationInfo;

import org.apache.shiro.authz.AuthorizationInfo;

import org.apache.shiro.authz.SimpleAuthorizationInfo;

import org.apache.shiro.realm.AuthorizingRealm;

import org.apache.shiro.subject.PrincipalCollection;

import org.apache.shiro.util.CollectionUtils;

import org.springframework.util.ObjectUtils;

import javax.annotation.Resource;

import java.util.List;

//自定义realm

public class CustomerRealm extends AuthorizingRealm {

@Resource

private UserService userService;

//授权

@Override

protected AuthorizationInfo doGetAuthorizationInfo(PrincipalCollection principalCollection) {

//获取身份信息

String primaryPrincipal = (String)principalCollection.getPrimaryPrincipal();

//根据主身份信息获取角色 和 权限信息

List<ViewRole> roles = userService.findRolesByUsername(primaryPrincipal);

if (!CollectionUtils.isEmpty(roles)){

SimpleAuthorizationInfo simpleAuthorizationInfo = new SimpleAuthorizationInfo();

roles.forEach(viewRole -> {

simpleAuthorizationInfo.addRole(viewRole.getName());

//权限信息

List<ViewPerms> perms = userService.findPermsByRoleId(viewRole.getName());

if (!CollectionUtils.isEmpty(perms)){

perms.forEach(viewPerms -> {

simpleAuthorizationInfo.addStringPermission(viewPerms.getPName());

});

}

});

return simpleAuthorizationInfo;

}

return null;

}

//认证

@Override

protected AuthenticationInfo doGetAuthenticationInfo(AuthenticationToken authenticationToken) throws AuthenticationException {

//获取登入的身份信息

String principal = (String) authenticationToken.getPrincipal();

User user = userService.findByUsername(principal);

if (!ObjectUtils.isEmpty(user)){

//ByteSource.Util.bytes(user.getSalt()) 通过这个工具将盐传入

//如果身份认证验证成功,返回一个AuthenticationInfo实现;

return new SimpleAuthenticationInfo(user.getUsername(),user.getPassword(),new MyByteSource(user.getSalt()),this.getName());

}

return null;

}

}

在登录时会自动调用这个身份验证 在验证时如果出错,会报异常,我在controller层接收了异常并处理

controller层中登录时的异常处理

@PostMapping("/login")

public String login(String username,String password){

//获取主体对象

Subject subject = SecurityUtils.getSubject();

try {

//自动调用CustomerRealm 类中的身份验证方法

subject.login(new UsernamePasswordToken(username,password));

return "index";

}catch (UnknownAccountException e){ //接收异常并处理

e.printStackTrace();

model.addAttribute("msg","用户名有误,请重新登录");

}catch (IncorrectCredentialsException e){//接收异常并处理

e.printStackTrace();

model.addAttribute("msg","密码有误,请重新登录");

}

return "login";

}

1.2.6、shiro缓存配置

定义了shiro缓存,用户登录后,其用户信息、拥有的角色 / 权限不必每次去查,这样可以提高效率

默认缓存的配置

在 ShiroConfig中 的 getRealm() 方法中开启缓存管理

@Bean

public Realm getRealm(){

CustomerRealm customerRealm = new CustomerRealm();

//开启缓存管理

customerRealm.setCacheManager(new EhCacheManager());

//开启全局缓存

customerRealm.setCachingEnabled(true);

//开启认证缓存

customerRealm.setAuthenticationCachingEnabled(true);

customerRealm.setAuthenticationCacheName("authenticationCache");

//开启权限缓存

customerRealm.setAuthorizationCachingEnabled(true);

customerRealm.setAuthorizationCacheName("authorizationCache");

return customerRealm;

}

与reids整合的缓存这里就不说明了,放在源码里自己查看,源码在下方

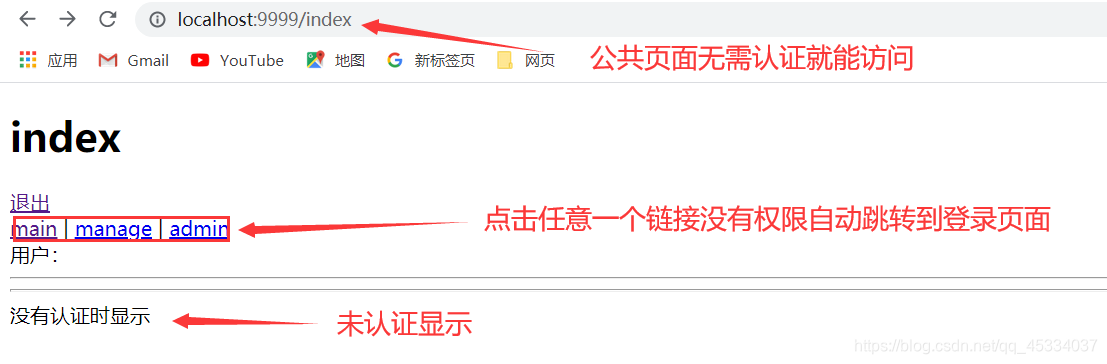

1.2.7、主页index.html的设置

在这里用标签来判断某些区域需要认证或什么角色或者什么权限才能访问

<!DOCTYPE html>

<html lang="en" xmlns="http://www.w3.org/1999/xhtml" xmlns:th="http://www.thymeleaf.org"

xmlns:shiro="http://www.pollix.at/thymeleaf/shiro">

<head>

<meta charset="UTF-8">

<title>首页</title>

<link rel="shortcut icon" href="#">

</head>

<body>

<h1>index</h1>

<a href="/logout">退出</a>

<div>

<a href="/main">main</a> | <a href="/manage">manage</a> | <a href="/admin">admin</a>

</div>

<!--获取认证信息-->

用户:<span shiro:principal=""></span><hr>

<!--认证处理-->

<span shiro:authenticated=""><hr>

显示认证通过内容

</span>

<span shiro:notAuthenticated=""><hr>

没有认证时 显示

</span>

<!--授权角色-->

<span shiro:hasRole="admin"><hr>

admin角色 显示

</span>

<span shiro:hasPermission="user:*:*"><hr>

具有用户模块的"user:*:*"权限 显示

</span>

</body>

</html>

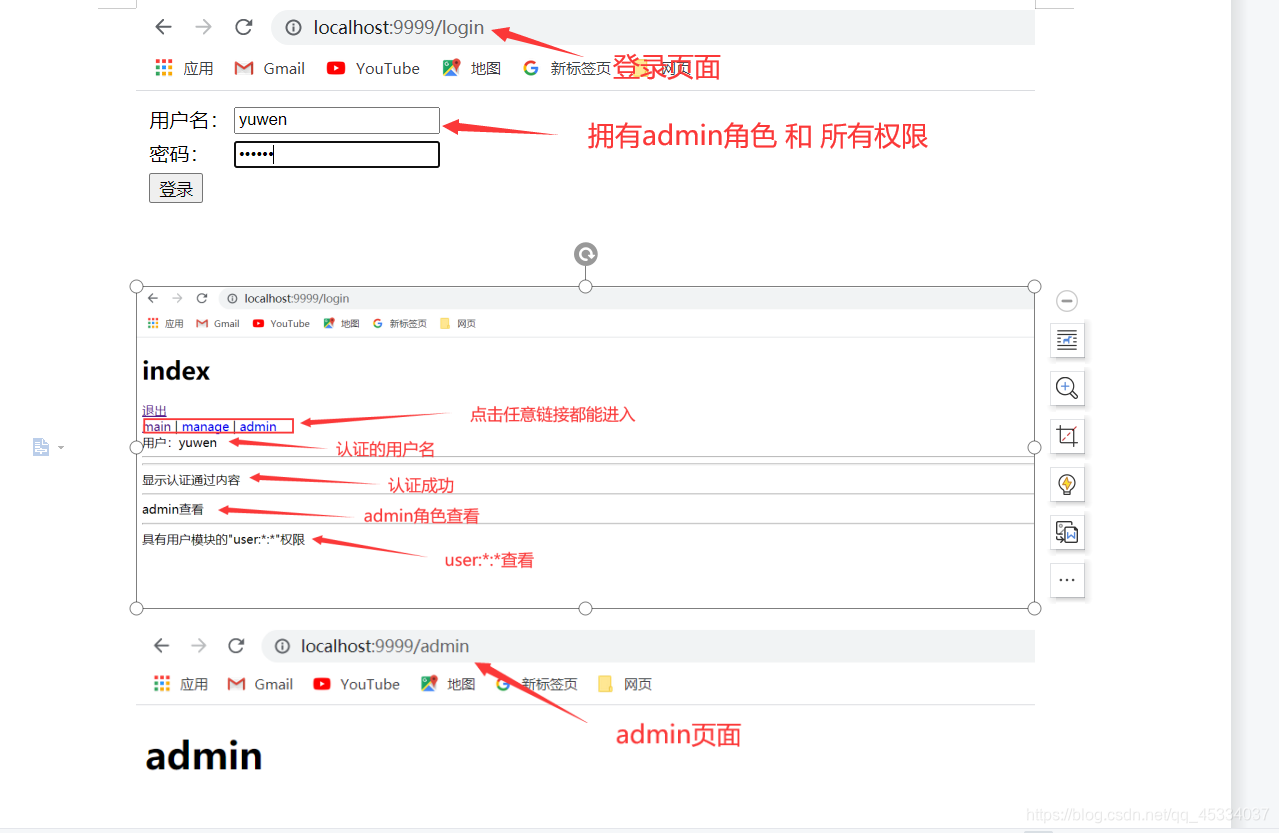

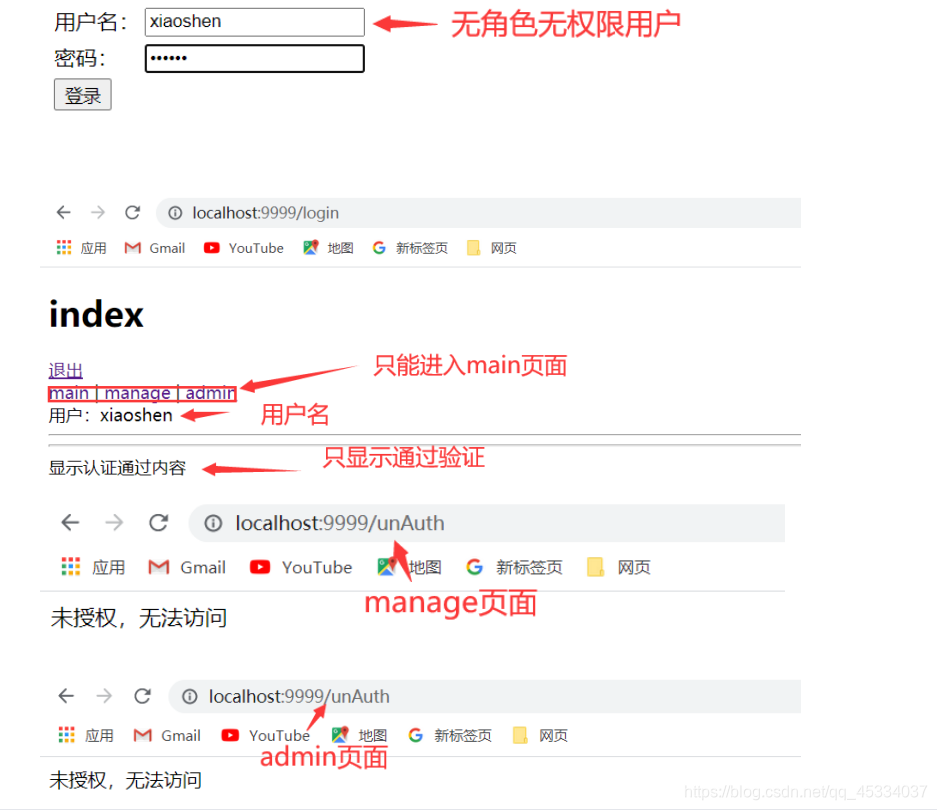

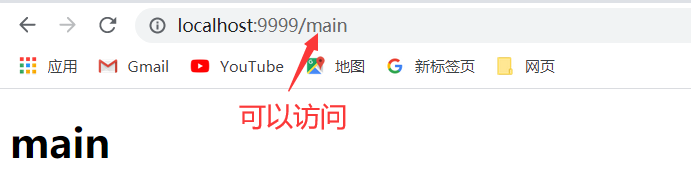

1.3、简单测试

1.3.1、admin角色所有权限测试

1.3.2、无角色有权限测试

1.3.3、无角色无权限测试

1.4 项目源码

需要源码的在这:https://gitee.com/residual-temperature/shiro-demo

SpringBoot整合Shiro实现权限控制的更多相关文章

- SpringBoot整合Shiro实现权限控制,验证码

本文介绍 SpringBoot 整合 shiro,相对于 Spring Security 而言,shiro 更加简单,没有那么复杂. 目前我的需求是一个博客系统,有用户和管理员两种角色.一个用户可能有 ...

- springboot集成shiro 实现权限控制(转)

shiro apache shiro 是一个轻量级的身份验证与授权框架,与spring security 相比较,简单易用,灵活性高,springboot本身是提供了对security的支持,毕竟是自 ...

- SpringBoot集成Shiro实现权限控制

Shiro简介 Apache Shiro是一个功能强大且易于使用的Java安全框架,用于执行身份验证,授权,加密和会话管理.使用Shiro易于理解的API,您可以快速轻松地保护任何应用程序-从最小的移 ...

- springboot整合shiro进行权限管理

背景:springboot2.1,shiro1.4:由于目前的小项目没做登录,但是客户又需要加上权限,因此楼主就想到了shiro(这是单独的项目,需要集成后台管理系统) shiro简介 Apache ...

- spring-boot整合shiro作权限认证

spring-shiro属于轻量级权限框架,即使spring-security更新换代,市场上大多数企业还是选择shiro 废话不多说 引入pom文件 <!--shiro集成spring--& ...

- shiro系列三、ssm框架整合shiro实现权限控制

shiro权限框架是一个非常优秀的框架,前面的几篇文章对shiro进行了非常详细的介绍和原理分析,那么接下来让我们开始在web项目中使用它(javase也能用shiro): 一.数据库表结构设计 二. ...

- spring-boot整合shiro实现权限管理

1.运行环境 开发工具:intellij idea JDK版本:1.8 项目管理工具:Maven 4.0.0 2.GITHUB地址 https://github.com/nbfujx/springBo ...

- SpringBoot整合Shiro权限框架实战

什么是ACL和RBAC ACL Access Control list:访问控制列表 优点:简单易用,开发便捷 缺点:用户和权限直接挂钩,导致在授予时的复杂性,比较分散,不便于管理 例子:常见的文件系 ...

- SpringBoot整合Shiro实现基于角色的权限访问控制(RBAC)系统简单设计从零搭建

SpringBoot整合Shiro实现基于角色的权限访问控制(RBAC)系统简单设计从零搭建 技术栈 : SpringBoot + shiro + jpa + freemark ,因为篇幅原因,这里只 ...

随机推荐

- NVIDIA GPU上的随机数生成

NVIDIA GPU上的随机数生成 NVIDIA CUDA随机数生成库(cuRAND)提供高性能的GPU加速的随机数生成(RNG).cuRAND库使用NVIDIA GPU中提供的数百个处理器内核,将质 ...

- MindSpore接口mindspore::api

MindSpore接口mindspore::api Context #include <context.h> Context类用于保存执行中的环境变量. 静态公有成员函数 Instance ...

- Relay张量集成

Relay张量集成 Introduction NVIDIA TensorRT是一个用于优化深度学习推理的库.这种集成将尽可能多地减轻从中继到TensorRT的算子,在NVIDIA GPU上提供性能提升 ...

- python+selenium基础篇,弹窗处理

1.弹窗如下图所示 2.处理方法 from selenium.webdriver.common.action_chains import ActionChains#导入鼠标操作包 from selen ...

- 我的物联网大学【第二章】:Luat的出世

壹 启动火种 有一位软件行业的大神,名字叫做许小刚. 小刚是一位憨厚的年轻的码农,嵌入式.后端.前端,无所不能,是一个很牛的物联网全栈工程师,也是一家物联网软件公司的创始人兼CEO. 有次跟我.老陆. ...

- 报错:vmnet8设置中出现错误。子网IP和子网掩码不一致

报错:vmnet8设置中出现错误.子网IP和子网掩码不一致 设置子网IP时报错,如下图 同样的,写成192.168.0.0就没问题,如下图 总结: 这个虚拟网络编辑器是给添加网卡的,你添加vmnet8 ...

- 撸了几天的sofa-tracer之后,我悟了!

什么是分布式链路跟踪 简而言之,在分布式系统下,用于跟踪链路而衍生出的一项技术. 应用场景如下: 应用A,B,C,D,E 以一个层级关系依赖, 当用户向 应用A 发起请求,但是返回了个异常,为了排查这 ...

- Linux 常用命令 随口说

ls cd pwd du disk usage -h -s. 文件大小 df disk free -h 磁盘占用 fdisk mount top/htop + ps + grep + wc + pki ...

- 安卓开发(3)—1— Activity

安卓开发(3)-1- Activity 3.1 Activity是什么: 在前面安卓概述中有提到,Activity是Android开发中的四大组件,所有在app里可以看到的东西都是Activity里面 ...

- 春风十里不如你,全新Windows UI 3(WinUI 3) 的第一个实现Project Reunion 0.5

什么是WinUI Windows UI库 (WinUI) 是适用于 Windows 桌面应用程序和 UWP 应用程序的本机用户体验 (UX) 框架. WinUI is a user interface ...