ssh安全优化免密登陆

ssh协议

为什么使用ssh协议?

在进行传输时,会对数据进行加密,保证会话安全;telnet协议不是加密传输,在传输过程中如果被抓包,就会造成信息泄露,telnet默认不支持root远程。

# 常用协议端口

ftp 21

ssh 22

telnet 23 # 不支持root登陆

rsync 873

rdp 3389

ssh的相关命令

# 1、ssh远程登陆

ssh username@IP -p portnumber

username 表示的是用户名

-p 指定端口

IP 表示的是远程主机的IP

# 2、scp文件传输

scp local_file username@IP:/dir

ssh免密登陆

原理

SSH免秘钥登录 就是避免了主机之间ssh需要输用户名和密码这一步。

- 公钥(id_dsa.pub)

- 私钥(id_dsa)

- 授权列表文件(authorized_keys)

实现方法:以A B两台机器为例

1.A机器分别生成各自的公钥(id_dsa.pub)+私钥(id_dsa),使用ssh-keygen命令,rsa|dsa两种加密方法,任意选一个。

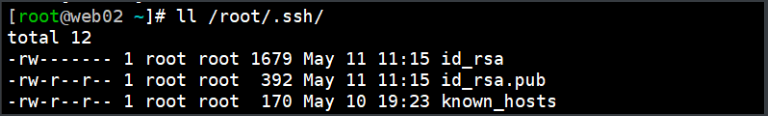

ssh-keygen 然后全部默认回车;在 ~/.ssh目录下查看生成了 id_dsa.pub+id_dsa

2.将A的公钥内容添加到B机器的授权列表文件(authorized_keys)

ssh-copy-id -i /root/.ssh/id_rsa.pub root@B机器的IP

AB机器ssh免秘钥互相登录啦

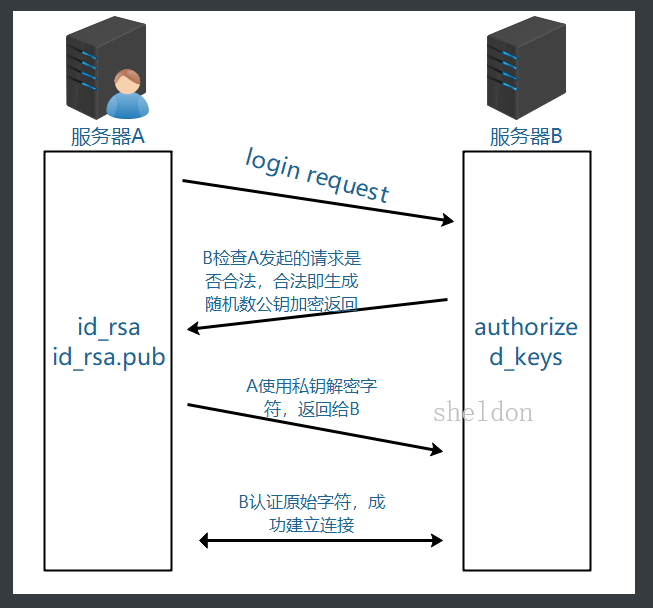

登录原理过程:以A机器ssh登录B机器为例。

1.A向B发送登录请求

2.B 在自己的授权列表文件中查看是否有A的公钥;没有则拒绝A登录

3.B中有A公钥,则B随机生成一个字符串,并用A的公钥进行加密,发送给A

4.A 收到加密后的字符串,用自己的私钥进行解密,得到原始字符串,返回给B

5.B 对比字符串,如果一致就授权A登录。 A登录B 成功。

实现过程

- 客户机(跳板机)----私钥 id_rsa

- 服务端------公钥 id_rsa.pub

# 1、创建密钥对

[root@web02 ~]# ssh-keygen

-t 指定加密算法 dsa rsa两种算法

# 2、发送公钥(需要知道root密码)

[root@web02 ~]# ssh-copy-id -i /root/.ssh/id_rsa.pub root@172.16.1.7

-i 指定公钥

# 2-1 发送公钥(不需要知道root密码)

1、客户端查看公钥

[root@web02 ~]# cat /root/.ssh/id_rsa.pub

ssh-rsa AAAAB3NzaC1yc2EAAAADAQABAAABAQD+xIvwrNgftG9mVbeTh+iTn4eCheCl4W54yoTurEGBqbVy9iUu1BeN3sc4KmFtAaY8PpvJab4SJnzSwTrrPyq/SZPCMP0jhYfnmFu3YyMFAfF2U3qzuvuJ4HZ20U2dCcCZLbGQxUfFO4tiUkt9fMeORL3G4sas3ENRni6Iq8vLx1auzSaI2XYXEWL0hA2OoeC6V79z/tTfolvY8xKSIatIsMc0GiC5gzDfxWgW1KekU15nFrkai//XPVumDLTprlUHkoI2M5GFm0IcImKzjg2ymMWSrnJCR/WBYNTF6j16DFpN9WLPKxHEOVDdSwS6/aRyc43+vjf5/041NxJoO25n root@web02

2、客户端创建认证目录

mkdir /root/.ssh

3、把公钥复制到服务端

vi /root/.ssh/authorized_keys

ssh-rsa AAAAB3NzaC1yc2EAAAADAQABAAABAQD+xIvwrNgftG9mVbeTh+iTn4eCheCl4W54yoTurEGBqbVy9iUu1BeN3sc4KmFtAaY8PpvJab4SJnzSwTrrPyq/SZPCMP0jhYfnmFu3YyMFAfF2U3qzuvuJ4HZ20U2dCcCZLbGQxUfFO4tiUkt9fMeORL3G4sas3ENRni6Iq8vLx1auzSaI2XYXEWL0hA2OoeC6V79z/tTfolvY8xKSIatIsMc0GiC5gzDfxWgW1KekU15nFrkai//XPVumDLTprlUHkoI2M5GFm0IcImKzjg2ymMWSrnJCR/WBYNTF6j16DFpN9WLPKxHEOVDdSwS6/aRyc43+vjf5/041NxJoO25n root@web02

4、授权

chmod 700 /root/.ssh/

chmod 600 /root/.ssh/authorized_keys

生产场景案例

# 1、创建密钥

[root@m01 ~]# ssh-keygen

# 2、分发公钥

[root@m01 ~]# ssh-copy-id -i /root/.ssh/id_rsa.pub root@172.16.1.7

[root@m01 ~]# ssh-copy-id -i /root/.ssh/id_rsa.pub root@172.16.1.8

[root@m01 ~]# ssh-copy-id -i /root/.ssh/id_rsa.pub root@172.16.1.31

[root@m01 ~]# ssh-copy-id -i /root/.ssh/id_rsa.pub root@172.16.1.41

# 3、在跳板机上编辑脚本

[root@m01 ~]# vi jump_server.sh

#!/bin/bash

web01="172.16.1.7"

web02="172.16.1.8"

nfs="172.16.1.31"

backup="172.16.1.41"

m01="172.16.1.61"

cat<EOF

+-------------------------+

| 1) web01 |

| 2) web02 |

| 3) nfs |

| 4) backup |

| h) help |

+-------------------------+

EOF

read -p 'Please input Number:' num

if [ $num -eq 1 ];then

ssh root@web01

elif [ $num -eq 2 ];then

ssh root@web02

elif [ $num -eq 3 ];then

ssh root@nfs

elif [ $num -eq 4 ];then

ssh root@backup

fi

ssh安全优化

[root@web01 ~]# vi /etc/ssh/sshd_config

Port 6666 # 变更SSH服务远程连接端口

PermitRootLogin no # 禁止root用户直接远程登录

PasswordAuthentication no # 禁止使用密码直接远程登录

# 这两个可以减少ssh的延迟尤其是在使用ansible的时候

UseDNS no # 禁止ssh进行dns反向解析,影响ssh连接效率参数

GSSAPIAuthentication no # 禁止GSS认证,减少连接时产生的延迟

# 在企业中需要优化的内容:

安全方面的优化:

ssh 端口

不允许root登陆

禁止使用密码登陆

性能方面的优化:

不使用dns反向解析

不使用gss的认证

systemctl restart sshd

expect免交互

[root@web01 ~]# yum -y install expect

[root@web01 ~]# vi expect.ext

#!/usr/bin/expect

set ip 10.0.0.31

set pass 1

set timeout 30

spawn ssh root@$ip

expect {

"(yes/no)" {send "yes\r"; exp_continue}

"password:" {send "$pass\r"}

}

expect "root@*" {send "df -h\r"}

expect "root@*" {send "exit\r"}

expect eof

sshpass免交互

[root@m01 ~]# yum -y install sshpass

[root@m01 ~]# sshpass -p 1 ssh -o stricthostkeychecking=no root@10.0.0.31

-p # 指定密码

ssh安全优化免密登陆的更多相关文章

- linux ssh利用公钥免密登陆

1.安装检查ssh 如果没有ssh的话,需要安装 #yum install -y openssh-server openssh-clients 2.生成秘钥 ssh-keygen -t rsa 执行 ...

- ssh公私钥免密登陆

简介ssh Secure Shell(简写SSH) 为一项建立在应用层和传输层基础上的安全协议,专门为远程登录会话和其他网络服务提供安全性的协议. SSH安全机制分为两种,一种是基于口令的安全认证,一 ...

- macos ssh host配置及免密登陆

windows下面有xshell 这样的可视化ssh管理工具 macos 下面使用终端做下简单配置,也非常方便,具体过程如下 生成秘钥 cd ~/.sshssh-keygen -t rsa 生成了私钥 ...

- SSH之免密登陆

又来了,上头让小轩我在服务器中写一个Shell脚本,主要用来在机器B中定时备份机器A中的一些文件.那么,小轩是怎么想的呢? 在小轩的知识库里,现在有scp和ssh两个玩具.别的还真没有其他什么东西了. ...

- ssh的免密登陆

想必大家都有使用ssh登陆的过程了,那么,怎么设置ssh免密登陆呢?下面有一些我的总结: 环境:服务器主.从 主服务器:192.168.1.1 从服务器:192.168.1.2 实现主服务器ssh登录 ...

- SSH免密登陆原理及实现

声明:作者原创,转载注明出处. 作者:帅气陈吃苹果 一.SSH简介 SSH(Secure Shell)是一种通信加密协议,加密算法包括:RSA.DSA等. RSA:非对称加密算法,其安全性基于极其困难 ...

- ssh免密登陆:sshpass -p [passwd] ssh -p [port] root@192.168.X.X

正文: ssh免密登陆:sshpass -p [passwd] ssh -p [port] root@192.168.X.X

- expect 批量自动部署ssh 免密登陆

[root@node2 ssh]# cat auto_ssh.sh #!/usr/bin/expect -f ########################################## #通 ...

- linux ssh免密登陆远程服务器

10.170.1.18服务器免密登录到10.170.1.16服务器 首先登入一台linux服务器(10.170.1.18),此台做为母机(即登入其他linux系统用这台做为入口):执行一行命令生成ke ...

随机推荐

- Linux 磁盘管理(df fu fdisk mkfs mount)

Linux 磁盘管理 Linux磁盘管理好坏直接关系到整个系统的性能问题. Linux磁盘管理常用三个命令为df.du和fdisk. df : 列出文件系统的整体磁盘使用量 du : 检查磁盘空间使用 ...

- 消息中间件-ActiveMQ支持的消息协议

package com.study.mq.a1_example.helloworld.queue; import org.apache.activemq.ActiveMQConnectionFacto ...

- 深入了解Zookeeper核心原理

之前的文章Zookeeper基础原理&应用场景详解中将Zookeeper的基本原理及其应用场景做了一个详细的介绍,虽然介绍了其底层的存储原理.如何使用Zookeeper来实现分布式锁.但是我认 ...

- OO第二单元总结——电梯

在电梯系列的作业中,笔者的整体架构几乎没有发生改变.现介绍如下,对于一个电梯系统,主要的工作步骤就是获取乘客请求.分派请求.执行请求.针对这样的工作模式,笔者设计了Elevator.Uselist两个 ...

- JavaScript动态设置div的样式的方法

有时候需要根据需要动态设置div的样式,当然对于稍有经验的javascript开发者来说,这一切都是那么的简单,但是对于初学者或者说没有相关经验的开发者来说可能就是一个不大不小的难关,下面就通过实例简 ...

- POJ1904 强联通(最大匹配可能性)

题意: 有n个王子,n个公主,然后给你每个王子喜欢的公主,最后问你在不影响最大匹配的前提下,每个王子可以匹配那些公主. 思路: 是hdu4685的减弱版,之前研究过hdu468 ...

- Python 爬虫 BeautifulSoup4 库的使用

BeautifulSoup4库 和 lxml 一样,Beautiful Soup 也是一个HTML/XML的解析器,主要的功能也是如何解析和提取 HTML/XML 数据.lxml 只会局部遍历,而Be ...

- php isset()与empty()的使用

PHP isset函数作用 isset函数是检测变量是否设置. 格式:bool isset( mixed var [, mixed var [, ...]] ) 返回值: 若变量不存在则返回FALSE ...

- [CTF]凯撒密码

[CTF]凯撒密码 --------------------- 作者:___Blue_H 来源:CSDN 原文:https://blog.csdn.net/qq_37653144/article ...

- WSL2+Ubuntu配置Java Maven Hadoop Spark环境

所需文件: 更新日期为2021/5/8: Linux 内核更新包 JDK1.8 maven3.8.1 hadoop3.3.0 spark3.1.1 WSL?WSL2? WSL是适用于 Linux 的 ...