Tornado+MySQL模拟SQL注入

实验环境:

python 3.6 + Tornado 4.5 + MySQL 5.7

实验目的:

简单模拟SQL注入,实现非法用户的成功登录

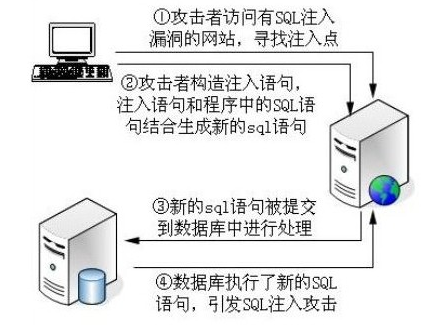

先给一个SQL注入的图解,图片来自网络:

一、搭建环境

1、服务端的tornado主程序app.py如下:

#!/usr/bin/env python3

# -*- coding: utf-8 -*-

import tornado.ioloop

import tornado.web

import pymysql

class LoginHandler(tornado.web.RequestHandler):

def get(self):

self.render('login.html')

def post(self, *args, **kwargs):

username = self.get_argument('username',None)

pwd = self.get_argument('pwd', None)

# 创建数据库连接

conn = pymysql.connect(host='127.0.0.1', port=3306, user='root', passwd='123456', db='shop')

cursor = conn.cursor()

# %s 要加上'' 否则会出现KeyboardInterrupt的错误

temp = "select name from userinfo where name='%s' and password='%s'" % (username, pwd)

effect_row = cursor.execute(temp)

result = cursor.fetchone()

conn.commit()

cursor.close()

conn.close()

if result:

self.write('登录成功!')

else:

self.write('登录失败!')

settings = {

'template_path':'template',

}

application = tornado.web.Application([

(r"/login", LoginHandler),

],**settings)

if __name__ == "__main__":

application.listen(8000)

tornado.ioloop.IOLoop.instance().start()

2、在template文件夹下,放入login.html文件:

<!DOCTYPE html>

<html lang="en">

<head>

<meta charset="UTF-8">

<title>Title</title>

</head>

<body>

<form method="post" action="/login">

<input type="text" name="username" placeholder="用户名"/>

<input type="text" name="pwd" placeholder="密码"/>

<input type="submit" value="提交" />

</form>

</body>

</html>

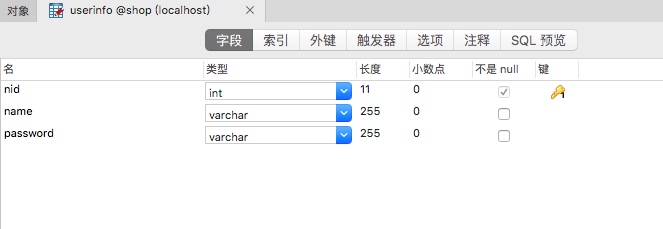

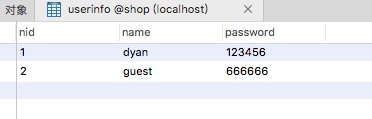

3、在shop数据库中建立userinfo数据表,并填入数据:

随便添加两条就好,明文就明文吧:

二、模拟登录

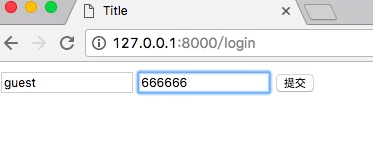

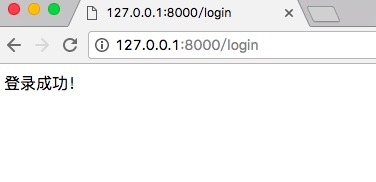

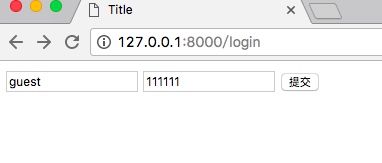

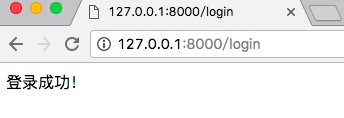

1、正常登录

以上都是“好用户”的正常登录,我们看一下“坏家伙”怎么做。

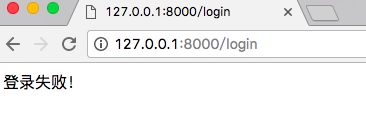

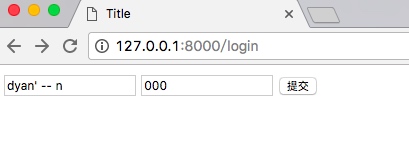

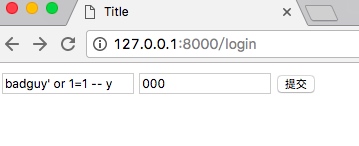

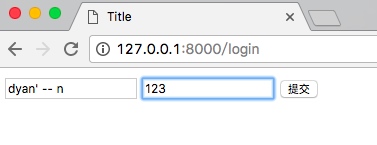

2、非法登录

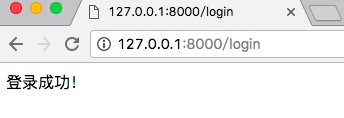

密码不对也能登录:

看一下服务端执行的SQL语句,就不难理解了,密码部分被注释掉了:

select name from userinfo where name='dyan' -- n' and password='000'

账户密码都不对照样登录成功:

看执行的SQL语句:

select name from userinfo where name='badguy' or 1=1 -- y' and password='000'

三、使用cursor.execute方式防止注入

使用字符串拼接的方式会导致SQL注入。在cursor.execute方法中对'导致注入的符号做了转义。

将app.py中下面两行代码改为:

# 导致SQL注入

temp = "select name from userinfo where name='%s' and password='%s'" % (username, pwd)

effect_row = cursor.execute(temp)

# 防止SQL注入

effect_row = cursor.execute("select name from userinfo where name='%s' and password='%s'",(username, pwd,))

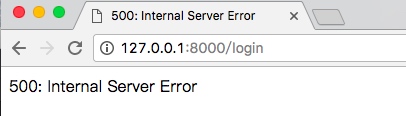

再次尝试注入:

错误原因,巴拉巴拉就是语法不对:

ymysql.err.ProgrammingError: (1064, "You have an error in your SQL syntax;

看看内部执行的语句,主要是对'符号做了转义防止注入:

select name from userinfo where name=''dyan\' -- n'' and password=''123''

完!

Tornado+MySQL模拟SQL注入的更多相关文章

- 第二百八十一节,MySQL数据库-SQL注入和pymysql模块防止SQL注入

MySQL数据库-SQL注入和pymysql模块防止SQL注入 SQL注入就是通过SQL语句绕开程序判断,获取到数据库的内容 下面以一个简单的程序登录SQL注入举例: 正常登录 1.数据库有一张会员表 ...

- MySQL防范SQL注入风险

MySQL防范SQL注入风险 0.导读 在MySQL里,如何识别并且避免发生SQL注入风险 1.关于SQL注入 互联网很危险,信息及数据安全很重要,SQL注入是最常见的入侵手段之一,其技术门槛低.成本 ...

- 三十一、MySQL 及 SQL 注入

MySQL 及 SQL 注入 如果您通过网页获取用户输入的数据并将其插入一个MySQL数据库,那么就有可能发生SQL注入安全的问题. 本章节将为大家介绍如何防止SQL注入,并通过脚本来过滤SQL中注入 ...

- DB-MySql:MySQL 及 SQL 注入

ylbtech-DB-MySQL:MySQL 及 SQL 注入 1.返回顶部 1. MySQL 及 SQL 注入 如果您通过网页获取用户输入的数据并将其插入一个MySQL数据库,那么就有可能发生SQL ...

- PHP+Mysql防止SQL注入的方法

这篇文章介绍的内容是关于PHP+Mysql防止SQL注入的方法,有着一定的参考价值,现在分享给大家,有需要的朋友可以参考一下 方法一: mysql_real_escape_string -- 转义 S ...

- JDBC课程4--使用PreparedStatement进行增删查改--封装进JDBCTools的功能中;模拟SQL注入 ; sql的date()传入参数值格式!

主要内容: /*SQL 的date()需要传入参数值: preparedStatement().setDate(new java.util.Date().getTime()); 熟悉了使用Prepar ...

- MySQL 及 SQL 注入

如果您通过网页获取用户输入的数据并将其插入一个MySQL数据库,那么就有可能发生SQL注入安全的问题. 本章节将为大家介绍如何防止SQL注入,并通过脚本来过滤SQL中注入的字符. 所谓SQL注入,就是 ...

- mysql中sql注入的随笔

当使用如下登录代码时:就会引发sql注入问题 怎么注入呢? 'or 1=1 # 就可以了. 为什么呢? 首先or:在sql中是或者,只要满足前一个或后一个条件即可,只要所以不论你是 'or 1=1 # ...

- php使用mysql之sql注入(功)

sql注入就是用户通过构造sql语句,完成sql一系列操作 准备素材如下: 这是test.html <!DOCTYPE html> <html> <meta charse ...

随机推荐

- 接口测试-jmeter

一.jmeter下载安装 1)安装jdk(见博文<windows上安装jdk>) 2)在jmeter官网下载 http://jmeter.apache.org/download_jmet ...

- VR全景是继互联网后的第二王朝吗?

VR虚拟现实.VR全景广泛用于游戏中,带上VR眼镜,有身临其境般的感觉.于是近些年围绕着 "下一代计算平台",国内外兴起一股虚拟现实热,在这样的形势下,VR眼镜在国内打的十分火热. ...

- 通过网络得到html,并解析出其中网址(JAVA程序)

网络版程序: import java.io.BufferedReader; import java.io.InputStream; import java.io.InputStreamReader; ...

- CF219C hoosing Capital for Treeland

D. Choosing Capital for Treeland time limit per test 3 seconds memory limit per test 256 megabytes i ...

- C# 类型基础(中)

前一篇文章中我们讲到了值类型和引用类型的一些区别,那这篇我们将深入的分析一下到底有什么不一样 先总结一下两者的差别: 黄金法则: 1.引用类型总是被分配到托管堆上. 2.值类型总是分配到它声明的地方: ...

- 543. Diameter of Binary Tree

https://leetcode.com/problems/diameter-of-binary-tree/#/description Given a binary tree, you need to ...

- cpp(第八章)

1. #include <iostream> inline int add(int &n) { n= n+; ; } int main() { using namespace st ...

- node.js入门系列(一)--Node.js简介

什么是NodeJS JS是脚本语言,脚本语言都需要一个解析器才能运行.对于写在HTML页面里的JS,浏览器充当了解析器的角色.而对于需要独立运行的JS,NodeJS就是一个解析器. 每一种解析器都是一 ...

- selenium+python等待时间

等待时间可以有多种 1.硬等待 import time time.sleep(x)#等待x秒 2.浏览器每次查找一个元素都进行等待 import time br.implicitly_wait(x)# ...

- 常见浏览器的宽高代码写法!有原生JavaScript和jquery两种写法-------------------------------以及我的个人网站

我的个人网站 点击链接!欢迎大家访问 下面是网页一些常见的宽高的获取.........这是原生的写法(JavaScript) 网页可见区域宽: document.body.clientWidth 网页 ...