可别小看了XSS漏洞

可别小看了XSS漏洞

对于初了解xss漏洞的人来说,XSS漏洞的危害就是获取受害者的cookie,来进行 ‘cookie劫持’。

今天就总结一下XSS漏洞的危害性,望安全人员不要轻视,开发人员不要忽视

XSS漏洞简介

XSS攻击通常指黑客通过“HTML注入”篡改网页,插入恶意脚本,从而使用户浏览网页时控制用户浏览器的一种攻击。

例如:

<p>a</p>

如果我能控制a,将a改为</p><script>alert("1")</script><p>,这个地方的代码就会变成这样:

<p></p>

<script>alert("1")</script>

<p></p>

就会执行script脚本,这么想我们是不是能篡改网页html文件,来让他执行我们的语句?

第一 cookie劫持:

如果网站存在XSS漏洞,可以通过XSS漏洞来获取用户的cookie

危害:利用用户的cookie来进行登录用户后台

payload:<script>alert(document.cookie)</script>

第二 构造GET或POST请求:

黑客可以通过XSS漏洞,来使得用户执行GET或POST请求

危害:可以控制用户删除数据或者发送邮件

例如GET payload:

<script>window.location.href='http://http://www.xxx.com/index.php?type=delete&id=1';</script>

POST请求 需要线创建一个表单,然后让表单自动提交信息。

第三 钓鱼

我们从一开始的XSS漏洞简介可知道,XSS漏洞可以让我们对网页进行篡改,如果黑客在登录框的地方把原来的登录框隐藏一下,自己伪造一个登录框,用户在登录框上输入账号密码就会传送到黑客的服务器上

危害:获取用户账号密码

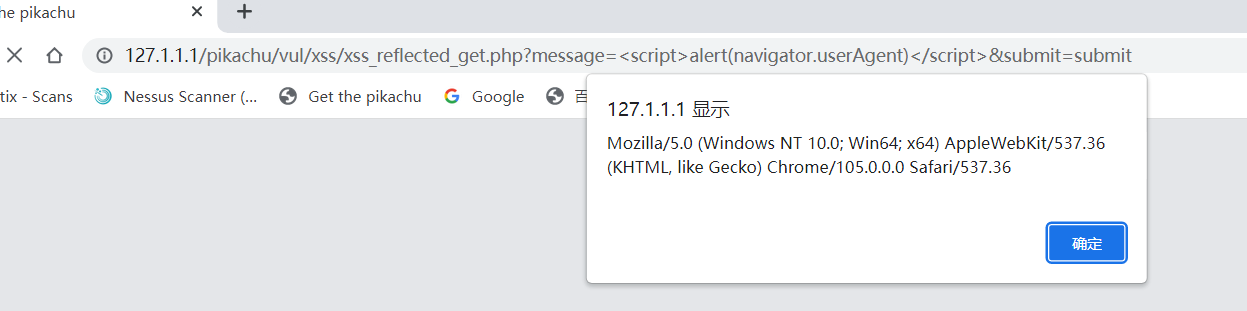

第四 识别用户浏览器

通过script语句能获得用户的浏览器信息

危害:获取浏览器信息,利用浏览器漏洞进行攻击

payload:<script>alert(navigator.userAgent)</script>

第五 识别用户安装的软件

通过script语句能够识别用户安装的软件

危害:获取用户软件信息,利用软件漏洞进行攻击

如下代码:

try{

var Obj=new ActiveXObject('XunLeiBHO.ThunderIEhelper');

}

catch(e){

//异常

}

第六 获得用户真实ip地址

借助第三方软件,比如客户端安装了Java(JRE)环境,那么可以通过调用JavaApplet接口获取客户端本地IP

第七 判断用户是否访问某个网站

style的visited属性,访问过的链接,颜色会变化.

第八 蠕虫

用户之间发生交互行为的页面,如果存在存储型XSS,则容易发起XSS Worm攻击.

如:2003年的冲击波蠕虫,利用的是Windows的RPC远程溢出漏洞

还有百度空间蠕虫,可自行百度搜一下

XSS绕过方式

- JS编码

- HTML编码

- URL编码

- 长度绕过

- 标签绕过(标签闭合,标签优先性)

- window.name利用

- Flash XSS

- 利用Javascript开发框架漏洞

- 利用浏览器差异

- 关键字、函数

XSS防护方法

- 过滤输入的数据,非法字符

- 对数据进行编码转换

- 添加HttpOnly

- 输入合法性检查

- 白名单过滤标签

- DOM XSS防御

可别小看了XSS漏洞的更多相关文章

- WEB安全:XSS漏洞与SQL注入漏洞介绍及解决方案(转)

对web安全方面的知识非常薄弱,这篇文章把Xss跨站攻击和sql注入的相关知识整理了下,希望大家多多提意见. 对于防止sql注入发生,我只用过简单拼接字符串的注入及参数化查询,可以说没什么好经验,为避 ...

- WEB安全:XSS漏洞与SQL注入漏洞介绍及解决方案

对web安全方面的知识非常薄弱,这篇文章把Xss跨站攻击和sql注入的相关知识整理了下,希望大家多多提意见. 对于防止sql注入发生,我只用过简单拼接字符串的注入及参数化查询,可以说没什么好经验,为避 ...

- 基于dom的xss漏洞原理

原文:http://www.anying.org/thread-36-1-1.html转载必须注明原文地址最近看到网络上很多人都在说XSS我就借着暗影这个平台发表下自己对这一块的一些认识.其实对于XS ...

- PHP通用的XSS攻击过滤函数,Discuz系统中 防止XSS漏洞攻击,过滤HTML危险标签属性的PHP函数

XSS攻击在最近很是流行,往往在某段代码里一不小心就会被人放上XSS攻击的代码,看到国外有人写上了函数,咱也偷偷懒,悄悄的贴上来... 原文如下: The goal of this function ...

- XSS漏洞

跨站脚本攻击(也称为XSS)指利用网站漏洞从用户那里恶意盗取信息 坚决不要相信任何用户输入并过滤所有特殊字符.这样既可消灭绝大部分的XSS攻击.另一个建议是输出页面时将 < 和 > 变换成 ...

- 2016-02-03 xss漏洞

应用上出现了xss漏洞.是由一个get请求的ajax接口返回的一个字段中有xss漏洞引起的.该字段本来是要展示出来的,但是补丁版的时候去掉了这块的展示,接口还是返回的.现在引发了xss漏洞,有些同事是 ...

- xss漏洞挖掘小结

xss漏洞挖掘小结 最近,在挖掘xss的漏洞,感觉xss真的不是想象的那样简单,难怪会成为一类漏洞,我们从防的角度来讲讲xss漏洞的挖掘方法: 1.过滤 一般服务器端都是采用这种方式来防御xss攻击, ...

- 使用Fiddler的X5S插件查找XSS漏洞

OWASP top 10的安全威胁中的CrossSite Scripting(跨站脚本攻击),允许攻击者通过浏览器往网站注入恶意脚本.这种漏洞经常出现在web应用中需要用户输入的地方,如果网站有XSS ...

- Atitit. Xss 漏洞的原理and应用xss木马

Atitit. Xss 漏洞的原理and应用xss木马 1. XSS漏洞1 2. XSS的用途2 2.1. 盗取cookie2 2.2. 刷新流量 刷分3 2.3. DOS 窃取隐私”.“假冒身份”. ...

随机推荐

- XSS攻击(笔记)

XSS攻击 XSS概述 XSS即跨站脚本攻击,(Cross-Site Scripting, CSS),但是为了与层叠样式表(Cascading Style Sheets, CSS)缩写区分开来,所以命 ...

- ByDesign各版本区别

by zyi

- NC20032 [HNOI2003]激光炸弹

NC20032 [HNOI2003]激光炸弹 题目 题目描述 一种新型的激光炸弹,可以摧毁一个边长为R的正方形内的所有的目标. 现在地图上有 \(n\) (\(N ≤ 10000\))个目标,用整数 ...

- Entry键值对对象和Map集合遍历键值对方式

我们已经知道,Map中存放的是两种对象,一种称为key(键),一种称为value(值),它们在在IMap 中是一一对应关系, 这一对对象又称做Map 中的一个Entry(项).Entry将键值对的对应 ...

- ArrayList集合概述和基本使用和ArrayList集合的常用方法和遍历

什么是ArrayList类 java.util.ArrayList 是大小可变的数组的实现,存储在内的数据称为元素.此类提供一些方法来操作内部存储 的元素. ArrayList 中可不断添加元素,其大 ...

- mongodb 数据块迁移的源码分析

1. 简介 上一篇我们聊到了mongodb数据块的基本概念,和数据块迁移的主要流程,这篇文章我们聊聊源码实现部分. 2. 迁移序列图 数据块迁移的请求是从配置服务器(config server)发给( ...

- 渗透测试(PenTest)基础指南

什么是渗透测试? 渗透测试(Penetration Test,简称为 PenTest),是指通过尝试利用漏洞攻击来评估IT基础设施的安全性.这些漏洞可能存在于操作系统.服务和应用程序的缺陷.不当配置或 ...

- Linux 无法启动vmmon的问题[主要出现于Arch系]

Vmmon module not loaded 使用如下命令加载模块 # modprobe -a vmw_vmci vmmon 可能会出现modprobe: WARNING: Module vmmon ...

- Hadoop - MapReduce 过程

Hadoop - MapReduce 一.MapReduce设计理念 map--->映射 reduce--->归纳 mapreduce必须构建在hdfs之上的一种大数据离线计算框架 在线: ...

- c++小游戏--五子棋

大家好,我是芝麻狐! 这是我自制的小游戏,目前仅支持devc++. 如果你没有c++软件, 请打开网站GDB online Debugger | Compiler - Code, Compile, R ...